Содержание

- 2. Литература

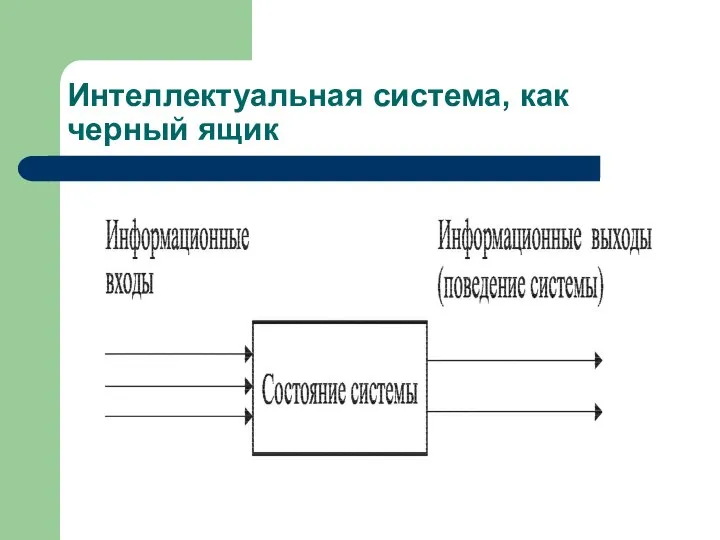

- 3. Интеллектуальная система, как черный ящик

- 4. Основные понятия Определение 1. Интеллектуальной называется система, способная целеустремленно в зависимости от состояния информационных входов, изменять

- 5. Различают целенаправленные и целеустремленные системы. Примером системы первого типа может служить артиллерийский выстрел, второй —самонаводящаяся ракета.

- 6. Любой живой организм — интеллектуальная система. Он обладает долговременной памятью и способностью к самообучению. Ребенок притронувшись

- 7. Технические же системы чаше всего не являются интеллектуальными, т. е. их реакция на одно и то

- 8. Определение 2. Интеллектуальной называется система, моделирующая на компьютере мышление человека.

- 9. 60-е годы, попытка смоделировать на компьютере мозг человека. Клетки мозга — нейроны — программно описывались специальными

- 10. Определение 3. Интеллектуальной называется система, позволяющая усилить интеллектуальную деятельность человека за счет ведения с ним осмысленного

- 11. Следует создавать узкоспециализированные интеллектуальные системы, которые не заменяют человека, но дополняют его. Человек имеет ряд уникальных

- 12. Поясним примером: система автоматического наведения ракет обнаружила цель. Цель была обнаружена практически мгновенно, человек даже не

- 13. Ваша программа не станет интеллектуальной, если начнет заносить в свою базу данных все ситуации, с которыми

- 14. Рассмотрим пример. Человек смотрит на часы. Что он видит? Данные? Информацию? Знания? Проследим, насколько это возможно,

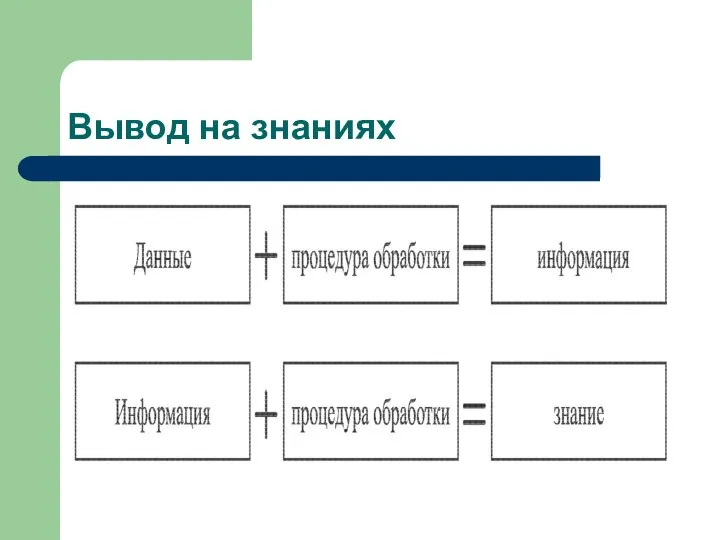

- 15. Вывод на знаниях

- 16. Характерная особенность знаний состоит в том, что они не содержатся в исходной системе. На циферблате часов

- 17. Для знаний характерны следующие свойства: -внутренняя интерпретируемость (каждая информационная единица должна иметь уникальное имя и однозначно

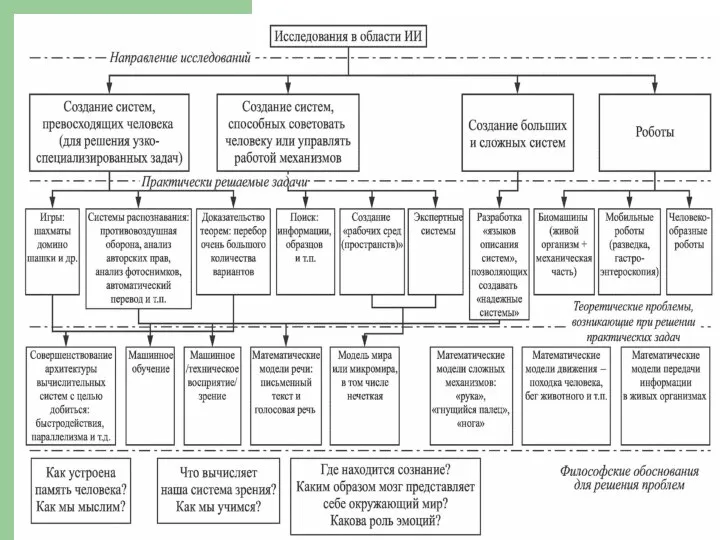

- 18. Современные теоретические проблемы ИИ. 1. Проблема представления знаний. 1.1. Разработка новых моделей представления для узкоспециализированных предметных

- 19. Современные теоретические проблемы ИИ. 2. Проблема совершенствования компьютерной логики. 2.1. Разработка новых архитектур компьютеров (параллельные машины,

- 20. Современные теоретические проблемы ИИ. 2.3. Методы доступа к информации: 2.3.1. Мультимедийные системы; 2.3.2. Эвристический анализ текстов;

- 21. Современные теоретические проблемы ИИ. 2.4. Создание «интеллектуальных пространств»: 2.4.1. Интеллектуальные обучающие среды и оболочки; 2.4.2. Формирование

- 22. Современные теоретические проблемы ИИ. 2.5. Машинное обучение: 2.5.1. Марковские процессы; 2.5.2. Машинное чтение и понимание текстов;

- 23. Современные теоретические проблемы ИИ. 2.7. Мобильные роботы. 3. Проблема практического применения теоретических моделей. 4. Проблема совершенствования

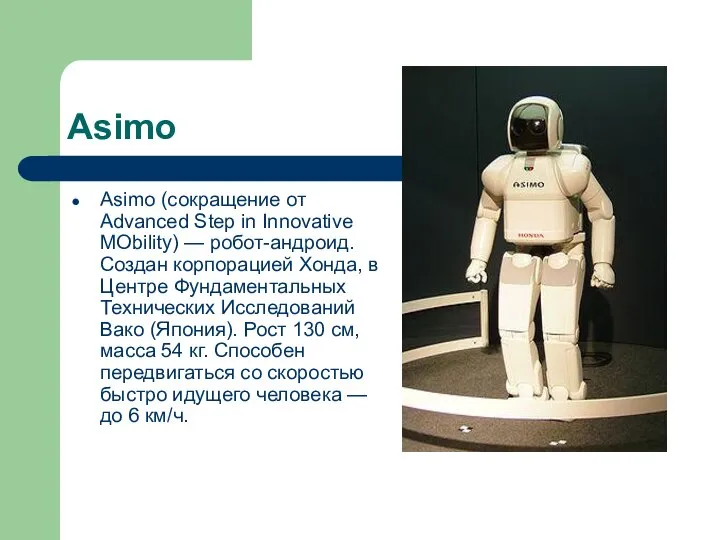

- 24. Asimo Asimo (сокращение от Advanced Step in Innovative MObility) — робот-андроид. Создан корпорацией Хонда, в Центре

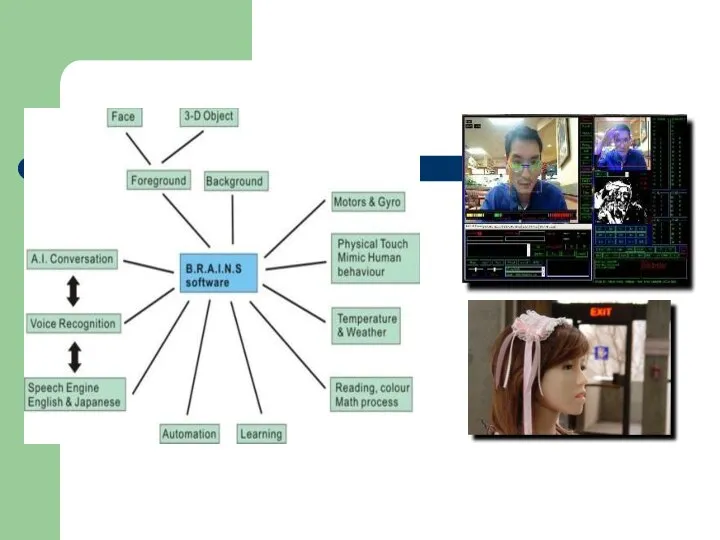

- 25. Проект Aiko Спецификация: Height: 152cm Microprocessor: LS372 and C7 Board Micro Controller: 5-8 8Gig solid state

- 26. Проект Aiko

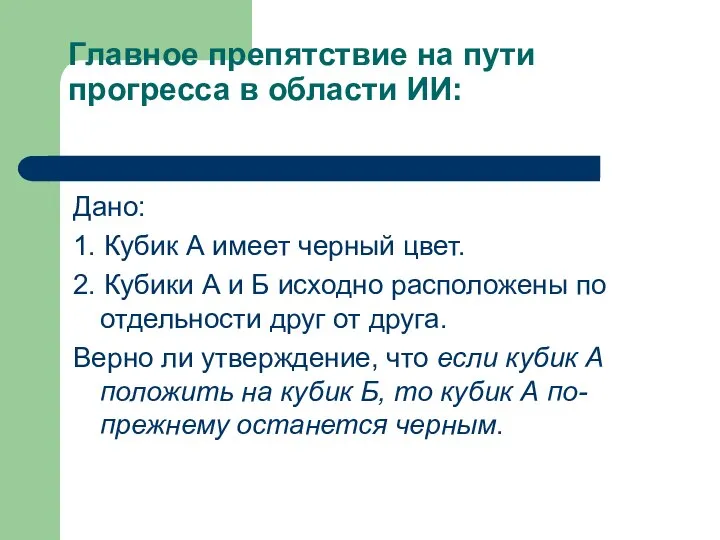

- 28. Главное препятствие на пути прогресса в области ИИ: Дано: 1. Кубик А имеет черный цвет. 2.

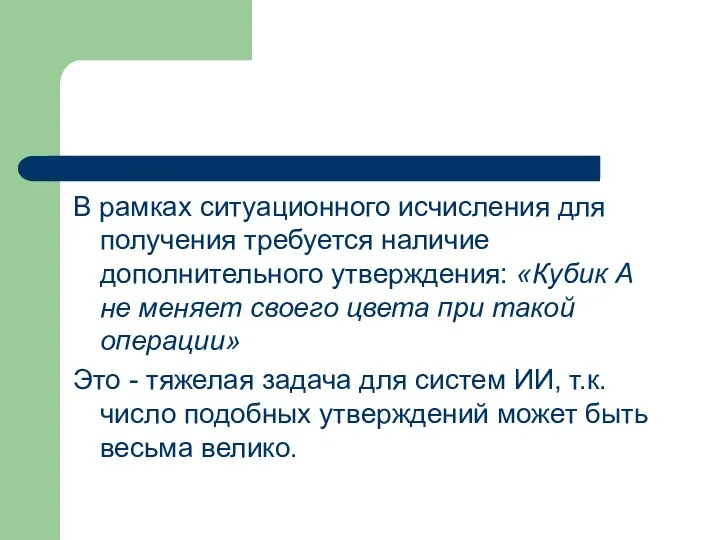

- 29. В рамках ситуационного исчисления для получения требуется наличие дополнительного утверждения: «Кубик А не меняет своего цвета

- 30. «Естественный закон инерции»: изменения в системе не происходят до тех пор пока они не оговариваются в

- 31. Применение методов ИИ для создания систем защиты информации Где применяются????

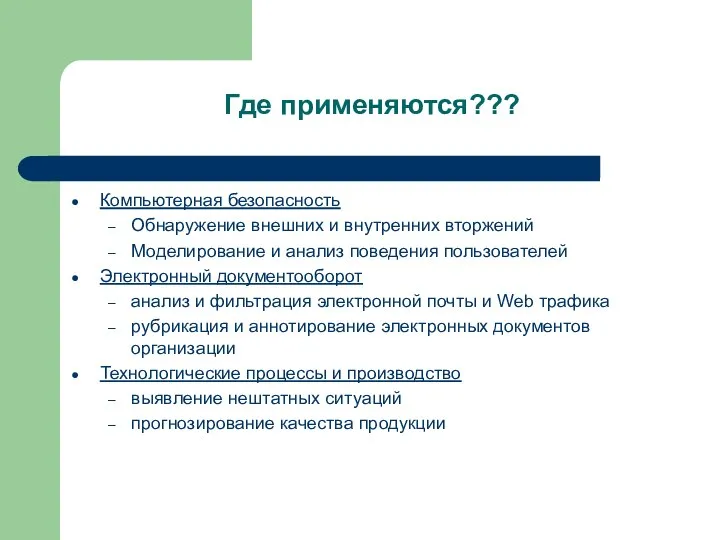

- 32. Где применяются??? Компьютерная безопасность Обнаружение внешних и внутренних вторжений Моделирование и анализ поведения пользователей Электронный документооборот

- 33. ИИ в компьютерной безопасности Цели компьютерной безопасности: обеспечение конфиденциальности, целостности и доступности данных Вторжение – действия

- 34. Традиционные средства выявления вторжений Основные концепции: Используют базы сигнатур известных атак Источники информации: системные журналы и

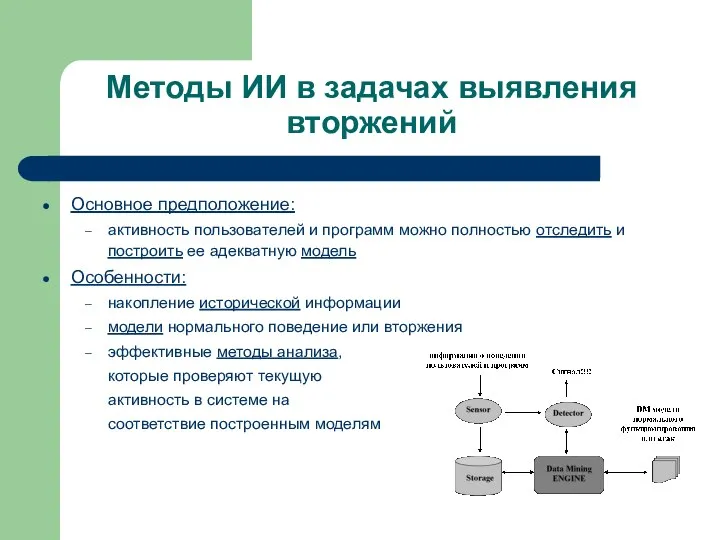

- 35. Методы ИИ в задачах выявления вторжений Основное предположение: активность пользователей и программ можно полностью отследить и

- 36. Обнаружение нарушений Особенности: Строится обобщенная модель атаки Основано на методах классификации Атакой считаются события или последовательности

- 37. Обнаружение аномалий Особенности : Строится обобщенная модель нормальной активности пользователей или программ (профайл) Основано на методах

- 38. Разработанные и реализованные алгоритмы Обнаружение аномалий: Оценка степени «типичности» событий и их последовательностей - нечеткая кластеризация

- 39. Система мониторинга и анализа поведения пользователей Функциональность: Сбор и консолидация данных о работе пользователей Статистический и

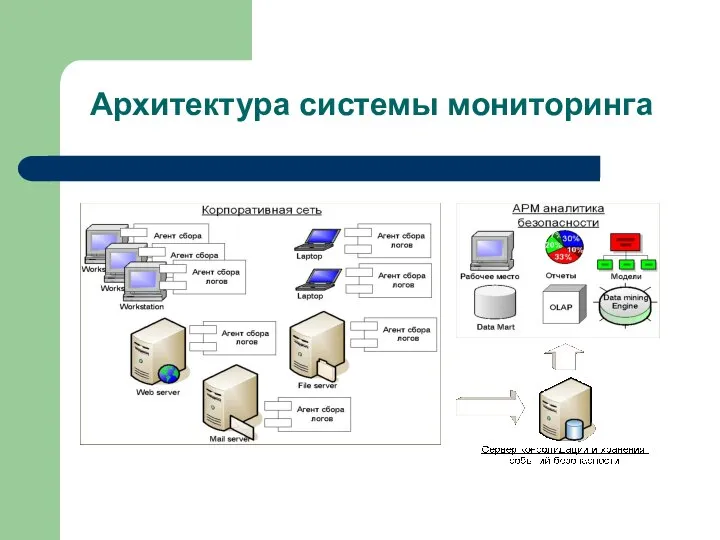

- 40. Архитектура системы мониторинга

- 41. Особенности реализации Подсистема консолидации исходных данных: Мульти-агентный подход Нет ограничений на источники собираемых данных Универсальный интерфейс

- 42. Электронный документооборот Интеллектуальная система анализа и фильтрации электронной почты масштаба предприятия Система анализа и много-темной классификации

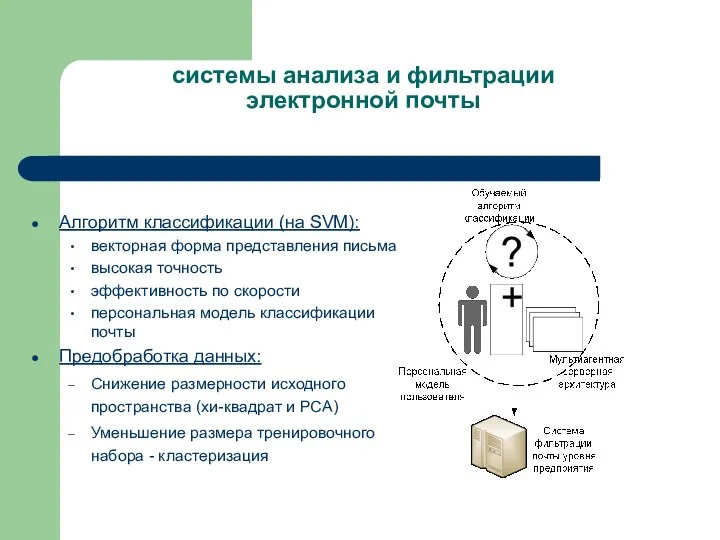

- 43. Алгоритм классификации (на SVM): векторная форма представления письма высокая точность эффективность по скорости персональная модель классификации

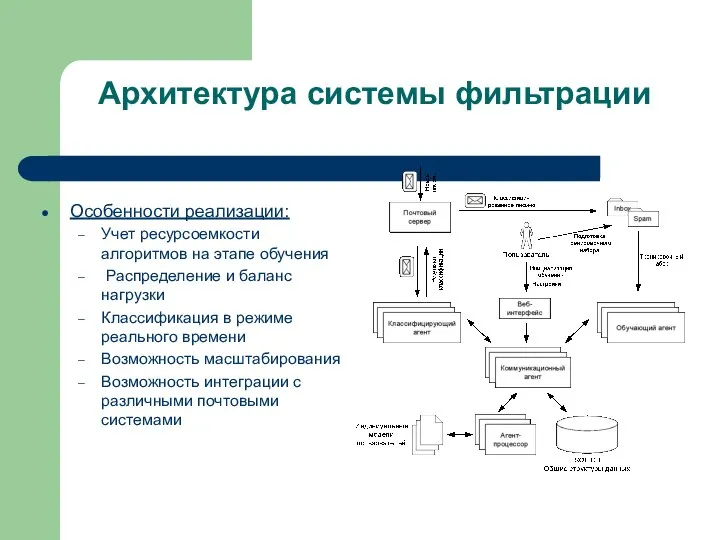

- 44. Архитектура системы фильтрации Особенности реализации: Учет ресурсоемкости алгоритмов на этапе обучения Распределение и баланс нагрузки Классификация

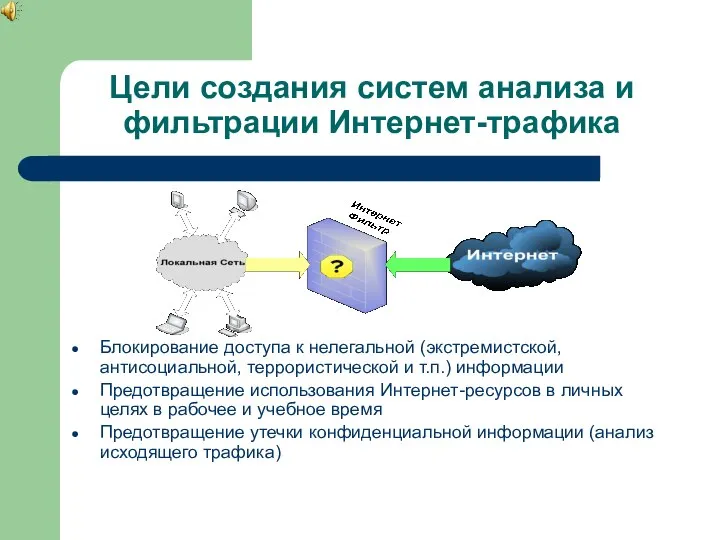

- 45. Цели создания систем анализа и фильтрации Интернет-трафика Блокирование доступа к нелегальной (экстремистской, антисоциальной, террористической и т.п.)

- 46. Существующие системы фильтрации Традиционный подход («сигнатурные» методы): Использование при анализе Интернет-трафика специализированных, формируемых экспертами, баз знаний,

- 47. Анализ и фильтрация Интернет- трафика на основе методов ИАД Основная идея: Классификация потока гипертекстовой информации в

- 48. Преимущества Классификация в реальном времени статических и динамических интернет ресурсов; Точность выше, чем у «сигнатурных» методов;

- 49. Архитектура системы

- 50. Основные результаты Реализация системы: Формализованы требования и сценарии взаимодействия Спроектированы и реализованы базовые компоненты, их функционал,

- 51. Интеллектуальная система анализа и мониторинга электронного документооборота организации Основная задача системы: Перехват, «теневое копирование» и автоматизированное

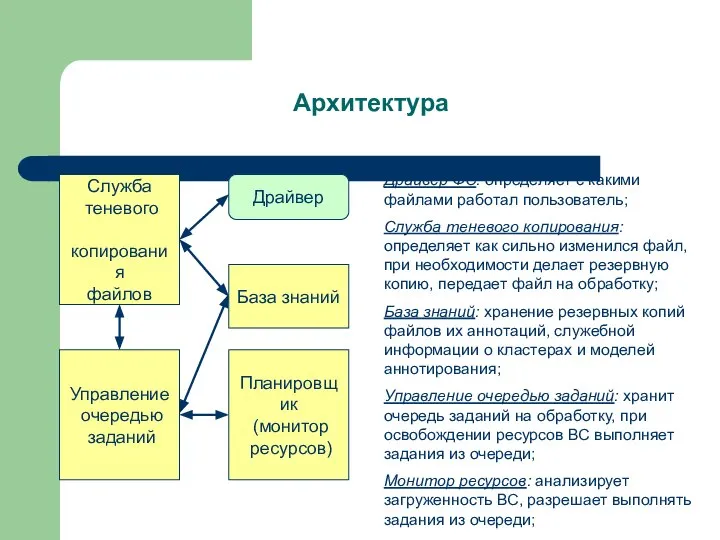

- 52. Архитектура Драйвер ФС: определяет с какими файлами работал пользователь; Служба теневого копирования: определяет как сильно изменился

- 53. Архитектура ИАД системы анализа поведения технологических процессов Особенности реализации: выявление аномалий в характеристик ТП функционирование в

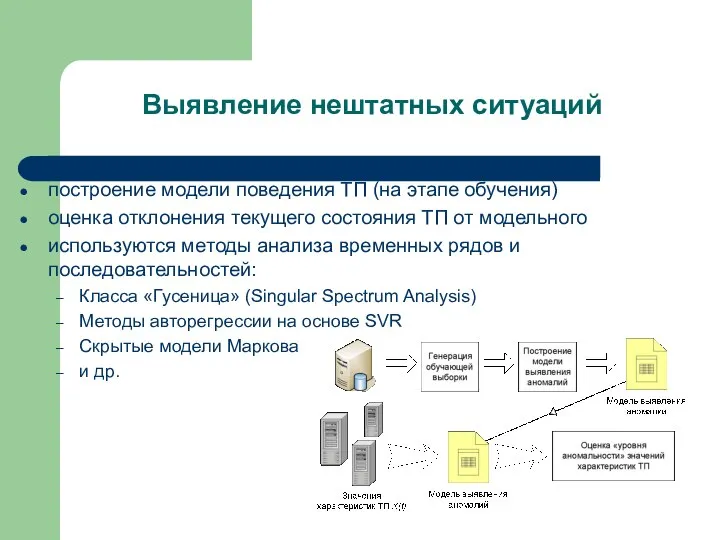

- 54. Выявление нештатных ситуаций построение модели поведения ТП (на этапе обучения) оценка отклонения текущего состояния ТП от

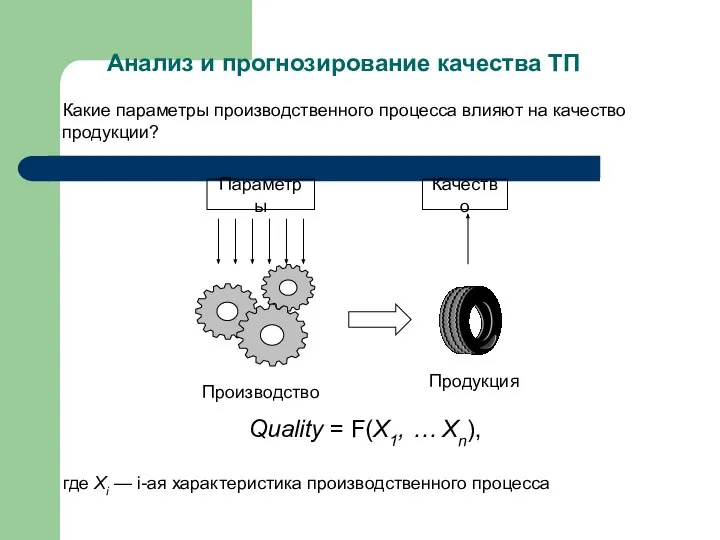

- 55. Анализ и прогнозирование качества ТП Какие параметры производственного процесса влияют на качество продукции? Quality = F(X1,

- 57. Скачать презентацию

Учитель ВК ГОУ СОШ № 604 Споданейко В.А.

Учитель ВК ГОУ СОШ № 604 Споданейко В.А.  ИСТОРИЯ ПУТЕШЕСТВИЙ И ТУРИЗМА КАК НАУКА. ПЕРИОДИЗАЦИЯ ИСТОРИИ ТУРИЗМА

ИСТОРИЯ ПУТЕШЕСТВИЙ И ТУРИЗМА КАК НАУКА. ПЕРИОДИЗАЦИЯ ИСТОРИИ ТУРИЗМА Презентация по алгебре Свойства функции y=sin x и ее график

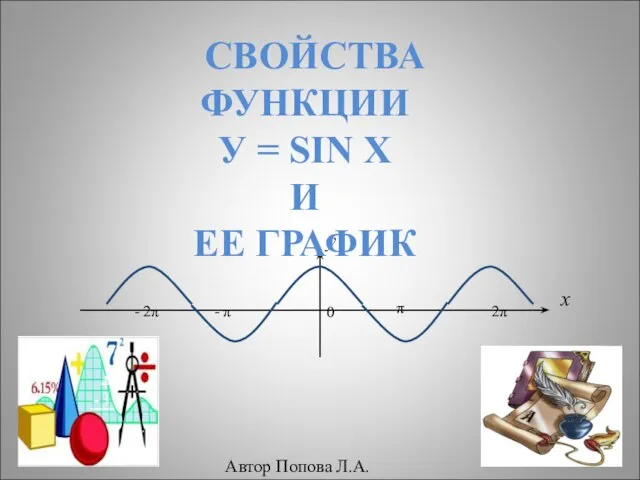

Презентация по алгебре Свойства функции y=sin x и ее график

ФГОС Организация внеурочной воспитывающей деятельности школьников

ФГОС Организация внеурочной воспитывающей деятельности школьников Алена Лось

Алена Лось  Дифузний токсичний зоб.Клініка Діагностика, принципи лікування

Дифузний токсичний зоб.Клініка Діагностика, принципи лікування Lektsii_po_ZhBiKK-1

Lektsii_po_ZhBiKK-1 . Клеточное строение листа

. Клеточное строение листа Устройство современного государства Урок окружающего мира 3 класс Изучение нового Презентацию подготовила Гнусарева Я.В., учите

Устройство современного государства Урок окружающего мира 3 класс Изучение нового Презентацию подготовила Гнусарева Я.В., учите Біблиотека MFC

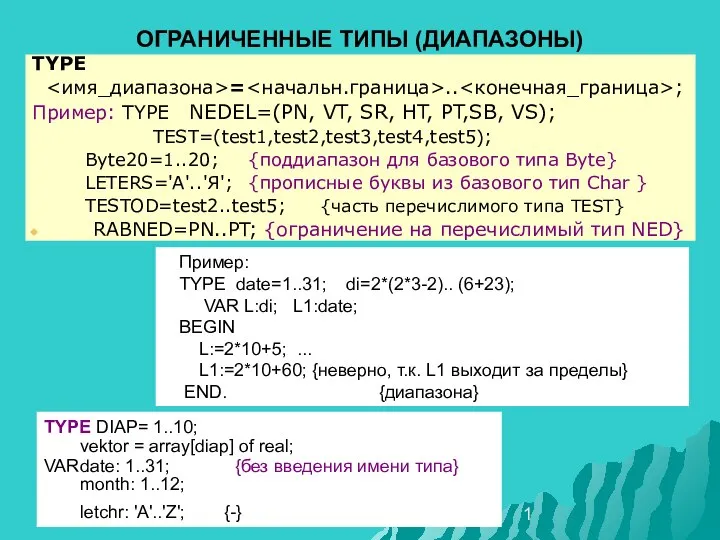

Біблиотека MFC лек9структур05прогр

лек9структур05прогр  Религии мира

Религии мира Презентация География сельского хозяйства мира

Презентация География сельского хозяйства мира Презентация на тему "Современные педагогические технологии в учебно - воспитательном процессе по иностранному языку" - скача

Презентация на тему "Современные педагогические технологии в учебно - воспитательном процессе по иностранному языку" - скача Моделирование бизнес-процессов. Лекция 4

Моделирование бизнес-процессов. Лекция 4 Кафедра общей хирургии КГМУ Лекция Общая хирургическая инфекция

Кафедра общей хирургии КГМУ Лекция Общая хирургическая инфекция  Политические партии и общественные организации Беларуси на современном этапе развития белорусского общества

Политические партии и общественные организации Беларуси на современном этапе развития белорусского общества Сезонно-промерзающие грунты в условиях г. Нур-Султан(Астана)

Сезонно-промерзающие грунты в условиях г. Нур-Султан(Астана) Художественная культура Индии

Художественная культура Индии Психологические особенности общения с иностранными партнёрами

Психологические особенности общения с иностранными партнёрами Модульная программа до 2020 г.

Модульная программа до 2020 г. Классы и объекты

Классы и объекты Основы методики самостоятельных занятий

Основы методики самостоятельных занятий ИСО 9001:2008

ИСО 9001:2008 Политическая элита

Политическая элита Привлечение детей среднего возраста к чтению в школьной библиотеке

Привлечение детей среднего возраста к чтению в школьной библиотеке Исследовательский проект: Звезда по имени Солнце Автор проекта: ученик 2 класс

Исследовательский проект: Звезда по имени Солнце Автор проекта: ученик 2 класс  Презентация Контроль качества аудиторских услуг

Презентация Контроль качества аудиторских услуг