Содержание

- 2. Информационная безопасность Под информационной безопасностью понимается защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий

- 3. Угрозы информационной безопасности Угроза информационной безопасности (ИБ) – потенциально возможное событие, действие, процесс или явление, которое

- 4. Свойства информации Вне зависимости от конкретных видов угроз информационная система должна обеспечивать базовые свойства информации и

- 5. Примеры реализации угрозы нарушения конфиденциальности Часть информации, хранящейся и обрабатываемой в ИС, должна быть сокрыта от

- 6. Средства защиты информационных систем Такие средства могут быть классифицированы по следующим признакам: технические средства – различные

- 7. Шифрование Одним из способов защиты данных, предоставляемых Интернет-службами, является метод SSL-шифрования и аутентификации на веб-сайтах. Используются

- 8. Сертификаты сервера Сертификаты сервера обеспечивают метод шифрования данных, передаваемых через сеть посредством SSL и методы идентификации

- 9. Сертификаты клиента. Сертификаты клиента обеспечивают идентификацию клиента на сервере, что позволяет серверу определить, кем на самом

- 10. Сертификаты подписания кода Сертификаты подписывания кода обеспечивают метод шифрового «подписывания» приложения посредством цифрового идентификатора, созданного на

- 11. Ключи сертификатов Цифровые сертификаты используют ключи при шифровании данных. Ключ – фрагмент данных, используемых криптографической системой

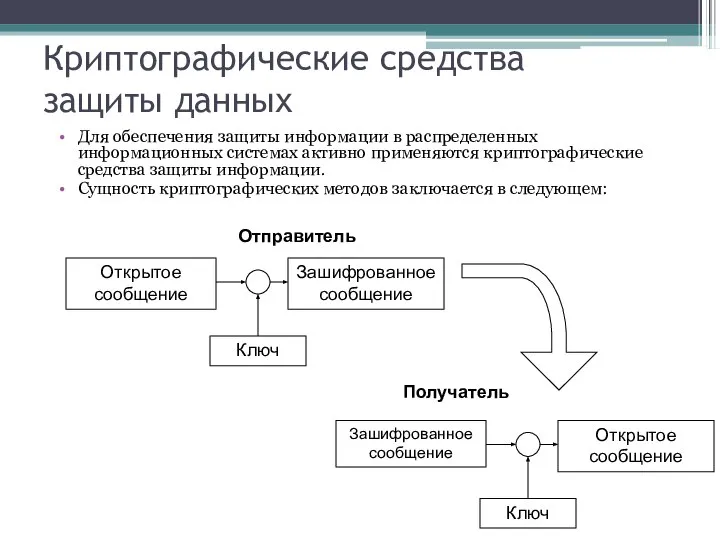

- 12. Криптографические средства защиты данных Для обеспечения защиты информации в распределенных информационных системах активно применяются криптографические средства

- 13. Бюро сертификатов и доверие При создании пары ключей (в алгоритмах несимметричного шифрования) для использования на веб-сайте,

- 14. Использование бюро сертификатов на компьютере клиента На клиенте может быть установлен набор сертификатов по умолчанию, выпустившие

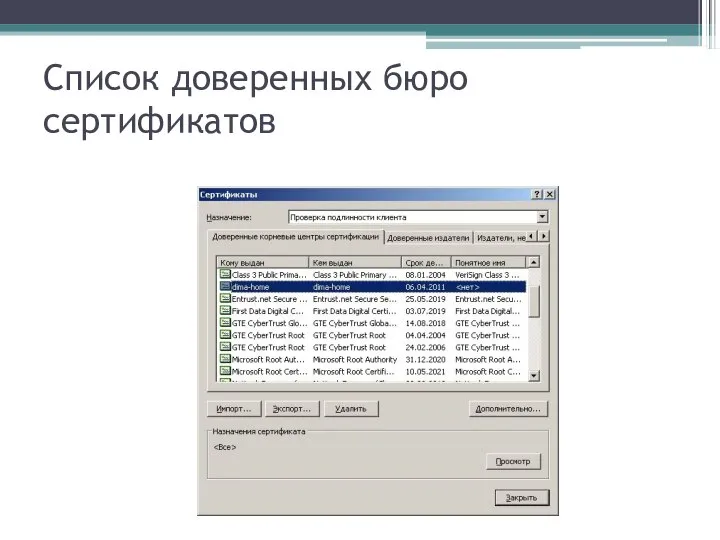

- 15. Список доверенных бюро сертификатов

- 16. Создание собственного бюро сертификатов Для установки собственного бюро сертификатов необходима установка служб сертификатов на сервер. Установка

- 17. Создание запроса на сертификат в IIS

- 18. Отправка запроса в собственное бюро Для запроса сертификата у собственного бюро сертификации можно двумя способами: С

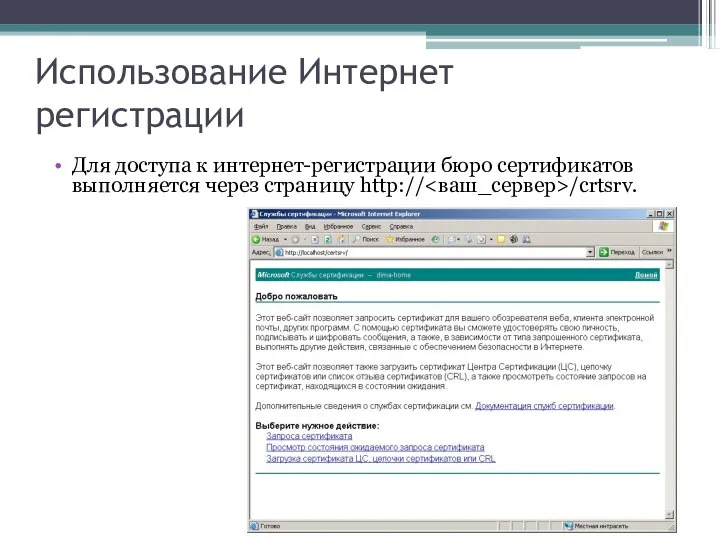

- 19. Использование Интернет регистрации Для доступа к интернет-регистрации бюро сертификатов выполняется через страницу http:// /crtsrv.

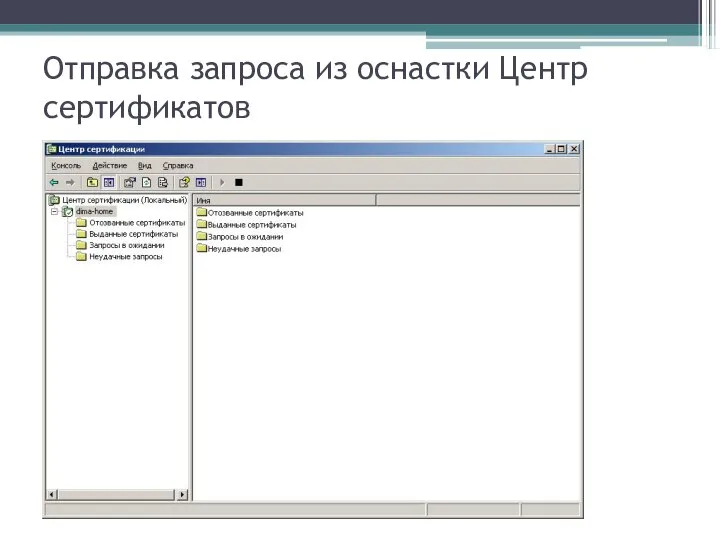

- 20. Отправка запроса из оснастки Центр сертификатов

- 21. Защита данных в информационных системах Для обеспечения защиты данных в информационных системах проводится анализ угроз информационной

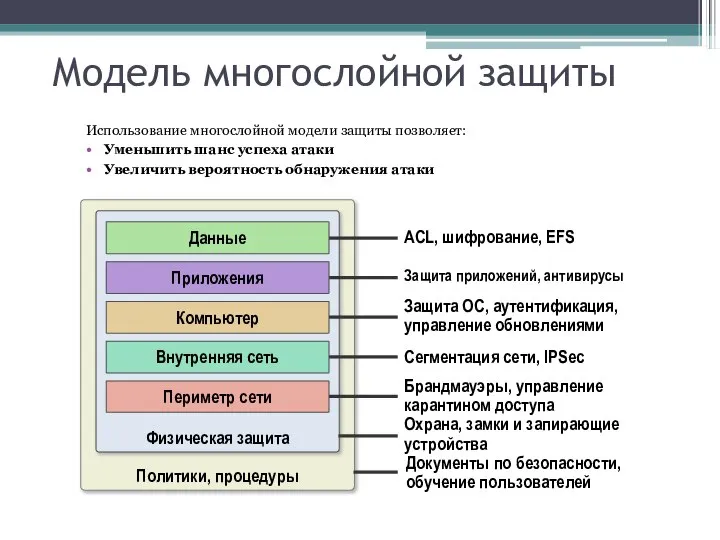

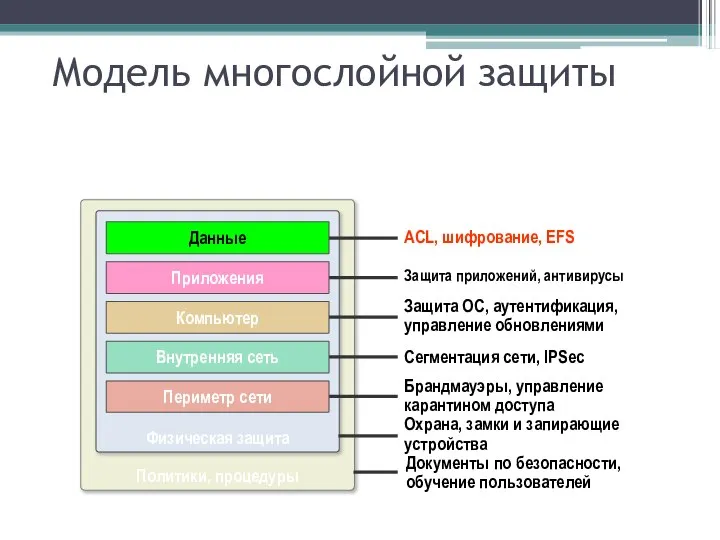

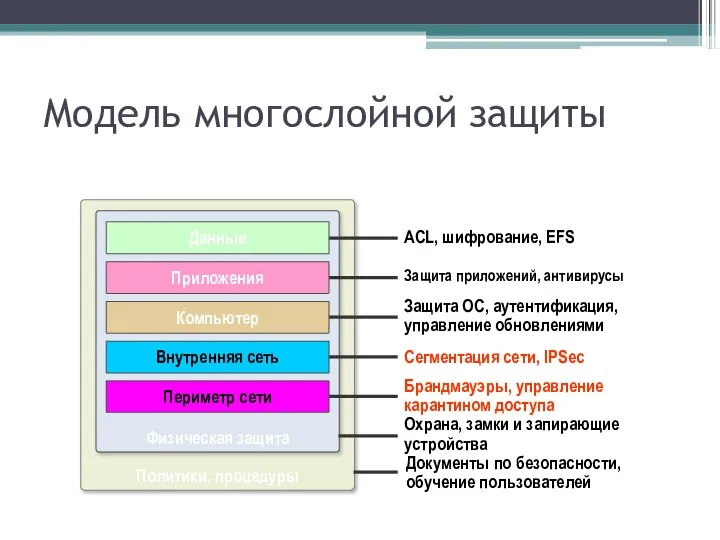

- 22. Политики, процедуры Физическая защита Модель многослойной защиты Использование многослойной модели защиты позволяет: Уменьшить шанс успеха атаки

- 23. Политики, процедуры Физическая защита Модель многослойной защиты Защита ОС, аутентификация, управление обновлениями Брандмауэры, управление карантином доступа

- 24. Управление доступом Одним из средств защиты данных является механизм управления доступом. Управление доступом на уровне данных

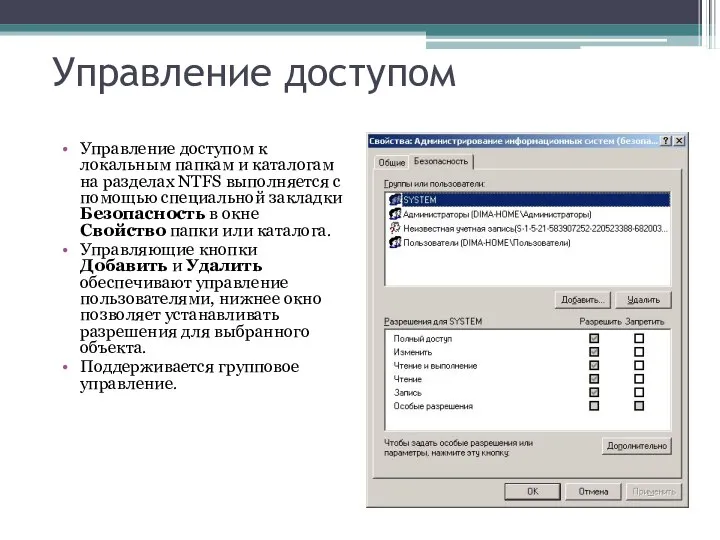

- 25. Управление доступом Управление доступом к локальным папкам и каталогам на разделах NTFS выполняется с помощью специальной

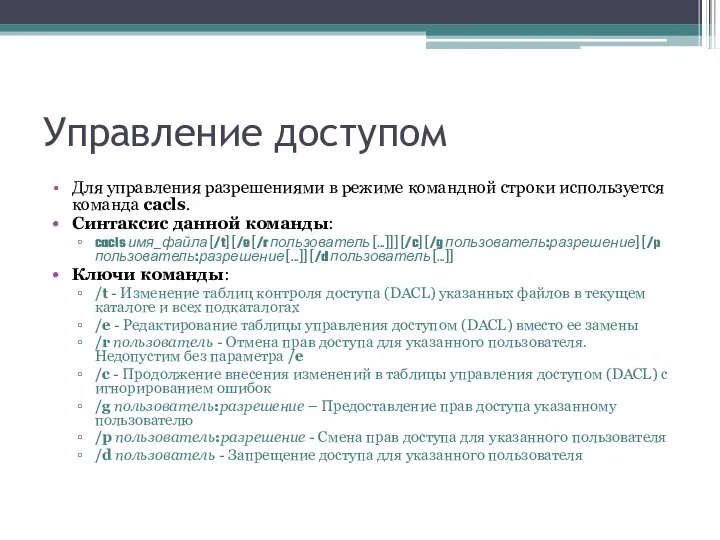

- 26. Управление доступом Для управления разрешениями в режиме командной строки используется команда cacls. Синтаксис данной команды: cacls

- 27. Шифрование данных Шифрованная файловая система (Encrypting File System, EFS) позволяет безопасно хранить данные. EFS делает это

- 28. Ключи шифрования Шифрование файлов происходит следующим образом: Каждый файл имеет уникальный ключ шифрования файла, который позже

- 29. Расшифровывание данных Расшифровка файлов происходит следующим образом: Для расшифровки файла необходимо сначала расшифровать его ключ шифрования.

- 30. Хранение зашифрованных данных на удаленных серверах Если пользователям рабочей среды семейства Windows Server 2003 или Windows

- 31. Управление сертификатами Шифрованная файловая система (EFS) с помощью криптографии открытого ключа шифрует содержимое файлов. В ней

- 32. Шифрование файлов Для выполнения шифрования данных можно воспользоваться кнопкой Другие в закладке Свойства файла. Для удобства

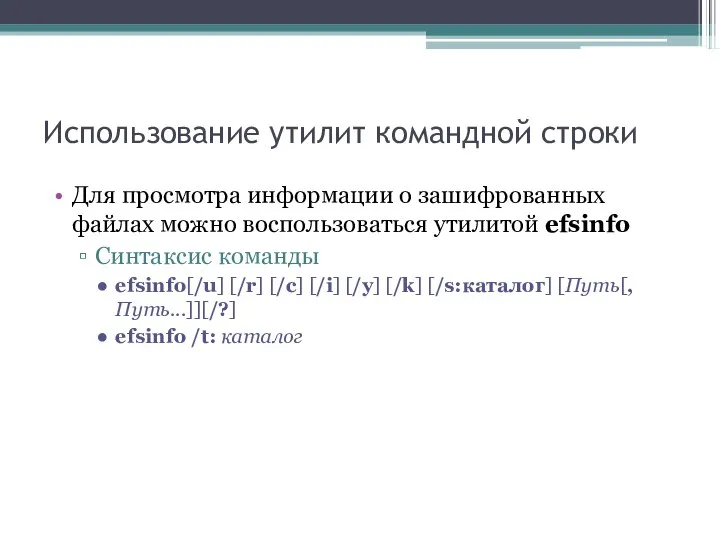

- 33. Использование утилит командной строки Для просмотра информации о зашифрованных файлах можно воспользоваться утилитой efsinfo Синтаксис команды

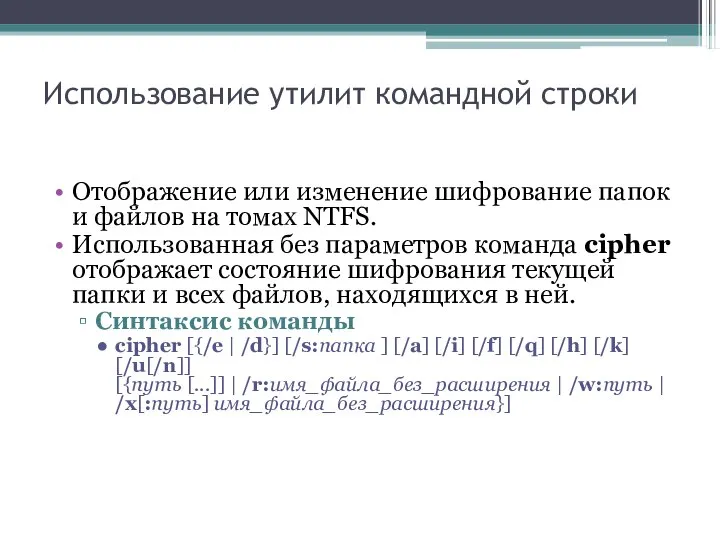

- 34. Использование утилит командной строки Отображение или изменение шифрование папок и файлов на томах NTFS. Использованная без

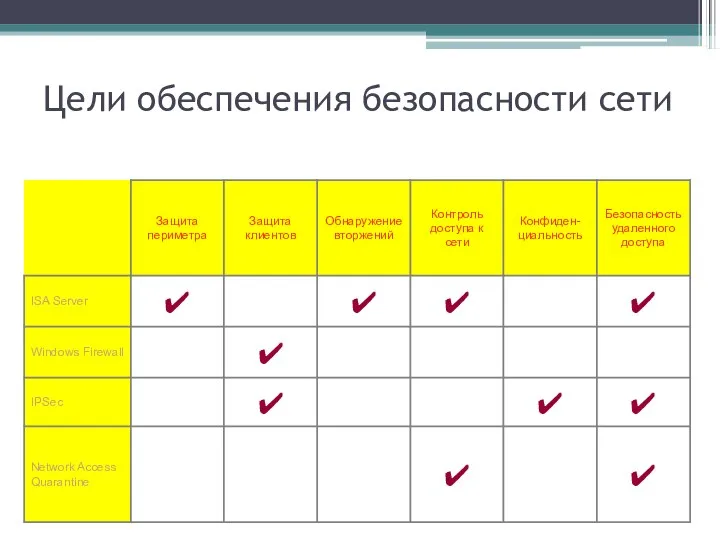

- 35. Цели обеспечения безопасности сети

- 36. Политики, процедуры Физическая защита Модель многослойной защиты Защита ОС, аутентификация, управление обновлениями Брандмауэры, управление карантином доступа

- 37. Сегментация сети Одним из средств защиты передачи данных является механизм сегментации сети (деление на подсети). Механизм

- 38. Сегментация сети Отдельные сегменты сети Маршрутизатор

- 39. Сегментация сети средствами Windows Для обеспечения разделения внутренней сети организации на отдельные сегменты возможно использование аппаратных

- 40. Служба Маршрутизация и удаленный доступ Служба Маршрутизация и удаленный доступ (Routing and Remote Access, RRAS) в

- 41. Особенности Службы маршрутизации и удаленного доступа Кроме того, служба может быть сконфигурирована для особого вида маршрутизации:

- 42. Запуск службы Маршрутизация и удаленный доступ При установки Windows server 2003 служба Маршрутизация и удаленный доступ

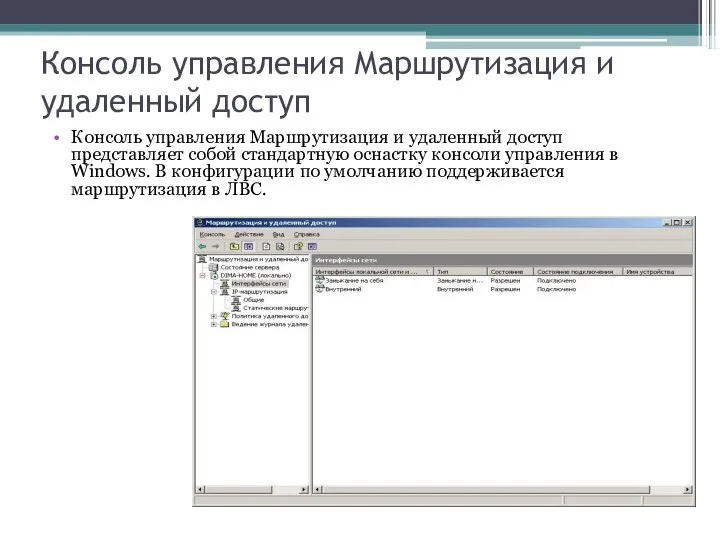

- 43. Консоль управления Маршрутизация и удаленный доступ Консоль управления Маршрутизация и удаленный доступ представляет собой стандартную оснастку

- 44. Создание сетевых интерфейсов Сетевой интерфейс в консоли управления – программный компонент, подключаемый к физическому устройству (модему

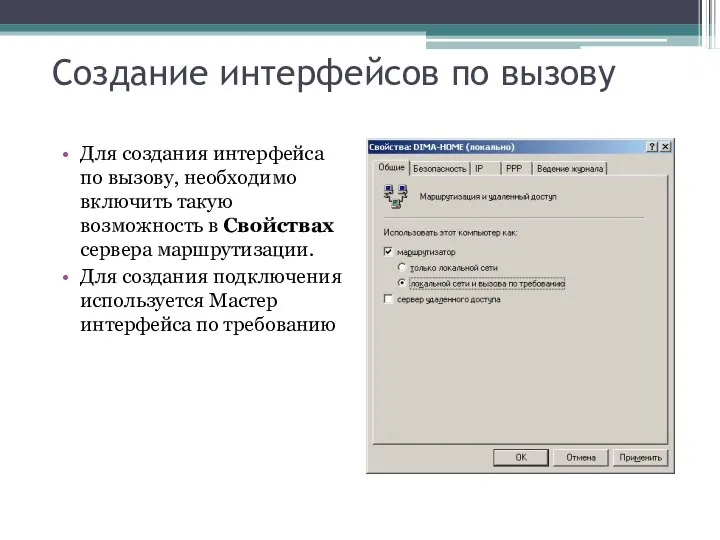

- 45. Создание интерфейсов по вызову Для создания интерфейса по вызову, необходимо включить такую возможность в Свойствах сервера

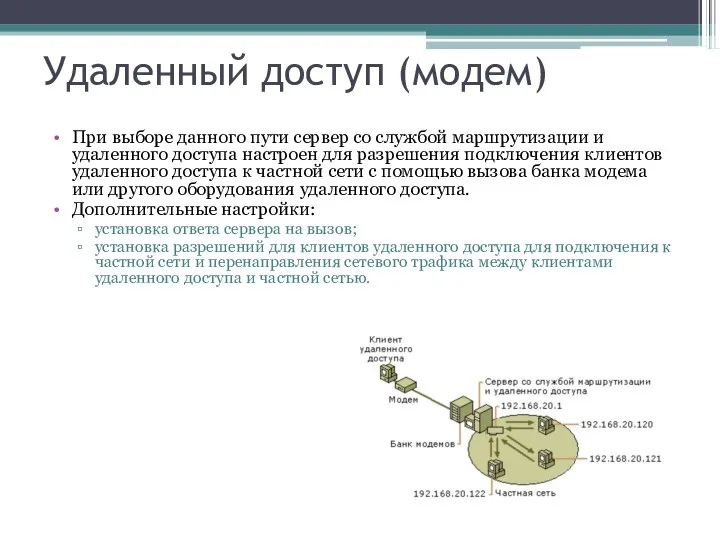

- 46. Удаленный доступ (модем) При выборе данного пути сервер со службой маршрутизации и удаленного доступа настроен для

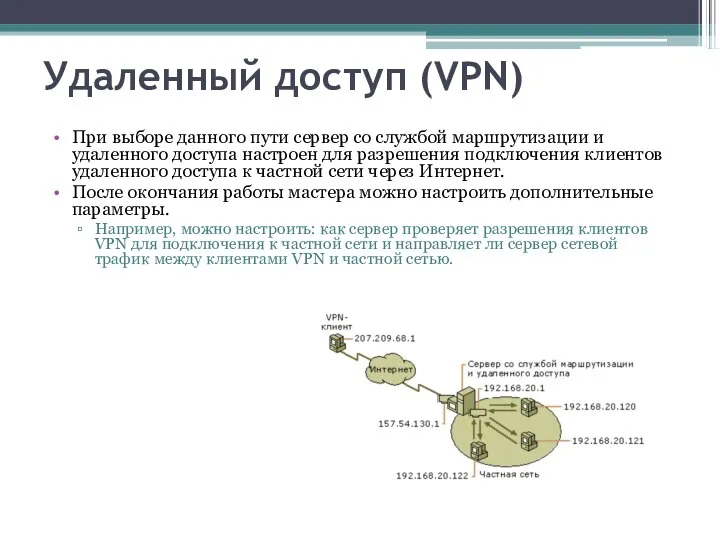

- 47. Удаленный доступ (VPN) При выборе данного пути сервер со службой маршрутизации и удаленного доступа настроен для

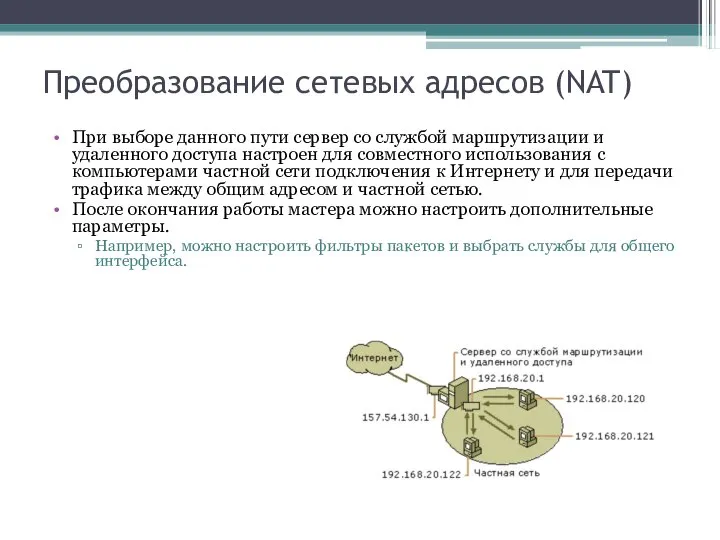

- 48. Преобразование сетевых адресов (NAT) При выборе данного пути сервер со службой маршрутизации и удаленного доступа настроен

- 49. IP - маршрутизация Узел ip – маршрутизация используется дла настройки основных параметров по протоколу IP. По

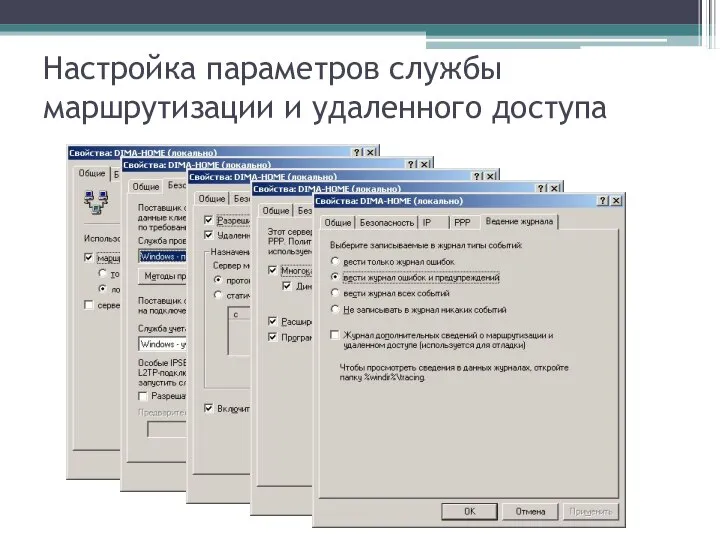

- 50. Настройка параметров службы маршрутизации и удаленного доступа

- 51. Управление таблицей маршрутизации Мрашрутизаторы считывают адреса назначения пакетов и переправляют пакеты в соответствии с информацией, хранящейся

- 52. Защита периметра сети Защита периметра сети предусматривает создание условий препятствующих проникновению постороннего трафика из внешней сети

- 53. Функции сетевых брандмауэров Фильтрация пакетов Проверка установки соединений Проверка трафика на уровне приложений Internet Многоуровневая проверка

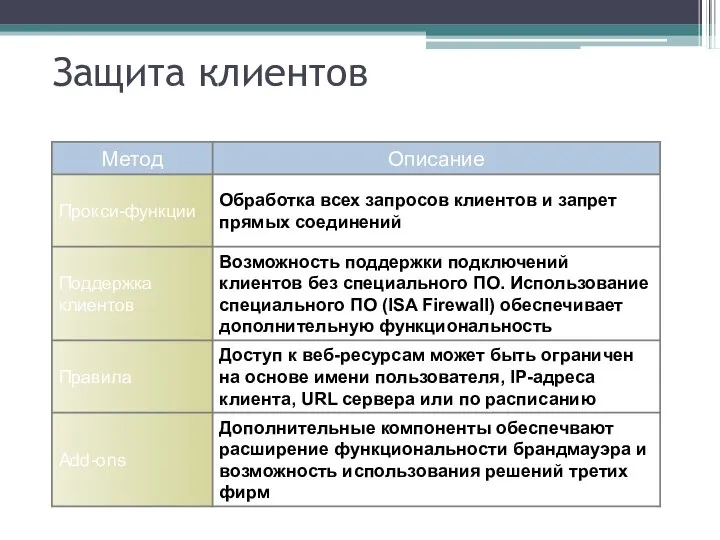

- 54. Защита клиентов

- 55. Защита веб-серверов Правила веб-публикаций Защита веб-серверов, находящихся позади брандмауэра предотвращает внешние атаки на сервера путем проверки

- 57. Скачать презентацию

pravila_web-saita

pravila_web-saita Планирование и развертывание серверов с использованием диспетчера виртуальных машин (VMM)

Планирование и развертывание серверов с использованием диспетчера виртуальных машин (VMM) Создание приложений на OC Android

Создание приложений на OC Android Настройка удаленного доступа

Настройка удаленного доступа Издательство Альпина Паблишер

Издательство Альпина Паблишер Базовые основы системной инженерии

Базовые основы системной инженерии Разработка программной системы повышения быстродействия мультикомпьютерных систем

Разработка программной системы повышения быстродействия мультикомпьютерных систем Компьютер как универсальное устройство для работы с информацией

Компьютер как универсальное устройство для работы с информацией Протоколы UDP и TCP

Протоколы UDP и TCP Математическое моделирование

Математическое моделирование Тренинг. Бизнес с Китаем в сети интернет. (Занятие 2)

Тренинг. Бизнес с Китаем в сети интернет. (Занятие 2) Артық кетуді басқару

Артық кетуді басқару Проектирование реляционных баз данных

Проектирование реляционных баз данных Анимация в презентации

Анимация в презентации Электронные библиотеки

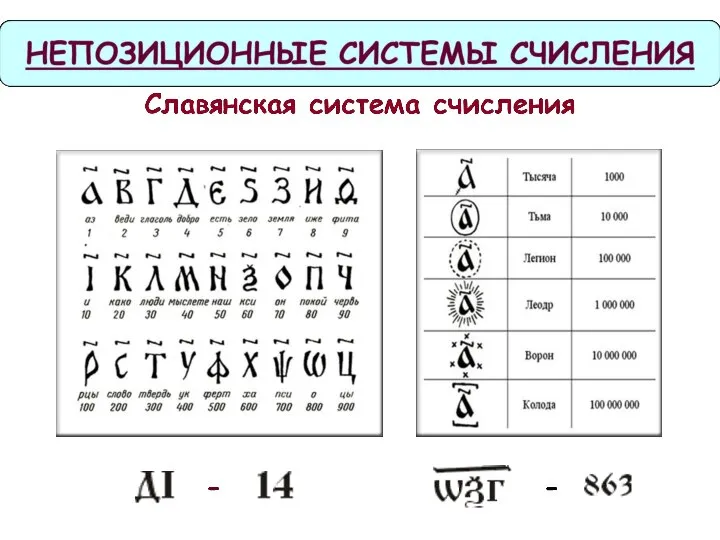

Электронные библиотеки Непозиционные системы счисления

Непозиционные системы счисления Автоматизация чистки

Автоматизация чистки Организация запросов в SQL. Запрос на выборку данных из одной таблицы

Организация запросов в SQL. Запрос на выборку данных из одной таблицы Страна Дождя. Игра

Страна Дождя. Игра Аттестационная работа. Компьютерные игры для младших школьников: вред или польза

Аттестационная работа. Компьютерные игры для младших школьников: вред или польза Социальная инженерия. Тема 7

Социальная инженерия. Тема 7 Возможности программы iTunes

Возможности программы iTunes Тест по информатике

Тест по информатике Кодирование и обработка звуковой информации

Кодирование и обработка звуковой информации Технические средства информационных технологий!

Технические средства информационных технологий! Циклические алгоритмы на Паскале

Циклические алгоритмы на Паскале Свойства систем

Свойства систем Лекция 5. Язык программирования - ассемблер. Логические основы компьютера

Лекция 5. Язык программирования - ассемблер. Логические основы компьютера