Содержание

- 2. Безопасность систем баз данных 4 семестр – зачет 5 семестр – экзамен 6 семестр – курсовая

- 3. Лекции Основные понятия защиты информации Защита информации в СУБД Управления доступом в СУБД Модели разграничения доступа

- 4. Безопасность систем баз данных Практические работы Использование команды select *. Проектирование баз данных при сопровождении существующих

- 5. Литература Базы данных. В 2-х кн.Кн. 1. Локальные базы данных: учебник / В.П. Агальцов. - 2-e

- 6. Лекция №1 Основные понятия защиты информации

- 7. Безопасность информации [данных]: состояние защищённости информации [данных], при котором обеспечены её [их] конфиденциальность, доступность и целостность.

- 8. Объект защиты информации Объект защиты информации – информация или носитель информации, или информационный процесс, которые необходимо

- 9. Информация, информационный процесс Информация – сведения независимо от формы их представления. Информационный процесс – процесс создания,

- 10. Носитель информации Носитель защищаемой информации – физическое лицо или материальный объект, в том числе физическое поле,

- 11. Характеристики информации Носитель информации Инфор-мация Информационный процесс Свойства информации создание сбор обработка накопление хранение поиск распространение

- 12. Информационная безопасность при применении информационных технологий Безопасность информации (при применении информационных технологий) – состояние защищённости информационной

- 13. Информационные ресурсы АИС Защищаемые информационные ресурсы (автоматизированной информационной системы) – информационные ресурсы автоматизированной информационной системы, для

- 14. Свойства информации, обеспечиваемые при её защите Конфиденциальность (информации [ресурсов автоматизированной информационной системы]) – состояние информации [ресурсов

- 15. Свойства информации, обеспечиваемые при её защите Доступность (информации [ресурсов автоматизированной информационной системы]) – состояние информации [ресурсов

- 16. Свойства информации, обеспечиваемые при её защите Неотказуемость – способность удостоверять имевшее место действие или событие так,

- 17. Свойства информации, обеспечиваемые при её защите Аутентичность – свойство, гарантирующее, что субъект или ресурс идентичны заявленным.

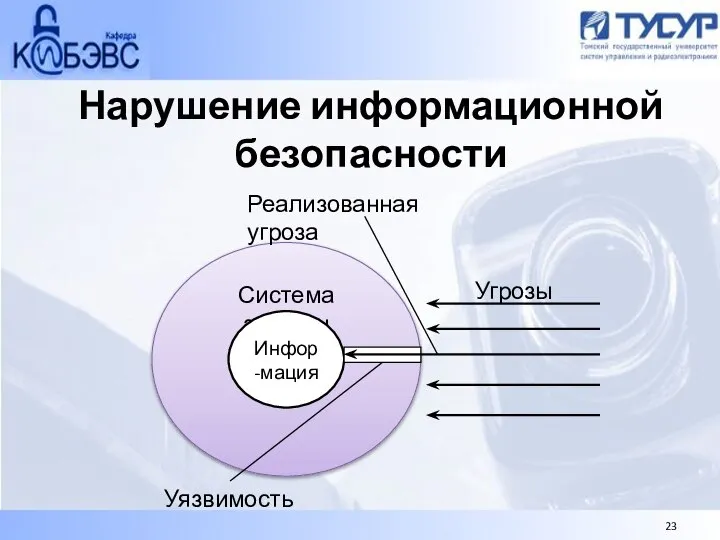

- 18. Нарушение информационной безопасности организации Нарушение информационной безопасности организации – случайное или преднамеренное неправомерное действие физического лица

- 19. Угроза информационной безопасности Угроза (безопасности информации) – совокупность условий и факторов, создающих потенциальную или реально существующую

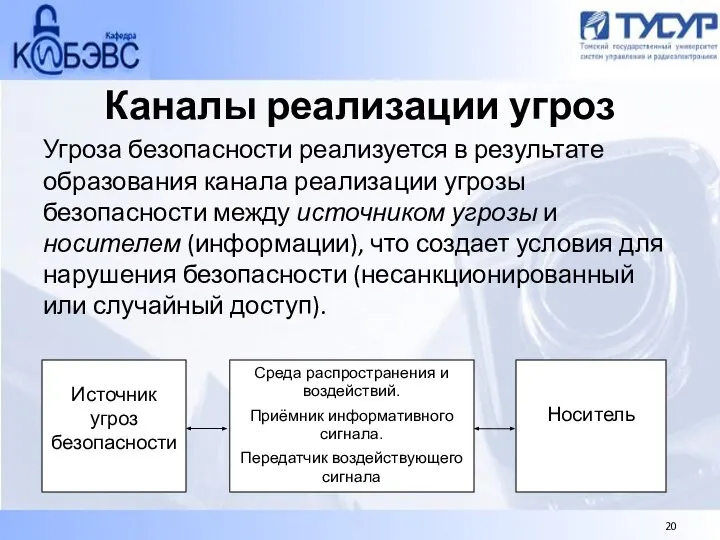

- 20. Каналы реализации угроз Угроза безопасности реализуется в результате образования канала реализации угрозы безопасности между источником угрозы

- 21. Система защиты информации Система защиты информации (СЗИ)– совокупность органов и (или) исполнителей, используемой ими техники защиты

- 22. Угрозы системе защиты информации Угрозы конфиденциальности – угрозы утечки информации, описывающей структуру и порядок работы СЗИ.

- 23. Нарушение информационной безопасности

- 24. Уязвимость Уязвимость (информационной системы); брешь – свойство информационной системы, обусловливающее возможность реализации угроз безопасности обрабатываемой в

- 25. Классификация уязвимостей программного обеспечения Уязвимости системного программного обеспечения (в том числе протоколов сетевого взаимодействия). Уязвимости прикладного

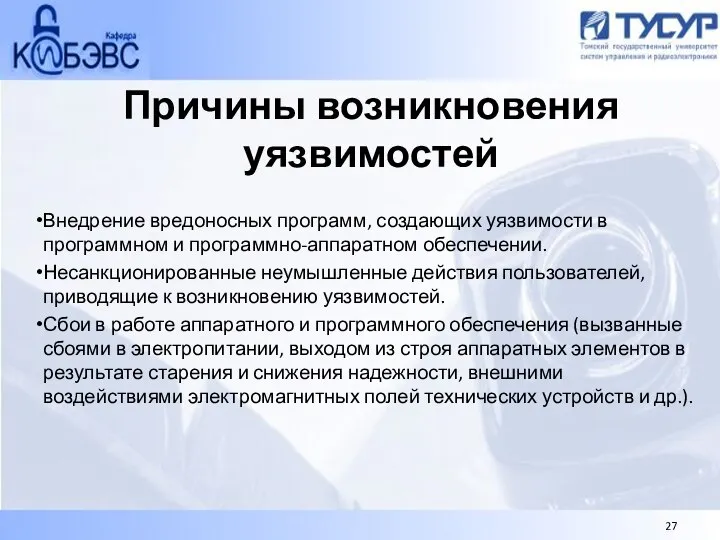

- 26. Причины возникновения уязвимостей Ошибки при проектировании и разработке программного (программно-аппаратного) обеспечения. Преднамеренные действия по внесению уязвимостей

- 27. Причины возникновения уязвимостей Внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении. Несанкционированные неумышленные действия

- 29. Скачать презентацию

![Безопасность информации [данных]: состояние защищённости информации [данных], при котором обеспечены её](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/774437/slide-6.jpg)

Обобщающий урок по теме: «ИНФОРМАЦИЯ » Цель урока: ОБОБЩИТЬ И СИСТЕМАТИЗИРОВАТЬ ЗНАНИЯ И УМЕНИЯ ПО ТЕМЕ «ИНФОРМАЦИЯ»

Обобщающий урок по теме: «ИНФОРМАЦИЯ » Цель урока: ОБОБЩИТЬ И СИСТЕМАТИЗИРОВАТЬ ЗНАНИЯ И УМЕНИЯ ПО ТЕМЕ «ИНФОРМАЦИЯ»  Службы Интернета Борисов В.А. Красноармейский филиал ГОУ ВПО «Академия народного хозяйства при Правительстве РФ» Красноармей

Службы Интернета Борисов В.А. Красноармейский филиал ГОУ ВПО «Академия народного хозяйства при Правительстве РФ» Красноармей Компьютерные сети

Компьютерные сети Основы безопасности в Интернете

Основы безопасности в Интернете Использование запросов в системе 1С:Предприятие 8.2

Использование запросов в системе 1С:Предприятие 8.2 Вопросы: Правило перевода чисел из недесятичной позиционной системы счисления в десятичную. Что определяют нижние индексы?

Вопросы: Правило перевода чисел из недесятичной позиционной системы счисления в десятичную. Что определяют нижние индексы? Дискретное (цифровое) представление информации

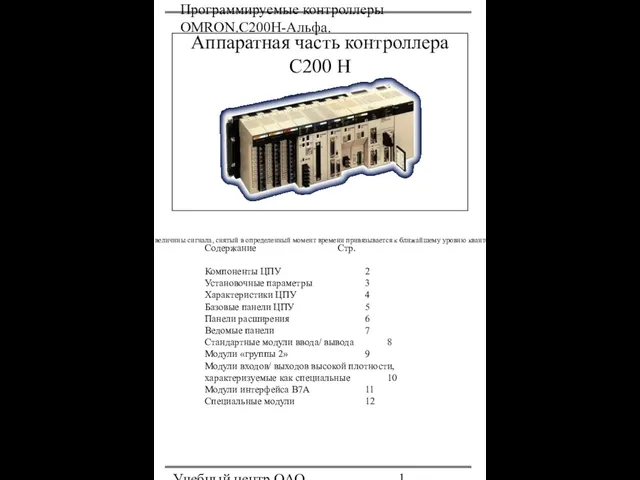

Дискретное (цифровое) представление информации Аппаратная часть контроллера С200 Н

Аппаратная часть контроллера С200 Н Предоставление финансовым органам (ФО) доступа к компонентам системы Электронный бюджет

Предоставление финансовым органам (ФО) доступа к компонентам системы Электронный бюджет Общая презентация продукта

Общая презентация продукта 3 лабораторная. Часть 2: Кодим

3 лабораторная. Часть 2: Кодим Публикация и продвижение Интернет-систем

Публикация и продвижение Интернет-систем Автоматизована система облiку дiяльностi агенства святкових послуг

Автоматизована система облiку дiяльностi агенства святкових послуг Решение задач линейного программирования в MS Excel

Решение задач линейного программирования в MS Excel Урок по теме: «Введение в графику в языке программирования Turbo Pascal» Автор: Казначей, учитель информатики

Урок по теме: «Введение в графику в языке программирования Turbo Pascal» Автор: Казначей, учитель информатики Қойма мәліметтер базасының қосымшаларын бағдарламалау

Қойма мәліметтер базасының қосымшаларын бағдарламалау Архитектура операционных систем. Лекция 1.8

Архитектура операционных систем. Лекция 1.8 Кодирование растровых изображений

Кодирование растровых изображений Информационные технологии в журналистике Интернет – телевидение (IPTV) Выполнила: студентка 2 курса доп. квал. «Преподаватель» Тише

Информационные технологии в журналистике Интернет – телевидение (IPTV) Выполнила: студентка 2 курса доп. квал. «Преподаватель» Тише Визуальды программалау құралдары – rational rose-delphi, С++, java объектілі бағдарламалық программалау тілдерін. (Дәріс 7)

Визуальды программалау құралдары – rational rose-delphi, С++, java объектілі бағдарламалық программалау тілдерін. (Дәріс 7) Электронные магазины

Электронные магазины Основы алгоритмизации и программирования. Лекция 14

Основы алгоритмизации и программирования. Лекция 14 Best.Zvit+(БЕСТ ЗВІТ ПЛЮС)

Best.Zvit+(БЕСТ ЗВІТ ПЛЮС)  Презентация "Работа с объектами текстового документа" - скачать презентации по Информатике

Презентация "Работа с объектами текстового документа" - скачать презентации по Информатике Цифровое будущее

Цифровое будущее Компьютерная обработка звука

Компьютерная обработка звука Презентация "Морской бой" - скачать презентации по Информатике

Презентация "Морской бой" - скачать презентации по Информатике Городская газета в интернете The Village: история эволюции (2014-2015 год)

Городская газета в интернете The Village: история эволюции (2014-2015 год)