Содержание

- 2. Понятие информационной безопасности Информационная безопасность (ИБ) является одной из проблем, с которой столкнулось современное общество в

- 3. Понятие информационной безопасности Задачи по обеспечению ИБ для разных категорий субъектов могут существенно различаться; Например: задачи

- 4. Классификация нарушений в сфере информационных отношений Согласно«Руководству Интерпола по компьютерной преступности», состоящему из «Минимального списка нарушений»

- 5. Классификация нарушений в сфере информационных отношений «Необязательный список» включает в себя четыре вида компьютерных преступлений: изменение

- 6. Технические средства добывания информации Краткий обзор существующих технических средств добывания информации (ТСДИ): Радио закладки: Наиболее широко

- 7. Технические средства добывания информации Технические средства дистанционного съема информации: Технические средства дистанционного съема информации позволяют осуществлять

- 8. Технические методы и средства защиты информации Техническими называются такие средства защиты информации, в которых основная защитная

- 9. Классификация ТСЗИ Системную классификацию ТСЗИ удобно провести по следующей совокупности критериев: Сопряженность со средствами ВТ Автономные

- 10. Макрофункции защиты Дальнейшая детализация функциональной классификации ТСЗИ приводит к выделению 11 групп:

- 11. Обеспечение защиты компьютерной информации Разработка стандартов для открытых систем, в том числе и стандартов в области

- 12. Состояние международной нормативно-методической базы С целью систематизации анализа текущего состояния международной нормативно-методической базы в области безопасности

- 13. Классические вирусы Компьютерный вирус - фрагмент исполняемого кода, который копирует себя в другую программу (главную программу),

- 14. Классические вирусы По среде обитания вирусы можно разделить на: файловые; загрузочные; макро; скриптовые. По способу заражения

- 15. Антивирусные программы Антивирусная программа - программный пакет, предназначенный для эффективной защиты, перехвата и удаления из операционной

- 16. Криптология Проблема защиты информации путем ее преобразования, исключающего ее прочтение посторонним лицом, волновала человеческий ум с

- 17. Криптология Проблемой защиты информации путем ее преобразования занимается криптология (kryptos - тайный, logos - наука). Криптология

- 18. Криптология Представьте, что вам надо отправить сообщение адресату. Вы хотите, чтобы никто кроме адресата не смог

- 19. Криптографические преобразования Все многообразие существующих криптографических методов можно свести к следующим классам преобразований: Моно- и многоалфавитные

- 20. Основные алгоритмы шифрования Метод шифровки/дешифровки называют шифром (cipher). Некоторые алгоритмы шифрования основаны на том, что сам

- 21. Основные алгоритмы шифрования Симметричные алгоритмы подразделяют на: потоковые шифры и блочные шифры. Потоковые позволяют шифровать информацию

- 22. Цифровые подписи Некоторые из асимметричных алгоритмов могут использоваться для генерирования цифровой подписи. Цифровой подписью называют блок

- 23. Цифровые подписи Цифровые подписи используются для того, чтобы подтвердить, что сообщение пришло действительно от данного отправителя

- 24. Проблемы безопасности сети Интернет Хотя присоединение к Интернету предоставляет огромные выгоды в виде доступа к колоссальному

- 25. Проблемы, связанные с безопасностью Перечень основных уязвимых мест при работе с сетью: Слабая аутентификация (пароли) Легкость

- 26. Проблемы, связанные с безопасностью Следующие факторы могут повлиять на уровень риска: число систем в сети; какие

- 27. Базовые принципы аутентификации Современная технология аутентификации предусматривает использование трех типов идентификаторов: объекты, известные пользователям, объекты, имеющиеся

- 28. Системы аутентификации Смарт-карты и ключи с сертификатами Смарт-карты и ключи с сертификатами могут служить примерами двухфакторных

- 29. Аудит ЛВС Аудит локальной сети - это комплексная диагностика платформы функционирования информационной системы и ее составной

- 30. Аудит ЛВС Цель аудита сети - анализ уязвимостей компонентов автоматизированных систем (таких как сервера баз данных,

- 31. Аудит ЛВС Аудит ЛВС целесообразно проводить в следующих случаях: перед модернизацией сети, если Вы хотите спроектировать

- 33. Скачать презентацию

Заместитель. Проблема&Решение

Заместитель. Проблема&Решение Создание запросов на выборку в базе данных

Создание запросов на выборку в базе данных Использование функций в С++ для АСУб и ЭВМб. Тема 3-2

Использование функций в С++ для АСУб и ЭВМб. Тема 3-2 Основы защиты информации. Лекция №10

Основы защиты информации. Лекция №10 Microcontrollers misis 2017

Microcontrollers misis 2017 Текст и текстовый редактор

Текст и текстовый редактор Редактор кода Visual Studio Code

Редактор кода Visual Studio Code Кодирование звуковой информации

Кодирование звуковой информации Алгоритм работы при подключении услуги GAZ Connect

Алгоритм работы при подключении услуги GAZ Connect Нейросети в задаче трекинга

Нейросети в задаче трекинга Представление чисел в памяти компьютера. 10 класс

Представление чисел в памяти компьютера. 10 класс Мониторинг трендов в социальных сетях в режиме реального времени (на примере Twitter)

Мониторинг трендов в социальных сетях в режиме реального времени (на примере Twitter) Введение в программирование Презентацию подготовила учитель математики и информатики МОУ Купанской СОШ Переславского МР Ми

Введение в программирование Презентацию подготовила учитель математики и информатики МОУ Купанской СОШ Переславского МР Ми Разработка опытного образца экзоскелета

Разработка опытного образца экзоскелета Естественные и искусственные источники информации. 3 класс

Естественные и искусственные источники информации. 3 класс Глобальная компьютерная сеть интернет

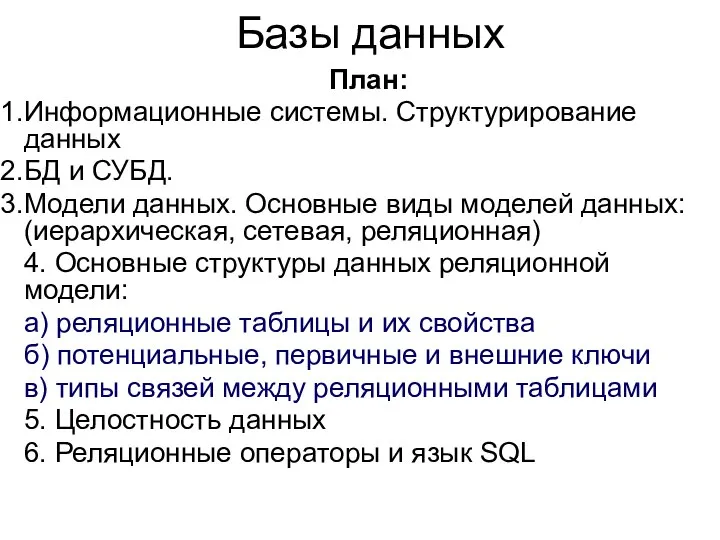

Глобальная компьютерная сеть интернет Базы данных

Базы данных Линейная регрессия. Корреляционный и регрессионный анализ

Линейная регрессия. Корреляционный и регрессионный анализ Информатика. Задачи информатики. Понятие об информации

Информатика. Задачи информатики. Понятие об информации Оценка количественных параметров текстовых документов

Оценка количественных параметров текстовых документов Электронные таблицы

Электронные таблицы Методический материал Техэксперт: Помощник проектировщика

Методический материал Техэксперт: Помощник проектировщика Android basic training networking

Android basic training networking Время #кодить

Время #кодить Машинное обучение

Машинное обучение Презентация "Умозаключение как форма мышления" - скачать презентации по Информатике

Презентация "Умозаключение как форма мышления" - скачать презентации по Информатике Операторы определения данных

Операторы определения данных