Содержание

- 2. Kali Linux KDE, MATE, LXDE, e17, или Xfce сборки Более 600 утилит для пентестинга Сборки для

- 3. Классификация утилит Сбор информации Анализ уязвимостей Беспроводные атаки Веб приложения Инструменты эксплуатации Криминалистические инструменты Стресс-тестирование Sniffing

- 4. Сбор информации Nmap – сканирование сети SPARTA – сканирование сети, поиск уязвимостей и брутфорс

- 5. Сбор информации SSLsplit — это инструмент для атаки MITM против сетевых подключений, зашифрованных SSL/TLS Sn1per –

- 6. Сбор информации Wireshark — продвинутый анализатор сетевых протоколов

- 7. Сбор информации Maltego — это инструмент для построение и анализа связей между различными субъектами и объектами

- 8. Анализ уязвимостей Sqlmap - автоматизация процесса выявления и эксплуатирования уязвимостей SQL-инъекций и захват серверов баз данных

- 9. Беспроводные атаки aircrack-ng — программа по взлому ключей 802.11 WEP и WPA/WPA2-PSK. airbase-ng – Настраивает фальшивую

- 10. Беспроводные атаки Kismet — детектор беспроводных сетей 802.11, сниффер и система выявления вторжений

- 11. Веб приложения Metasploit Framework - платформа для тестирования на проникновение, позволяющая находить, эксплуатировать и подтверждать уязвимости.

- 12. Инструменты эксплуатации cisco-torch, Metasploit, RouterSploit WPSploit - это дополнительные модули для эксплуатации уязвимостей WordPress с помощью

- 13. Криминалистические инструменты Arpwatch - отслеживает пары адресов ethernet/ip. Ведёт системный журнал активности и сообщает об изменениях

- 14. Стресс-тестирование MDK3 — рабочий концепт для эксплуатирования популярных слабостей протокола IEEE 802.11 wifijammer - непрерывно глушит

- 15. Sniffing и Spoofing Wireshark, sslstrip Ettercap — всеобъемлющий набор для атаки "человек посередине" (MitM)

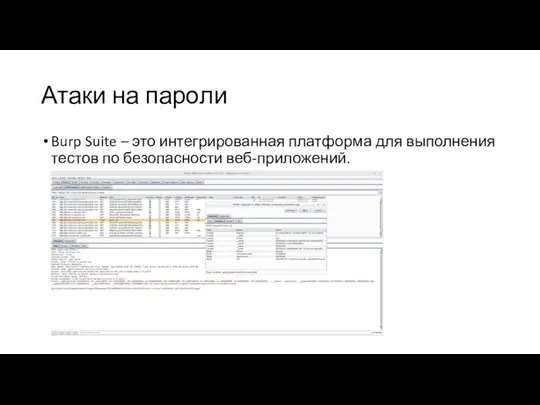

- 16. Атаки на пароли Burp Suite – это интегрированная платформа для выполнения тестов по безопасности веб-приложений.

- 17. Атаки на пароли Hydra - брутфорсер Medusa — параллельный и модульный брутфорсер входа. Цель заключается в

- 18. Поддержка доступа и анонимность backdoor-apk – шелл скрипт, который упрощает процесс добавления бэкдора в любой APK

- 19. Поддержка доступа и анонимность Privoxy — это веб-прокси без кэширования, с продвинутыми возможностями фильтрации, модификации данных

- 20. Обратная инженерия Reverse - осуществляет обратный инжиниринг для двоичных файлов x86/ARM/MIPS. Генерирует более читаемый код (псевдо-C)

- 21. Взлом оборудования Android android-sdk Apktool Appie Dex2jar smali Arduino Sakis3g - универсальный скрипт подключения к интернет

- 22. Инструменты по составлению отчетов CaseFile — приложение для визуального представления информации, оно может быть использовано для

- 23. Уязвимые среды и программы для тренировки bWAPP, или buggy web application — бесплатное, с открытым исходным

- 25. Скачать презентацию

Кодирование и декодирование информации

Кодирование и декодирование информации Тенденции развития интернет-страхования как фактора использования высоких технологий в деятельности страховой компании

Тенденции развития интернет-страхования как фактора использования высоких технологий в деятельности страховой компании Как работать с документами в электронной школе

Как работать с документами в электронной школе Blender In your life

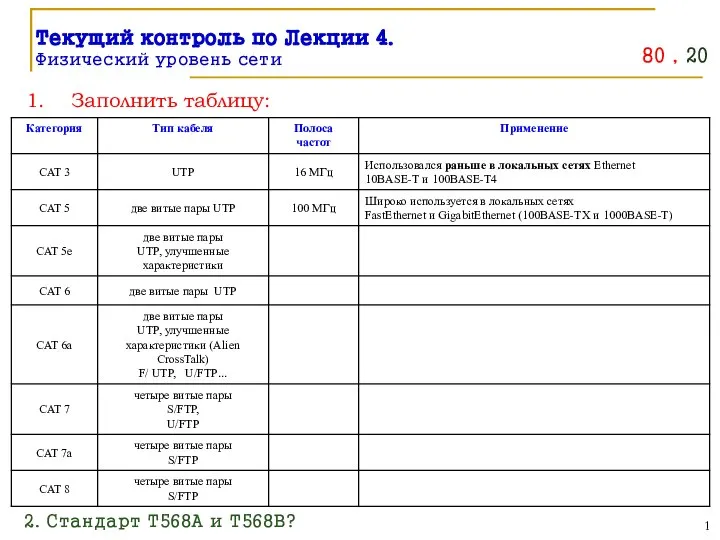

Blender In your life Физический уровень сети. Текущий контроль

Физический уровень сети. Текущий контроль Всемирная паутина

Всемирная паутина Цифровой помощник

Цифровой помощник 1Хакатон10-11

1Хакатон10-11 Теоретическая модель устройства компьютера

Теоретическая модель устройства компьютера Аналитическая программа SteamCardsFarmer

Аналитическая программа SteamCardsFarmer Создание мультфильма в Power Point

Создание мультфильма в Power Point Фотомонтаж и коллаж. Возможности графической программы Adobe Photoshop

Фотомонтаж и коллаж. Возможности графической программы Adobe Photoshop Обнаружение и исправление ошибок. Тема 7

Обнаружение и исправление ошибок. Тема 7 Защита от случайных угроз. Защита целостности данных. (Лекция 7)

Защита от случайных угроз. Защита целостности данных. (Лекция 7) Развитие компьютерных игр в виртуальном современном мире

Развитие компьютерных игр в виртуальном современном мире Презентация "Построение системы информационных технологий" - скачать презентации по Информатике

Презентация "Построение системы информационных технологий" - скачать презентации по Информатике Требования к решению инженерного кейса

Требования к решению инженерного кейса Инструкция по работе с СДО Мираполис

Инструкция по работе с СДО Мираполис Вопросы безопасности вычислительных систем

Вопросы безопасности вычислительных систем Работа с файлами (язык Си)

Работа с файлами (язык Си) Система объектов

Система объектов Мы научим вас программировать

Мы научим вас программировать Сетевая Академия Cisco в Тамбовском государственном университете имени Г.Р. Державина Самохвалов Алексей Владимирович

Сетевая Академия Cisco в Тамбовском государственном университете имени Г.Р. Державина Самохвалов Алексей Владимирович Устройство компьютера

Устройство компьютера Модели. Урок информатики

Модели. Урок информатики Кодирование звуковой информации

Кодирование звуковой информации Изменение структуры занятости в эпоху информатизации. Лекция 7 (часть2)

Изменение структуры занятости в эпоху информатизации. Лекция 7 (часть2) Артық кетуді басқару

Артық кетуді басқару