Содержание

- 2. Алгоритм Blowfish Алгоритм Blowfish Blowfish является сетью Фейштеля, у которой количество итераций равно 16. Длина блока

- 3. Алгоритм Blowfish В основе алгоритма лежит сеть Фейштеля с 16 итерациями. Каждая итерация состоит из перестановки,

- 4. Алгоритм Blowfish Шифрование Входом является 64-битный элемент данных X, который делится на две 32-битные половины, X1

- 5. Генерация подключей Подключи вычисляются с использованием самого алгоритма Blowfish. Инициализировать первый Р-массив и четыре S-boxes фиксированной

- 6. Алгоритм IDEA IDEA (International Data Encryption Algorithm) является блочным симметричным алгоритмом шифрования, разработанным Сюдзя Лай (Xuejia

- 7. Алгоритм IDEA Принципы разработки IDEA является блочным алгоритмом, который использует 128-битовый ключ для шифрования данных блоками

- 8. Криптографическая стойкость Следующие характеристики IDEA характеризуют его криптографическую стойкость: Алгоритм IDEA Длина блока: длина блока должна

- 9. Алгоритм IDEA Конфузия: зашифрованный текст должен зависеть от ключа сложным и запутанным способом. Диффузия: каждый бит

- 10. Алгоритм IDEA Каждая операция выполняется над двумя 16-битными входами и создает один 16-битный выход. Этими операциями

- 11. Алгоритм IDEA Эти три операции являются несовместимыми в том смысле, что: Не существует пары из трех

- 12. Алгоритм IDEA Шифрование Рассмотрим общую схему шифрования IDEA. Как и в любом алгоритме шифрования, здесь существует

- 13. Алгоритм IDEA Рис. 3.1. Алгоритм IDEA

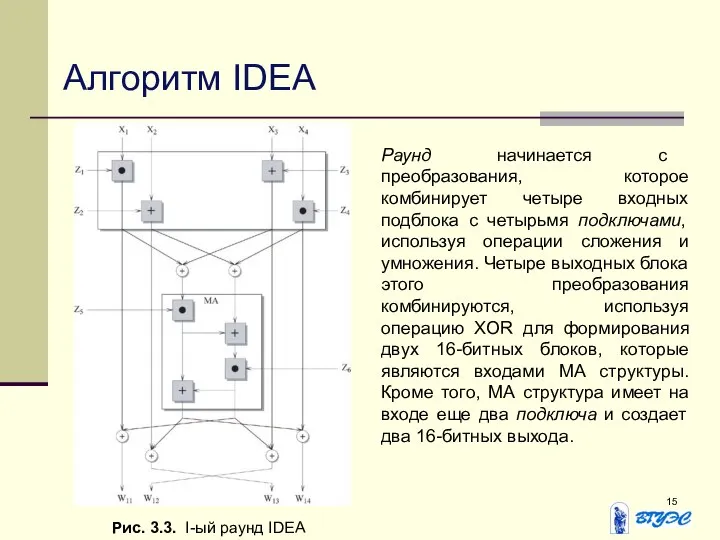

- 14. Алгоритм IDEA Последовательность преобразований отдельного раунда Рассмотрим последовательность преобразований отдельного раунда. Одним из основных элементов алгоритма,

- 15. Алгоритм IDEA Раунд начинается с преобразования, которое комбинирует четыре входных подблока с четырьмя подключами, используя операции

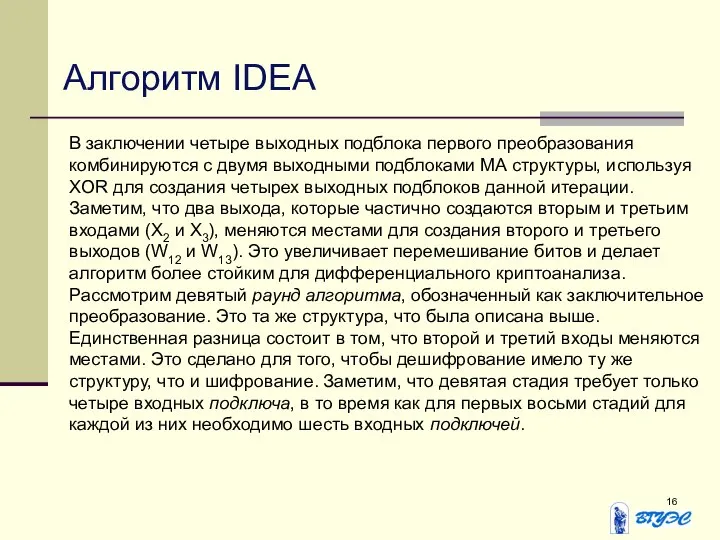

- 16. В заключении четыре выходных подблока первого преобразования комбинируются с двумя выходными подблоками МА структуры, используя XOR

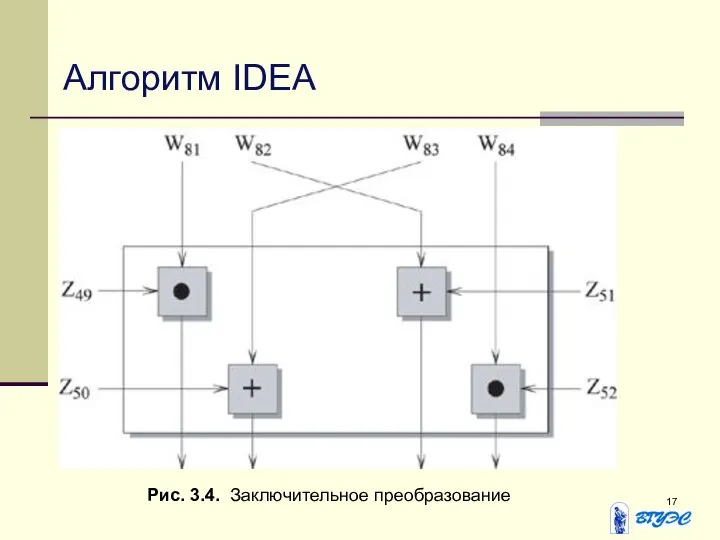

- 17. Алгоритм IDEA Рис. 3.4. Заключительное преобразование

- 18. Алгоритм IDEA Создание подключей Пятьдесят два 16-битных подключа создаются из 128-битного ключа шифрования следующим образом. Первые

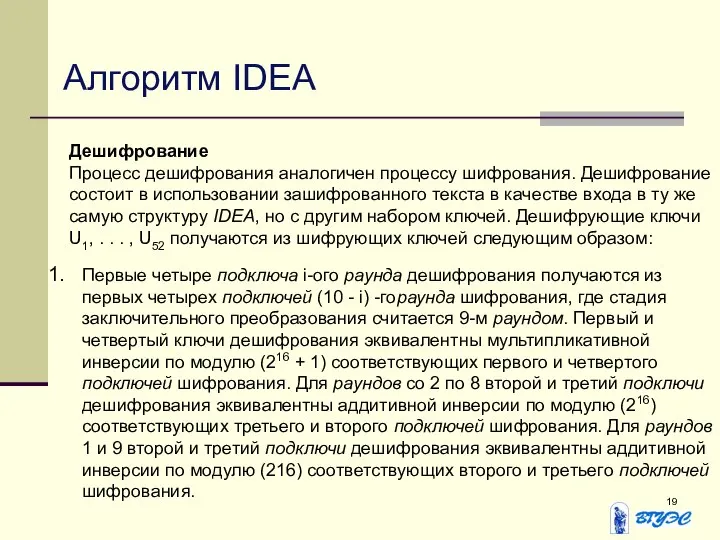

- 19. Алгоритм IDEA Дешифрование Процесс дешифрования аналогичен процессу шифрования. Дешифрование состоит в использовании зашифрованного текста в качестве

- 20. Алгоритм IDEA Для первых восьми раундов последние два подключа i раунда дешифрования эквивалентны последним двум подключам

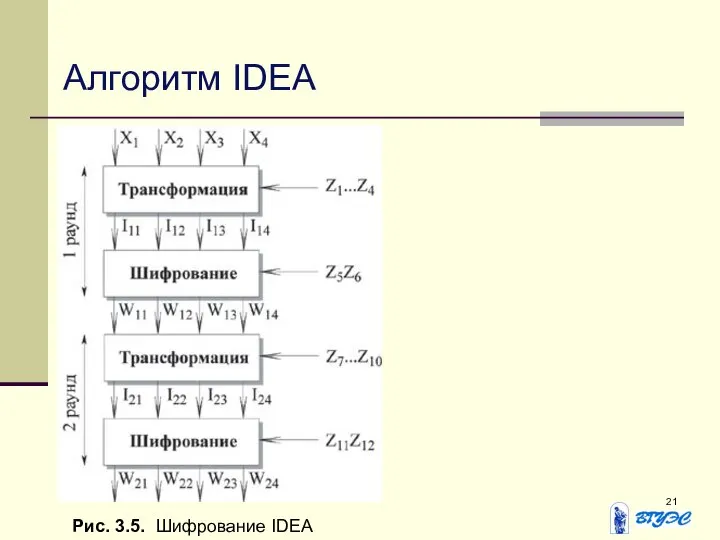

- 21. Алгоритм IDEA Рис. 3.5. Шифрование IDEA

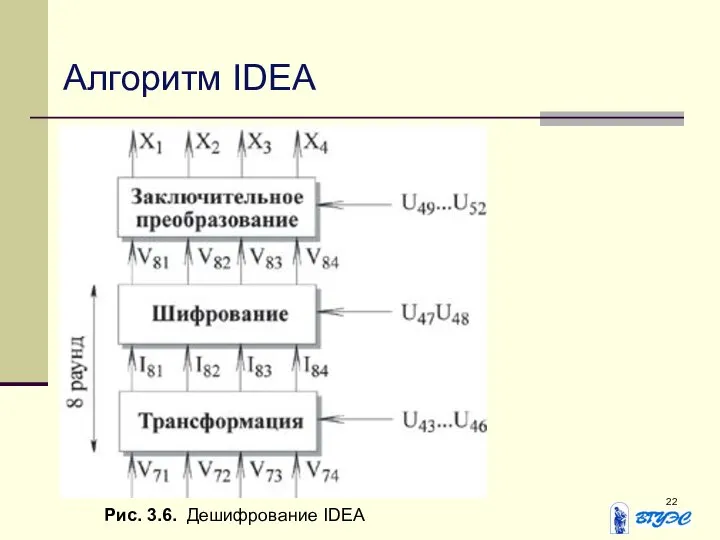

- 22. Алгоритм IDEA Рис. 3.6. Дешифрование IDEA

- 23. Рассмотрим преобразования, выполняемые в прямоугольниках на обоих рисунках. При шифровании поддерживаются следующие соотношения на выходе трансформации:

- 24. Алгоритм IDEA Таким образом, выход первой стадии процесса дешифрования эквивалентен входу последней стадии процесса шифрования за

- 25. Алгоритм IDEA Где MAR(X, Y) есть правый выход МА структуры с входами Х и Y ,

- 26. Алгоритм IDEA Аналогично мы имеем Таким образом, выход второй стадии процесса дешифрования эквивалентен входу предпоследней стадии

- 27. Алгоритм ГОСТ 28147 Алгоритм ГОСТ 28147 является отечественным стандартом для алгоритмов симметричного шифрования. ГОСТ 28147 разработан

- 28. Алгоритм ГОСТ 28147 Рис. 3.7. I-ый раунд ГОСТ 28147

- 29. Алгоритм ГОСТ 28147 Генерация ключей проста. 256-битный ключ разбивается на восемь 32-битных подключей. Алгоритм имеет 32

- 30. Алгоритм ГОСТ 28147 Считается, что стойкость алгоритма ГОСТ 28147 во многом определяется структурой S-boxes. Долгое время

- 31. Алгоритм ГОСТ 28147 Основные различия между DES и ГОСТ 28147 следующие: DES использует гораздо более сложную

- 32. Режимы выполнения алгоритмов симметричного шифрования Для любого симметричного блочного алгоритма шифрования определено четыре режима выполнения. ECB

- 33. Алгоритм ГОСТ 28147 CFB - Chipher Feedback - при каждом вызове алгоритма обрабатывается J битов входного

- 34. Алгоритм ГОСТ 28147 Режим ECB Данный режим является самым простым режимом, при котором незашифрованный текст обрабатывается

- 35. Алгоритм ГОСТ 28147 Режим CBC Для преодоления недостатков ECB используют способ, при котором одинаковые незашифрованные блоки

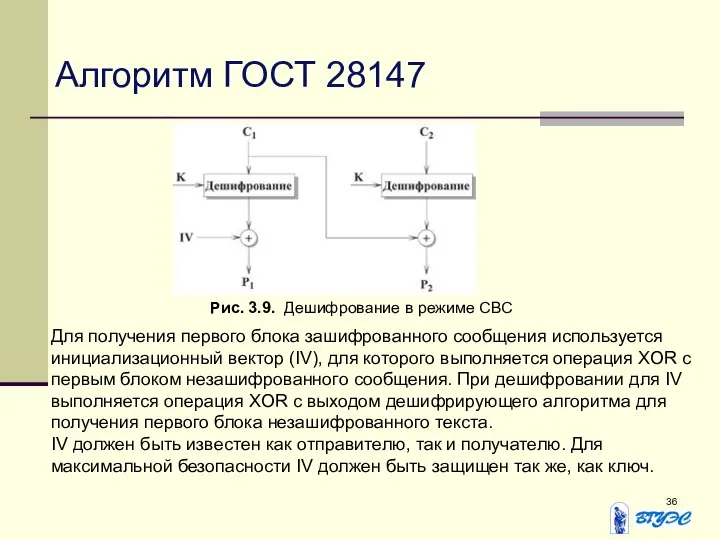

- 36. Алгоритм ГОСТ 28147 Рис. 3.9. Дешифрование в режиме СВС Для получения первого блока зашифрованного сообщения используется

- 37. Алгоритм ГОСТ 28147 Режим CFB Блочный алгоритм предназначен для шифрования блоков определенной длины. Однако можно преобразовать

- 38. Алгоритм ГОСТ 28147 Рассмотрим шифрование. Входом функции шифрования является регистр сдвига, который первоначально устанавливается в инициализационный

- 39. Рис. 3.10. Шифрование в режиме СFВ Алгоритм ГОСТ 28147

- 40. Алгоритм ГОСТ 28147 Рис. 3.11. Дешифрование в режиме СFВ

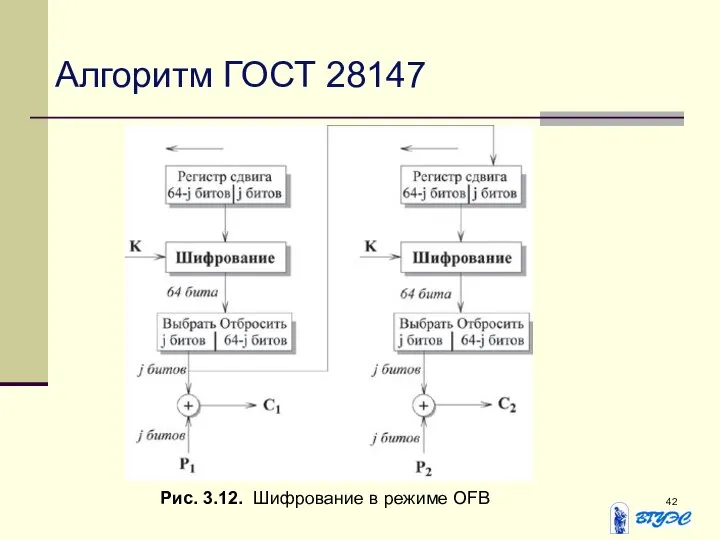

- 41. Режим OFB Данный режим подобен режиму CFB. Разница заключается в том, что выход алгоритма в режиме

- 42. Алгоритм ГОСТ 28147 Рис. 3.12. Шифрование в режиме OFB

- 43. Алгоритм ГОСТ 28147 Рис. 3.13. Дешифрование в режиме OFB

- 44. Создание случайных чисел Создание случайных чисел Случайные числа играют важную роль при использовании криптографии в различных

- 45. Создание случайных чисел Случайность Обычно при создании последовательности псевдослучайных чисел предполагается, что данная последовательность чисел должна

- 46. Непредсказуемость В приложениях, таких как взаимная аутентификация и генерация ключа сессии, нет жесткого требования, чтобы последовательность

- 47. Источники случайных чисел Источники действительно случайных чисел найти трудно. Физические генераторы шумов, такие как детекторы событий

- 48. Создание случайных чисел Генераторы псевдослучайных чисел Первой широко используемой технологией создания случайного числа был алгоритм, предложенный

- 49. Выбор значений для а, с и m является критичным для разработки хорошего генератора случайных чисел. Очевидно,

- 50. Значения а, с и m должны быть выбраны таким образом, чтобы эти три критерия выполнялись. В

- 51. Создание случайных чисел Сила алгоритма линейного конгруента в том, что если сомножитель и модуль (основание) соответствующим

- 52. Создание случайных чисел Х1 = (а Х0 + с ) mod m Х2 = (а Х1

- 53. Криптографически созданные случайные числа В криптографических приложениях целесообразно шифровать получающиеся случайные числа. Чаще всего используется три

- 54. Создание случайных чисел В данном случае применяется способ создания ключа сессии из мастер-ключа. Счетчик с периодом

- 55. Режим Output Feedback DES Режим OFB DES может применяться для генерации ключа, аналогично тому, как он

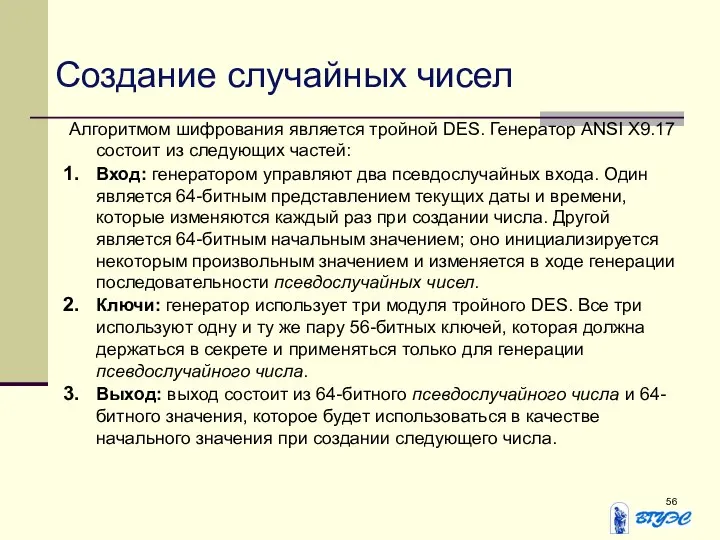

- 56. Создание случайных чисел Алгоритмом шифрования является тройной DES. Генератор ANSI X9.17 состоит из следующих частей: Вход:

- 57. Рис. 3.15. Генератор псевдослучайных чисел ANSI X9.17 Создание случайных чисел

- 59. Скачать презентацию

Аппаратные и программные средства персонального компьютера

Аппаратные и программные средства персонального компьютера Файлы и файловая система. Программное обеспечение

Файлы и файловая система. Программное обеспечение Copywriting

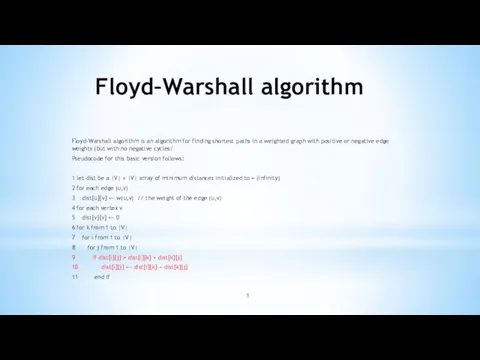

Copywriting Floyd–Warshall algorithm

Floyd–Warshall algorithm IТ-куб

IТ-куб Информационная деятельность человека (3 класс)

Информационная деятельность человека (3 класс) Телекомунікації на території України

Телекомунікації на території України Базы данных. Access 2007. Работа с таблицами

Базы данных. Access 2007. Работа с таблицами Кто владеет информацией-тот владеет миром!

Кто владеет информацией-тот владеет миром! Лабораторная работа №1 «Структура и влияние различных факторов на динамику ВВП РФ» Силантьев В.Б.<number><number> Профессор кафед

Лабораторная работа №1 «Структура и влияние различных факторов на динамику ВВП РФ» Силантьев В.Б.<number><number> Профессор кафед UBI – Unsorted Block Images

UBI – Unsorted Block Images Локальные компьютерные сети

Локальные компьютерные сети Текстовые редакторы

Текстовые редакторы У нас в школе появился Интернет … Моя жизнь при подключение Интернета.

У нас в школе появился Интернет … Моя жизнь при подключение Интернета. Обработка информации

Обработка информации Общая характеристика табличного процессора

Общая характеристика табличного процессора Классификация видов моделирования систем

Классификация видов моделирования систем Создание сцен в Unreal Engine

Создание сцен в Unreal Engine Процедура поиска патентной информации в базах данных патентного ведомства России

Процедура поиска патентной информации в базах данных патентного ведомства России Forms - формы

Forms - формы Введение в ПК. История создания ПК. Устройство ПК

Введение в ПК. История создания ПК. Устройство ПК Работа с аудио-редактором Audacity

Работа с аудио-редактором Audacity Концепции графического программирования. (Лекция 3)

Концепции графического программирования. (Лекция 3) Модели «клиент-сервер» в технологии распределенных баз данных

Модели «клиент-сервер» в технологии распределенных баз данных Архитектура ПК

Архитектура ПК Динамические массивы Windows Forms. Потоки. (Лекция 6)

Динамические массивы Windows Forms. Потоки. (Лекция 6) Алгоритм

Алгоритм Презентация "Место компьютера в информационно- образовательном пространстве" - скачать презентации по Информатике

Презентация "Место компьютера в информационно- образовательном пространстве" - скачать презентации по Информатике