Содержание

- 2. Коммутаторы Технологии - Vlan, ISM Vlan, Сегментация трафика - QoS - STP (RSTP, MSTP) - LookBack

- 3. Дополнительное деление сетевых сегментов для уменьшения трафика и перегрузок Логические группы в LAN VLAN подобны широковещательным

- 4. 802.1q – VLAN на базе меток

- 5. Преимущества IEEE 802.1q VLAN Гибкость и удобство настройки и изменения Возможность работы протокола Spanning Tree Возможность

- 6. Маркированные кадры-Tagged Frame Max. Размер маркированного кадра Ethernet 1522 байт Немаркированный кадр это кадр без VLAN

- 7. VID и PVID VID (VLAN Identifier) 12-bit часть VLAN маркера Указывает какая VLAN 12 бит определяет

- 8. Правила коммутации маркированных & немаркированных портов (Входящие данные) Прием данных с маркером Проверка маркировки VID Коммутация

- 9. Правила коммутации маркированных & немаркированных портов (Исходящие данные) Исходящий порт – маркированный порт Маркировка кадра Для

- 10. Выходящие (Egress) порты Установка портов, передающих трафик в VLAN похожа на маркированные и немаркированные кадры Это

- 11. Маркированный входящий пакет (Часть 1) Входящий пакет назначен для VLAN 2 потому, что в пакете есть

- 12. Маркированный входящий пакет (Часть 2)

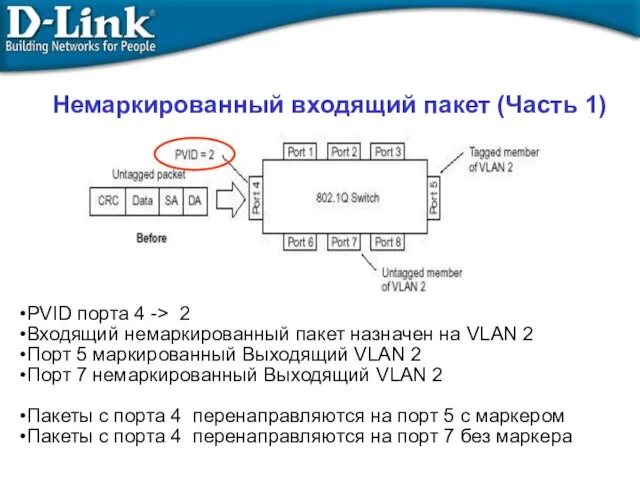

- 13. Немаркированный входящий пакет (Часть 1) PVID порта 4 -> 2 Входящий немаркированный пакет назначен на VLAN

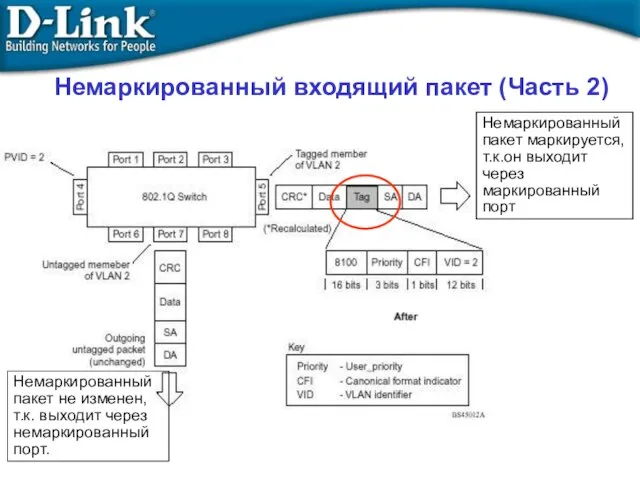

- 14. Немаркированный входящий пакет (Часть 2) Немаркированный пакет маркируется, т.к.он выходит через маркированный порт Немаркированный пакет не

- 15. Разделение сети, построенной на 2-х коммутаторах на две VLAN

- 16. 802.1v – VLAN на базе портов и протоколов

- 17. Стандартизирован IEEE. 802.1v это расширение 802.1Q (VLAN на основе портов) для предоставления возможности классификации пакетов не

- 18. Тегирование кадров 802.1v Формат тегов кадров 802.1v такой же как и у 802.1q. Это, 32-х битное

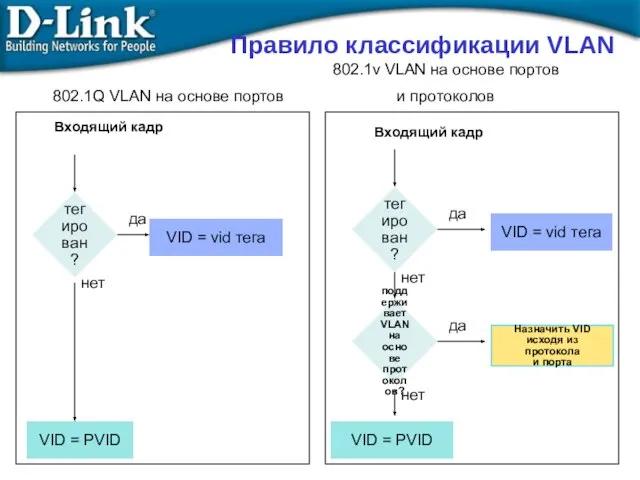

- 19. тегирован? да VID = vid тега нет поддерживает VLAN на основе протоколов? да Назначить VID исходя

- 20. Поддерживаемые серией xStack типы протоколов Коммутатор поддерживает пятнадцать (15) предопределённых протоколов для настройки VLAN на основе

- 21. Ассиметричные VLAN для сетевых серверных приложений с использованием коммутатора L2

- 22. Сетевые серверные приложения и приложения с доступом в Internet Общие серверы (Почтовый сервер, файловый сервер, сервера

- 23. Деление сети на две VLAN с предоставлением общего файл-сервера

- 24. Ограничения ассиметричных VLAN Функция IGMP Snooping не работает при использовании ассиметричных VLAN. Решение: Коммутация L3 +

- 25. Сегментация трафика Сегментация трафика служит для разграничения доменов на уровне 2. Данная функция позволяет настраивать порты

- 26. Сегментация трафика Все компьютеры (ПК 1 – ПК 23) имеют доступ к порту uplink, но не

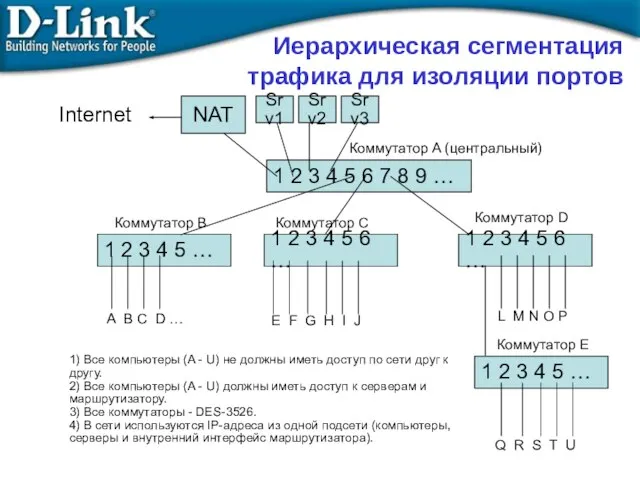

- 27. Иерархическая сегментация трафика для изоляции портов NAT Srv1 1 2 3 4 5 6 7 8

- 28. Ассиметричные VLAN Необходимо глубокое понимание 802.1q VLAN Пользователи VLAN могут быть распределены между несколькими устройствами, и

- 29. Протоколы «покрывающего дерева» Spanning Tree Protocols 802.1d (STP) 802.1w (RSTP) 802.1s (MSTP)

- 30. Протокол Spanning Tree Зачем нужен протокол Spanning Tree? Исключение петель Резервные связи Версии: IEEE 802.1d Spanning

- 31. Что такое сетевая петля L2 Коммутаторы (L2), объединённые в кольцо, образуют одну или несколько сетевых петель

- 32. Исключение петель Широковещательный пакет Решение: Протокол Spanning Tree (STP, RSTP, MSTP) может исключить петлю или петли.

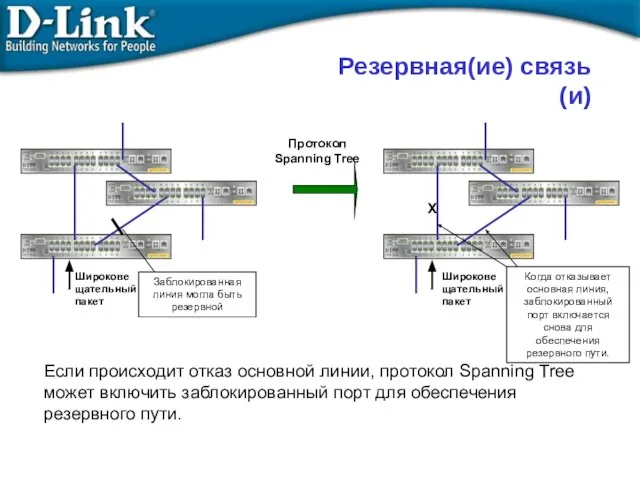

- 33. Если происходит отказ основной линии, протокол Spanning Tree может включить заблокированный порт для обеспечения резервного пути.

- 34. RSTP, MSTP Основной недостаток 802.1d STP: Большое время сходимости. Протоколу STP (802.1d) обычно для этого требуется

- 35. Обнаружение «петель» на порту коммутатора: STP LoopBack Detection Ситуация, показанная на рисунке, вынуждает управляемый коммутатор постоянно

- 36. Обнаружение «петель» на порту коммутатора: LoopBack Detection В этой схеме необязательна настройка протокола STP на портах,

- 37. Основные уязвимости протоколов STP/RSTP/MSTP и способы их нивелирования

- 38. Петля между двумя портами одного коммутатора При эксплуатации ETTx сети часто возникает ситуация, при которой возникает

- 39. Петля между двумя портами одного коммутатора Существуют две функции позволяющие минимизировать эффект на сети при такой

- 40. Основные рекомендации При использовании подобной топологии и необходимости отслеживать любые петли за клиентскими портами рекомендуется: Включать

- 41. Port Security (безопасность на уровне портов)

- 42. Проверка подлинности компьютеров в сети Функция Port Security в коммутаторах D-Link позволяет регулировать количество компьютеров, которым

- 43. Port Security для защиты от вторжений Режим блокировки адресов - “Непосредственный (permanent)” Пример: config port_security ports

- 44. MAC 1 MAC 2 MAC 3 MAC 4 Включить Port Security на портах, и установить Max.

- 45. IP-MAC-Port Binding (Привязка IP-MAC-порт)

- 46. IP-MAC-Port Binding Проверка подлинности компьютеров в сети Функция IP-MAC-Port Binding в коммутаторах D-Link позволяет контролировать доступ

- 47. Для чего нужна функция IP-MAC-Port binding? D-Link расширил популярную функцию IP-MAC binding до более удобной в

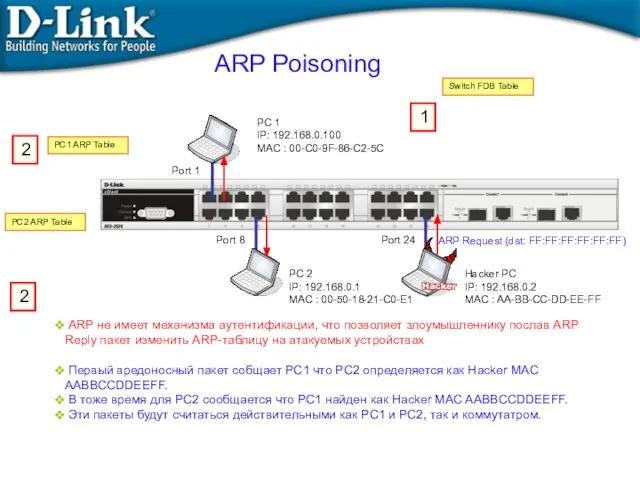

- 48. ARP Poisoning PC 1 IP: 192.168.0.100 MAC : 00-C0-9F-86-C2-5C PC 2 IP: 192.168.0.1 MAC : 00-50-18-21-C0-E1

- 49. ARP Poisoning PC 1 IP: 192.168.0.10 MAC : 00-C0-9F-86-C2-5C PC 2 IP: 192.168.0.1 MAC : 00-50-18-21-C0-E1

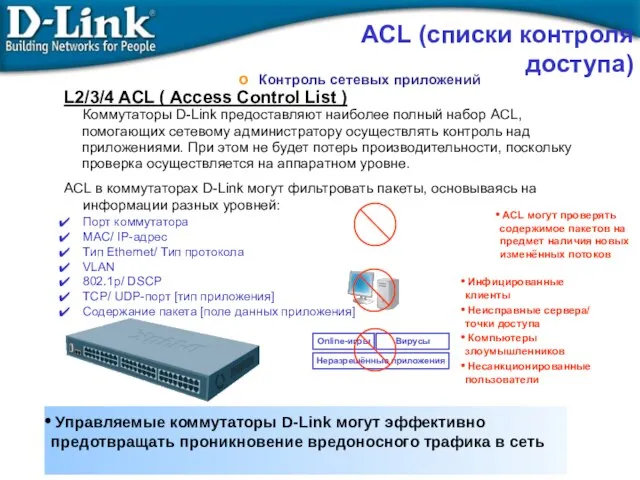

- 50. ACL в коммутаторах D-Link могут фильтровать пакеты, основываясь на информации разных уровней: Порт коммутатора MAC/ IP-адрес

- 51. Типы профиля доступа 1. Ethernet: VLAN MAC источника MAC назначения 802.1p Тип Ethernet Порты* 2. IP:

- 52. Safeguard EngineTM разработан для того, чтобы повысить надёжность новых коммутаторов и общую доступность и отказоустойчивость сети.

- 53. Но в современных сетях достаточно много вирусов и вредоносного трафика. Обычно они генерируют много «интересного» для

- 54. Обзор технологии Если загрузка CPU становится выше порога Rising Threshold, коммутатор войдёт в Exhausted Mode (режим

- 55. Коммутатор DES-2108 DES-2108 rev. B1 8 портов 10/100M Контроль полосы пропускания с шагом 8K/16K/32K/64K/128K/256K/512K/1,024K/2,048K/4096K 64 групп

- 56. Серия DES-3000 DES-3010F DES-3010FL DES-3010G 8 портов 10/100M + 1 гигабитный Uplink на витой паре +

- 57. Серия DES-3000 Контроль полосы пропускания с шагом 64K до 2 Мбит/с 255 групп VLAN 4 очереди

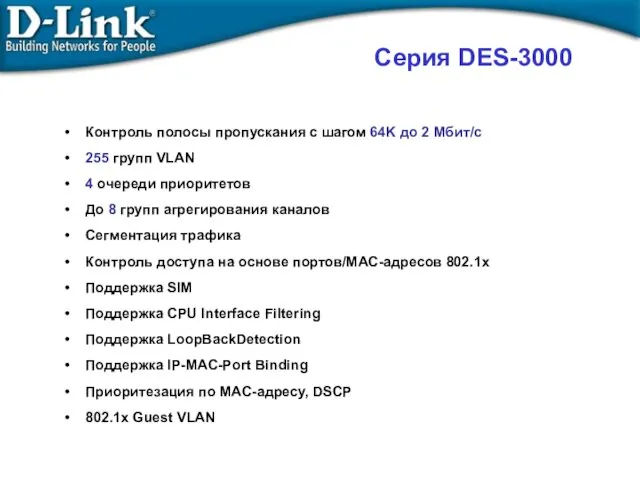

- 58. Особенности применения серии DES-30XX Сервисы, применяемые в таких сетях: - Передача данных - VoIP (голос по

- 59. Серия DES-3028/3052 New DES-3028 DES-3028P 24 порта 10/100 + 2 комбо порта + 2 порта 1000Base-T

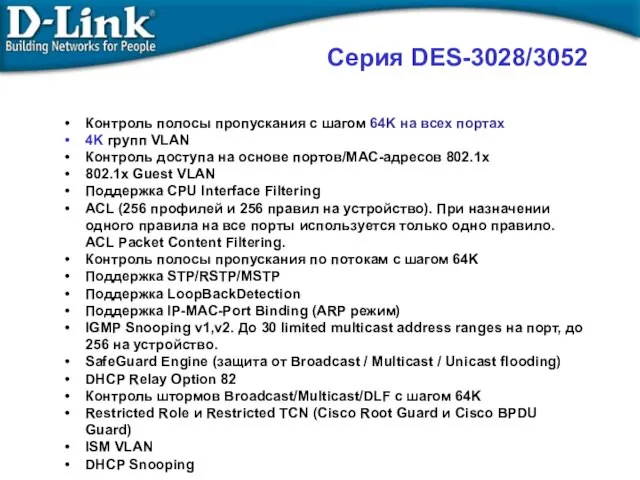

- 60. Серия DES-3028/3052 Контроль полосы пропускания с шагом 64K на всех портах 4K групп VLAN Контроль доступа

- 61. Коммутаторы уровня доступа с расширенным функционалом DES-3526 и DES-3550 Следующее поколение DES-3226S & DES-3250TG 24 или

- 62. Усовершенствованные функции DES-35XX Расширенные функции ACL – привязка правила к физическому порту коммутатора, задание в правилах

- 63. Серия DGS-31XX New DGS-3100-24 DGS-3100-24P DGS-3100-48 DGS-3100-48P 20 портов 1000Base-T + 4 комбо порта + 2

- 64. Серия DGS-31XX Контроль полосы пропускания с шагом 64K на всех портах 255 групп VLAN Контроль доступа

- 65. Применение DGS-31XX в корпоративной сети

- 66. Применение DGS-31XX в корпоративной сети

- 67. Коммутаторы нового поколения серии Smart - Smart II Серия Smart II 10/100: DES-1228/1252 24/48 портов 10/100/1000Base-T

- 68. Коммутаторы нового поколения серии Smart - Smart II Поддержка 802.1q VLAN – 255 статических групп Поддержка

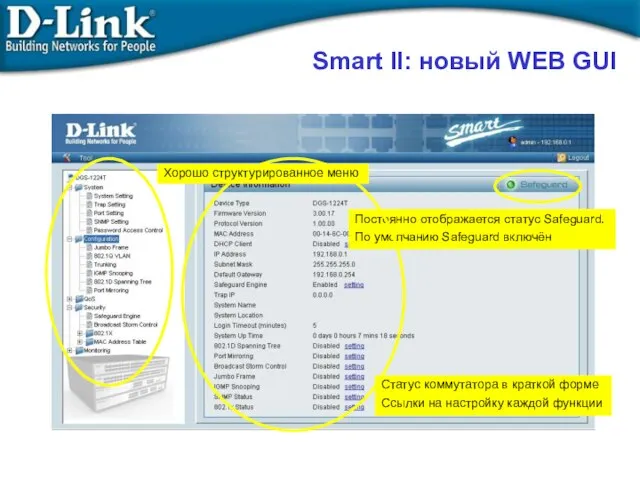

- 69. Smart II: новый WEB GUI Постоянно отображается статус Safeguard. По умолчанию Safeguard включён Статус коммутатора в

- 70. Новый дизайн серии Smart II Текущий дизайн серии Smart I Новый дизайн серии Smart II

- 71. Коммутаторы уровня L3 - 24/48 10/100 + 4G – DES-3828 и DES-3852 2 комбо-порта 1000Base-T/SFP на

- 72. Преимущества серии DES-38XX Поддержка IP-MAC-Port Binding ACL и ARP режимы – 500 записей на устройство Поддержка

- 73. 24/48 гигабитных порта с 4-мя комбо SFP 2 или 3 свободных слота 10G для стекирования или

- 74. Применение DGS-3400 в корпоративных сетях

- 75. Стекирование серии DGS-3400 Гибкое решение на базе однопортовых модулей Для заказчиков, которые просто хотят соединить несколько

- 76. Серия xStack DGS-3600 DGS-3612G – оптический гигабитный коммутатор 1U 8 портов SFP + 4 комбо 10/100/1000Base-T

- 77. Серия xStack DGS-3600 4K / 255 групп VLAN статических / динамических Поддержка STP/RSTP/MSTP и LoopBack Detection

- 78. Применение DGS-3600 в корпоративных сетях

- 79. Межсетевые экраны (Firewalls) Актуальность темы Общие проблемы Типичные решения - задачи - технологии Устройства

- 80. Технологии Трансляция адресов (NAT) Фильтрация Аутентификация Шифрование трафика (VPN) ZoneDefence Отказоустойчивость Противодействие вторжению

- 81. Актуальность темы Общие проблемы Типичные решения - задачи - технологии Устройства

- 82. Обострение ситуации Увеличение масштабов информатизации Возросшее число пользователей ИС Множественный доступ во внешние сети Усложнение моделей

- 83. Анализ паролей Реплицирующийся код Взлом паролей Исследование уязвимостей «Задние двери» Перехват сессий Скрытое исследование Подмена адресов

- 84. В крупной high-tech компании применялась система паролей длиной более 8 знаков с по крайней мере одной

- 85. «Найдите различия» www.Sale.com www.Sa1e.com password harvesting fishing - ловля и сбор паролей

- 86. Требования Безопасность Надежность Производительность Цена

- 87. Актуальность темы Общие проблемы Типичные решения - задачи - технологии Устройства

- 88. Чтобы «чужие» не зашли извне Чтобы не прорвался «троянец» Чтобы не сработало «зомбирование» Публикация web-сервера Доступ

- 89. Типичный случай Доступ в WAN Защита периметра сети

- 90. Типичный случай Доступ в Интернет кому можно куда нужно Защита потока данных Отражение атак извне Пресечение

- 91. Выбор решения Количество правил фильтрации Сбор статистики Управление пользователями Анализ приложений Количество защищённых соединений Резервирование/балансировка нагрузки

- 92. Актуальность темы Общие проблемы Типичные решения - задачи - технологии Устройства Примеры настроек

- 93. Трансляция адресов ISP 84.228.160.11 84.228.160.12 84.228.160.13 84.228.160.14 84.228.160.11 192.168.7.111 192.168.7.21 192.168.7.22 192.168.7.78 192.168.7.99 …или динамически (DHCP)

- 94. Трансляция адресов 84.228.160.11:24123 192.168.7.21:5000 …уже хорошая защита от прямого проникновения извне Ответ или атака по адресу

- 95. Трансляция адресов (NAT) Фильтрация Аутентификация Шифрование трафика (VPN) ZoneDefence Отказоустойчивость Противодействие вторжению

- 96. Кому и куда можно На 87.250.251.11 можно Чтение web-страницы можно От 192.168.7.21 можно От 00:0f:3d:cb:1f:c7 можно

- 97. Возможности фильтрации

- 98. Порядок обработки правил WWW.SEX.COM Drop Request Port 80 Allow From 192.168.7.21 Allow All_other Drop «Сверху вниз

- 99. Трансляция адресов (NAT) Фильтрация Аутентификация Шифрование трафика (VPN) ZoneDefence Отказоустойчивость Противодействие вторжению

- 100. Кто есть кто? ? RADIUS Локальный список Internet

- 101. Трансляция адресов (NAT) Фильтрация Аутентификация Шифрование трафика (VPN) ZoneDefence Отказоустойчивость Противодействие вторжению

- 102. VPN – виртуальные частные сети Конфиденциальность. Целостность. Доступность.

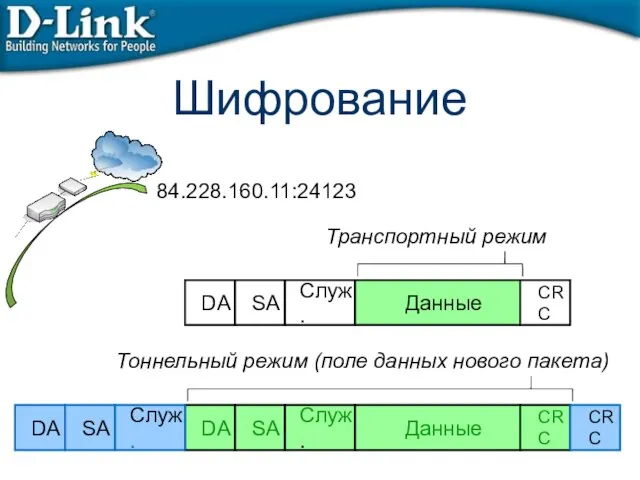

- 103. Шифрование 84.228.160.11:24123 DA SA Служ. Данные CRC Транспортный режим DA SA Служ. Данные CRC Тоннельный режим

- 104. Протокол IPSec IPSec (Internet Protocol Security) – система открытых стандартов и протоколов AH (Authentication Header) -

- 105. Протокол IPSec

- 106. Трансляция адресов (NAT) Фильтрация Аутентификация Шифрование трафика (VPN) ZoneDefence Отказоустойчивость Противодействие вторжению

- 107. Безопасность в корпоративных сетях

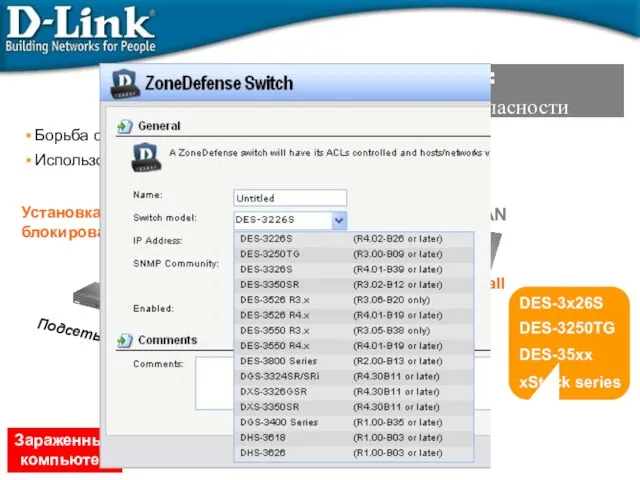

- 108. Zone-Defense: Механизм активной безопасности Борьба с «червями» и вирусами Использование коммутаторов с поддержкой ACL DMZ Подсеть

- 109. Трансляция адресов (NAT) Фильтрация Аутентификация Шифрование трафика (VPN) ZoneDefence Отказоустойчивость Противодействие вторжению

- 110. Отказоустойчивость WAN failover

- 111. Отказоустойчивость IPSec failover

- 112. Отказоустойчивость

- 113. Трансляция адресов (NAT) Фильтрация Аутентификация Шифрование трафика (VPN) ZoneDefence Отказоустойчивость Противодействие вторжению

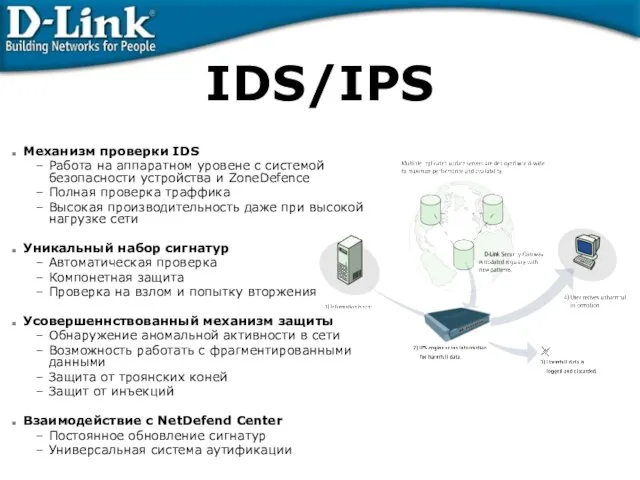

- 114. Противодействие вторжению (IDS) Работа с сигнатурами вирусов аппаратно Предотвращение атак и вредоносного траффика извне Защита локальной

- 115. Механизм проверки IDS Работа на аппаратном уровене с системой безопасности устройства и ZoneDefence Полная проверка траффика

- 117. Трансляция адресов (NAT) Фильтрация Аутентификация Шифрование трафика (VPN) ZoneDefence Отказоустойчивость Противодействие вторжению

- 118. Актуальность темы Общие проблемы Типичные решения - задачи - технологии Устройства

- 119. Серия DFL

- 121. Высокая производительность DFL-800 (для малого бизнеса) Пропускная способность : 120Mbps Происзводительность VPN: 60Mbps(3DES/AES) 2 Ethernet WAN

- 122. Firewall 120 Mbps IPSec 60 Mbps Interfaces 2 WANs 8 LAN Flash 64 Mb RAM 128

- 123. Firewall 320 Mbps IPSec 120 Mbps Интерфейсы 6 Gb Ethernet Flash 64 MB RAM 512 MB

- 124. Firewall 600 Mbps IPSec 300 Mbps Интерфейсы 8 Gb Ethernet Flash 64 MB RAM 512 MB

- 125. Межсетевые экраны (Firewall)

- 126. Беспроводные сети

- 127. Что такое беспроводные сети – WLAN? Применение WLAN Основные стандарты Беспроводные устройства D-Link Беспроводные сети

- 128. Традиционные проводные сети: Данные передаются по витой паре, коаксиальному кабелю, оптоволокну и пр. Требуют затрат на

- 129. Беспроводные сети обладают гибкостью при конфигурации и расширении. Могут служить как добавлением, так и заменой проводных

- 130. Сферы применения беспроводных сетей Внутриофисные сети Домашние сети Выставочные комплексы и конференц-залы Доступ к Интернет в

- 131. Семейство стандартов беспроводных сетей IEEE 802.11 Стандарт IEEE 802.11 входит в серию стандартов IEEE 802.X, относящихся

- 132. Стандарты беспроводных сетей - IEEE 802.11b Текущий наиболее распространенный стандарт, совместим с предыдущим стандартом IEEE 802.11

- 133. Стандарты беспроводных сетей - IEEE 802.11a Более сложная передовая технология Работает на частоте 5 ГГц Используется

- 134. Стандарты беспроводных сетей - IEEE 802.11g Обратная совместимость с устройствами стандарта IEEE 802.11b Работает на частоте

- 135. IEEE 802.11a поддерживает скорости 6, 9, 12, 18, 24, 36, 48, 54 Мбит/с IEEE 802.11b поддерживает

- 136. Частоты каналов

- 137. Сравнение стандартов беспроводных сетей

- 138. В полосе пропускания систем, соответствующих 802.11b и 802.11g, доступны только 3 канала

- 139. В полосе пропускания систем, соответствующих 802.11a, доступны 12 каналов

- 140. Беспроводные сетевые адаптеры Ad Hoc Инфраструктурный Режимы работы беспроводных сетей Точки доступа Точка доступа Беспроводный мост

- 141. Ad Hoc режим ПК с беспроводным адаптером, напр. DWL-G520 Ноутбук с беспроводным адаптером, напр. DWL-G650 Одноранговое

- 142. Сервер, подключенный к проводному сегменту сети Проводной сегмент сети Маршрутизатор Интернет ПК с проводным адаптером и

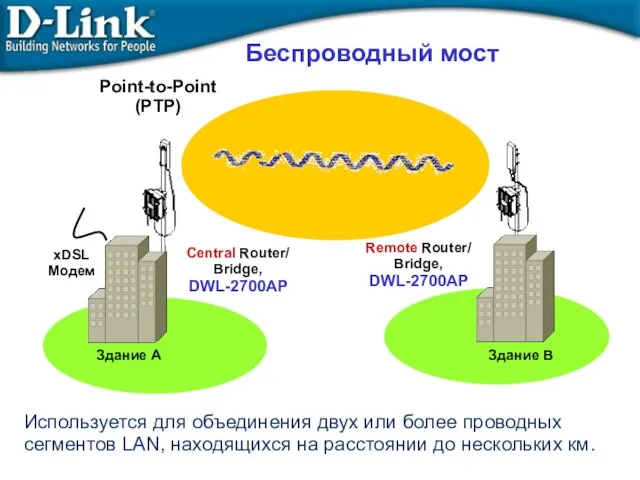

- 143. Беспроводный мост между двумя LAN С помощью беспроводных мостов можно объединять две и более проводных LAN,

- 144. Беспроводный мост Point-to-Point (PTP) Remote Router/ Bridge, DWL-2700AP Central Router/ Bridge, DWL-2700AP Здание A Здание B

- 145. Беспроводный мост Point to Multi-point PTMP Интернет Remote Router/ Bridge, DWL-2700AP Central Router/ Bridge, DWL-2700AP Здание

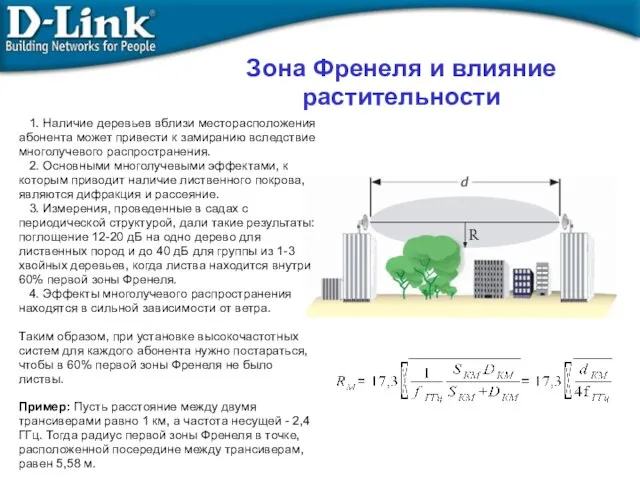

- 146. Зона Френеля и влияние растительности 1. Наличие деревьев вблизи месторасположения абонента может привести к замиранию вследствие

- 147. Дополнительные режимы точек доступа: как правило фирменные, т.е. поддерживаются не всеми поставщиками. Режим повторителя – Repeater

- 148. Точка доступа в режиме Клиент Режим можно применять при подключении к беспроводной сети устройств с портом

- 149. Обработка коллизий в беспроводных сетях Беспроводной адаптер не может обнаружить коллизию в ходе передачи пакета, т.к.

- 150. Например: компьютеры A и B видят точку доступа, но не видят друг друга при слабом сигнале.

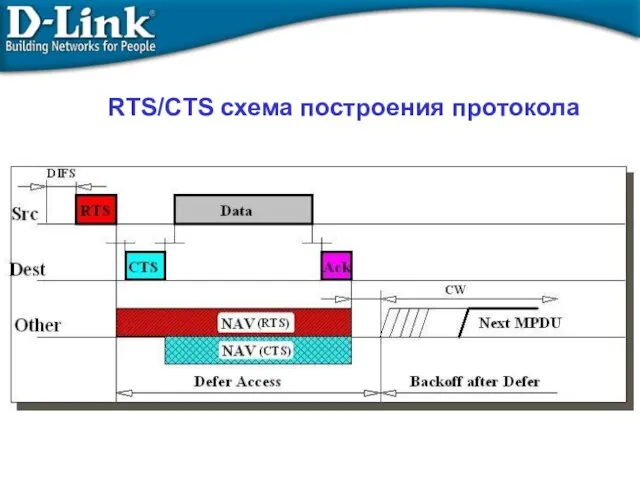

- 151. Перед отправкой пакета с данными узел A посылает точке доступа пакет Request-to-send (RTS), который содержит поле

- 152. DATA ACK RTS/CTS схема взаимодействия

- 153. RTS/CTS схема построения протокола

- 154. Роуминг в беспроводных сетях Поскольку клиенты перемещаются в зоне действия от одной точки доступа к другой,

- 156. Сигнал-маяк - “Beacon” посылается точкой доступа каждые 100 миллисекунд Клиенты используют этот маяк для оценки качества

- 157. Основываясь на качестве связи, клиент примет решение, с какой точкой доступа работать. Если он перемещается между

- 158. Протокол роуминга не включен в 802.11, это нужно учитывать при развертывании беспроводной сети Inter Access Point

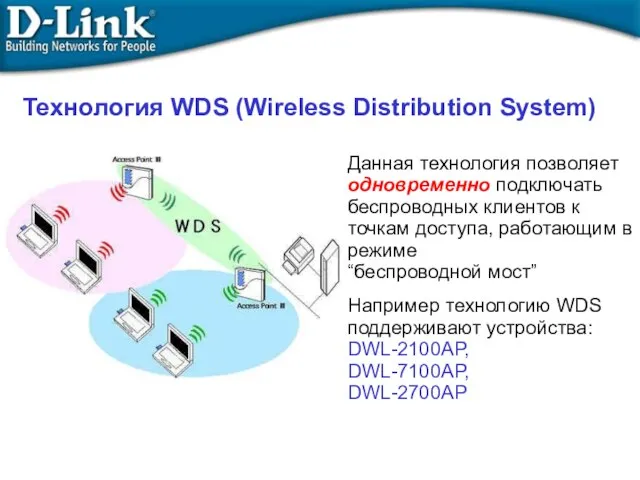

- 159. Технология WDS (Wireless Distribution System) Данная технология позволяет одновременно подключать беспроводных клиентов к точкам доступа, работающим

- 160. Параметры настройки беспроводных сетей Имя сети – ESSID (Extended Service Set ID) Каждая Точка Доступа должна

- 161. Канал работы беспроводного соединения При настройке точки доступа необходимо указать канал для работы беспроводного соединения. На

- 162. Для обеспечения безопасности в беспроводных сетях используется несколько средств: Контроль за подключением к точке доступа на

- 163. По имени сети: можно использовать уникальный ESSID во избежание несанкционированного доступа в Вашу беспроводную сеть По

- 164. Можно включить на всех беспроводных устройствах шифрование всего трафика для предотвращения несанкционированного доступа к передаваемой информации.

- 165. Для аутентификации и авторизации пользователей с последующим предоставлением им доступа к среде передачи данных, разработан стандарт

- 166. IEEE 802.1x, EAP, RADIUS Точка доступа (Аутентификатор) EAPOL-Start EAP-Request/Identity EAP-Response/Identity RADIUS Access-Request RADIUS Access-Challenge EAP-Request/OTP EAP-Response/OTP

- 167. Для замены протокола WEP Wi-Fi была разработана новая система безопасности – WPA. Основные достоинства WPA: Более

- 168. Сравнение протоколов WEP и WPA

- 169. Wireless и VPN Для дополнительной безопасности вы можете настроить VPN поверх вашей беспроводной сети. Аутентификация пользователей

- 170. Защита при помощи межсетевого экрана (DFL-210/800/1600/2500)

- 171. Планирование и развертывание беспроводной сети предприятия При развертывании беспроводной сети нужно определить плотность размещения точек доступа

- 172. Пример расположения точек доступа и настройки каналов

- 173. При планировании беспроводной сети необходимо учитывать следующие моменты: Расположение Точек Доступа зависит от необходимой площади охвата

- 174. Располагайте беспроводные устройства по прямой линии: стена толщиной в 0,5 м. При расположении устройств под углом

- 175. Офисная мебель, кабинеты, могут образовывать “тени” в зоне охвата. Для получения широкой зоны охвата необходима прямая

- 176. Используя поставляемые с устройствами утилиты для оценки качества связи, необходимо построить карту зоны охвата в заданном

- 177. Отношение сигнал - шум (SNR) хорошее, но производительность данных - относительно низкая: Перегруженная сеть – слишком

- 178. Концентрация пользователей на точку доступа слишком высокая: Разместите ближе точки доступа, чтобы распределить нагрузку Добавьте дополнительные

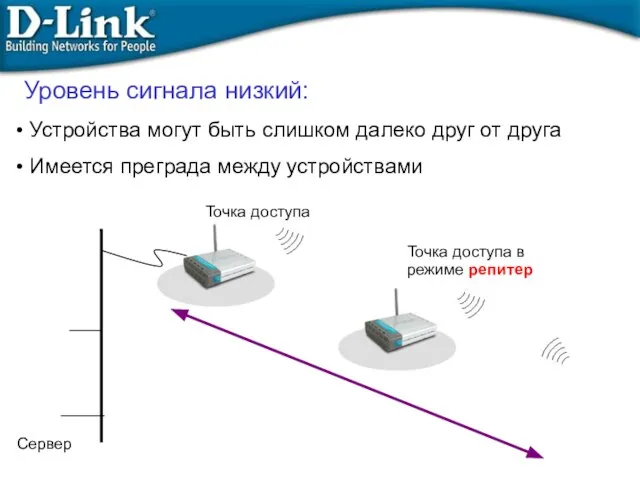

- 179. Уровень сигнала низкий: Устройства могут быть слишком далеко друг от друга Имеется преграда между устройствами Сервер

- 180. Обзор беспроводных продуктов D-Link Точки доступа и беспроводные мосты Беспроводные интернет-шлюзы Беспроводные адаптеры Устройства Power over

- 181. Беспроводные адаптеры стандарта 802.11b/g Характеристики Эффективное и экономичное решение для подключения как ноутбуков – DWA-610 или

- 182. Беcпроводная точка доступа DWL-G700AP Поддержка стандарта 802.11b/g, диапазон частот: 2.4 - 2.4835 ГГц Скорость передачи до

- 183. Беcпроводная точка доступа DAP-1160 Поддержка стандарта 802.11b/g, диапазон частот: 2.4 - 2.4835 ГГц Скорость передачи до

- 184. Режим клиента маршрутизатора WISP Режим повторителя WISP

- 185. Web камеры с поддержкой беспроводной сети Для любой web-камеры есть ее аналог с поддержкой стандарта 802.11g,

- 186. Беспроводной ADSL маршрутизатор DSL-2640U Характеристики Встроенная беспроводная точка доступа стандарта 802.11g Скорость беспроводного соединения до 54

- 187. Продукты серии SuperG, работающие на скоростях до 108 Mбит/с Новые продукты серии AirPlus XtremeG работают на

- 188. Беспроводные адаптеры серии SuperG Характеристики Эффективное и экономичное решение для подключения как ноутбуков – DWA-620 или

- 189. Беcпроводная точка доступа DWL-2100AP Поддержка увеличения скорости передачи данных до 15 раз в турбо режиме 108G

- 190. Применение точки доступа DWL-2100AP и управление через SNMP

- 191. Беспроводной интернет маршрутизатор DIR-400 Характеристики Встроенная беспроводная точка доступа стандарта 802.11g Скорость беспроводного соединения до 108

- 192. Беспроводные адаптеры стандарта 802.11a/b/g Характеристики Эффективное и экономичное решение для подключения как ноутбуков – DWL-AG660 или

- 193. Возможности Эффективное и экономичное решение для подключения как ноутбуков, так и рабочих станций Поддержка стандартов 802.11b

- 194. Трехстандартная беcпроводная точка доступа DWL-7100AP

- 195. Плюсы решения Поддержка всех трех актуальных стандартов – к точке доступа могут подключаться как клиенты сетей

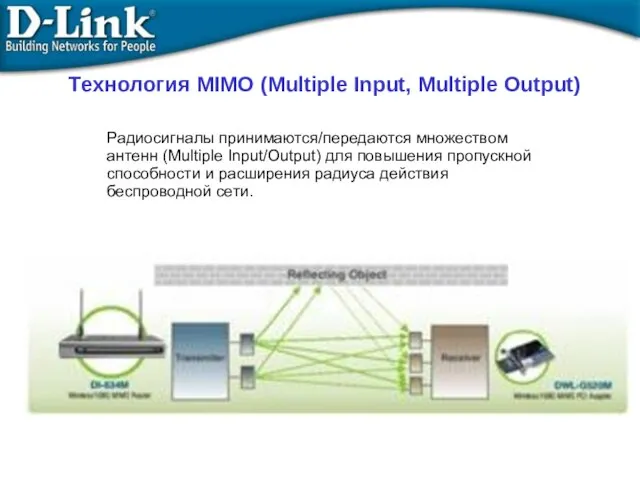

- 196. Технология MIMO (Multiple Input, Multiple Output) Радиосигналы принимаются/передаются множеством антенн (Multiple Input/Output) для повышения пропускной способности

- 197. Беcпроводной маршрутизатор DI-634M Поддержка технологии MIMO Поддержка Web-интерфейса настройки Поддержка функций безопасности – WEP, WPA Совместимость

- 198. Беспроводные адаптеры MIMO Характеристики Поддержка технологии MIMO для подключения как ноутбуков – DWL-G650M , так и

- 199. Беспроводные адаптеры стандарта 802.11n Характеристики Эффективное решение для подключения как ноутбуков – DWA-634, DWA-645 или DWA-142,

- 200. Возможности Эффективное и экономичное решение для подключения как ноутбуков, так и рабочих станций Поддержка стандартов 802.11b

- 201. Беcпроводная точка доступа DAP-1353

- 202. Плюсы решения Поддержка всех трех актуальных стандартов – к точке доступа могут подключаться как клиенты сетей

- 203. Характеристики Режимы работы: беспроводная точка доступа, мост точка–точка, мост точка–много точек, повторитель и беспроводный клиент Прочный,

- 204. Пример работы DWL-2700 в качестве точки доступа

- 205. Пример работы DWL-2700 в качестве внешнего моста

- 206. Антенны для беспроводных устройств Антенна DWL-R60AT Коэффициент усиления: 6 dBi Рабочий диапазон частот: 2.4-2.5 ГГц Ширина

- 207. Антенна ANT24-0801 Коэффициент усиления: 8 dBi Рабочий диапазон частот: 2.4-2.5 ГГц Ширина ДН (вертик./горизонт.) 65°/70° ANT24-1801

- 208. Простой антенно-фидерный тракт 1.точка доступа DWL-2100AP; 2.pigtale (в комплекте с антенной); 3.кабельная сборка; 4.модуль грозозащиты (в

- 209. Содержание Серия xStack DWS-3000 4K групп VLAN 32 группы агрегирования каналов, до 8 портов в группе

- 210. Беспроводная коммутация 1. AP-1 подключена к порту коммутатора и коммутатор определит её автоматически. 2. Сетевой администратор

- 211. Руководство по применению устройств Применение в качестве граничного коммутатора Универсальное решение – объединённое развёртывание граничных коммутаторов

- 212. НОВОЕ РЕШЕНИЕ ДЛЯ ПОСТРОЕНИЯ БЕСПРОВОДНЫХ СЕТЕЙ ДЛЯ КОМПАНИЙ SMB DES-1228P – коммутатор серии Smart 24 портов

- 213. НОВОЕ РЕШЕНИЕ ДЛЯ ПОСТРОЕНИЯ БЕСПРОВОДНЫХ СЕТЕЙ ДЛЯ КОМПАНИЙ SMB

- 214. NAS VoIp телефоны Устройства других продуктовых линеек

- 215. 4 слота для подключения SATA винчестеров Поддержка Unicod(UTF-8) для кодировки имён файлов. RAID 0, 1, 5/

- 216. Storage DSN-3200 Series Основной функционал: - iSCSI for IP Networks - High Performance iSCSI Interface -

- 217. Основной функционал: - iSCSI for IP Networks - High Performance iSCSI Interface - System-on-a-Chip (SoC) Implementation

- 218. IP-телефон DPH-150S/SE

- 219. IP-телефон DPH-400S/SE Два порта 10/100BASE-TX RJ-45: для подключения к ЛВС и к ПК Протоколы: SIP v2

- 220. Модуль расширения DPH-400EDM

- 221. WiFi VoIP телефон DPH-540/541S

- 222. Схема применения Наличие встроенного беспроводного модуля позволяет пользователям подключатся к беспроводным сетям, как дома так и

- 223. VoIP DECT телефон DPH-300S DECT/GAP (1880-1900Mhz) Протоколы: SIP v2 (RFC 3261) 2 порта 10/100BASE-TX RJ-45 1

- 224. Схема применения

- 225. Голосовой маршрутизатор DVG-G5402SP 2 порта FXS RJ-11для подключения к аналоговым телефонам или факсам 1 порт FXS

- 226. Беспроводной ADSL-маршрутизатор со встроенным шлюзом VoIP DVA-G3672B 2 FXS порта для подключения к аналоговым телефонам или

- 227. Продуктовая линейка

- 228. Многопортовые голосовые шлюзы Протокол SIP V2 (RFC 3261) Интерфейсы : 1 WAN RJ-45 Port 4 LAN

- 229. Многопортовые голосовые шлюзы DVG-5008S (8FXS)* DVG-6008S (8FXO)* DVG-7044S (4FXS/4FXO)* DVG-7062S (6FXS/2FXO)* Протокол SIP V2 (RFC 3261)

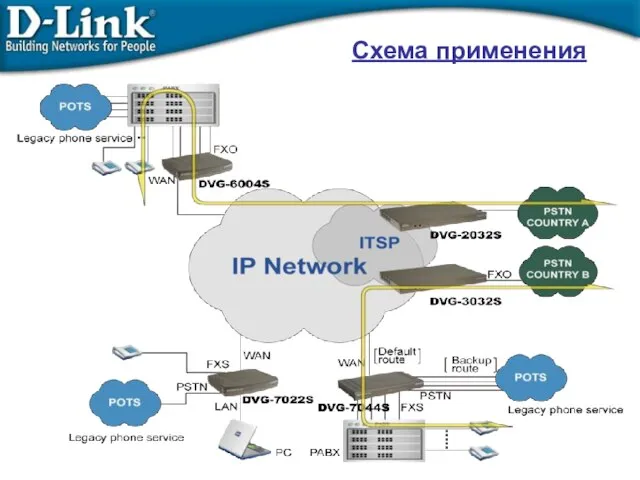

- 230. Схема применения

- 231. Связь АТС-АТC (FXO)

- 232. Область применения Служит альтернативой аналоговой телефонии Домашние сети, небольшие офисы, отдельные пользователи Экономия на междугородних/международных звонках

- 233. Продуктовая линейка

- 234. DVG-2016S (16FXS)* DVG-2032S (32FXS)* DVG-3016S (16FXO)* DVG-3032S (32FXO)* DVG-4088S (8FXS/8FXO)* DVG-4032S (16FXS/16FXO)* Протокол SIP V2 (RFC

- 235. digital trunk Междугородние/международные звонки Сервер регистрации DVX-7090 DVG-3032S VoIP сеть провайдера IP network Г Т С

- 236. Область применения Является экономичным решением для сетей провайдеров IP-телефонии Для подключения крупных офисных центров, выставочных залов,

- 237. D-Link DVX-7090 2 порта 10/100BASE-TX RJ-45 до 90 одновременных звонков 3-сторонняя конференция: до 5 одновременных конференций

- 238. Схема применения

- 239. Область применения Идеальное решение для провайдеров IP-телефонии, торговых центров, многоэтажных домов, крупных офисов Хорошая альтернатива аналоговой

- 240. Обучение специалистов компаний в настоящее время происходит на базе Ярославского представительства. В настоящее время проводятся семинары

- 241. Открыты курсы по обучению специалистов в: Центре сетевых технологий МИПК МГТУ им. Н.Э.Баумана; Санкт- Петербургском государственном

- 242. Центр подготовки специалистов в ИТ Парке (на базе ЯрГУ им.Демидова) «СЕТИ СВЯЗИ И СИСТЕМЫ КОММУТАЦИИ: БЕСПРОВОДНЫЕ

- 244. Скачать презентацию

Информационная безопасность

Информационная безопасность Заместитель. Проблема&Решение

Заместитель. Проблема&Решение Создание запросов на выборку в базе данных

Создание запросов на выборку в базе данных Использование функций в С++ для АСУб и ЭВМб. Тема 3-2

Использование функций в С++ для АСУб и ЭВМб. Тема 3-2 Основы защиты информации. Лекция №10

Основы защиты информации. Лекция №10 Microcontrollers misis 2017

Microcontrollers misis 2017 Текст и текстовый редактор

Текст и текстовый редактор Редактор кода Visual Studio Code

Редактор кода Visual Studio Code Кодирование звуковой информации

Кодирование звуковой информации Алгоритм работы при подключении услуги GAZ Connect

Алгоритм работы при подключении услуги GAZ Connect Нейросети в задаче трекинга

Нейросети в задаче трекинга Представление чисел в памяти компьютера. 10 класс

Представление чисел в памяти компьютера. 10 класс Мониторинг трендов в социальных сетях в режиме реального времени (на примере Twitter)

Мониторинг трендов в социальных сетях в режиме реального времени (на примере Twitter) Введение в программирование Презентацию подготовила учитель математики и информатики МОУ Купанской СОШ Переславского МР Ми

Введение в программирование Презентацию подготовила учитель математики и информатики МОУ Купанской СОШ Переславского МР Ми Разработка опытного образца экзоскелета

Разработка опытного образца экзоскелета Естественные и искусственные источники информации. 3 класс

Естественные и искусственные источники информации. 3 класс Глобальная компьютерная сеть интернет

Глобальная компьютерная сеть интернет Базы данных

Базы данных Линейная регрессия. Корреляционный и регрессионный анализ

Линейная регрессия. Корреляционный и регрессионный анализ Информатика. Задачи информатики. Понятие об информации

Информатика. Задачи информатики. Понятие об информации Оценка количественных параметров текстовых документов

Оценка количественных параметров текстовых документов Электронные таблицы

Электронные таблицы Методический материал Техэксперт: Помощник проектировщика

Методический материал Техэксперт: Помощник проектировщика Android basic training networking

Android basic training networking Время #кодить

Время #кодить Машинное обучение

Машинное обучение Презентация "Умозаключение как форма мышления" - скачать презентации по Информатике

Презентация "Умозаключение как форма мышления" - скачать презентации по Информатике Операторы определения данных

Операторы определения данных