Содержание

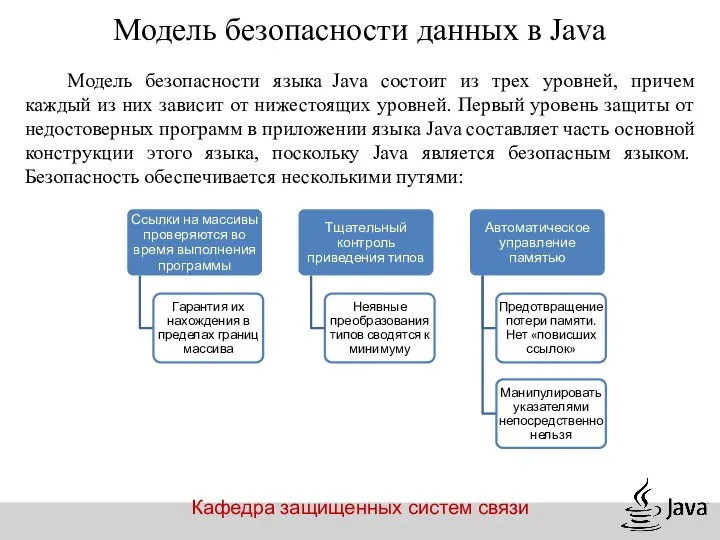

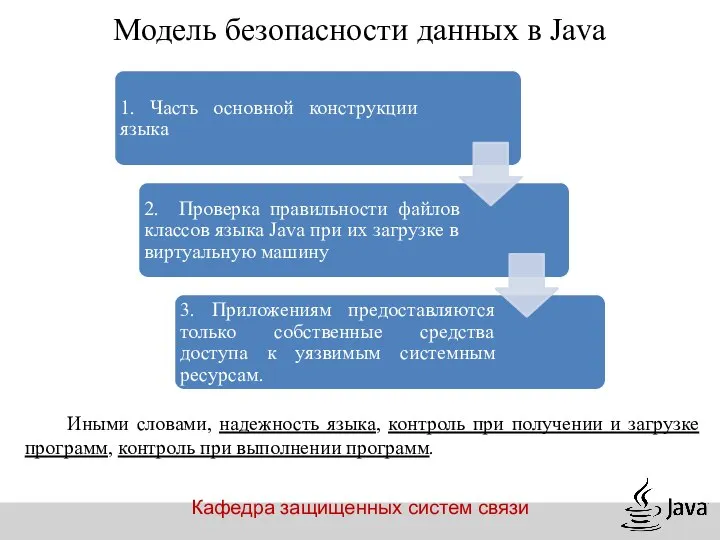

- 2. Кафедра защищенных систем связи Модель безопасности данных в Java Модель безопасности языка Java состоит из трех

- 3. Кафедра защищенных систем связи Второй уровень безопасности языка Java подразумевает тщательную проверку правильности файлов классов языка

- 4. Кафедра защищенных систем связи Модель безопасности данных в Java Третьим и последним уровнем модели безопасности в

- 5. Кафедра защищенных систем связи Модель безопасности данных в Java Иными словами, надежность языка, контроль при получении

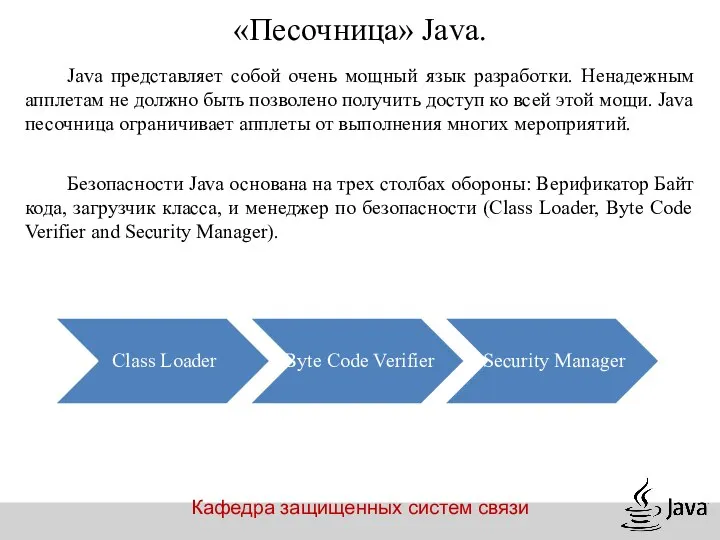

- 6. Кафедра защищенных систем связи «Песочница» Java. Java представляет собой очень мощный язык разработки. Ненадежным апплетам не

- 7. Кафедра защищенных систем связи «Песочница» Java. Class Loader Компилятор Java преобразует исходные операторы языка в понятный

- 8. Кафедра защищенных систем связи «Песочница» Java. Class Loader Действия JVM при запуске программы, выполнение которой начинается

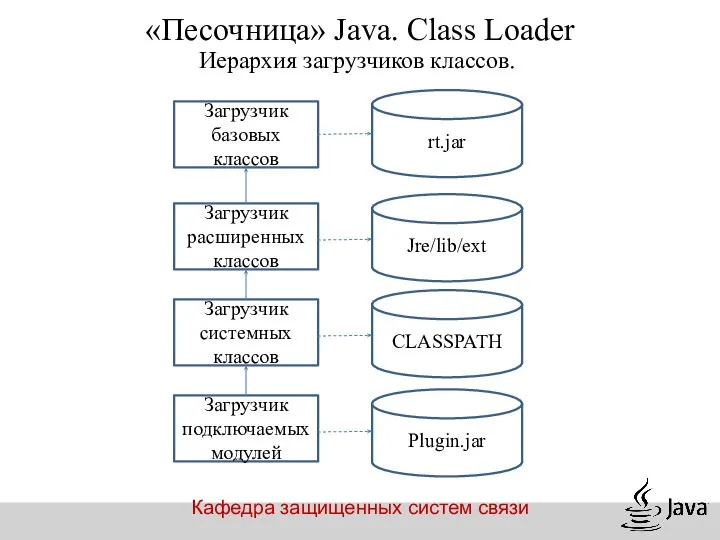

- 9. Кафедра защищенных систем связи «Песочница» Java. Class Loader Иерархия загрузчиков классов. Загрузчик базовых классов Загрузчик расширенных

- 10. Кафедра защищенных систем связи «Песочница» Java. Byte Code Verifier Верификация байт-кода. Когда загрузчик классов представляет виртуальной

- 11. Кафедра защищенных систем связи «Песочница» Java. Byte Code Verifier Невыполнение какой-либо из этих проверок: Подделка указателей

- 12. Кафедра защищенных систем связи «Песочница» Java. Byte Code Verifier Java байт-код "проверяется", прежде чем он сможет

- 13. Кафедра защищенных систем связи «Песочница» Java. Security Manager После загрузки класса в виртуальную машину и проверки

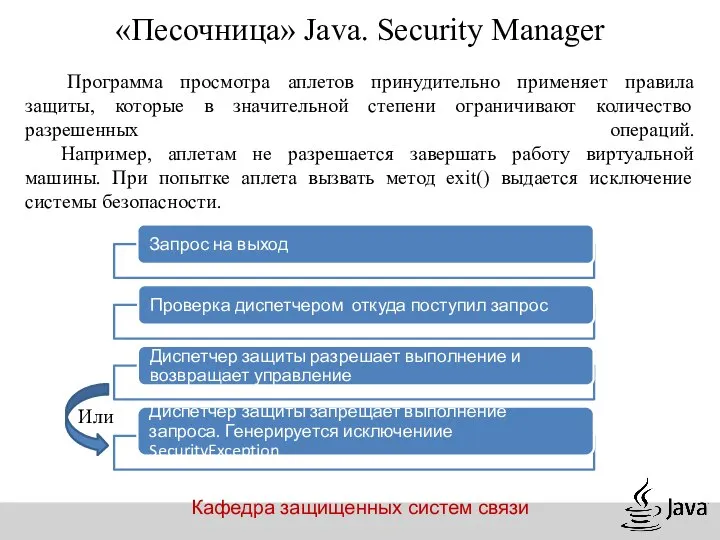

- 14. Кафедра защищенных систем связи «Песочница» Java. Security Manager Программа просмотра аплетов принудительно применяет правила защиты, которые

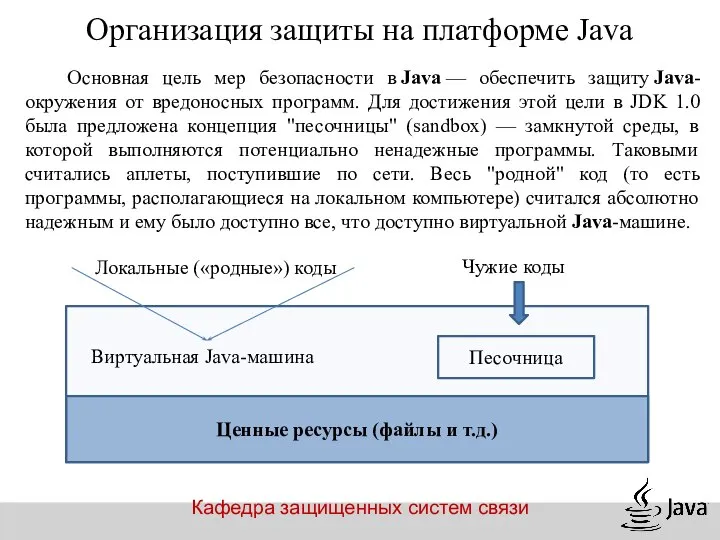

- 15. Кафедра защищенных систем связи Организация защиты на платформе Java Основная цель мер безопасности в Java —

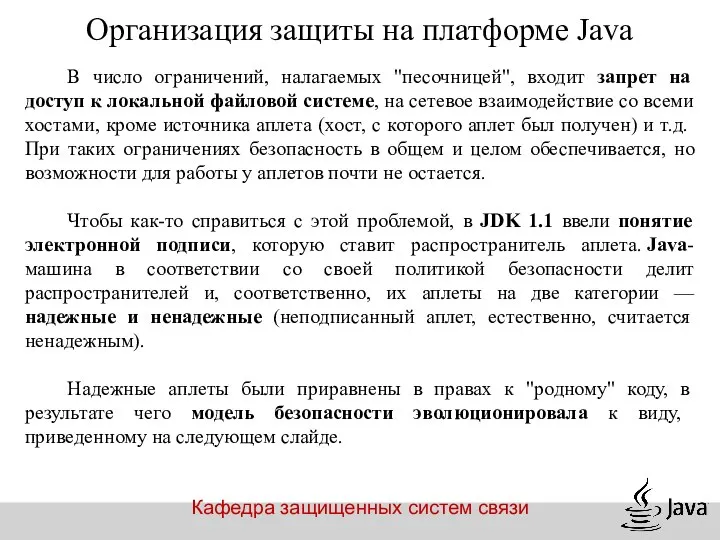

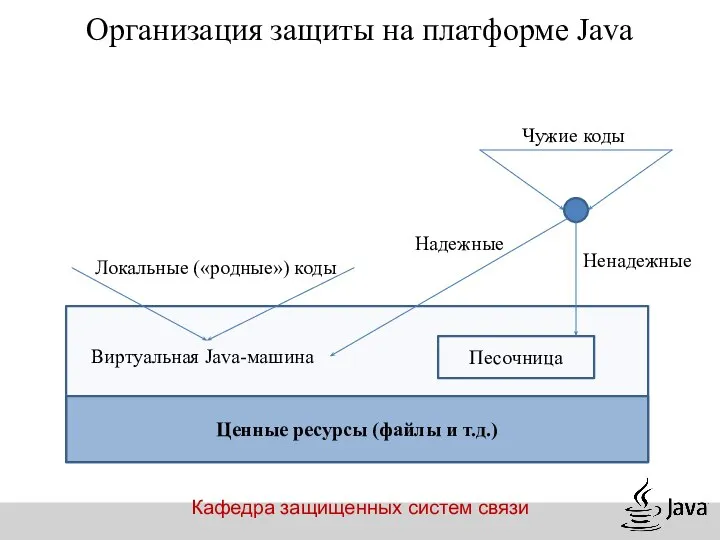

- 16. Кафедра защищенных систем связи Организация защиты на платформе Java В число ограничений, налагаемых "песочницей", входит запрет

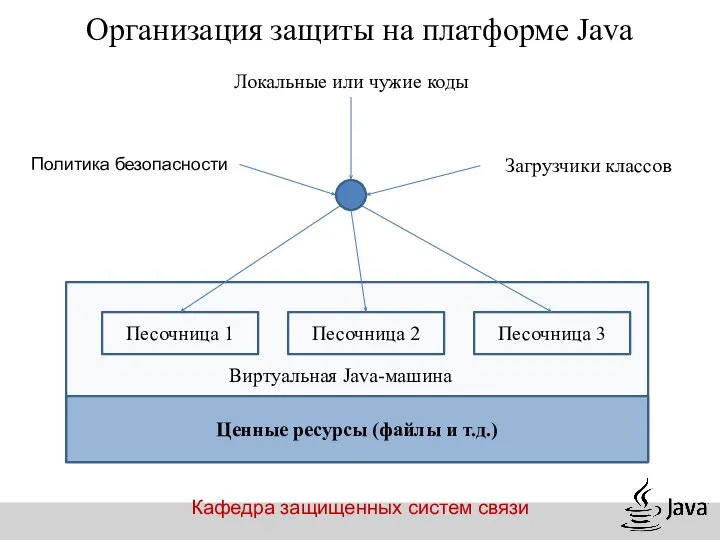

- 17. Кафедра защищенных систем связи Организация защиты на платформе Java Ценные ресурсы (файлы и т.д.) Виртуальная Java-машина

- 18. Кафедра защищенных систем связи Организация защиты на платформе Java В JDK 1.2 по существу произошло обобщение

- 19. Кафедра защищенных систем связи Организация защиты на платформе Java Право — это абстрактное понятие, за которым,

- 20. Кафедра защищенных систем связи Организация защиты на платформе Java По сути мы имеем традиционный для современных

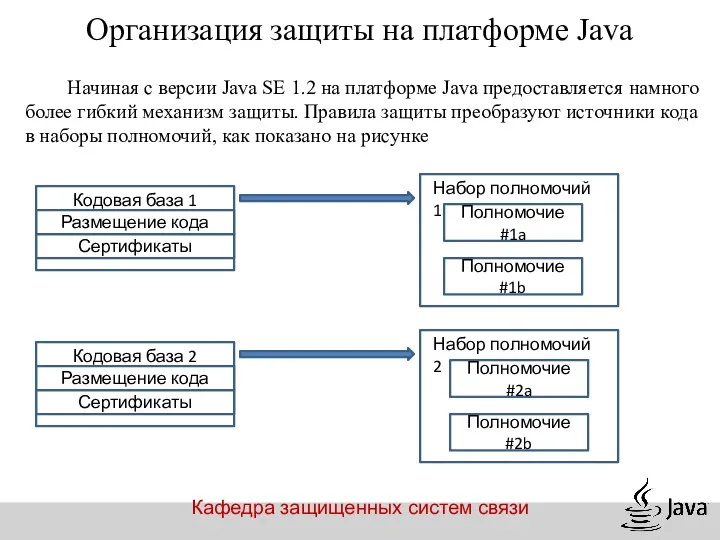

- 21. Размещение кода Кафедра защищенных систем связи Организация защиты на платформе Java Начиная с версии Java SE

- 22. Кафедра защищенных систем связи Организация защиты на платформе Java Ценные ресурсы (файлы и т.д.) Виртуальная Java-машина

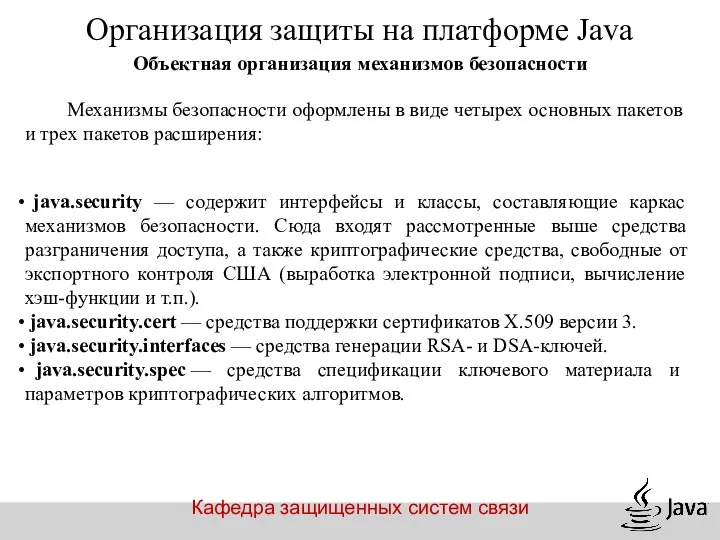

- 23. Кафедра защищенных систем связи Объектная организация механизмов безопасности Организация защиты на платформе Java Механизмы безопасности оформлены

- 25. Скачать презентацию

Основные сведения о насосах

Основные сведения о насосах 01.10 Недостающая фигура

01.10 Недостающая фигура Презентация на тему "Боль в неврологии" - скачать презентации по Медицине

Презентация на тему "Боль в неврологии" - скачать презентации по Медицине Презентация Керамика

Презентация Керамика Оборотные засоби

Оборотные засоби Римская республика во 2 веке до н.э.

Римская республика во 2 веке до н.э. Викторина "Урок (час) футбола" - 2

Викторина "Урок (час) футбола" - 2 Абсолютные и относительные величины в статистике.

Абсолютные и относительные величины в статистике. Невербальные средства коммуникации

Невербальные средства коммуникации Особенности проектирования зданий для сейсмических районов

Особенности проектирования зданий для сейсмических районов . Лечение микозов

. Лечение микозов По ту сторону холста… Автор: Петрова Юлия 10 «а» класс МОУ СОШ №17

По ту сторону холста… Автор: Петрова Юлия 10 «а» класс МОУ СОШ №17  Тепловые двигатели

Тепловые двигатели Учебно-тренировочный сбор «Твоё здоровье». Правила

Учебно-тренировочный сбор «Твоё здоровье». Правила Комплексы с 5-ю 6-ю электронными лигандами

Комплексы с 5-ю 6-ю электронными лигандами  Презентация Понятие и характеристика единой системы таможенных органов РФ

Презентация Понятие и характеристика единой системы таможенных органов РФ Подготовила: Шестёро Алина

Подготовила: Шестёро Алина  Основные понятия о системе движений. Задача биомеханики двигательных действий. (Лекция 2)

Основные понятия о системе движений. Задача биомеханики двигательных действий. (Лекция 2) Технология обучения детей 9-10 лет плаванию в условиях оздоровительной группы

Технология обучения детей 9-10 лет плаванию в условиях оздоровительной группы Технологии цифрового информационного моделирования на этапе территориального планирования

Технологии цифрового информационного моделирования на этапе территориального планирования Моє хобі - футбол

Моє хобі - футбол Соціальна політика Італії

Соціальна політика Італії Решение задания В8 (ЕГЭ-2014) (анализ численного алгоритма)

Решение задания В8 (ЕГЭ-2014) (анализ численного алгоритма) Диаграмма состояний. Диаграмма, которая представляет конечный автомат

Диаграмма состояний. Диаграмма, которая представляет конечный автомат Устав Муниципального образовательного учреждения «Средняя общеобразовательная школа № 52»

Устав Муниципального образовательного учреждения «Средняя общеобразовательная школа № 52» определение расстояний до звезд

определение расстояний до звезд Moderní cukrovar HROCHŮV TÝNEC

Moderní cukrovar HROCHŮV TÝNEC babushkina_oet_316

babushkina_oet_316