Содержание

- 2. Описание объекта Наименование: Интернет-магазин ООО «Фитнес-трекеры» Деятельность организации: Продажа фитнес-трекеров и аксессуаров к ним Среднесписочная численность

- 3. Численность сотрудников Директор офиса – 1 человек (помещение №2) Менеджер офиса – 1 человек (помещение №2)

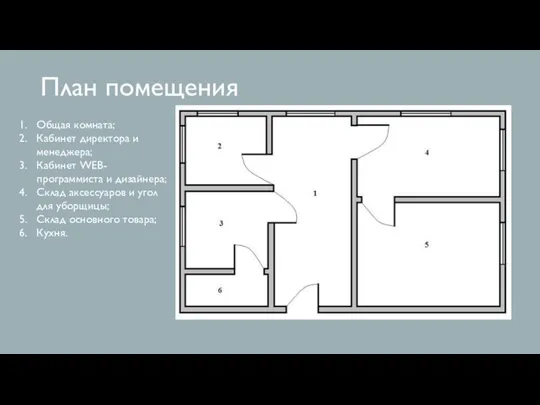

- 4. План помещения Общая комната; Кабинет директора и менеджера; Кабинет WEB-программиста и дизайнера; Склад аксессуаров и угол

- 5. Общие сведения о хранении информации Критические данные: персональные данные сотрудников; персональные данные клиентов; персональные данные партнеров

- 6. Хранения данных в бумажном виде: (сейф) оригиналы договоров с клиентами; оригиналы договоров с партнерами и поставщиками;

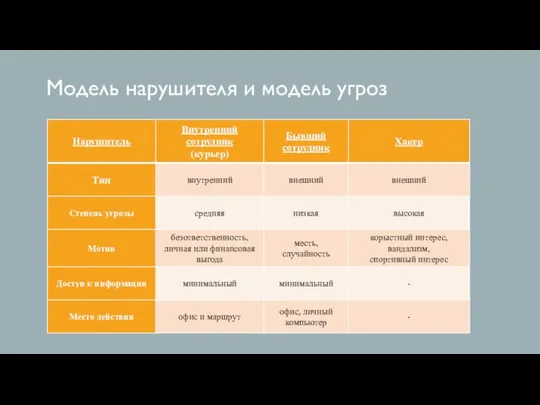

- 7. Модель нарушителя и модель угроз

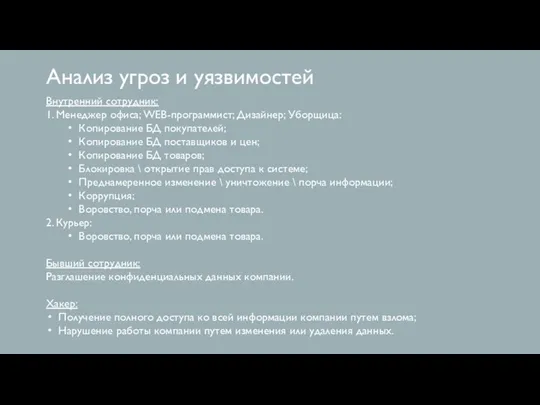

- 8. Анализ угроз и уязвимостей Внутренний сотрудник: 1. Менеджер офиса; WEB-программист; Дизайнер; Уборщица: Копирование БД покупателей; Копирование

- 9. Система защиты информации Физическая защита: Система физической защиты материальных объектов и финансовых ресурсов должна предусматривать: Систему

- 10. Система защиты информации Техническая часть: Техническое обеспечение безопасности должно базироваться: На системе стандартизации и унификации; На

- 11. Система защиты информации Техническая часть: Техническое обеспечение безопасности должно базироваться: На системе стандартизации и унификации; На

- 12. Смета затрат 1. СКУД + домофон - 53000 рублей 2. Пломбы для товара - 15000 рублей

- 14. Скачать презентацию

Техника презентации Сергей Александрович Ловягин lowjagin@mail.ru кандидат педагогических наук лауреат конкурса «Учитель

Техника презентации Сергей Александрович Ловягин lowjagin@mail.ru кандидат педагогических наук лауреат конкурса «Учитель Единицы измерения объема информации

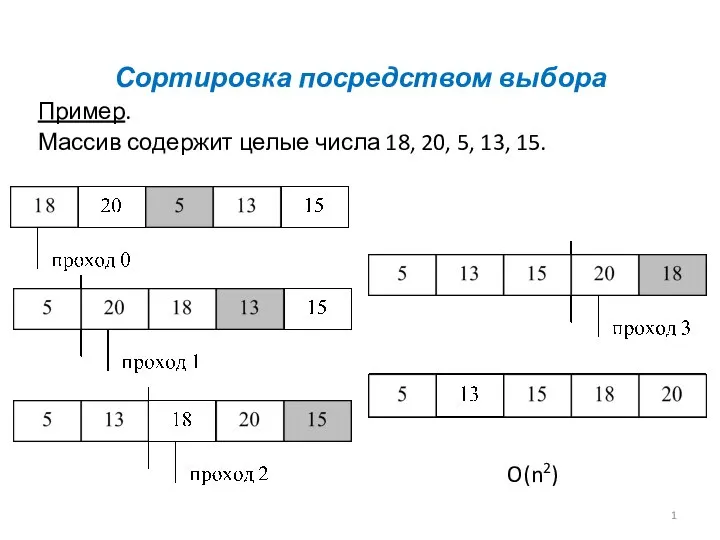

Единицы измерения объема информации Сортировка посредством выбора

Сортировка посредством выбора Проектирование базы данных кинотеатра

Проектирование базы данных кинотеатра Базы данных и сетевые технологии

Базы данных и сетевые технологии Презентация "Обработка массивов данных" - скачать презентации по Информатике

Презентация "Обработка массивов данных" - скачать презентации по Информатике Электронная цифровая подпись

Электронная цифровая подпись Бесконтактные платежи

Бесконтактные платежи Разработка предложений по оптимизации информационного обеспечения въездного туризма в РФ

Разработка предложений по оптимизации информационного обеспечения въездного туризма в РФ Справочное пособие для Справочное пособие для учащихся начальных классов.

Справочное пособие для Справочное пособие для учащихся начальных классов. Аттестационная работа. Использование современных информационных технологий в деятельности учителя начальных классов

Аттестационная работа. Использование современных информационных технологий в деятельности учителя начальных классов Электронная коммерция (информационные системы в торговле)

Электронная коммерция (информационные системы в торговле) Безопасность и целостность баз данных

Безопасность и целостность баз данных Все есть биты. Компьютерные основы программирования. Представление данных, часть 1

Все есть биты. Компьютерные основы программирования. Представление данных, часть 1 Выполнение проектов на уроках технологии

Выполнение проектов на уроках технологии Федеральный государственный образовательный стандарт основного общего образования МАТЕМАТИКА

Федеральный государственный образовательный стандарт основного общего образования МАТЕМАТИКА Как устроен компьютер?

Как устроен компьютер? Разработка тестов. Практическая работа № 5

Разработка тестов. Практическая работа № 5 Информация и её свойства

Информация и её свойства Компьютерные вирусы и антивирусные программы

Компьютерные вирусы и антивирусные программы Принципы академического письма. Правило пяти параграфов, для создания научного текста. (Тема 11)

Принципы академического письма. Правило пяти параграфов, для создания научного текста. (Тема 11) Электронная почта. Телеконференция. Файлообменник

Электронная почта. Телеконференция. Файлообменник Алфавитный подход к определению количества информации

Алфавитный подход к определению количества информации Алгоритмы сортировки. Лекция 13

Алгоритмы сортировки. Лекция 13 О пользе и вреде интернета и особенностях его использования

О пользе и вреде интернета и особенностях его использования Мои любимые компьютерные игры

Мои любимые компьютерные игры Вычислительные сети. (Тема 15)

Вычислительные сети. (Тема 15) Что такое ООП и с чем его едят

Что такое ООП и с чем его едят