- Главная

- Информатика

- Компьютерный вирус

Содержание

- 2. Основная цель вируса Основная цель вируса - его распространение. Кроме того, часто его сопутствующей функцией является

- 3. История компьютерных вирусов Основы теории самовоспроизводящихся механизмов заложил американец венгерского происхождения Джон фон Нейман, который в

- 4. Антиви́русная програ́мма специализированная программа для обнаружения компьютерных вирусов, а также нежелательных (считающихся вредоносными) программ и восстановления

- 5. Метод сканирования сигнатур основан на поиске в файлах уникальной последовательности байтов — сигнатуры, характерной для определенного

- 6. Метод контроля целостности основывается на том, что любое неожиданное и беспричинное изменение данных на диске является

- 7. Метод сканирования подозрительных команд основан на выявлении в сканируемом файле некоторого числа подозрительных команд и(или) признаков

- 8. Метод отслеживания поведения программ принципиально отличается от методов сканирования содержимого файлов, упомянутых ранее. Этот метод основан

- 9. Лжеантивирусы В 2009 году началось активное распространение лжеантивирусов — программного обеспечения, не являющегося антивирусным (то есть

- 11. Скачать презентацию

Основная цель вируса

Основная цель вируса - его распространение. Кроме того, часто

Основная цель вируса

Основная цель вируса - его распространение. Кроме того, часто

История компьютерных вирусов

Основы теории самовоспроизводящихся механизмов заложил американец венгерского происхождения Джон фон

История компьютерных вирусов

Основы теории самовоспроизводящихся механизмов заложил американец венгерского происхождения Джон фон

Первыми известными вирусами являются Virus 1,2,3 и Elk Cloner для ПК Apple II, появившиеся в 1981 году. Зимой 1984 года появились первые антивирусные утилиты — CHK4BOMB и BOMBSQAD авторства Энди Хопкинса (англ. Andy Hopkins).

В начале 1985 года Ги Вонг (англ. Gee Wong) написал программу DPROTECT — первый резидентный антивирус.

Антиви́русная програ́мма

специализированная программа для обнаружения компьютерных вирусов, а также нежелательных (считающихся вредоносными) программ и восстановления

Антиви́русная програ́мма

специализированная программа для обнаружения компьютерных вирусов, а также нежелательных (считающихся вредоносными) программ и восстановления

Метод сканирования сигнатур

основан на поиске в файлах уникальной последовательности байтов — сигнатуры, характерной

Метод сканирования сигнатур

основан на поиске в файлах уникальной последовательности байтов — сигнатуры, характерной

Метод контроля целостности

основывается на том, что любое неожиданное и беспричинное изменение

Метод контроля целостности

основывается на том, что любое неожиданное и беспричинное изменение

Метод сканирования подозрительных команд

основан на выявлении в сканируемом файле некоторого числа

Метод сканирования подозрительных команд

основан на выявлении в сканируемом файле некоторого числа

Метод отслеживания поведения программ

принципиально отличается от методов сканирования содержимого файлов, упомянутых

Метод отслеживания поведения программ

принципиально отличается от методов сканирования содержимого файлов, упомянутых

Лжеантивирусы

В 2009 году началось активное распространение лжеантивирусов — программного обеспечения, не являющегося

Лжеантивирусы

В 2009 году началось активное распространение лжеантивирусов — программного обеспечения, не являющегося

Методическое пособие по массивам Одномерные массивы Двухмерные массивы

Методическое пособие по массивам Одномерные массивы Двухмерные массивы  Java. Массивы

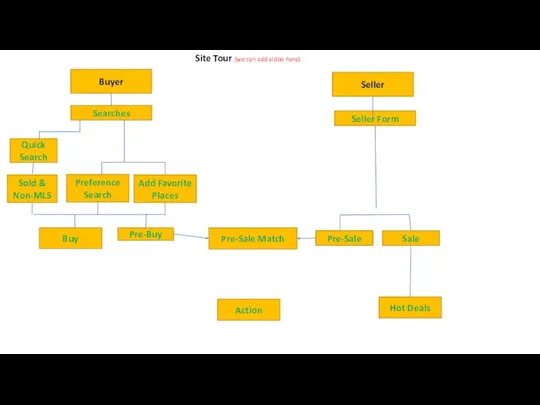

Java. Массивы Site Tour

Site Tour Виды моделей. Формализация и визуализация моделей

Виды моделей. Формализация и визуализация моделей Информационные процессы

Информационные процессы Служба поддержки пользователей Service Desk

Служба поддержки пользователей Service Desk Автоматизированная система управления технологическим процессом

Автоматизированная система управления технологическим процессом Разбор олимпиадных задач школьного этапа

Разбор олимпиадных задач школьного этапа История операционных систем

История операционных систем Создание слайдов с триггерами. Применение

Создание слайдов с триггерами. Применение Презентация Линейные вычислительные алгоритмы

Презентация Линейные вычислительные алгоритмы Информационные связи человека

Информационные связи человека Издательская система PageMaker

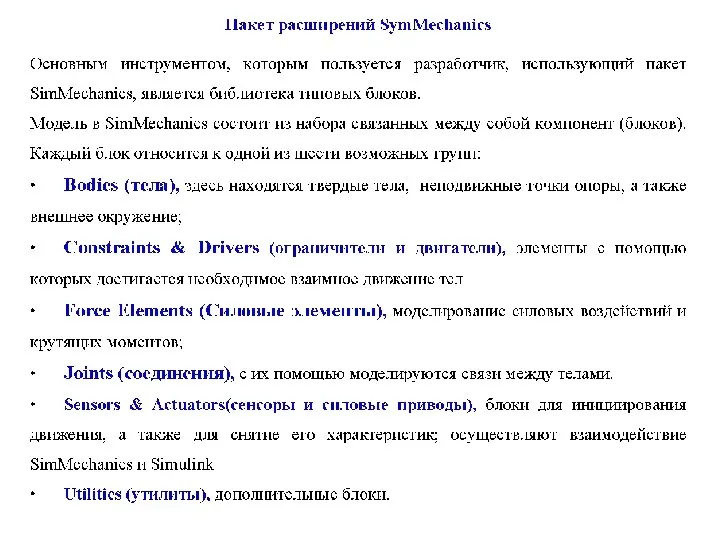

Издательская система PageMaker  Пакет расширений SymMесhanics

Пакет расширений SymMесhanics Математическая лингвистика

Математическая лингвистика Computer software

Computer software ТВ-ТЮНЕРЫ

ТВ-ТЮНЕРЫ Базовая инфраструктура Интернет. Основные сервисы и протоколы

Базовая инфраструктура Интернет. Основные сервисы и протоколы Презентация "Информатика вокруг нас" - скачать презентации по Информатике

Презентация "Информатика вокруг нас" - скачать презентации по Информатике Инструкция для поисковиков по приложению Оберег

Инструкция для поисковиков по приложению Оберег Урок-презентация Экстремизм в социальных сетях

Урок-презентация Экстремизм в социальных сетях Система управления базами данных. Моделирование и формализация

Система управления базами данных. Моделирование и формализация Защита информации в Интернете

Защита информации в Интернете Интернет-портал ИТСПО

Интернет-портал ИТСПО GIT: getting decentralized

GIT: getting decentralized Электронная почта. Телеконференция. Файлообменник

Электронная почта. Телеконференция. Файлообменник Программа КОРАЛЛ – Кормление молочного скота

Программа КОРАЛЛ – Кормление молочного скота ТЕМА: Конструирование — разновидность моделирования

ТЕМА: Конструирование — разновидность моделирования