Содержание

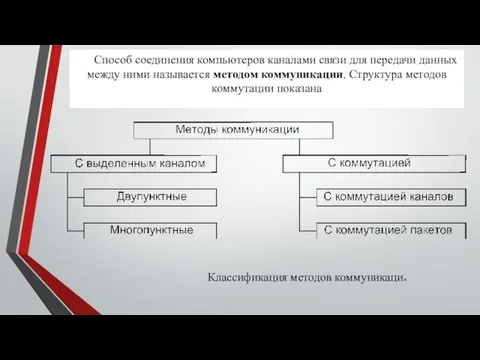

- 2. Способ соединения компьютеров каналами связи для передачи данных между ними называется методом коммуникации. Структура методов коммутации

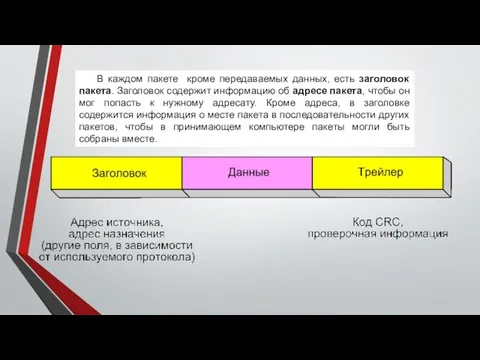

- 3. В каждом пакете кроме передаваемых данных, есть заголовок пакета. Заголовок содержит информацию об адресе пакета, чтобы

- 4. Для решения проблемы совместимости Международная организация по стандартизации ISO (International Organization for Standardization) исследовала существующие схемы

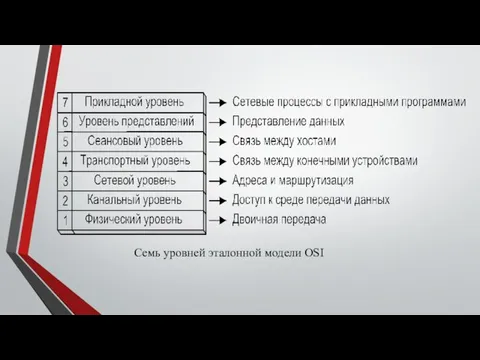

- 5. Эталонная модель OSI делит задачу перемещения информации между компьютерами через сетевую среду на семь менее крупных

- 6. Семь уровней эталонной модели OSI

- 7. Поскольку нижние уровни (с 1 по 3) модели OSI управляют физической доставкой сообщений по сети, их

- 8. Уровни среды передачи данных управляют физической доставкой сообщений, а уровни хост-машины обеспечивают точную доставку данных Каждый

- 9. Уровень 7 (прикладной уровень) Уровень приложений идентифицирует и устанавливает доступность предполагаемого партнера для связи, синхронизирует совместно

- 10. Уровень 6 (уровень представлений) На этом уровне решаются задачи, связанные с представлением данных, т.е. с формированием

- 11. Уровень 5 (сеансовый уровень) Протоколы этого уровня отвечают за установление сеанса связи между передающим и принимающим

- 12. Уровень 4 (транспортный уровень) Главная задача транспортного уровня — обеспечение сквозного контроля ошибок. На транспортном уровне

- 13. Уровень 3 (сетевой уровень) От источника информации к получателю часто ведут многочисленные пути. Функции определения корректного

- 14. Уровень 2 (канальный уровень) Службы канального уровня обеспечивают доставку информации нужным устройствам и преобразуют сообщения, созданные

- 15. ТЕХНОЛОГІЇ ВІРТУАЛЬНОЇ ПРИВАТНОЇ МЕРЕЖІ VPN (VIRTUAL PRIVATE NETWORK)

- 16. VPN (англ.Virtual Private Network – віртуальна приватна мережа) – узагальнена назва технологій, які дозволяють забезпечити одне

- 17. У загальному випадку VPN – це об'єднання локальних мереж або окремих машин, підключених до мережі загального

- 18. Використання технології VPN необхідне там, де потрібний захист корпоративної мережі від дії вірусів, зловмисників, а також

- 19. VPN складається з двох частин: «внутрішня» (підконтрольна) мережа, яких може бути декілька, і «зовнішня» мережа, якою

- 20. Залежно від застосовуваних протоколів і призначення, VPN може забезпечувати з'єднання трьох видів: вузол-вузол, вузол-мережа й мережа-мережа.

- 21. Найчастіше для створення віртуальної мережі використовується інкапсуляція протоколу PPP у який-небудь інший протокол – IP (такий

- 22. VPN складається із двох частин: «внутрішня» (підконтрольна) мережа, яких може бути декілька, і «зовнішня» мережа, якою

- 23. Класифікація VPN

- 24. Класифікувати VPN рішення можна за декількома основними параметрами: За ступінню захищеності використовуваного середовища За способом реалізації

- 25. За ступінню захищеності використовуваного середовища Захищені. Найпоширеніший варіант віртуальних приватних мереж. З його допомогою можливо створити

- 26. За способом реалізації У вигляді спеціального програмно-апаратного забезпечення. Реалізація VPN мережі здійснюється за допомогою спеціального комплексу

- 27. За призначенням Intranet VPN. Використовують для об'єднання в єдину захищену мережу декількох розподілених філій однієї організації,

- 28. За типом протоколу. Існують реалізації віртуальних приватних мереж під TCP/IP, IPX і AppleTalk. Але на сьогоднішній

- 30. Типи технологій VPN

- 32. Протоколи VPN

- 33. Для створення мереж VPN розроблено безліч протоколів. Кожний із цих протоколів забезпечує певні можливості VPN. Наприклад,

- 34. Протокол GRE (Generic Routing Encapsulation – загальна інкапсуляція для маршрутизації). Розроблений Cisco тунельний протокол, що забезпечує

- 35. Протокол L2TP (Layer 2 Tunnel Protocol – протокол тунелювання PРР-з'єднання рівня 2). Розроблений Cisco і Microsoft

- 36. Протокол РРТР (Point-to-Point Tunneling Protocol – протокол тунелювання двоточкового з'єднання). Розроблений Microsoft мережний протокол, що забезпечує

- 37. Шифрування, автентифікація, контроль доступу

- 38. Можна виділити три фундаментальні властивості, які перетворюють накладену корпоративну мережу, побудовану на базі мережі загального користування,

- 39. Тільки реалізація всіх цих трьох властивостей дозволяє захистити призначені для користувача машини, сервери підприємства і дані,

- 40. Шифрування – перетворення інформації, що захищається, в шифроване повідомлення за допомогою певних правил, що містяться в

- 41. ТУНЕЛЬНІ ПРОТОКОЛИ

- 42. PPP (англ. Point-to-Point Protocol) – протокол з’єднання типу “точка-точка” канального рівня (Data Link) мережної моделі OSI.

- 43. РРР розроблений для простих ліній зв'язку, які транспортують пакети між двома рівноправними вузлами. Ці з'єднання надають

- 44. PPP становить собою ціле сімейство протоколів: протокол керування лінією зв'язку (LCP),протокол керування мережею (NCP),протоколи автентифікації (PAP,

- 45. Протокол РРР також містить у собі механізми для виконання наступних дій: мультиплексування мережних протоколів; конфігурування каналу;

- 46. Протокол РРР має три головних функціональних компоненти, які подані нижче. Метод інкапсуляції дейтаграм для послідовних каналів,

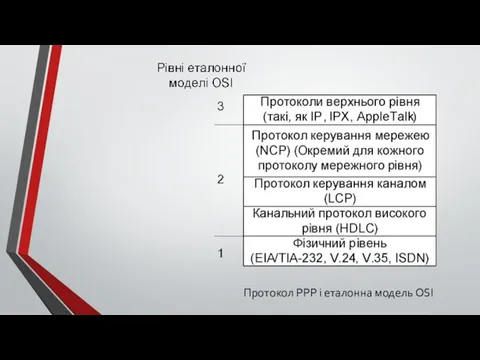

- 47. Протокол РРР і еталонна модель OSI

- 48. Link Control Protocol (LCP)забезпечує автоматичне настроювання інтерфейсів на кожному кінці (наприклад, установка розміру пакетів) і опціонально

- 49. Для забезпечення достатньої універсальності й перенесення в широкому спектрі оточень, РРР надає протокол керування з'єднанням. LCP

- 50. PPP дозволяє працювати декільком протоколам мережного рівня на одному каналі зв'язку. Інакше кажучи, усередині одного PPP-з'єднання

- 51. Тому що в PPP входить LCP протокол, то можна управляти наступними LCP параметрами: Автентифікація. RFC 1994

- 52. Робота РРР з'єднання. Щоб установити повідомлення через з'єднання точка-точка, кожний кінець РРР з'єднання повинен спочатку послати

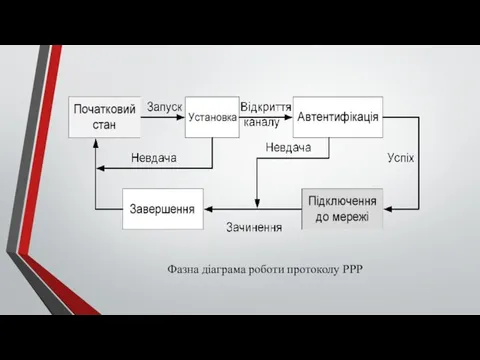

- 53. Фазна діаграма роботи протоколу РРР

- 54. На діаграмі роботи протоколу РРР зазначені не всі переходи. Фаза Link Dead. З'єднання неминуче починається й

- 55. Фаза Link Establishment. LCP використовується для встановлення з'єднання шляхом обміну пакетами Configure. Після того як цей

- 56. Фаза Authentication. У деяких випадках бажано запросити вилучену сторону автентифікувати себе, перед тим як дозволити протоколу

- 57. Фаза Network-Layer Protocol. Після того як РРР закінчив попередню фазу, кожний протокол мережного рівня (такий як

- 58. Фаза Link Termination. РРР може завершити з'єднання в будь-який час. Це може відбутися тому, що загублено

- 59. Після обміну пакетами Terminate, реалізації варто сигналізувати фізичному рівню про від'єднання, щоб змусити з'єднання завершитися, особливо

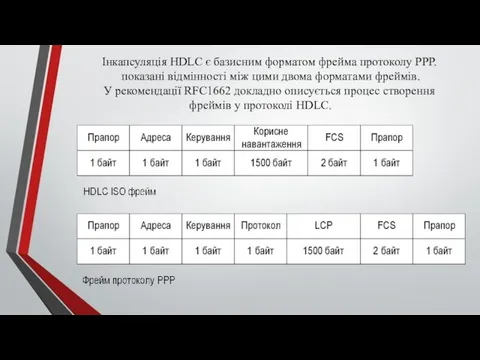

- 60. Інкапсуляція HDLC є базисним форматом фрейма протоколу РРР. показані відмінності між цими двома форматами фреймів. У

- 61. Кожний фрейм PPP завжди починається й завершується прапором 0x7E. Потім йдуть байт адреси й байт керування,

- 62. Поля «Прапор», «Адреса» і «Керування» можуть бути опущені й не передаватися, але це якщо PPP у

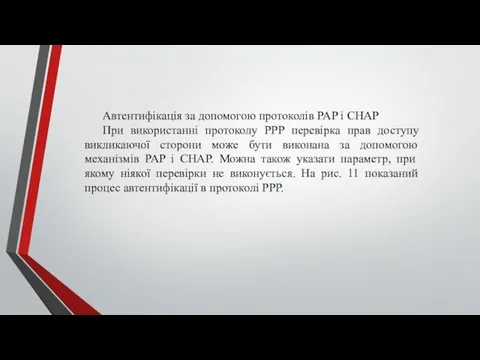

- 63. Автентифікація за допомогою протоколів PAP і CHAP При використанні протоколу РРР перевірка прав доступу викликаючої сторони

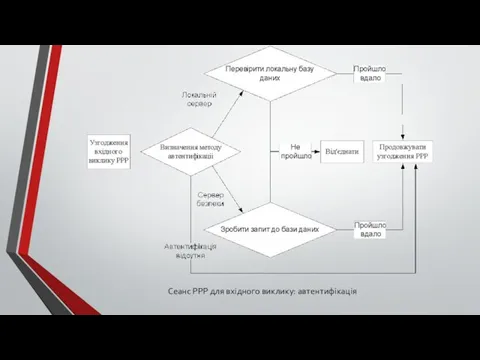

- 64. Сеанс РРР для вхідного виклику: автентифікація

- 65. 1. При введенні користувачем команди ррр система визначає тип сконфігурованого методу автентифікації. Якщо в конфігурації така

- 66. При обох типах перевірки автентифікації (PAP або CHAP) має місце двосторонній процес, у якому пара ідентифікатор/пароль

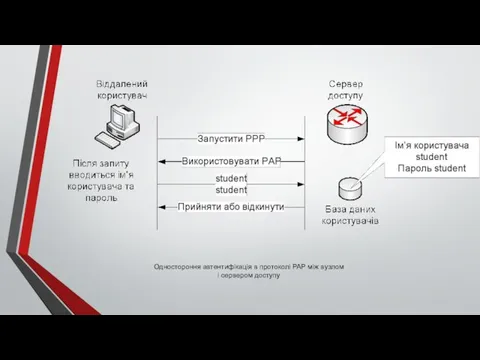

- 67. Одностороння автентифікація в протоколі PAP між вузлом і сервером доступу

- 68. Протокол PAP становить собою односторонню перевірку в тому випадку, коли вона здійснюється між вузлом і сервером

- 69. Одностороння перевірка автентифікації протоколу CHAP між користувачем і сервером доступу

- 70. Метод CHAP забезпечує захист від спроби несанкціонованого доступу за допомогою використання змінного значення запиту (challenge), що

- 71. Стиск протоколу РРР. Маршрутизатори також дозволяють збільшити продуктивність каналу за рахунок використання механізмів стиску даних, які

- 72. Нижче подані використовувані схеми стиску. Predictor. Ця схема перевіряє чи не були дані вже стиснуті. Якщо

- 73. Найбільший ступінь стиску, звичайно, досягається для легко стисливих текстових файлів. Уже стислі дані, такі, як зображення

- 74. Якщо часто використовується передача вже стислих даних, таких, як зображення або відео, то варто розглянути питання

- 75. Стиск даних може викликати зменшення продуктивності, оскільки воно здійснюється програмним забезпеченням, а не за рахунок апаратного

- 76. При реалізації одного з методів стиску на конкретному маршрутизаторі необхідно розглянути питання про використання додаткової пам'яті.

- 77. Протокол з’єднання типу “точка-точка” поверх Ethernet PPPoE (Point-to-point protocol over Ethernet) Технологія використання стека PPP в

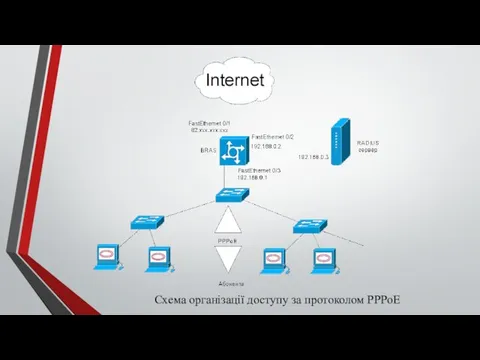

- 78. Схема організації доступу за протоколом PPPoE

- 79. Заслуговує на особливу увагу той факт, що для налаштування маршрутизатора провайдера, установки комутатора в під'їзді житлової

- 80. При цьому, підтримуватиметься автентифікація користувачів за допомогою протоколів PAP і CHAP, динамічне виділення IP адрес користувачам,

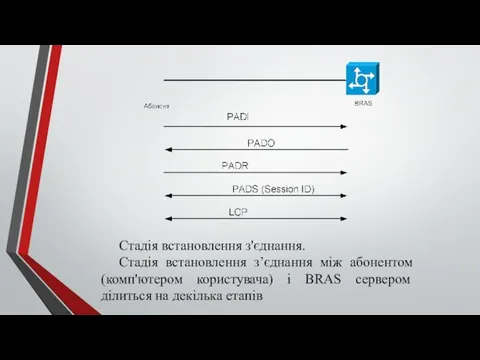

- 81. Стадія встановлення з'єднання. Стадія встановлення з’єднання між абонентом (комп'ютером користувача) і BRAS сервером ділиться на декілька

- 82. На першому етапі клієнт посилає широкомовний запит (адреси призначення – broadcast address) (PADI PPPoE Active Discovery

- 83. 2) Стадія встановлення сесії Сесія починається з використання пакетів PPP. При встановленні PPP-сесії абонент може бути

- 84. Протокол містить в собі три складові частини: – метод інкапсуляції дейтограм при передачі по послідовних комунікаційних

- 85. Протокол управління каналом LCP є частиною PPP. Ідеологія NCP реалізована і у протоколі TCP. Кожен кадр

- 86. Формат кадру PPP

- 87. Поле адреси завжди містить байт 0xff. Це указує на те, що всі станції повинні прийняти цей

- 88. Поле CRC (Cyclic Redundancy Check) є циклічною контрольною сумою, призначеною для виявлення помилок при транспортуванні PPP-кадра.

- 89. Значення код поля протоколу від 0xxx до 3xxx ідентифікують протоколи мережного рівня, а значення в інтервалі

- 90. За ініціативою клієнта система може спробувати встановити з'єднання. У разі успіху система переходить у фазу автентифікації.

- 91. Формат заголовка LCP-пакета

- 92. Слідом за заголовком слідує поле даних. Поле код (1 октет) ідентифікує модифікацію LCP-пакета. Якщо отриманий пакет

- 93. Як приклад, можна розглянути процедуру підключення ПК до сервера. Після того, як маршрутизатор відповість на виклик

- 94. Таблиця – Інформаційне поле протоколу РРР

- 95. Існує три класи LCP-пакетів: 1. Пакети конфігурації каналу, які використовуються при формуванні віртуального каналу (Configure-Request, Configure-ACK,

- 96. Рисунок – Формат пакета IPCP

- 98. Скачать презентацию

Информационные процессы. Обработка информации. 7 класс

Информационные процессы. Обработка информации. 7 класс Объект и его свойства

Объект и его свойства  Автор: Кадырова Н.В. –учитель Информатики Автор: Кадырова Н.В. –учитель Информатики МБОУ Ковриновская СОШ Адрес: 347532 Ростовск

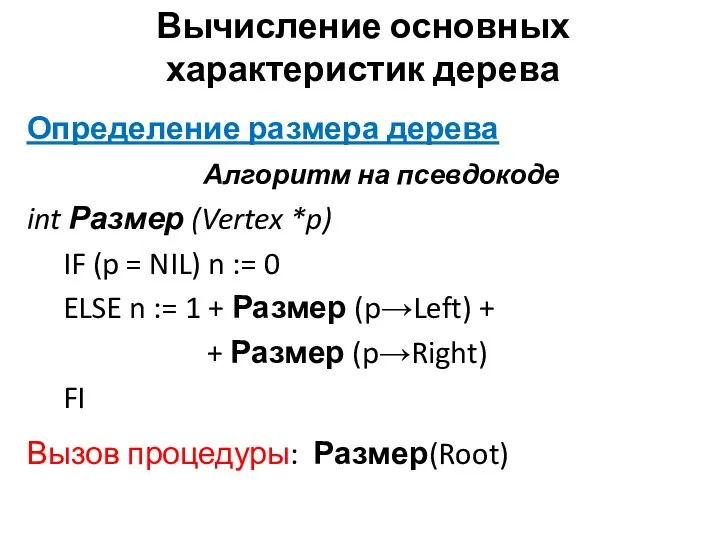

Автор: Кадырова Н.В. –учитель Информатики Автор: Кадырова Н.В. –учитель Информатики МБОУ Ковриновская СОШ Адрес: 347532 Ростовск Вычисление основных характеристик дерева

Вычисление основных характеристик дерева Презентация "МОДЕЛЬ" - скачать презентации по Информатике

Презентация "МОДЕЛЬ" - скачать презентации по Информатике Безопасный интернет

Безопасный интернет Особенности правового регулирования интернета

Особенности правового регулирования интернета Устройство для систем безопасности во встроенных системах

Устройство для систем безопасности во встроенных системах Создание Web-сайта

Создание Web-сайта  Основной документ по установке программного комплекса ИАС 1-ДУ

Основной документ по установке программного комплекса ИАС 1-ДУ Oprava chýbajúcich alebo poškodených systémových súborov pomocou nástroja Kontrola systémových súborov

Oprava chýbajúcich alebo poškodených systémových súborov pomocou nástroja Kontrola systémových súborov Применение информационных технологий в различных сферах

Применение информационных технологий в различных сферах Информация. Виды информации Учитель информатики Реброва Л.К.

Информация. Виды информации Учитель информатики Реброва Л.К. Архитектура компьютера. Процессор, его назначение. Память. Внешние и внутренние запоминающие устройства

Архитектура компьютера. Процессор, его назначение. Память. Внешние и внутренние запоминающие устройства Электронды базалардан бедеуліктің дамуына қауіп факторы болып табылатын түсіктер жайлы мәліметтерді ғылыми статьялардан табыңы

Электронды базалардан бедеуліктің дамуына қауіп факторы болып табылатын түсіктер жайлы мәліметтерді ғылыми статьялардан табыңы Использование электронных образовательных технологий в очном и дистанционном обучении. Групповые чаты

Использование электронных образовательных технологий в очном и дистанционном обучении. Групповые чаты Безопасность информации

Безопасность информации Клавиатура, 8 класс

Клавиатура, 8 класс Алгоритмы обработки данных при организации электронного архива предприятий радиоэлектронной промышленности на базе PLM-систем

Алгоритмы обработки данных при организации электронного архива предприятий радиоэлектронной промышленности на базе PLM-систем Презентация без названия

Презентация без названия Информационные ресурсы интернета

Информационные ресурсы интернета Шаблон проекта в PowerPoint

Шаблон проекта в PowerPoint Программирование (Паскаль). § 17. Введение

Программирование (Паскаль). § 17. Введение Презентация по информатике Программирование ветвящихся алгоритмов Условный оператор

Презентация по информатике Программирование ветвящихся алгоритмов Условный оператор  Презентация "Ноутбуки" - скачать презентации по Информатике

Презентация "Ноутбуки" - скачать презентации по Информатике Aplikowanie do bazy

Aplikowanie do bazy Корпоративные информационные системы (1)

Корпоративные информационные системы (1) Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий

Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий