Содержание

- 2. Краткое содержание Понятия информационной безопасности: что, зачем, от чего и как защищать? Система ИБ: основные функции,

- 3. Понятия информационной безопасности ЧТО ТАКОЕ БЕЗОПАСНОСТЬ? Безопасность – состояние защищенности активов от потенциально или реально существующих

- 4. Понятия информационной безопасности: что защищать? ЧТО ТАКОЕ ИНФОРМАЦИЯ? «Информация - сведения (сообщения, данные), независимо от формы

- 5. ЧТО ТАКОЕ ИНФОРМАЦИЯ? Информация идеальна, т.к. ее значение не зависит от формы представления Представленная в конкретной

- 6. ИНФОРМАЦИЯ Понятия информационной безопасности: что защищать?

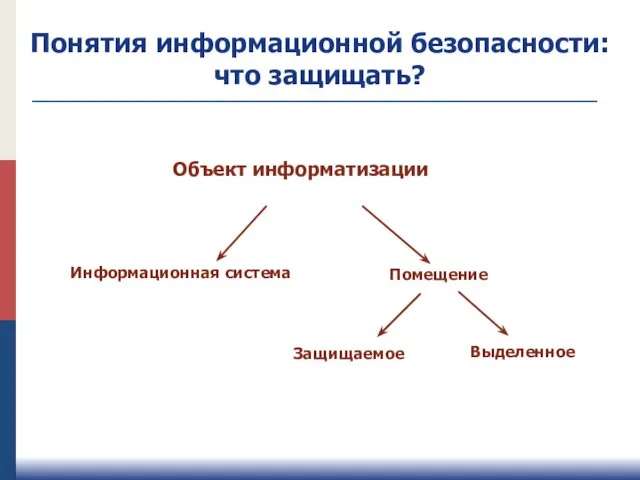

- 7. ЧТО ТАКОЕ ОБЪЕКТ ИНФОРМАТИЗАЦИИ? «Объект информатизации - совокупность информационных ресурсов, средств и систем обработки информации, используемых

- 8. ЧТО ТАКОЕ АВТОМАТИЗАИРОВАННАЯ СИСТЕМА? «Автоматизированная система – система, состоящая из персонала комплекса средств автоматизации его деятельности,

- 9. ЧТО ТАКОЕ ИНФОРМАЦИОННАЯ СИСТЕМА? «Информационная система – совокупность содержащейся в базах данных информации обеспечивающих ее обработку

- 10. Объект информатизации Информационная система Помещение Защищаемое Выделенное Понятия информационной безопасности: что защищать?

- 11. Объект информатизации (ИС, помещения)? Информацию? Владельца информации? ТАК ЧТО ЖЕ ЗАЩИЩАТЬ? Понятия информационной безопасности: что защищать?

- 12. «Информация - это актив, который, подобно другим активам организации, имеет ценность и, следовательно, должен быть защищён

- 13. Защищать следует то, что представляет собой ценность! Объектом защиты является информация, но только та, которая представлена

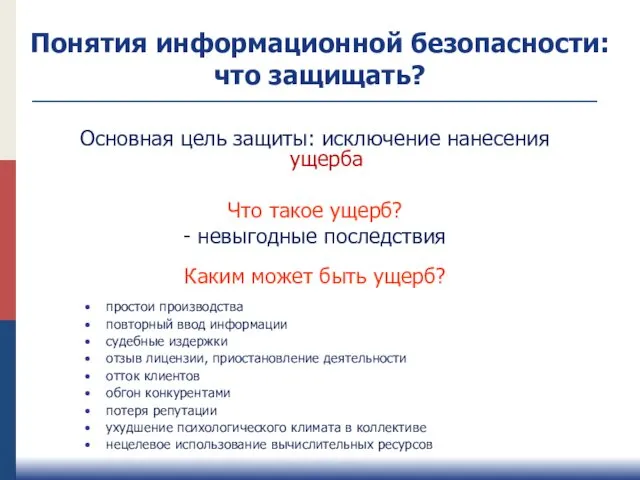

- 14. Основная цель защиты: исключение нанесения ущерба Что такое ущерб? - невыгодные последствия Каким может быть ущерб?

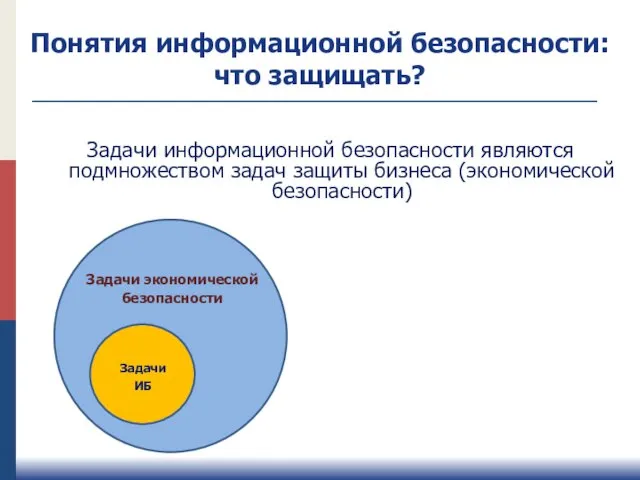

- 15. Задачи информационной безопасности являются подмножеством задач защиты бизнеса (экономической безопасности) Задачи экономической безопасности Задачи ИБ Понятия

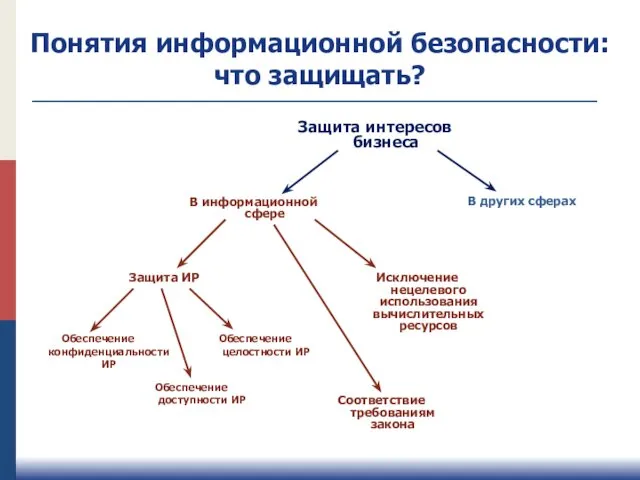

- 16. Защита интересов бизнеса В информационной сфере В других сферах Защита ИР Исключение нецелевого использования вычислительных ресурсов

- 17. Понятия информационной безопасности: от чего защищать? для информации актуальны те угрозы, которые могут нарушить ее свойства

- 18. Конфиденциальность Целостность Доступность СВОЙСТВА (АСПЕКТЫ) БЕЗОПАСНОСТИ ИНФОРМАЦИИ Понятия информационной безопасности: от чего защищать?

- 19. свойство информации быть доступной только ограниченному кругу пользователей ИС, в которой циркулирует данная информация ЧТО ТАКОЕ

- 20. свойство информации сохранять свою структуру и содержание ЧТО ТАКОЕ ЦЕЛОСТНОСТЬ ИНФОРМАЦИИ? Понятия информационной безопасности: от чего

- 21. свойство информации быть доступной для пользователей ИС ЧТО ТАКОЕ ДОСТУПНОСТЬ ИНФОРМАЦИИ? Понятия информационной безопасности: от чего

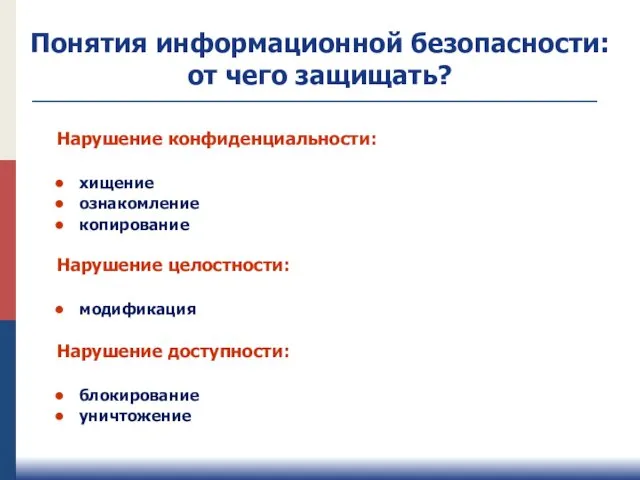

- 22. Нарушение конфиденциальности: хищение ознакомление копирование Нарушение целостности: модификация Нарушение доступности: блокирование уничтожение Понятия информационной безопасности: от

- 23. «Безопасность информации – состояние защищенности информации, обрабатываемой средствами вычислительной техники или автоматизированной системы, от внутренних или

- 24. Понятия информационной безопасности ЧТО ТАКОЕ ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ? «Информационная безопасность - свойство информации сохранять конфиденциальность, целостность, доступность»

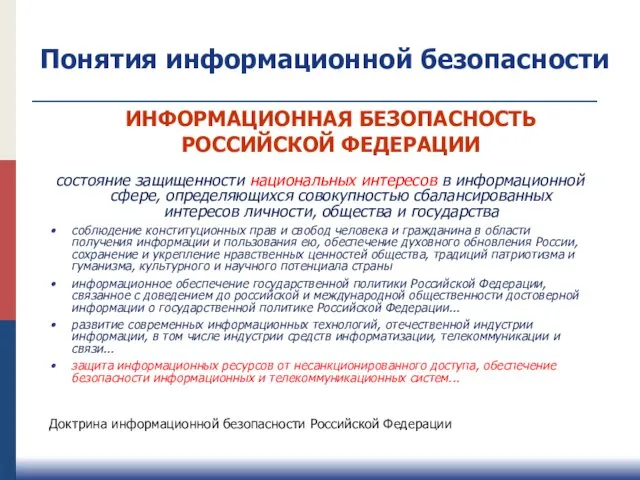

- 25. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ РОССИЙСКОЙ ФЕДЕРАЦИИ состояние защищенности национальных интересов в информационной сфере, определяющихся совокупностью сбалансированных интересов личности,

- 26. ЧТО ТАКОЕ ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ? состояние защищенности интересов организации в информационной сфере Понятия информационной безопасности

- 27. ЧТО ТАКОЕ ЗАЩИТА ИНФОРМАЦИИ? «Защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

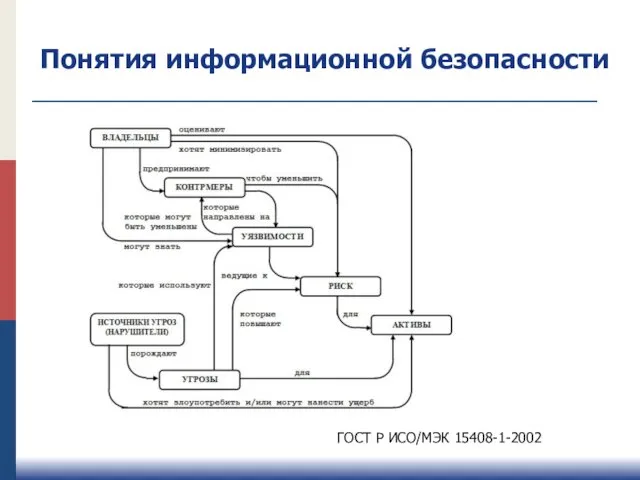

- 28. ГОСТ Р ИСО/МЭК 15408-1-2002 Понятия информационной безопасности

- 29. МЕРЫ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ ИНФОРМАЦИИ Технические Правовые Организационные Физические Морально-этические Понятия информационной безопасности: как защищать?

- 30. ТЕХНИЧЕСКИЕ МЕРЫ основаны на использовании различных программных и/или аппаратных средств, входящих в состав ИС и предназначенных

- 31. ПРАВОВЫЕ МЕРЫ действующие в государстве нормативные правовые акты (законы, указы, постановления и др.), регламентирующие правила обращения

- 32. ОРГАНИЗАЦИОННЫЕ МЕРЫ меры административного и процедурного характера, регламентирующие процессы функционирования ИС, использования ИР, затрудняющие реализацию угроз

- 33. ФИЗИЧЕСКИЕ МЕРЫ основаны на применении устройств и сооружений, предназначенных для создания физических препятствий для доступа к

- 34. МОРАЛЬНО-ЭТИЧЕСКИЕ МЕРЫ нормы поведения, традиционно сложившиеся или складывающиеся по мере распространения информационных технологий в обществе. Данные

- 35. ПОДХОДЫ К ОБЕСПЕЧЕНИЮ БЕЗОПАСНОСТИ Фрагментарный – направлен на противодействие четко определенным угрозам в заданных условиях. Комплексный

- 36. ФРАГМЕНТАРНЫЙ ПОДХОД Достоинства высокая избирательность к конкретным угрозам относительно низкая стоимость реализации Недостатки отсутствие полного анализа

- 37. КОМПЛЕКСНЫЙ ПОДХОД Достоинства позволяет гарантировать определенный уровень защиты Недостатки сложность управления высокая стоимость реализации Понятия информационной

- 38. Система информационной безопасности ЦИКЛИЧНОСТЬ ПРОЦЕССА ОБЕСПЕЧЕИЯ БЕЗОПАСНОСТИ Анализ бизнес-целей и определение требований Проектирование Реализация и внедрение

- 39. МОДЕЛЬ ЗАЩИЩЕННОЙ СРЕДЫ ОБРАБОТКИ ИНФОРМАЦИИ Доверенные окружение и субъекты Доверенная аппаратная платформа Доверенная программная платформа Доверенные

- 40. ПРИНЦИПЫ ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ Счетность всех субъектов и объектов Доверенная конфигурация и настройки Целостность всех элементов

- 41. Основные задачи СИБ Защита ИР от НСД и утечек Контроль подлинности и целостности информации Обеспечение юридической

- 42. Основные принципы построения СИБ Системность Комплексность Многоуровневость Интегрируемость Разумная достаточность Система информационной безопасности

- 43. СИСТЕМНОСТЬ Реализуется полный комплекс этапов по созданию СИБ: анализ состояния и определение требований, проектирование, реализация, оценка

- 44. КОМПЛЕКСНОСТЬ Для обеспечения безопасности используется комплекс мер, который включает в себя: технические меры правовые меры организационные

- 45. МНОГОУРОВНЕВОСТЬ Безопасность информации обеспечивается с помощью нескольких последовательных рубежей защиты Система информационной безопасности

- 46. ИНТЕГРИРУЕМОСТЬ СОБИ строится на основе существующей IT-инфраструктуры с использованием встроенных средств защиты информации Система информационной безопасности

- 47. РАЗУМНАЯ ДОСТАТОЧНОСТЬ При определении перечня мероприятий по обеспечению безопасности информации необходимо учитывать возможный ущерб от реализации

- 48. Этапы построения СИБ Комплексное обследование ИС Моделирование и анализ угроз безопасности информации Определение требований к защите

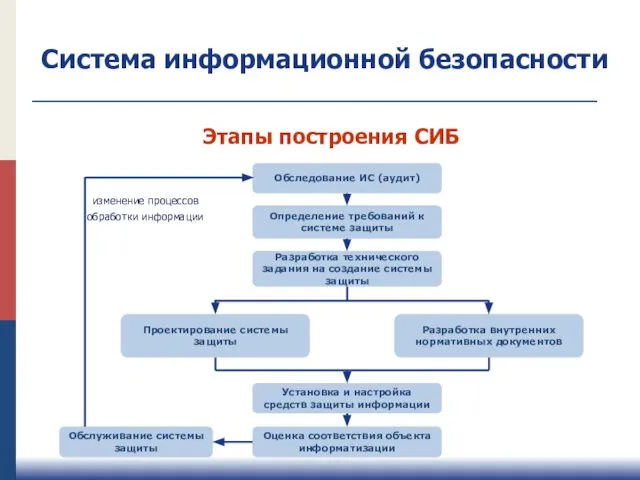

- 49. Обследование ИС (аудит) Определение требований к системе защиты Разработка технического задания на создание системы защиты Проектирование

- 50. Построение СИБ: комплексное обследование ИС На этапе комплексного обеследования ИС собирают данные о всех значимых (с

- 51. Построение СИБ: моделирование и анализ угроз На этапе моделирования и анализа угроз моделируются возможные угрозы, а

- 52. Построение СИБ: моделирование и анализ угроз Угрозу можно представить как совокупность следующих элементов: источник угрозы, уязвимость

- 53. Построение СИБ: определение требований к защите Источники формирования требований к защите: смоделированные угрозы безопасности информации требования

- 54. Построение СИБ: определение требований к защите Классификация защищаемых информационных ресурсов

- 55. Построение СИБ: определение требований к защите «защищаемые государством сведения в области его военной, внешнеполитической, экономической, разведывательной,

- 56. Построение СИБ: определение требований к защите Классификация защищаемых информационных ресурсов Персональные данные «любая информация, относящаяся к

- 57. Построение СИБ: определение требований к защите Классификация защищаемых информационных ресурсов Профессиональная тайна «сведения, связанные с профессиональной

- 58. Построение СИБ: определение требований к защите Классификация защищаемых информационных ресурсов Служебная тайна «Служебные сведения, доступ к

- 59. Построение СИБ: определение требований к защите Классификация защищаемых информационных ресурсов Коммерческая тайна «сведения любого характера, которые

- 60. Построение СИБ: проектирование системы защиты информации На этапе проектирования системы защиты информации формируются технические решения и

- 61. Построение СИБ: разработка ОРД На этапе разработки организационно-распорядительной и эксплуатационной документации фиксируются и документируются правила, которые

- 62. Построение СИБ: оценка соответствия требованиям Оценка соответствия требованиям обеспечения безопасности информации является комплексом контрольных мероприятий Контрольные

- 63. Аудит безопасности информации процесс сбора, анализа, оценки данных о текущем состоянии обеспечения безопасности информации в обследуемой

- 64. Аудит безопасности информации Собрают, оценивают и анализируют информацию об ИС Оценивают возможные последствия нарушения безопасности Выбирают

- 65. Аудит безопасности информации При создании (проектировании) новой ИС При модернизации ИС При оценке соответствия (аттестация) При

- 66. Аудит безопасности информации Проводится штатными сотрудниками Организации Достоинства: лучшая осведомленность об особенностях работы ИС и процессах

- 67. Аудит безопасности информации Проводится сотрудниками сторонней специализированной организации Достоинства: Независимость экспертов Наличие специалистов необходимой квалификации Наличие

- 68. Оценка информационных рисков «Риск — комбинация вероятности события и его последствий» ISO/IEC 17799-2005 Информационные риски рассчитывают

- 69. Оценка информационных рисков простои производства повторный ввод информации судебные издержки штраф отзыв лицензии приостановление деятельности отток

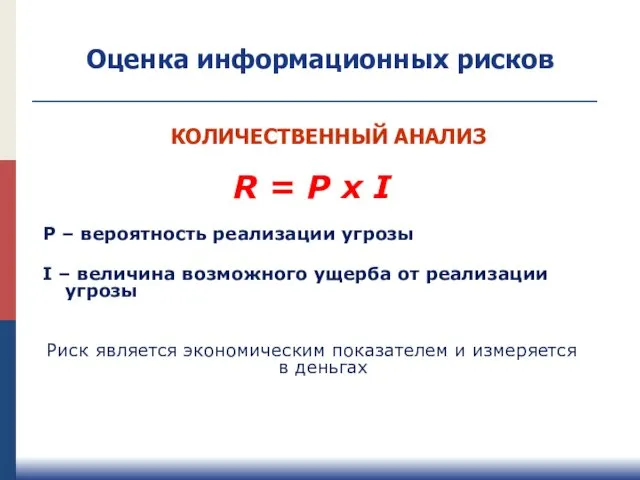

- 70. Оценка информационных рисков R = P x I P – вероятность реализации угрозы I – величина

- 71. Оценка информационных рисков Для количественной оценки риска необходимо: оценить вероятность реализации угрозы оценить возможные потери в

- 72. Оценка информационных рисков Почему сложно сделать количественную оценку риска? Сложно посчитать вероятность реализации угрозы: отсутствует статистика

- 73. Оценка информационных рисков Ущерб измеряют безразмерной величиной Возможную вероятность и возможный ущерб представляют в виде дискретных

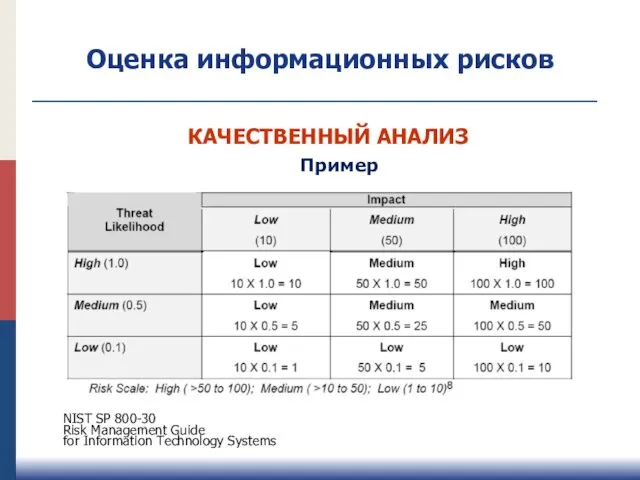

- 74. Оценка информационных рисков Пример КАЧЕСТВЕННЫЙ АНАЛИЗ NIST SP 800-30 Risk Management Guide for Information Technology Systems

- 75. Политика информационной безопасности ЧТО ТАКОЕ ПОЛИТИКА БЕЗОПАСНОСТИ ИНФОРМАЦИИ? Согласованный пакет внутренних документов, устанавливающих требования и порядок

- 76. ЗАЧЕМ НУЖНА ПОЛИТИКА? Создание единой, целостной и эффективной СОБИ требует усилий от каждого сотрудника Руководству организации

- 78. Скачать презентацию

Abstract leaves. Templates insert the title

Abstract leaves. Templates insert the title Основы логики

Основы логики Основы HTML и CSS. Фреймы и формы

Основы HTML и CSS. Фреймы и формы Операционные системы. Введение

Операционные системы. Введение Заголовок печатного текста. Заголовок и формат

Заголовок печатного текста. Заголовок и формат Computational Programming. Part 6

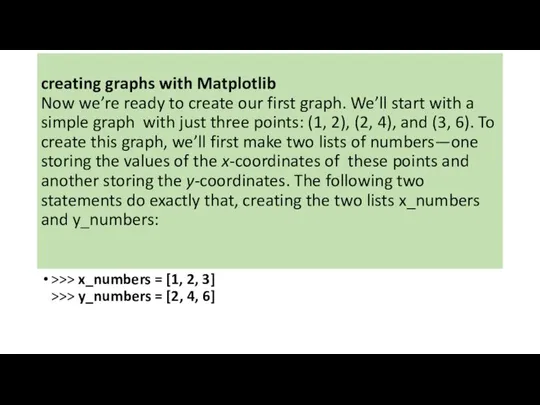

Computational Programming. Part 6 Одномерные статические массивы

Одномерные статические массивы Топ 10 самых популярных передач на ТВ

Топ 10 самых популярных передач на ТВ ОПЕРАТОРЫ РИСОВАНИЯ QBasic

ОПЕРАТОРЫ РИСОВАНИЯ QBasic Базы данных

Базы данных  Моделирование вентилятора

Моделирование вентилятора История вычислительной техники

История вычислительной техники Информационная безопасность

Информационная безопасность Еволюція послуг зв’язку. (Лекція 11)

Еволюція послуг зв’язку. (Лекція 11) Генератор фракталов

Генератор фракталов Клуб Девичник

Клуб Девичник Презентация "ШТУРМ" - скачать презентации по Информатике

Презентация "ШТУРМ" - скачать презентации по Информатике Единая цифровая платформа Работа в России

Единая цифровая платформа Работа в России Искуственный интеллект

Искуственный интеллект Безопасный интернет

Безопасный интернет Software Quality Assurance and Testing Practice

Software Quality Assurance and Testing Practice Защита программных продуктов алгоритмическим методом

Защита программных продуктов алгоритмическим методом Автоматизированные системы управления наземным городским пассажирским транспортом

Автоматизированные системы управления наземным городским пассажирским транспортом Netwave systems B.V. Maritime information technology

Netwave systems B.V. Maritime information technology Фреймы в HTML

Фреймы в HTML Отчет по производственной практике п.м 01 Ввод и обработка цифровой информации

Отчет по производственной практике п.м 01 Ввод и обработка цифровой информации Профессия компьютерщика

Профессия компьютерщика Design Concepts. Chapter 8

Design Concepts. Chapter 8