Содержание

- 2. Аутентификация Аутентифика́ция (Authentication) — проверка принадлежности субъекта доступа по предъявленному им идентификатору; подтверждение подлинности. Учитывая степень

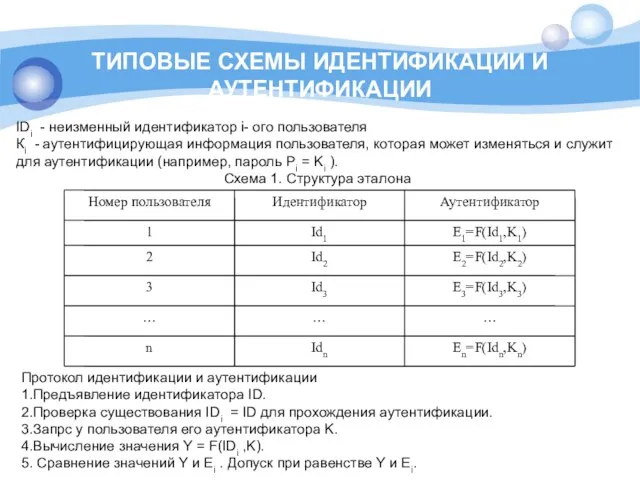

- 3. ТИПОВЫЕ СХЕМЫ ИДЕНТИФИКАЦИИ И АУТЕНТИФИКАЦИИ IDi - неизменный идентификатор i- ого пользователя Кi - аутентифицирующая информация

- 4. ТИПОВЫЕ СХЕМЫ ИДЕНТИФИКАЦИИ И АУТЕНТИФИКАЦИИ В схеме1 F- функция, которая обладает свойством «невосстановимости» значения Ki по

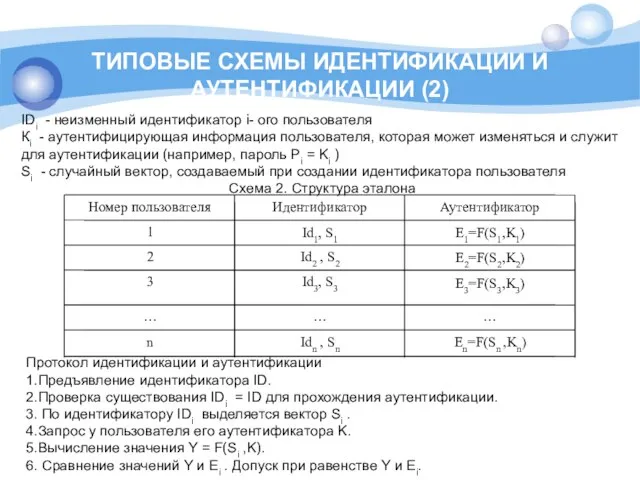

- 5. ТИПОВЫЕ СХЕМЫ ИДЕНТИФИКАЦИИ И АУТЕНТИФИКАЦИИ (2) IDi - неизменный идентификатор i- ого пользователя Кi - аутентифицирующая

- 6. средства аутентификации/идентификации Средства аутентификации/идентификации можно разделить на три группы, в соответствии с применяемыми принципами: принцип «что

- 7. Актуальность биометрической аутентификации Специалистам по информационной безопасности хорошо известны случаи, когда сотрудники передают смарт-карты и пароли

- 8. Биометрическая идентификация и аутентификация Основные достоинства. Высокая степень достоверности из-за уникальности биометрических признаков. Неотделимость биометрических признаков

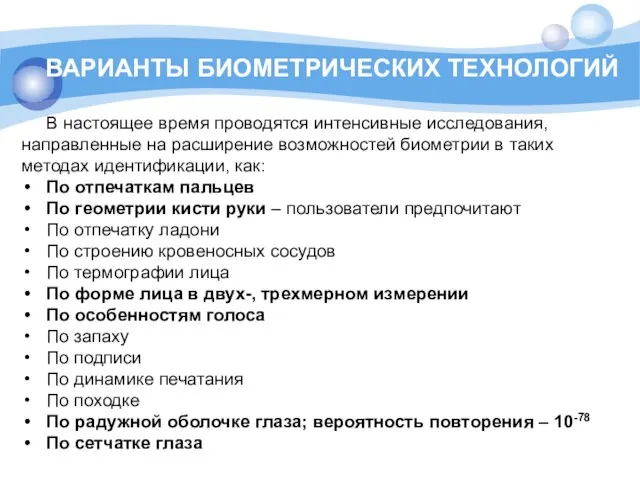

- 9. ВАРИАНТЫ БИОМЕТРИЧЕСКИХ ТЕХНОЛОГИЙ В настоящее время проводятся интенсивные исследования, направленные на расширение возможностей биометрии в таких

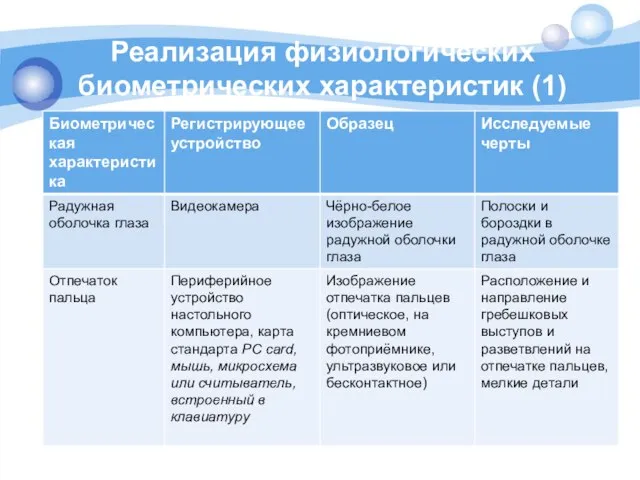

- 10. Реализация физиологических биометрических характеристик (1)

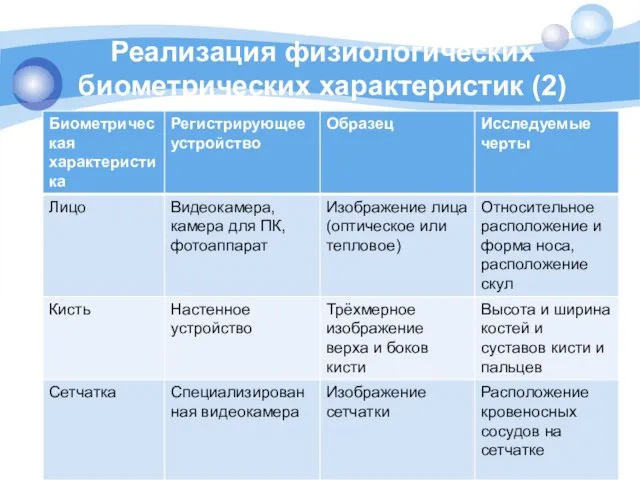

- 11. Реализация физиологических биометрических характеристик (2)

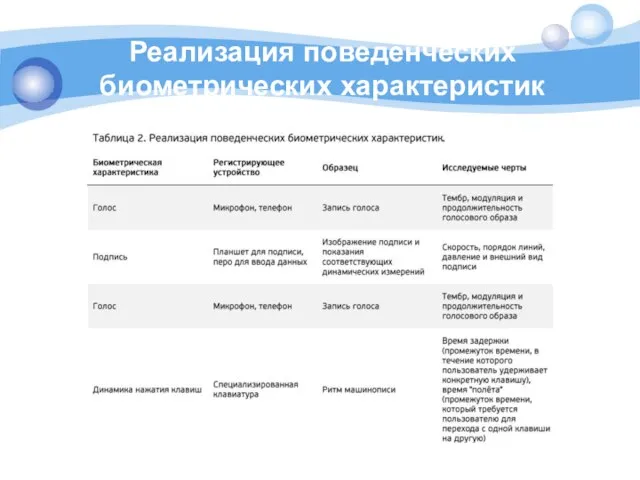

- 12. Реализация поведенческих биометрических характеристик

- 13. Программа PIV В настоящее время решения с использованием биометрии на основе технологии Match-on-Card (вычисления на карте)

- 14. 2 технологии Технология Match-on-Card, используемая на смарт-картах, например, ESMART® Token ГОСТ, является более защищенной по сравнению

- 15. Точность биометрической системы (1) Точность биометрической системы измеряется двумя параметрами, заданными администратором при выпуске смарт-карты: FRR

- 16. Точность биометрической системы (2) FAR (False Acceptance Rate) – коэффициент ложного доступа или порог, определяющий вероятность

- 17. Точность биометрической системы (3) В общем случае, при задании пороговых величин действует правило: чем ниже FRR,

- 18. Основные элементы биометрической системы доступа

- 19. СТРУКТУРА СИСТЕМЫ

- 20. Продукт компании "Аладдин Р.Д." Предлагается современное решение биометрической аутентентификации JaCarta PKI/BIO, построенное на основе архитектуры Match-on-Card

- 21. Аутентификационные факторы и их комбинации Внедрение решения аутентификации на основе JaCarta PKI/BIO не означает отмены существующих,

- 22. Интересно Столица Индонезии, имя которой фонетически неразличимо с JaCarta, расположена на острове Ява, давшем название одноимённому

- 23. Трехфакторная аутентификация Биометрическую аутентификацию можно совместить с требованием ввода пользователем пароля (PIN-кода) для электронного ключа. Совместное

- 24. JaCarta PKI JaCarta PKI предназначена для корпоративных пользователей, имеющих развёрнутую инфраструктуру открытых ключей (PKI), при этом

- 25. Одноразовые пароли (1) В настоящее время на смену обычным фиксированным паролям пришли одноразовые пароли (One-Time Password

- 26. Одноразовые пароли (2) Технологии использования одноразовых паролей можно разделить на: Использование генератора псевдослучайных чисел, единого для

- 27. Метод аутентификации с одноразовыми паролями (1) В методе использования генератора псевдослучайных чисел, единого для субъекта и

- 28. Метод аутентификации с одноразовыми паролями (2) Во втором методе используются временные метки. В качестве примера такой

- 29. Метод аутентификации с одноразовыми паролями (3) Третий метод основан на единой базе паролей для субъекта и

- 30. Система S/Key генерации одноразовых паролей. S/Key — система одноразовых паролей S/Key, определенная в RFC 1760, представляет

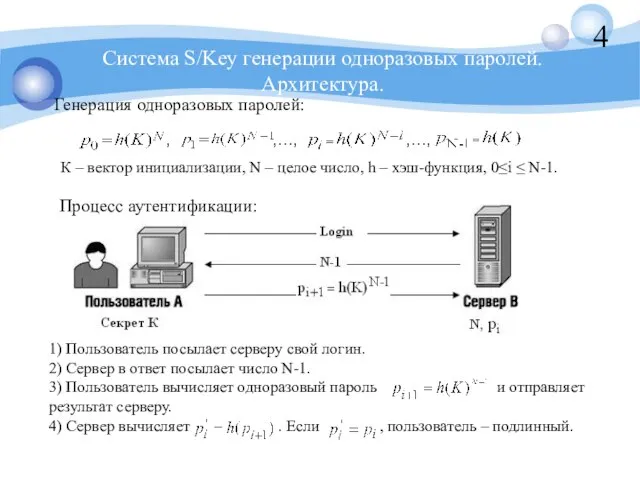

- 31. Система S/Key генерации одноразовых паролей. Архитектура. Генерация одноразовых паролей: К – вектор инициализации, N – целое

- 32. Алгоритм аутентификации S/Key (1) Предполагается, что пользователю известна секретная величина k. На предварительном этапе k объединяется

- 33. Алгоритм аутентификации S/Key (2) Далее пользователь выбирает некоторое целое число N, лежащее в диапазоне от 500

- 34. Алгоритм аутентификации S/Key (3) Пользователь посылает на сервер первое значение одноразового пароля Po, вычисленное по формуле

- 35. Достоинства системы S/key а) Защита от повторного использования пароля. Одноразовый пароль действителен только один раз, и

- 36. Недостатки системы S/key (1) а) Ограниченное количество генерируемых паролей, заданных величиной N. Так как эта величина

- 37. Недостатки системы S/key (2) б) При больших значениях N увеличивается время генерации одноразового пароля на стороне

- 38. Механизмы проверки взаимной подлинности Основные механизмы, используемые для подтверждения подлинности: запроса-ответа (используется для аутентификации участников) временной

- 39. Механизм запрос-ответ Пользователь А (проверяющий) включает в посылаемое для В сообщение непредсказуемый элемент- запрос Х (например,

- 40. Механизм отметки времени («временной штемпель») Механизм подразумевает регистрацию времени для каждого сообщения. В этом случае каждый

- 42. Скачать презентацию

Ақпаратты қорғау жабдықтары. Қорғау механизмдері. Жай құпиялық қасиеттер

Ақпаратты қорғау жабдықтары. Қорғау механизмдері. Жай құпиялық қасиеттер Циклы. Работа с массивом данных.Строковые команды

Циклы. Работа с массивом данных.Строковые команды Презентация по информатике Голосовое управление

Презентация по информатике Голосовое управление Преимущества мини-ПК перед стандартным ПК

Преимущества мини-ПК перед стандартным ПК Аттестационная работа. Учебный сетевой проект. Космическое путешествие для учащихся средних классов

Аттестационная работа. Учебный сетевой проект. Космическое путешествие для учащихся средних классов Классификация систем. Лекция 4

Классификация систем. Лекция 4 Администрирование баз данных

Администрирование баз данных Селфи-революция

Селфи-революция Архитектура компьютера. Внешние устройства. Виды программного обеспечения компьютера

Архитектура компьютера. Внешние устройства. Виды программного обеспечения компьютера Компьютерные вирусы и антивирусные программы Котлярова В.Ю., учитель информатики, МБОУ СОШ №1 им. Н.К.Крупской, города Нижний Таг

Компьютерные вирусы и антивирусные программы Котлярова В.Ю., учитель информатики, МБОУ СОШ №1 им. Н.К.Крупской, города Нижний Таг ОФ «ДООР» Информационные компании.

ОФ «ДООР» Информационные компании.  Youtube для бизнеса

Youtube для бизнеса Презентация "Социальная информатика" - скачать презентации по Информатике

Презентация "Социальная информатика" - скачать презентации по Информатике Решение логических задач

Решение логических задач Представление о Power Point

Представление о Power Point ТАБЛИЧНЫЙ ПРОЦЕССОР EXCEL

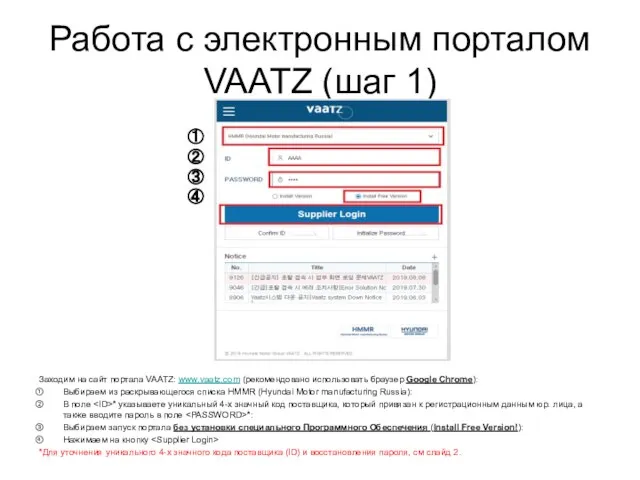

ТАБЛИЧНЫЙ ПРОЦЕССОР EXCEL  Работа с электронным порталом VAATZ (шаг 1)

Работа с электронным порталом VAATZ (шаг 1) Коммерческое предложение для компании Климатру. Справочник 2гис

Коммерческое предложение для компании Климатру. Справочник 2гис Оператор варианта

Оператор варианта W3-bazy i hurtownie danych

W3-bazy i hurtownie danych Счета-фактуры по корректировкам отгрузок и возвратам, сводные справки. 1С:ERP Управление предприятием 2

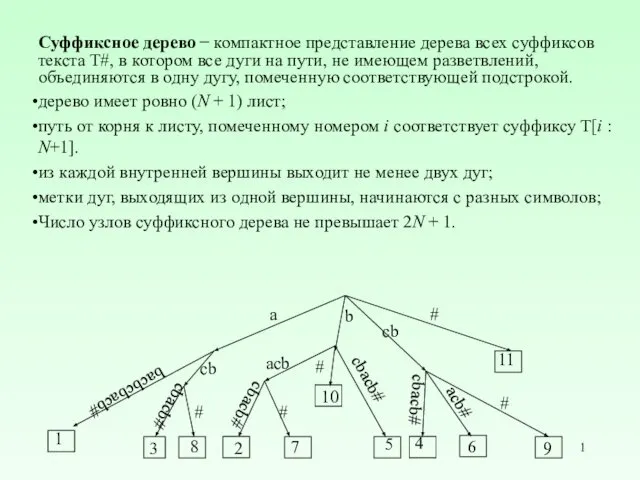

Счета-фактуры по корректировкам отгрузок и возвратам, сводные справки. 1С:ERP Управление предприятием 2 Суффиксное дерево

Суффиксное дерево Аналитические технологии для Рельеф-Центр

Аналитические технологии для Рельеф-Центр СОЗДАНИЕ СПИСКОВ И КОЛОНОК В WORD

СОЗДАНИЕ СПИСКОВ И КОЛОНОК В WORD Рекомендации по оформлению спецификации для объединения в BoQ. Инструкция для внутреннего использования

Рекомендации по оформлению спецификации для объединения в BoQ. Инструкция для внутреннего использования Классификация информационных систем

Классификация информационных систем Информационно-коммуникационные технологии в образовании Выступление на семинаре учителей русского языка и литературы Федоровой

Информационно-коммуникационные технологии в образовании Выступление на семинаре учителей русского языка и литературы Федоровой Презентация "Основные понятия " - скачать презентации по Информатике

Презентация "Основные понятия " - скачать презентации по Информатике