Содержание

- 2. Бизнес-ожидания от IoT Простота и удобство Имидж Автоматизированный сбор данных с физических объектов Контроль удаленных объектов

- 3. Угрозы компрометации IoT Нарушение неприкосновенности личной жизни Угроза жизни/здоровью Угроза физическому объекту Потеря контроля физического объекта

- 4. Объекты защиты IoT Устройства IoT Операционная система Прикладная часть Интерфейс управления Интерфейс взаимодействия устройств Система управления

- 5. Методы защиты IoT

- 6. Участники рынка IoT Регулятор Производитель Интегратор решений Оператор связи Потребитель

- 7. Совместная защита IoT Регулятор Определение правил игры для участников рынка Производитель Внесение в инструкцию по эксплуатации

- 8. Совместная защита IoT Интегратор решений Разработка безопасной архитектуры для потребителя Безопасная конфигурация компонентов решения Документирование решения

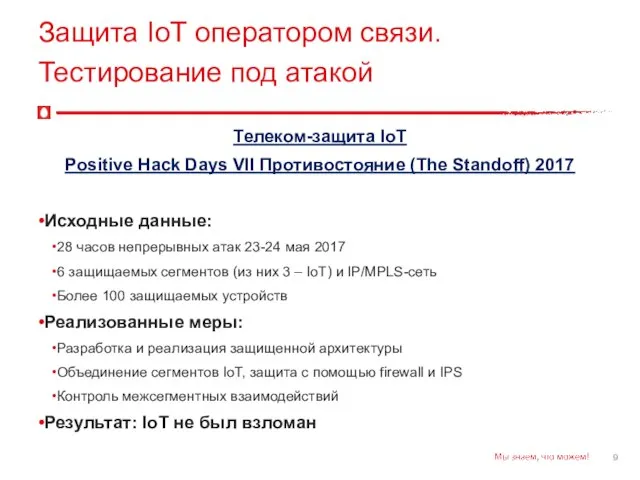

- 9. Защита IoT оператором связи. Тестирование под атакой Телеком-защита IoT Positive Hack Days VII Противостояние (The Standoff)

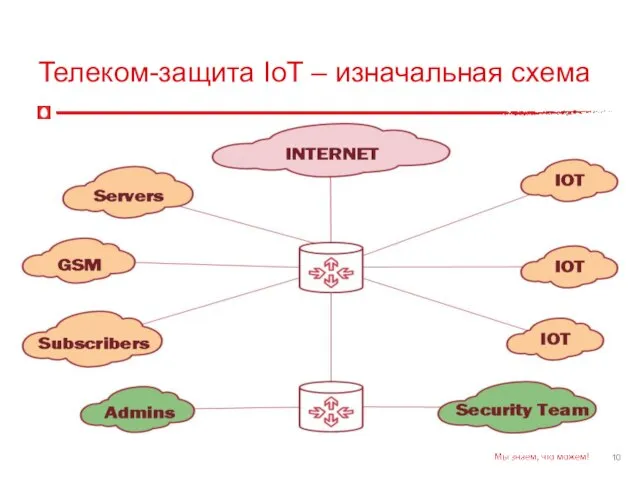

- 10. Телеком-защита IoT – изначальная схема

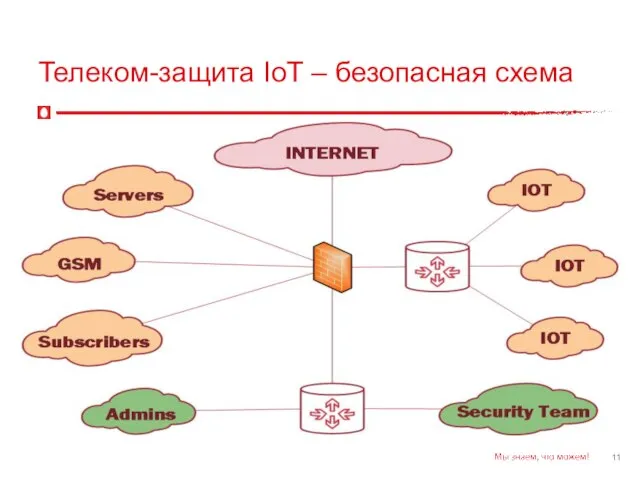

- 11. Телеком-защита IoT – безопасная схема

- 12. Q&A

- 14. Скачать презентацию

Поиск узких мест в производительности MySQL. Ботанический определитель

Поиск узких мест в производительности MySQL. Ботанический определитель Вложенные классы и перечисления. Локальные и анонимные классы

Вложенные классы и перечисления. Локальные и анонимные классы Школьный пресс-центр как средство развития духовно-нравственного и патриотического воспитания школьников

Школьный пресс-центр как средство развития духовно-нравственного и патриотического воспитания школьников 1_Презентация Базовые понятия C#

1_Презентация Базовые понятия C# Целостность баз данных. Лекция 8

Целостность баз данных. Лекция 8 Алгоритм – это … Линейный алгоритм

Алгоритм – это … Линейный алгоритм Геоінформаційна система “ГРІС-Муніципалітет”

Геоінформаційна система “ГРІС-Муніципалітет” Условия выбора и простые логические выражения

Условия выбора и простые логические выражения Основные алгоритмические конструкции. Повторение. Основы алгоритмизации

Основные алгоритмические конструкции. Повторение. Основы алгоритмизации Привлечение клиентов и партнеров на автомате. Автоматизированная система рекрутинга и продаж в социальной сети ВКонтакте

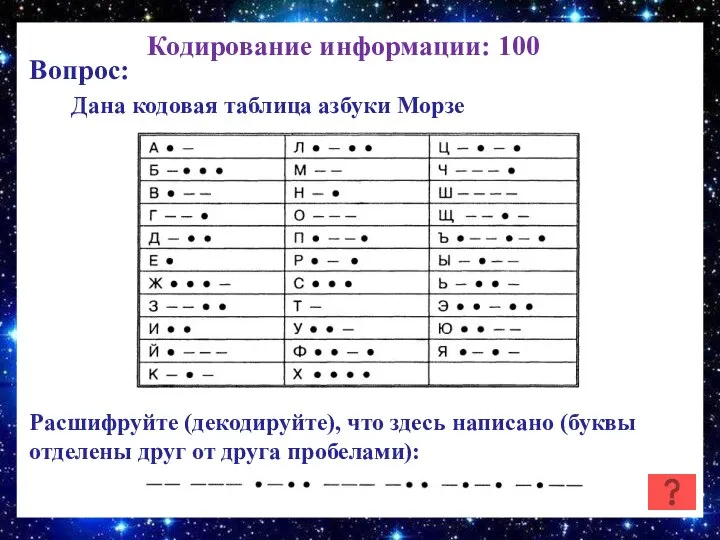

Привлечение клиентов и партнеров на автомате. Автоматизированная система рекрутинга и продаж в социальной сети ВКонтакте Презентация "Кодирование информации: 100" - скачать презентации по Информатике

Презентация "Кодирование информации: 100" - скачать презентации по Информатике Автоматизированные системы управления и учета в индустрии питания

Автоматизированные системы управления и учета в индустрии питания Комп’ютерні віруси

Комп’ютерні віруси Противодействие кибертерроризму, совершаемому в deepweb

Противодействие кибертерроризму, совершаемому в deepweb Лекция 10 Варианты использования PostScript

Лекция 10 Варианты использования PostScript Презентация на тему : Браузер Mozilla Firefox Выполнили ученики 7-А класса

Презентация на тему : Браузер Mozilla Firefox Выполнили ученики 7-А класса Основы работы в системе управления базами данных (СУБД) MS Access

Основы работы в системе управления базами данных (СУБД) MS Access Феномен женской интернет-поэзии (на примере творчества Ах Астаховой)

Феномен женской интернет-поэзии (на примере творчества Ах Астаховой) Презентация по информатике Одномерные массивы

Презентация по информатике Одномерные массивы  Языки программирования

Языки программирования Списки в Python

Списки в Python Пример подписания документа ЭЦП и пересылки адресату

Пример подписания документа ЭЦП и пересылки адресату Business report powerpoint. Full colour dark. Version

Business report powerpoint. Full colour dark. Version База данных. Таблицы

База данных. Таблицы Microsoft Office Еxcel

Microsoft Office Еxcel Internet

Internet PixelBox™

PixelBox™ Магия чисел

Магия чисел