Содержание

- 2. Дискреционное разграничение доступа Все субъекты и объекты компьютерной системы должны быть однозначно идентифицированы; Для любого объекта

- 3. Дискреционное разграничение доступа Последнее свойство определяет невозможность существования в компьютерной системе потенциально недоступных объектов, владелец которых

- 4. Дискреционное разграничение доступа Реализуется обычно в виде матрицы доступа, строки которой соответствуют субъектам компьютерной системы, а

- 5. Дискреционное разграничение доступа Достоинства: относительно простая реализация (проверка прав доступа субъекта к объекту производится в момент

- 6. Мандатное разграничение доступа Все субъекты и объекты компьютерной системы должны быть однозначно идентифицированы; Имеется линейно упорядоченный

- 7. Мандатное разграничение доступа В процессе своего существования каждый субъект имеет свой уровень конфиденциальности, равный максимуму из

- 8. Мандатное разграничение доступа Основной целью является предотвращение утечки информации из объектов с высокой меткой конфиденциальности в

- 9. Мандатное разграничение доступа Достоинства : более высокая надежность работы самой компьютерной системы, так как при разграничении

- 10. Ролевое разграничение доступа Основано на том, что в реальной жизни организации ее сотрудники выполняют определенные функциональные

- 11. Ролевое разграничение доступа Наряду с пользователями (субъектами доступа) и объектами доступа оперирует следующими понятиями: привилегии (операции)

- 12. Ролевое разграничение доступа Реализация сводится к следующим шагам: разработчики приложений, в которых над объектами системы выполняются

- 13. Ролевое разграничение доступа Примеры статических ограничений на назначение ролей пользователям системы – возможность назначения роли главного

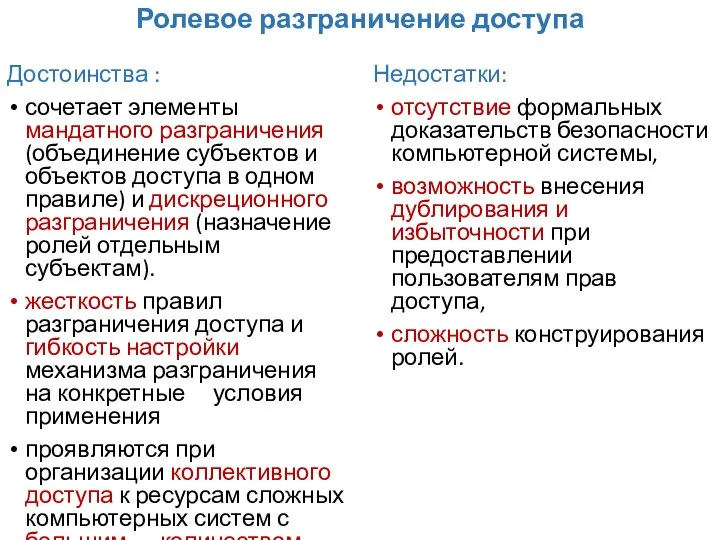

- 14. Ролевое разграничение доступа Достоинства : сочетает элементы мандатного разграничения (объединение субъектов и объектов доступа в одном

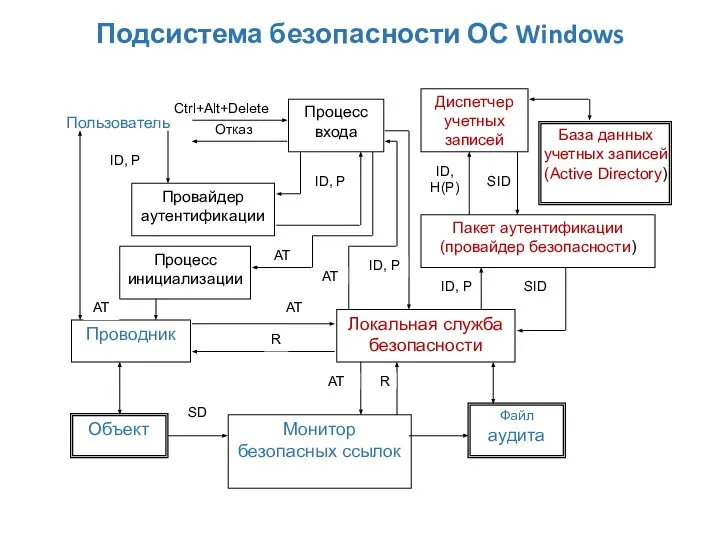

- 15. Подсистема безопасности ОС Windows Пользователь Процесс входа ID, P Отказ Провайдер аутентификации Ctrl+Alt+Delete ID, P Локальная

- 16. Подсистема безопасности ОС Windows Ядром подсистемы безопасности является локальная служба безопасности (Local Security Authority, LSA), размещающаяся

- 17. Подсистема безопасности ОС Windows После нажатия пользователем комбинации клавиш Ctrl+Alt+Delete процесс входа обращается к провайдеру аутентификации

- 18. Подсистема безопасности ОС Windows Введенные пользователем логическое имя и пароль передаются процессом входа в LSA, которая

- 19. Подсистема безопасности ОС Windows Если пользователь зарегистрирован в домене, то провайдер безопасности (Secure Service Provider, SSP)

- 20. Подсистема безопасности ОС Windows Если хеш-значение введенного пользователем пароля не совпадает с эталоном, извлеченным из базы

- 21. Подсистема безопасности ОС Windows LSA создает для пользователя маркер доступа AT (access token), который идентифицирует субъект

- 22. Подсистема безопасности ОС Windows Созданный LSA маркер доступа AT передается процессу входа, который с помощью провайдера

- 23. Подсистема безопасности ОС Windows Только процессы, окна которых расположены на одном Рабочем столе, могут взаимодействовать между

- 24. Механизм олицетворения При взаимодействии клиентов и серверов в операционной системе Windows может использоваться механизм олицетворения (impersonation).

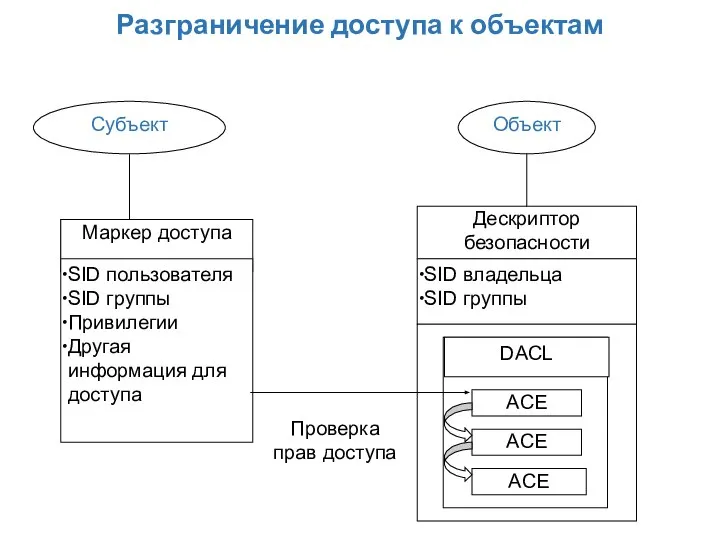

- 25. Разграничение доступа к объектам С объектом разграничения доступа связывается дескриптор безопасности SD (security descriptor), содержащий следующую

- 26. Списки управления доступом Список SACL управляется администратором системы и предназначен для аудита безопасности. Список DACL управляется

- 27. Разграничение доступа к объектам Элементы списка DACL могут быть двух типов – элементы, запрещающие специфицированные в

- 28. Разграничение доступа к объектам Каждое из общих прав доступа представляет собой комбинацию специальных и стандартных прав

- 29. Разграничение доступа к объектам Маркер доступа субъекта, обращающегося к некоторому объекту, поступает в локальную службу безопасности

- 30. Разграничение доступа к объектам

- 31. Алгоритм проверки прав доступа к объекту Если SID из маркера доступа субъекта AT не совпадает с

- 32. Алгоритм проверки прав доступа к объекту Если в элементе ACE разрешается доступ к объекту для субъекта

- 33. Алгоритм проверки прав доступа к объекту Если DACL объекта пуст, то любой доступ к нему запрещен

- 34. Контейнерные и неконтейнерные объекты Контейнерный объект, например папка, имеет логические связи с другими объектами (вложенными папками

- 35. Назначение дескрипторов безопасности вновь создаваемым объектам На основе явно заданного субъектом и корректного по форме дескриптора

- 36. Назначение аудита безопасности Определение истинных виновников компьютерных правонарушений и причин, способствовавших их возникновению. Обнаружение подготовительных действий

- 37. Основные требования политики аудита Ассоциирование пользователя с любым событием аудита; Обязательность аудита стандартного набора событий –

- 38. Аудит безопасности в ОС Windows Журнал аудита содержится в файле- windows \ System32 \ Config \

- 39. Аудит безопасности в ОС Windows Возможна регистрация следующих событий: вход пользователей в систему; доступ субъектов к

- 40. Аудит безопасности в ОС Windows Для каждой категории регистрируемых событий администратор может указать тип события (успешное

- 41. Аудит безопасности в ОС Windows К системным событиям, которые могут регистрироваться в журнале аудита, относятся: перезагрузка

- 42. Другие параметры аудита Максимальный размер журнала аудита. Реакция операционной системы на его переполнение: затирать старые события

- 43. Аудит доступа к объектам Используется системный список контроля доступа SACL, содержимое которого формируется администратором системы. Элементы

- 44. Администраторы и аудиторы Для обеспечения безопасности информации в КС целесообразно разделить полномочия администраторов КС и аудиторов

- 46. Скачать презентацию

Обработка массивов и матриц

Обработка массивов и матриц Моделирование как метод познания. Моделирование и формализация

Моделирование как метод познания. Моделирование и формализация Коллекции. List

Коллекции. List Создание и форматирование таблиц в MS-Word

Создание и форматирование таблиц в MS-Word Презентация "Компьютерные сети 8 класс" - скачать презентации по Информатике

Презентация "Компьютерные сети 8 класс" - скачать презентации по Информатике Lua data types

Lua data types Создание формы для базы данных

Создание формы для базы данных Оценка количественных параметров текстовых документов

Оценка количественных параметров текстовых документов Write-Ups

Write-Ups Организация методической защиты информации на предприятии

Организация методической защиты информации на предприятии Или польза и вред Интернет

Или польза и вред Интернет Условия поиска информации, простые и сложные логические выражения

Условия поиска информации, простые и сложные логические выражения Язык разметки гипертекста HTML

Язык разметки гипертекста HTML Как GC освобождает память

Как GC освобождает память От индустриального общества к информационному

От индустриального общества к информационному  Sum3D - premilled guide

Sum3D - premilled guide Типы алгоритмов. Линейные алгоритмы. Алгоритмы с ветвлениями. Алгоритмы с повторениями. (6 класс)

Типы алгоритмов. Линейные алгоритмы. Алгоритмы с ветвлениями. Алгоритмы с повторениями. (6 класс) Как изменилась наша жизнь с появлением Интернета

Как изменилась наша жизнь с появлением Интернета Графический интерфейс Windows

Графический интерфейс Windows Анимация Power Point

Анимация Power Point Web - разработка и дизайн

Web - разработка и дизайн Создание мобильных приложений с помощью среды программирования MIT App Inventor

Создание мобильных приложений с помощью среды программирования MIT App Inventor Моделирование и формализация

Моделирование и формализация Редактирование видео-фото в программе «Киностудия» (movie maker)

Редактирование видео-фото в программе «Киностудия» (movie maker) Проектирование информационных систем. Промышленные технологии

Проектирование информационных систем. Промышленные технологии Повышение качества образования и использование информационно-коммуникационных технологий в учебном и воспитательном процессе ш

Повышение качества образования и использование информационно-коммуникационных технологий в учебном и воспитательном процессе ш APP toolbar

APP toolbar Запрос и отчёты в базах данных

Запрос и отчёты в базах данных