Содержание

- 2. Систематизация прав доступа: Государственная тайна – защищаемые государством сведения в области его военной, внешнеполитической, экономической, разведывательной,

- 3. Гриф секретности – реквизиты, свидетельствующие о степени секретности сведений, содержащихся на их носителе, проставляемые на самом

- 4. Доступ к сведениям, составляющим государственную тайну – санкционированное полномочным должностным лицом ознакомление конкретного лица со сведениями,

- 5. Тайна переписки, телефонных переговоров и телеграфных сообщений относится к числу демократических свобод, а в соответствии с

- 6. К сведениям, не относящимся к государственной тайне, информация о: Чрезвычайных происшествиях и катастрофах. Состоянии экологии, здравоохранении,

- 7. Органы защиты государственной тайны в РФ: Межведомственная комиссия п защите государственной тайны; органы федеральной исполнительной власти:

- 8. Информационная безопасность Понятие «информационная безопасность» может рассматриваться в следующих значениях: 1. Состояние (качество) определённого объекта (в

- 9. Свойства и классификация информации в управлении Информация – основа процесса управления. Без нее невозможно сформулировать цели

- 10. Положение управления внутри организации зависит от его рассмотрения с одной из трёх возможных точек зрения: с

- 11. С целью анализа уровней информационного обеспечения процесса управления информацию можно классифицировать по ряду признаков: - форме

- 12. Каждый из указанных типов подразделяется на классы операций. Сбор включает классы, связанные с фиксацией и передачей

- 13. Информационные характеристики процесса управления Количество информации является основной характеристикой загрузки управленческих работников, а также производительности используемых

- 14. Роль информации в управленческой деятельности В современных условиях используемая надлежащим образом информация может стать решающим фактором

- 15. Информационная безопасность — защита конфиденциальности, целостности и доступности информации. Конфиденциальность: свойство информационных ресурсов, в том числе

- 16. Механизмы безопасности Идентификация и аутентификация; Управление доступом; Протоколирование и аудит; Криптография; Экранирование

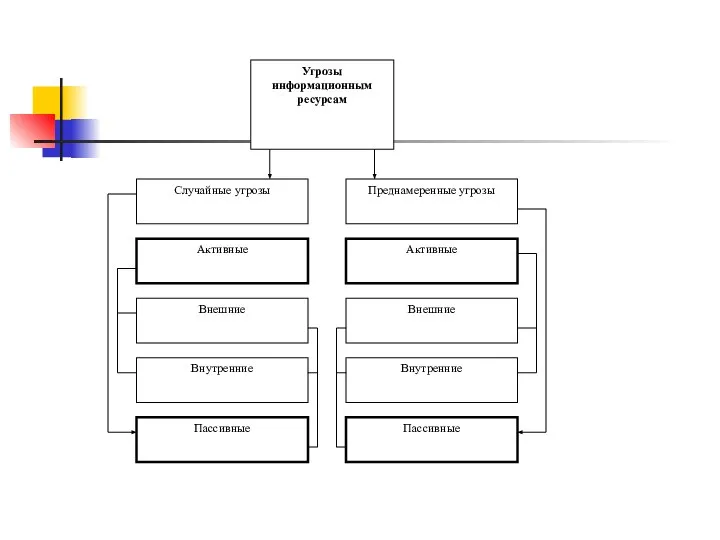

- 18. Причины случайных воздействий: Отказы и сбои аппаратуры; Помехи на линиях связи от воздействия внешней среды; Ошибки

- 19. Преднамеренные угрозы, связанные с действиями человека: Терминалы пользователей ИС; Терминал администратора ИС; Терминал оператора функционального контроля;

- 20. Классификация и характеристика моделей нарушителя Возможные классификационные признаки моделей: 1. По характеру угроз 2. По виду

- 21. 7. По типу модели: формализованные и не формализованные; 8. По назначению: исследовательские, учебные, проектные; 9. По

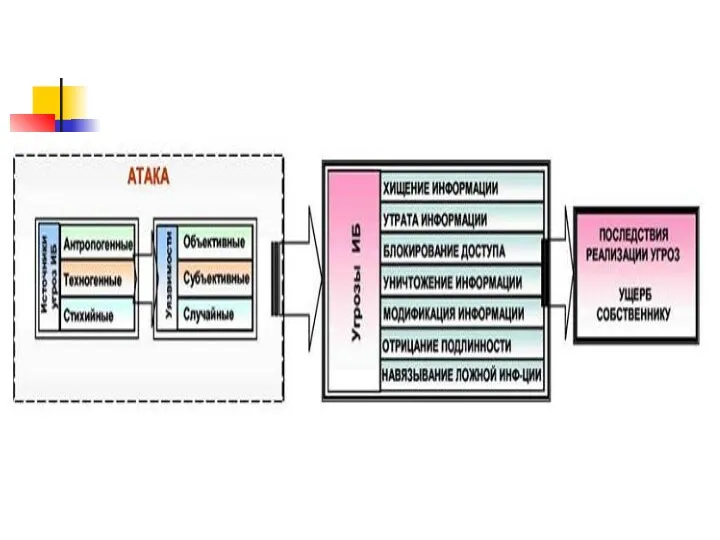

- 22. Моделирование процессов нарушения информационной безопасности целесообразно осуществлять на основе рассмотрения логической цепочки: «угроза – источник угрозы

- 23. ТРЕБОВАНИЯ К МОДЕЛИ НАРУШИТЕЛЯ Служба безопасности должна построить модель типичного злоумышленника. Необходимо оценить, от кого защищаться

- 24. ТРЕБОВАНИЯ К СИСТЕМЕ ЗАЩИТЫ ИНФОРМАЦИИ Система защиты информации должна быть адекватной уровню важности, секретности и критичности

- 25. Особенности построения модели нарушителя Для построения модели нарушителя используется информация от служб безопасности и аналитических групп:

- 26. ТИПЫ НАРУШИТЕЛЕЙ Хакер-одиночка, обладающий стандартным персональным компьютером, с модемным (реже выделенным) выходом в Интернет. Данный тип

- 27. Объединенная хакерская группа. Исследуемый тип злоумышленников достаточно скован в своих финансовых возможностях. Она еще не обладает

- 28. Организация - конкурент Данная модель включает в себя: собственные мощные вычислительные сети и каналы передачи данных

- 29. Коррумпированные представители различных структур ведомственного уровня, а также спецслужбы различных государств. Они обладают практически неограниченными вычислительными

- 32. Организационно-технические и режимные меры и методы Для описания технологии защиты информации конкретной информационной системы обычно строится

- 33. Политика информационной безопасности должна описывать следующие этапы создания средств защиты информации: Определение информационных и технических ресурсов,

- 34. Организационная защита объектов информатизации Организационная защита — это регламентация производственной деятельности и взаимоотношений исполнителей на нормативно-правовой

- 35. Но в условиях современного общества защите информации от неправомерного овладения ею отводится весьма значительное место. При

- 36. Обеспечение безопасности информации не может быть одноразовым актом. Это непрерывный процесс, заключающийся в обосновании и реализации

- 38. Скачать презентацию

Мое путешествие в киргизию Ким Людмила

Мое путешествие в киргизию Ким Людмила Презентация на тему Обычаи, традиции, обряды русского народа

Презентация на тему Обычаи, традиции, обряды русского народа Редкие виды птиц Югры Работа ученицы 6 «а» класса МОУ СОШ№18 г. Сургута Петрунькиной Таисии

Редкие виды птиц Югры Работа ученицы 6 «а» класса МОУ СОШ№18 г. Сургута Петрунькиной Таисии Из истории школьной формы. Автор Прохорова Светлана, ученица 8-б класса. Консультант Могунова Е.В., классный руководитель.

Из истории школьной формы. Автор Прохорова Светлана, ученица 8-б класса. Консультант Могунова Е.В., классный руководитель. ВЛИЯНИЕ КОМПЬЮТЕРА НА ЗДОРОВЬЕ ЧЕЛОВЕКА.

ВЛИЯНИЕ КОМПЬЮТЕРА НА ЗДОРОВЬЕ ЧЕЛОВЕКА.  Урок окружающего мира, 1 класс УМК «Школа России» Работу выполнила Дементьева Наталья Владимировна, учитель начальных класс

Урок окружающего мира, 1 класс УМК «Школа России» Работу выполнила Дементьева Наталья Владимировна, учитель начальных класс Коммуникация

Коммуникация Организация объединенных наций: История дня инвалида

Организация объединенных наций: История дня инвалида Здоровые дети в здоровой семье

Здоровые дети в здоровой семье Белькова Наталия Александровна Туринская специальная коррекционная общеобразовательная школа - интернат

Белькова Наталия Александровна Туринская специальная коррекционная общеобразовательная школа - интернат Влияние экологических факторов на флору и фауну Приазовской степи. Исследовательская работа ученицы 8 «б» класса Манасян Нины

Влияние экологических факторов на флору и фауну Приазовской степи. Исследовательская работа ученицы 8 «б» класса Манасян Нины  Исследование форм и методов социальной реабилитации

Исследование форм и методов социальной реабилитации Научно-практический семинар для заместителей директоров по УВР г.Дзержинска 22.10.08

Научно-практический семинар для заместителей директоров по УВР г.Дзержинска 22.10.08 3 класс «Тайга» - презентация к уроку Окружающий мир

3 класс «Тайга» - презентация к уроку Окружающий мир МАМОНТОВСКИЙ МОНОСТЫРЬ Историческое краеведение. (внеклассное мероприятие, виртуальная экскурсия)

МАМОНТОВСКИЙ МОНОСТЫРЬ Историческое краеведение. (внеклассное мероприятие, виртуальная экскурсия) Содержание и формы духовной деятельности Духовная жизнь общества и человека

Содержание и формы духовной деятельности Духовная жизнь общества и человека Презентация на тему "Книга памяти" скачать

Презентация на тему "Книга памяти" скачать  Ритмическая гимнастика для детей 6-7 лет «Фантазеры» Цель: развитие двигательной активности у детей младшего школьного возраста.

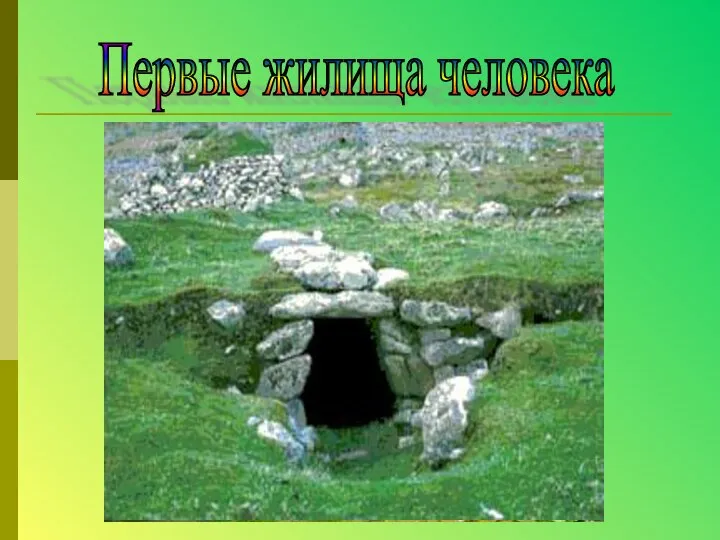

Ритмическая гимнастика для детей 6-7 лет «Фантазеры» Цель: развитие двигательной активности у детей младшего школьного возраста.  Презентация на тему "Первые жилища человека" скачать

Презентация на тему "Первые жилища человека" скачать  Проект: благотворительная ярмарка Не оставайтесь равнодушными

Проект: благотворительная ярмарка Не оставайтесь равнодушными по Конституции РФ от 12 декабря 1993 года

по Конституции РФ от 12 декабря 1993 года  Презентация "Туризм" - скачать презентации по Экологии

Презентация "Туризм" - скачать презентации по Экологии Презентация на тему "Дочь политрука" скачать

Презентация на тему "Дочь политрука" скачать  Как научиться жить в мире людей. Этика

Как научиться жить в мире людей. Этика Религия в современном мире Автор: Куликов Р.В. Учитель обществознания МОУ СОШ № 28 ст. Анастасиевской

Религия в современном мире Автор: Куликов Р.В. Учитель обществознания МОУ СОШ № 28 ст. Анастасиевской  Презентация на тему: „ История русского монастыря „ Работу выполнила ученица 8 „А“ класса Юрченко Анастасия

Презентация на тему: „ История русского монастыря „ Работу выполнила ученица 8 „А“ класса Юрченко Анастасия Сохраним семью - сбережем Россию

Сохраним семью - сбережем Россию Луна и ее влияние на Землю - презентация к уроку Окружающий мир_

Луна и ее влияние на Землю - презентация к уроку Окружающий мир_