Содержание

- 2. Ассиметричные криптосистемы Эффективными системами криптографической защиты данных являются асимметричные криптосистемы, называемые также криптосистемами с открытым ключом.

- 3. Ассиметричные криптосистемы Первый ключ является открытым и может быть опубликован для использования всеми пользователями системы, которые

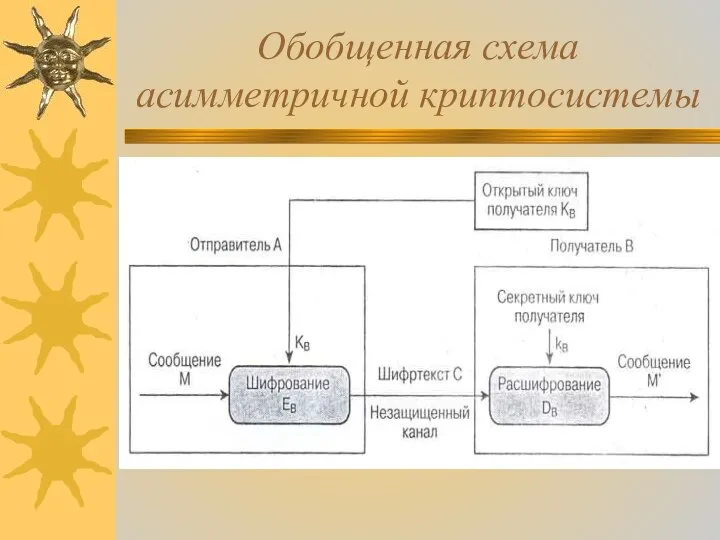

- 4. Обобщенная схема асимметричной криптосистемы

- 5. В этой асимметричной криптосистеме применяют два различных ключа: - Кв - открытый ключ отправителя А; -

- 6. Алгоритм RSA Под простым числом понимают такое число, которое делится только на 1 и на само

- 7. Алгоритм RSA Чтобы использовать алгоритм RSA ,надо сначала сгенерировать открытый и секретный ключи, выполнив следующие шаги.

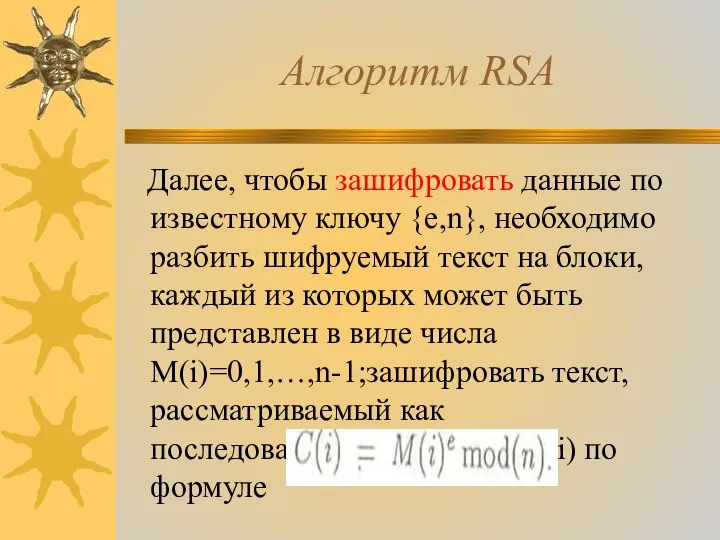

- 8. Алгоритм RSA Далее, чтобы зашифровать данные по известному ключу {e,n}, необходимо разбить шифруемый текст на блоки,

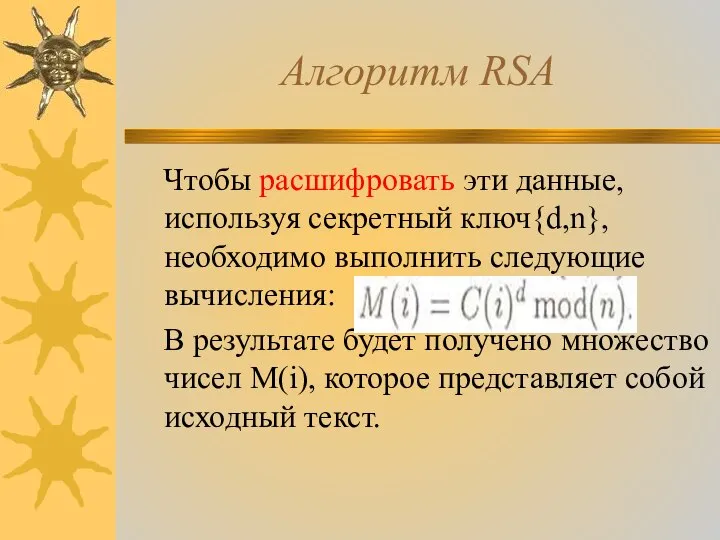

- 9. Алгоритм RSA Чтобы расшифровать эти данные, используя секретный ключ{d,n}, необходимо выполнить следующие вычисления: В результате будет

- 10. Пример использования метода RSA Приведем простой пример использования метода RSA для шифрования сообщения “ЕДА”. Для простоты

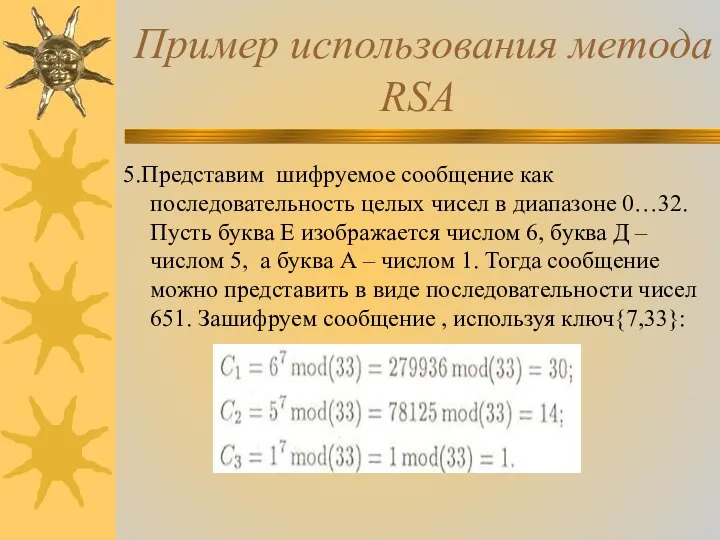

- 11. Пример использования метода RSA 5.Представим шифруемое сообщение как последовательность целых чисел в диапазоне 0…32. Пусть буква

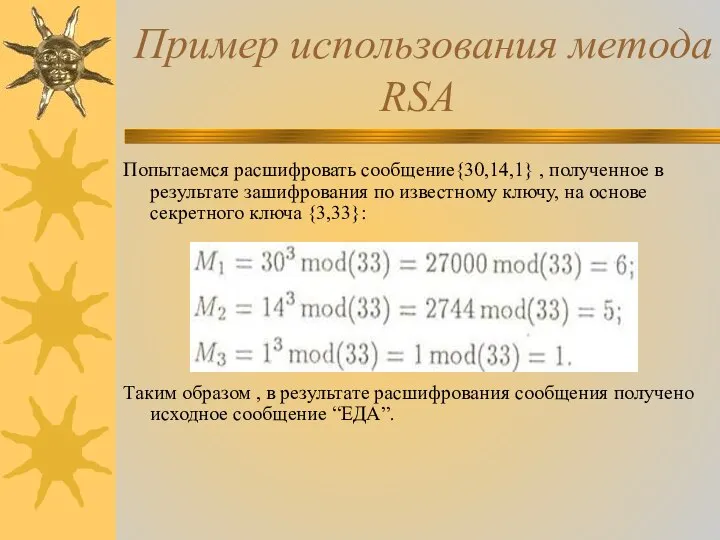

- 12. Пример использования метода RSA Попытаемся расшифровать сообщение{30,14,1} , полученное в результате зашифрования по известному ключу, на

- 14. Скачать презентацию

Презентация Требования к лицам, поступающим на гражданскую службу в таможенные органы России

Презентация Требования к лицам, поступающим на гражданскую службу в таможенные органы России  Загальна характеристика звукового складу мови. Правила переносу слів

Загальна характеристика звукового складу мови. Правила переносу слів ОСНОВЫ ТЕХНОЛОГИИ САМОРАЗВИТИЯ ЛИЧНОСТИ «Искусство умственного и нравственного развития есть искусство возбуждения сердца и ум

ОСНОВЫ ТЕХНОЛОГИИ САМОРАЗВИТИЯ ЛИЧНОСТИ «Искусство умственного и нравственного развития есть искусство возбуждения сердца и ум Древнерусская культура Православие как фактор русской культуры Православная церковь

Древнерусская культура Православие как фактор русской культуры Православная церковь Покрытия промышленных зданий. (Лекция 7)

Покрытия промышленных зданий. (Лекция 7) Innovation project management

Innovation project management Клуб программистов Java. Установка Eclipse и JDK

Клуб программистов Java. Установка Eclipse и JDK Шахматная школа

Шахматная школа Види і категорії легкоатлетичних змагань

Види і категорії легкоатлетичних змагань ЕСКД. Форматы, масштабы, линии, шрифты

ЕСКД. Форматы, масштабы, линии, шрифты Улучшение визуализации. Настройка монитора

Улучшение визуализации. Настройка монитора Шанхайская организация сотрудничества (ШОС)

Шанхайская организация сотрудничества (ШОС) Спорт. Ми за здоровий спосіб життя!

Спорт. Ми за здоровий спосіб життя! Нормальные формы

Нормальные формы Әлемнің ең әдемі метрополитендері

Әлемнің ең әдемі метрополитендері Состав имущества предприятия Капитал предприятия

Состав имущества предприятия Капитал предприятия Свойства числовых неравенств

Свойства числовых неравенств Гигиенические требования к выбору и планировке земельного участка школы, к школьным зданиям и их внутренней планировке

Гигиенические требования к выбору и планировке земельного участка школы, к школьным зданиям и их внутренней планировке Проектирование пространства, функционала и деятельности инновационного научно-исследовательского и профориентационного центра

Проектирование пространства, функционала и деятельности инновационного научно-исследовательского и профориентационного центра Сетевое взаимодействие через сокеты

Сетевое взаимодействие через сокеты Презентация на тему ЭРА КИТАЯ

Презентация на тему ЭРА КИТАЯ Россия. Русский народ

Россия. Русский народ Формирование языковой культуры на уроках русского языка.

Формирование языковой культуры на уроках русского языка. Терроризм. История и эволюция

Терроризм. История и эволюция Здоровый образ жизни человека

Здоровый образ жизни человека Православный праздник Покров Пресвятой Богородицы

Православный праздник Покров Пресвятой Богородицы Художник и театр

Художник и театр Физиологическая характеристика двигательных качеств

Физиологическая характеристика двигательных качеств