Содержание

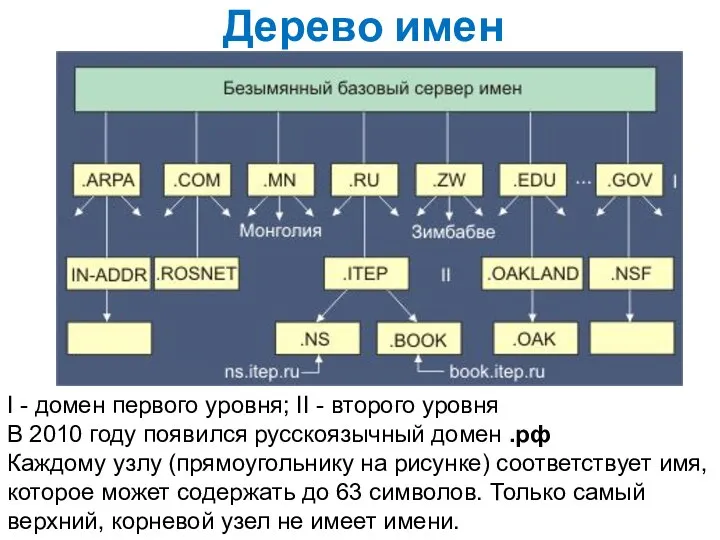

- 2. Дерево имен I - домен первого уровня; II - второго уровня В 2010 году появился русскоязычный

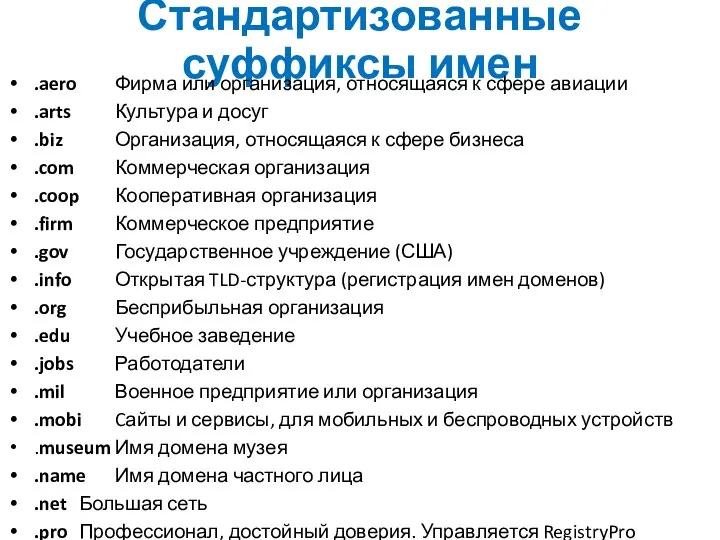

- 3. Стандартизованные суффиксы имен .aero Фирма или организация, относящаяся к сфере авиации .arts Культура и досуг .biz

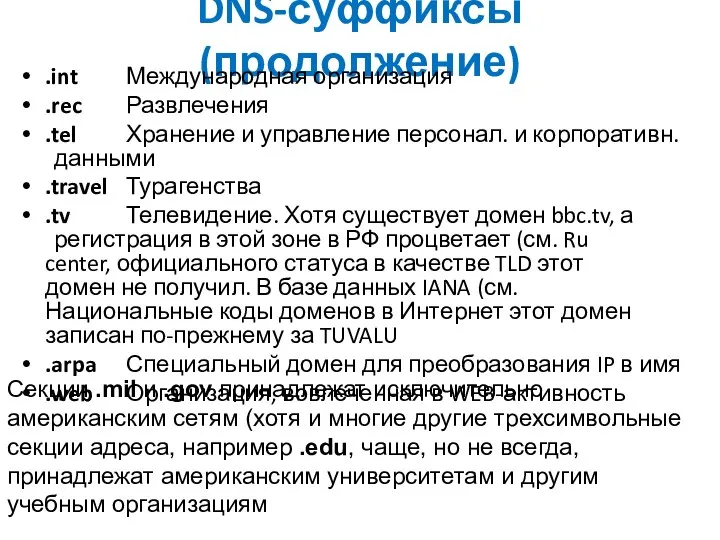

- 4. DNS-суффиксы (продолжение) .int Международная организация .rec Развлечения .tel Хранение и управление персонал. и корпоративн. данными .travel

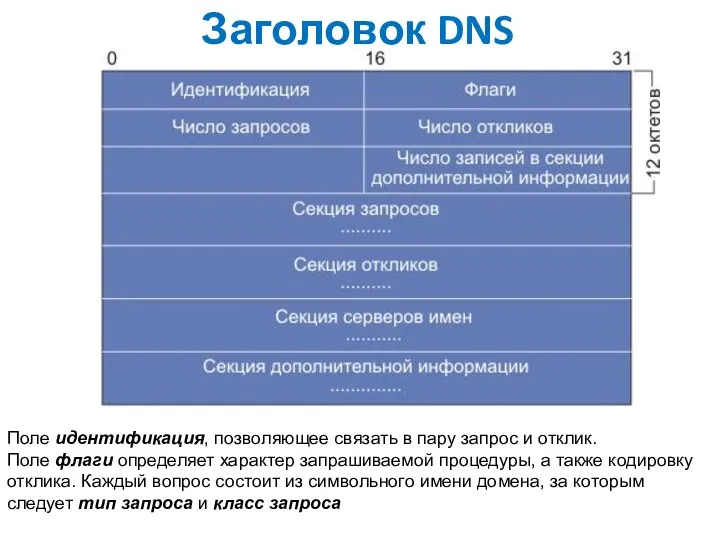

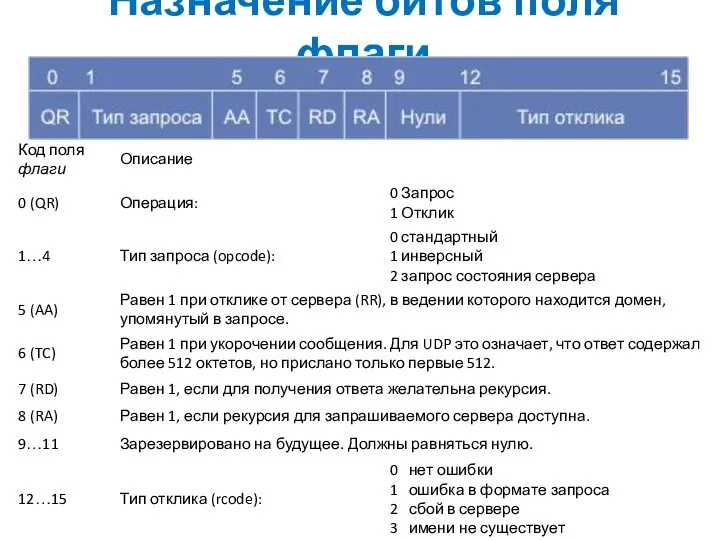

- 5. Заголовок DNS Поле идентификация, позволяющее связать в пару запрос и отклик. Поле флаги определяет характер запрашиваемой

- 6. Назначение битов поля флаги

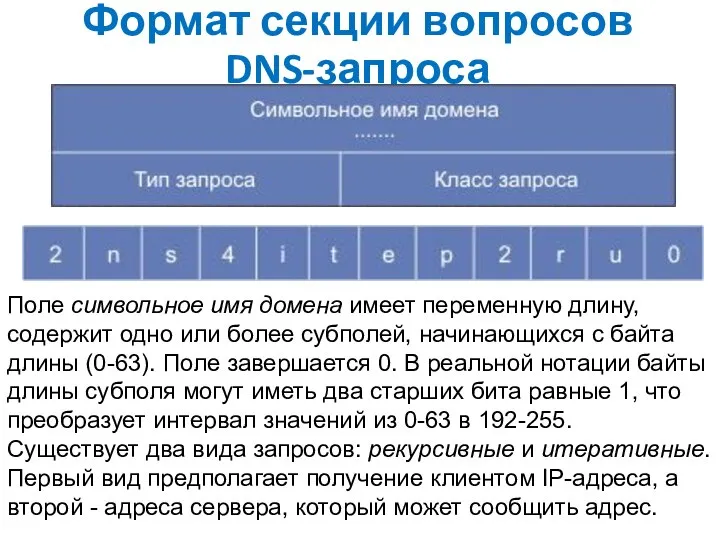

- 7. Формат секции вопросов DNS-запроса Поле символьное имя домена имеет переменную длину, содержит одно или более субполей,

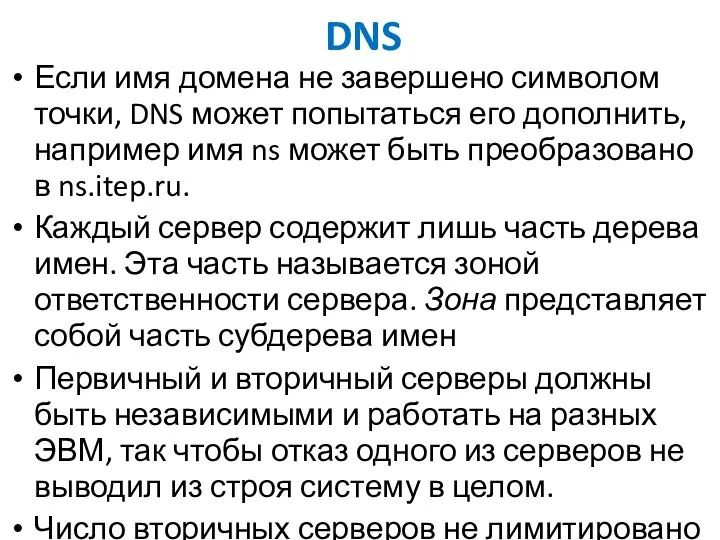

- 8. DNS Если имя домена не завершено символом точки, DNS может попытаться его дополнить, например имя ns

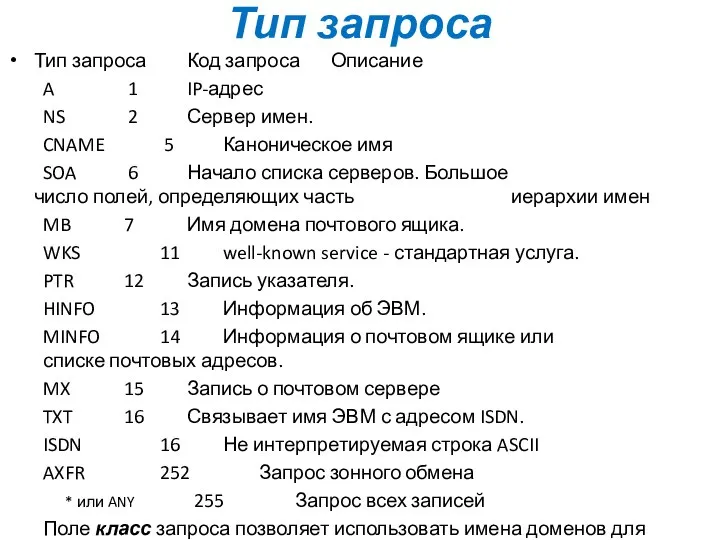

- 9. Тип запроса Тип запроса Код запроса Описание A 1 IP-адрес NS 2 Сервер имен. CNAME 5

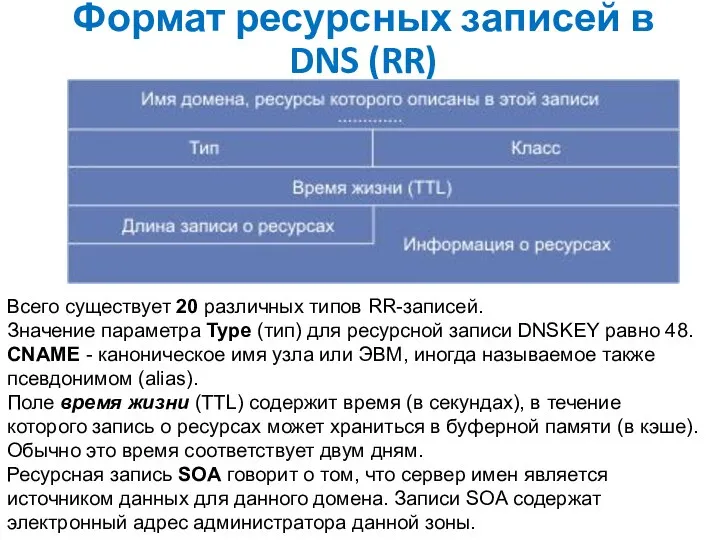

- 10. Формат ресурсных записей в DNS (RR) Всего существует 20 различных типов RR-записей. Значение параметра Type (тип)

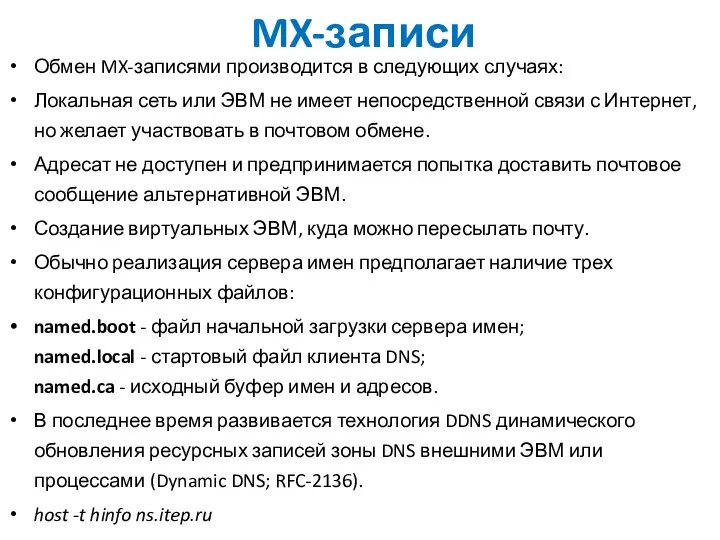

- 11. MX-записи Обмен MX-записями производится в следующих случаях: Локальная сеть или ЭВМ не имеет непосредственной связи с

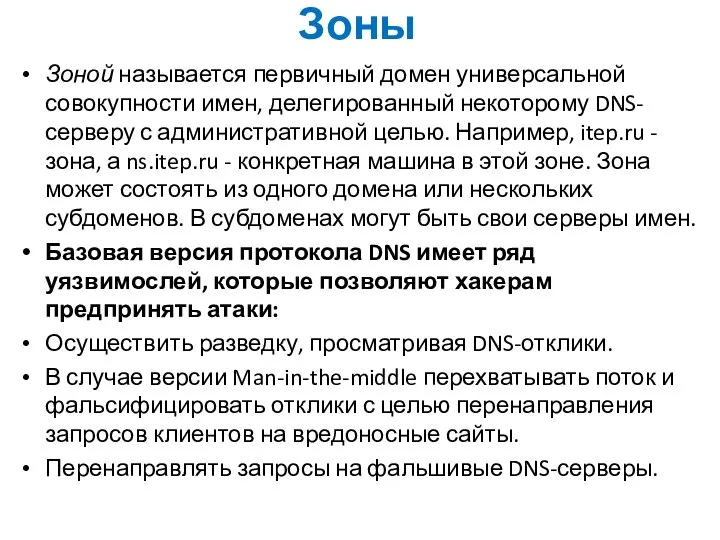

- 12. Зоны Зоной называется первичный домен универсальной совокупности имен, делегированный некоторому DNS-серверу с административной целью. Например, itep.ru

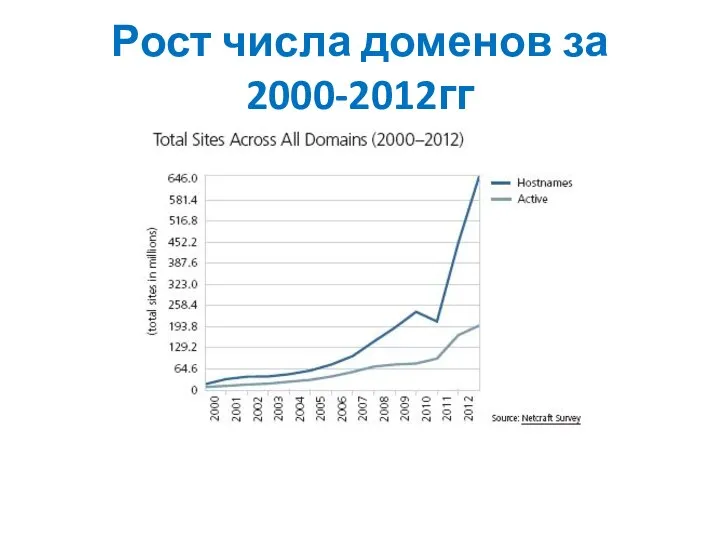

- 13. Рост числа доменов за 2000-2012гг

- 14. DNSSEC (RFC-4033) Цепочка аутентификации: Чередующаяся последовательность DNS общедоступных ключей (DNSKEY) RRsets и подписантов делегирования (DS) RRsets

- 15. DNSSEC DNSSEC обеспечивает аутентификацию путем ассоциирования с DNS RRsets криптографически формируемой подписи. Эти цифровые подписи записываются

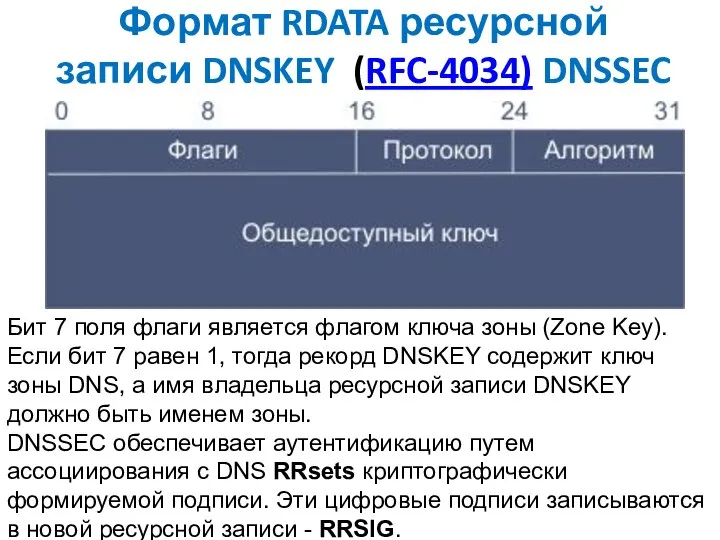

- 16. Формат RDATA ресурсной записи DNSKEY (RFC-4034) DNSSEC Бит 7 поля флаги является флагом ключа зоны (Zone

- 17. Ресурсные записи для расширений безопасности DNS (RFC-4034) DNSSEC вводит концепцию подписанных зон (signed zones). Подписанная зона

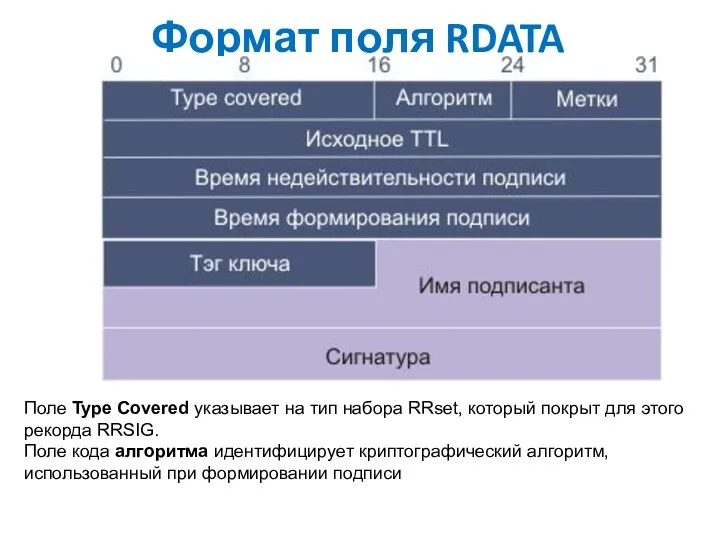

- 18. Формат поля RDATA Поле Type Covered указывает на тип набора RRset, который покрыт для этого рекорда

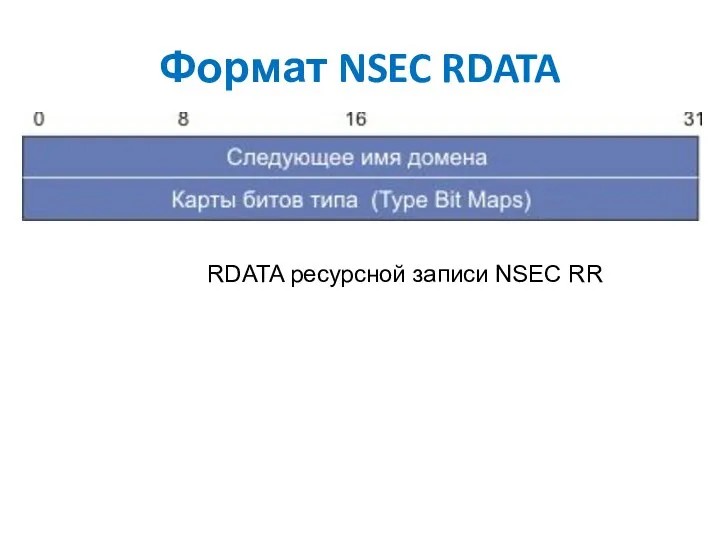

- 19. Формат NSEC RDATA RDATA ресурсной записи NSEC RR

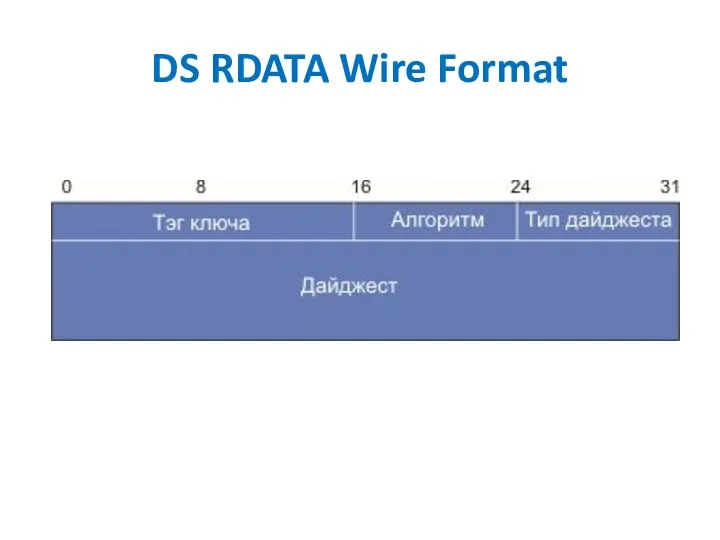

- 20. DS RDATA Wire Format

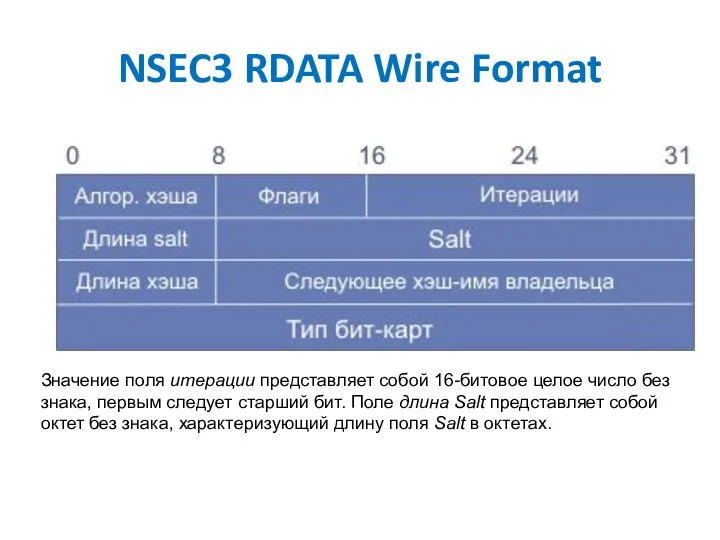

- 21. NSEC3 RDATA Wire Format Значение поля итерации представляет собой 16-битовое целое число без знака, первым следует

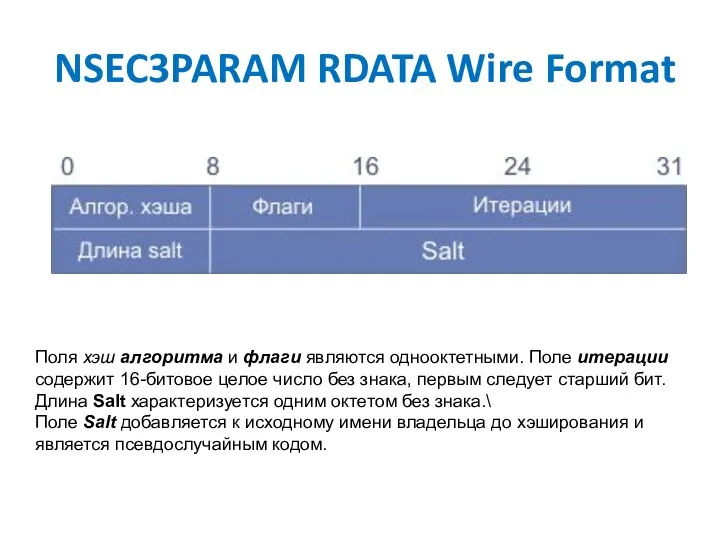

- 22. NSEC3PARAM RDATA Wire Format Поля хэш алгоритма и флаги являются однооктетными. Поле итерации содержит 16-битовое целое

- 24. Скачать презентацию

Политические режимы

Политические режимы Respond & Achieve. Цифровая транкинговая система Hytera XPT

Respond & Achieve. Цифровая транкинговая система Hytera XPT «Заболевания органов пищеварения. Профилактика и первая помощь» Учитель биологии и географии МБ

«Заболевания органов пищеварения. Профилактика и первая помощь» Учитель биологии и географии МБ Ольга Ивановна Высотская (1903-1970) - советская детская поэтесса, переводчица, драматург

Ольга Ивановна Высотская (1903-1970) - советская детская поэтесса, переводчица, драматург Геометрическая прогрессия - презентация по Алгебре

Геометрическая прогрессия - презентация по Алгебре Менеджмент в иноязычной и межкультурной коммуникации. Мультилингвальное обучение

Менеджмент в иноязычной и межкультурной коммуникации. Мультилингвальное обучение Грінченко Борис Дмитрович — український письменник, педагог, лексикограф, літературознавець

Грінченко Борис Дмитрович — український письменник, педагог, лексикограф, літературознавець «Нестандартное творчество» Поздеев Андрей Геннадьевич (1926-1998)

«Нестандартное творчество» Поздеев Андрей Геннадьевич (1926-1998) Презентация Охрана государственной границы

Презентация Охрана государственной границы  Презентация на тему "Введение в курс фармакологии" - скачать презентации по Медицине

Презентация на тему "Введение в курс фармакологии" - скачать презентации по Медицине Татар халкының милли киемнәре

Татар халкының милли киемнәре Презентация "Русский национальный костюм" - скачать презентации по МХК

Презентация "Русский национальный костюм" - скачать презентации по МХК Поток информации в клетке

Поток информации в клетке  Тема 5. Реклама и теория коммуникаций Дисциплина «Общая теория рекламы»

Тема 5. Реклама и теория коммуникаций Дисциплина «Общая теория рекламы»  . ГИА 2020

. ГИА 2020 Основы расчета элементов стальных конструкций

Основы расчета элементов стальных конструкций Изложение. Ёжик 2 класс - презентация для начальной школы

Изложение. Ёжик 2 класс - презентация для начальной школы Алгоритм построения чертежа, содержащего сечения

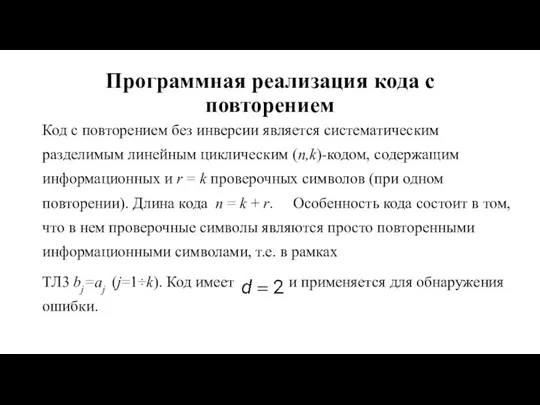

Алгоритм построения чертежа, содержащего сечения Программная реализация кода с повторением

Программная реализация кода с повторением Аварии на транспорте

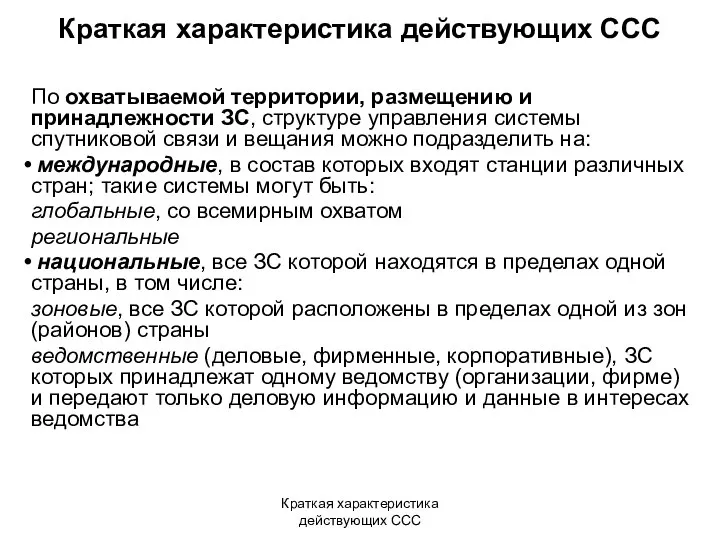

Аварии на транспорте Краткая характеристика действующих ССС. Спутниковая связь

Краткая характеристика действующих ССС. Спутниковая связь Формирование жилой застройки

Формирование жилой застройки ДРЕВНИЙ ЕГИПЕТ

ДРЕВНИЙ ЕГИПЕТ Экопоселение как развитие культуры

Экопоселение как развитие культуры Культура как система знаков. Языки культуры

Культура как система знаков. Языки культуры Террористические акты в России как объект исследования

Террористические акты в России как объект исследования Загальна Декларація прав людини

Загальна Декларація прав людини Особенности православного вероучения и логики

Особенности православного вероучения и логики