Содержание

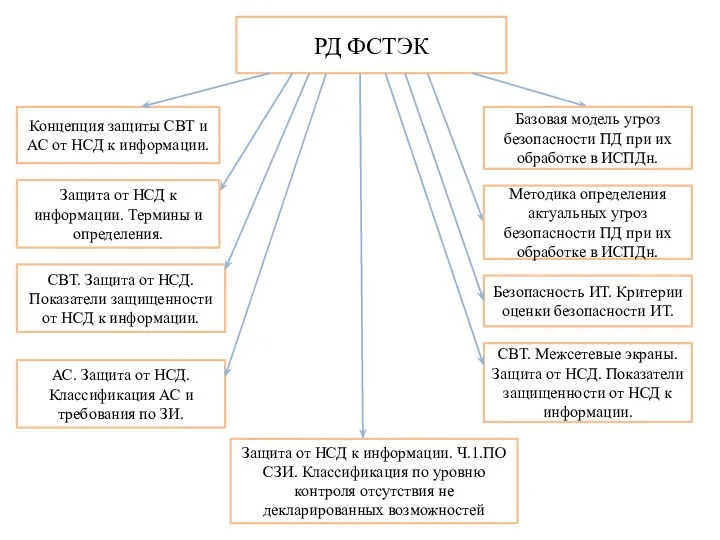

- 2. РД ФСТЭК Безопасность ИТ. Критерии оценки безопасности ИТ. АС. Защита от НСД. Классификация АС и требования

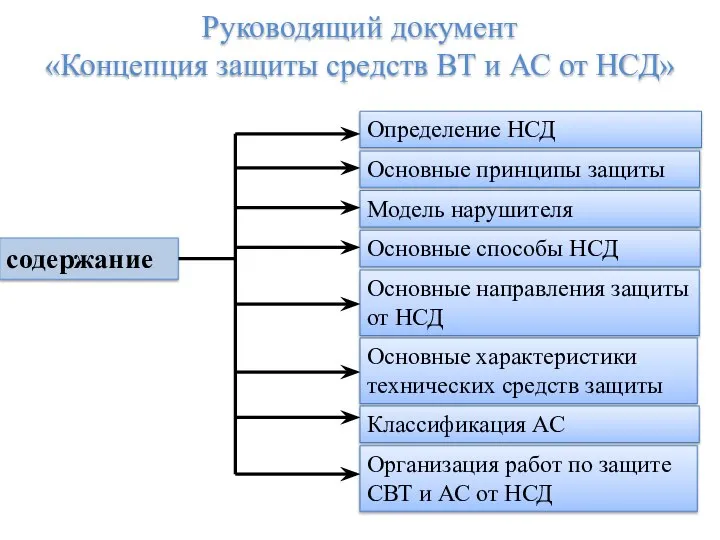

- 3. Руководящий документ «Концепция защиты средств ВТ и АС от НСД» содержание Определение НСД Основные принципы защиты

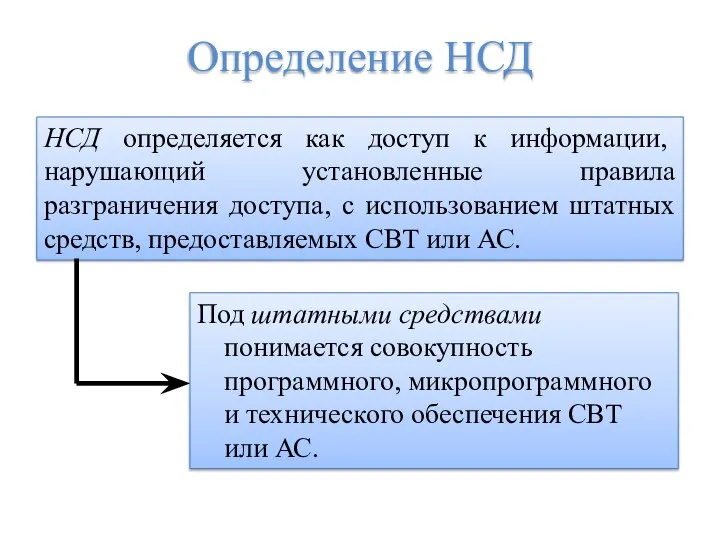

- 4. Определение НСД Под штатными средствами понимается совокупность программного, микропрограммного и технического обеспечения СВТ или АС. НСД

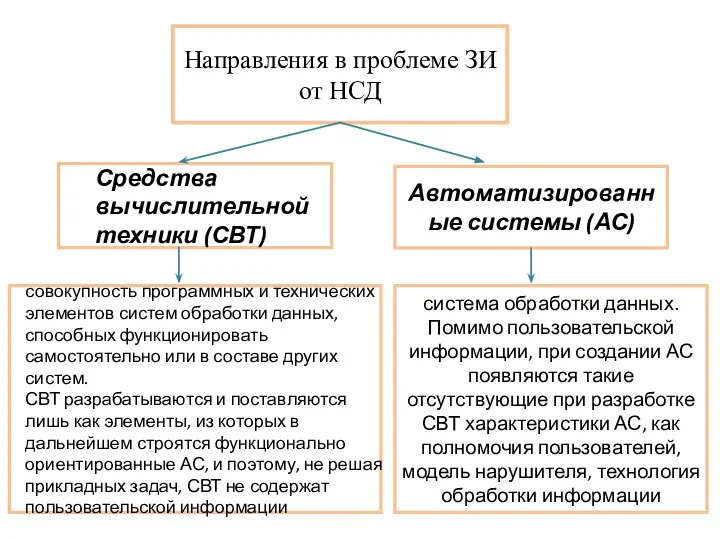

- 5. Направления в проблеме ЗИ от НСД Средства вычислительной техники (СВТ) Автоматизированные системы (АС) совокупность программных и

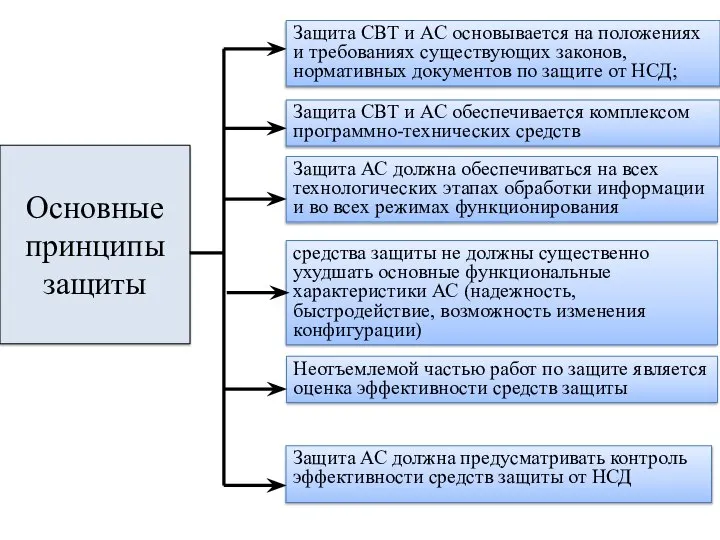

- 6. Основные принципы защиты Защита АС должна предусматривать контроль эффективности средств защиты от НСД Защита СВТ и

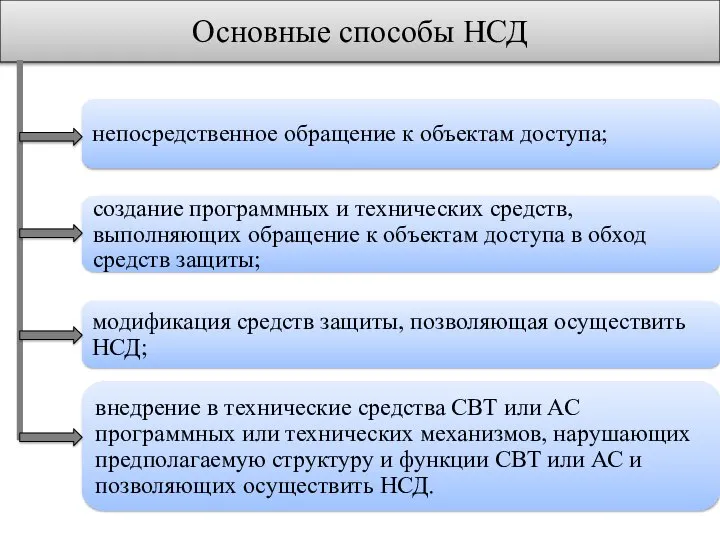

- 7. Основные способы НСД

- 8. Основные направления защиты от НСД Защита СВТ и АС обеспечивается

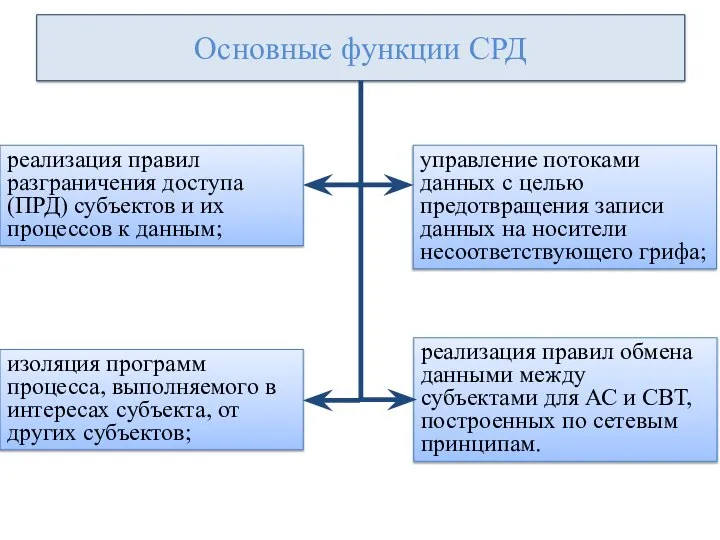

- 9. Основные функции СРД реализация правил разграничения доступа (ПРД) субъектов и их процессов к данным; изоляция программ

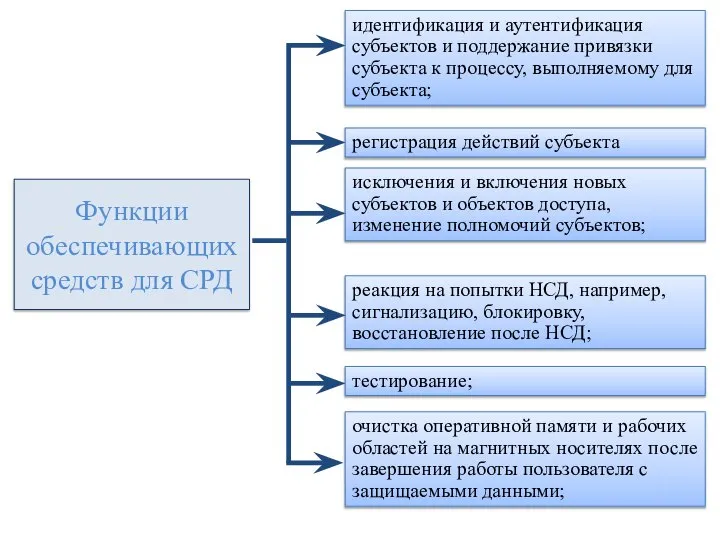

- 10. Функции обеспечивающих средств для СРД идентификация и аутентификация субъектов и поддержание привязки субъекта к процессу, выполняемому

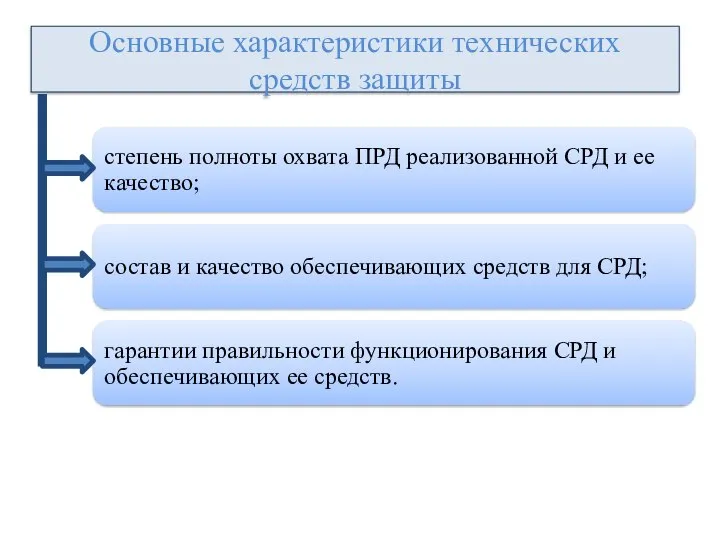

- 11. Основные характеристики технических средств защиты

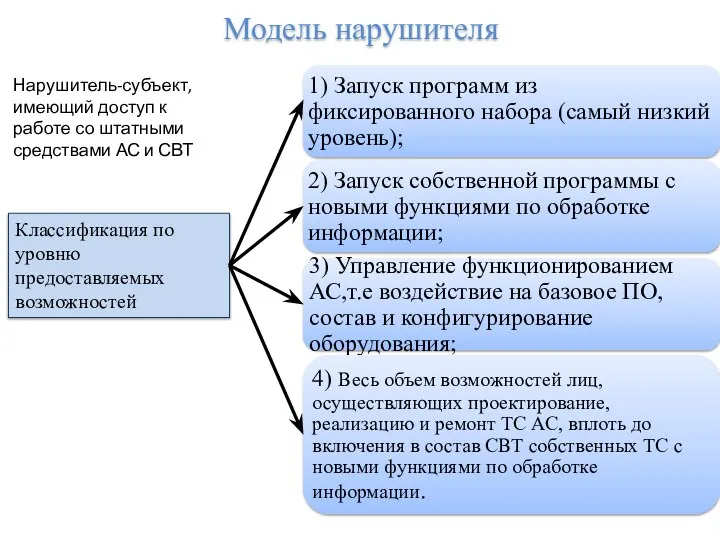

- 12. Модель нарушителя Классификация по уровню предоставляемых возможностей Нарушитель-субъект, имеющий доступ к работе со штатными средствами АС

- 13. РД ФСТЭК «Средства вычислительной техники. Защита от несанкционированного доступа» ГОСТ Р 50739-95 «Средства вычислительной техники. Защита

- 14. 1 класс 2 класс 3 класс 4 класс 5 класс 6 класс 7 класс 4 группа:

- 15. Верифицированная защита Осуществляется верификация соответствия объектного кода тексту системы защиты на языке высокого уровня

- 16. Требования к классам защищенности СВТ

- 17. Требования к классам защищенности СВТ

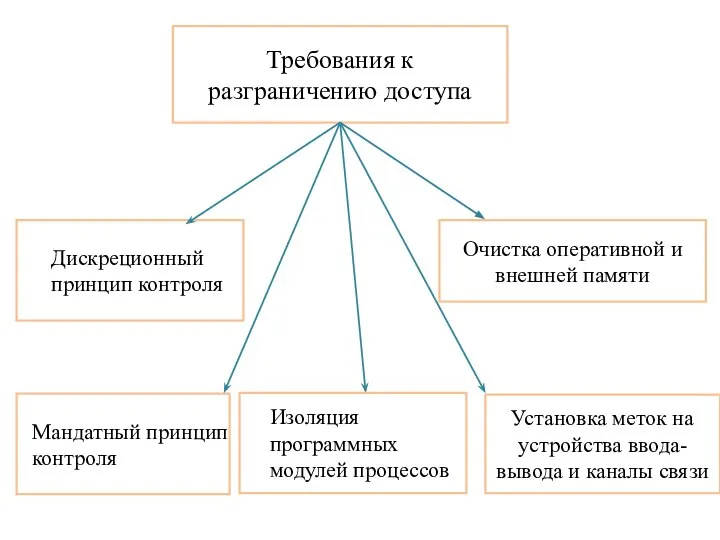

- 18. Требования к разграничению доступа Дискреционный принцип контроля Очистка оперативной и внешней памяти Мандатный принцип контроля Изоляция

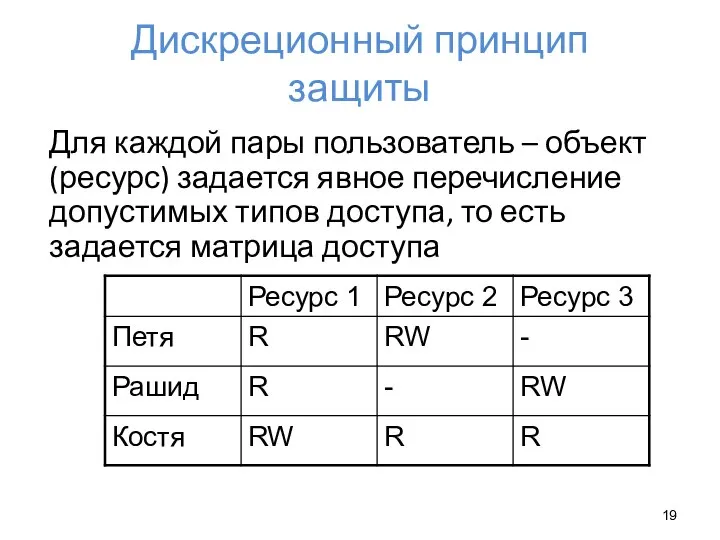

- 19. Дискреционный принцип защиты Для каждой пары пользователь – объект (ресурс) задается явное перечисление допустимых типов доступа,

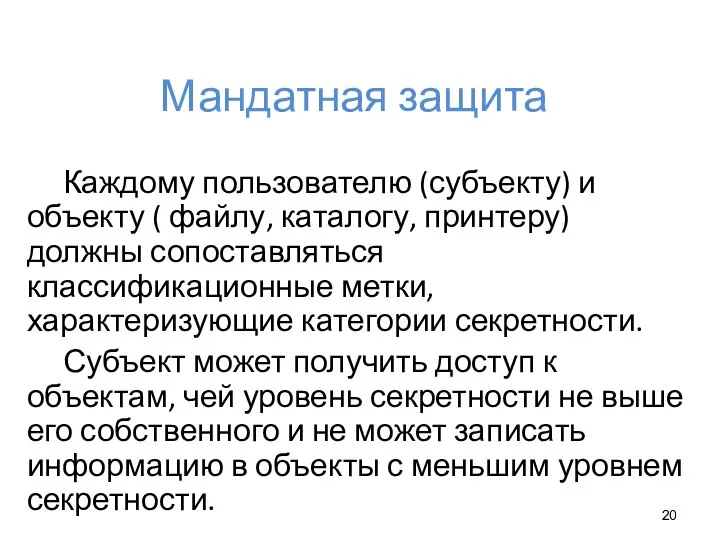

- 20. Мандатная защита Каждому пользователю (субъекту) и объекту ( файлу, каталогу, принтеру) должны сопоставляться классификационные метки, характеризующие

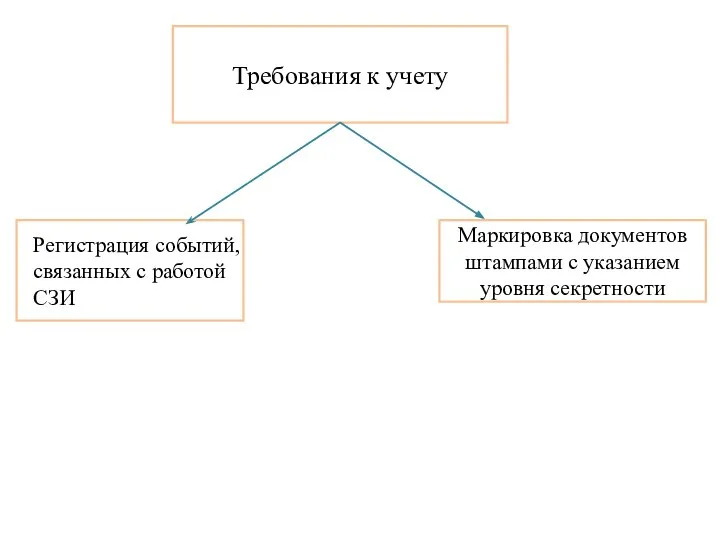

- 21. Требования к учету Регистрация событий, связанных с работой СЗИ Маркировка документов штампами с указанием уровня секретности

- 22. Требования к гарантиям Гарантии проектирования Контроль модификации Надежное восстановление Целостность КСЗ Контроль дистрибуции Гарантии архитектуры Тестирование

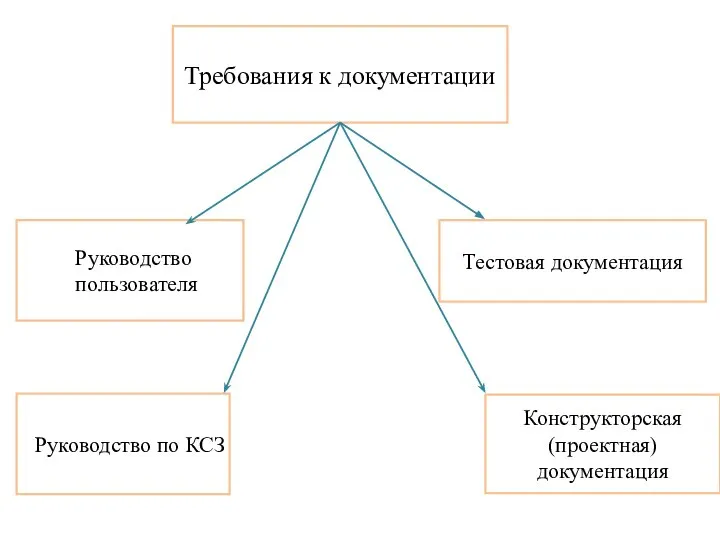

- 23. Требования к документации Руководство пользователя Тестовая документация Руководство по КСЗ Конструкторская (проектная) документация

- 24. Основные направления защиты от НСД Оценка класса защищенности

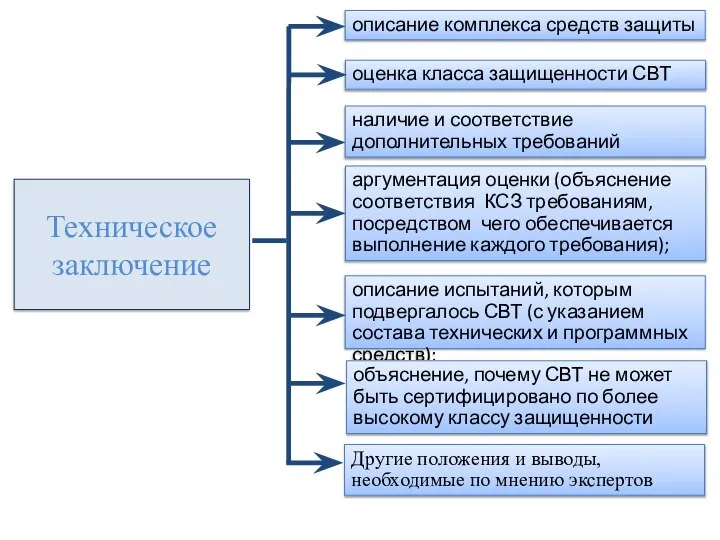

- 25. Техническое заключение описание комплекса средств защиты оценка класса защищенности СВТ наличие и соответствие дополнительных требований описание

- 26. РД ФСТЭК «Автоматизированные системы. Защита от несанкционированного доступа»

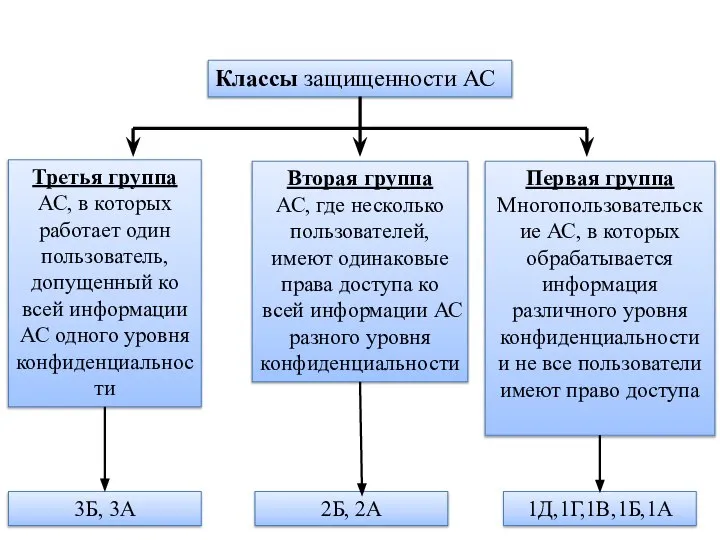

- 27. Классы защищенности АС Первая группа Многопользовательские АС, в которых обрабатывается информация различного уровня конфиденциальности и не

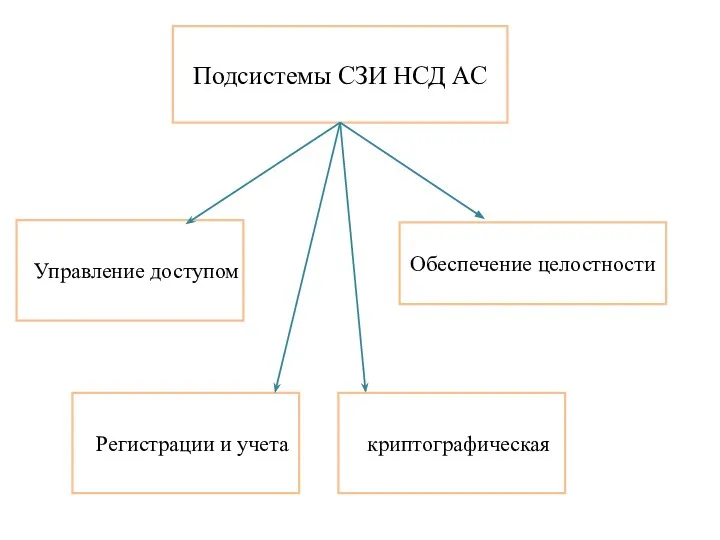

- 28. Подсистемы СЗИ НСД АС Управление доступом Обеспечение целостности Регистрации и учета криптографическая

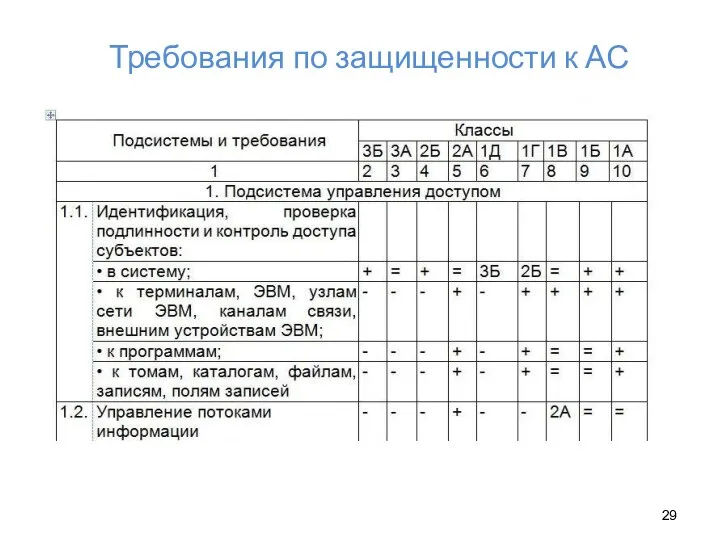

- 29. Требования по защищенности к АС

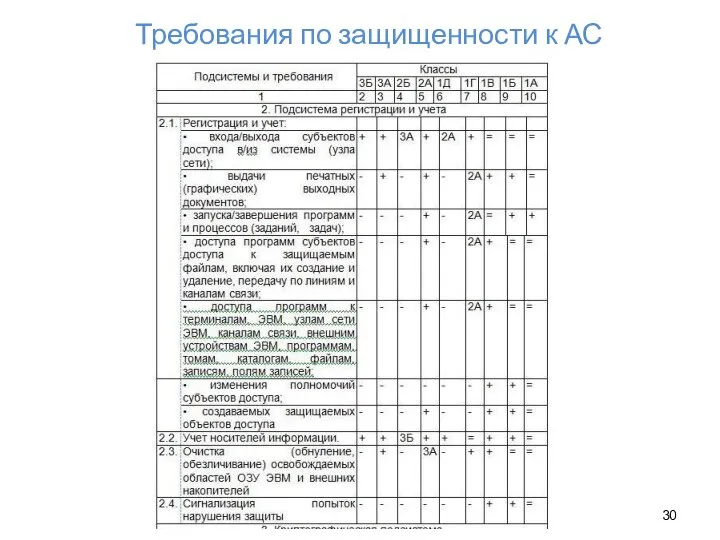

- 30. Требования по защищенности к АС

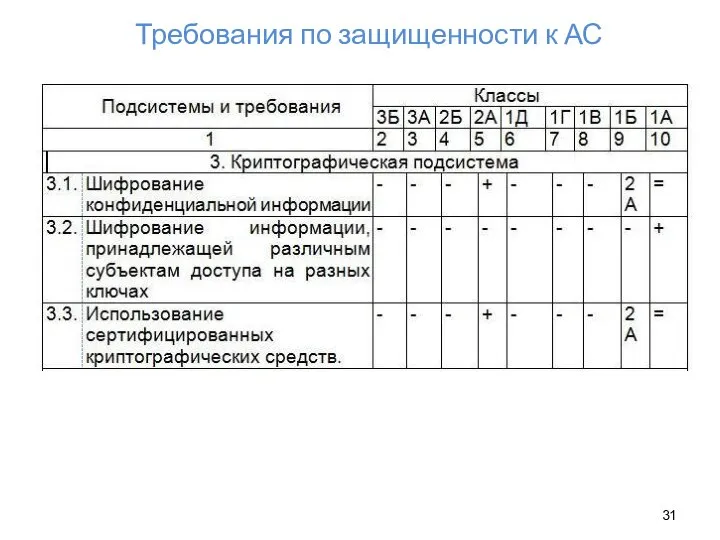

- 31. Требования по защищенности к АС

- 32. Требования по защищенности к АС

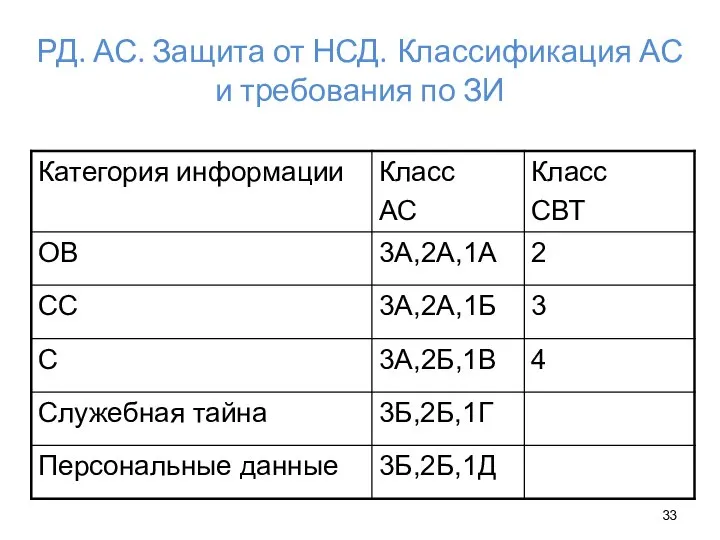

- 33. РД. АС. Защита от НСД. Классификация АС и требования по ЗИ

- 34. РД. ПО СЗИ. Классификация по уровню контроля отсутствия НДВ Набор требований: контроль состава и содержание доку-

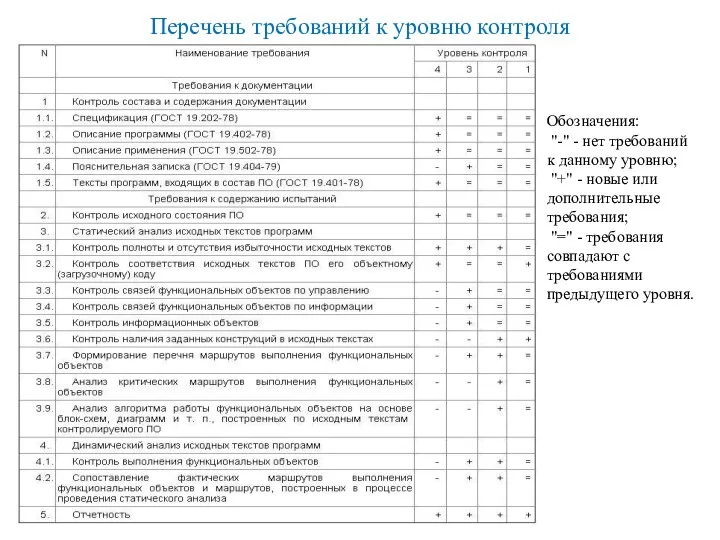

- 35. Перечень требований к уровню контроля Обозначения: "-" - нет требований к данному уровню; "+" - новые

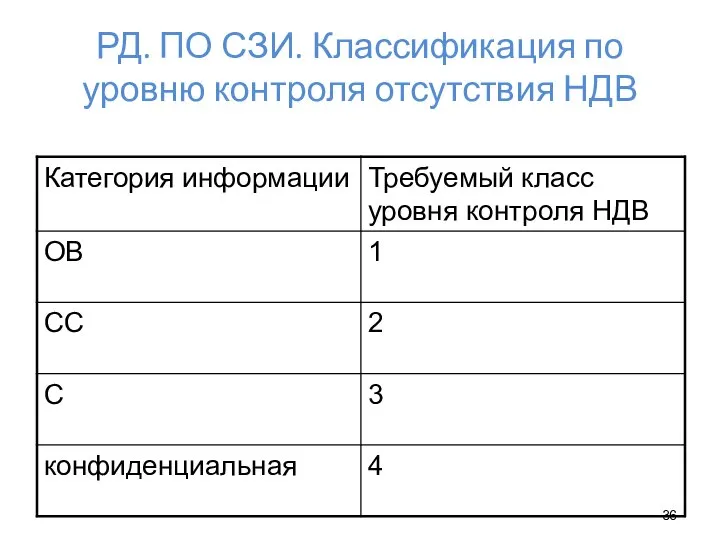

- 36. РД. ПО СЗИ. Классификация по уровню контроля отсутствия НДВ

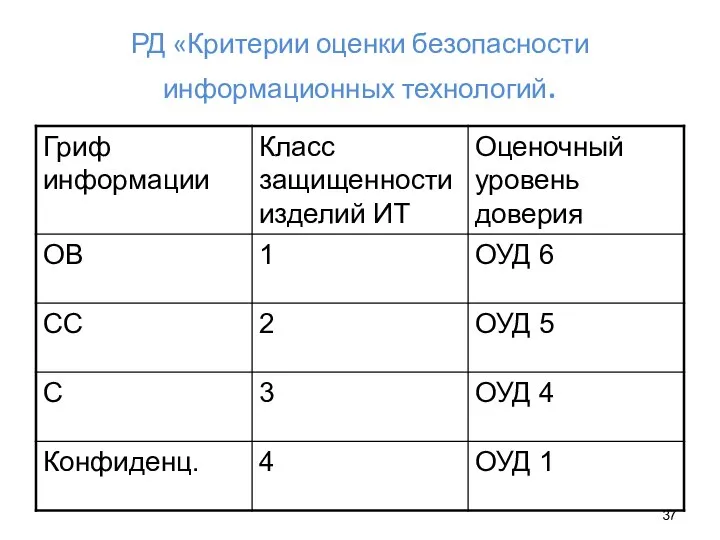

- 37. РД «Критерии оценки безопасности информационных технологий.

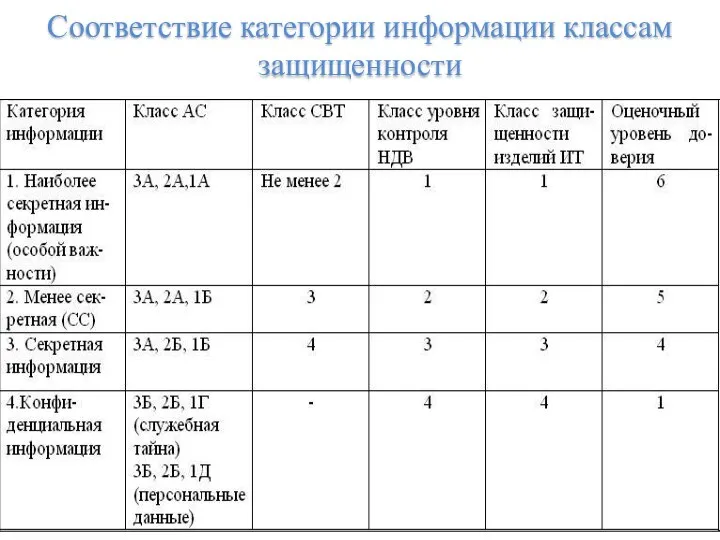

- 38. Соответствие категории информации классам защищенности

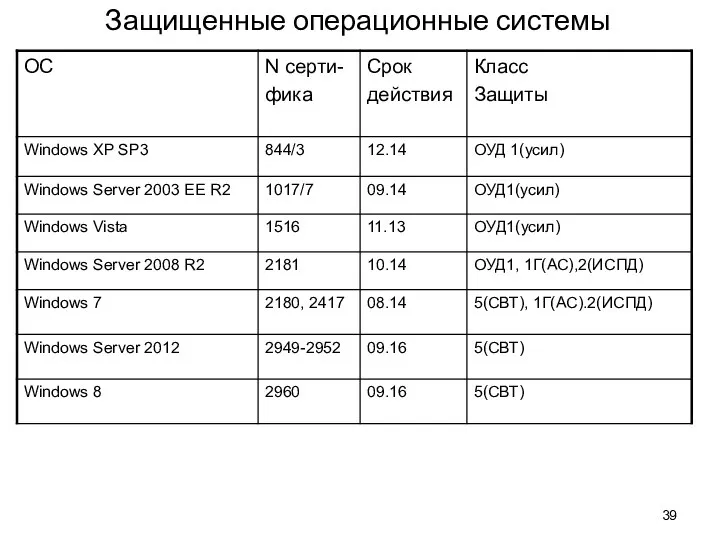

- 39. Защищенные операционные системы

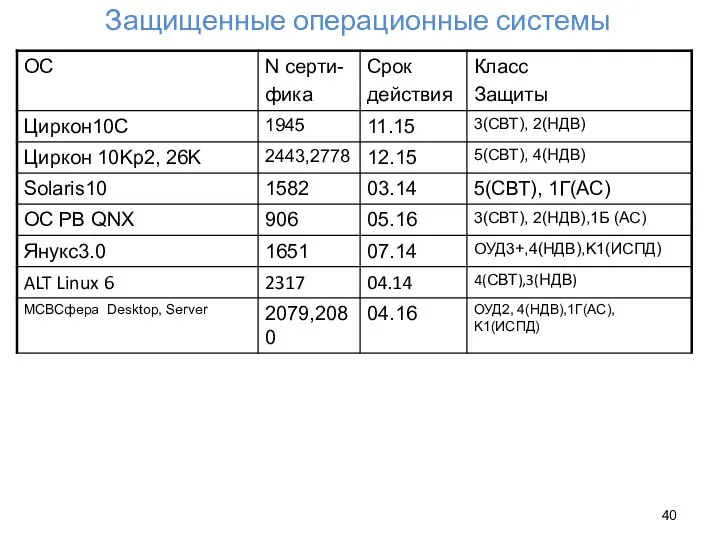

- 40. Защищенные операционные системы

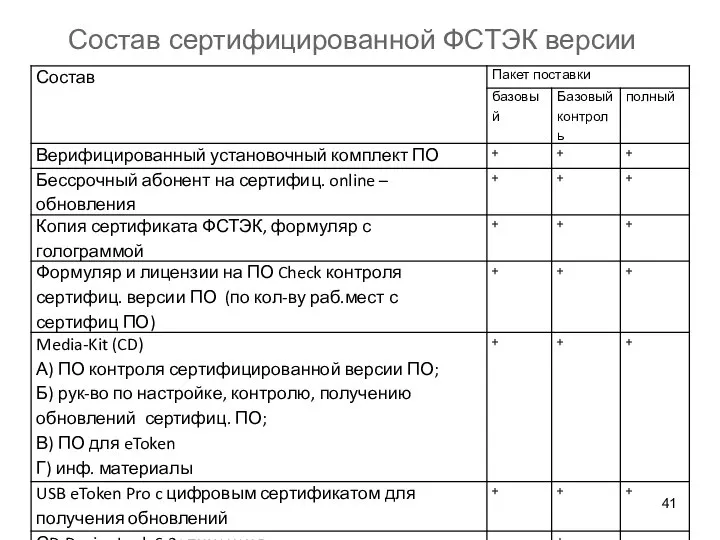

- 41. Состав сертифицированной ФСТЭК версии

- 42. Цены на пакеты сертификации (на 03.2013)

- 43. Цены на пакеты сертификации (на 12.2009)

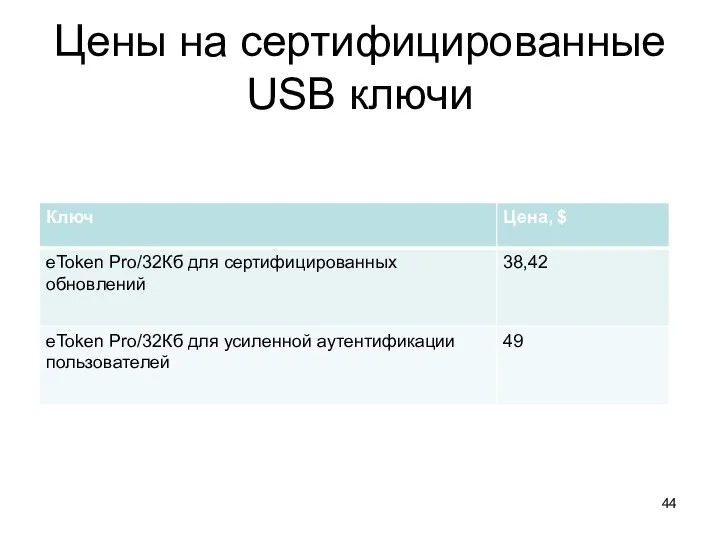

- 44. Цены на сертифицированные USB ключи

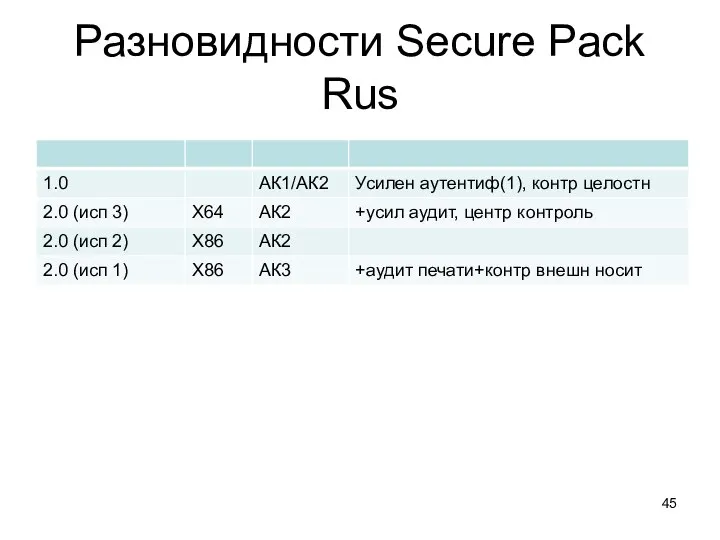

- 45. Разновидности Secure Pack Rus

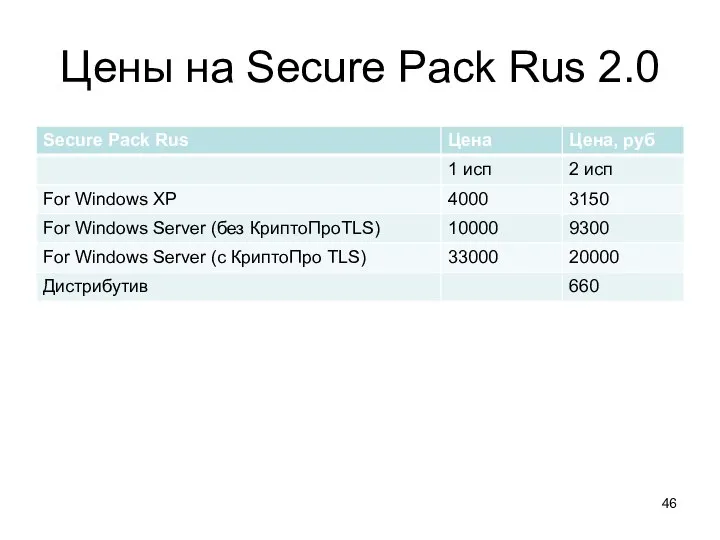

- 46. Цены на Secure Pack Rus 2.0

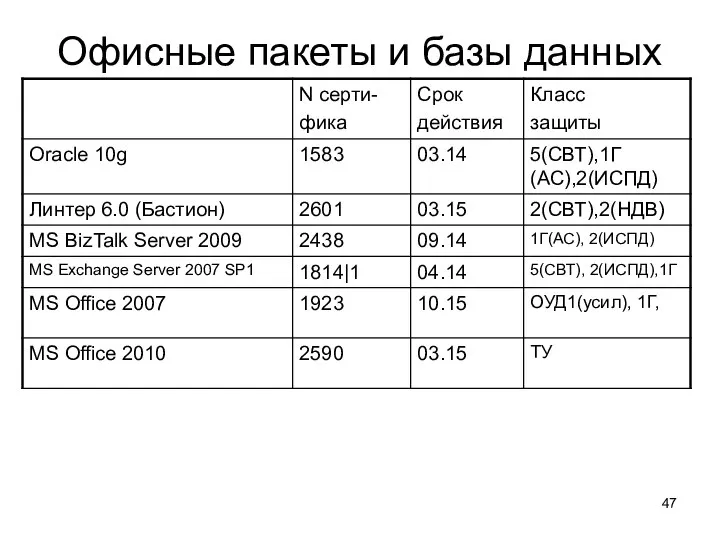

- 47. Офисные пакеты и базы данных

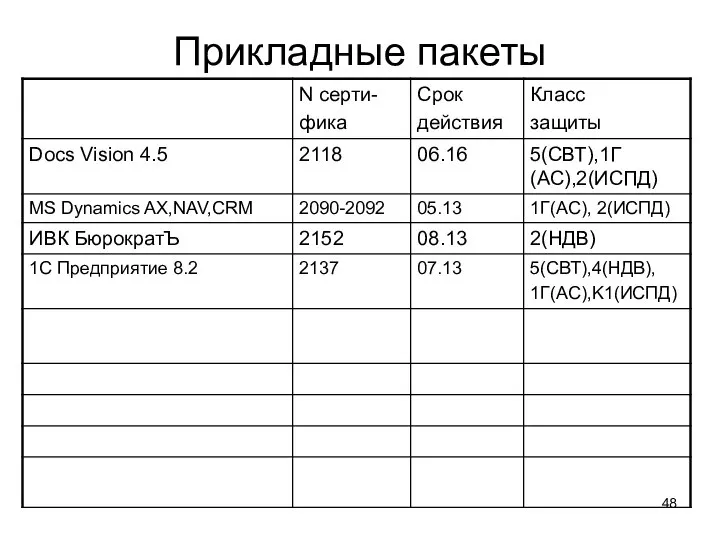

- 48. Прикладные пакеты

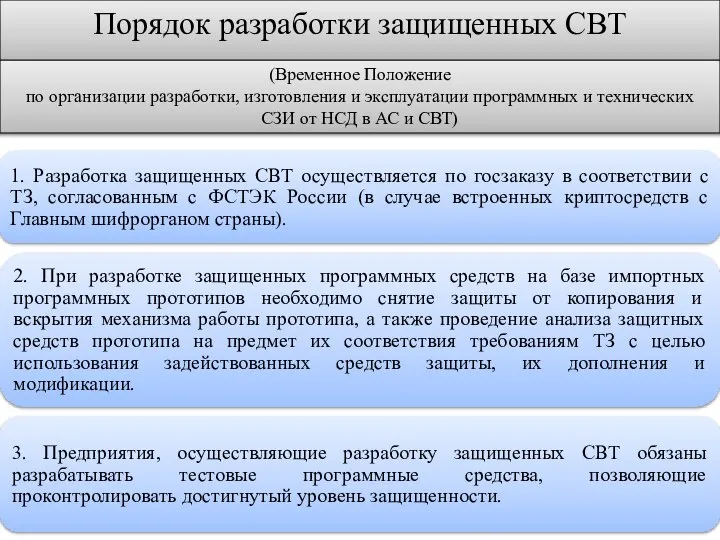

- 49. Порядок разработки защищенных СВТ (Временное Положение по организации разработки, изготовления и эксплуатации программных и технических СЗИ

- 51. Скачать презентацию

Социально-психологические проблемы взаимоотношений в коллективе

Социально-психологические проблемы взаимоотношений в коллективе Матем. моделирование процессов и явлений

Матем. моделирование процессов и явлений  Фёдорова И.А «Лицей № 36»

Фёдорова И.А «Лицей № 36» Презентация "Идеал женской красоты" - скачать презентации по МХК

Презентация "Идеал женской красоты" - скачать презентации по МХК В мире профессий с центром “Логос”

В мире профессий с центром “Логос” Блоки для работы с транзактами

Блоки для работы с транзактами Презентация Страховой стаж и его юридическое значение в пенсионном обеспечении

Презентация Страховой стаж и его юридическое значение в пенсионном обеспечении Олимпийское движение в Беларуси

Олимпийское движение в Беларуси Свадебные обряды, как важнейший фактор формирования благополучной семьи

Свадебные обряды, как важнейший фактор формирования благополучной семьи Работа с родителями Классный руководитель 5 класса 2013 – 2014г Токарева Н. В.

Работа с родителями Классный руководитель 5 класса 2013 – 2014г Токарева Н. В. Опыт и перспективы развития конструктивных систем уникальных зданий, из высокопрочного железобетона и пескобетона

Опыт и перспективы развития конструктивных систем уникальных зданий, из высокопрочного железобетона и пескобетона Коррупция: понятия, виды, последствия. Виды коррупционных правонарушений

Коррупция: понятия, виды, последствия. Виды коррупционных правонарушений Правоотношение: понятие, признаки и структура

Правоотношение: понятие, признаки и структура Презентация "Карл Росси" - скачать презентации по МХК

Презентация "Карл Росси" - скачать презентации по МХК Концепции управления персоналом

Концепции управления персоналом Экскурсия по городским квартирам в СССР 70-х - 90-х годов

Экскурсия по городским квартирам в СССР 70-х - 90-х годов Внетабличные случаи умножения и деления - презентация для начальной школы

Внетабличные случаи умножения и деления - презентация для начальной школы Урок технологии Розы из кленовых листьев

Урок технологии Розы из кленовых листьев  Современные особенности подходов к управлению

Современные особенности подходов к управлению Квантовая механика и квантовая химия. Лекция № 3

Квантовая механика и квантовая химия. Лекция № 3 Техническое регулирование

Техническое регулирование Способности, условия их проявления и развития Свои способности человек может узнать, только попытавшись приложить их.

Способности, условия их проявления и развития Свои способности человек может узнать, только попытавшись приложить их.  Практическая реализация проектов Первого Президента Республики Саха (Якутия) «Восточное измерение», «Музыка для всех» за рубежом

Практическая реализация проектов Первого Президента Республики Саха (Якутия) «Восточное измерение», «Музыка для всех» за рубежом Введение. Теория культуры

Введение. Теория культуры Нечаева Анастасия Юрлова Виктория МЭ-102

Нечаева Анастасия Юрлова Виктория МЭ-102 Государственная геральдика и вексиллология

Государственная геральдика и вексиллология Функции. Описание. Вызов

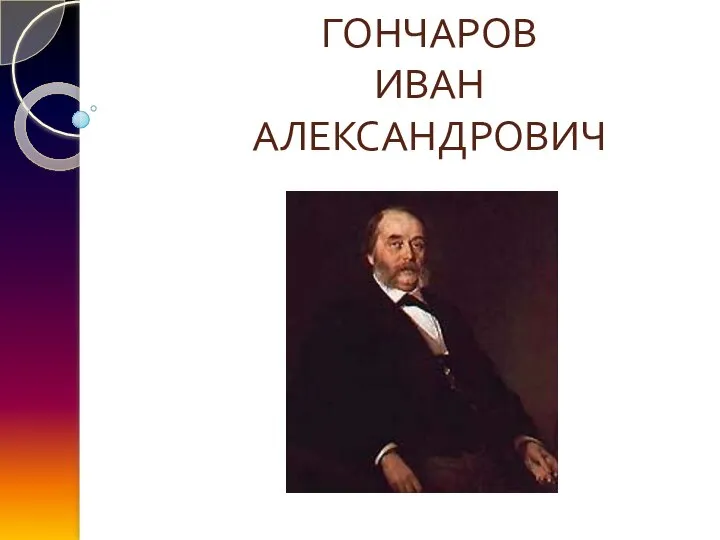

Функции. Описание. Вызов ГОНЧАРОВ ИВАН АЛЕКСАНДРОВИЧ

ГОНЧАРОВ ИВАН АЛЕКСАНДРОВИЧ