Содержание

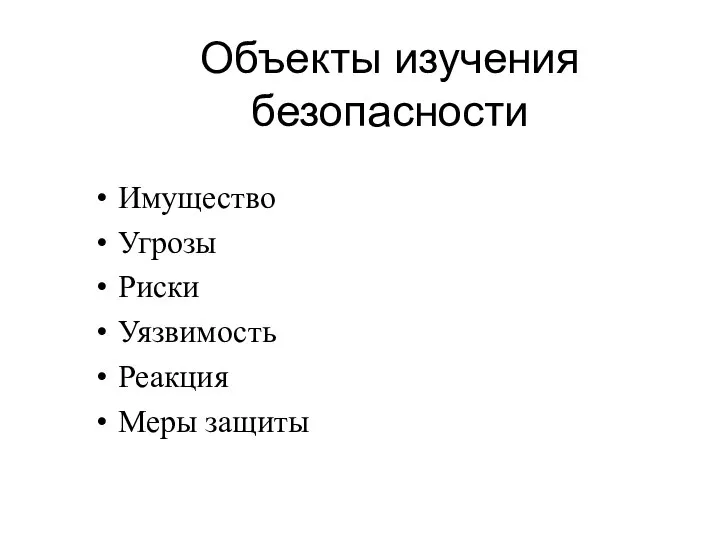

- 2. Объекты изучения безопасности Имущество Угрозы Риски Уязвимость Реакция Меры защиты

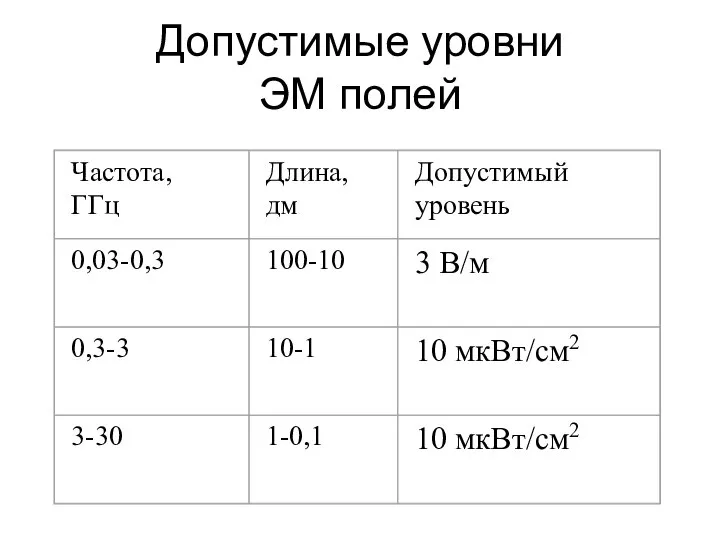

- 3. Допустимые уровни ЭМ полей

- 4. Излучает монитор

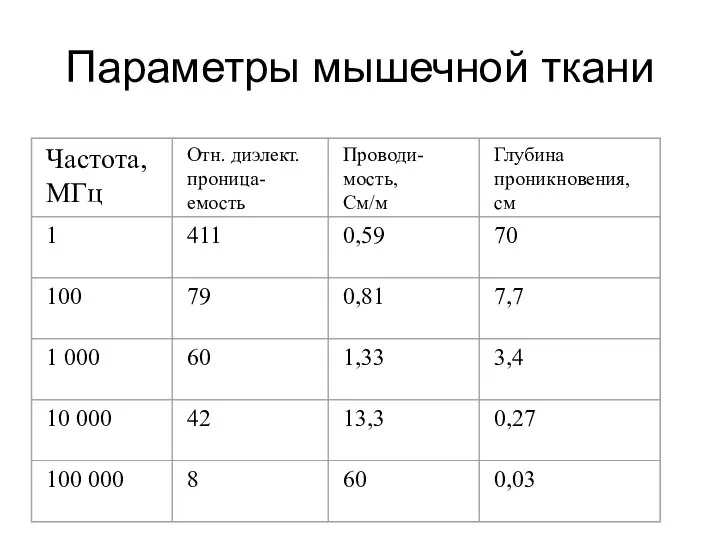

- 5. Параметры мышечной ткани

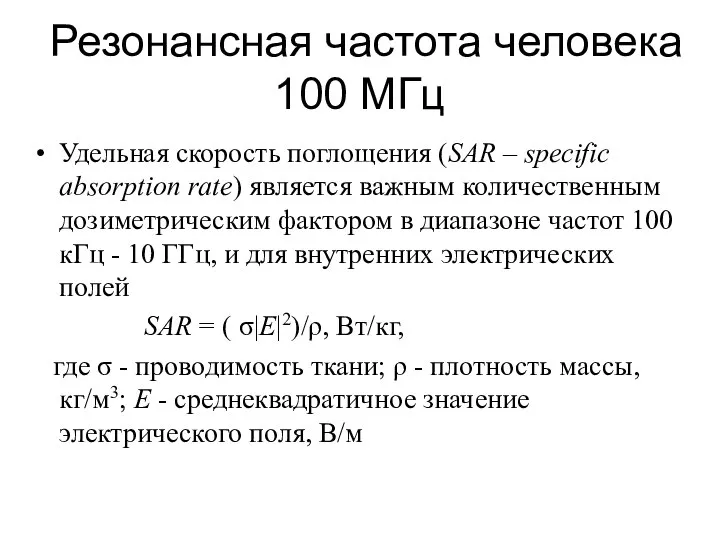

- 6. Резонансная частота человека 100 МГц Удельная скорость поглощения (SAR – specific absorption rate) является важным количественным

- 7. Предел для сотовых Для сотовых телефонов стандарт безопасности США предусматривает ограничение на пиковое, усредненное по пространству

- 8. Наши нормы Для частот 30-300 МГц предельная напряженность электрического поля 80 В/м Для частот свыше 300

- 9. Простейшие оценки показывают Телефон (900 МГц) с мощностью излучения около 1 Вт способен создать в области

- 10. Исследования по GSM 20 добровольцев 6 дней в неделю по 2 часа в день использовали стандартный

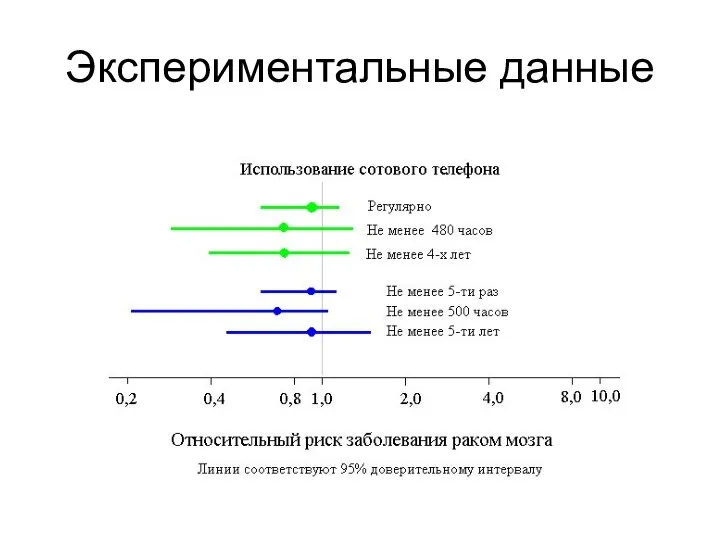

- 11. Экспериментальные данные

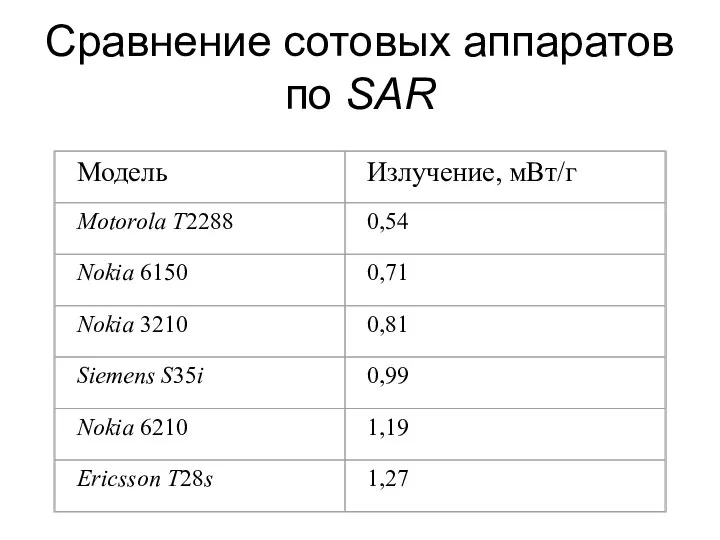

- 12. Сравнение сотовых аппаратов по SAR

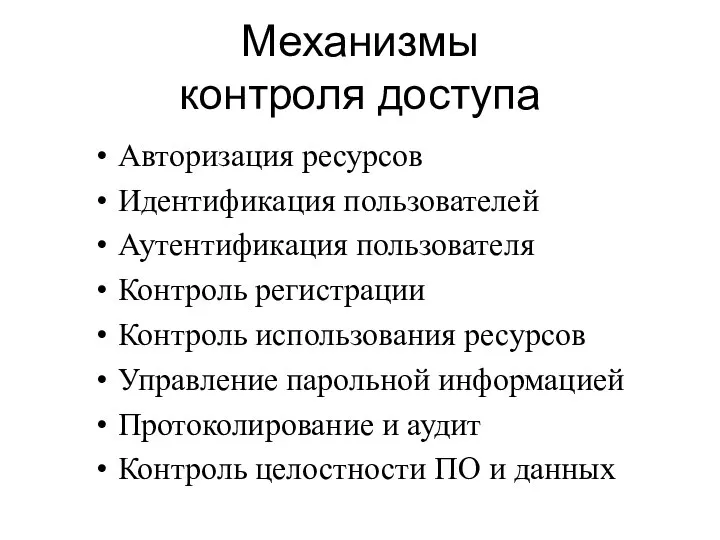

- 13. Механизмы контроля доступа Авторизация ресурсов Идентификация пользователей Аутентификация пользователя Контроль регистрации Контроль использования ресурсов Управление парольной

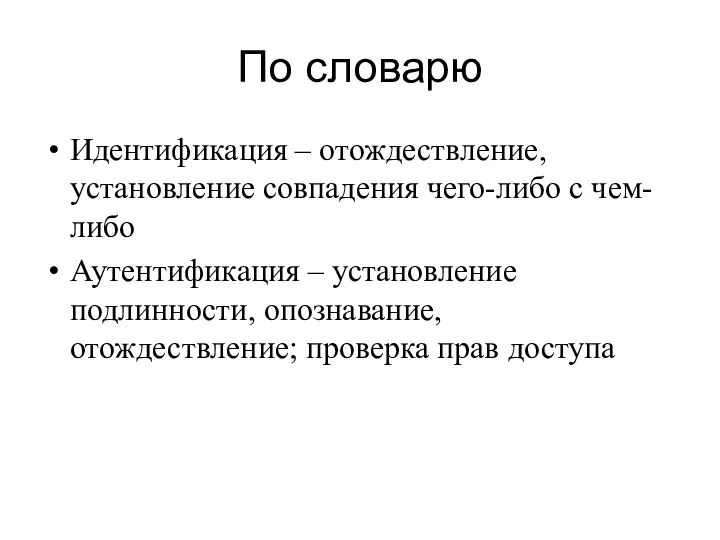

- 14. По словарю Идентификация – отождествление, установление совпадения чего-либо с чем-либо Аутентификация – установление подлинности, опознавание, отождествление;

- 15. Дактилоскопия В 1892 году Фрэнсис Гальтон опубликовал книгу «Отпечатки пальцев» Им выделялись 4 основные группы рисунков

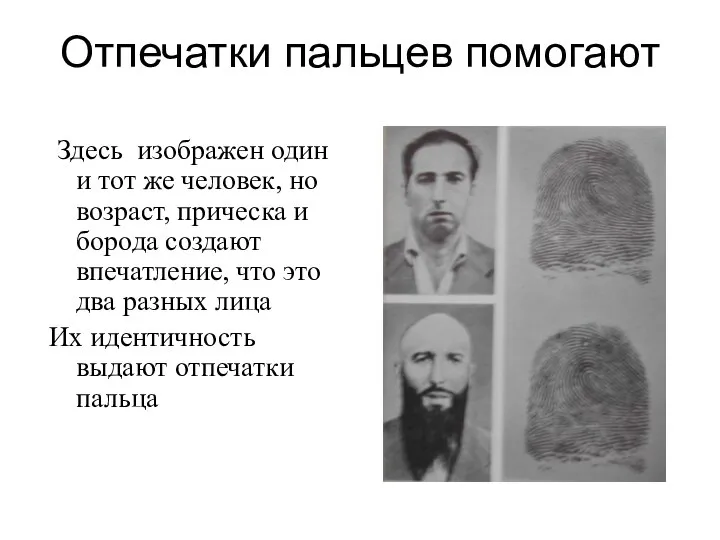

- 16. Отпечатки пальцев помогают Здесь изображен один и тот же человек, но возраст, прическа и борода создают

- 17. Глаз - идентификатор Первый подход основан на идентификации рисунка радужной оболочки глаз Вторая технология использует метод

- 18. Преимущества идентификации по оболочке Радужная оболочка – это тонкая мембрана внутри глазного яблока, имеет чрезвычайно сложный

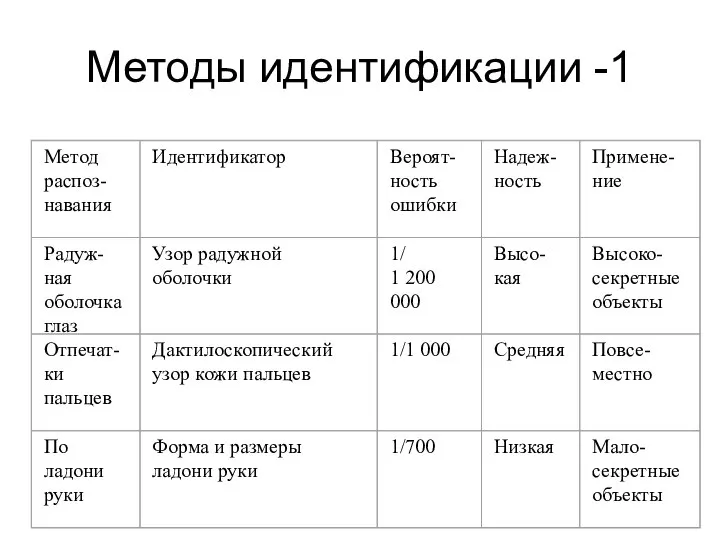

- 19. Методы идентификации -1

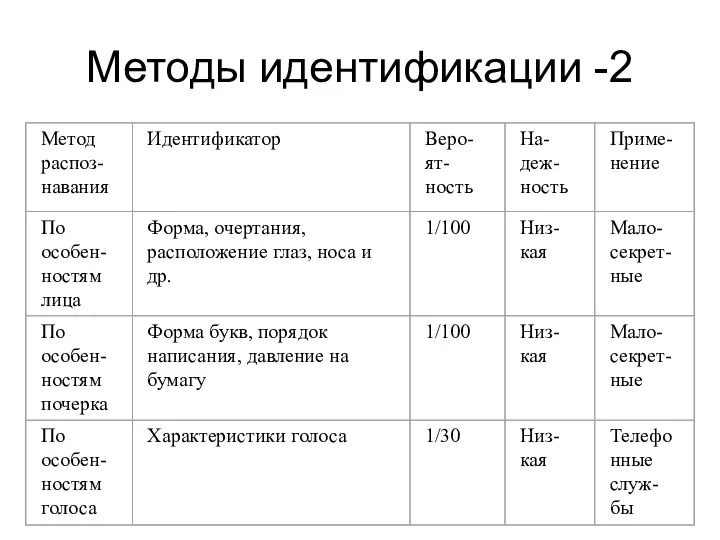

- 20. Методы идентификации -2

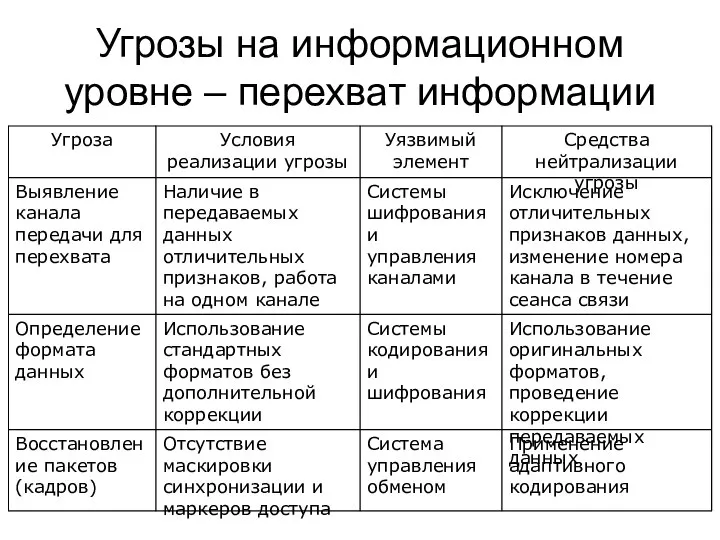

- 21. Угрозы на информационном уровне – перехват информации

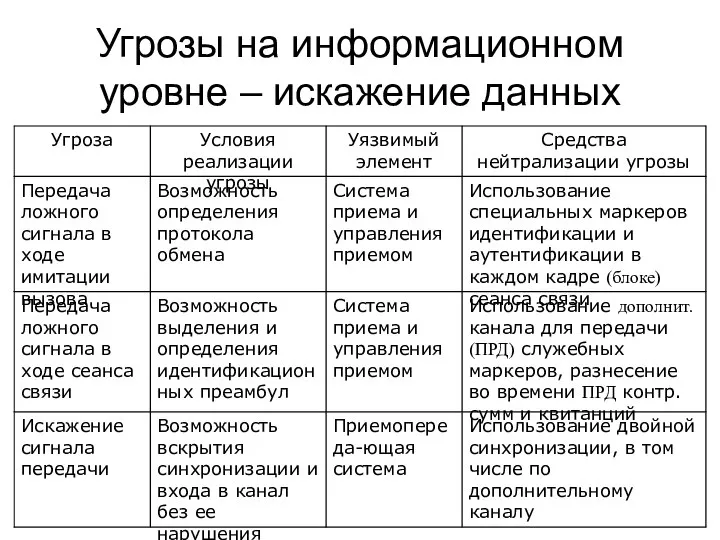

- 22. Угрозы на информационном уровне – искажение данных

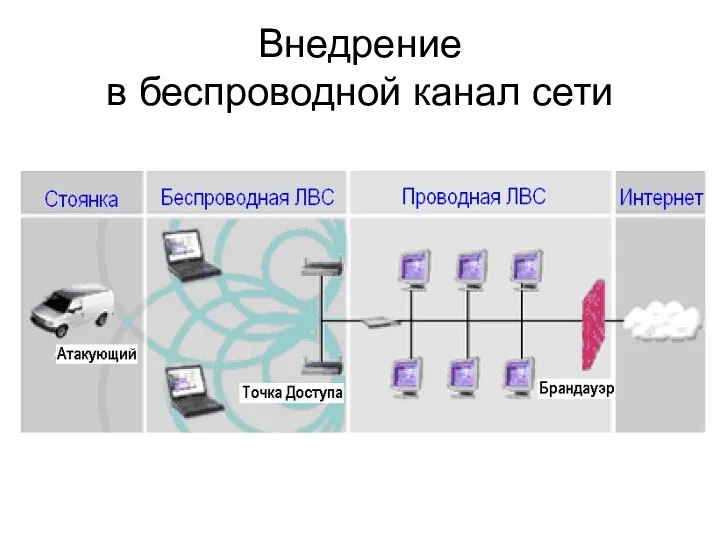

- 23. Внедрение в беспроводной канал сети

- 24. Два механизма защиты В БЛС стандарта 802.11 первоначально были реализованы 2 основных механизма защиты На канальном

- 25. Немного разрядов В основе 64-разрядного WEP лежит шифрование данных с помощью алгоритма RSA RC4 с 40-разрядным

- 26. Только по списку Когда работает WEP, он защищает только пакет данных, а не заголовки физического уровня

- 30. Скачать презентацию

Презентация Виды обязательного пенсионного страхования

Презентация Виды обязательного пенсионного страхования Задача управления развитием института таможенного дела

Задача управления развитием института таможенного дела Межевание земельного участка на примере уточнения местоположения границы и площади земельного участка

Межевание земельного участка на примере уточнения местоположения границы и площади земельного участка Структура психологии коллектива Выполнил студент группы Ю101 Ханахмедов Мурад

Структура психологии коллектива Выполнил студент группы Ю101 Ханахмедов Мурад Презентация Система и структура трудового права

Презентация Система и структура трудового права  Точка, прямая, плоскость и их взаиморасположение

Точка, прямая, плоскость и их взаиморасположение Культура во второй половине 19 в.

Культура во второй половине 19 в.  Арабо-мусульманская цивилизация

Арабо-мусульманская цивилизация Благоустройство внутриквартальной территории

Благоустройство внутриквартальной территории Рождественский вечер в Берне, Швейцария

Рождественский вечер в Берне, Швейцария Исследовательские подходы и инструментарий проведения аудита персонала

Исследовательские подходы и инструментарий проведения аудита персонала Презентация "Рынок интернет-рекламы" - скачать презентации по Экономике

Презентация "Рынок интернет-рекламы" - скачать презентации по Экономике Новомученики и исповедники земли Астраханской

Новомученики и исповедники земли Астраханской Оптико-электронные приборы специального назначения. Описание и область применения

Оптико-электронные приборы специального назначения. Описание и область применения Тема: Основные принципы профилактики и лечения наркологических заболеваний. Наркологические заболевания. Определение. Причины ра

Тема: Основные принципы профилактики и лечения наркологических заболеваний. Наркологические заболевания. Определение. Причины ра Контраст (франц. «contraste» – резкое различие, противоположность) – противопоставление и взаимное усиление двух соотносящихся свойс

Контраст (франц. «contraste» – резкое различие, противоположность) – противопоставление и взаимное усиление двух соотносящихся свойс Презентация "Кроссворд" - скачать презентации по МХК

Презентация "Кроссворд" - скачать презентации по МХК Русская культура первой половины XIX века. Золотой век русской культуры

Русская культура первой половины XIX века. Золотой век русской культуры Разделы гражданско-правовой статистики

Разделы гражданско-правовой статистики Мини-футбол

Мини-футбол Электронная форма декларирования товаров

Электронная форма декларирования товаров Космические тропинки - презентация для начальной школы_

Космические тропинки - презентация для начальной школы_ Тенденции современной моды

Тенденции современной моды Политические режимы. Недемократические и гибридные режимы. Демократия: проблема определения, современные механизмы

Политические режимы. Недемократические и гибридные режимы. Демократия: проблема определения, современные механизмы Реннер Елена Евгеньевна, Реннер Елена Евгеньевна, библиотекарь С(к)ОШ № 5

Реннер Елена Евгеньевна, Реннер Елена Евгеньевна, библиотекарь С(к)ОШ № 5 Система основной педагогической документации ДОУ (организационно-педагогическая деятельность) Овечкина Т.А. – руководитель Инс

Система основной педагогической документации ДОУ (организационно-педагогическая деятельность) Овечкина Т.А. – руководитель Инс Создание графических обьектов в Word

Создание графических обьектов в Word  Среда моделирования Rational Rose

Среда моделирования Rational Rose