Содержание

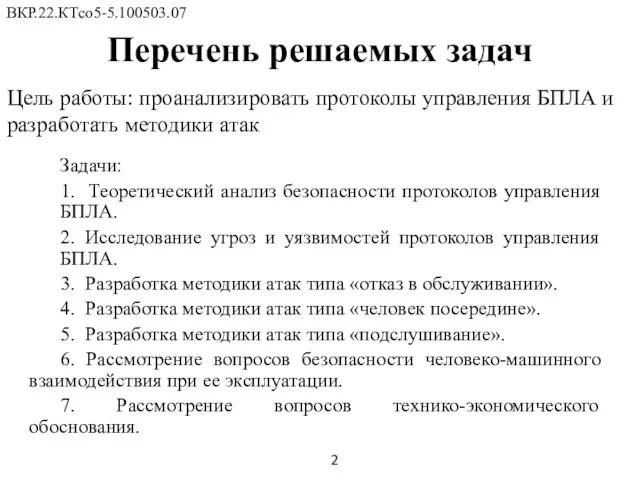

- 2. Перечень решаемых задач Задачи: 1. Теоретический анализ безопасности протоколов управления БПЛА. 2. Исследование угроз и уязвимостей

- 3. Способы управления БПЛА ВКР.22.КТсо5-5.100503.07 3

- 4. Способы управления БПЛА ВКР.22.КТсо5-5.100503.07 4

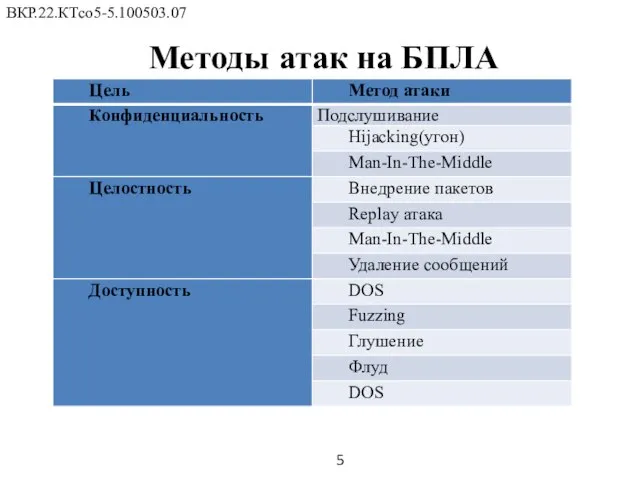

- 5. Методы атак на БПЛА ВКР.22.КТсо5-5.100503.07 5

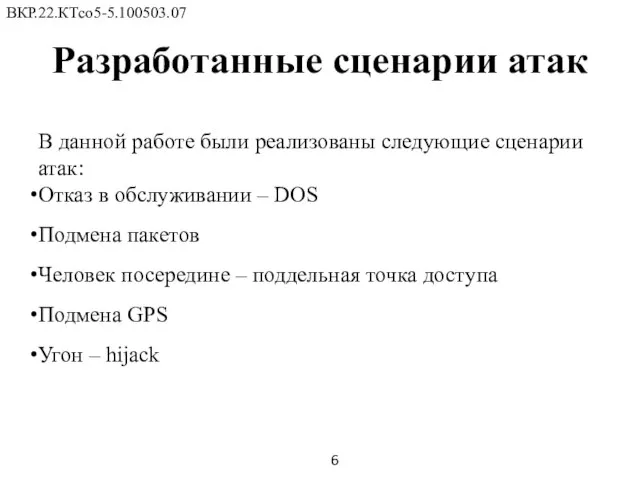

- 6. Разработанные сценарии атак ВКР.22.КТсо5-5.100503.07 6 В данной работе были реализованы следующие сценарии атак: Отказ в обслуживании

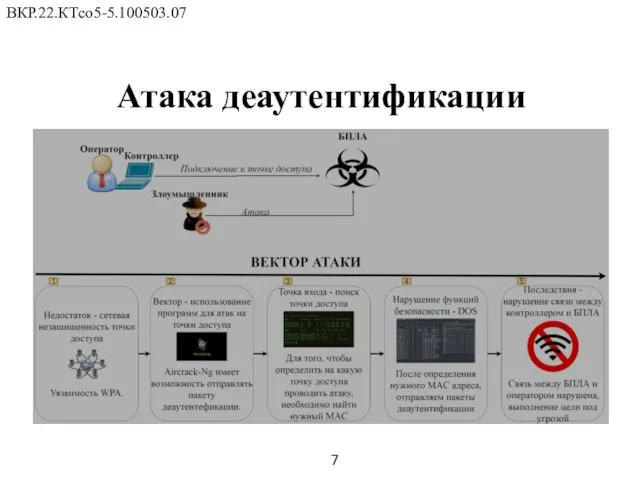

- 7. Атака деаутентификации ВКР.22.КТсо5-5.100503.07 7

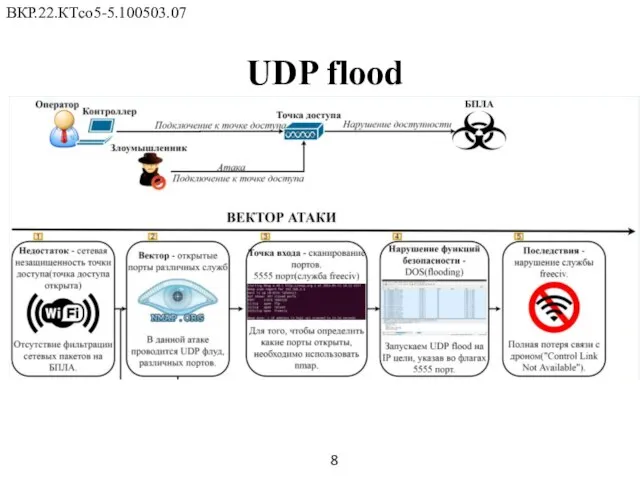

- 8. UDP flood 8 ВКР.22.КТсо5-5.100503.07

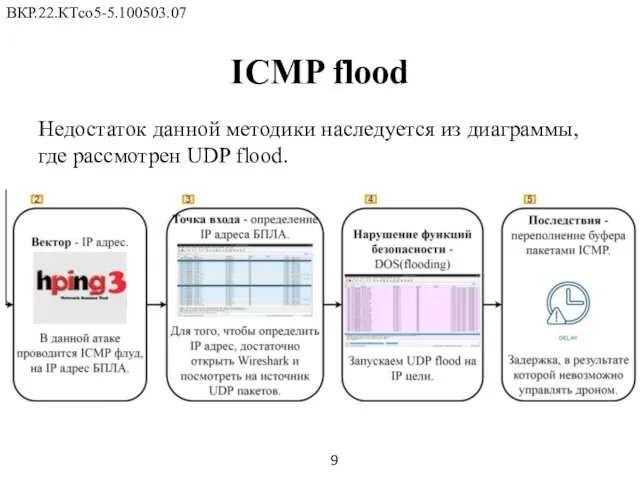

- 9. ICMP flood ВКР.22.КТсо5-5.100503.07 9 Недостаток данной методики наследуется из диаграммы, где рассмотрен UDP flood.

- 10. Экспериментальное исследование ВКР.22.КТсо5-5.100503.07 10 DJI MAVIC AIR AR.DRONE

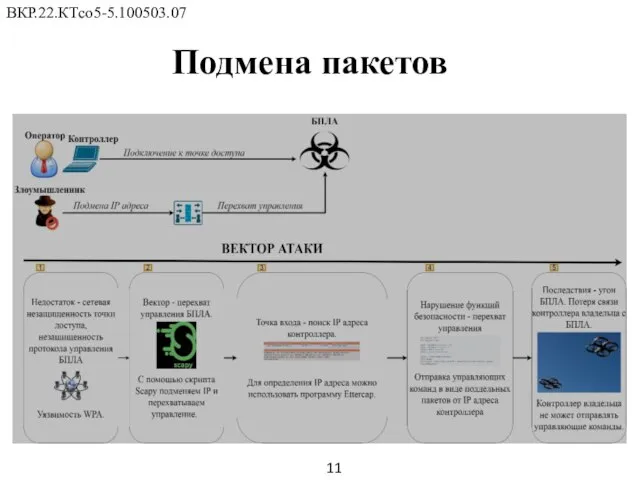

- 11. 11 ВКР.22.КТсо5-5.100503.07 Подмена пакетов

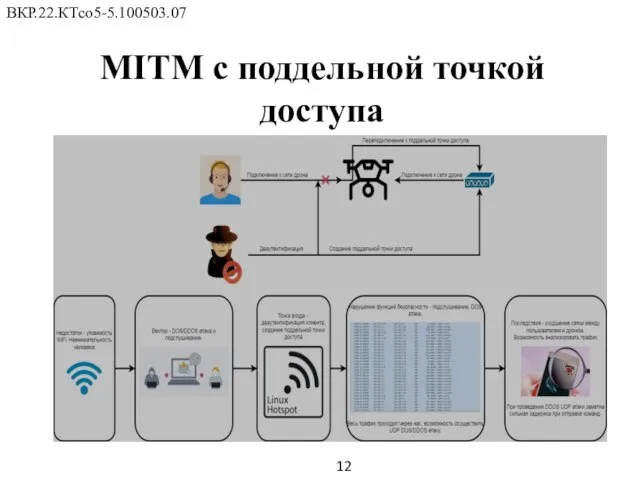

- 12. MITM с поддельной точкой доступа 12 ВКР.22.КТсо5-5.100503.07

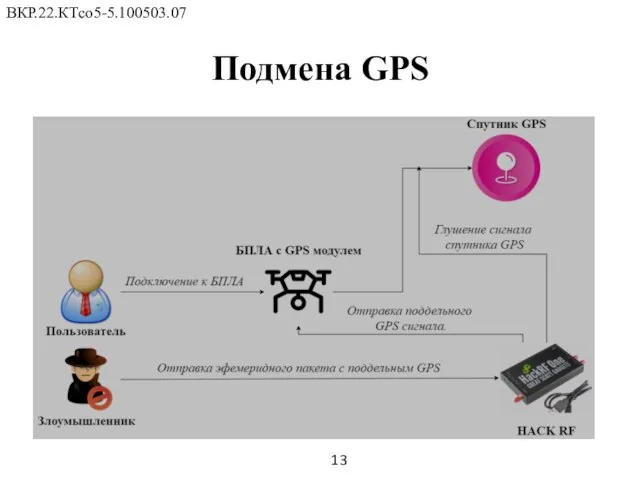

- 13. Подмена GPS 13 ВКР.22.КТсо5-5.100503.07

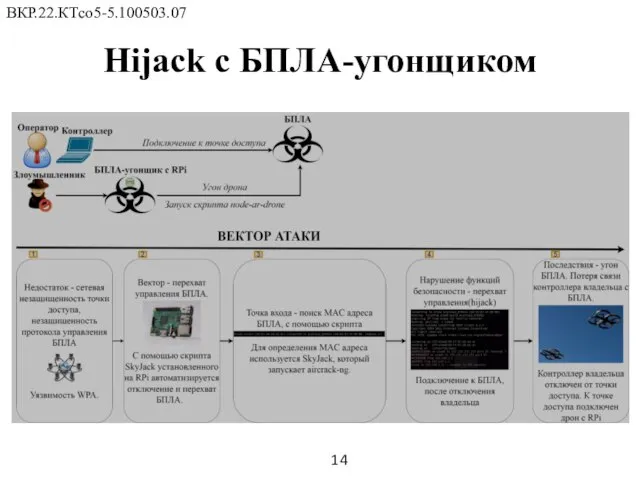

- 14. Hijack с БПЛА-угонщиком ВКР.22.КТсо5-5.100503.07 14

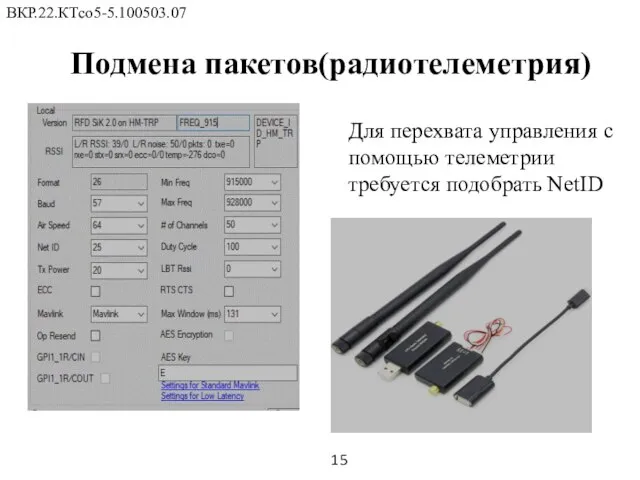

- 15. 15 ВКР.22.КТсо5-5.100503.07 Подмена пакетов(радиотелеметрия) Для перехвата управления с помощью телеметрии требуется подобрать NetID

- 16. Экспериментальное исследование ВКР.22.КТсо5-5.100503.07 16 AR.Drone БПЛА с Pixhawk DJI Mavic Air

- 17. Анализ протоколов ВКР.22.КТсо5-5.100503.07 17

- 18. Можно отметить, что и до внедрения программного продукта, и после, условия труда являются «Допустимыми», так как

- 19. Технико-экономическое обоснование Стоимость эксплуатации рассмотренных систем сопоставима. Значение сравнительной технико-экономической эффективности разработки (1,3) выше единицы, что

- 21. Скачать презентацию

Процесс управления

Процесс управления Система безопасности серверов БД

Система безопасности серверов БД Лекция 11. Изощренные атаки на ЦВЗ

Лекция 11. Изощренные атаки на ЦВЗ JavaScript - dynamic computer programming language

JavaScript - dynamic computer programming language Компьютерное обучение языкам. Лекция 7

Компьютерное обучение языкам. Лекция 7 Алгоритмы и структуры данных. Введение

Алгоритмы и структуры данных. Введение Анимация

Анимация Археологічна інформаційна система Підготував: студент ННІАЗ групи ГІС-41 Гулий Сергій Андрійович

Археологічна інформаційна система Підготував: студент ННІАЗ групи ГІС-41 Гулий Сергій Андрійович Презентация по информатике на тему: «Поколения ЭВМ» Подготовила: Колотилова Ольга, 10 класс

Презентация по информатике на тему: «Поколения ЭВМ» Подготовила: Колотилова Ольга, 10 класс Организация хранения информации в компьютере. Файлы

Организация хранения информации в компьютере. Файлы Разработка программного обеспечения Кинопоиск

Разработка программного обеспечения Кинопоиск Обзор ограничений дискового пространства для пользователей в UNIX (лекция 4)

Обзор ограничений дискового пространства для пользователей в UNIX (лекция 4) Сучасні інформаційні технології

Сучасні інформаційні технології Обработка символьных величин

Обработка символьных величин Безопасный интернет. к уроку безопасного интернета для 5-9 классов общеобразовательной средней школы

Безопасный интернет. к уроку безопасного интернета для 5-9 классов общеобразовательной средней школы fstream. C++

fstream. C++ Разработка тестов (Занятие 5)

Разработка тестов (Занятие 5) Хакатон. Выполнили Script-Deburgers

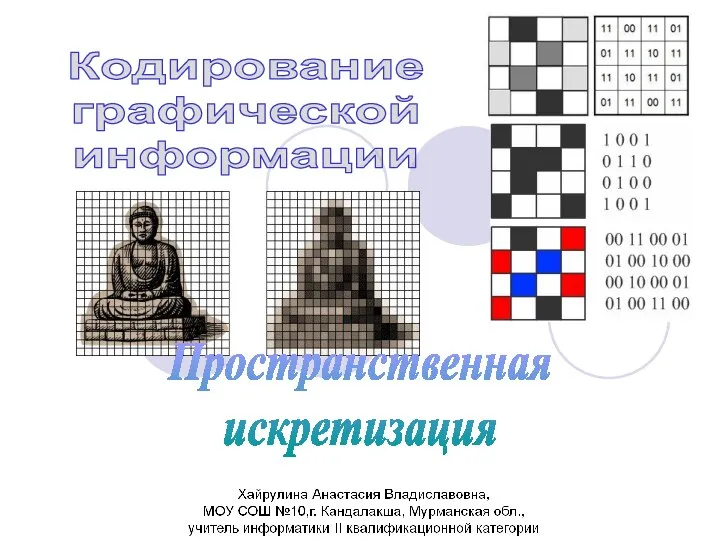

Хакатон. Выполнили Script-Deburgers Кодирование графической информации

Кодирование графической информации Работа виртуальной Си-машины на двух этапах

Работа виртуальной Си-машины на двух этапах Решение задач на компьютере алгоритмизация и программирование

Решение задач на компьютере алгоритмизация и программирование Калькулятор для умных часов AWCalculator

Калькулятор для умных часов AWCalculator Разработка тестов. Практическая работа № 5

Разработка тестов. Практическая работа № 5 Автор: Кадырова Н.В. –учитель Информатики Автор: Кадырова Н.В. –учитель Информатики МБОУ Ковриновская СОШ Адрес: 347532 Ростовск

Автор: Кадырова Н.В. –учитель Информатики Автор: Кадырова Н.В. –учитель Информатики МБОУ Ковриновская СОШ Адрес: 347532 Ростовск Характеристика и состав офисного программного обеспечения

Характеристика и состав офисного программного обеспечения SMM-мир

SMM-мир Предыстория информатики. Средства передачи информации

Предыстория информатики. Средства передачи информации Файл. Внешняя память

Файл. Внешняя память