Содержание

- 2. Понятие информационной безопасности Под информационной безопасностью понимают защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных

- 3. Информационная безопасность организации — целенаправленная деятельность ее органов и должностных лиц с использованием разрешенных сил и

- 4. Информационная безопасность государства — состояние сохранности информационных ресурсов государства и защищенности законных прав личности и общества

- 5. Понятие защиты информации Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности. Таким образом,

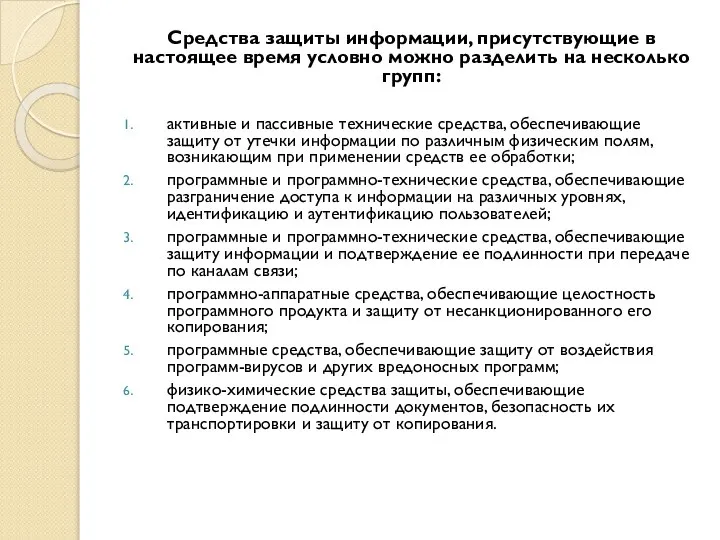

- 6. Средства защиты информации, присутствующие в настоящее время условно можно разделить на несколько групп: активные и пассивные

- 7. Понятие защищенной системы Информационной системой (или информационно-вычислительной системой) называют совокупность взаимосвязанных аппаратно-программных средств для автоматизации накопления

- 8. Защищённая информационная система — это система, реализующая информационную модель предметной области, чаще всего — какой-либо области

- 9. 2.Понятие обеспечения ИБ, задачи обеспечения ИБ, субъект обеспечения ИБ, объект обеспечения ИБ.

- 10. Понятие «обеспечение безопасности» может быть раскрыто, с одной стороны, как средство предотвращения нанесения вреда чему-нибудь или

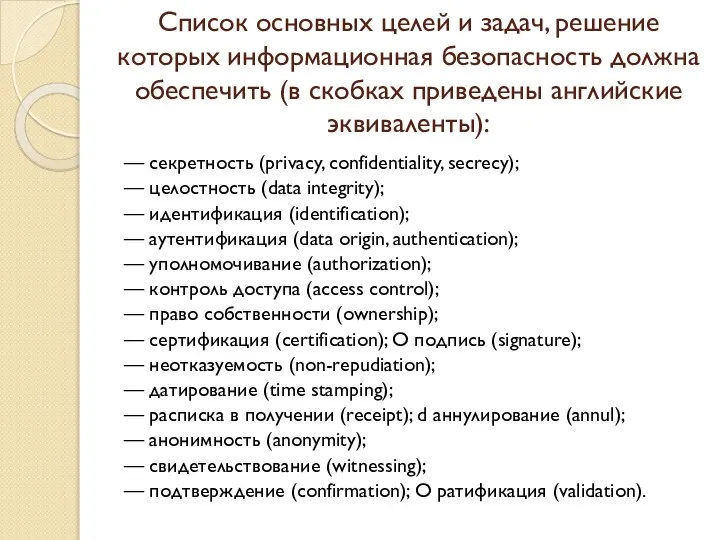

- 11. Список основных целей и задач, решение которых информационная безопасность должна обеспечить (в скобках приведены английские эквиваленты):

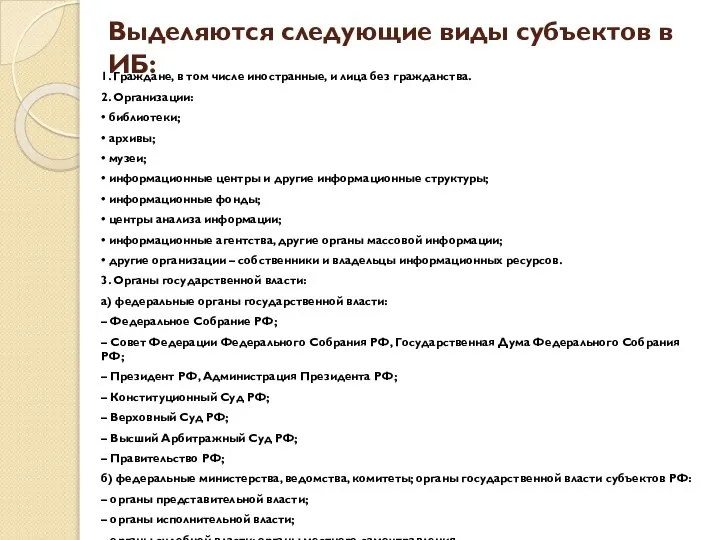

- 12. Выделяются следующие виды субъектов в ИБ: 1. Граждане, в том числе иностранные, и лица без гражданства.

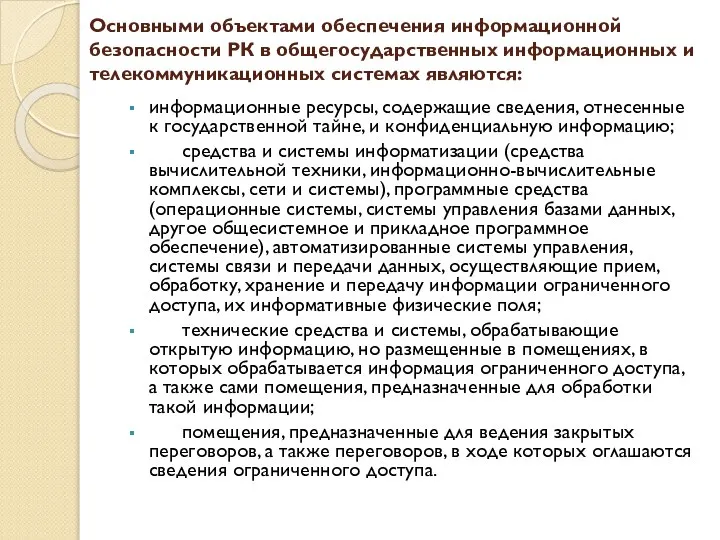

- 13. Основными объектами обеспечения информационной безопасности РК в общегосударственных информационных и телекоммуникационных системах являются: информационные ресурсы, содержащие

- 14. 3. Актуальность вопросов ИБ и защиты информации (нужно ли защищать и зачем)

- 15. Давно известно, что информация может быть настоящим сокровищем. Именно поэтому часто много усилий затрачивается как на

- 16. И так, первая и главная причина, на которую руководитель обращает внимание, — финансовый аспект. Но она

- 17. Безусловно, никто не захочет продолжать сотрудничать с банком, если любой человек «с улицы» будет иметь доступ

- 18. 4.Понятие нарушителей(злоумышленников) ИБ, группы внешних и внутренних нарушителей, классификация по уровню возможностей нарушителей.

- 19. Под нарушителем в общем виде можно рассматривать лицо или группу лиц, которые в результате предумышленных или

- 20. Нарушитель - это лицо, предпринявшее попытку выполнения запрещенных операций (действий) по ошибке, незнанию или осознанно со

- 21. При рассмотрении нарушителей необходимо разделить их на группы по возможностям воздействия на его компоненты. Групп нарушителей

- 22. Классификация нарушителей по уровню возможностей 1) применяет методы социальной инженерии: манипуляцию, нейролингвистическое программирование, подкуп, шантаж; 2)

- 23. 5.Угрозы ИБ: понятие угрозы, классические угрозы, особенности и примеры их реализации.

- 24. Угрозы информационной безопасности Под угрозой в национальном стандарте понимается потенциальная причина инцидента, способного нанести ущерб системе

- 25. Виды угроз информационной безопасности РК По своей общей направленности угрозы информационной безопасности РК подразделяются на следующие

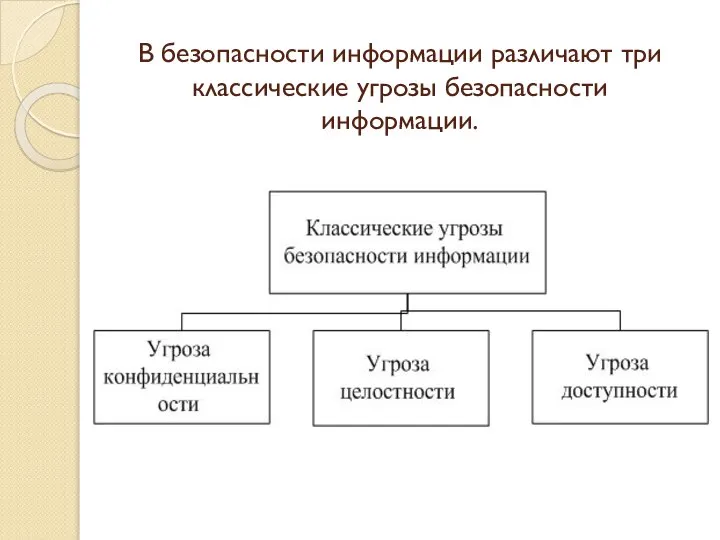

- 26. В безопасности информации различают три классические угрозы безопасности информации.

- 27. Угроза конфиденциальности состоит в нарушении установленных ограничений на доступ к информации. Угроза целостности — несанкционированное изменение

- 28. ОСНОВНЫЕ МЕТОДЫ РЕАЛИЗАЦИИ УГРОЗ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ К основным направлениям реализации злоумышленником информационных угроз относятся: непосредственное обращение

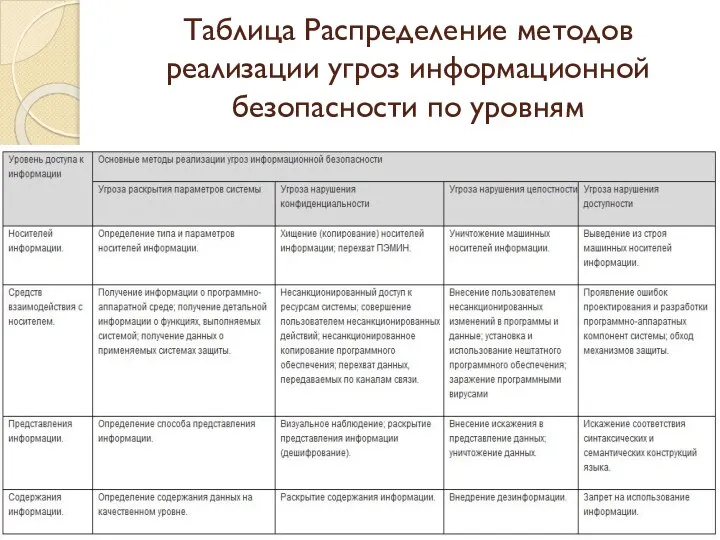

- 29. При рассмотрении вопросов защиты автоматизированных систем целесообразно использовать четырехуровневую градацию доступа к хранимой, обрабатываемой и защищаемой

- 30. Данные уровни были введены исходя из того, что: Информация для удобства манипулирования чаще всего фиксируется на

- 31. Таблица Распределение методов реализации угроз информационной безопасности по уровням

- 32. Вопрос 6, 7: Классификация видов угроз ИБ по ряду признаков

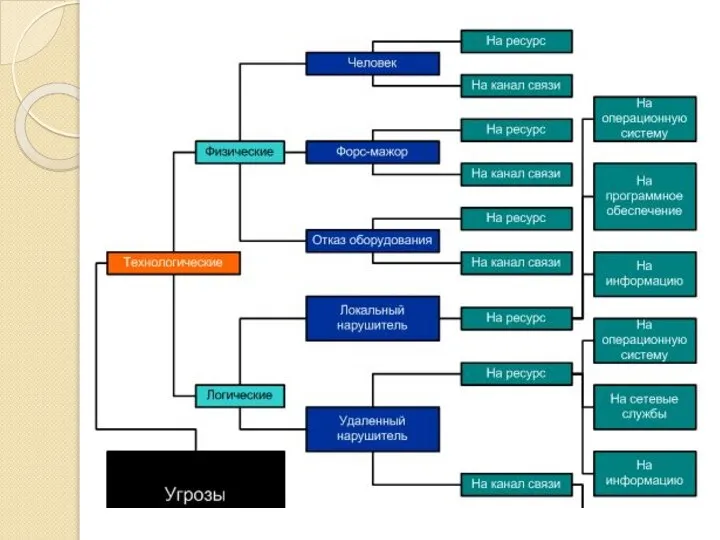

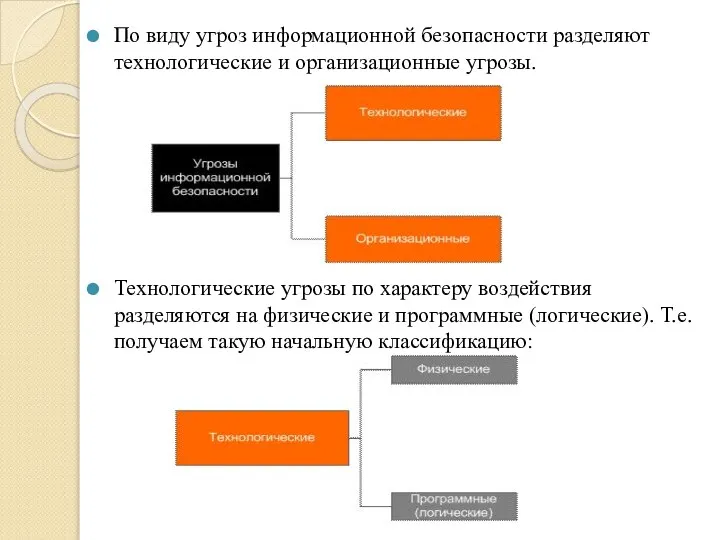

- 35. По виду угроз информационной безопасности разделяют технологические и организационные угрозы. Технологические угрозы по характеру воздействия разделяются

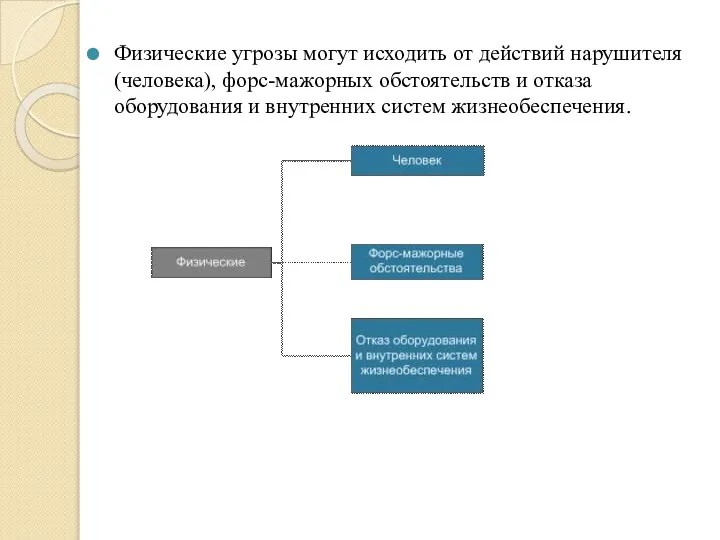

- 36. Физические угрозы могут исходить от действий нарушителя (человека), форс-мажорных обстоятельств и отказа оборудования и внутренних систем

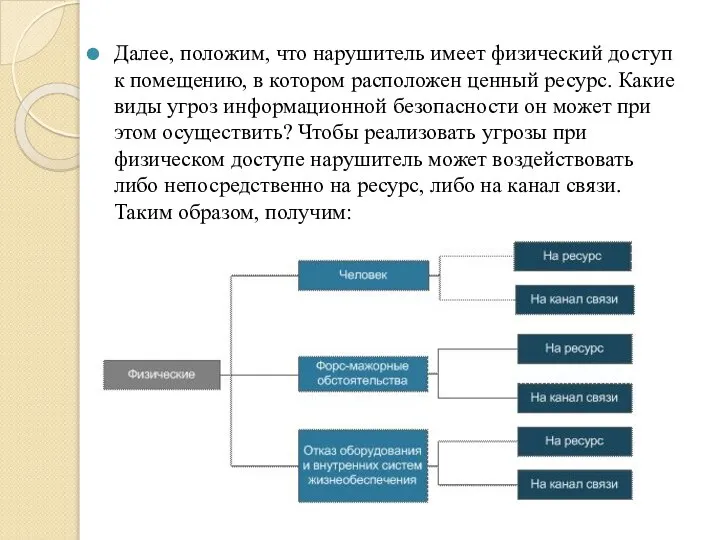

- 37. Далее, положим, что нарушитель имеет физический доступ к помещению, в котором расположен ценный ресурс. Какие виды

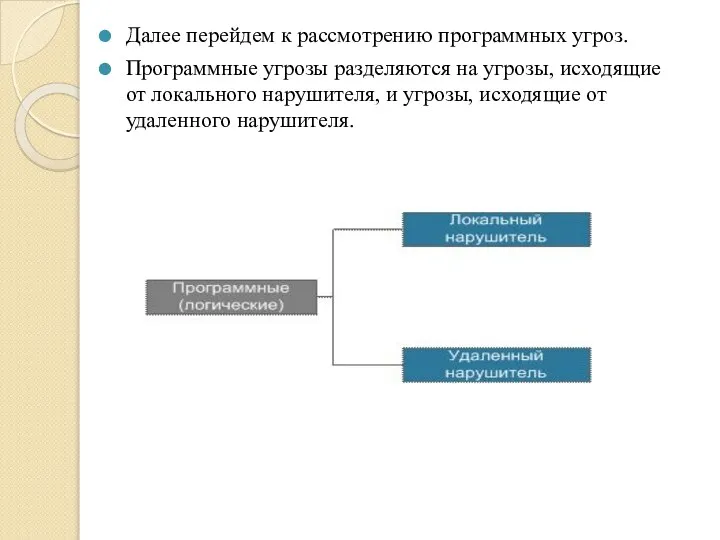

- 38. Далее перейдем к рассмотрению программных угроз. Программные угрозы разделяются на угрозы, исходящие от локального нарушителя, и

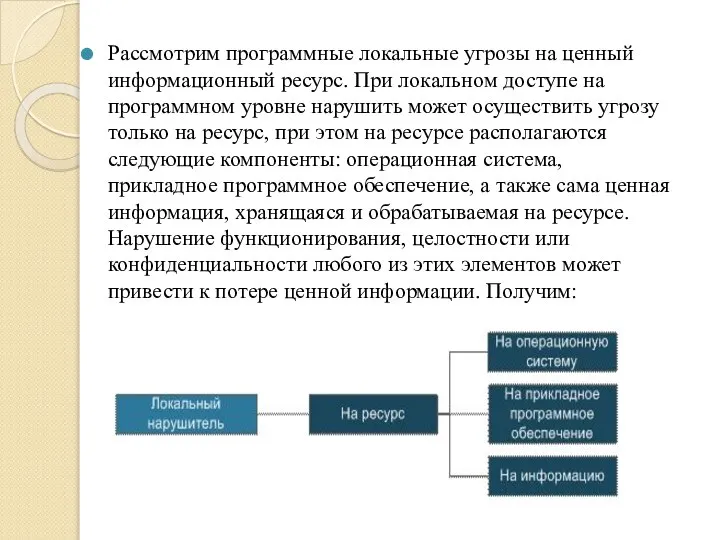

- 39. Рассмотрим программные локальные угрозы на ценный информационный ресурс. При локальном доступе на программном уровне нарушить может

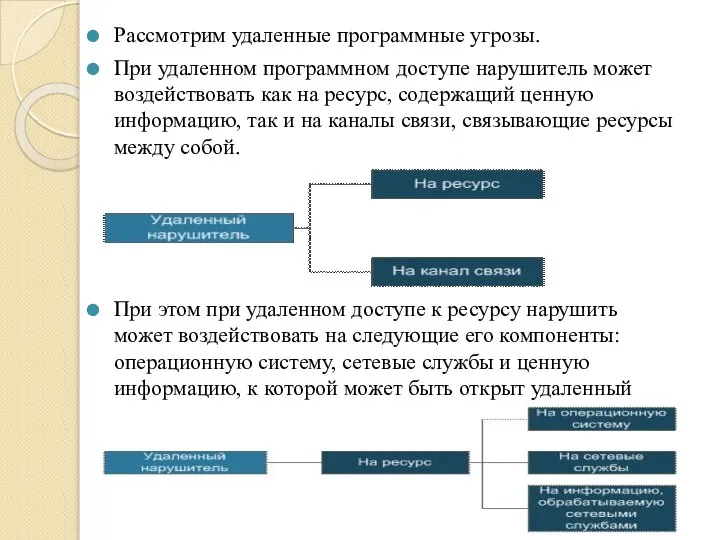

- 40. Рассмотрим удаленные программные угрозы. При удаленном программном доступе нарушитель может воздействовать как на ресурс, содержащий ценную

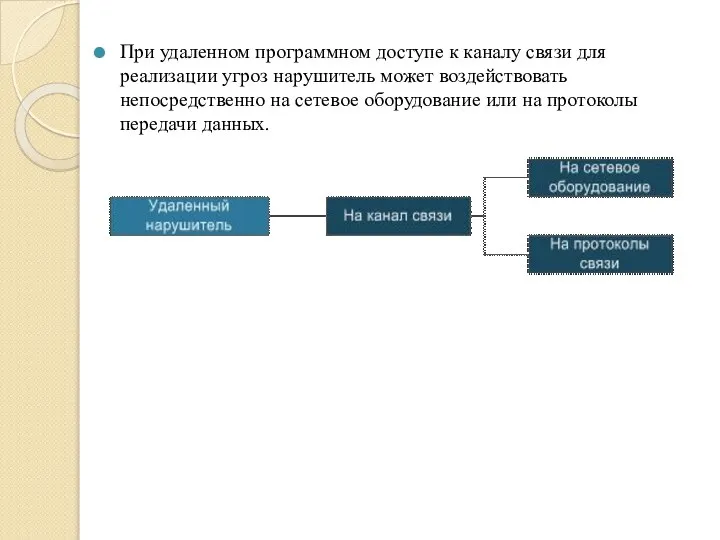

- 41. При удаленном программном доступе к каналу связи для реализации угроз нарушитель может воздействовать непосредственно на сетевое

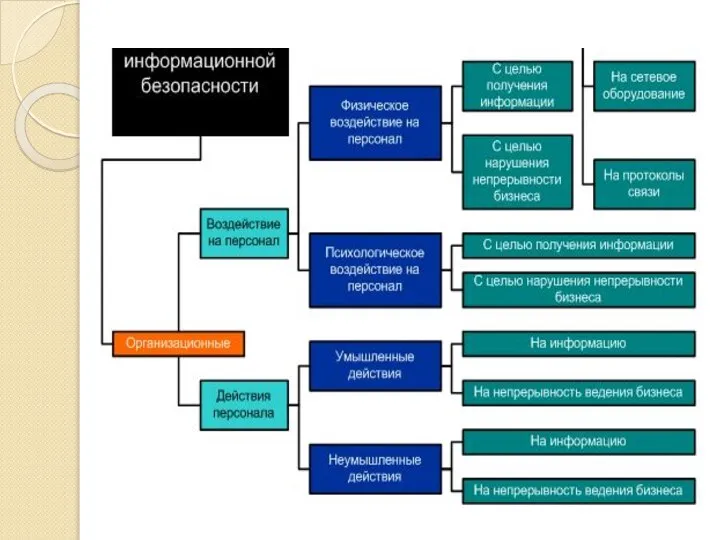

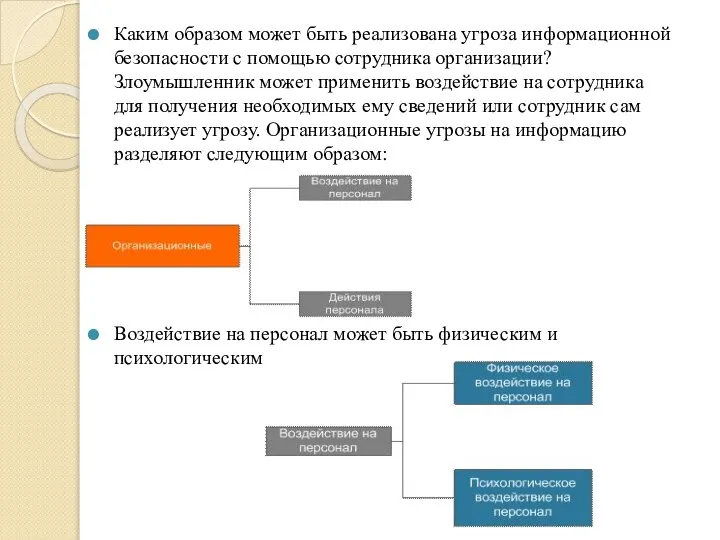

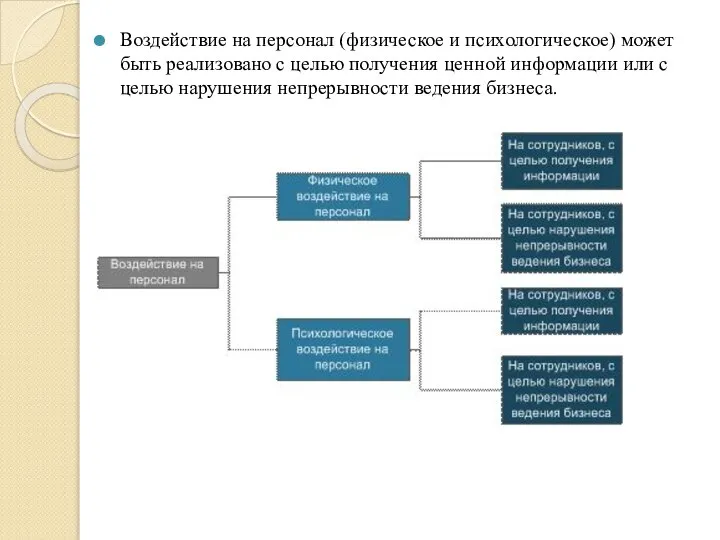

- 42. Каким образом может быть реализована угроза информационной безопасности с помощью сотрудника организации? Злоумышленник может применить воздействие

- 43. Воздействие на персонал (физическое и психологическое) может быть реализовано с целью получения ценной информации или с

- 45. Скачать презентацию

Защита информации в операционных системах Windows. Администрирование в Windows XP. Управление безопасностью компьютера

Защита информации в операционных системах Windows. Администрирование в Windows XP. Управление безопасностью компьютера Измерительные информационные системы

Измерительные информационные системы Знайомство з клавіатурою

Знайомство з клавіатурою Программа для контроля параметров настройки ВКТ Vkt7Easy2

Программа для контроля параметров настройки ВКТ Vkt7Easy2 Применение интерактивного оборудования в начальной школе Муниципальное автономное общеобразовательное учреждение гимназия №

Применение интерактивного оборудования в начальной школе Муниципальное автономное общеобразовательное учреждение гимназия № Презентация на тему МОДЕЛИРОВАНИЕ И ФОРМАЛИЗАЦИЯ

Презентация на тему МОДЕЛИРОВАНИЕ И ФОРМАЛИЗАЦИЯ Роль теоцентризма в философии средних веков

Роль теоцентризма в философии средних веков Функции Еxcel (продолжение). Лекция 3

Функции Еxcel (продолжение). Лекция 3 Разработка и исследование моделей на компьютере

Разработка и исследование моделей на компьютере Бананы. Рекомендации по оформлению сайта

Бананы. Рекомендации по оформлению сайта Процесс шифрования и дешифрования. Лекция №2 по технологии программирования

Процесс шифрования и дешифрования. Лекция №2 по технологии программирования Ликбез для родителей. Как создать страницу ВКонтакте для ребенка

Ликбез для родителей. Как создать страницу ВКонтакте для ребенка Регистрация на сайте gosuslugi.ru

Регистрация на сайте gosuslugi.ru Intent'ы, IntentFilter'ы и BackStack Activity

Intent'ы, IntentFilter'ы и BackStack Activity Кто создал Интернет

Кто создал Интернет Хуалян ТВ

Хуалян ТВ Патерни проектування. Декоратор

Патерни проектування. Декоратор Клуб Девичник

Клуб Девичник Безопасный интернет. Знакомство вслепую

Безопасный интернет. Знакомство вслепую Software Processes

Software Processes Определение значения логического выражения Подготовка к ГИА по информатике Задания А2

Определение значения логического выражения Подготовка к ГИА по информатике Задания А2  Компьютерные мышки

Компьютерные мышки  Операционная система Windows . История её развития и применение Разработчик – ученица

Операционная система Windows . История её развития и применение Разработчик – ученица Сетевые информационные системы

Сетевые информационные системы Отчет по таргетированной рекламе ВКонтакте за октябрь 2021

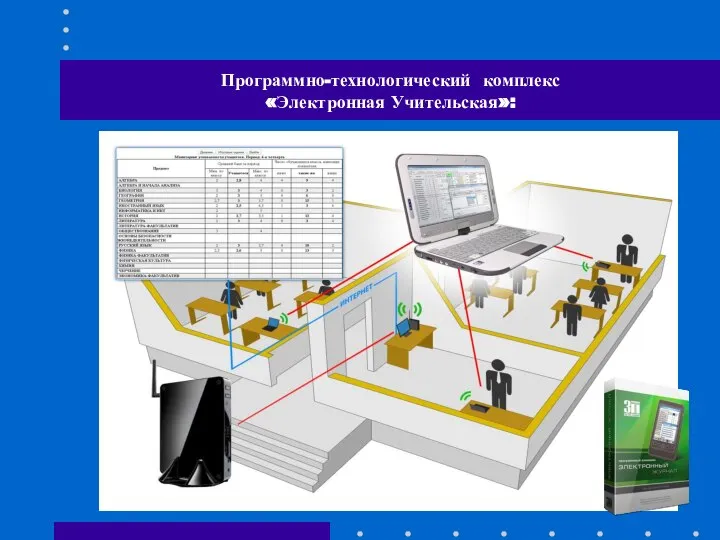

Отчет по таргетированной рекламе ВКонтакте за октябрь 2021 Программно-технологический комплекс Электронная учительская: Состав и архитектура комплекса

Программно-технологический комплекс Электронная учительская: Состав и архитектура комплекса Entity relationships. Describe relational databases and their use

Entity relationships. Describe relational databases and their use Component Enabler for .NET. Overview

Component Enabler for .NET. Overview