Содержание

- 2. Содержание лекции Описание предметной области. Постановка задачи. Актуальность. Биометрические системы защиты информации. Описание. Использование. Обзор готовых

- 3. Предметная область Существует большое разнообразие методов идентификации и многие из них получили широкое коммерческое применение. На

- 4. Диапазон решаемых проблем предотвращение проникновения злоумышленников на охраняемые территории и в помещения за счет подделки, кражи

- 5. Биометрические системы защиты информации Это системы контроля доступа, основанные на идентификации и аутентификации человека по биологическим

- 6. Сегментация биометрического рынка по методам идентификации

- 7. Идентификация в биометрической системе Регистрация идентификатора – сведение о физиологической или поведенческой характеристике преобразуется в форму,

- 8. Надежность систем Одна из самых важных характеристик систем защиты информации, основанных на биометрических технологиях, является высокая

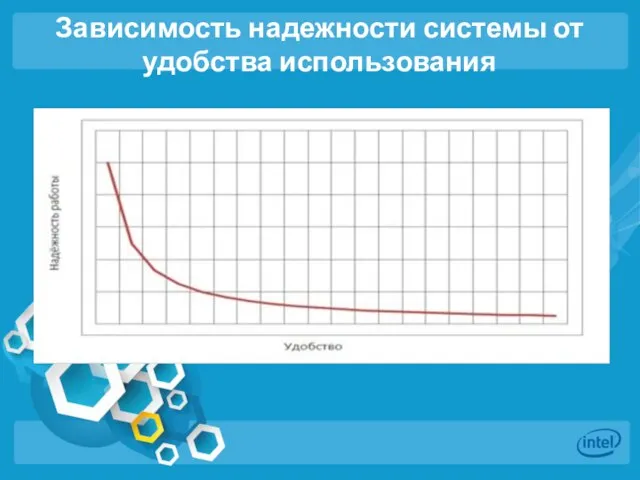

- 9. Зависимость надежности системы от удобства использования

- 10. Модуль регистрации «Обучает» систему идентифицировать конкретного человека. На этапе регистрации видеокамера или иные датчики сканируют человека

- 11. Модуль идентификации Модуль идентификации получает от видеокамеры изображение человека и преобразует его в тот же цифровой

- 12. ИКАР Лаб: комплекс криминалистического исследования фонограмм речи Аппаратно-программный комплекс ИКАР Лаб предназначен для решения широкого круга

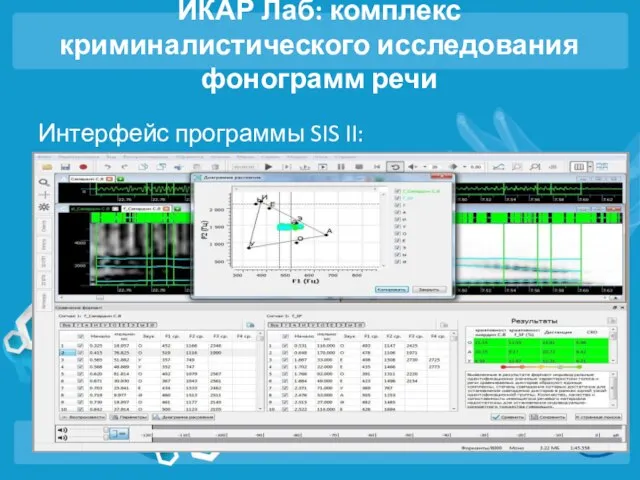

- 13. ИКАР Лаб: комплекс криминалистического исследования фонограмм речи Интерфейс программы SIS II:

- 14. ИКАР Лаб: комплекс криминалистического исследования фонограмм речи Модуль «Сравнение Основного Тона»:

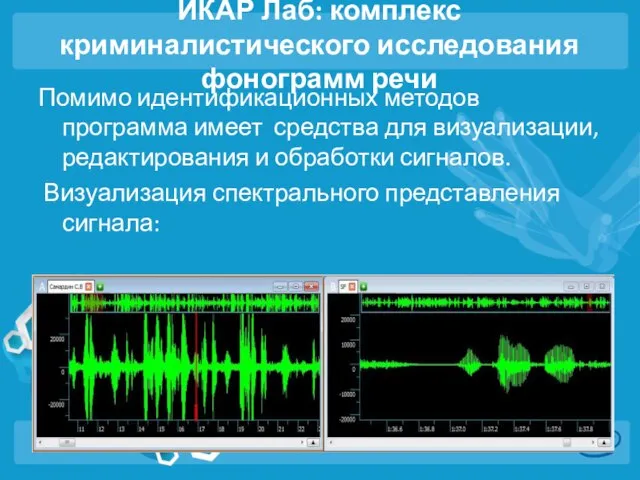

- 15. ИКАР Лаб: комплекс криминалистического исследования фонограмм речи Помимо идентификационных методов программа имеет средства для визуализации, редактирования

- 16. ИКАР Лаб: комплекс криминалистического исследования фонограмм речи Достоинства программы: • Множество алгоритмов для идентификационного исследования; •

- 17. ИКАР Лаб: комплекс криминалистического исследования фонограмм речи Недостатки программы: • Сравнение происходит в режим “один-к-одному”; •

- 18. FastAccess Pro Программное обеспечение FastAccess Pro, разработанное компанией Sensible Visoin, обеспечивает быстрый, безопасный и интересный доступ

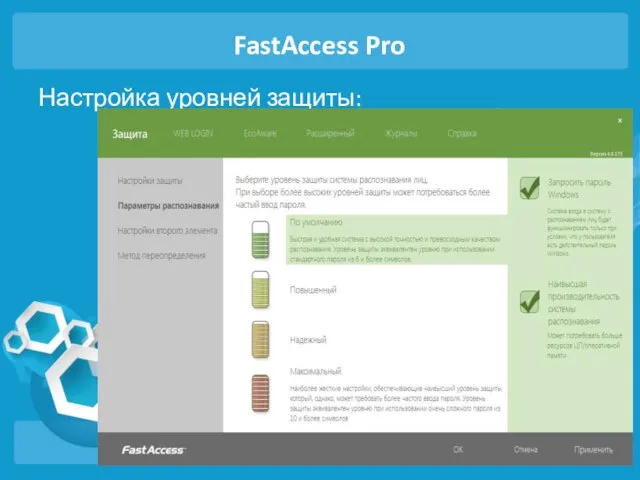

- 19. FastAccess Pro Настройка уровней защиты:

- 20. Описание алгоритмических подходов Алгоритмы распознавания лица: Для решения задачи распознавания объектов построено множество методов, которые сильно

- 21. Описание алгоритмических подходов Алгоритм распознавания голоса: Метод идентификации диктора на основе вычисления акустических параметров речи с

- 22. Интеграция возможностей модулей Intel Perceptual Computing SDK Intel Perceptual Computing SDK имеет в своем составе несколько

- 23. Интеграция возможностей модулей Intel Perceptual Computing SDK 2) Использование голоса для идентификации человека Модуль Voice Recognition

- 25. Скачать презентацию

“Облачная” система извлечения знаний

“Облачная” система извлечения знаний Способы представления синтаксической структуры высказывания. (Лекция 4)

Способы представления синтаксической структуры высказывания. (Лекция 4) Индекс научного цитирования. Scopus, Web of Science, Google Scholar

Индекс научного цитирования. Scopus, Web of Science, Google Scholar Scilab - пакет прикладных математических программ

Scilab - пакет прикладных математических программ Общие сведения о языке Паскаль

Общие сведения о языке Паскаль Основы алгоритмизации и программирования

Основы алгоритмизации и программирования Презентация "Создание сайта" - скачать презентации по Информатике

Презентация "Создание сайта" - скачать презентации по Информатике Системы автоматизированного программирования обработки на станках с ЧПУ их структура и классификация

Системы автоматизированного программирования обработки на станках с ЧПУ их структура и классификация Тема 15. Глобальная компьютерная сеть Интернет

Тема 15. Глобальная компьютерная сеть Интернет  Обработка информации

Обработка информации Анализ дизайна интернет-сайтов

Анализ дизайна интернет-сайтов ПРОГРАММИРОВАНИЕ II Емельянов Павел Геннадьевич к.ф.-м.н., с.н.с. ИСИ СО РАН emelianov@iis.nsk.su

ПРОГРАММИРОВАНИЕ II Емельянов Павел Геннадьевич к.ф.-м.н., с.н.с. ИСИ СО РАН emelianov@iis.nsk.su  СУБД Access. Создание главной кнопочной формы

СУБД Access. Создание главной кнопочной формы Моделирование. Лекция № 7

Моделирование. Лекция № 7 Интернет-магазин Совместные покупки

Интернет-магазин Совместные покупки Микропроцессорные системы Вводная лекция

Микропроцессорные системы Вводная лекция  Автоматизация информационно-библиотечной деятельности

Автоматизация информационно-библиотечной деятельности CRM для малого бизнеса

CRM для малого бизнеса Fi̇zyoloji̇k si̇nyalleri̇n kaydedi̇lmesi̇

Fi̇zyoloji̇k si̇nyalleri̇n kaydedi̇lmesi̇ Программирование на языке Python

Программирование на языке Python Трёхмерное моделирование

Трёхмерное моделирование Школьный этап Всероссийской олимпиады школьников по информатике/ 10-11 класс

Школьный этап Всероссийской олимпиады школьников по информатике/ 10-11 класс Основы Web

Основы Web Презентация "Графические редакторы растрового типа" - скачать презентации по Информатике

Презентация "Графические редакторы растрового типа" - скачать презентации по Информатике Транзакции. Понятие транзакции

Транзакции. Понятие транзакции Создание и редактирование графических изображений

Создание и редактирование графических изображений КОЛИЧЕСТВО ИНФОРМАЦИИ ЕДИНИЦЫ ИЗМЕРЕНИЯ ИНФОРМАЦИИ

КОЛИЧЕСТВО ИНФОРМАЦИИ ЕДИНИЦЫ ИЗМЕРЕНИЯ ИНФОРМАЦИИ Информация. Кодирование. Измерение

Информация. Кодирование. Измерение