- Главная

- Информатика

-

Троянские программы и защита от них

Содержание

- 2. Троянские программы Троянской программой (троянцем, или троянским конем) называется: программа, которая, являясь частью другой программы с

- 3. Принципиальное различие троянских программ и вирусов состоит в том, что вирус представляет собой самостоятельно размножающуюся программу,

- 4. Что будет делать подобная программа, внедрившись в компьютер, известно одному только ее создателю и зависит лишь

- 5. Воровство паролей. Раньше, когда основным и фактически единственным способом массового доступа в Интернет было модемное соединение,

- 6. Удаленное администрирование. Программы этого класса аналогичны профессиональным утилитам удаленного администрирования, однако устанавливаются без согласия пользователя и

- 7. Рассылка спама. Такой троянец после установки на компьютер пользователя начинает рассылать спам по заранее заданным адресам

- 8. Proxy-серверы. Троянская программа устанавливает на компьютер один или несколько видов прокси-серверов (Socks, HTTP и пр.), с

- 9. Программы распределенных вычислений. Эти программы можно назвать одним из самых «интеллигентных» классов троянцев. Цели таких программ

- 10. Рекламные модули и модули накрутки рекламы. Троянские программы могут демонстрировать пользователю зараженного компьютера рекламную информацию разного

- 11. Троянцы, устанавливающие дополнительные модули либо ждущие команды от своего автора. Такие программы загружают на зараженный компьютер

- 12. Таким образом, троянская программа — это особая разновидность программной закладки. Она дополнительно наделена функциями, о существовании

- 13. Защита компьютера Для защиты компьютера через интернет, на компьютере должен быть установлен антивирус с защитой от

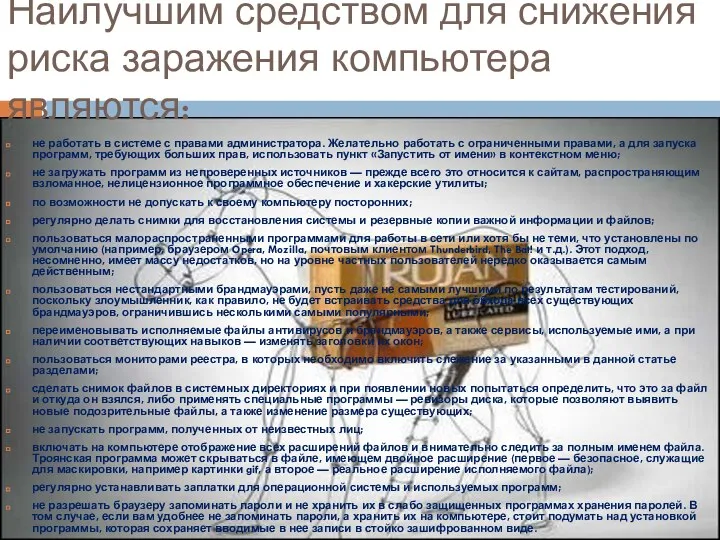

- 14. Наилучшим средством для снижения риска заражения компьютера являются: не работать в системе с правами администратора. Желательно

- 16. Скачать презентацию

Троянские программы

Троянской программой (троянцем, или троянским конем) называется:

программа, которая, являясь

Троянские программы

Троянской программой (троянцем, или троянским конем) называется:

программа, которая, являясь

программа с известными ее пользователю функциями, в которую были внесены изменения, чтобы, помимо этих функций, она могла втайне от него выполнять некоторые другие (разрушительные) действия.

Принципиальное различие троянских программ и вирусов состоит в том, что вирус

часто встречаются

гибриды — вирусы

(в основном e-mail

и сетевые черви),

вместе с которыми

распространяются

троянские

программы.

Что будет делать подобная программа, внедрившись в компьютер, известно одному только

Что будет делать подобная программа, внедрившись в компьютер, известно одному только

Воровство паролей. Раньше, когда основным и фактически единственным способом массового доступа

Воровство паролей. Раньше, когда основным и фактически единственным способом массового доступа

Программы DDoS-атаки. Зараженные такой троянской программой компьютеры участвуют в DDoS-атаках, вызывая перегрузку атакуемого сервера. И опять с точки зрения атакуемого все выглядит так, словно один из нападавших — это компьютер жертвы.

Удаленное администрирование. Программы этого класса аналогичны профессиональным утилитам удаленного администрирования, однако

Удаленное администрирование. Программы этого класса аналогичны профессиональным утилитам удаленного администрирования, однако

внедряются друзьями или

знакомыми пользователя —

для организации

дружеских розыгрышей

(которые, впрочем, далеко

не всегда оказываются

безобидными).

Рассылка спама. Такой троянец после установки на компьютер пользователя начинает рассылать

Рассылка спама. Такой троянец после установки на компьютер пользователя начинает рассылать

могут быть весьма

неприятные (например,

блокировка IP-адреса

в большинстве почтовых

систем).

Proxy-серверы. Троянская программа устанавливает на компьютер один или несколько видов прокси-серверов

Proxy-серверы. Троянская программа устанавливает на компьютер один или несколько видов прокси-серверов

Шпионские программы. Программы этого класса собирают сведения с зараженного компьютера (это может быть вся переписка, все нажимаемые клавиши, посещаемые страницы, установленные программы и многое другое) и пересылают их по адресу, прописанному в троянце.

Программы распределенных вычислений. Эти программы можно назвать одним из самых «интеллигентных»

Программы распределенных вычислений. Эти программы можно назвать одним из самых «интеллигентных»

Рекламные модули и модули накрутки рекламы. Троянские программы могут демонстрировать пользователю

Рекламные модули и модули накрутки рекламы. Троянские программы могут демонстрировать пользователю

баннерных систем

путем имитации

заходов пользователя

на ресурс, где размещена

реклама.

Троянцы, устанавливающие дополнительные модули либо ждущие команды от своего автора. Такие

Троянцы, устанавливающие дополнительные модули либо ждущие команды от своего автора. Такие

Таким образом, троянская программа — это особая разновидность программной закладки. Она

Таким образом, троянская программа — это особая разновидность программной закладки. Она

Защита компьютера

Для защиты компьютера через интернет, на компьютере должен быть установлен

Защита компьютера

Для защиты компьютера через интернет, на компьютере должен быть установлен

В паре с антивирусом могут работать брандмауэры или фрайрволлы. Их задача отслеживать открываемые несанкционированно открытые порты, в случае, если сервер троянской программы откроет его. Брандмауэр работает по принципу разрешения открытия порта той или иной программе, каждый раз при этом спрашивая. Существуют вирусы, которые отключают брандмауэр, по этому признаку пользователь может узнать, что в его компьютере присутствует троян. .

Наилучшим средством для снижения риска заражения компьютера являются:

не работать в системе

Наилучшим средством для снижения риска заражения компьютера являются:

не работать в системе

не загружать программ из непроверенных источников — прежде всего это относится к сайтам, распространяющим взломанное, нелицензионное программное обеспечение и хакерские утилиты;

по возможности не допускать к своему компьютеру посторонних;

регулярно делать снимки для восстановления системы и резервные копии важной информации и файлов;

пользоваться малораспространенными программами для работы в сети или хотя бы не теми, что установлены по умолчанию (например, браузером Opera, Mozilla, почтовым клиентом Thunderbird, The Bat! и т.д.). Этот подход, несомненно, имеет массу недостатков, но на уровне частных пользователей нередко оказывается самым действенным;

пользоваться нестандартными брандмауэрами, пусть даже не самыми лучшими по результатам тестирований, поскольку злоумышленник, как правило, не будет встраивать средства для обхода всех существующих брандмауэров, ограничившись несколькими самыми популярными;

переименовывать исполняемые файлы антивирусов и брандмауэров, а также сервисы, используемые ими, а при наличии соответствующих навыков — изменять заголовки их окон;

пользоваться мониторами реестра, в которых необходимо включить слежение за указанными в данной статье разделами;

сделать снимок файлов в системных директориях и при появлении новых попытаться определить, что это за файл и откуда он взялся, либо применять специальные программы — ревизоры диска, которые позволяют выявить новые подозрительные файлы, а также изменение размера существующих;

не запускать программ, полученных от неизвестных лиц;

включать на компьютере отображение всех расширений файлов и внимательно следить за полным именем файла. Троянская программа может скрываться в файле, имеющем двойное расширение (первое — безопасное, служащие для маскировки, например картинки gif, а второе — реальное расширение исполняемого файла);

регулярно устанавливать заплатки для операционной системы и используемых программ;

не разрешать браузеру запоминать пароли и не хранить их в слабо защищенных программах хранения паролей. В том случае, если вам удобнее не запоминать пароли, а хранить их на компьютере, стоит подумать над установкой программы, которая сохраняет вводимые в нее записи в стойко зашифрованном виде.

Условный оператор Автор: Облицова Татьяна Александровна, учитель информатики МБОУ СОШ № 6, г.Боготол, Красноярский край

Условный оператор Автор: Облицова Татьяна Александровна, учитель информатики МБОУ СОШ № 6, г.Боготол, Красноярский край  Электронная почта и другие серверы компьютерных сетей

Электронная почта и другие серверы компьютерных сетей Քոմփյութերային ցանցերում սերվերային համակարգերի անվտանգության մեխանիզմների մշակում

Քոմփյութերային ցանցերում սերվերային համակարգերի անվտանգության մեխանիզմների մշակում Презентация "Программы для работы с электронной почтой: почтовые клиенты, их возможности и принципы работы" - скачать презент

Презентация "Программы для работы с электронной почтой: почтовые клиенты, их возможности и принципы работы" - скачать презент Анализ простых алгоритмов для исполнителя

Анализ простых алгоритмов для исполнителя Система счисления. Вопросы для повторения

Система счисления. Вопросы для повторения КОЛИЧЕСТВО ИНФОРМАЦИИ ЕДИНИЦЫ ИЗМЕРЕНИЯ ИНФОРМАЦИИ

КОЛИЧЕСТВО ИНФОРМАЦИИ ЕДИНИЦЫ ИЗМЕРЕНИЯ ИНФОРМАЦИИ Виды компьютерных сетей

Виды компьютерных сетей Презентация "ОДНОМЕРНЫЕ МАССИВЫ" - скачать презентации по Информатике

Презентация "ОДНОМЕРНЫЕ МАССИВЫ" - скачать презентации по Информатике Архитектурная схема ЭВМ. Состав ПК

Архитектурная схема ЭВМ. Состав ПК «1С: Образование (единая коллекция ЦОР) как система организации и поддержки образовательного процесса» Методист МОУ ДПО «КЦПИ и М

«1С: Образование (единая коллекция ЦОР) как система организации и поддержки образовательного процесса» Методист МОУ ДПО «КЦПИ и М Текстовые редакторы

Текстовые редакторы Основы алгоритмизации Определение Способы описания Типы алгоритмов

Основы алгоритмизации Определение Способы описания Типы алгоритмов Преобразования число-строка

Преобразования число-строка Назначение базы данных

Назначение базы данных Системы пакетной обработки. Понятие сети

Системы пакетной обработки. Понятие сети Основы защиты информации. Сервисные программные средства

Основы защиты информации. Сервисные программные средства Информационные процессы

Информационные процессы Создание трехмерного мира в SketchU. Интерфейс программы. Инструменты. (Урок 2)

Создание трехмерного мира в SketchU. Интерфейс программы. Инструменты. (Урок 2) Свойства алгоритма. Возможность автоматизации деятельности человека

Свойства алгоритма. Возможность автоматизации деятельности человека Коммуникационные технологии

Коммуникационные технологии Анализ по контекстной рекламе

Анализ по контекстной рекламе Штучний інтелект. Інтернет речей. Smart-технології. Технології колективного інтелекту

Штучний інтелект. Інтернет речей. Smart-технології. Технології колективного інтелекту Определение количества информации

Определение количества информации Создание 2D игры

Создание 2D игры : Шифры замены

: Шифры замены Презентация "Манипуляторы" - скачать презентации по Информатике

Презентация "Манипуляторы" - скачать презентации по Информатике Обеспечение качества. Метрики тестирования. (Занятие 6)

Обеспечение качества. Метрики тестирования. (Занятие 6)