Содержание

- 2. Асимметричные алгоритмы шифрования В асимметричных системах для шифрования данных используется один ключ, а для дешифрования –

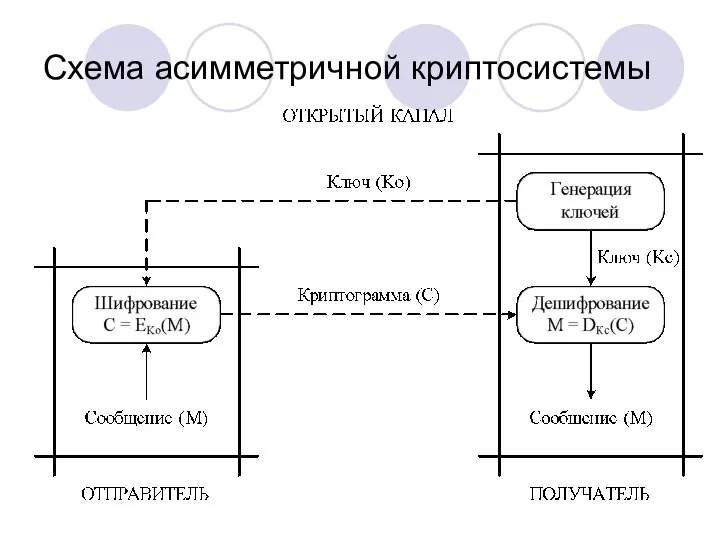

- 3. Cхема асимметричной криптосистемы

- 4. Особенности асимметричных криптосистем открытый ключ Ko и криптограмма C могут быть отправлены по незащищенным каналам, т.е.

- 5. Требования к асимметричным криптосистемам вычисление пары ключей (Ko, Kc) должно быть простым; отправитель может легко вычислить

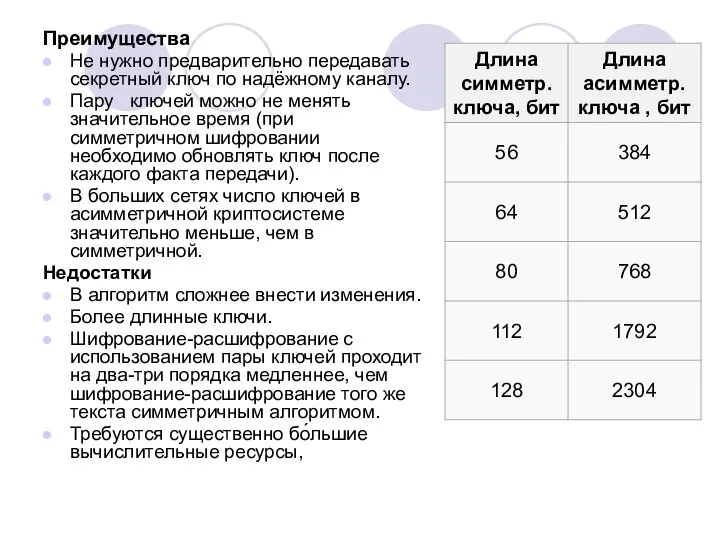

- 6. Преимущества Не нужно предварительно передавать секретный ключ по надёжному каналу. Пару ключей можно не менять значительное

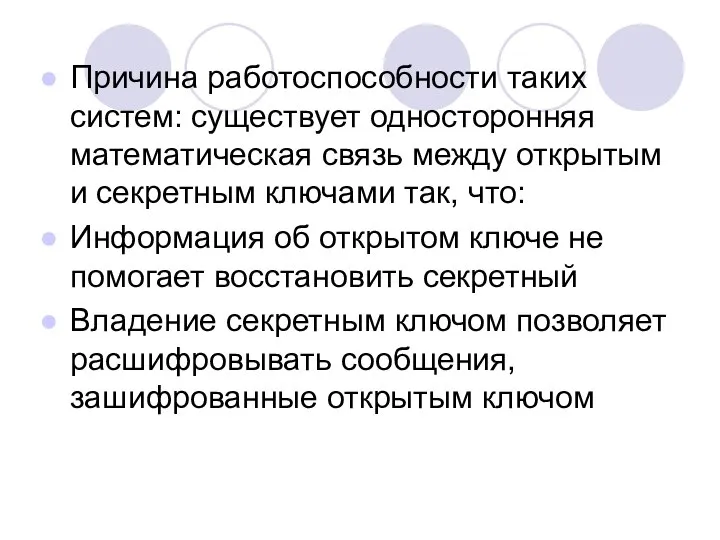

- 7. Причина работоспособности таких систем: существует односторонняя математическая связь между открытым и секретным ключами так, что: Информация

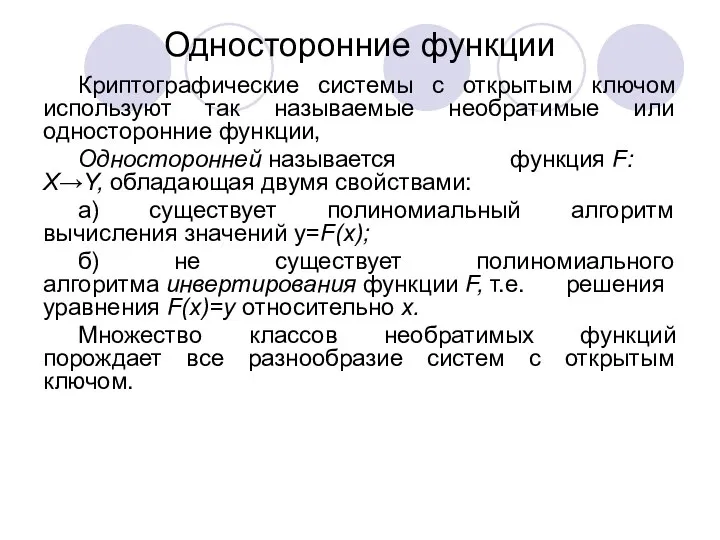

- 8. Односторонние функции Кpиптогpафические системы с открытым ключом используют так называемые необратимые или односторонние функции, Односторонней называется

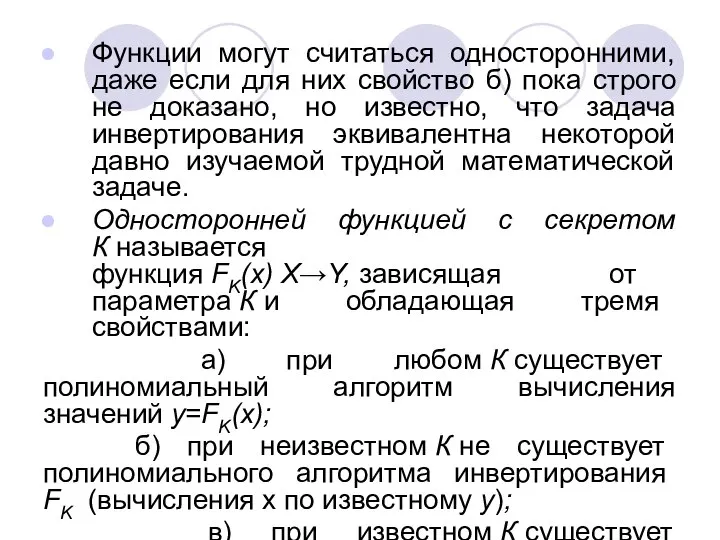

- 9. Функции могут считаться односторонними, даже если для них свойство б) пока строго не доказано, но известно,

- 10. Кpиптосистемы с откpытым ключом опиpаются на один из следующих типов необpатимых пpеобpазований: Разложение больших чисел на

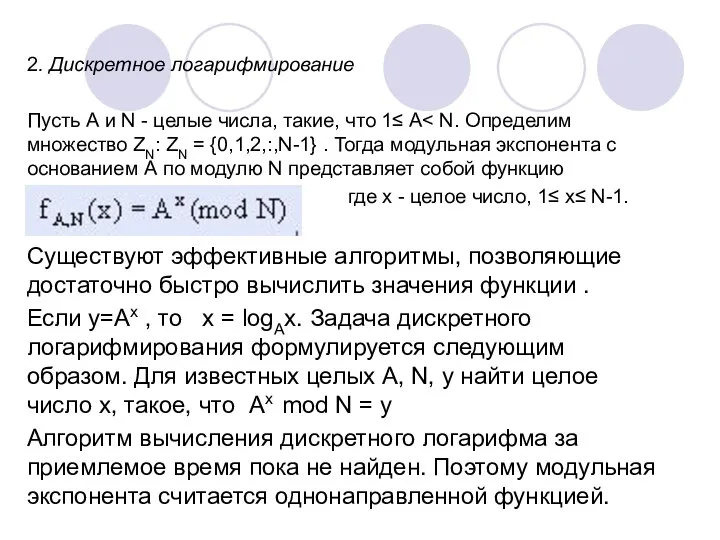

- 11. 2. Дискретное логарифмирование Пусть А и N - целые числа, такие, что 1≤ А где x

- 12. По современным оценкам теории чисел при целых числах А ≈ 2664 и N ≈ 2664 решение

- 13. Положения теории чисел, используемые в криптографии с открытым ключом Если число не имеет делителей, кроме самого

- 14. Исследованием закономерностей, связанных с целыми числами, занимался швейцарский математик Леонард Эйлер (Leonard Euler). Одним из вопросов,

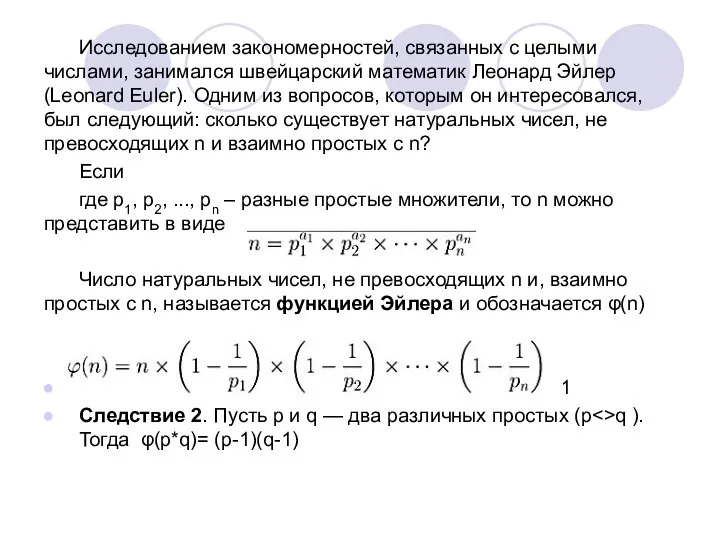

- 15. Определить, какие из пар чисел (25,12), (25,15), (13,39), (40,27) взаимно просты. Найти значение функции Эйлера: а)

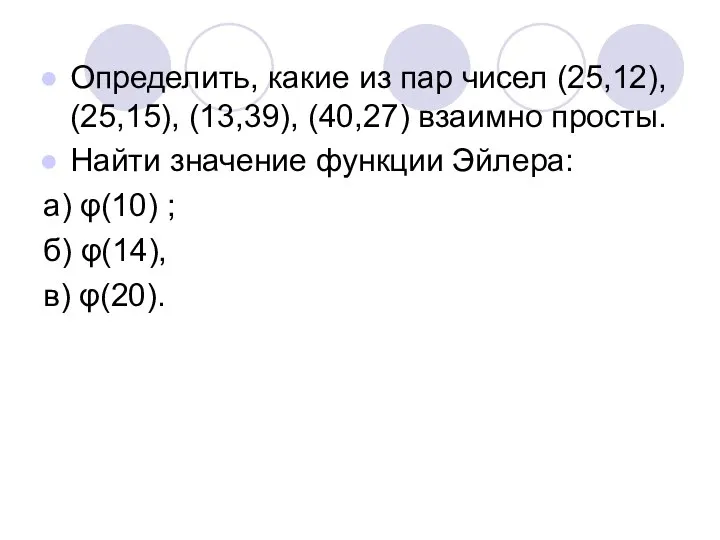

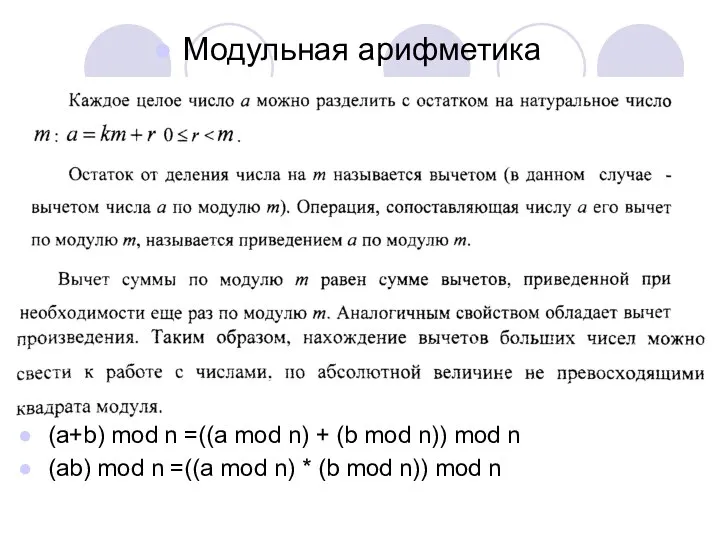

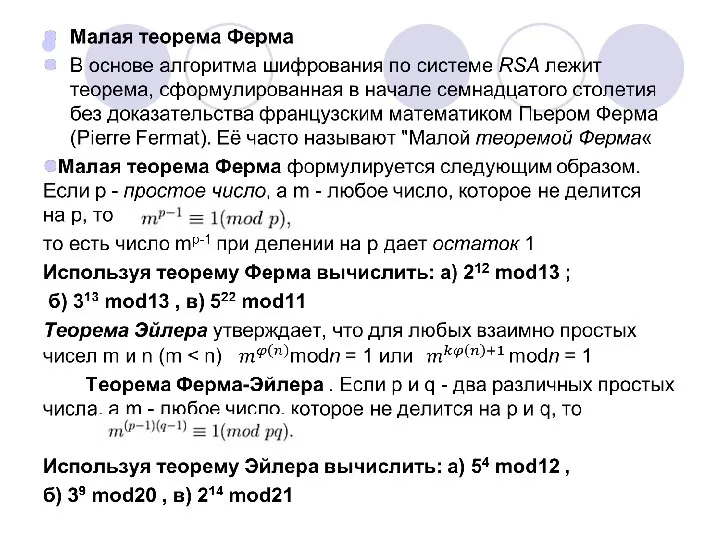

- 16. Модульная арифметика (a+b) mod n =((a mod n) + (b mod n)) mod n (ab) mod

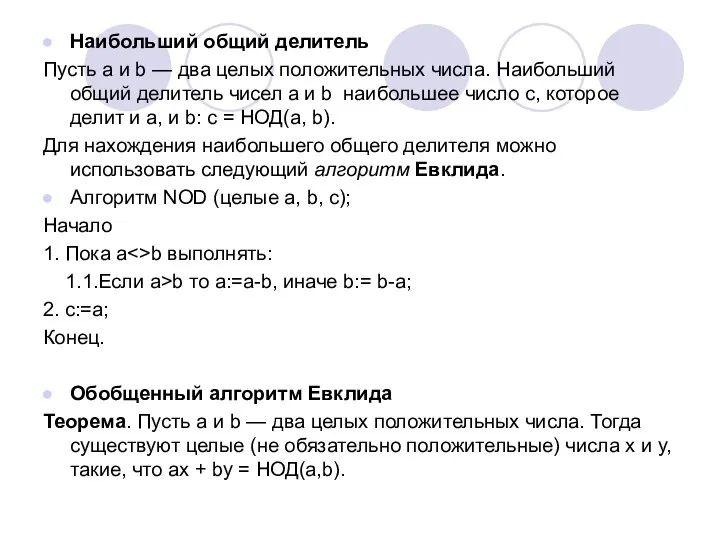

- 18. Наибольший общий делитель Пусть а и b — два целых положительных числа. Наибольший общий делитель чисел

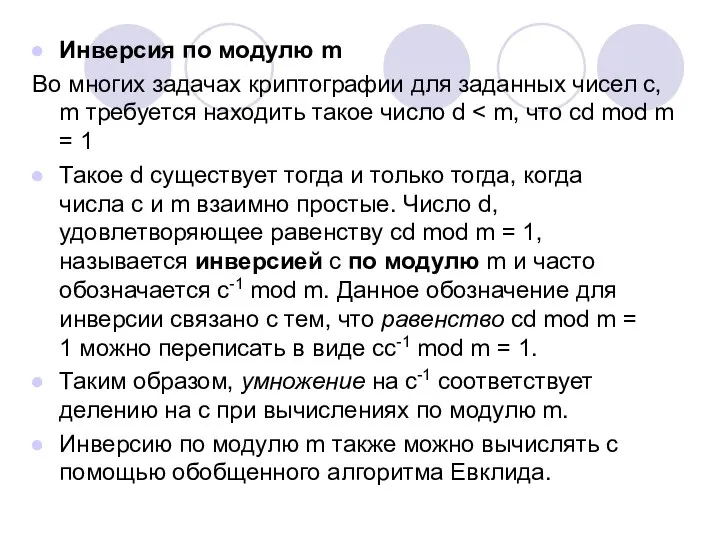

- 19. Инверсия по модулю m Во многих задачах криптографии для заданных чисел с, m требуется находить такое

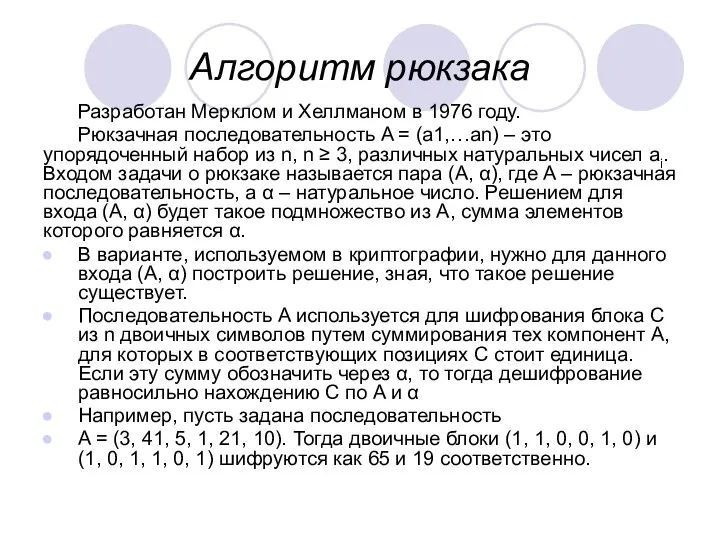

- 20. Алгоритм рюкзака Разработан Мерклом и Хеллманом в 1976 году. Рюкзачная последовательность A = (a1,…an) – это

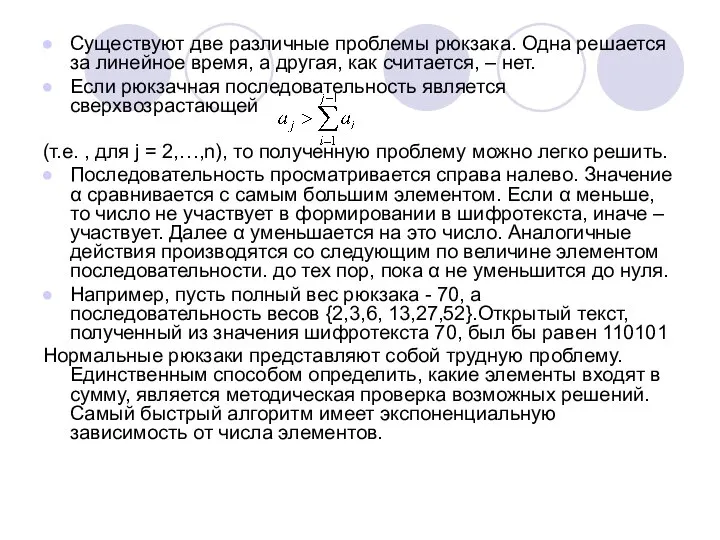

- 21. Существуют две различные проблемы рюкзака. Одна решается за линейное время, а другая, как считается, – нет.

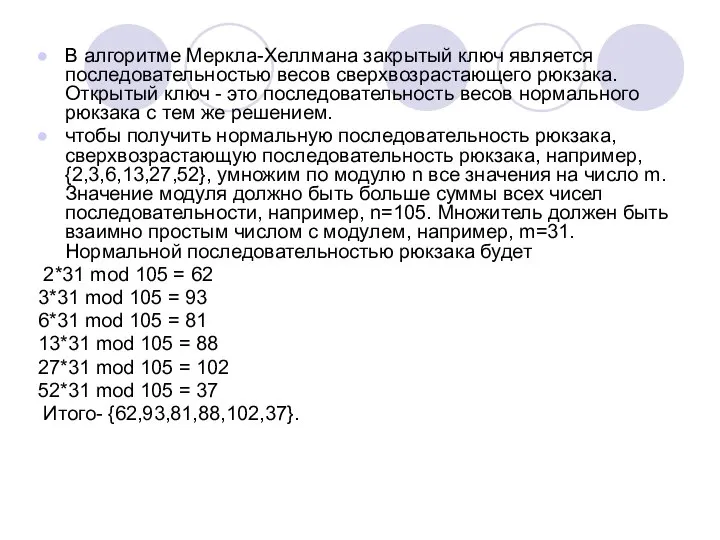

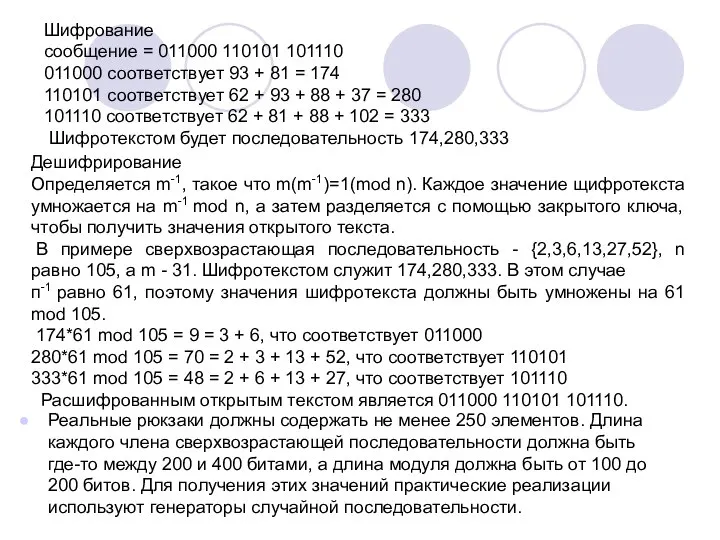

- 22. В алгоритме Меркла-Хеллмана закрытый ключ является последовательностью весов сверхвозрастающего рюкзака. Открытый ключ - это последовательность весов

- 23. Реальные рюкзаки должны содержать не менее 250 элементов. Длина каждого члена сверхвозрастающей последовательности должна быть где-то

- 24. Алгоритм RSA B 1977 году в журнале Scientific American трое ученых Рональд Ривест, Ади Шамир и

- 25. – выбираются 2 различных простых числа p и q; – вычисляется n = pq и функция

- 26. Шифрование: Отправитель разбивает свое сообщение на блоки, равные k=[log2(n)] бит, блок, может быть интерпретирован как число

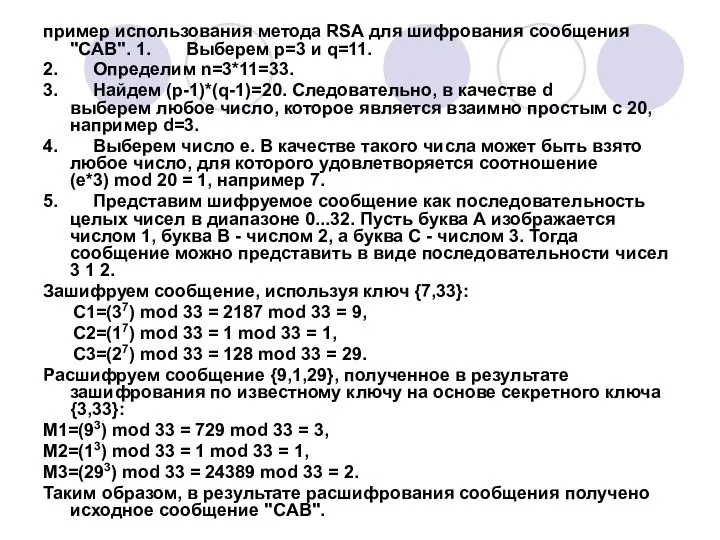

- 27. пример использования метода RSA для шифрования сообщения "CAB". 1. Выберем р=3 и q=11. 2. Определим n=3*11=33.

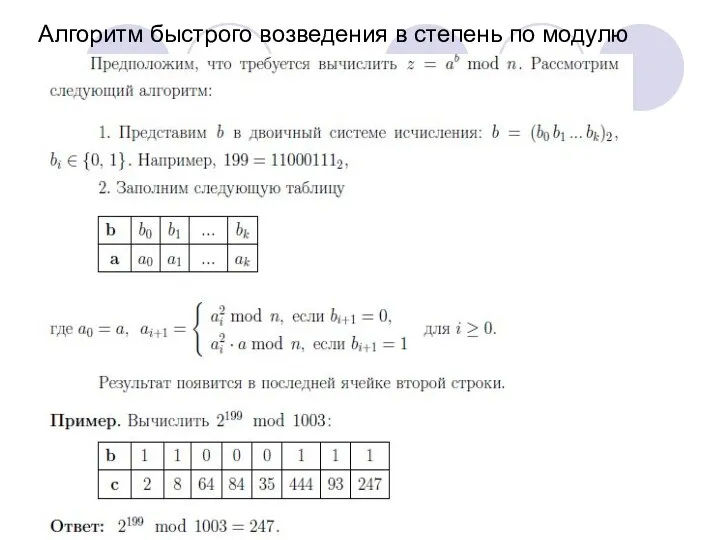

- 28. Алгоритм быстрого возведения в степень по модулю

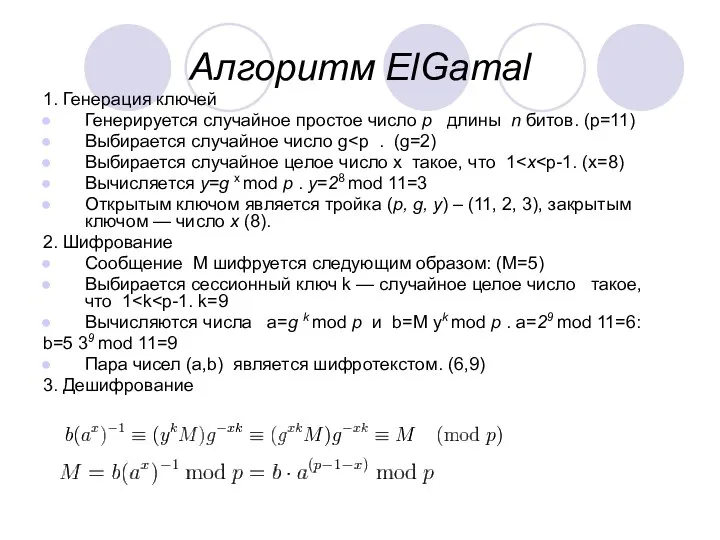

- 29. Алгоритм ElGamal 1. Генерация ключей Генерируется случайное простое число р длины n битов. (p=11) Выбирается случайное

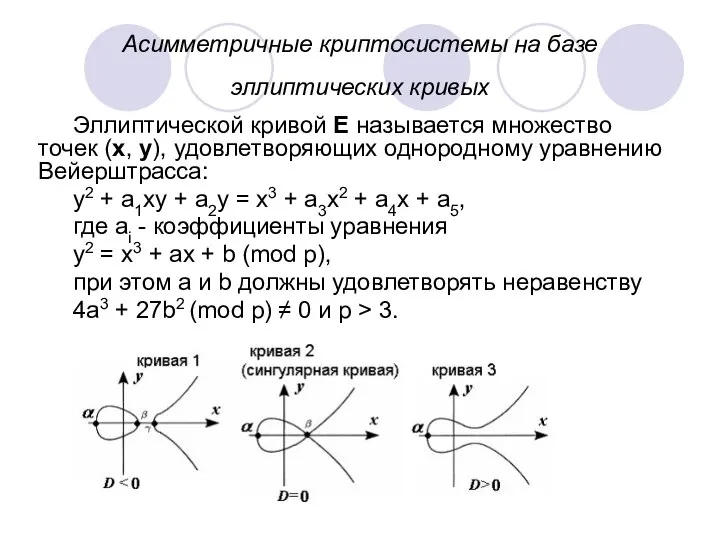

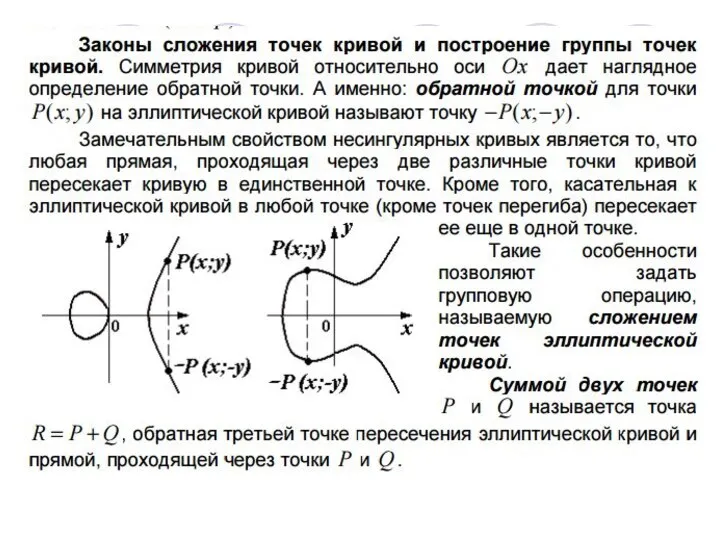

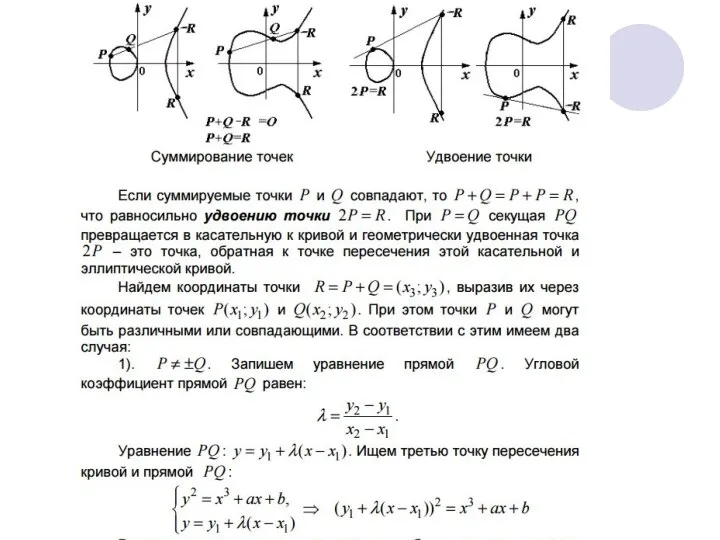

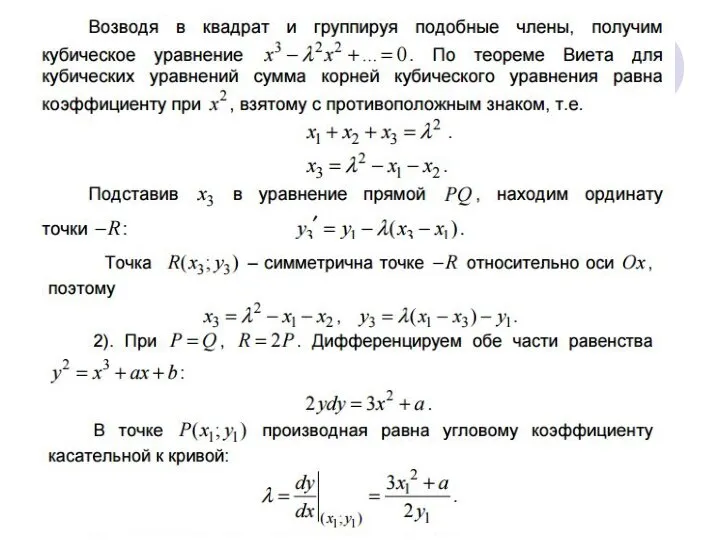

- 30. Асимметричные криптосистемы на базе эллиптических кривых Эллиптической кривой E называется множество точек (x, y), удовлетворяющих однородному

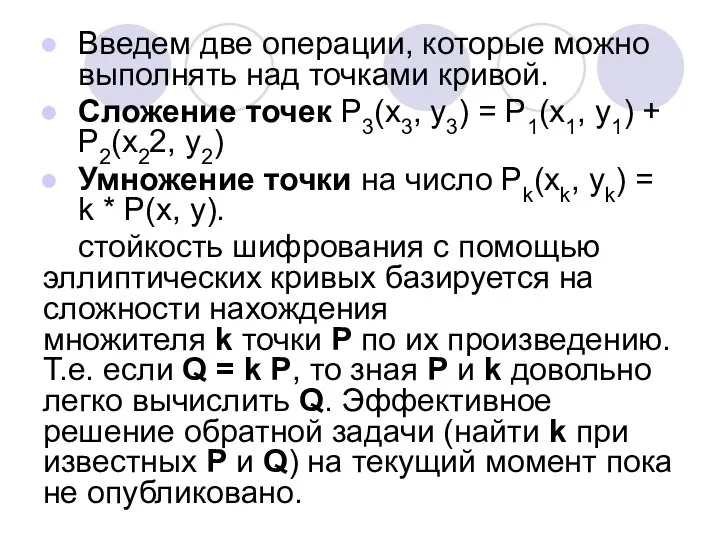

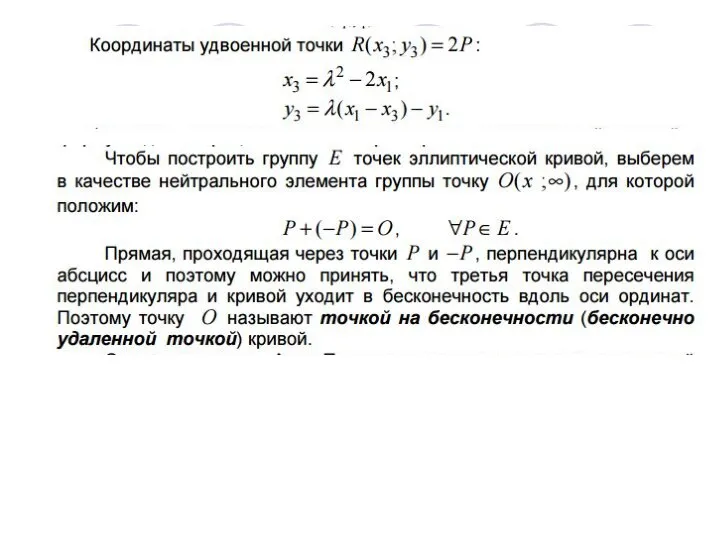

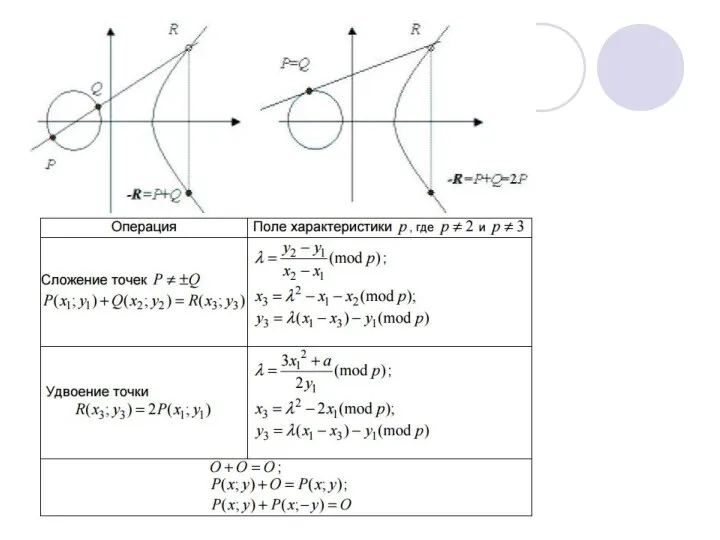

- 31. Введем две операции, которые можно выполнять над точками кривой. Сложение точек P3(x3, y3) = P1(x1, y1)

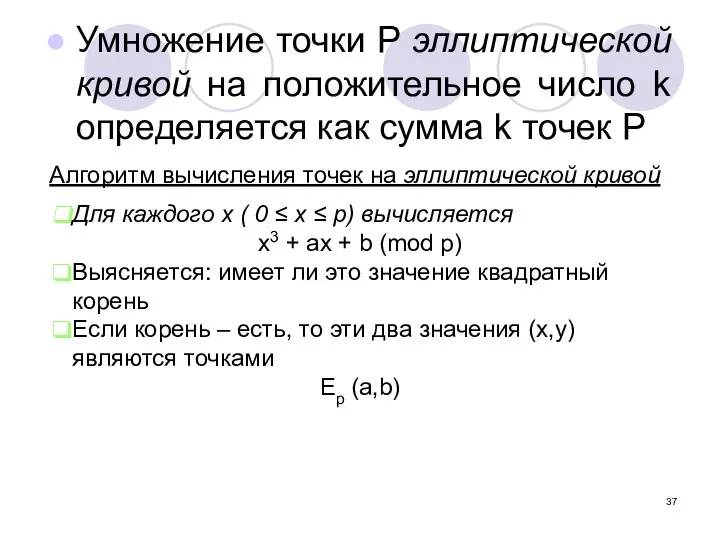

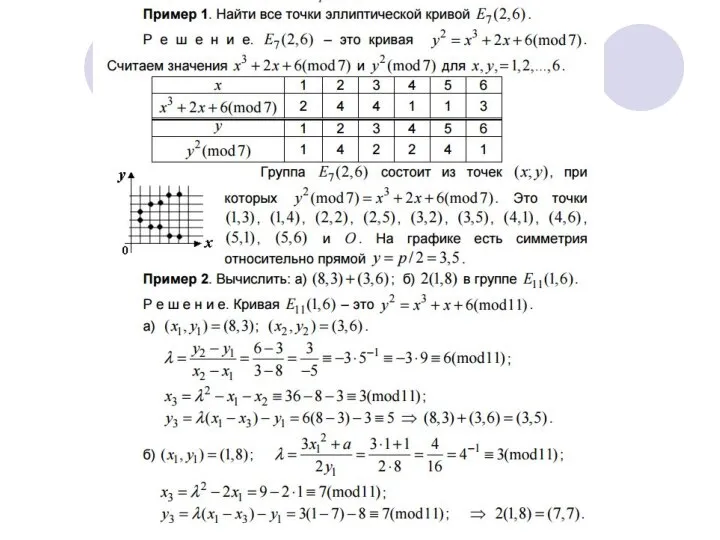

- 37. Умножение точки Р эллиптической кривой на положительное число k определяется как сумма k точек Р Алгоритм

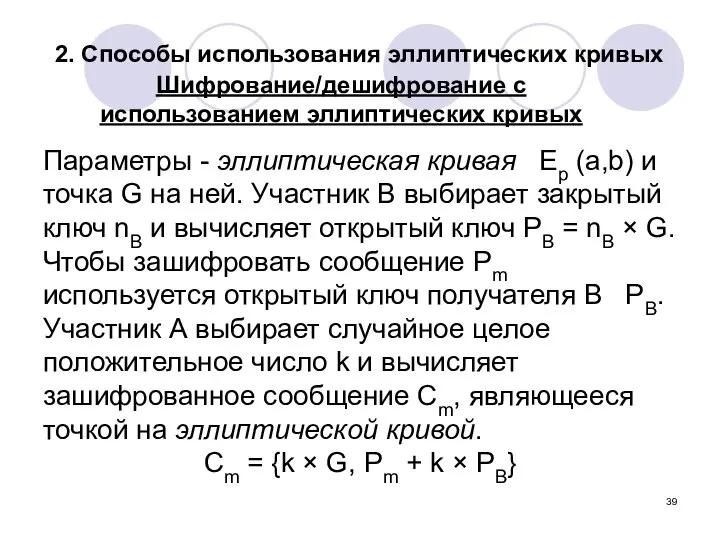

- 39. Параметры - эллиптическая кривая Ep (a,b) и точка G на ней. Участник B выбирает закрытый ключ

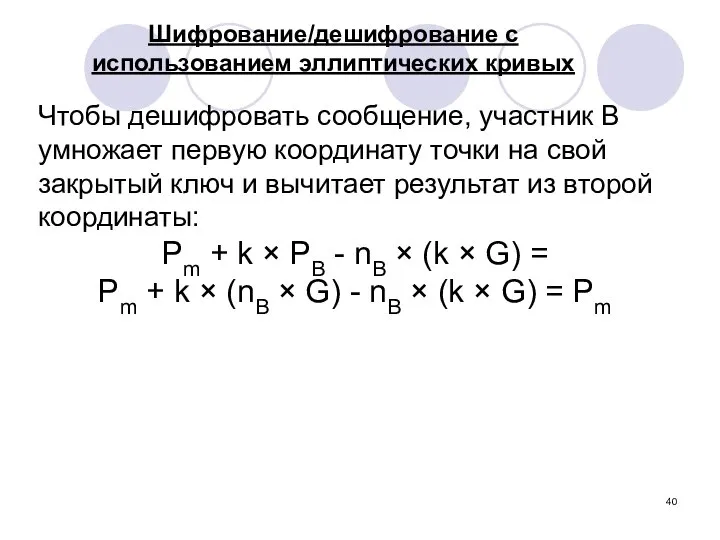

- 40. Чтобы дешифровать сообщение, участник В умножает первую координату точки на свой закрытый ключ и вычитает результат

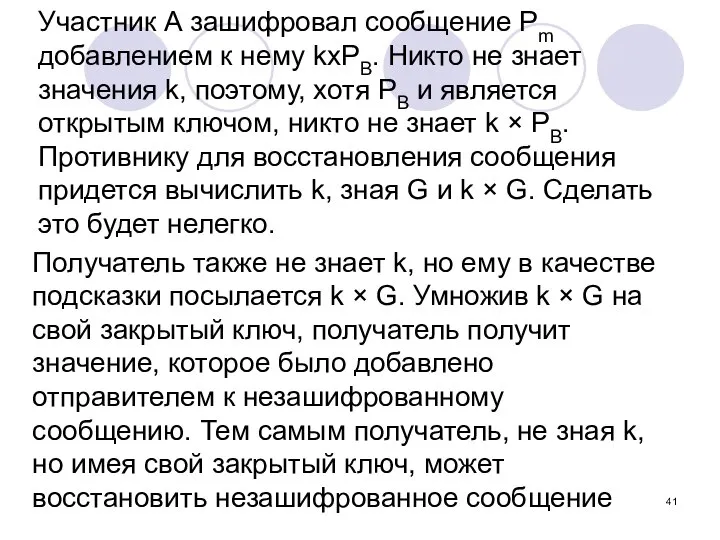

- 41. Участник А зашифровал сообщение Pm добавлением к нему kxPB. Никто не знает значения k, поэтому, хотя

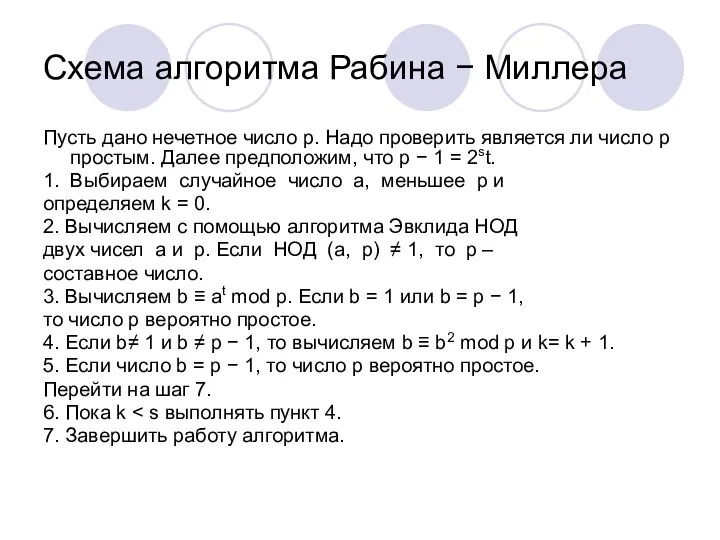

- 42. Схема алгоритма Рабина − Миллера Пусть дано нечетное число p. Надо проверить является ли число p

- 43. Пример. Пусть p = 181. Имеем p − 1 = 45 × 22 . По представленному

- 45. Скачать презентацию

![Шифрование: Отправитель разбивает свое сообщение на блоки, равные k=[log2(n)] бит, блок,](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/664572/slide-25.jpg)

Закрашивание замкнутой области и рисование прямоугольника

Закрашивание замкнутой области и рисование прямоугольника История вычислительной техники

История вычислительной техники Количество информации и вероятность

Количество информации и вероятность Алгоритмы Введение в программирование

Алгоритмы Введение в программирование Презентация "Криптографические основы безопасности" - скачать презентации по Информатике

Презентация "Криптографические основы безопасности" - скачать презентации по Информатике Защита информации

Защита информации Цифровые следы

Цифровые следы Новый источник уникального трафика из telegram

Новый источник уникального трафика из telegram Регистрация граждан на ЕПГУ

Регистрация граждан на ЕПГУ Персональный компьютер как система

Персональный компьютер как система Кодирование текстовой информации

Кодирование текстовой информации Портфоліо Свищо Андрія Андрійовича учителя інформатики та фізики Олешницької загальноосвітньої школи І-ІІІ ступенів

Портфоліо Свищо Андрія Андрійовича учителя інформатики та фізики Олешницької загальноосвітньої школи І-ІІІ ступенів Решение задания 3 Формальные описания реальных объектов и процессов. ОГЭ информатика

Решение задания 3 Формальные описания реальных объектов и процессов. ОГЭ информатика Многообразие схем и сферы их применения

Многообразие схем и сферы их применения Когда Grammar не проблема

Когда Grammar не проблема Администрирование информационных систем Администрирование БД Системные и пользовательские БД SQL Server 2000

Администрирование информационных систем Администрирование БД Системные и пользовательские БД SQL Server 2000  Безопасное использование интернета и мобильной связи подростками

Безопасное использование интернета и мобильной связи подростками Презентация "1С-Битрикс: Сайт школы" - скачать презентации по Информатике

Презентация "1С-Битрикс: Сайт школы" - скачать презентации по Информатике 八丈島にブロードバンドを推進する会 ブロードバンドは何をもたらすのか

八丈島にブロードバンドを推進する会 ブロードバンドは何をもたらすのか Интернет-безопасность

Интернет-безопасность Программа Cocos. Инструкция к пользованию

Программа Cocos. Инструкция к пользованию Методы обработки информации

Методы обработки информации Оптимизация текстового контента. Модуль 11

Оптимизация текстового контента. Модуль 11 Databázové systémy

Databázové systémy Вопросы программирования и оптимизации приложений на CUDA. Лекторы: Обухов А.Н. (Nvidia) Боресков А.В. (ВМиК МГУ) Харламов А.А. (Nvidia)

Вопросы программирования и оптимизации приложений на CUDA. Лекторы: Обухов А.Н. (Nvidia) Боресков А.В. (ВМиК МГУ) Харламов А.А. (Nvidia)  Логические основы ВТ. Компараторы

Логические основы ВТ. Компараторы Вычислительная система. Аппаратная платформа. История эволюции вычислительных систем. Характеристики. (Тема 1.1.1)

Вычислительная система. Аппаратная платформа. История эволюции вычислительных систем. Характеристики. (Тема 1.1.1) Способы обеспечения конфиденциальности данных в публичном облаке

Способы обеспечения конфиденциальности данных в публичном облаке