Содержание

- 2. Очень часто современные программные продукты разрабатываются в сжатые сроки и при ограниченных бюджетах проектов. Разработчики зачастую

- 3. Во-первых, существует ряд категорий информации и сведений, защита которых требуется национальными нормативно-правовыми актами страны, где ПП

- 4. Существует много определений тестирования безопасности. Рассмотрим основные: 1. Тестирование программного обеспечения с целью обнаружения уязвимостей в

- 5. Программный продукт – множество компьютерных программ, процедур вместе с соответствующей документацией и данными Программа – данные,

- 6. Безопасность программного продукта — способность продукта достигать приемлемого уровня риска для здоровья и наследственности людей, их

- 7. В первую очередь, говоря об информационной безопасности, речь ведут о защите информации. Информация – сведения о

- 8. 1. Конфликт интересов между разработчиком продукта и его пользователями. Интересы разработчика – максимизация прибыли от продажи

- 9. 2. Конфликт интересов между пользователями продукта, а также между пользователями продукта и пользователями компьютерной системы, в

- 10. 3. Форс-мажорные обстоятельства (перебои с электропитанием, ошибки в работе аппаратного обеспечения, ошибки в реализации используемых технологий

- 11. Основными принципами безопасности и защищённости программных продуктов являются: Конфиденциальность. Предотвращение несанкционированного доступа к информации или программе.

- 12. Проверка полномочий (авторизация). Обеспечение доступа к данным только тем субъектам, которые были надлежащим образом авторизованы и

- 13. В качестве основных категорий объектов защиты программного продукта выделяют: данные; информацию; функции ПП. Категории объектов защиты

- 14. Под данными подразумевается информация, представленная в виде файлов программы (файлы данных, исполняемые файлы самой программы), а

- 15. Доступ к функциям программного продукта также должен быть ограничен таким образом, чтобы исключить возможные варианты ущербов,

- 16. Уровни представления программных продуктов с позиции информационной безопасности таковы: Набор данных (как это диктует определение ГОСТ,

- 17. Набор функций (сервисов). Необходимо обеспечить разграничение доступа к функциям продукта, а также обеспечить меры по сохранению

- 18. При словах «поиск уязвимостей в программе» большинство представляет себе гения-одиночку, выполняющего загадочные тесты над беспомощной программой.

- 19. Суть тестирования состоит в изменении – поиске того в программе и ее среде, что может меняться,

- 20. С точки зрения безопасности, среда, ввод пользователя и внутренние данные с логикой являются основными местами, где

- 21. Ввод пользователя – это данные, происходящие от внешних (обычно недоверенных) сущностей, которые анализируются и используются программой.

- 22. Программы не работают в изоляции. Они полагаются на множества двоичных файлов и эквивалентных коду модулей, таких

- 23. Также имеется ряд важных вопросов, которые необходимо задать о степени доверия приложения этим взаимодействиям, включая следующие:

- 24. Вдобавок к вопросам доверия, тестеры уязвимостей должны высматривать DLL, которые могут оказаться неисправными, либо были заменены

- 25. Атаки через среду чаще всего выполняются путем подготовки небезопасной среды и затем выполнения приложения в этой

- 26. При тестировании уязвимости наиболее важно подмножество вводов, происходящее из недоверенных источников. Они включают пути сообщений, такие

- 27. Конкретнее говоря, необходимо определить, контролируется ли ввод должным образом: допускается ли верный ввод и блокируется ли

- 28. Атаки через ввод напоминают метание гранат в приложение. Некоторые из них будут должным образом отбиты, некоторые

- 29. Некоторые опасности происходят из внутреннего механизма хранения данных и логики алгоритмов приложения. В таких случаях очевидно

- 30. Однако, существуют куда более коварные логические дефекты, которые необходимо искать тестированием. Например, входящие данные, управляющие сообщениями

- 31. Перед вами перечень лишь категорий программного обеспечения, используемого специалистами в области безопасности для тестирования компьютерных систем:

- 32. Системы обнаружения вторжения: защита Windows системы, защита Linux систем, сканеры уязвимостей, уклонение от атак, подбор и

- 33. МИФ ПЕРВЫЙ: «защита информации – это только лишь криптография». Этот миф, видимо, связан с тем, что

- 34. Другая задача защиты – обеспечение неизменности информации во время её хранения или передачи. Это так называемое

- 35. МИФ ВТОРОЙ: «во всём виноваты хакеры». Этот миф поддерживают средства массовой информации, которые со всеми ужасающими

- 36. Одна из проблем подобного рода – слабые пароли. Пользователи для лучшего запоминания выбирают легко угадываемые пароли.

- 37. МИФ ТРЕТИЙ: «абсолютная защита». Абсолютной защиты быть не может. Распространено такое мнение – «установил защиту и

- 39. Скачать презентацию

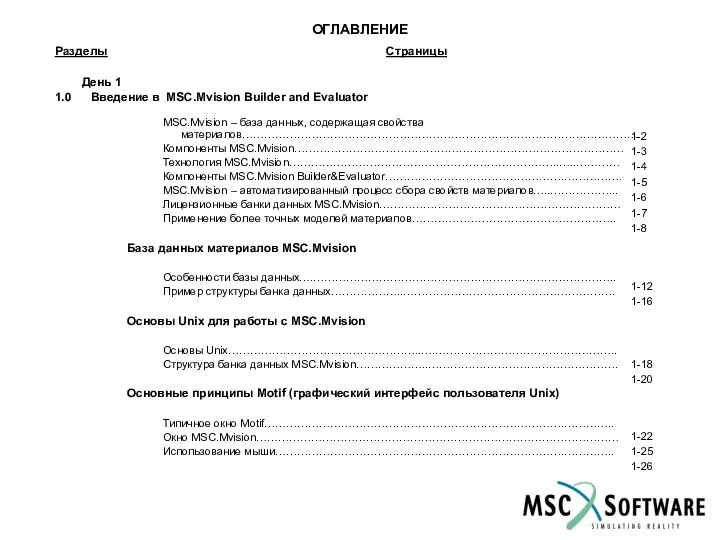

ОГЛАВЛЕНИЕ Разделы Страницы День 1 1.0 Введение в MSC.Mvision Builder and Evaluator MSC.Mvision – база данных, содержащая свойства материалов……………………………………………………………………………………………… Компоненты MSC.Mvision………………………………………………

ОГЛАВЛЕНИЕ Разделы Страницы День 1 1.0 Введение в MSC.Mvision Builder and Evaluator MSC.Mvision – база данных, содержащая свойства материалов……………………………………………………………………………………………… Компоненты MSC.Mvision……………………………………………… Development of the software for company. Database security

Development of the software for company. Database security Ағындарды синхронизациялаудағы қосымша әдістері

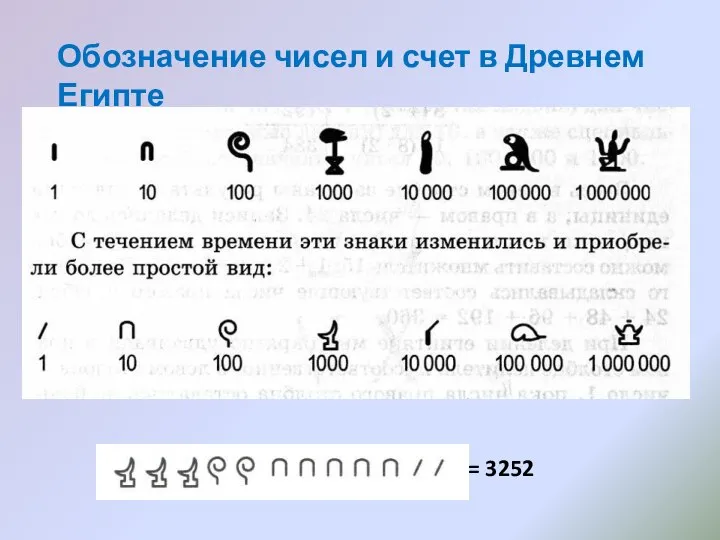

Ағындарды синхронизациялаудағы қосымша әдістері Древнерусская нумерация

Древнерусская нумерация Администрирование в информационных системах Администрирование почтовых серверов

Администрирование в информационных системах Администрирование почтовых серверов  Обучение. Рынок межбанковского обмена валюты по свободным ценам Форекс

Обучение. Рынок межбанковского обмена валюты по свободным ценам Форекс Кодирование звуковой информации. 9 класс

Кодирование звуковой информации. 9 класс Использование функций в С++ для АСУб и ЭВМб. Тема 3-2

Использование функций в С++ для АСУб и ЭВМб. Тема 3-2 Разработка и заполнение баз данных

Разработка и заполнение баз данных Обучающая программа по изучению языка программирования Бейсик

Обучающая программа по изучению языка программирования Бейсик  Введение в САПР

Введение в САПР Информационные ресурсы интернета. Электронная почта

Информационные ресурсы интернета. Электронная почта Тезаурус - безопасный интернет

Тезаурус - безопасный интернет Психологическая профилактика суицидального поведения подростков с использованием интернет-ресурсов

Психологическая профилактика суицидального поведения подростков с использованием интернет-ресурсов Системы счисления

Системы счисления Имитационное моделирование. Модели размещения промышленности

Имитационное моделирование. Модели размещения промышленности Мониторы. Строение современного монитора. Классификация мониторов

Мониторы. Строение современного монитора. Классификация мониторов Диалоговые окна

Диалоговые окна Спасти Сниппи. Игра

Спасти Сниппи. Игра Системы счисления

Системы счисления Базы данных. (9 класс)

Базы данных. (9 класс) Designing Security for Microsoft® Networks

Designing Security for Microsoft® Networks Вложенные условные операторы

Вложенные условные операторы Системы анализа больших данных (САБД)

Системы анализа больших данных (САБД) Кодирование и обработка звуковой информации

Кодирование и обработка звуковой информации ФАЙЛЫ И ПАПКИ 7 класс

ФАЙЛЫ И ПАПКИ 7 класс Как перевести ролик на Youtube

Как перевести ролик на Youtube АлматыЭнергоСервис. От традиций до инноваций

АлматыЭнергоСервис. От традиций до инноваций