Содержание

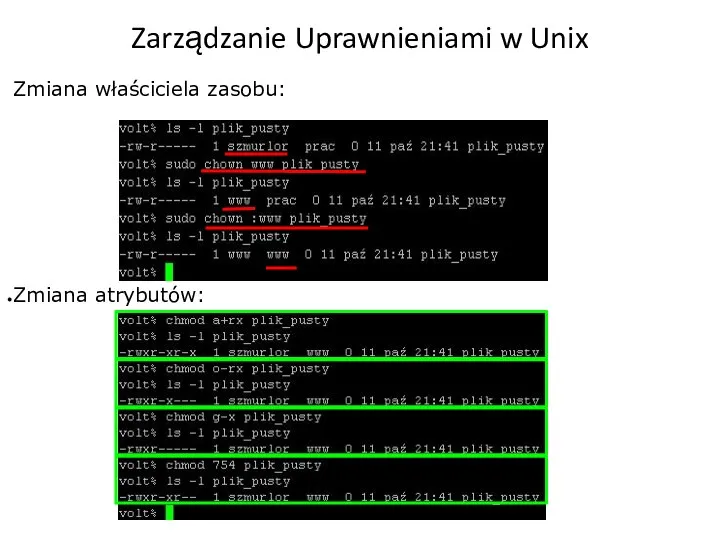

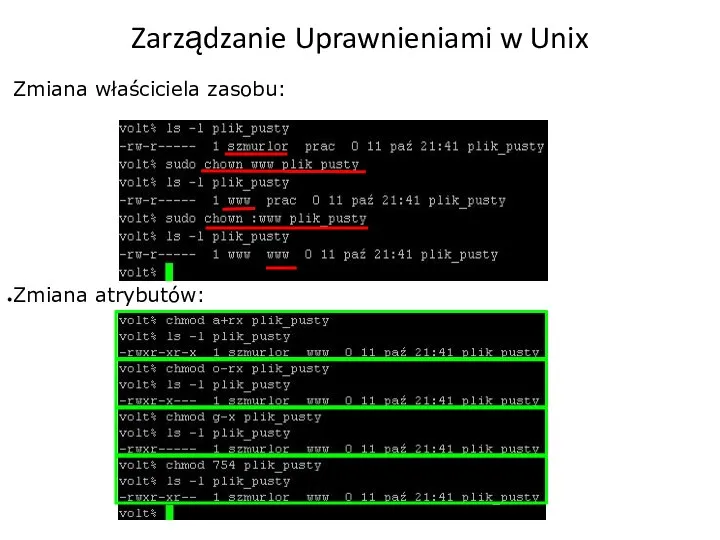

- 2. Zarządzanie Uprawnieniami w Unix Zmiana właściciela zasobu: Zmiana atrybutów:

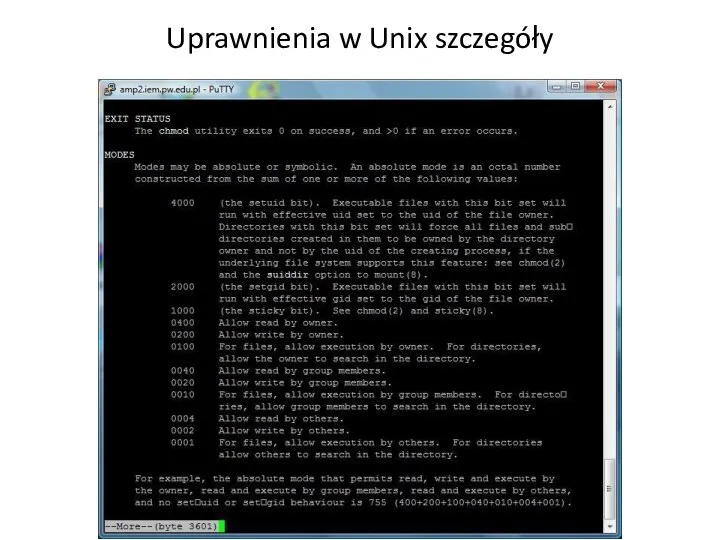

- 3. Uprawnienia w Unix szczegóły

- 4. Uprawnienia w Unix szczegóły Komendy: chmod [-R] [uprawnienia] [nazwa_pliku] gdzie [uprawnienia] mogą być postaci: wyrażenia: a+

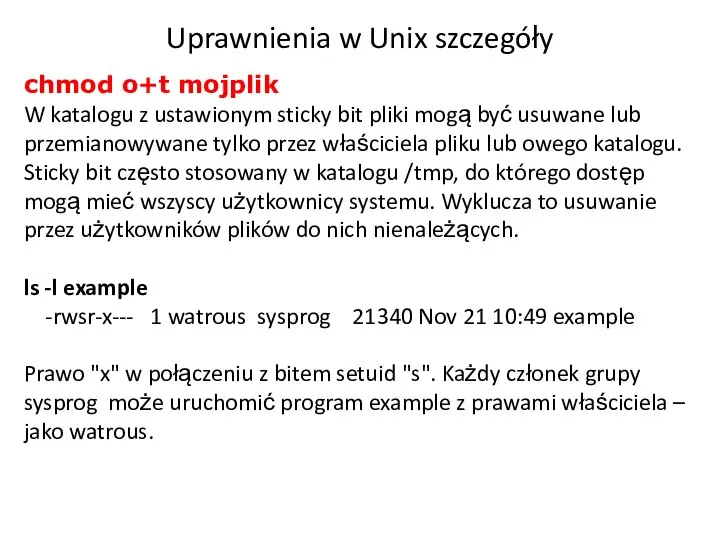

- 5. Uprawnienia w Unix szczegóły chmod o+t mojplik W katalogu z ustawionym sticky bit pliki mogą być

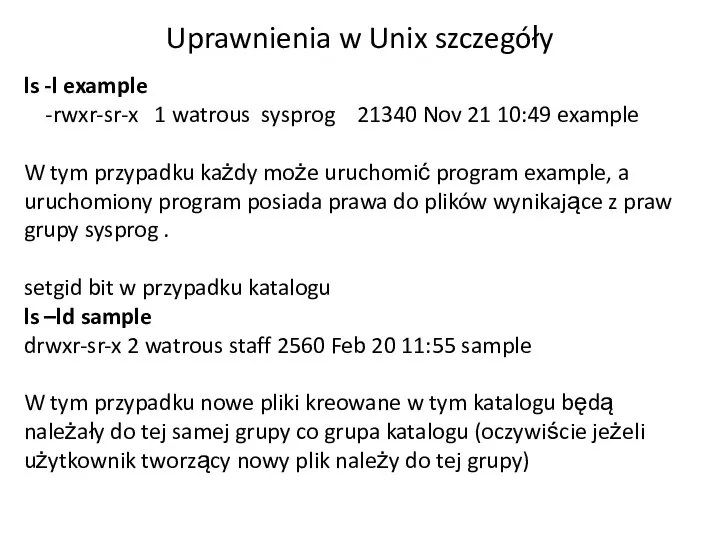

- 6. Uprawnienia w Unix szczegóły ls -l example -rwxr-sr-x 1 watrous sysprog 21340 Nov 21 10:49 example

- 7. Zarządzanie Uprawnieniami w Unix Zmiana właściciela zasobu: Zmiana atrybutów:

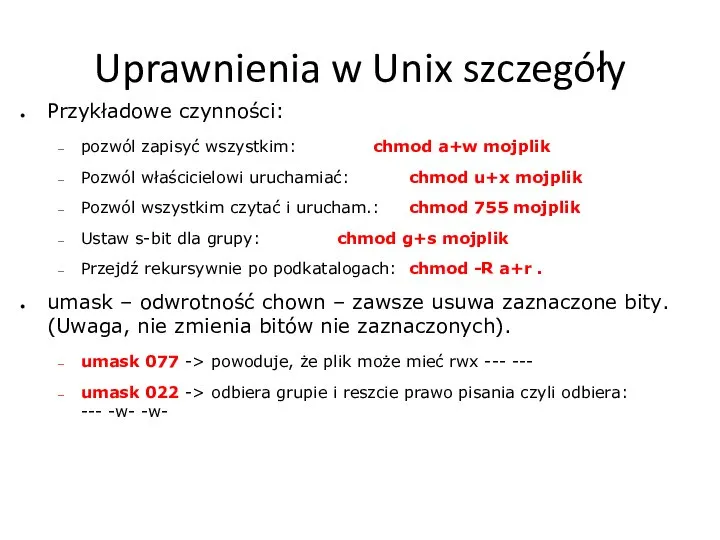

- 8. Uprawnienia w Unix szczegóły Przykładowe czynności: pozwól zapisyć wszystkim: chmod a+w mojplik Pozwól właścicielowi uruchamiać: chmod

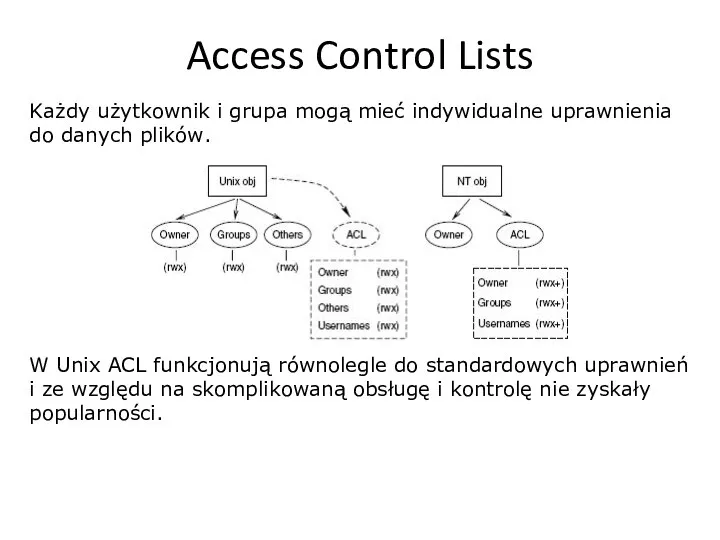

- 9. Access Control Lists Każdy użytkownik i grupa mogą mieć indywidualne uprawnienia do danych plików. W Unix

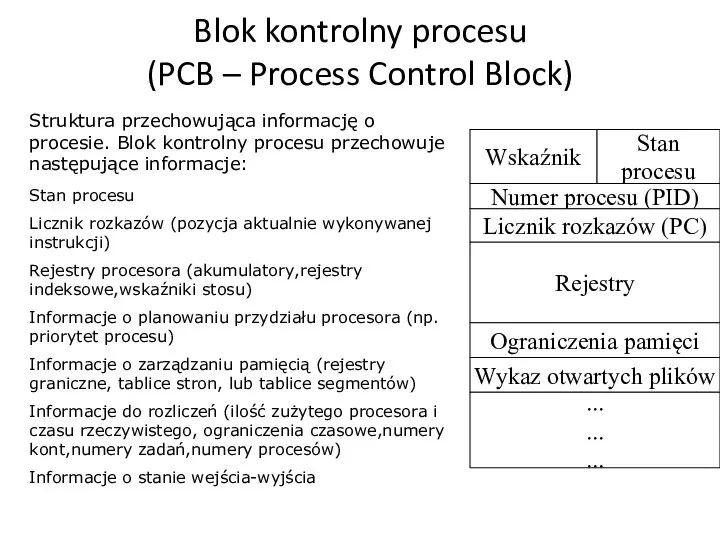

- 10. Blok kontrolny procesu (PCB – Process Control Block) Struktura przechowująca informację o procesie. Blok kontrolny procesu

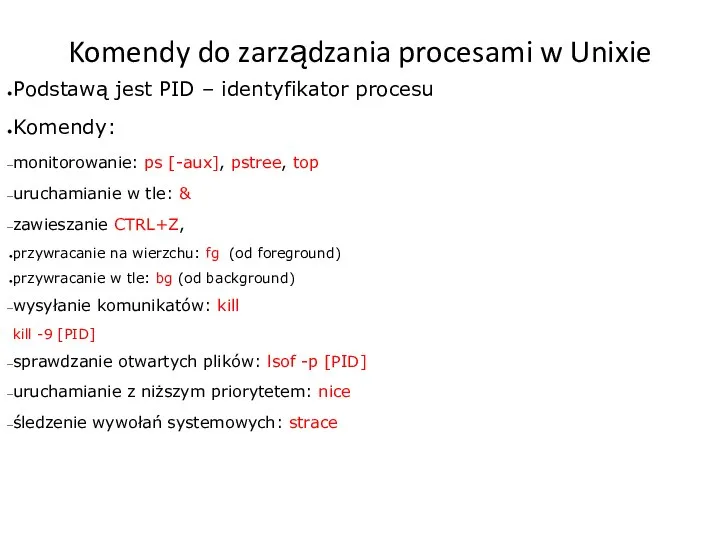

- 11. Komendy do zarządzania procesami w Unixie Podstawą jest PID – identyfikator procesu Komendy: monitorowanie: ps [-aux],

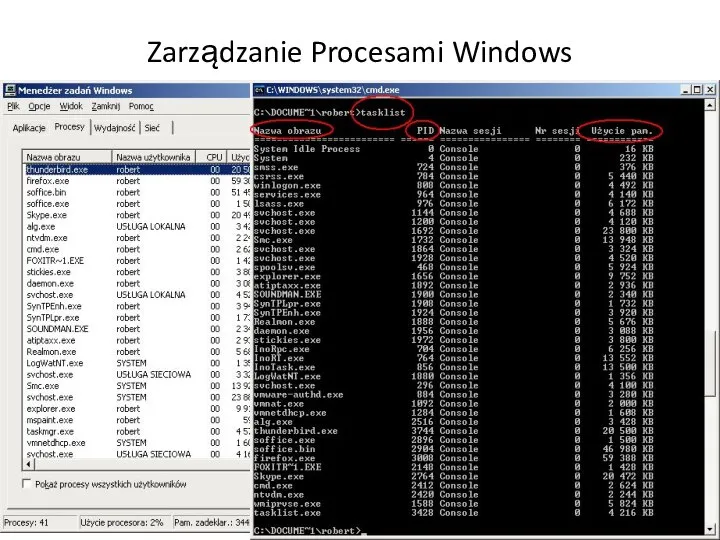

- 12. Zarządzanie Procesami Windows

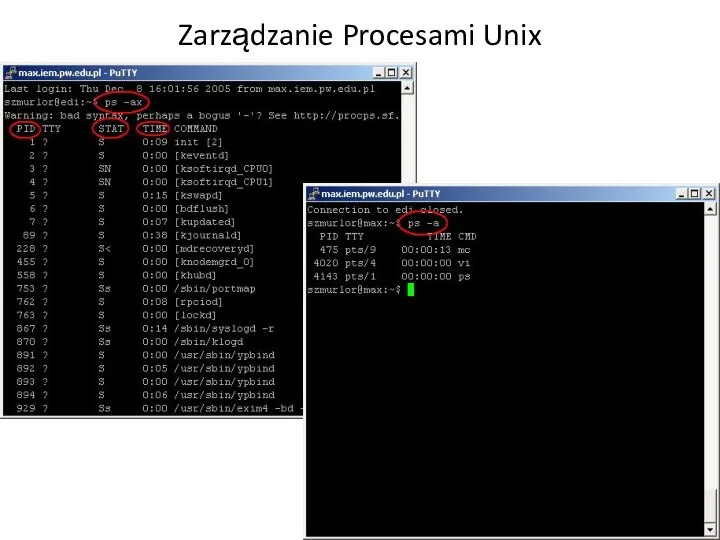

- 13. Zarządzanie Procesami Unix

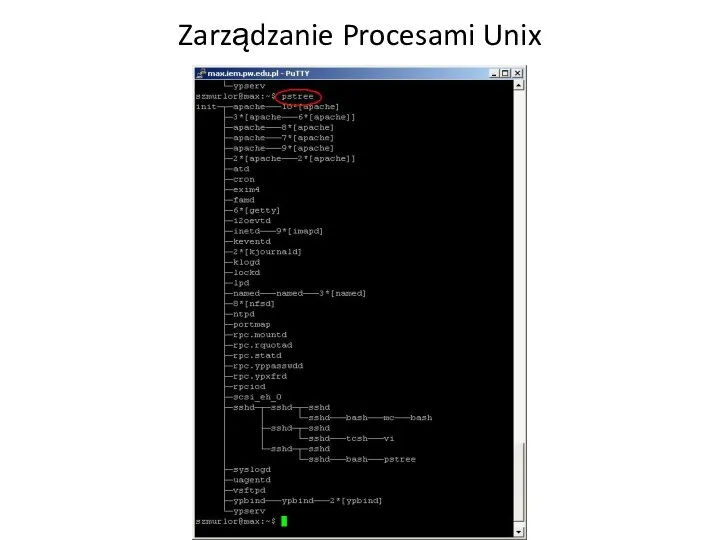

- 14. Zarządzanie Procesami Unix

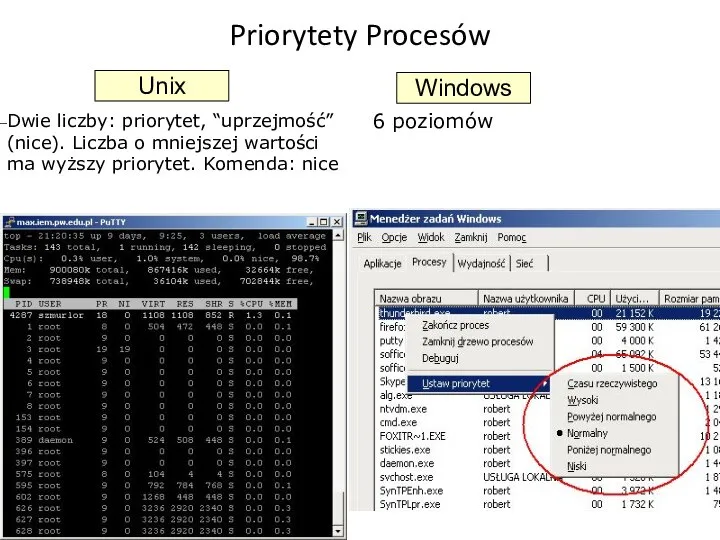

- 15. Priorytety Procesów Dwie liczby: priorytet, “uprzejmość” (nice). Liczba o mniejszej wartości ma wyższy priorytet. Komenda: nice

- 16. Zarządzanie plikami Unix listowanie zawartości katalogu: ls [-l -a -t -r] uworzenie katalogu: mkdir [dir] usunięcie

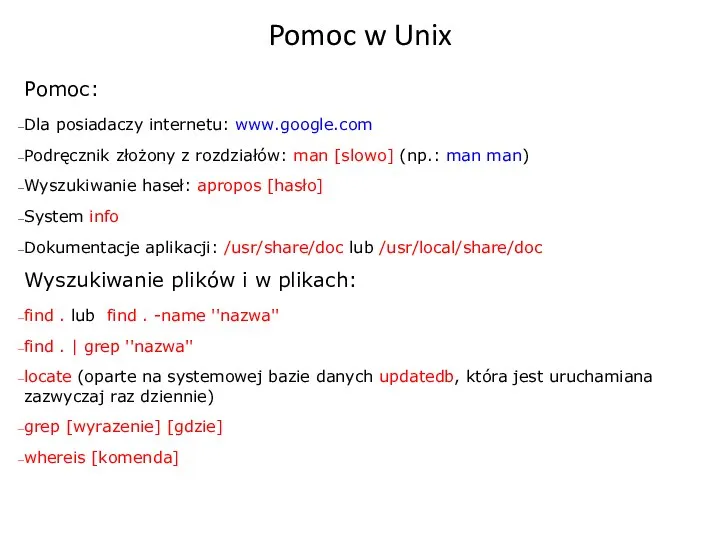

- 17. Pomoc w Unix Pomoc: Dla posiadaczy internetu: www.google.com Podręcznik złożony z rozdziałów: man [slowo] (np.: man

- 18. Monitorowanie Stanu Systemu - Unix Obciążenie systemu: top Liczba zajętego obszaru na dyskach: df Czas od

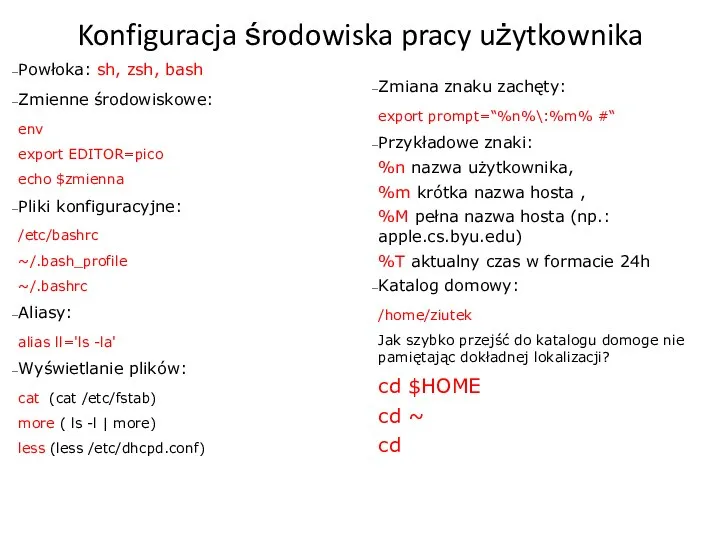

- 19. Konfiguracja środowiska pracy użytkownika Powłoka: sh, zsh, bash Zmienne środowiskowe: env export EDITOR=pico echo $zmienna Pliki

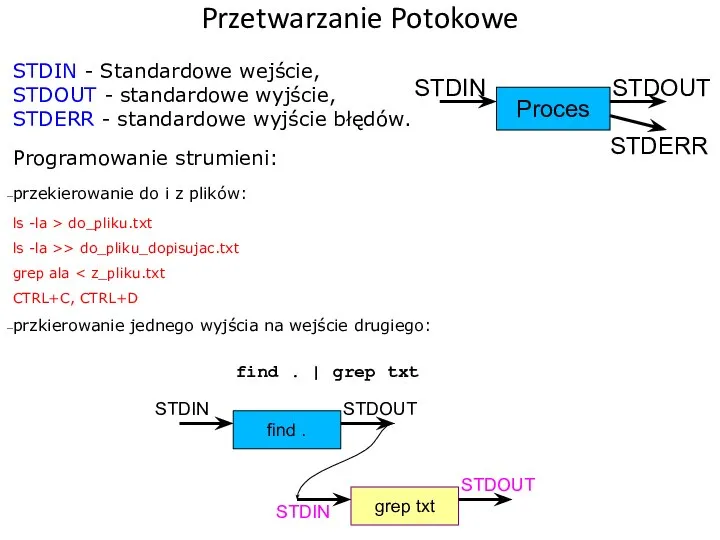

- 20. Przetwarzanie Potokowe STDIN - Standardowe wejście, STDOUT - standardowe wyjście, STDERR - standardowe wyjście błędów. Programowanie

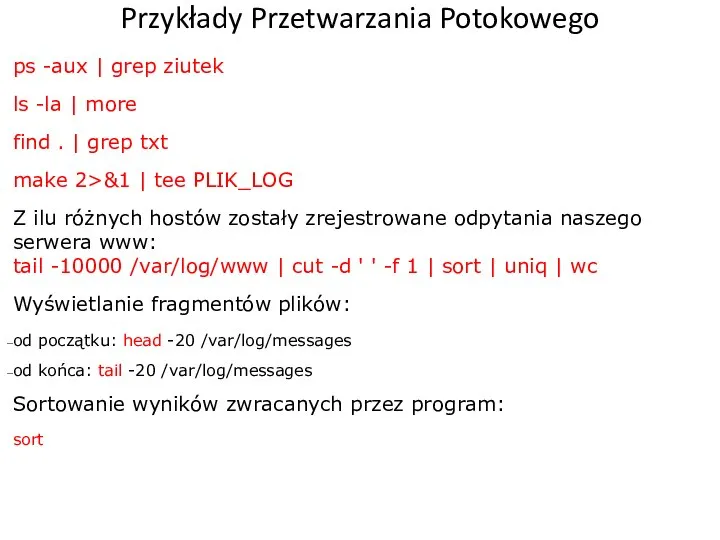

- 21. Przykłady Przetwarzania Potokowego ps -aux | grep ziutek ls -la | more find . | grep

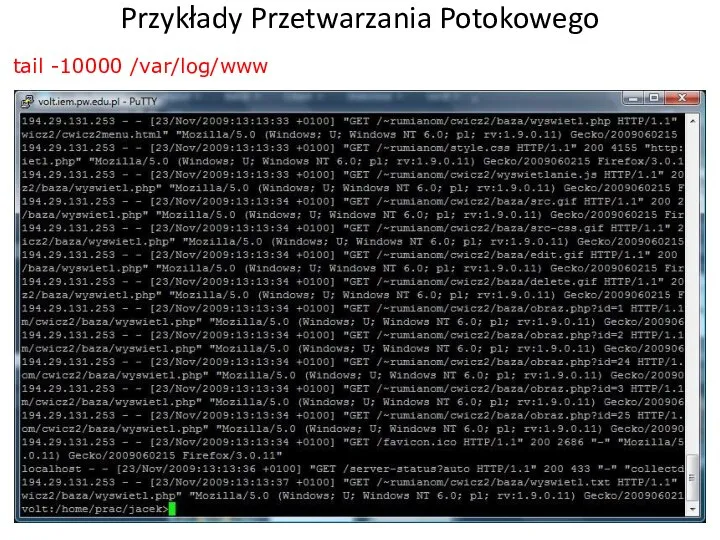

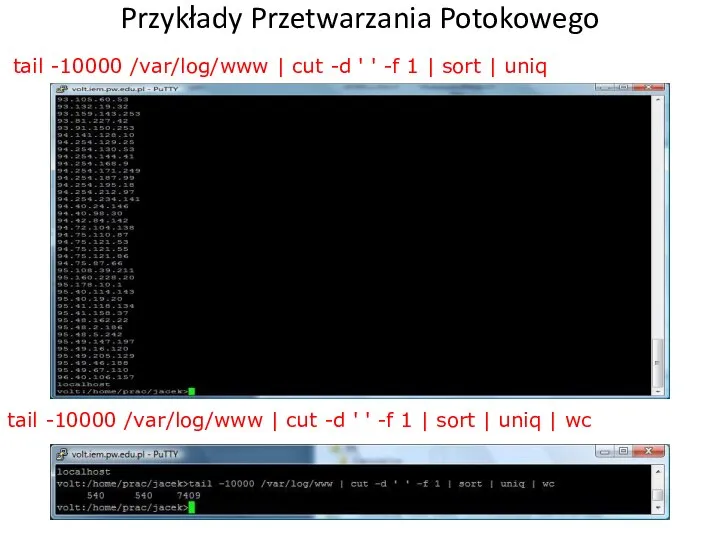

- 22. Przykłady Przetwarzania Potokowego tail -10000 /var/log/www

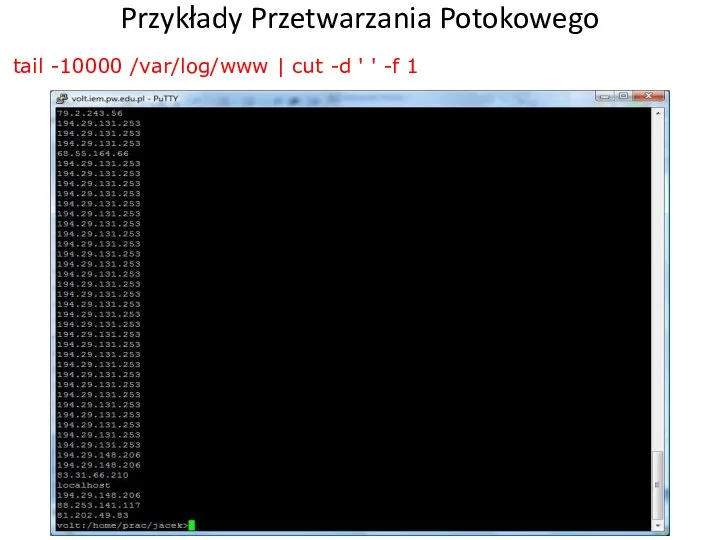

- 23. Przykłady Przetwarzania Potokowego tail -10000 /var/log/www | cut -d ' ' -f 1

- 24. Przykłady Przetwarzania Potokowego tail -10000 /var/log/www | cut -d ' ' -f 1 | sort |

- 25. Dalsze Podstawy Linii Komend Pliki ukryte rozpoczynają się od kropki: .nazwa Zmienna systemowa PATH definiuje liste

- 26. Archiwizacja Danych Kompresja pojedynczego pliku: gzip [nazwa.txt] (w wyniku powstanie nazwa.txt.gz) bzip2 [nazwa.txt] (w wyniku powstanie

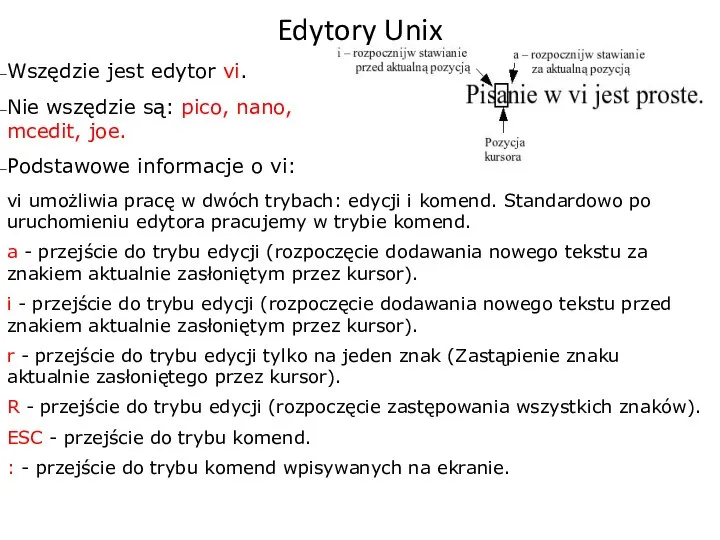

- 27. Edytory Unix Wszędzie jest edytor vi. Nie wszędzie są: pico, nano, mcedit, joe. Podstawowe informacje o

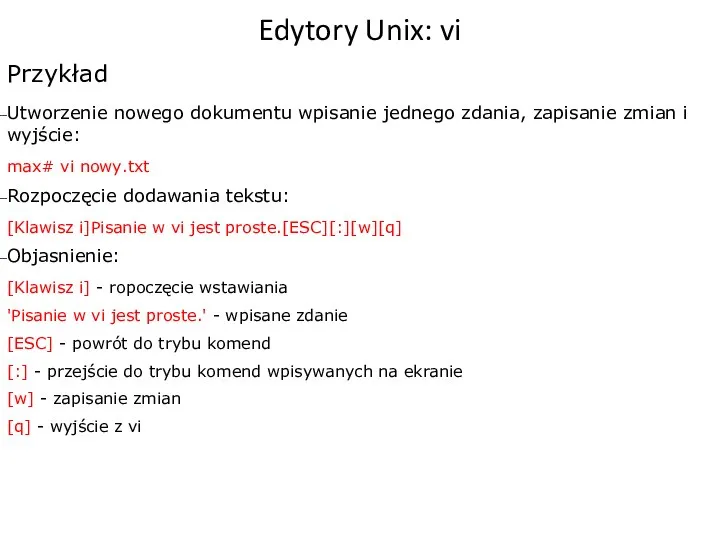

- 28. Edytory Unix: vi Przykład Utworzenie nowego dokumentu wpisanie jednego zdania, zapisanie zmian i wyjście: max# vi

- 29. Edytory Unix: vi Jak wyjść z vi? [ESC]:q! - wyjście z vi bez zapisywania zmian [ESC]:wq

- 30. Automatyzacja Zadań Pętle w powłoce: for i in [zbior]; do [komenda]; done Warunki: if [ $a

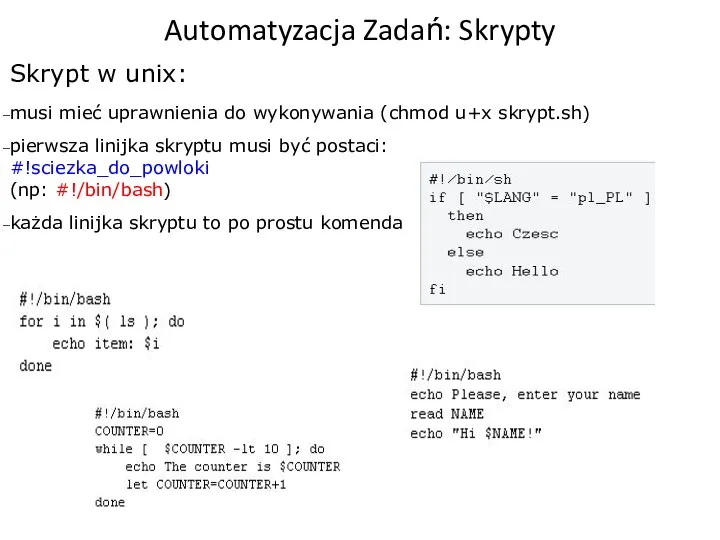

- 31. Automatyzacja Zadań: Skrypty Skrypt w unix: musi mieć uprawnienia do wykonywania (chmod u+x skrypt.sh) pierwsza linijka

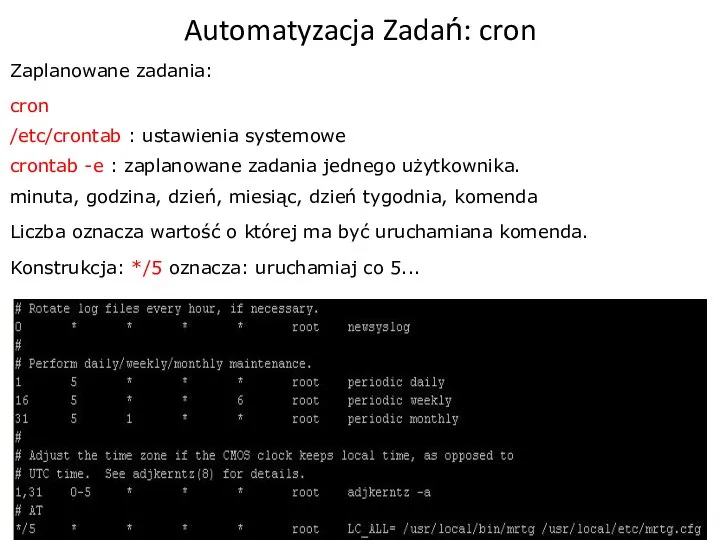

- 32. Automatyzacja Zadań: cron Zaplanowane zadania: cron /etc/crontab : ustawienia systemowe crontab -e : zaplanowane zadania jednego

- 34. Скачать презентацию

![Uprawnienia w Unix szczegóły Komendy: chmod [-R] [uprawnienia] [nazwa_pliku] gdzie [uprawnienia]](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/649995/slide-3.jpg)

![Zarządzanie plikami Unix listowanie zawartości katalogu: ls [-l -a -t -r]](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/649995/slide-15.jpg)

![Archiwizacja Danych Kompresja pojedynczego pliku: gzip [nazwa.txt] (w wyniku powstanie nazwa.txt.gz)](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/649995/slide-25.jpg)

![Edytory Unix: vi Jak wyjść z vi? [ESC]:q! - wyjście z](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/649995/slide-28.jpg)

![Automatyzacja Zadań Pętle w powłoce: for i in [zbior]; do [komenda];](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/649995/slide-29.jpg)

Развивающая игра Прочитай по первым буквам

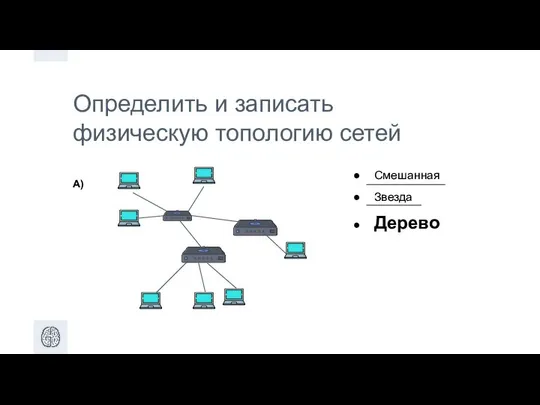

Развивающая игра Прочитай по первым буквам Физическая топология сетей

Физическая топология сетей Электронные информационно-образовательные ресурсы Саратов

Электронные информационно-образовательные ресурсы Саратов Wprowadzenie. ICT w biznesie

Wprowadzenie. ICT w biznesie Кодирование информации ( шифровка информации ) Подготовила: Беломестнова Марина Вадимовна учитель начальных классов МОУ ООШ № 1

Кодирование информации ( шифровка информации ) Подготовила: Беломестнова Марина Вадимовна учитель начальных классов МОУ ООШ № 1 Обработка информации

Обработка информации Обработка текстовой информации

Обработка текстовой информации Путешествие в страну информатики

Путешествие в страну информатики Оформление газет и роль фотографии в газете

Оформление газет и роль фотографии в газете Файлы и папки

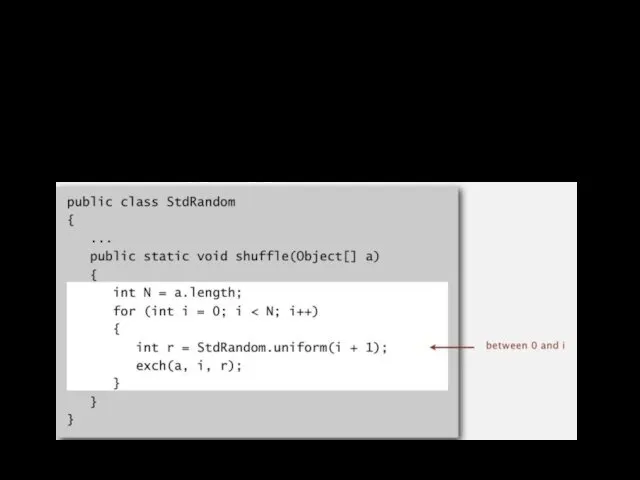

Файлы и папки Перетасовка Кнута. Быстрая сортировка (Quicksort)

Перетасовка Кнута. Быстрая сортировка (Quicksort) Безопасный интернет. к уроку безопасного интернета для 5-9 классов общеобразовательной средней школы

Безопасный интернет. к уроку безопасного интернета для 5-9 классов общеобразовательной средней школы Презентация на тему POWER POINT «ЧАСЫ»

Презентация на тему POWER POINT «ЧАСЫ»  Троянские программы и защита от них

Троянские программы и защита от них Monitory

Monitory Универсальное устройство для работы с информацией?

Универсальное устройство для работы с информацией? Презентация "Видеокарты" - скачать презентации по Информатике

Презентация "Видеокарты" - скачать презентации по Информатике Реляционная алгебра

Реляционная алгебра Разработка плана действий и его запись

Разработка плана действий и его запись Web-технологии в управлении техническими системами

Web-технологии в управлении техническими системами Геоинформационные системы в туризме

Геоинформационные системы в туризме Презентация по информатике Программирование ветвящихся алгоритмов Условный оператор

Презентация по информатике Программирование ветвящихся алгоритмов Условный оператор  Киберпреступность. Виды киберпреступлений. Рекомендации противостояния хакерам в домашних условиях

Киберпреступность. Виды киберпреступлений. Рекомендации противостояния хакерам в домашних условиях Информационная безопасность

Информационная безопасность Функция range

Функция range AR-тур по Калининграду

AR-тур по Калининграду Презентация "Современные способы и средства защиты информации" - скачать презентации по Информатике

Презентация "Современные способы и средства защиты информации" - скачать презентации по Информатике Презентация по информатике Информация и знания

Презентация по информатике Информация и знания