Содержание

- 2. Информация является одним из наиболее ценных ресурсов любой компании, поэтому обеспечение защиты информации является одной из

- 3. Под целостностью понимается невозможность несанкционированного или случайного уничтожения, а также модификации информации. Под конфиденциальностью информации -

- 4. Известны следующие источники угроз безопасности информационных систем: антропогенные источники, вызванные случайными или преднамеренными действиями субъектов; техногенные

- 5. В свою очередь антропогенные источники угроз делятся на: внутренние (воздействия со стороны сотрудников компании) и внешние

- 6. Существует достаточно много возможных направлений утечки информации и путей несанкционированного доступа к ней в системах и

- 7. использование недостатков операционных систем и прикладных программных средств; копирование носителей информации и файлов с преодолением мер

- 8. Для обеспечения безопасности информационных систем применяют системы защиты информации, которые представляют собой комплекс организационно- технологических мер,

- 9. При комплексном подходе методы противодействия угрозам интегрируются, создавая архитектуру безопасности систем. Необходимо отметить, что любая системы

- 10. К средствам защиты информации ИС от действий субъектов относятся: средства защита информации от несанкционированного доступа; защита

- 11. Средства защиты информации от несанкционированного доступа Получение доступа к ресурсам информационной системы предусматривает выполнение трех процедур:

- 12. Аутентификация* - установление подлинности пользователя, представившего идентификатор или проверка того, что лицо или устройство, сообщившее идентификатор

- 13. Авторизация* - проверка полномочий или проверка права пользователя на доступ к конкретным ресурсам и выполнение определенных

- 14. Защита информации в компьютерных сетях Локальные сети предприятий очень часто подключаются к сети Интернет. Для защиты

- 15. Криптографическая защита информации Для обеспечения секретности информации применяется ее шифрование или криптография. Криптология разделяется на два

- 16. Сфера интересов криптоанализа — исследование возможностей расшифровки информации без знания ключей. Для шифрования используется алгоритм или

- 17. Ключ* - информация, необходимая для беспрепятственного шифрования и дешифрования текста. Извлечь зашифрованную информацию можно только с

- 18. Электронная цифровая подпись Для исключения возможности модификации исходного сообщения или подмены этого сообщения другим необходимо передавать

- 19. Сообщение, зашифрованное с помощью закрытого ключа, называется электронной цифровой подписью. Отправитель передает незашифрованное сообщение в исходном

- 20. Защита информации от компьютерных вирусов Компьютерный вирус* – это небольшая вредоносная программа, которая самостоятельно может создавать

- 21. Одним из способов классификации компьютерных вирусов – это разделение их по следующим основным признакам: среда обитания;

- 22. В зависимости от среды обитания основными типами компьютерных вирусов являются: Программные (поражают файлы с расширением .СОМ

- 23. Программные вирусы – это вредоносный программный код, который внедрен внутрь исполняемых файлов (программ). Вирусный код может

- 24. Загрузочные вирусы – поражают не программные файлы, а загрузочный сектор магнитных носителей (гибких и жестких дисков).

- 25. Макровирусы – поражают документы, которые созданы в прикладных программах, имеющих средства для исполнения макрокоманд. К таким

- 26. По алгоритмам работы различают компьютерные вирусы: Черви (пересылаются с компьютера на компьютер через компьютерные сети, электронную

- 27. Основные признаки появления вируса в ПК: медленная работа компьютера; зависания и сбои в работе компьютера; изменение

- 28. Чтобы предотвратить заражение вирусами и атаки троянских коней, необходимо выполнять некоторые рекомендации: Не запускайте программы, полученные

- 29. Необходимо регулярно сканировать жесткие диски в поисках вирусов. Сканирование обычно выполняется автоматически при каждом включении ПК

- 30. Современные антивирусные программы состоят из модулей: Эвристический модуль – для выявления неизвестных вирусов. Монитор – программа,

- 31. Программа сканер – проверяет, обнаруживает и удаляет фиксированный набор известных вирусов в памяти, файлах и системных

- 33. Скачать презентацию

Квартиры онлайн

Квартиры онлайн Презентация "Форматирование web-страницы" - скачать презентации по Информатике

Презентация "Форматирование web-страницы" - скачать презентации по Информатике Строковый тип данных

Строковый тип данных История развития вычислительной техники

История развития вычислительной техники Аптека 1С:Розница 8

Аптека 1С:Розница 8 Графики и диаграммы

Графики и диаграммы Создание мобильных приложений с помощью среды программирования MIT App Inventor

Создание мобильных приложений с помощью среды программирования MIT App Inventor Объекты в JavaScript. (Лекция 8)

Объекты в JavaScript. (Лекция 8) Python. Сложные типы данных

Python. Сложные типы данных Планирование жизненного цикла программных средств. (Лекция 1.3)

Планирование жизненного цикла программных средств. (Лекция 1.3) Презентация "Создание презентаций в PowerPoint" - скачать презентации по Информатике

Презентация "Создание презентаций в PowerPoint" - скачать презентации по Информатике Виртуальная лаборатория. Проект

Виртуальная лаборатория. Проект Введение в специальность BIG DATA

Введение в специальность BIG DATA Презентация "«По какому правилу?»" - скачать презентации по Информатике

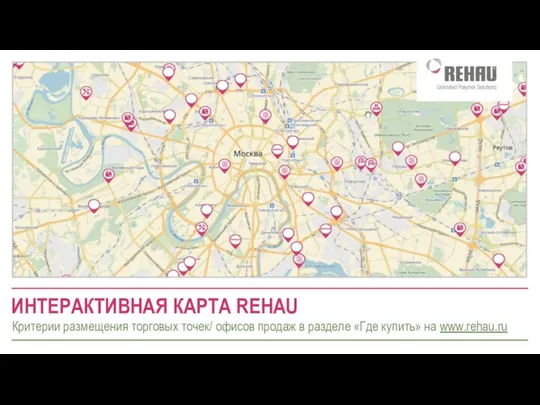

Презентация "«По какому правилу?»" - скачать презентации по Информатике Интерактивная карта REHAU

Интерактивная карта REHAU Язык программирования C. Лекции

Язык программирования C. Лекции Теория принятия решений

Теория принятия решений Имитационное моделирование. Модели размещения промышленности

Имитационное моделирование. Модели размещения промышленности Тема 8 Представление о системе объектов Учитель информатики МОУ «Застолбская сш» Мачехина Н.А.

Тема 8 Представление о системе объектов Учитель информатики МОУ «Застолбская сш» Мачехина Н.А.  Объектно-ориентированное программирование. Язык Python

Объектно-ориентированное программирование. Язык Python Телеграмма, телекс, факс, порядок их оформления

Телеграмма, телекс, факс, порядок их оформления Информационные технологии

Информационные технологии Презентация "Группа объектов. Общее название" - скачать презентации по Информатике

Презентация "Группа объектов. Общее название" - скачать презентации по Информатике avast! в России. Линейка продуктов avast! для бизнеса. Версия 7

avast! в России. Линейка продуктов avast! для бизнеса. Версия 7 Media & technology

Media & technology Презентация "ПОДГОТОВКА К ЕГЭ ПО ИНФОРМАТИКЕ И ИКТ" - скачать презентации по Информатике

Презентация "ПОДГОТОВКА К ЕГЭ ПО ИНФОРМАТИКЕ И ИКТ" - скачать презентации по Информатике Язык программирования Pascal Основные понятия А. Жидков

Язык программирования Pascal Основные понятия А. Жидков Introduction to Maya

Introduction to Maya