Содержание

- 2. Операционные системы 6.7. Базовые технологии безопасности 6.7.1. Шифрование 6.7.2. Аутентификация, пароли, авторизация, аудит 6.7.3. Технология защищенного

- 3. Операционные системы 6.1. Понятие безопасности. Требования безопасности Безопасность информационных систем включает: 1) безопасность отдельных компьютеров –

- 4. Операционные системы 6.1. Понятие безопасности. Требования безопасности Понятия конфиденциальности, доступности и целостности могут быть определены не

- 5. Операционные системы 6.2. Угрозы безопасности. Классификация Угроза – любое действие, направленное на нарушение конфиденциальности, целостности и/или

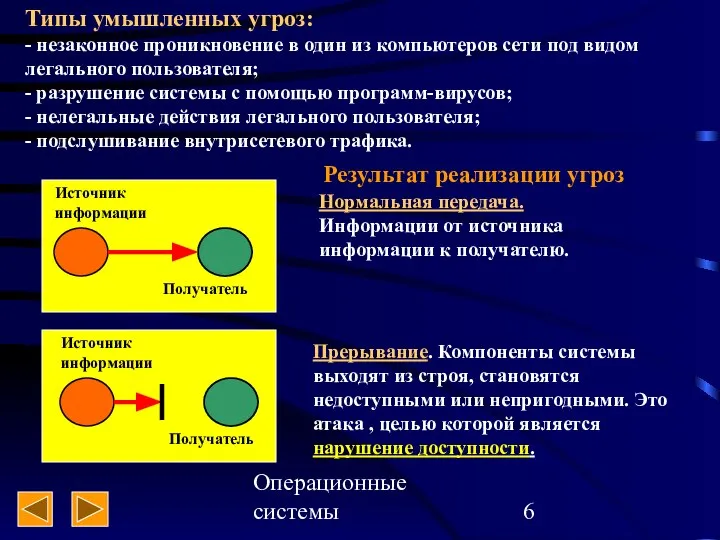

- 6. Операционные системы Типы умышленных угроз: - незаконное проникновение в один из компьютеров сети под видом легального

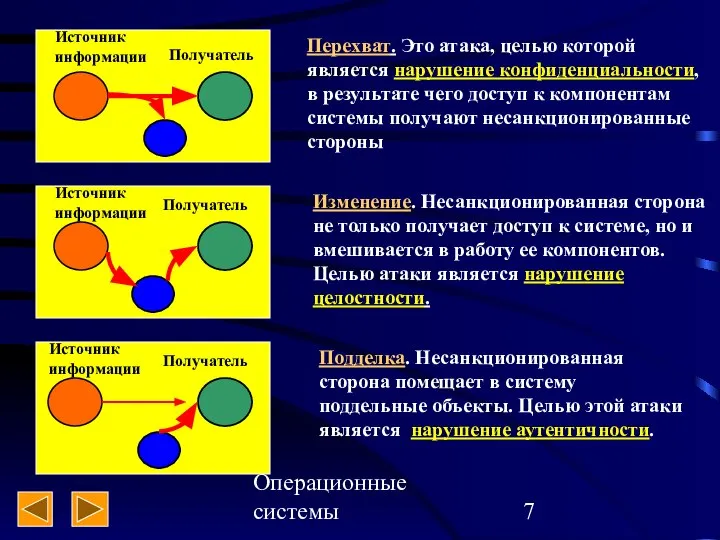

- 7. Операционные системы Источник информации Получатель Источник информации Получатель Источник информации Получатель Перехват. Это атака, целью которой

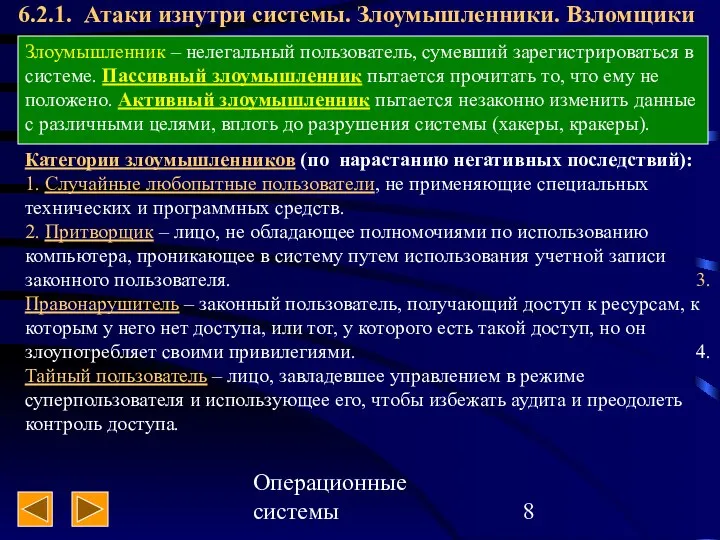

- 8. Операционные системы 6.2.1. Атаки изнутри системы. Злоумышленники. Взломщики Злоумышленник – нелегальный пользователь, сумевший зарегистрироваться в системе.

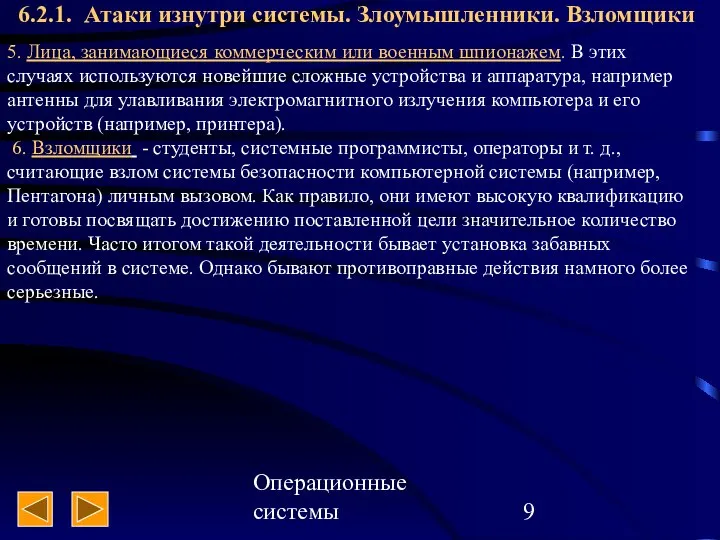

- 9. Операционные системы 6.2.1. Атаки изнутри системы. Злоумышленники. Взломщики 5. Лица, занимающиеся коммерческим или военным шпионажем. В

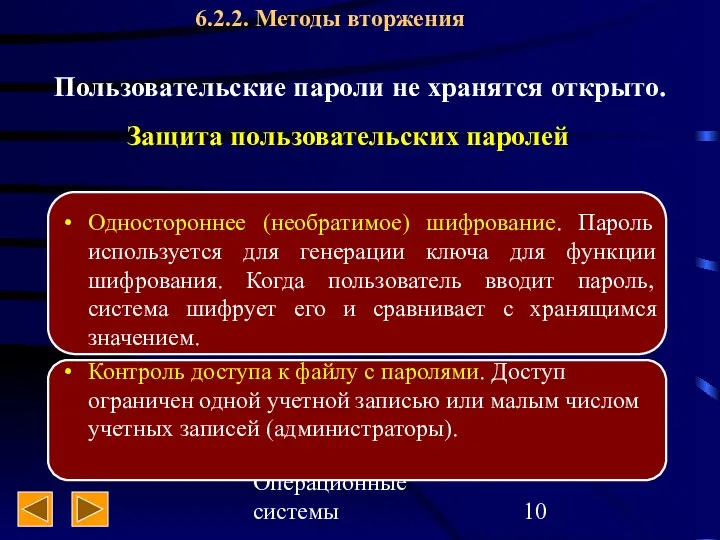

- 10. Операционные системы Защита пользовательских паролей Одностороннее (необратимое) шифрование. Пароль используется для генерации ключа для функции шифрования.

- 11. Операционные системы 6.2.2. Методы вторжения 1. Попытка применить пароли стандартных учетных записей, которые устанавливаются по умолчанию

- 12. Операционные системы 6.2.2. Методы вторжения Первые 6 методов являются разновидностями отгадывания пароля. Если злоумышленник должен проверять

- 13. Операционные системы 6.2.2. Методы вторжения Седьмому из перечисленных методов атаки - атаке с помощью троянских коней

- 14. Операционные системы 6.2.2. Методы вторжения Вломившись в систему и став суперпользователем, взломщик может установить сетевой анализатор

- 15. Операционные системы 6.2.3. Случайная потеря данных Форс-мажор: пожары, наводнения, землетрясения, войны, восстания, крысы, изгрызшие кабели, магнитные

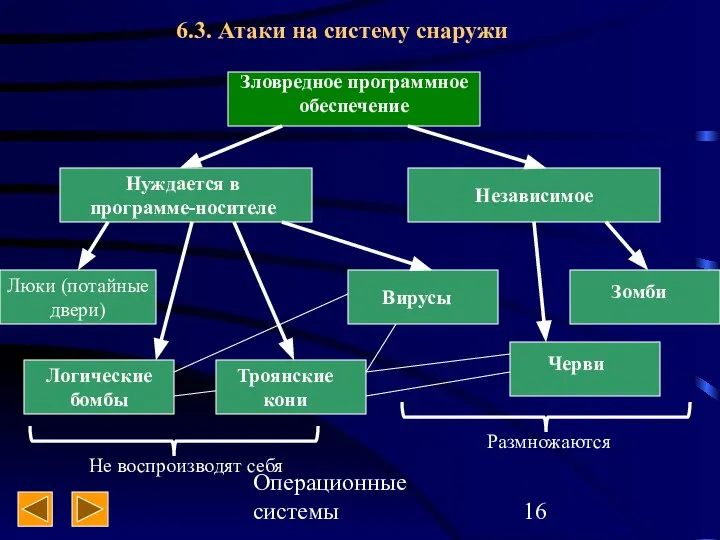

- 16. Операционные системы 6.3. Атаки на систему снаружи Зловредное программное обеспечение Нуждается в программе-носителе Независимое Люки (потайные

- 17. Операционные системы 6.3. Атаки на систему снаружи Зловредные программы (malicious software, или malware) - это программы,

- 18. Операционные системы 6.3. Атаки на систему снаружи Люки - это скрытая точка входа в программу, которая

- 19. Операционные системы 6.3. Атаки на систему снаружи Очень трудно выявлять люки в операционной системе. Меры безопасности

- 20. Операционные системы 6.3. Атаки на систему снаружи Троянские кони - полезные или кажущиеся таковыми программы, в

- 21. Операционные системы 6.3. Атаки на систему снаружи Затем, поместив эту программу в общий каталог и присвоив

- 22. Операционные системы 6.3. Атаки на систему снаружи Вирусы - программы, которые могут «заражать» другие программы, изменять

- 23. Операционные системы 6.3. Атаки на систему снаружи Черви - сетевые программы - используют сетевые соединения, чтобы

- 24. Операционные системы 6.3. Атаки на систему снаружи Зомби - программа, которая скрытно соединяется с другим подключенным

- 25. Операционные системы 6.3. Атаки на систему снаружи Основное различие между обычным злоумышленником и вирусом состоит в

- 26. Операционные системы 6.4. Системный подход к обеспечению безопасности 1. Морально-этические средства защиты – нормы, сложившиеся по

- 27. Операционные системы 6.4. Системный подход к обеспечению безопасности 5. Физические средства защиты - экранирование помещений для

- 28. Операционные системы Безопасность как бизнес-процесс Политика безопасности Обеспечение безопасности Контроль и реагирование Управление и тестирование Модернизация

- 29. Операционные системы 6.5. Политика безопасности ВОПРОСЫ: 1) какую информацию защищать? 2) какой ущерб понесет предприятие при

- 30. Операционные системы 6.5. Политика безопасности Политика доступа к сетевым службам Интернета выключает следующие пункты: 1. Определение

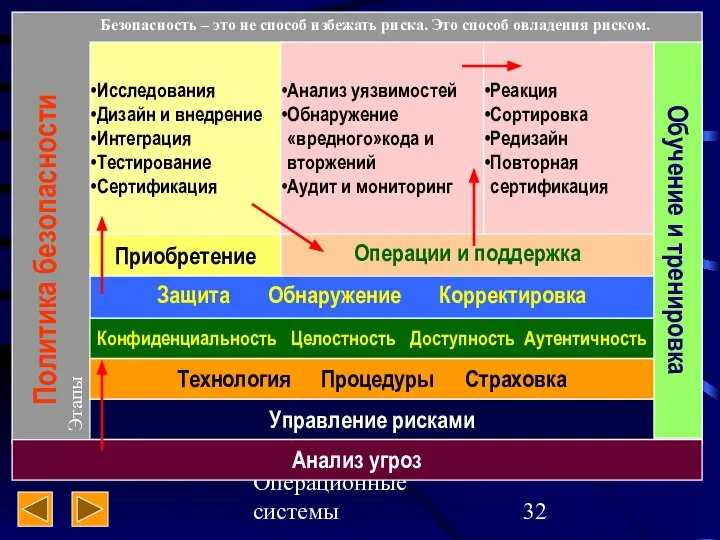

- 31. Операционные системы 6.5. Политика безопасности В целом бизнес-процесс управления безопасностью может быть представлен последовательностью этапов, показанных

- 32. Операционные системы Анализ угроз Управление рисками Технология Процедуры Страховка Конфиденциальность Целостность Доступность Аутентичность Защита Обнаружение Корректировка

- 33. Операционные системы 6.5. Политика безопасности Начинается построение политики безопасности с анализа угроз. Анализ угроз заключается в

- 34. Операционные системы 6.5. Политика безопасности Технологии, которые будут использованы в политике безопасности, должны реализовать стандартные вещи.

- 35. Операционные системы 6.5. Политика безопасности Разработка операций и поддержка - то, что будет выполняться в процессе

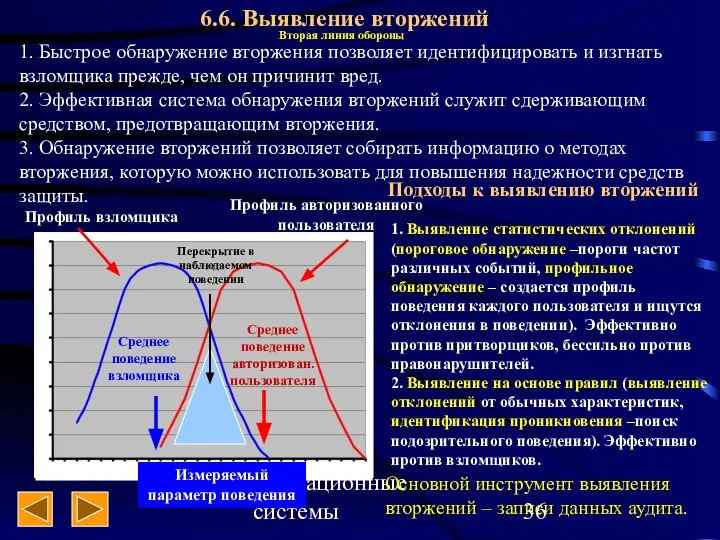

- 36. Операционные системы 6.6. Выявление вторжений 1. Быстрое обнаружение вторжения позволяет идентифицировать и изгнать взломщика прежде, чем

- 37. Операционные системы 6.6. Выявление вторжений Основным инструментом выявления вторжений является запись данных аудита. Должно вестись некоторое

- 38. Операционные системы 6.7. Базовые технологии безопасности 6.7.1. Шифрование Пара процедур – шифрование и дешифрование – называется

- 39. Операционные системы 6.7. Базовые технологии безопасности 6.7.1. Шифрование Информацию, над которой выполняются функции шифрования и дешифрования,

- 40. Операционные системы Модель симметричного шифрования (1949 г. – Клод Шеннон) Отправитель Шифрование Дешифрование Получатель Злоумышленник X

- 41. Операционные системы Модель симметричного шифрования (1949 г. – Клод Шеннон) В данной модели три участника: отправитель,

- 42. Операционные системы Модель несимметричного шифрования Отправитель Шифрование Дешифрование Получатель Злоумышленник E X Y X Y =

- 43. Операционные системы Модель несимметричного шифрования Особенность шифрования на основе открытых ключей состоит в том, что текст,

- 44. Операционные системы Модель несимметричного шифрования Пояснение. Пусть абонент 1 решает вести секретную переписку со своими сотрудниками

- 45. Операционные системы Пользователь1 Пользователь 2 Дешифрование E(D(S2)) = S2 Пользователь 3 Пользователь4 E(D(S3)) = S3 E(D(S4))

- 46. Операционные системы Подтверждение авторства посылаемого сообщения (электронная подпись) В этом случае поток сообщений имеет обратное направление

- 47. Операционные системы Подтверждение авторства посылаемого сообщения (электронная подпись) Для того, чтобы в сети все абонентs имели

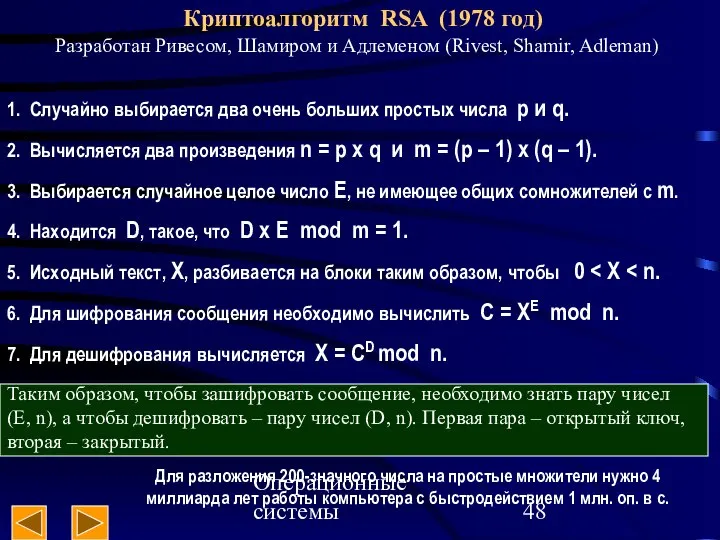

- 48. Операционные системы Криптоалгоритм RSA (1978 год) Разработан Ривесом, Шамиром и Адлеменом (Rivest, Shamir, Adleman) 1. Случайно

- 49. Операционные системы Криптоалгоритм RSA (1978 год) Разработан Ривесом, Шамиром и Адлеменом (Rivest, Shamir, Adleman) Зная открытый

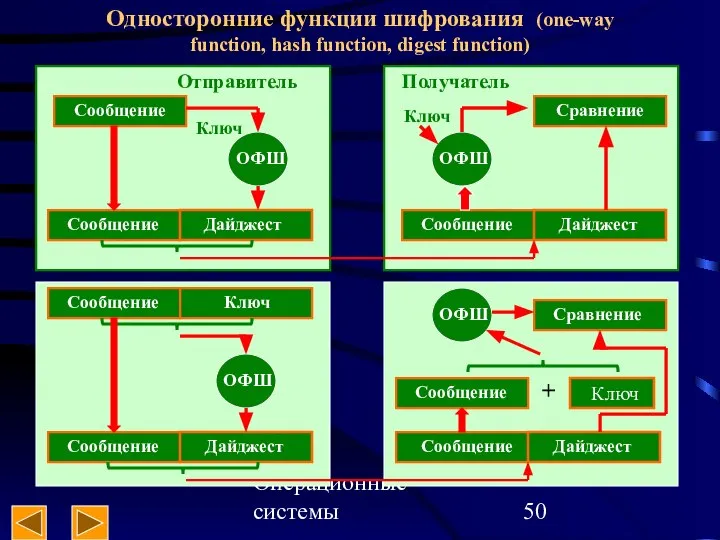

- 50. Операционные системы Односторонние функции шифрования (one-way function, hash function, digest function) Сообщение Сообщение Дайджест ОФШ Ключ

- 51. Операционные системы Односторонние функции шифрования (one-way function, hash function, digest function) Эта функция, примененная к шифруемым

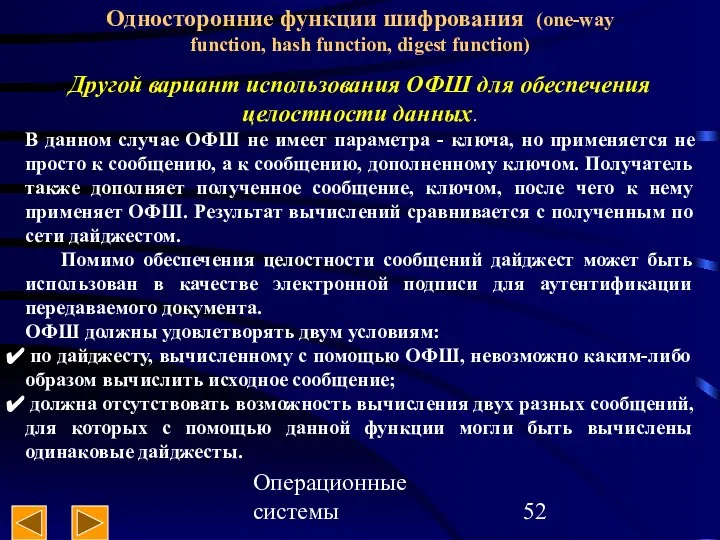

- 52. Операционные системы Односторонние функции шифрования (one-way function, hash function, digest function) Другой вариант использования ОФШ для

- 53. Операционные системы 6.7.2. Аутентификация, пароли, авторизация, аудит Аутентификация (authentification) предотвращает доступ к сети нежелательных лиц и

- 54. Операционные системы 6.7.2. Аутентификация, пароли, авторизация, аудит В процессе аутентификации участвуют две стороны: одна сторона доказывает

- 55. Операционные системы 6.7.2. Аутентификация, пароли, авторизация, аудит Чаще всего для доказательства аутентичности используются пароли. С целью

- 56. Операционные системы Политика паролей

- 57. Операционные системы Политика блокировки учетной записи

- 58. Операционные системы

- 59. Операционные системы Авторизация доступа 1. Система авторизации имеет дело только с легальными пользователями, которые успешно прошли

- 60. Операционные системы Авторизация доступа 4. Процедуры авторизации реализуются программными средствами операционных систем или отдельными программными продуктами.

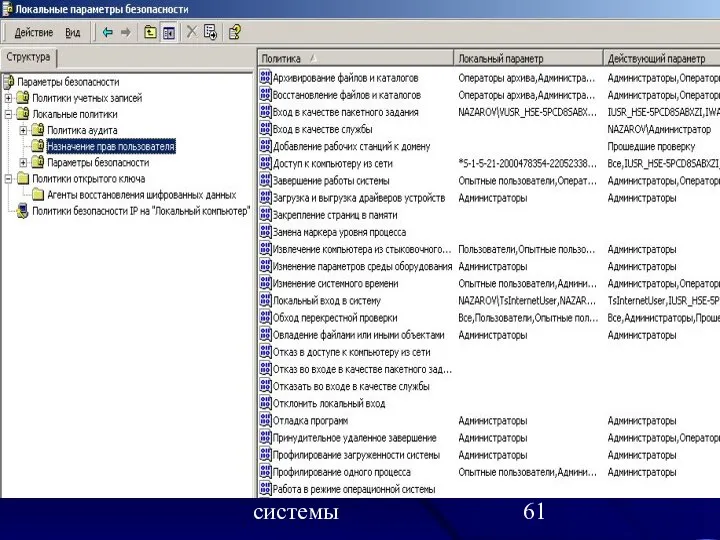

- 61. Операционные системы

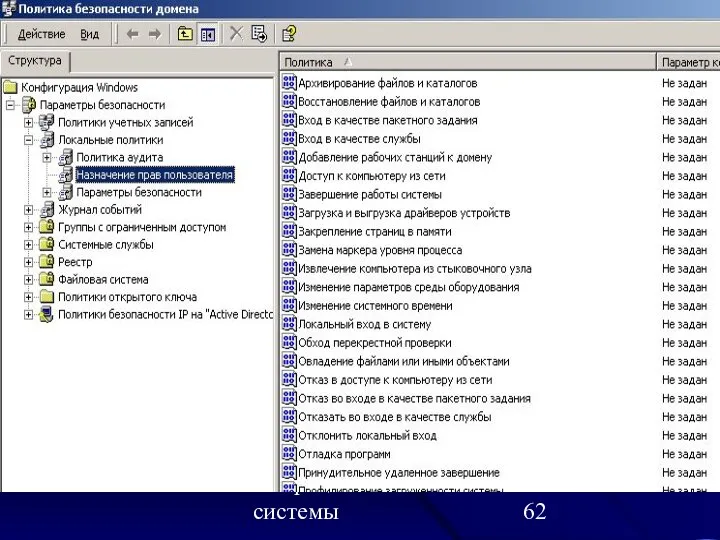

- 62. Операционные системы

- 63. Операционные системы Аудит (auditing) – фиксация в системном журнале событий, происходящих в операционной системе, имеющих отношение

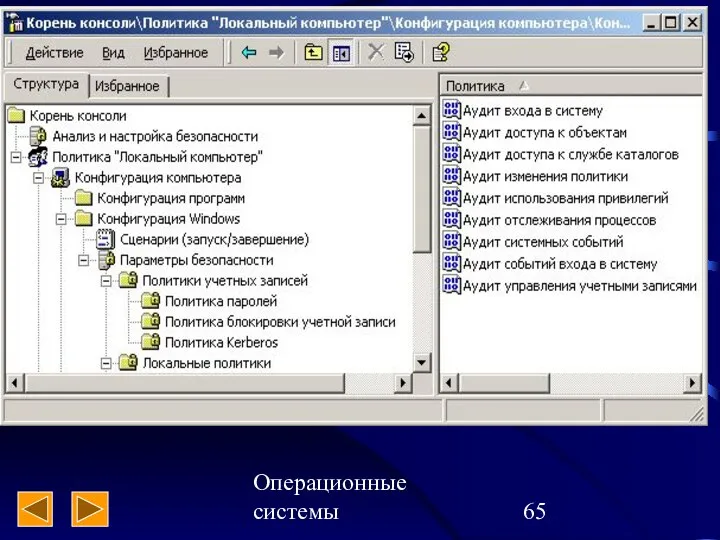

- 64. Операционные системы Аудит (auditing) Если кто-то пытается выполнить действия, определенные системой безопасности для отслеживания, то система

- 65. Операционные системы

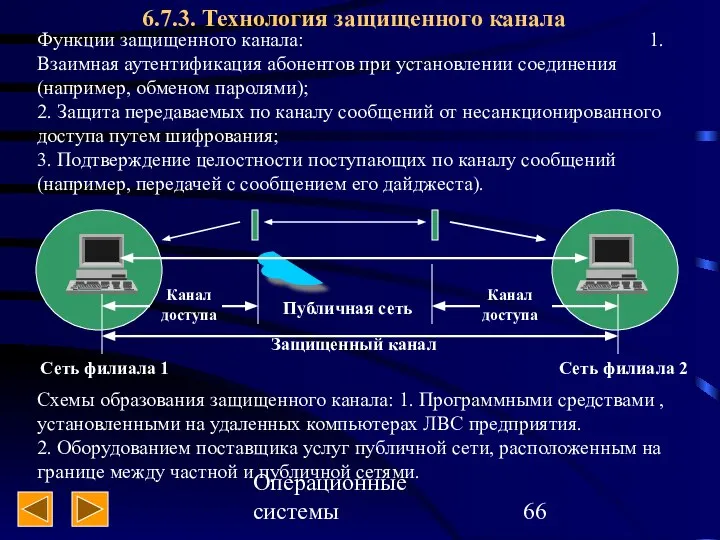

- 66. Операционные системы 6.7.3. Технология защищенного канала Функции защищенного канала: 1.Взаимная аутентификация абонентов при установлении соединения (например,

- 67. Операционные системы 6.7.3. Технология защищенного канала Различные реализации технологии защищенного канала могут работать на разных уровнях

- 68. Операционные системы 6.8. Технологии аутентификации 6.8.1. Сетевая аутентификация на основе многоразового пароля В современных операционных системах

- 69. Операционные системы 6.8. Технологии аутентификации 6.8.1. Сетевая аутентификация на основе многоразового пароля Пароль Р ОФШ 1

- 70. Операционные системы 6.8. Технологии аутентификации 6.8.1. Сетевая аутентификация на основе многоразового пароля Нужно принять определенные меры

- 71. Операционные системы 6.8. Технологии аутентификации 6.8.1. Сетевая аутентификация на основе многоразового пароля При логическом входе пользователь

- 72. Операционные системы 6.8. Технологии аутентификации 6.8.1. Сетевая аутентификация на основе многоразового пароля К слову-вызову на клиентской

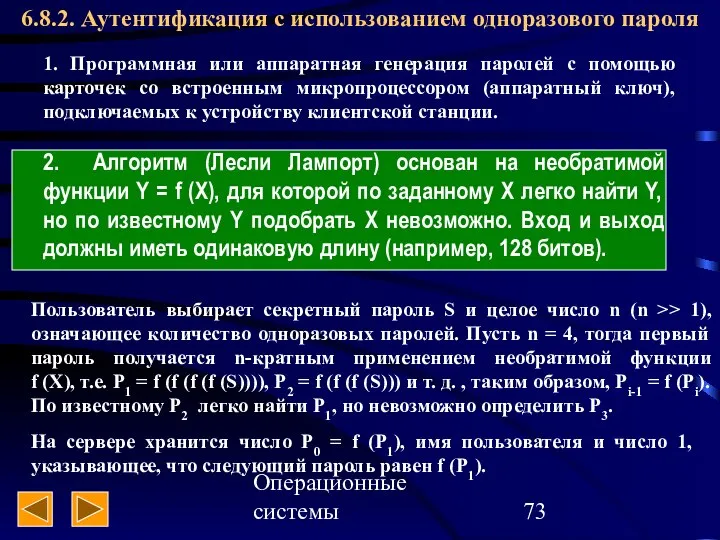

- 73. Операционные системы 6.8.2. Аутентификация с использованием одноразового пароля 2. Алгоритм (Лесли Лампорт) основан на необратимой функции

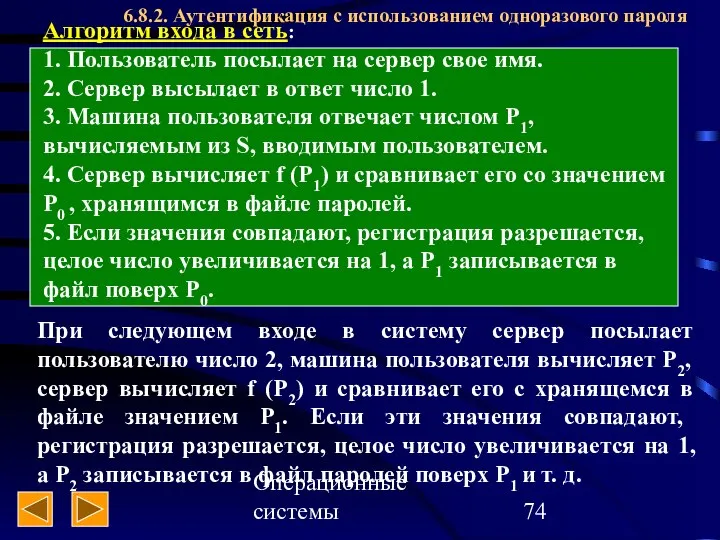

- 74. Операционные системы Алгоритм входа в сеть: 1. Пользователь посылает на сервер свое имя. 2. Сервер высылает

- 75. Операционные системы 6.8.2. Аутентификация с использованием одноразового пароля Если злоумышленник узнал Pi, у него нет способа

- 76. Операционные системы 6.8.3. Аутентификация информации Аутентификация информации в компьютерных системах – это установление подлинности данных, полученных

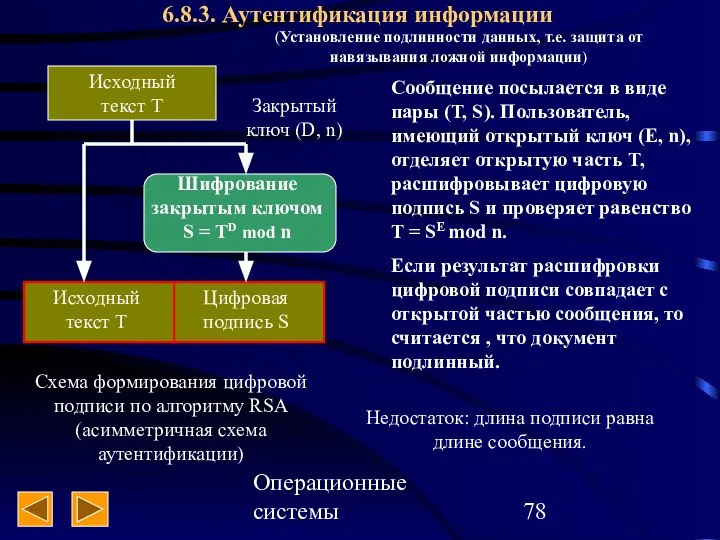

- 77. Операционные системы 6.8.3. Аутентификация информации Наиболее часто для построения схемы цифровой подписи используется алгоритм RSA (Rivest

- 78. Операционные системы 6.8.3. Аутентификация информации Закрытый ключ (D, n) Исходный текст T Шифрование закрытым ключом S

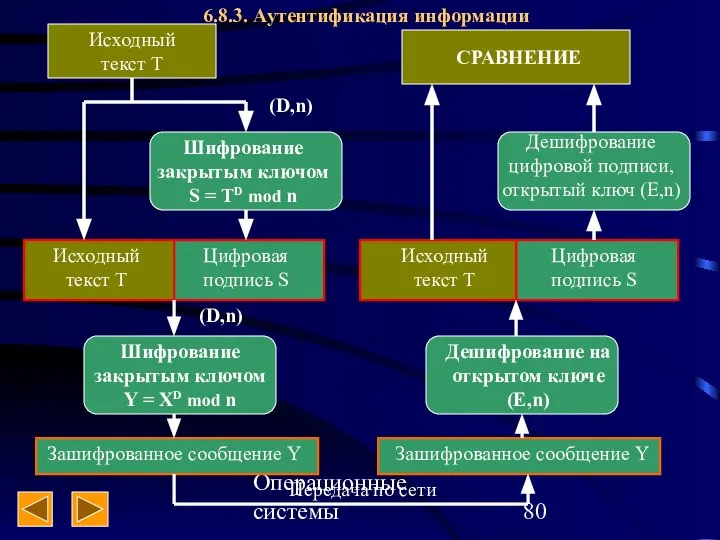

- 79. Операционные системы 6.8.3. Аутентификация информации Если помимо снабжения текста электронного документа цифровой подписью надо обеспечить его

- 80. Операционные системы Исходный текст T (D,n) (D,n) Шифрование закрытым ключом S = TD mod n Исходный

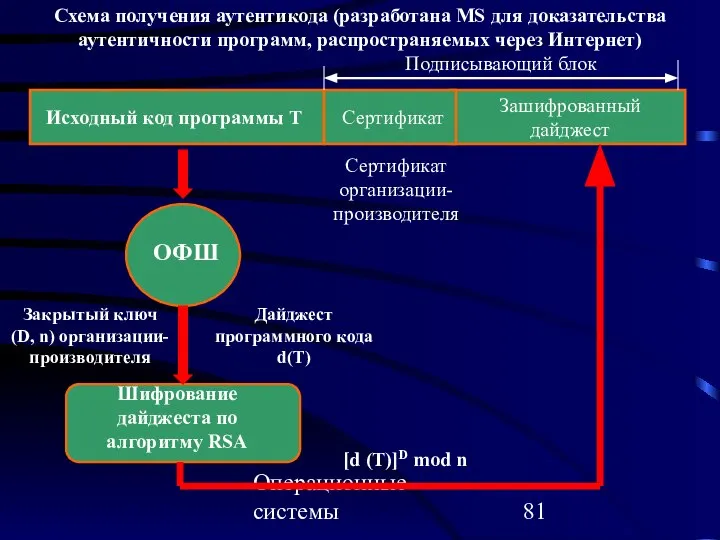

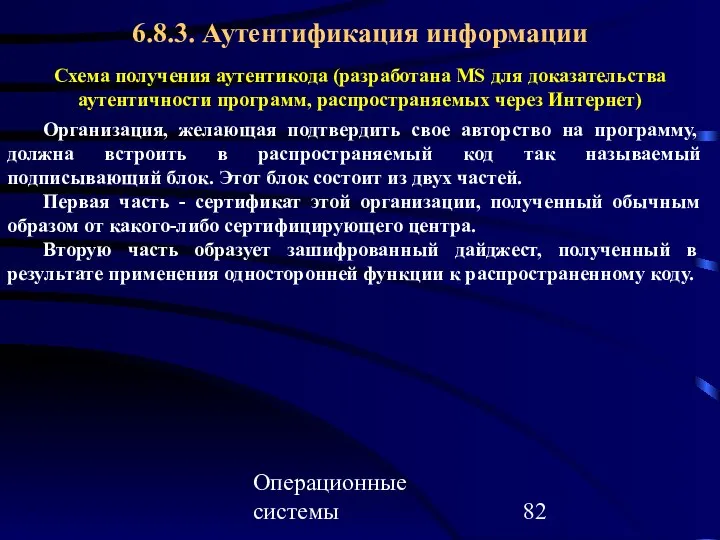

- 81. Операционные системы Исходный код программы Т ОФШ Сертификат Зашифрованный дайджест Закрытый ключ (D, n) организации-производителя Дайджест

- 82. Операционные системы Схема получения аутентикода (разработана MS для доказательства аутентичности программ, распространяемых через Интернет) 6.8.3. Аутентификация

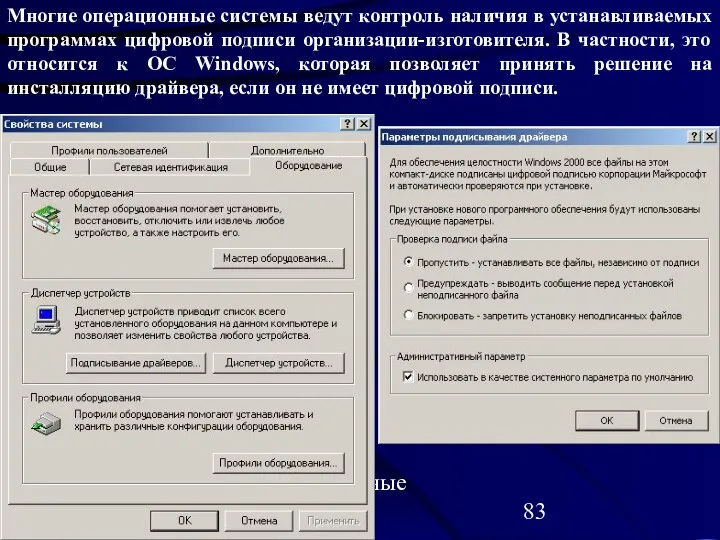

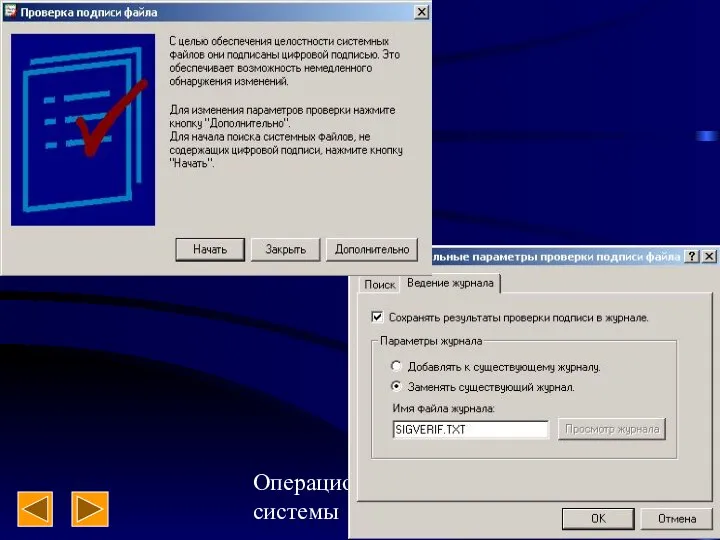

- 83. Операционные системы Многие операционные системы ведут контроль наличия в устанавливаемых программах цифровой подписи организации-изготовителя. В частности,

- 84. Операционные системы

- 85. Операционные системы 6.9. Система Kerberos Принципы системы: 1. Все процедуры аутентификации между клиентами и серверами сети

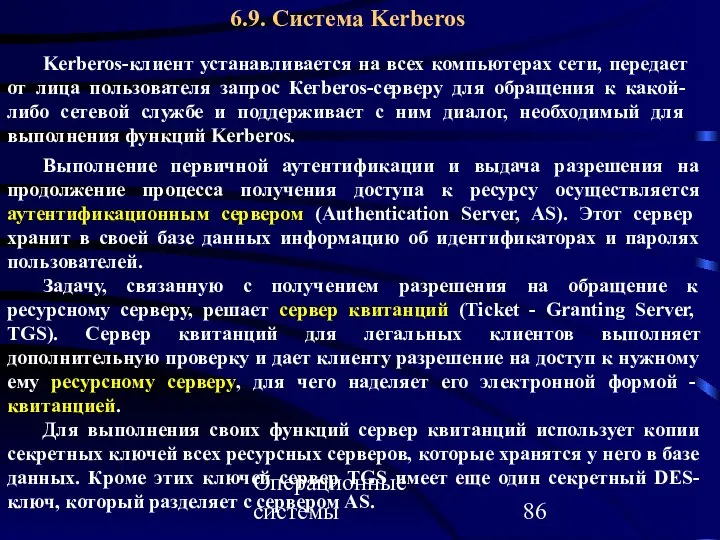

- 86. Операционные системы 6.9. Система Kerberos Kerberos-клиент устанавливается на всех компьютерах сети, передает от лица пользователя запрос

- 87. Операционные системы 6.9. Система Kerberos Получение разрешения на доступ непосредственно к ресурсу решается на уровне ресурсного

- 88. Операционные системы 6.9. Система Kerberos Получив такое сообщение, клиентская программа Kerberos просит пользователя ввести свой пароль.

- 89. Операционные системы 6.9. Система Kerberos Он предназначен для одноразового использования и имеет время жизни, не превышающее

- 90. Операционные системы 6.9. Система Kerberos Квитанция на получение доступа шифруется секретным ключом КRS1, разделяемым только сервером

- 91. Операционные системы Kerberos-сервер Аутентификацион-ный сервер Сервер квитанций Kerberos-клиент 1 2 3 Файл-сервер Сервер приложений Сервер удаленного

- 92. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.1. Защита системных файлов операционных систем

- 93. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.1. Защита системных файлов операционных систем

- 94. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.1. Защита системных файлов операционных систем

- 95. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.1. Защита системных файлов операционных систем

- 96. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.1. Защита системных файлов операционных систем

- 97. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.1. Защита системных файлов операционных систем

- 98. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.1. Защита системных файлов операционных систем

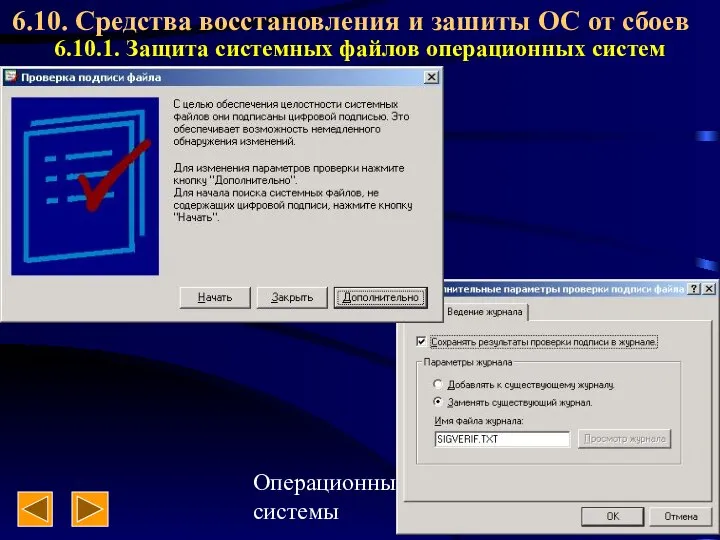

- 99. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.1. Защита системных файлов операционных систем

- 100. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.1. Защита системных файлов операционных систем

- 101. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.2. Безопасный режим загрузки операционной системы

- 102. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.2. Безопасный режим загрузки операционной системы

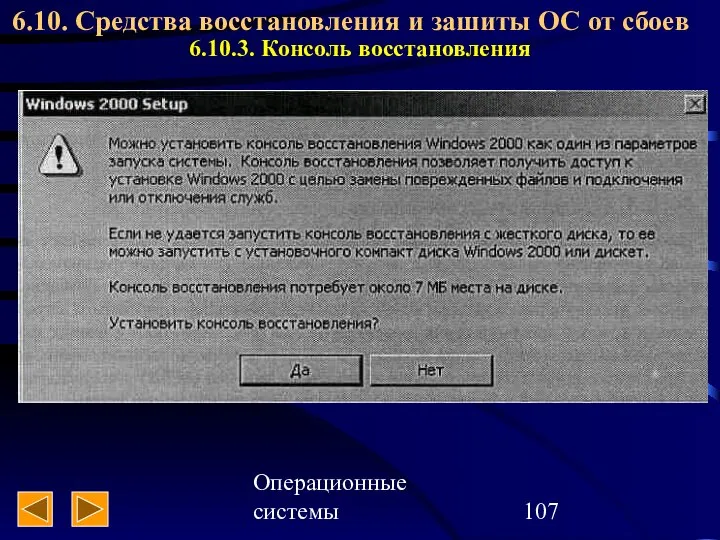

- 103. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.3. Консоль восстановления Консоль восстановления Windows

- 104. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.3. Консоль восстановления После запуска программы

- 105. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.3. Консоль восстановления Второй способ запуска

- 106. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.3. Консоль восстановления Интерфейс консоли восстановления

- 107. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.3. Консоль восстановления

- 108. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.4. Диск аварийного восстановления Диск аварийного

- 109. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.4. Диск аварийного восстановления Подготовленный ERD

- 110. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.4. Диск аварийного восстановления Проверка системных

- 111. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.4. Диск аварийного восстановления 2. Быстрое

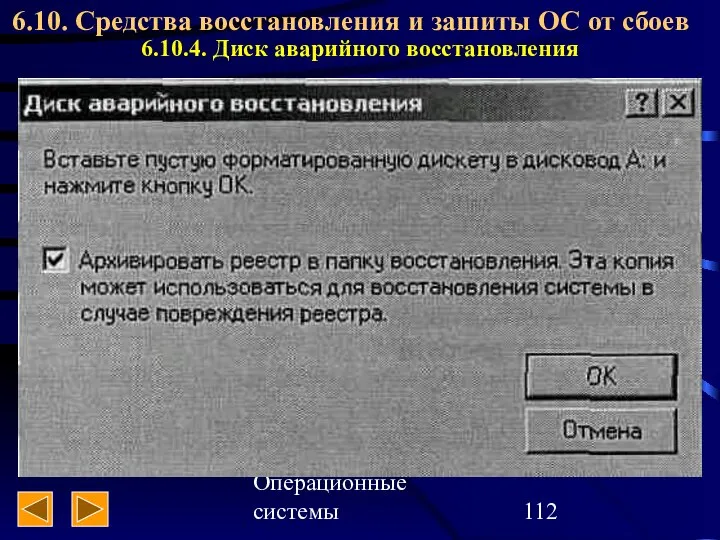

- 112. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.4. Диск аварийного восстановления

- 113. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.5. Загрузочная дискета Если опция запуска

- 114. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.5. Загрузочная дискета Загрузочная дискета поможет

- 115. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.6. Установочные дискеты Дистрибутив системы Windows

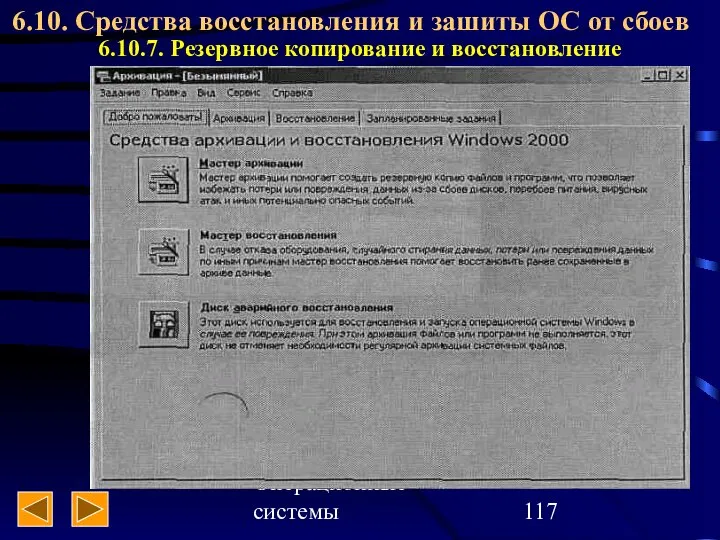

- 116. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.7. Резервное копирование и восстановление Для

- 117. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.7. Резервное копирование и восстановление

- 118. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.7. Резервное копирование и восстановление Программа

- 119. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.7. Резервное копирование и восстановление Второй

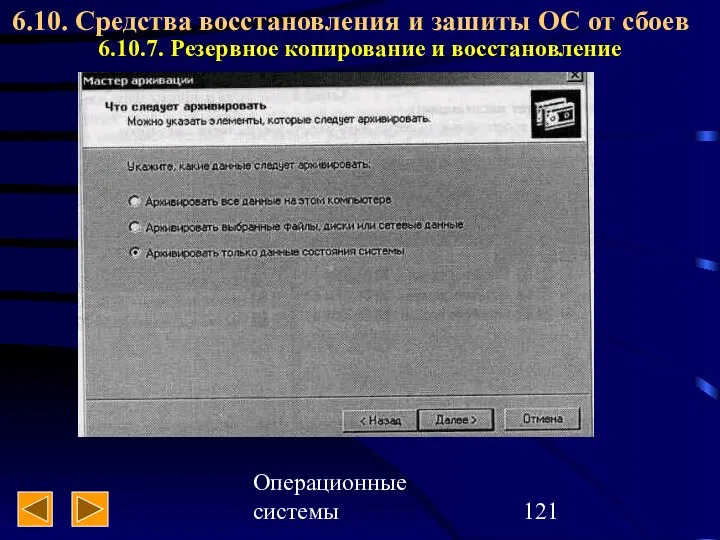

- 120. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.7. Резервное копирование и восстановление

- 121. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.7. Резервное копирование и восстановление

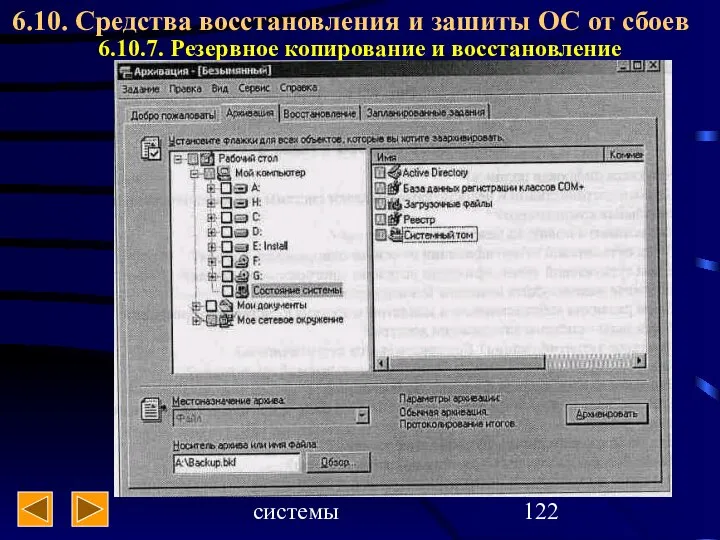

- 122. Операционные системы 6.10. Средства восстановления и зашиты ОС от сбоев 6.10.7. Резервное копирование и восстановление

- 124. Скачать презентацию

Доходы бюджетов

Доходы бюджетов мониторы

мониторы Презентация на тему "Родительская любовь и Воспитание" - скачать презентации по Педагогике

Презентация на тему "Родительская любовь и Воспитание" - скачать презентации по Педагогике Одежда 15-16 веков

Одежда 15-16 веков Старинная русская одежда. (4 класс)

Старинная русская одежда. (4 класс) Расчет строительных конструкций

Расчет строительных конструкций Презентация Роль профсоюзов на рынке труда

Презентация Роль профсоюзов на рынке труда О весенней охоте

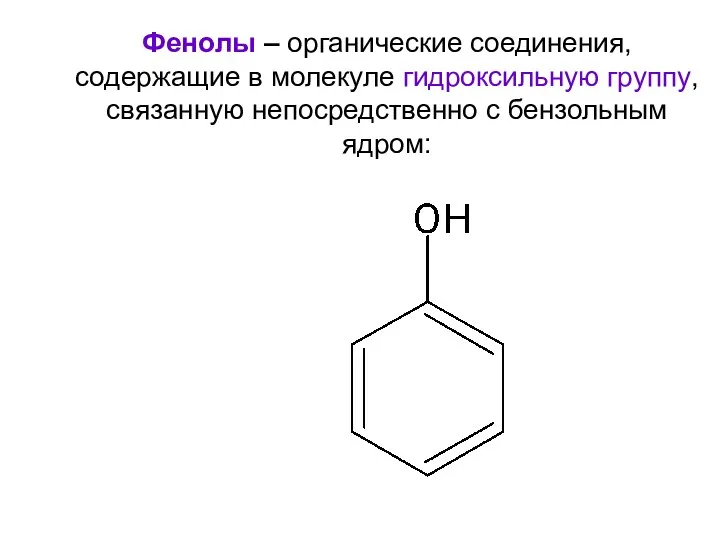

О весенней охоте Фенолы

Фенолы Нарушения обмена белков и нуклеиновых кислот

Нарушения обмена белков и нуклеиновых кислот Алкоголь и алкогольная зависимость

Алкоголь и алкогольная зависимость Презентация "Фонтаны Томска"

Презентация "Фонтаны Томска" День матери 2017

День матери 2017 О святости

О святости Клод Моне

Клод Моне Инфекционный мононуклеоз

Инфекционный мононуклеоз Устройство компьютера

Устройство компьютера  Алгоритмы и структуры данных на Python

Алгоритмы и структуры данных на Python Семейный клуб «РОДНИЧОК» 1 КЛАСС Классный руководитель – Чачина Людмила Васильевна

Семейный клуб «РОДНИЧОК» 1 КЛАСС Классный руководитель – Чачина Людмила Васильевна Снеговик спешит на карнавал - презентация для начальной школы_

Снеговик спешит на карнавал - презентация для начальной школы_ исИстория органов внутренних дел Российской Федерации.тория

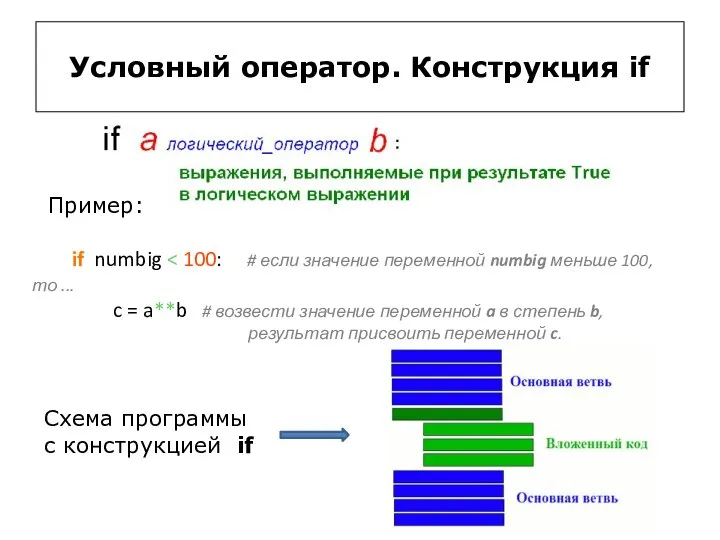

исИстория органов внутренних дел Российской Федерации.тория Условный оператор. Конструкция if

Условный оператор. Конструкция if Экипаж «IT Empire»

Экипаж «IT Empire» Двигатели «Камминз». Диагностика неисправностей

Двигатели «Камминз». Диагностика неисправностей Органы исполнительной власти в РФ

Органы исполнительной власти в РФ ИТ-архитектура предприятия. Применение модели Захмана для решения проблем, возникающих на этапе реализации IT-проекта

ИТ-архитектура предприятия. Применение модели Захмана для решения проблем, возникающих на этапе реализации IT-проекта Культура Средневековой Индии

Культура Средневековой Индии Проект Продвижение комплекса ГТО среди сверстников. Мариинский муниципальный район

Проект Продвижение комплекса ГТО среди сверстников. Мариинский муниципальный район