Содержание

- 2. Угрозы безопасности и их классификация Угроза-Событие или действие, которое может вызвать изменение функционирования КС, связанное с

- 3. Угрозы безопасности и их классификация 1.По природе возникновения 2.По степени преднамеренности проявления 3.По положению относительно контролируемой

- 4. Угрозы безопасности и их классификация 5.По виду нарушаемого св-ва информации 6. По динамической целостности 7. По

- 5. Индустрия кибербезопасности Индустрия кибербезопасности - это отрасль, отвечающая за информационную безопасность пользователя или системы. Ключевые компании

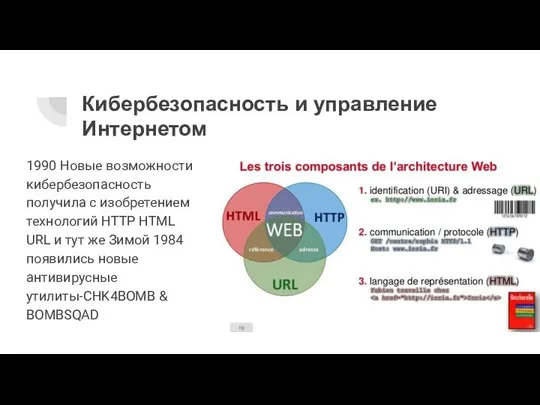

- 6. Кибербезопасность и управление Интернетом 1990 Новые возможности кибербезопасность получила с изобретением технологий HTTP HTML URL и

- 7. Кибербезопасность и управление Интернетом

- 8. Вредоносные программы Вирус сам создает копии и внедряется в работу других программ (заражает их). Червь саморазмножается,

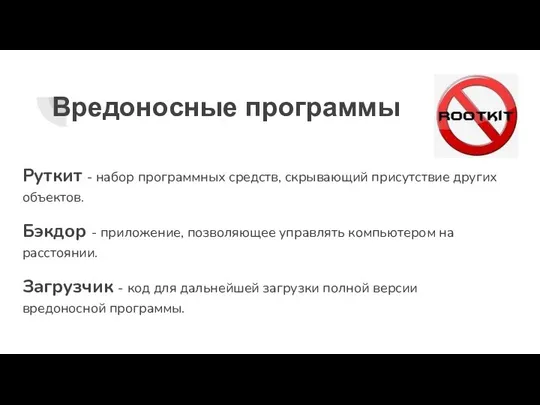

- 9. Вредоносные программы Руткит - набор программных средств, скрывающий присутствие других объектов. Бэкдор - приложение, позволяющее управлять

- 10. Меры и средства защиты информации

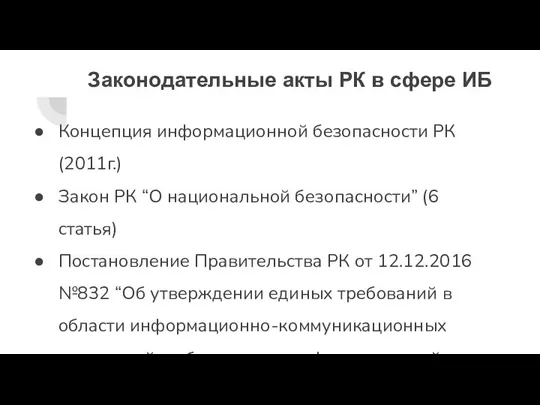

- 11. Законодательные акты РК в сфере ИБ Концепция информационной безопасности РК (2011г.) Закон РК “О национальной безопасности”

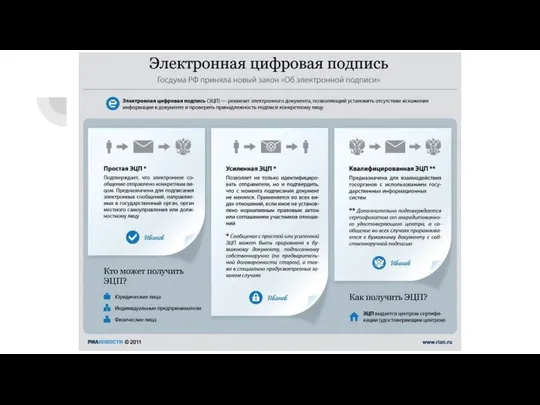

- 12. Электронная цифровая подпись Преимущества ЭЦП: осуществлять обращения в виртуальные приемные государственных органов получать государственные услуги 24/7

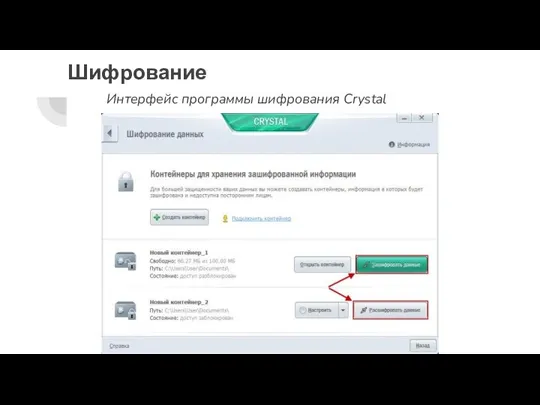

- 15. Шифрование Интерфейс программы шифрования Crystal

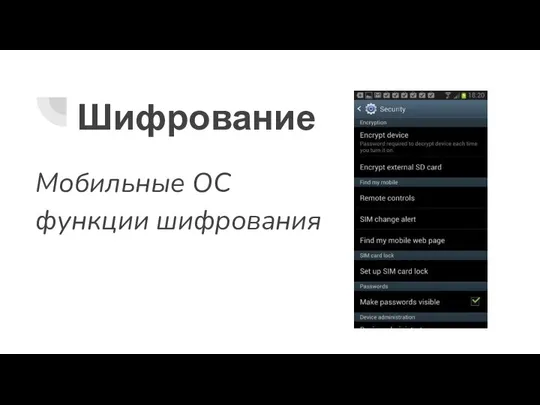

- 16. Шифрование Мобильные ОС функции шифрования

- 17. Викторина Что такое кибербезопасность? Какие общие задачи обеспечения безопасности? Какие методы шифрования вы знаете? Назовите вредоносные

- 19. Скачать презентацию

London. Parts of London

London. Parts of London Загальні фізіологічні закономірності розвитку організму людини

Загальні фізіологічні закономірності розвитку організму людини Презентация на тему "Совет детских школьных организаций" - скачать презентации по Педагогике

Презентация на тему "Совет детских школьных организаций" - скачать презентации по Педагогике Модемы и факсмодемы

Модемы и факсмодемы Christmas in Great Britain

Christmas in Great Britain Как извлечь корень?

Как извлечь корень?  искусство

искусство АНТИБИОТИКОТЕРАПИЯ В ДЕТСКОЙ ХИРУРГИИ М.П. Разин

АНТИБИОТИКОТЕРАПИЯ В ДЕТСКОЙ ХИРУРГИИ М.П. Разин  Физиология труда

Физиология труда Системы связи. Единая сеть электросвязи РФ

Системы связи. Единая сеть электросвязи РФ Паралимпийское движение

Паралимпийское движение Systemy rozgrywek. Wybór systemu rozgrywek

Systemy rozgrywek. Wybór systemu rozgrywek ОСТРОВСКИЙ КАК ОСНОВОПОЛОЖНИК РУССКОГО ТЕАТРА

ОСТРОВСКИЙ КАК ОСНОВОПОЛОЖНИК РУССКОГО ТЕАТРА Искусство декупажа

Искусство декупажа Патофизиология системы внешнего дыхания

Патофизиология системы внешнего дыхания Задания по механике

Задания по механике Формы и методы проведения занятий инструктором в учебной группе

Формы и методы проведения занятий инструктором в учебной группе Урок №39(120) Тест «Подготовка к усвоению табличных случаев умножения»

Урок №39(120) Тест «Подготовка к усвоению табличных случаев умножения»  Стандарты работы старшего оператора

Стандарты работы старшего оператора Основные стратегии регуляции метаболических путей

Основные стратегии регуляции метаболических путей Системы Автоматизации Управления Воздушным Движением

Системы Автоматизации Управления Воздушным Движением Парк Большой Истокк

Парк Большой Истокк Физическая реабилитация в травматологии, ортопедии и хирургии

Физическая реабилитация в травматологии, ортопедии и хирургии  Тестовая комбинаторика Создание тестового набора. Минимальные проверки. Перебор значений. Метод взаимосвязанных проверок

Тестовая комбинаторика Создание тестового набора. Минимальные проверки. Перебор значений. Метод взаимосвязанных проверок Презентация "Основные русские архитектурные стили" - скачать презентации по МХК

Презентация "Основные русские архитектурные стили" - скачать презентации по МХК Уровни и формы правосознания

Уровни и формы правосознания  Die Butterwoche in Russland. Russische Volksfeste

Die Butterwoche in Russland. Russische Volksfeste Расчет параметров кремниевого интегрального N-канального МДП-транзистора

Расчет параметров кремниевого интегрального N-канального МДП-транзистора