Содержание

- 2. Ключевые компоненты информационной безопасности

- 3. Уязвимости технологий: отсутствие определенных функций безопасности, бреши и ошибки в продуктах, трудности с обеспечением взаимодействия между

- 4. «Человеческий фактор" некомпетентность, непрофессионализм, отсутствие опыта, шантаж, подкуп.

- 5. Процессы должны обеспечивать эффективное взаимодействие технологий и людей, в том числе они должны обеспечивать создание безопасной

- 6. Подход Microsoft к обеспечению ИТ-безопасности

- 7. Конфиденциальность - каждый пользователь должен сам управлять своими документами и правами на осуществление тех или иных

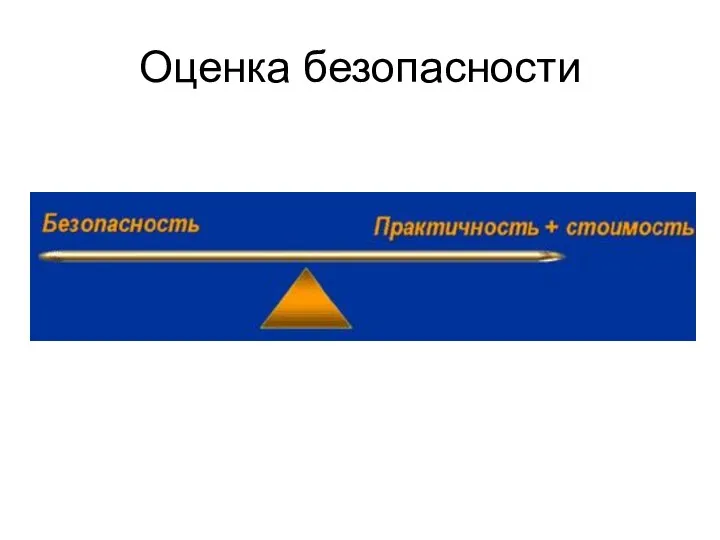

- 8. Оценка безопасности

- 9. Модель угроз и процесс обеспечения ИТ-безопасности

- 10. Эффективное решение безопасности возможно тогда и только тогда, когда реальные риски идентифицированы, а их воздействие оценено.

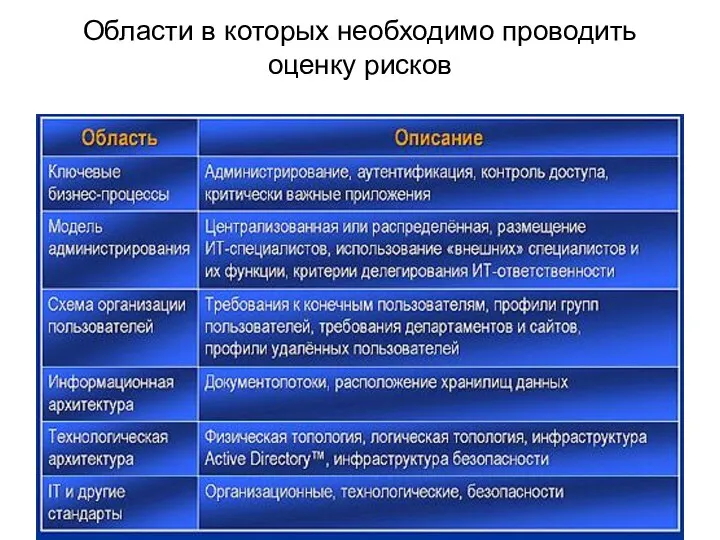

- 13. Области в которых необходимо проводить оценку рисков

- 15. Скачать презентацию

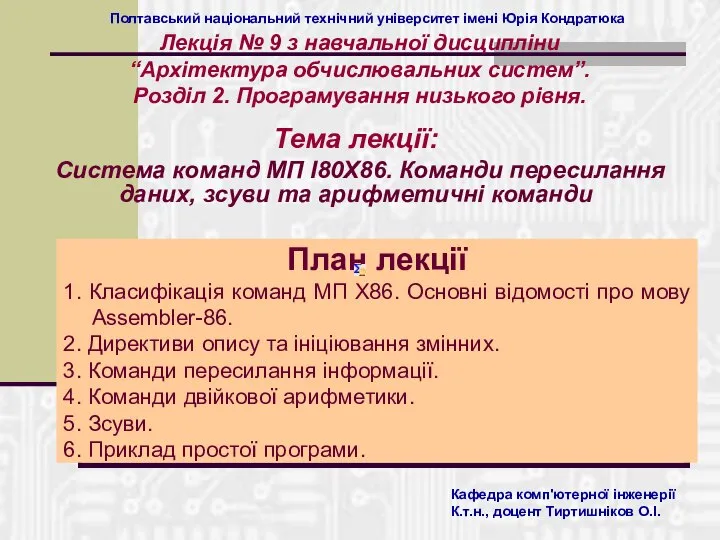

Система команд МП I80X86. Команди пересилання даних, зсуви та арифметичні команди

Система команд МП I80X86. Команди пересилання даних, зсуви та арифметичні команди Поверка средств измерений

Поверка средств измерений Поисковые системы Интернет

Поисковые системы Интернет Мир глазами географа - презентация для начальной школы_

Мир глазами географа - презентация для начальной школы_ Электрические датчики механических величин

Электрические датчики механических величин Ұңғыларды гидродинамикалық зерттеулер әдістерінің мақсаты

Ұңғыларды гидродинамикалық зерттеулер әдістерінің мақсаты The Nature of Strategic Management

The Nature of Strategic Management Алиментные обязательства

Алиментные обязательства ПРЕСТУПЛЕНИЯ ПРОТИВ ГОСУДАРСТВЕННОЙ ВЛАСТИ, ИНТЕРЕСОВ ГОСУДАРСТВЕННОЙ СЛУЖБЫ И СЛУЖБЫ В ОРГАНАХ МЕСТНОГО САМОУПРАВЛЕНИЯ

ПРЕСТУПЛЕНИЯ ПРОТИВ ГОСУДАРСТВЕННОЙ ВЛАСТИ, ИНТЕРЕСОВ ГОСУДАРСТВЕННОЙ СЛУЖБЫ И СЛУЖБЫ В ОРГАНАХ МЕСТНОГО САМОУПРАВЛЕНИЯ Строительная кооперация

Строительная кооперация Принципи, шляхи й засоби адаптації європейської системи вищої освіти у вищу освіту України

Принципи, шляхи й засоби адаптації європейської системи вищої освіти у вищу освіту України Презентация на тему "Взаимодействие с родителями" - скачать презентации по Педагогике

Презентация на тему "Взаимодействие с родителями" - скачать презентации по Педагогике Урок русского языка 3 Б класс Учитель начальных классов моу «Сош №1 г. Калининска» Шарыпова Е.В.

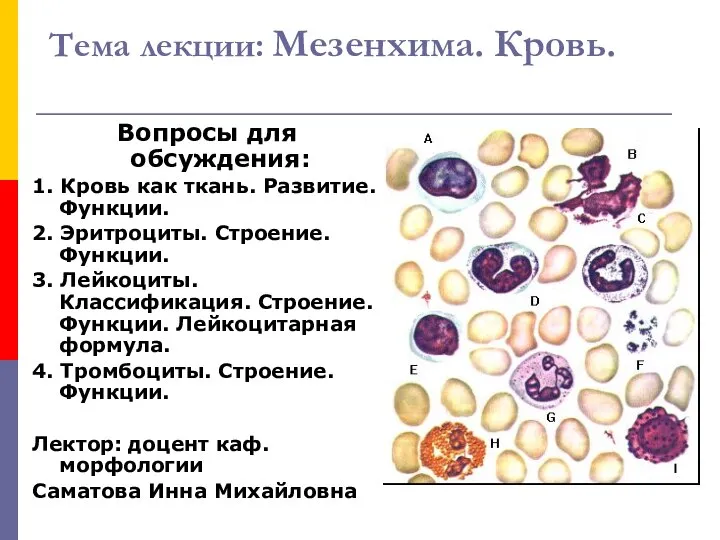

Урок русского языка 3 Б класс Учитель начальных классов моу «Сош №1 г. Калининска» Шарыпова Е.В. Мезенхима. Кровь

Мезенхима. Кровь Гемостаз и гемореалогия

Гемостаз и гемореалогия Грамматические стилистические средства

Грамматические стилистические средства  ЖИВОТНЫЕ ТРОПИЧЕСКОГО ЛЕСА

ЖИВОТНЫЕ ТРОПИЧЕСКОГО ЛЕСА  Лучевая терапия

Лучевая терапия  Российская модель рынка труда

Российская модель рынка труда  Ф.А.Искандер - советский и российский прозаик и абхазский поэт

Ф.А.Искандер - советский и российский прозаик и абхазский поэт Lektsii_po_ZhBiKK-1

Lektsii_po_ZhBiKK-1 Instagram. Введение в Instaбизнесс

Instagram. Введение в Instaбизнесс История гимнастики

История гимнастики Презентация Особенности научного стиля современного русского литературного языка

Презентация Особенности научного стиля современного русского литературного языка Основные функции экскурсии

Основные функции экскурсии Государственное регулирование охраны здоровья граждан, здравоохранения и медицинской деятельности

Государственное регулирование охраны здоровья граждан, здравоохранения и медицинской деятельности Коллектив и личность, как объект и субъект управления

Коллектив и личность, как объект и субъект управления Корпоративная блогосфера: тенденции развития - 2008 Екатерина Артюгина, HeadHunter, 2008

Корпоративная блогосфера: тенденции развития - 2008 Екатерина Артюгина, HeadHunter, 2008