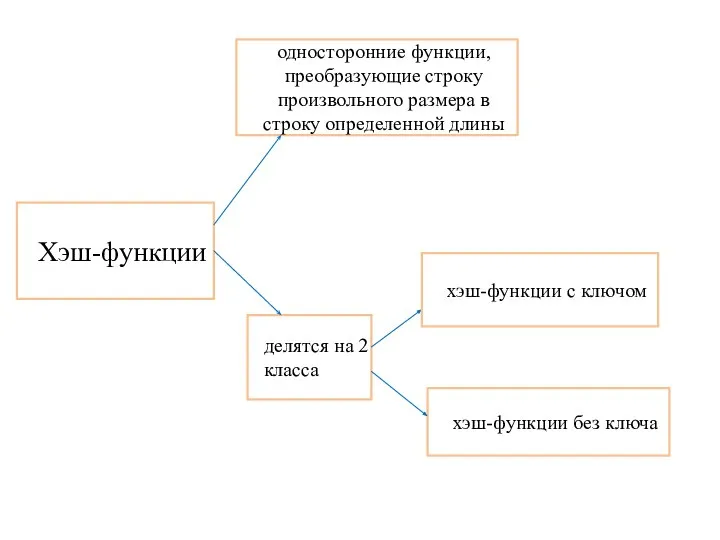

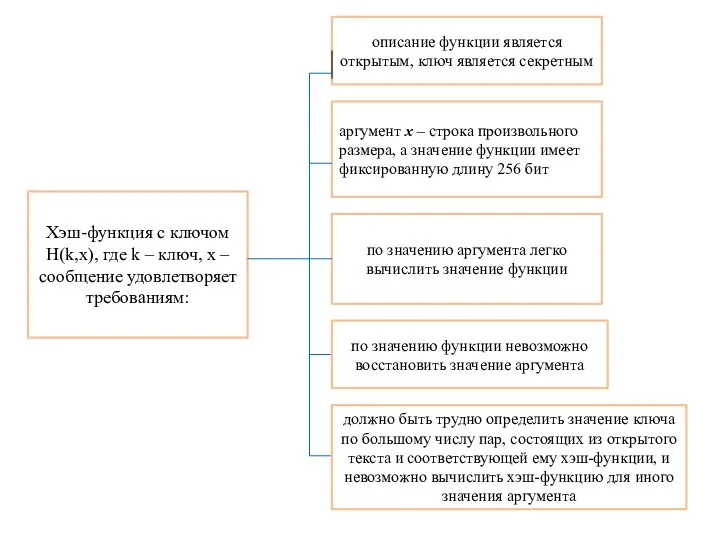

описание функции является открытым, ключ является секретным

аргумент x – строка произвольного

размера, а значение функции имеет фиксированную длину 256 бит

по значению аргумента легко вычислить значение функции

Хэш-функция с ключом H(k,x), где k – ключ, x – сообщение удовлетворяет требованиям:

по значению функции невозможно восстановить значение аргумента

должно быть трудно определить значение ключа по большому числу пар, состоящих из открытого текста и соответствующей ему хэш-функции, и невозможно вычислить хэш-функцию для иного значения аргумента

Аттестационная работа. Методическая разработка “Датчик воды для Ардуино своими руками”

Аттестационная работа. Методическая разработка “Датчик воды для Ардуино своими руками” Теоретичні основи управління інноваційним розвитком. Тема 1

Теоретичні основи управління інноваційним розвитком. Тема 1 Москва – столица нашей Родины.

Москва – столица нашей Родины. Системы жизнеобеспечения населенных мест и зданий

Системы жизнеобеспечения населенных мест и зданий Тексты с прятками - презентация для начальной школы_

Тексты с прятками - презентация для начальной школы_ Как появились прозвища исторических личностей - презентация для начальной школы_

Как появились прозвища исторических личностей - презентация для начальной школы_ Презентация на тему "Виды деятельности младших школьников" - скачать презентации по Педагогике

Презентация на тему "Виды деятельности младших школьников" - скачать презентации по Педагогике Платформа Java. Основные версии и продукты Java

Платформа Java. Основные версии и продукты Java Рублева Кристина В-305, Рентген аппарат

Рублева Кристина В-305, Рентген аппарат Поверить в Иисуса значит принять мудрость, любовь бога и людей

Поверить в Иисуса значит принять мудрость, любовь бога и людей Народные праздники и традиции Пудожского края

Народные праздники и традиции Пудожского края ГДЕ ЛОГИКА

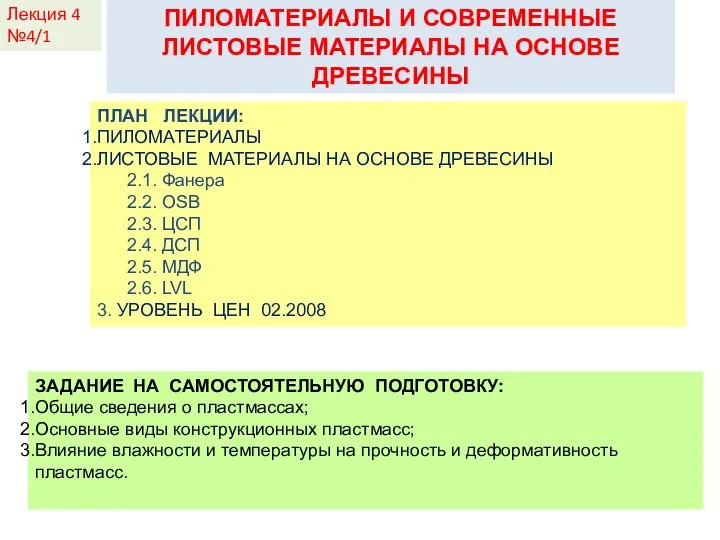

ГДЕ ЛОГИКА Пиломатериалы и современные листовые материалы на основе древесины

Пиломатериалы и современные листовые материалы на основе древесины Свидетельства Нового Завета. Указания на троичность Лиц без указания Их различия

Свидетельства Нового Завета. Указания на троичность Лиц без указания Их различия Местные налоги Подготовили: студентки группы МЭ081 Савельева Е., Солонина А., Кургалимова А.

Местные налоги Подготовили: студентки группы МЭ081 Савельева Е., Солонина А., Кургалимова А. Коллективный информационный проект по изобразительному искусству «Грим». 9 класс

Коллективный информационный проект по изобразительному искусству «Грим». 9 класс ГОСТ 2.305-2008. Изображения – виды, разрезы, сечения

ГОСТ 2.305-2008. Изображения – виды, разрезы, сечения Без названия

Без названия Повторение таблицы умножения и табличного деления

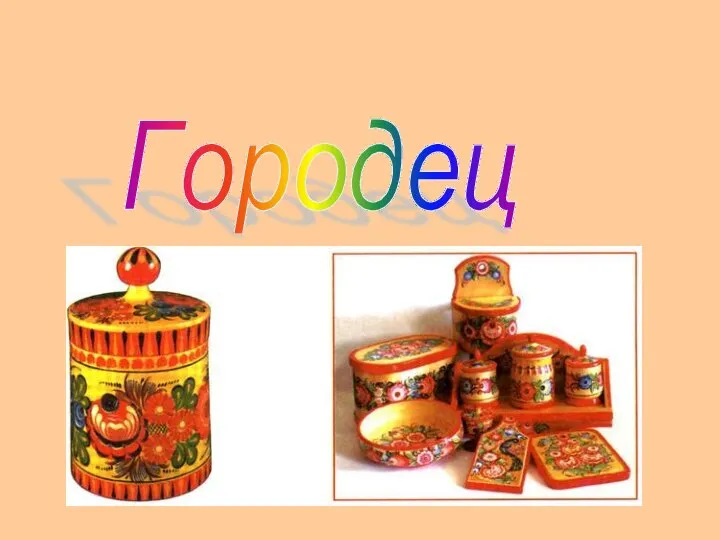

Повторение таблицы умножения и табличного деления  Городец - презентация

Городец - презентация Діни экстремизм.Терроризм

Діни экстремизм.Терроризм Снаряжение для туризма

Снаряжение для туризма Линейная функция _

Линейная функция _ „E! LALUNIA!” Rzecz o dziewiątym przykazaniu

„E! LALUNIA!” Rzecz o dziewiątym przykazaniu Оказание первой помощи при спортивных травмах

Оказание первой помощи при спортивных травмах Избирательный процесс и избирательные технологии

Избирательный процесс и избирательные технологии Компьютерные сети. 11 класс

Компьютерные сети. 11 класс Презентация Безопасность продовольственных и непродовольственных товаров

Презентация Безопасность продовольственных и непродовольственных товаров