Содержание

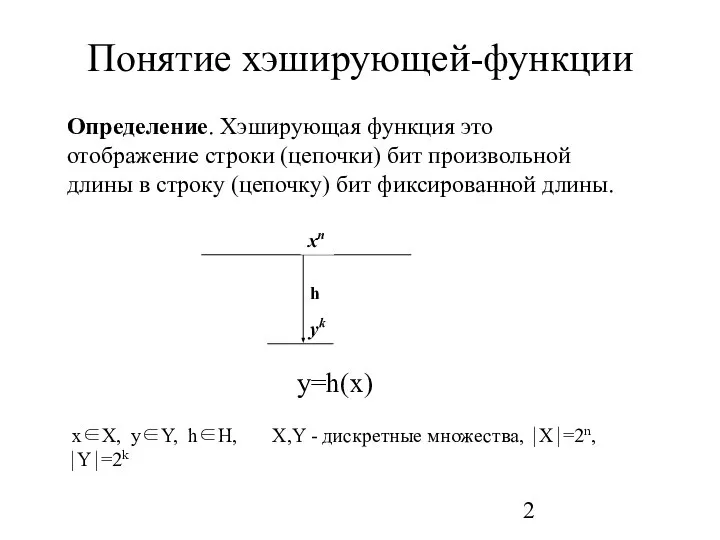

- 2. Понятие хэширующей-функции Определение. Хэширующая функция это отображение строки (цепочки) бит произвольной длины в строку (цепочку) бит

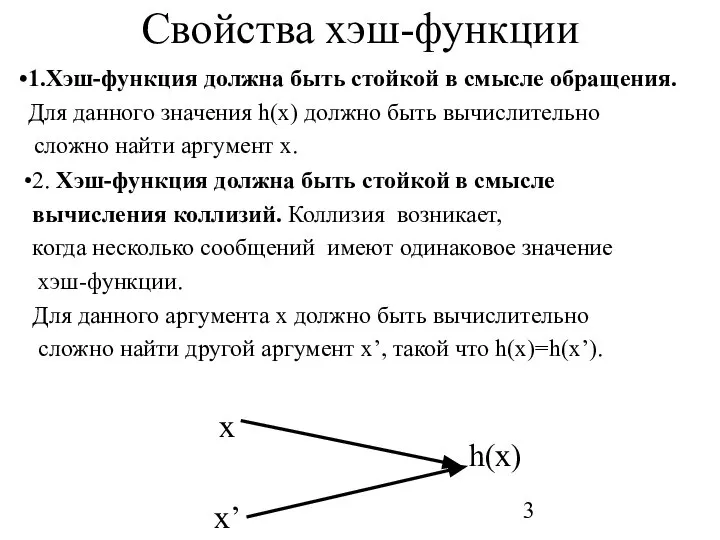

- 3. Свойства хэш-функции 1.Хэш-функция должна быть стойкой в смысле обращения. Для данного значения h(x) должно быть вычислительно

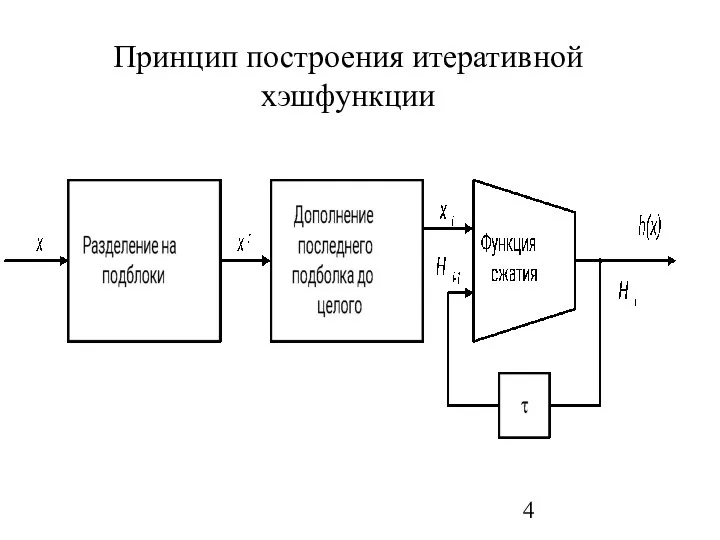

- 4. Принцип построения итеративной хэшфункции

- 5. ГОСТ Р34.11-94 Информационная технология. Криптографическая защита информации. Функция хэширования.

- 6. Алгоритм хэширования на основе одношаговой сжимающей функции H0=v Hi ← h(Mi,Hi-1), i=1,2,….N h(Mn)=HN v- начальный (стартовый)

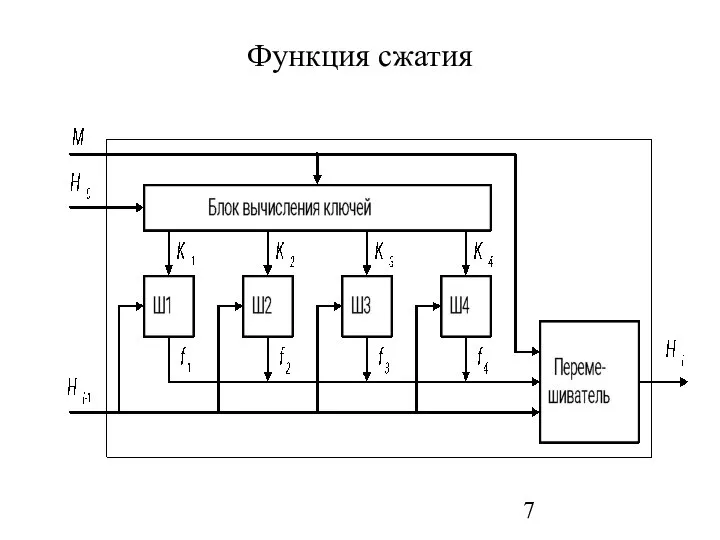

- 7. Функция сжатия

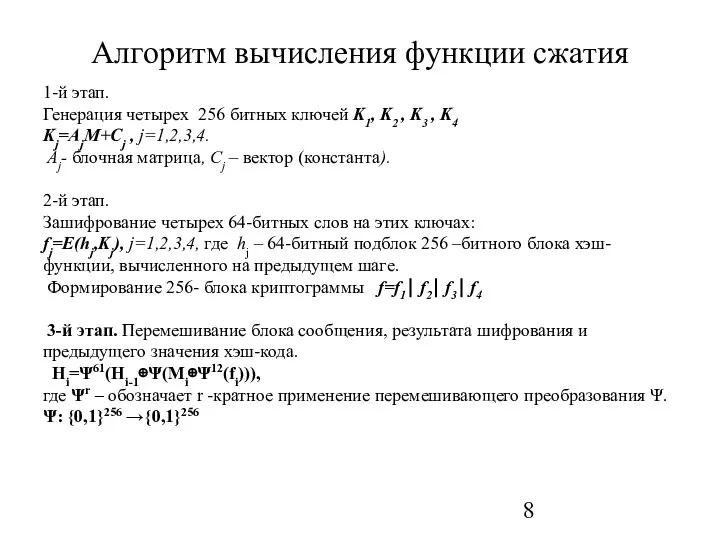

- 8. Алгоритм вычисления функции сжатия 1-й этап. Генерация четырех 256 битных ключей K1, K2 , K3 ,

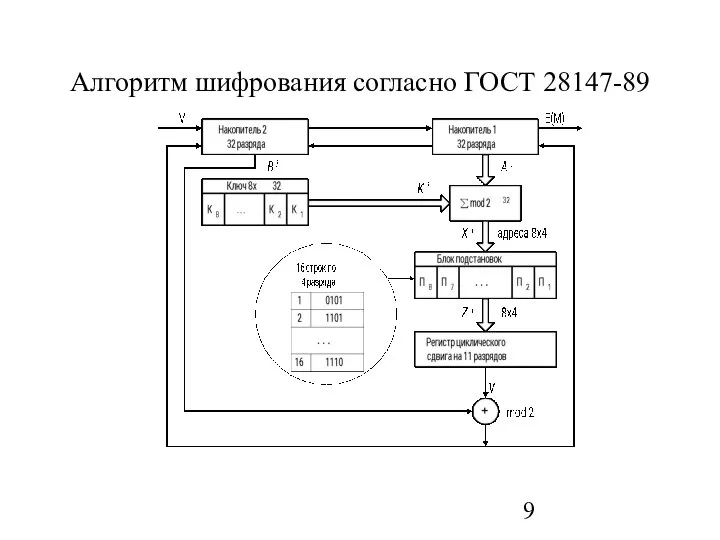

- 9. Алгоритм шифрования согласно ГОСТ 28147-89

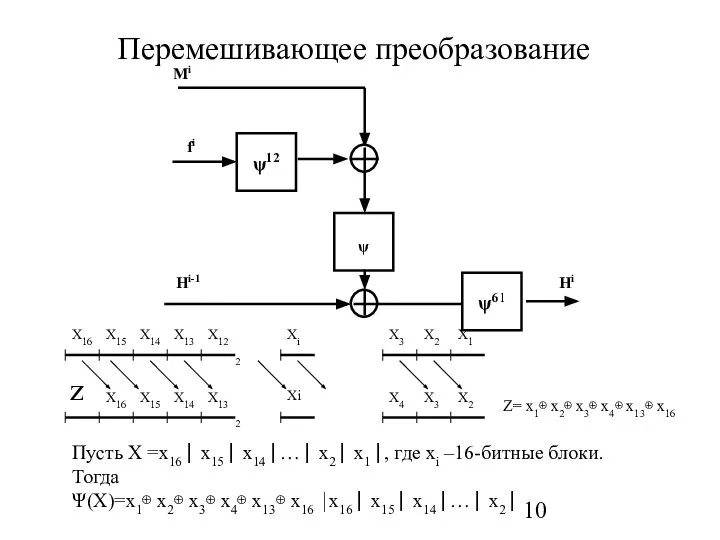

- 10. Перемешивающее преобразование Пусть X =x16⎮ x15⎮ x14⎮…⎮ x2⎮ x1⎮, где xi –16-битные блоки. Тогда Ψ(X)=x1⊕ x2⊕

- 11. 2. Определение, классификация, основные свойства ЭЦП Подпись – собственноручно написанная фамилия. Толковый словарь русского языка. С.И.

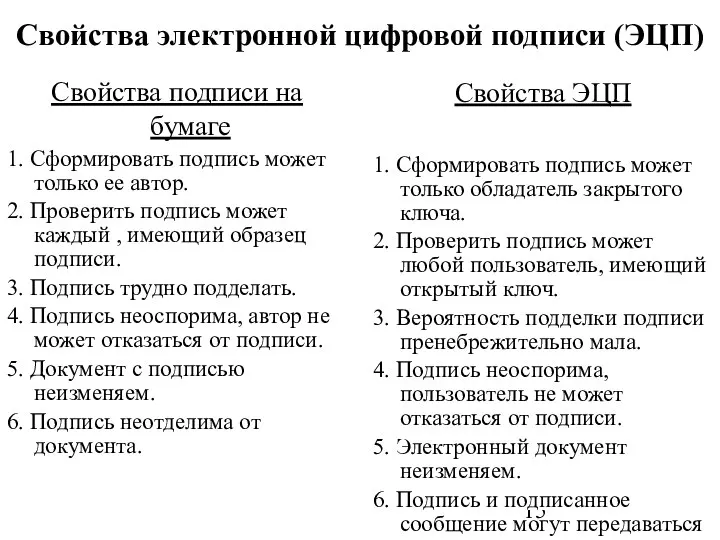

- 12. Свойства подписи на бумаге 1. Сформировать подпись может только ее автор. (подпись уникальна) 2. Проверить подпись

- 13. Основные понятия электронной подписи Электронная подпись (ЭП) – информация в электронной форме, которая присоединена к другой

- 14. Свойства электронной подписи 1. Сформировать подпись может только обладатель закрытого ключа. 2. Проверить подпись может любой

- 15. Свойства электронной цифровой подписи (ЭЦП) Свойства подписи на бумаге 1. Сформировать подпись может только ее автор.

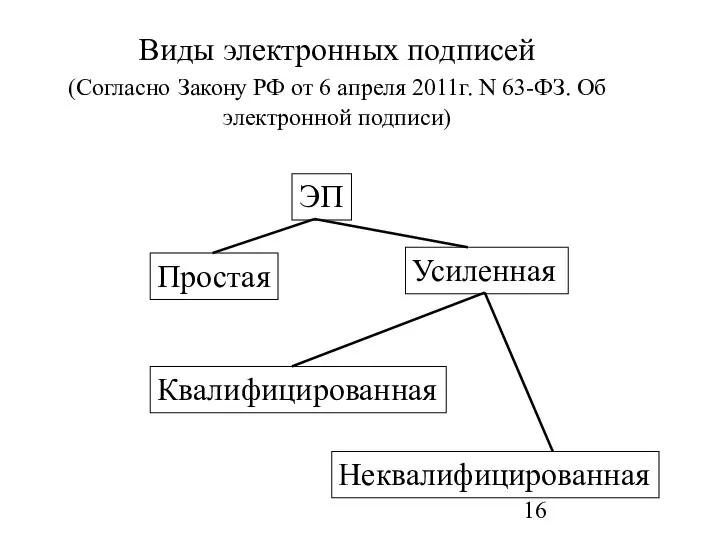

- 16. Виды электронных подписей (Согласно Закону РФ от 6 апреля 2011г. N 63-ФЗ. Об электронной подписи)

- 17. Простая ЭП – подпись, которая путем использования кодов, паролей или иных средств подтверждает факт формирования ЭП

- 18. Неквалифицированная ЭП Получена в результате криптографического преобразования информации с использованием ключа ЭП; Позволяет определить лицо, подписавшее

- 19. Квалифицированная ЭП 1. Соответствует всем признакам неквалифицированной ЭП; 2. Ключ проверки ЭП указан в квалифицированном сертификате.

- 20. Основные понятия ЭП Сертификат ключа проверки электронной подписи - электронный документ или документ на бумажном носителе,

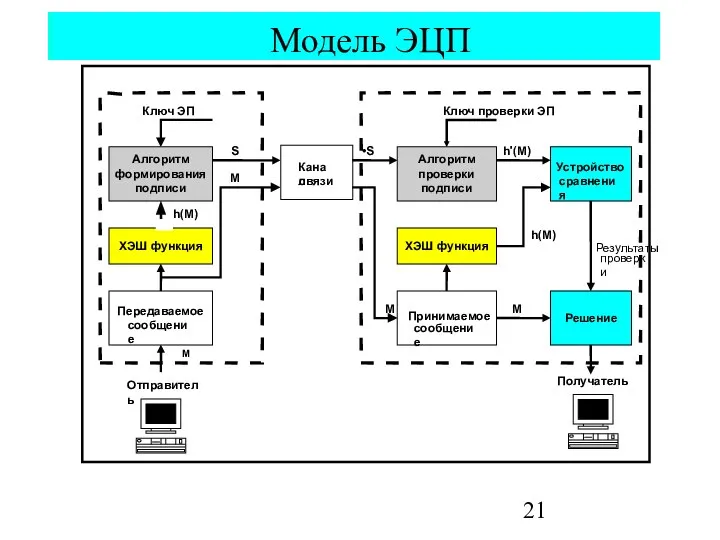

- 21. Модель ЭЦП Канал связи Алгоритм формирования подписи ХЭШ функция Передаваемое сообщение Алгоритм проверки подписи ХЭШ функция

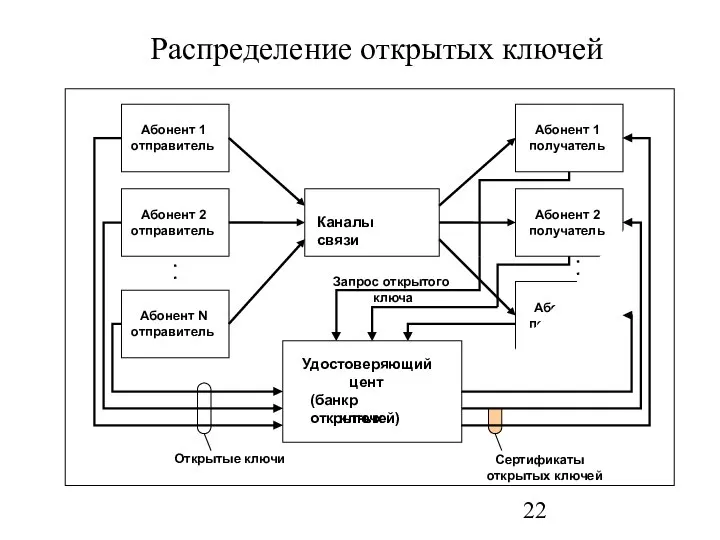

- 22. Распределение открытых ключей Абонент 1 отправитель Абонент 2 отправитель Абонент N отправитель Каналы связи Удостоверяющий центр

- 23. ПРАВОВЫЕ ДОКУМЕНТЫ ОБ ЭЛЕКТРОННОЙ ПОДПИСИ 1. Закон РФ от 6 апреля 2011г. N 63-ФЗ. Об электронной

- 24. Хронология развития систем ЭЦП 1976 г. – открытие М. Хэлменом и У. Диффи асимметричных криптографических систем;

- 25. Разновидности ЭЦП (теоретические разработки) 1. Неоспоримая ЭЦП (для проверки ЦП необходимо участие подписавшего лица). 2. Групповая

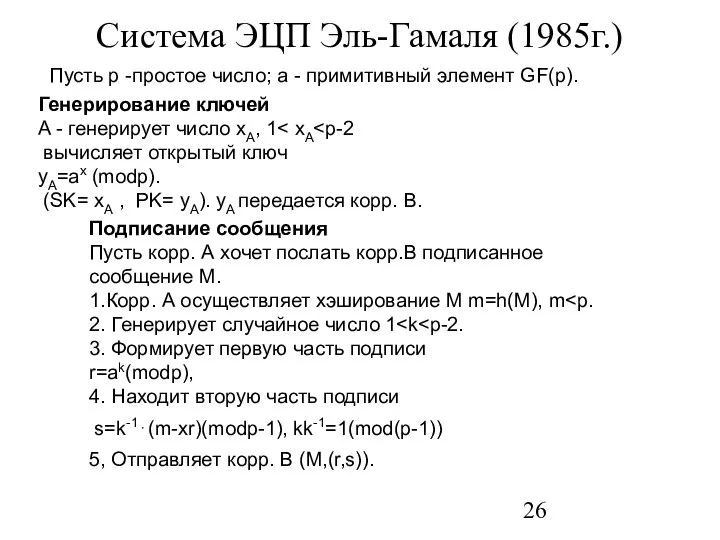

- 26. Система ЭЦП Эль-Гамаля (1985г.) Пусть p -простое число; a - примитивный элемент GF(p). Генерирование ключей A

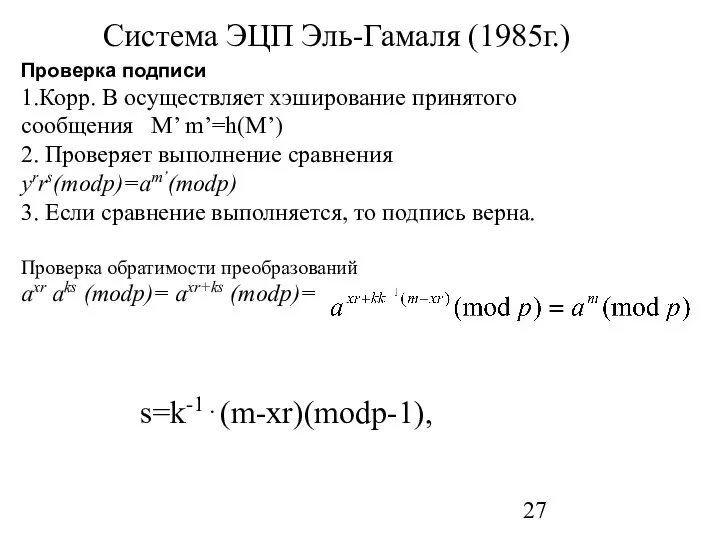

- 27. Система ЭЦП Эль-Гамаля (1985г.) Проверка подписи 1.Корр. B осуществляет хэширование принятого сообщения М’ m’=h(M’) 2. Проверяет

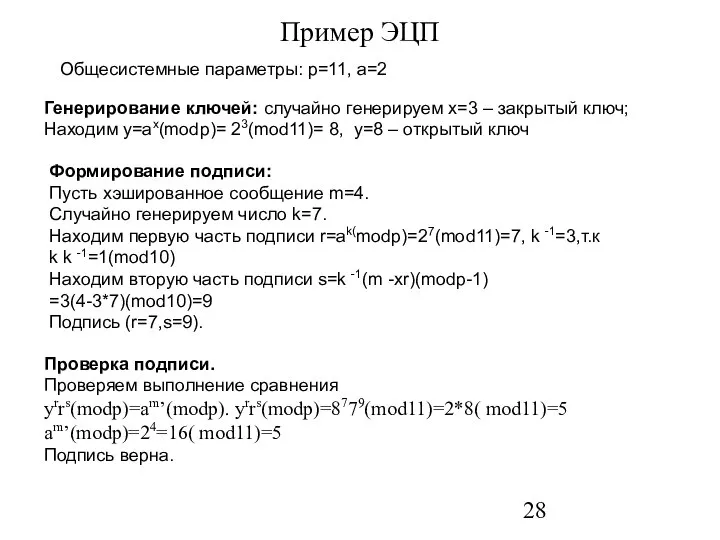

- 28. Пример ЭЦП Общесистемные параметры: p=11, a=2 Генерирование ключей: случайно генерируем x=3 – закрытый ключ; Находим y=ax(modp)=

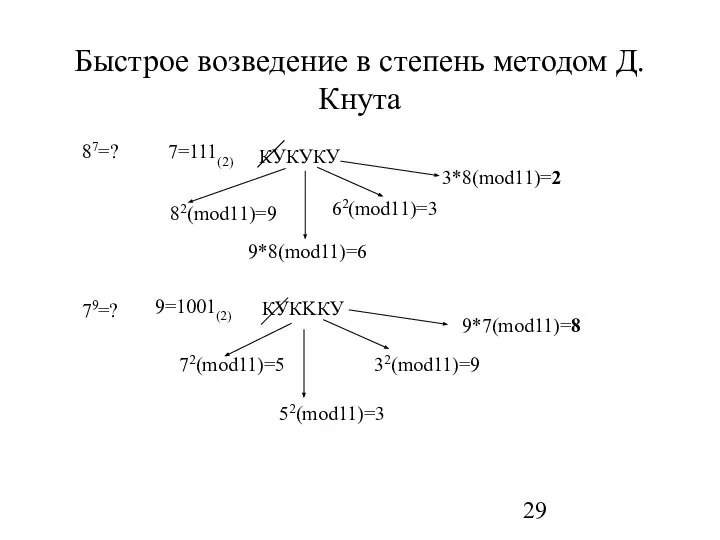

- 29. Быстрое возведение в степень методом Д.Кнута

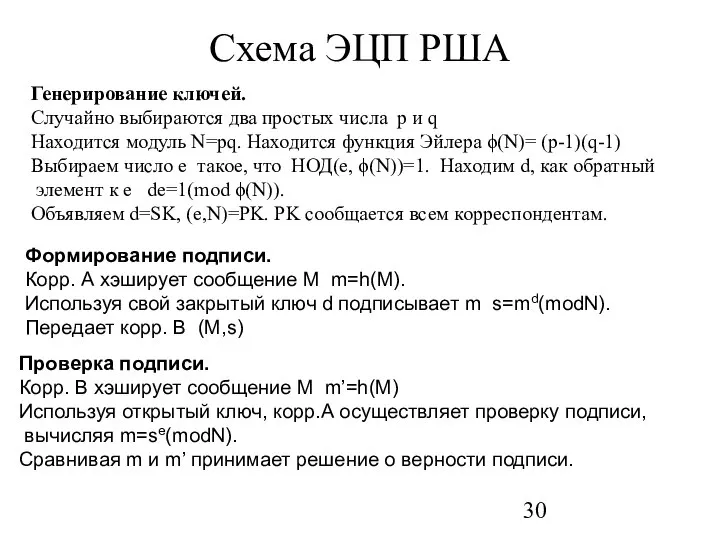

- 30. Схема ЭЦП РША Генерирование ключей. Случайно выбираются два простых числа p и q Находится модуль N=pq.

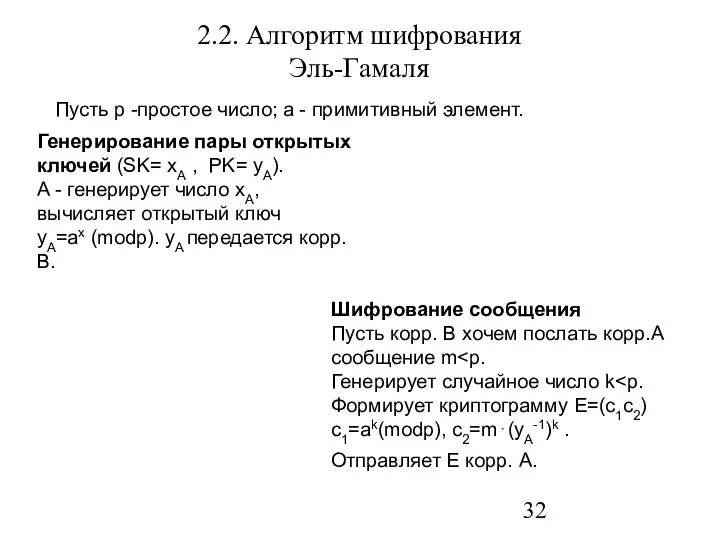

- 32. 2.2. Алгоритм шифрования Эль-Гамаля Пусть p -простое число; a - примитивный элемент. Генерирование пары открытых ключей

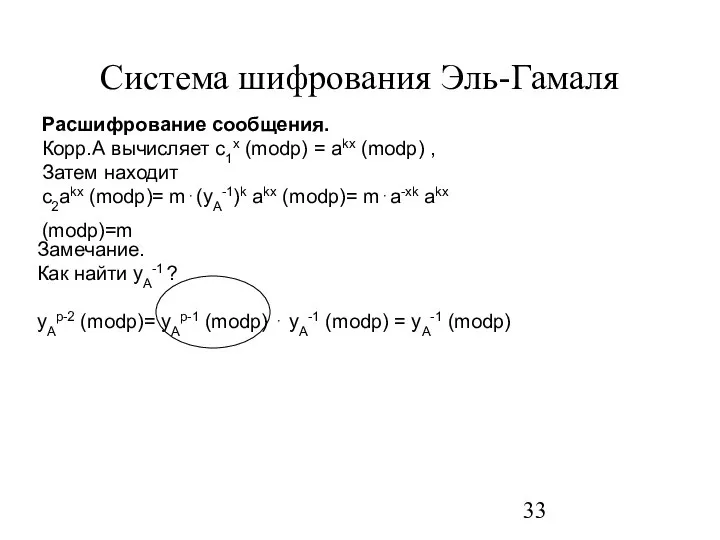

- 33. Система шифрования Эль-Гамаля Расшифрование сообщения. Корр.А вычисляет c1x (modp) = akx (modp) , Затем находит c2akx

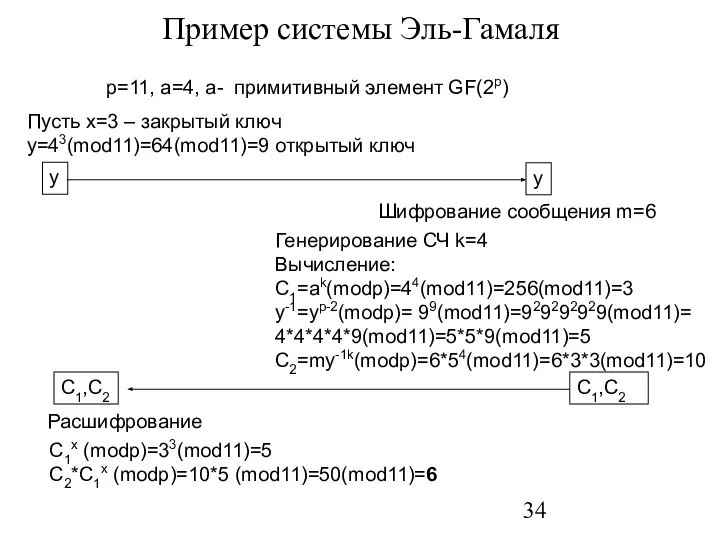

- 34. Пример системы Эль-Гамаля p=11, a=4, a- примитивный элемент GF(2p) Пусть x=3 – закрытый ключ y=43(mod11)=64(mod11)=9 открытый

- 36. Скачать презентацию

Как развить потенциал вашего ребенка с помощью компьютера и научить его программировать

Как развить потенциал вашего ребенка с помощью компьютера и научить его программировать опасность.виды опасностей

опасность.виды опасностей Теҙмә ҡушма һөйләмдәр

Теҙмә ҡушма һөйләмдәр Методы определения физико-механических параметров здания

Методы определения физико-механических параметров здания Электроэнергия. Электроэнергетика. Электробезопасность

Электроэнергия. Электроэнергетика. Электробезопасность Искушение. Выбор. Намерение. Поступок

Искушение. Выбор. Намерение. Поступок Computer devices

Computer devices Древняя Русь

Древняя Русь Политические партии, политическое участие, гражданское общество

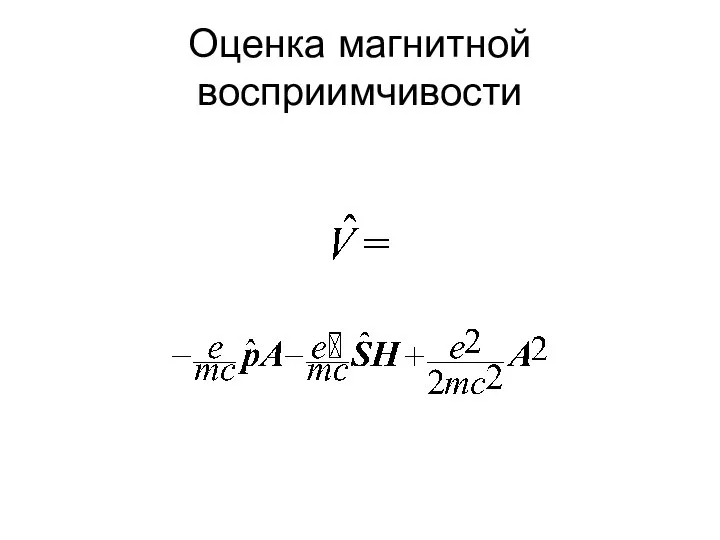

Политические партии, политическое участие, гражданское общество Оценка магнитной восприимчивости

Оценка магнитной восприимчивости Культура как объект культурологии

Культура как объект культурологии  Дом мечты

Дом мечты Матрица. Массив

Матрица. Массив Технология разработки ПО

Технология разработки ПО Презентация "Внедрение корпоративного портала для" - скачать презентации по Экономике

Презентация "Внедрение корпоративного портала для" - скачать презентации по Экономике Алгоритмы и программы

Алгоритмы и программы Памп-трек у Франківську

Памп-трек у Франківську Надежда в Тебе

Надежда в Тебе Архитектурно-строительная экология

Архитектурно-строительная экология Управление риском

Управление риском Зимний лагерь «ОЛИМП»

Зимний лагерь «ОЛИМП» Банк и небанковские организации

Банк и небанковские организации Табель о рангах Подготовила Самосват Наталья, Ю-103

Табель о рангах Подготовила Самосват Наталья, Ю-103 Оборудование для автоматизации систем отопления

Оборудование для автоматизации систем отопления Дидактические игры. по математике

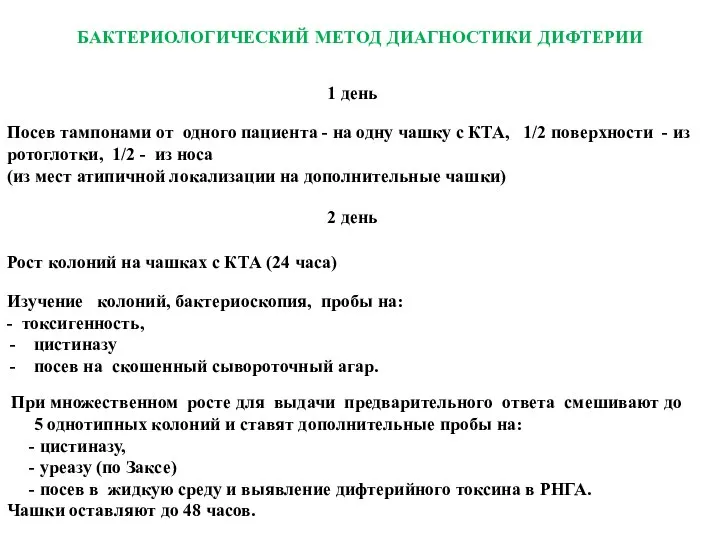

Дидактические игры. по математике Дифтерия

Дифтерия Организация деятельности участковых избирательных комиссий по подготовке и проведения выборов депутатов в Татарстане

Организация деятельности участковых избирательных комиссий по подготовке и проведения выборов депутатов в Татарстане Топологии в компьютерных системах

Топологии в компьютерных системах