Содержание

- 2. Парольная защита информации

- 3. План занятия Актуальность проблемы парольной защиты. Взлом парольной защиты. Правила парольной защиты. Практическая работа : создание

- 4. Актуальность проблемы парольной защиты

- 5. Аутентификация пользователей, т.е. подтверждение их подлинности, обеспечивается в первую очередь путем использования парольной защиты. Слабая парольная

- 6. По данным опросов, проведенных по заказу устроителей международной выставки Infosecurity Europe более 70 % британцев признались,

- 7. По результатам опроса, проведенного компанией Sophos, 41 % респондентов используют один и тот же пароль во

- 8. Другое исследование, проведенное в Великобритании, показало, что почти две трети коммерческих пользователей не применяют пароль при

- 9. По данным 2009 г. самым популярным паролем по-прежнему остается «1234». На втором месте «12345678», на которые

- 10. Председатель правления Microsoft Билл Гейтс в одном из своих выступлений еще в 2006 г. предсказал гибель

- 11. Взлом парольной защиты

- 12. Для взлома парольной защиты используются следующие методы: Узнавание пароля. Угадывание пароля. Словарная атака. Метод прямого перебора.

- 13. Узнавание пароля доступность записанных паролей выведывание информации контрольные вопросы при регистрации

- 14. Угадывание пароля имена фамилии год рождения номер телефона совпадение с логином

- 15. Словарная атака обычное использование словаря; записанные дважды слова; обратный порядок символов слов; усеченные до заданного количества

- 16. Метод прямого перебора время взлома пароля, состоящего из слов английского (русского) языка составляет до 2 минут;

- 17. Использование программных закладок Программная закладка – это программа или фрагмент программы, скрытно внедряемый в защищенную систему

- 18. Удаленный доступ к компьютеру Получение парольной информации злоумышленником возможно при успешном проведении сетевых атак и получении

- 19. Непосредственный доступ к компьютеру не перекрыта возможность загрузки операционной системы с внешних носителей (дискет, CD, DVD)

- 20. Перехват паролей с использованием технических средств В подавляющем большинстве случаев используются электромагнитный и электрический каналы утечки,

- 21. Правила парольной защиты

- 22. Требования к надежному паролю: Пароль должен быть секретным Пароль должен быть длинным Пароль должен быть трудно

- 23. Требования к надежному паролю (продолжение): Пароль должен значительно отличаться от паролей, использовавшихся ранее Каждый пароль должен

- 24. Пароль должен быть секретным: недопустимо отображение пароля на экране; записанный пароль нельзя хранить в местах, доступных

- 25. Пароль должен быть длинным: пароль должен состоять не менее чем из 8 символов, иначе он легко

- 26. Пароль должен быть трудно угадываемым: недопустимо совпадение пароля с логином, использование в качестве пароля имени, фамилии,

- 27. Пароль не должен представлять собой распространенные слова, имена, названия для защиты от атаки со словарем.

- 28. Пароль должен быть сложным Пароль должен представлять собой случайную комбинацию различных символов для защиты от атаки

- 29. Пароль должен регулярно меняться Желательно, чтобы изменения пароля осуществлялись не реже одного раза в 60-90 дней

- 30. Пароль должен значительно отличаться от паролей, использовавшихся ранее В противном случае, обладая информацией о предыдущих паролях,

- 31. Каждый пароль должен использоваться уникально Каждый пароль должен использоваться только одним пользователем и для получения доступа

- 32. Подсказки к паролям не должны использоваться Следует всегда игнорировать предусмотренные на случай, если пароль будет забыт,

- 33. Пароль не должен передаваться по недостаточно надежно защищенным каналам связи, например, пересылаться по электронной почте, передаваться

- 34. Пароль должен немедленно заменяться, если есть подозрения, что он мог быть раскрыт.

- 35. Практическая работа Создание надежного легко запоминающегося пароля

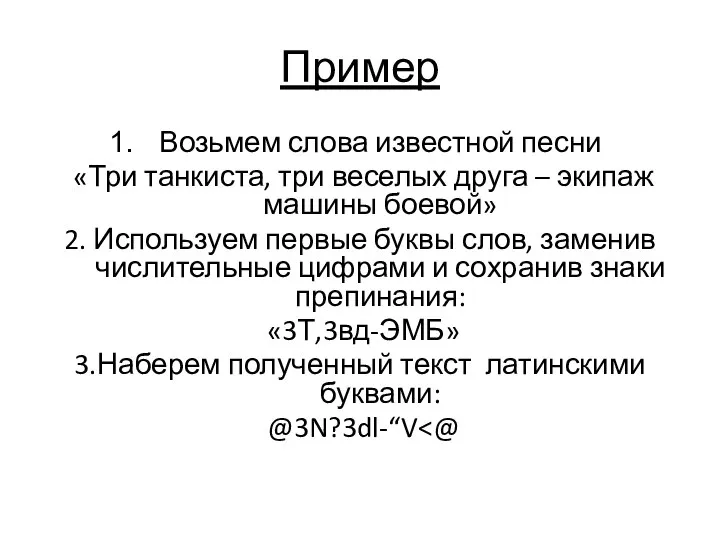

- 36. Пример Возьмем слова известной песни «Три танкиста, три веселых друга – экипаж машины боевой» 2. Используем

- 38. Скачать презентацию

Начало работы над проектом. Проблема. Методы поиска решения

Начало работы над проектом. Проблема. Методы поиска решения План выступления: Вступление Полезные советы классному руководителю Тематика родительских собраний по ступеням Из практики ра

План выступления: Вступление Полезные советы классному руководителю Тематика родительских собраний по ступеням Из практики ра Презентация____

Презентация____ Семья в историческом интерьере - презентация для начальной школы_

Семья в историческом интерьере - презентация для начальной школы_ Экономическая теория

Экономическая теория  Проблема адаптации учащихся младших классов - презентация для начальной школы_

Проблема адаптации учащихся младших классов - презентация для начальной школы_ Вербальные и невербальные средства общения

Вербальные и невербальные средства общения رسالت

رسالت Конструирование составной поверхности гипаров

Конструирование составной поверхности гипаров The political process. (Week 7)

The political process. (Week 7) Плавание. Техники плавания

Плавание. Техники плавания Российская таможенная академия

Российская таможенная академия Подстраховка и зоны компетенции. По материалам зарубежных публикаций: Flavio Berardi, Andrea Asta

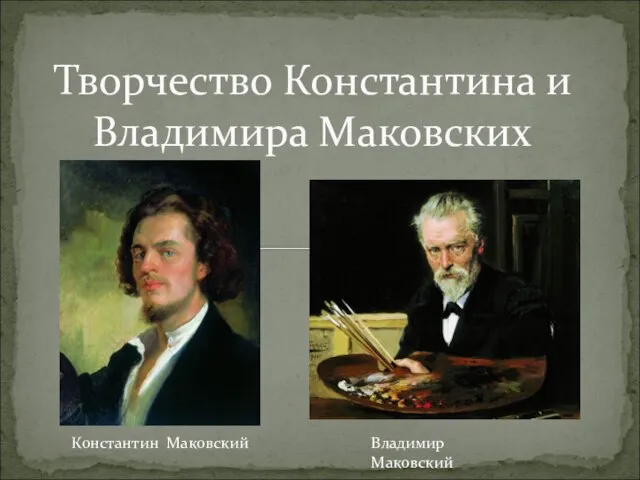

Подстраховка и зоны компетенции. По материалам зарубежных публикаций: Flavio Berardi, Andrea Asta Презентация "Творчество Константина и Владимира Маковских" - скачать презентации по МХК

Презентация "Творчество Константина и Владимира Маковских" - скачать презентации по МХК Строительные материалы

Строительные материалы Проект по созданию рекреационного центра Fen Art Lounge

Проект по созданию рекреационного центра Fen Art Lounge QS: планы и задачи на 2010 Компания Офис Маркетинг Менеджмент Дизайн + разработка Общее

QS: планы и задачи на 2010 Компания Офис Маркетинг Менеджмент Дизайн + разработка Общее  Юридическая техника: правотворчество, правоприменение, толкование. Тема 1

Юридическая техника: правотворчество, правоприменение, толкование. Тема 1 Тема: Налоги.

Тема: Налоги.  Выпуск денег в хозяйственный оборот

Выпуск денег в хозяйственный оборот Уголок психологической разгрузки в старшей группе №11

Уголок психологической разгрузки в старшей группе №11 Что может линия?

Что может линия? Сігетій Мар`яна Юріївна - презентация для начальной школы

Сігетій Мар`яна Юріївна - презентация для начальной школы Безпека дітей в інтернете

Безпека дітей в інтернете Проектирование релейной защиты и автоматики ЦПС 220/110/10 кВ с программной реализацией алгоритма АЛАР

Проектирование релейной защиты и автоматики ЦПС 220/110/10 кВ с программной реализацией алгоритма АЛАР Програмування для Windows. C++ Builder

Програмування для Windows. C++ Builder My Idol Lionel Andrés Messi

My Idol Lionel Andrés Messi Расчет осадки фундамента

Расчет осадки фундамента