Содержание

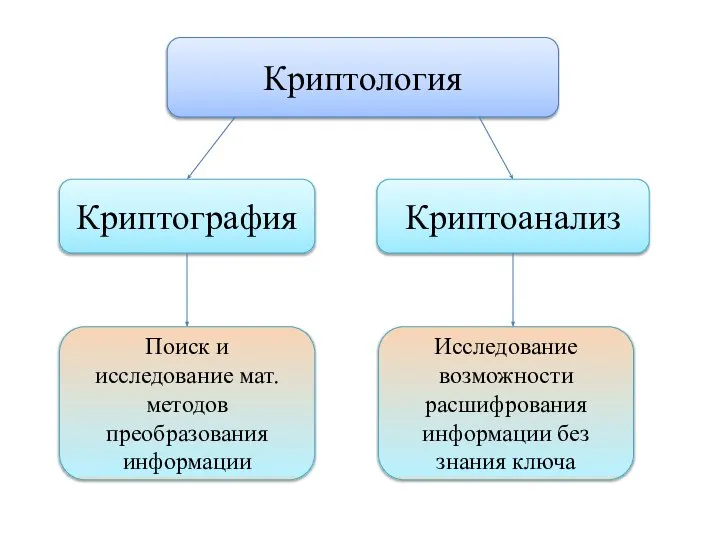

- 2. Криптология Криптография Криптоанализ Поиск и исследование мат. методов преобразования информации Исследование возможности расшифрования информации без знания

- 3. Использование криптографических методов Хранение конфиденциальной и секретной информации Установление подлинности сообщений Передача конфиденциальной и секретной информации

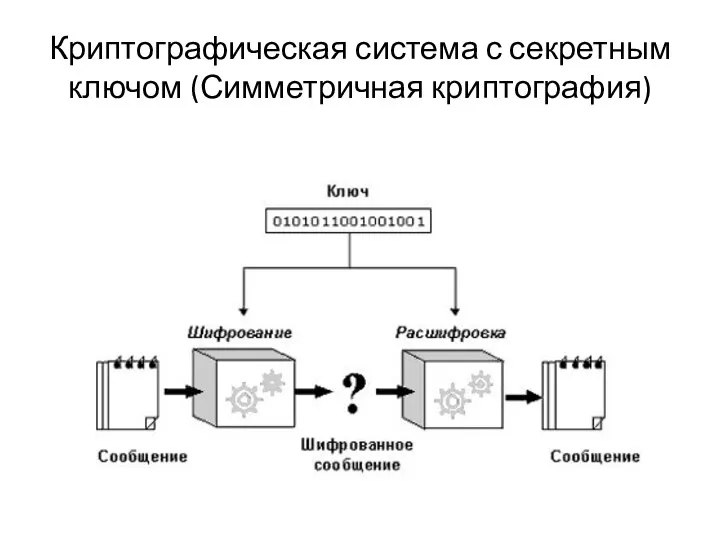

- 4. Криптографическая система с секретным ключом (Симметричная криптография)

- 5. Криптографические системы Ограниченного использования Общего использования Стойкость основывается на сохранении в секрете алгоритма шифрования Стойкость –

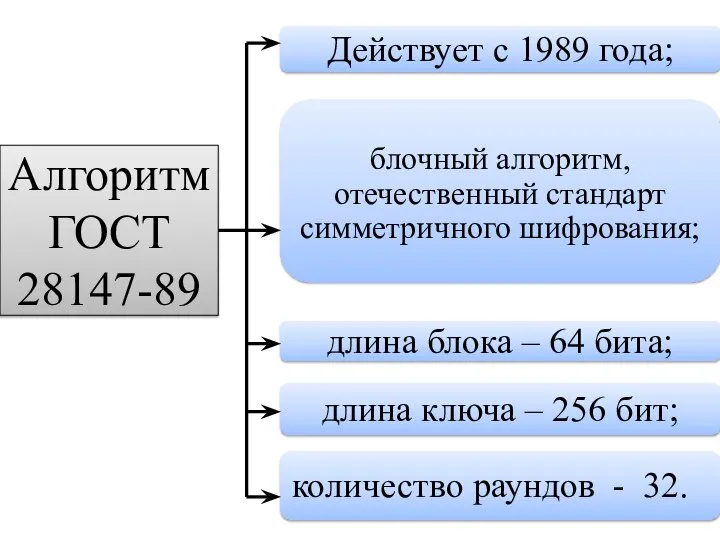

- 6. Алгоритм ГОСТ 28147-89

- 7. Алгоритм ГОСТ 28147-89

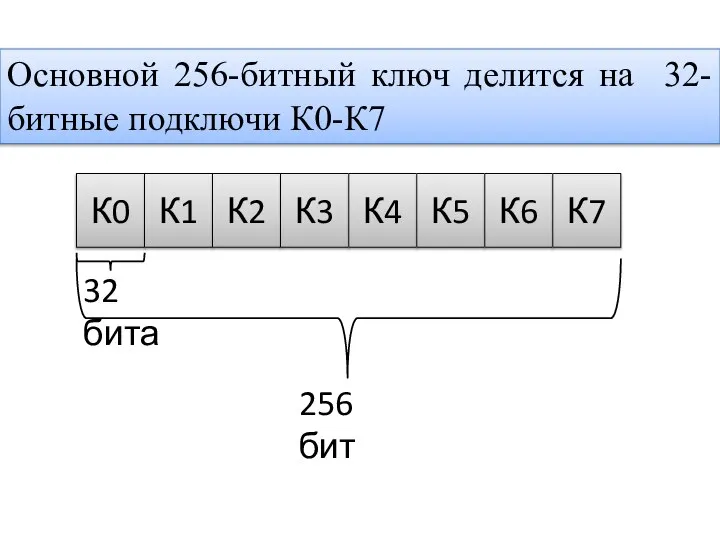

- 8. Основной 256-битный ключ делится на 32-битные подключи К0-К7 К0 К1 К2 К3 К4 К5 К6 К7

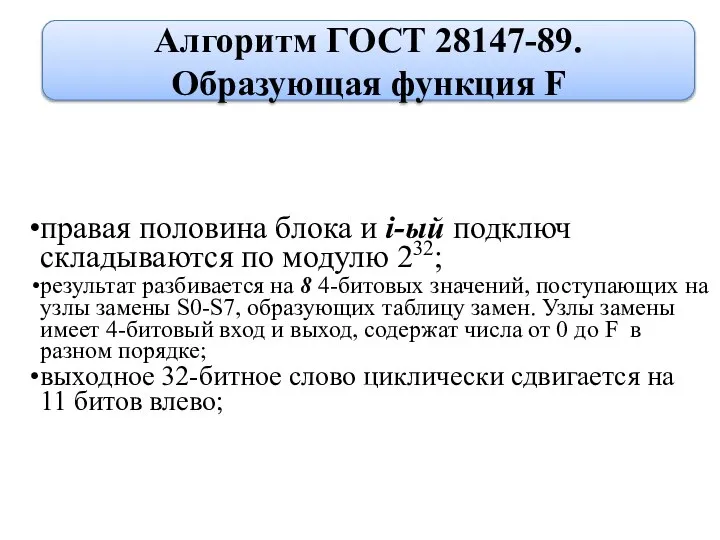

- 9. правая половина блока и i-ый подключ складываются по модулю 232; результат разбивается на 8 4-битовых значений,

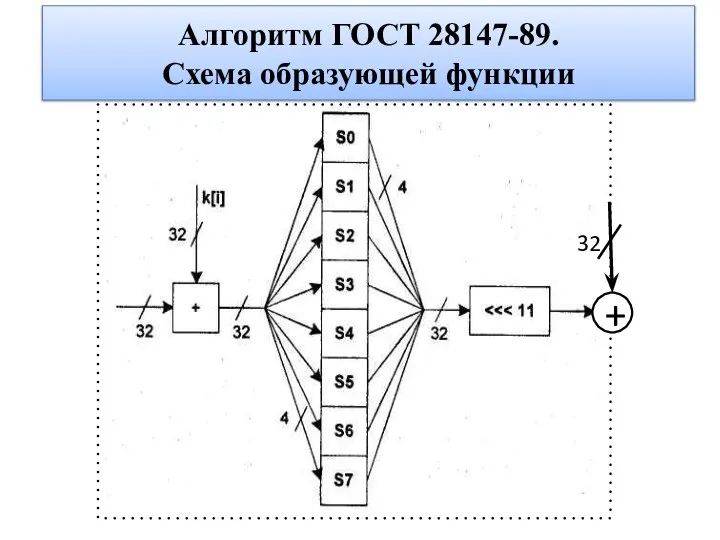

- 10. Алгоритм ГОСТ 28147-89. Схема образующей функции + 32

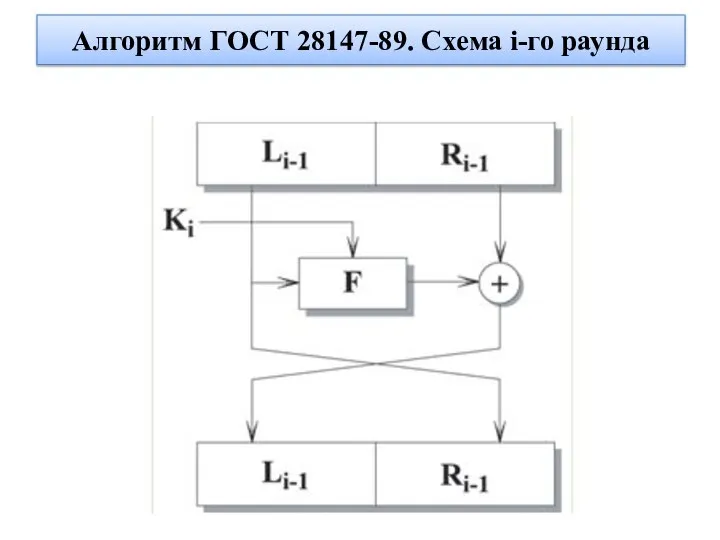

- 11. Алгоритм ГОСТ 28147-89. Схема i-го раунда

- 12. Базовые циклы криптопреобразования по ГОСТ 28147-89

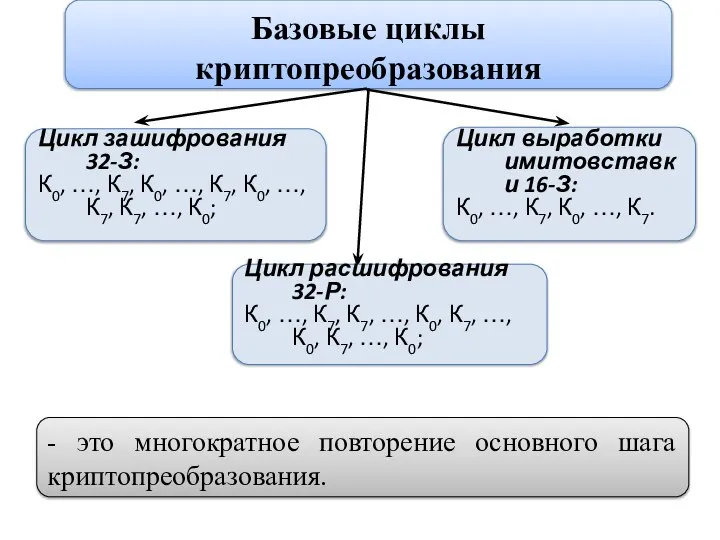

- 13. Базовые циклы криптопреобразования - это многократное повторение основного шага криптопреобразования. Цикл зашифрования 32-З: К0, …, К7,

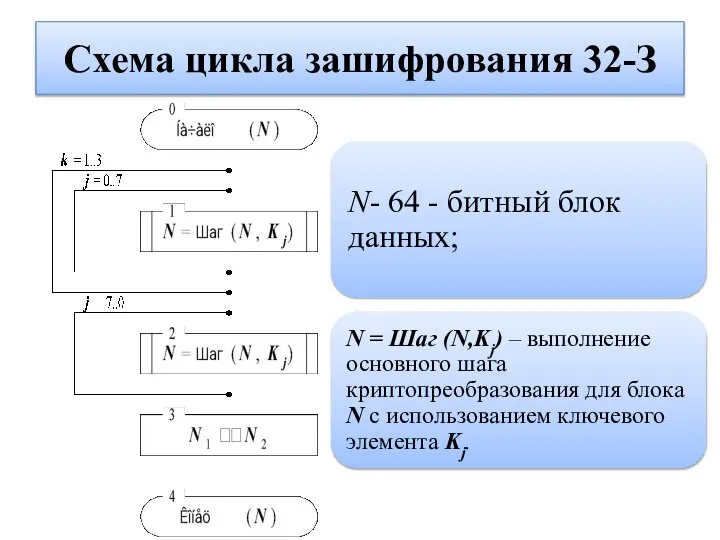

- 14. Схема цикла зашифрования 32-З

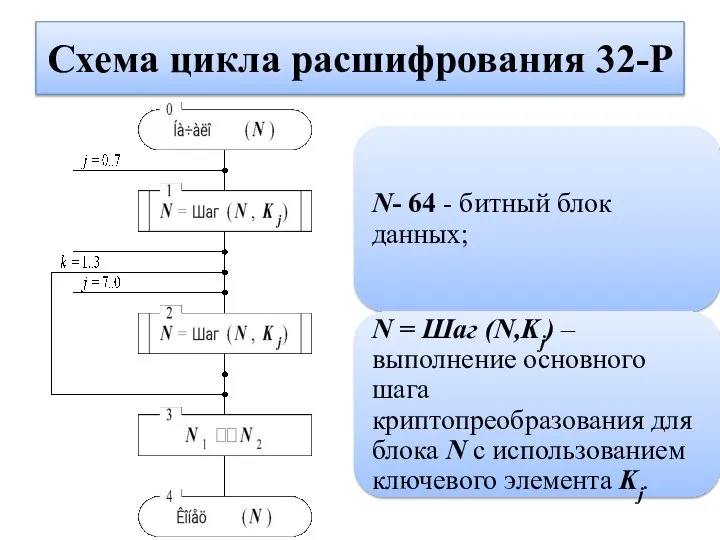

- 15. Схема цикла расшифрования 32-Р

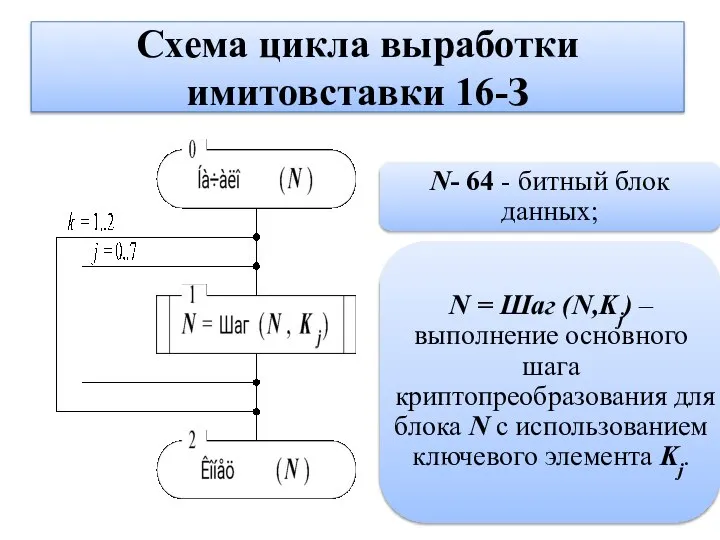

- 16. Схема цикла выработки имитовставки 16-З

- 17. Основные режимы шифрования

- 18. Режимы блочного шифрования простая замена; гаммирование гаммирование с обратной связью; режим выработки имитовставки.

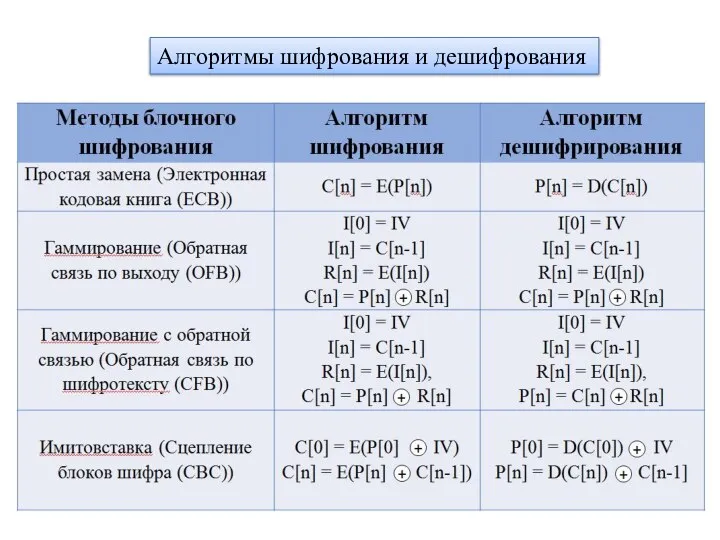

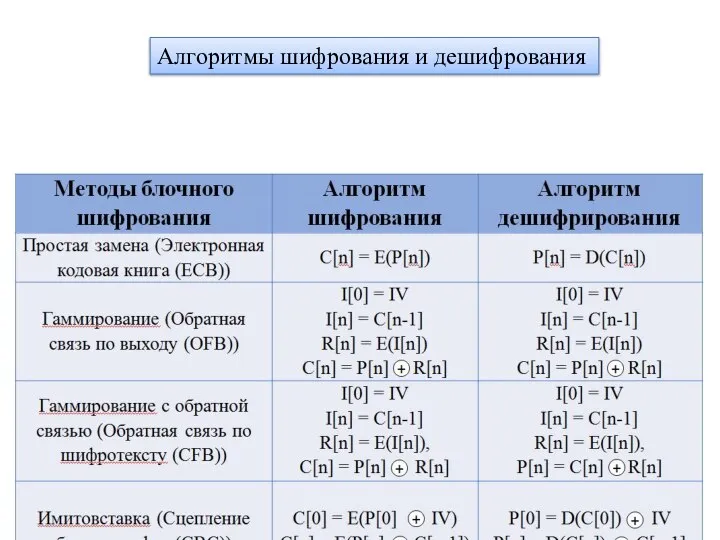

- 19. Алгоритмы шифрования и дешифрования

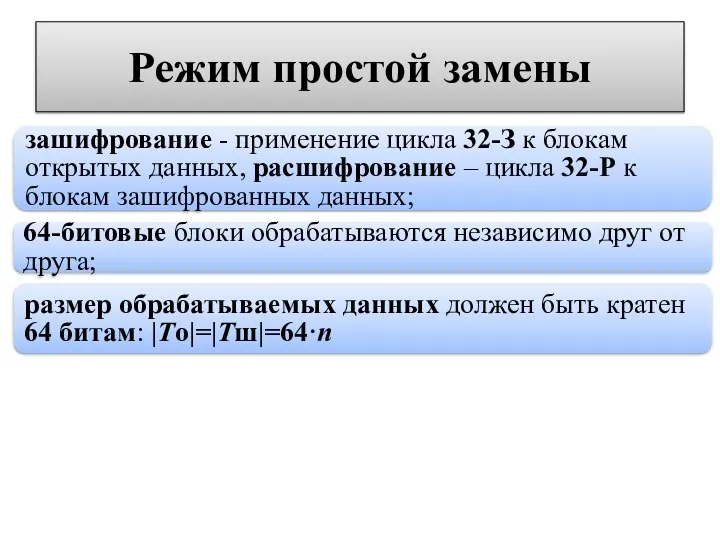

- 20. Режим простой замены зашифрование - применение цикла 32-З к блокам открытых данных, расшифрование – цикла 32-Р

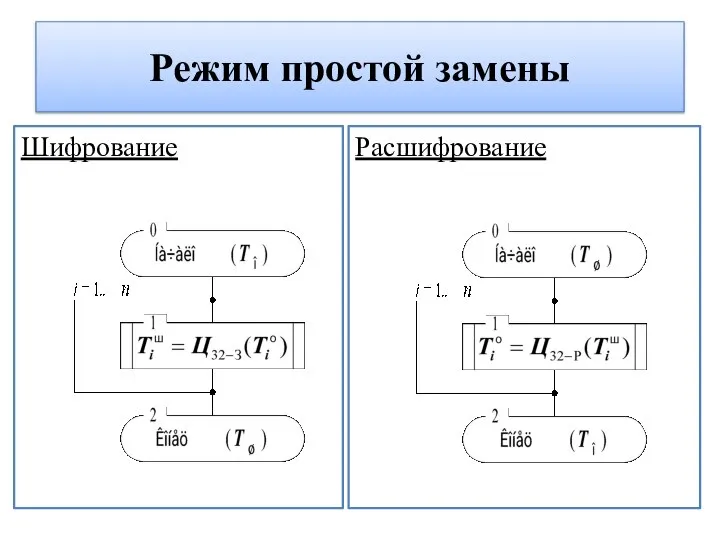

- 21. Режим простой замены Шифрование Расшифрование

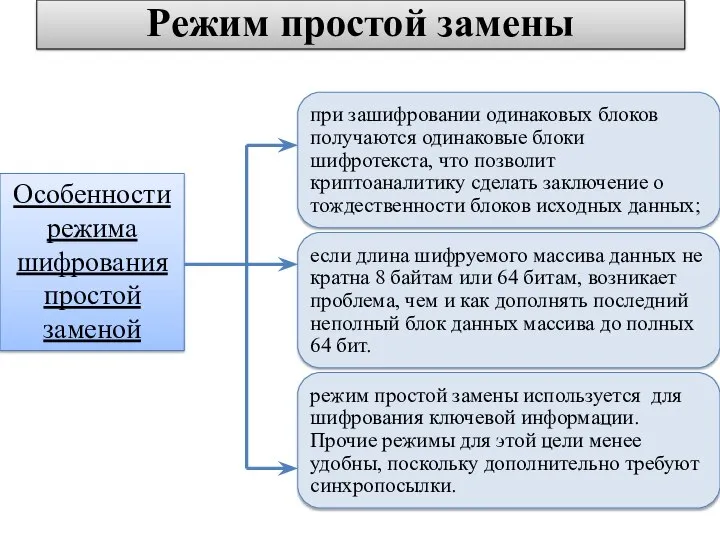

- 22. Режим простой замены Особенности режима шифрования простой заменой

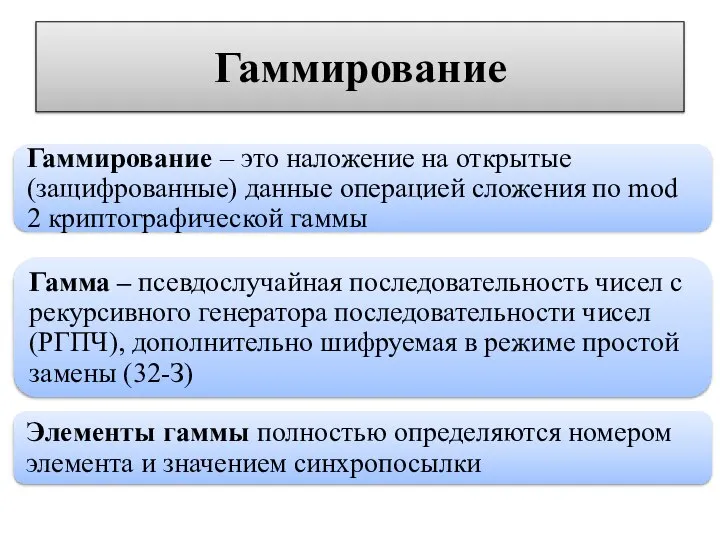

- 23. Гаммирование

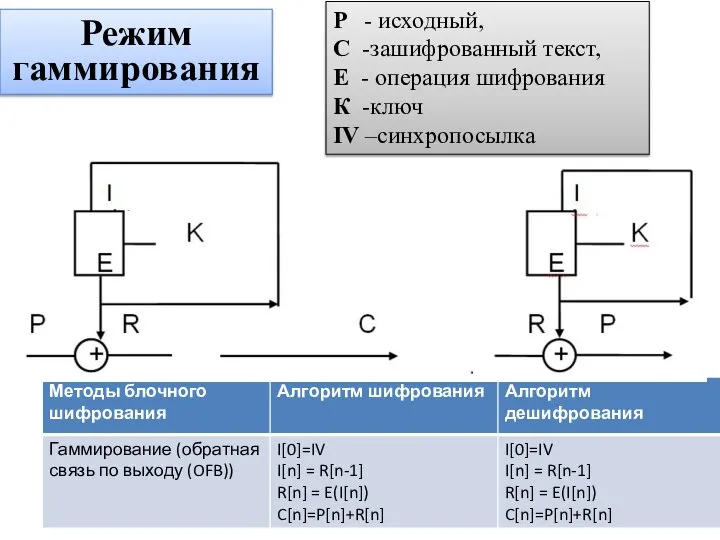

- 24. Режим гаммирования P - исходный, С -зашифрованный текст, Е - операция шифрования К -ключ IV –синхропосылка

- 25. Требования к гамме Период повторения близок к максимально возможному Соседние значения отличаются в каждом байте Простота

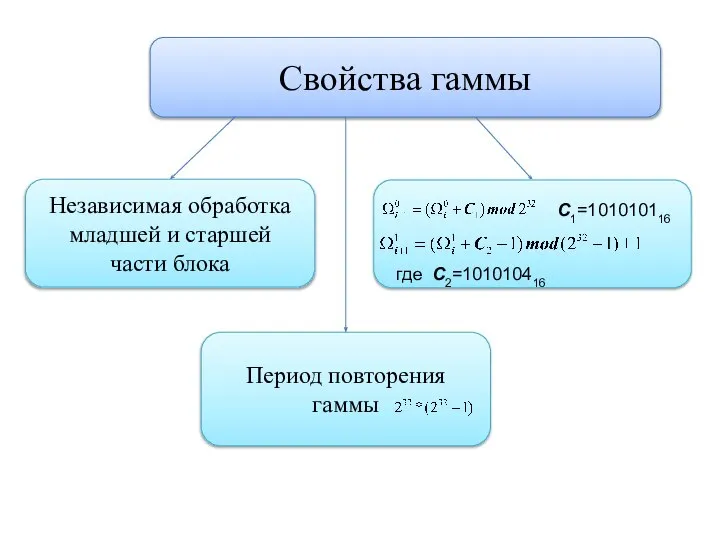

- 26. Свойства гаммы Независимая обработка младшей и старшей части блока Период повторения гаммы C1=101010116 где C2=101010416

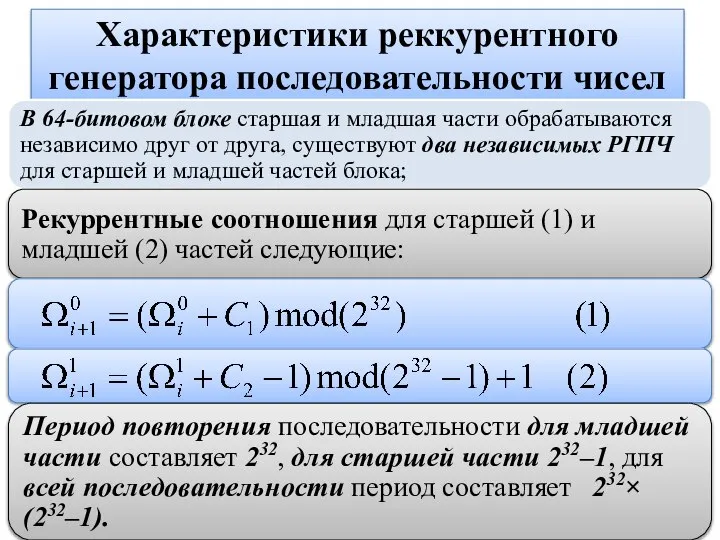

- 27. Характеристики реккурентного генератора последовательности чисел

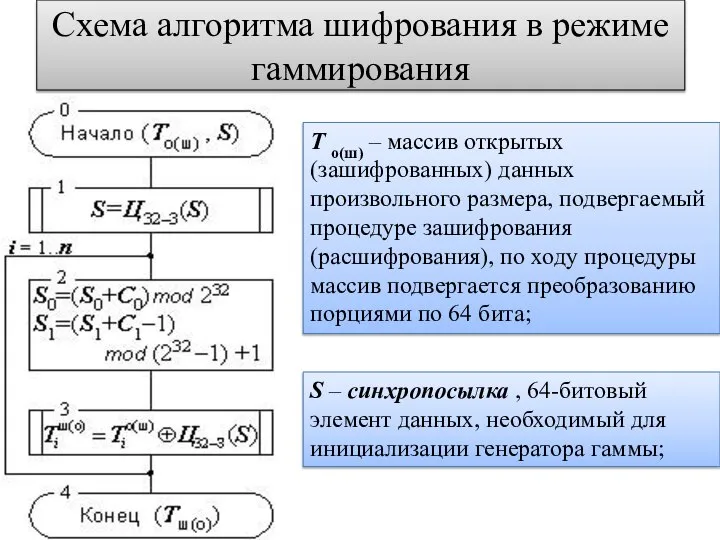

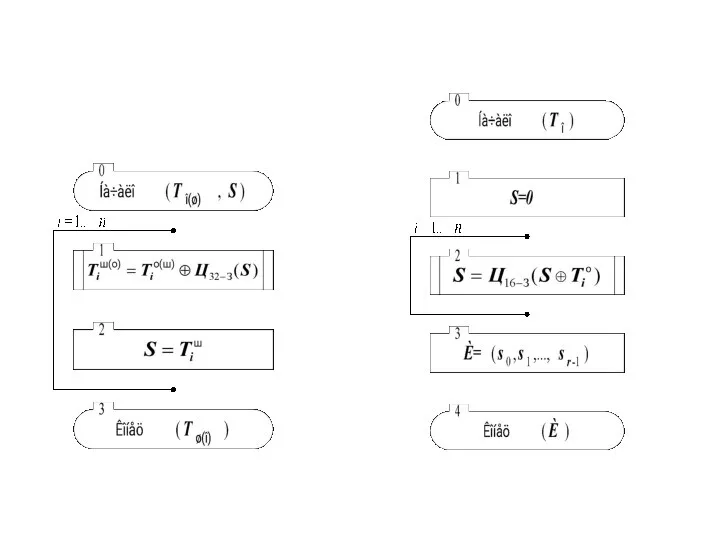

- 28. Схема алгоритма шифрования в режиме гаммирования T о(ш) – массив открытых (зашифрованных) данных произвольного размера, подвергаемый

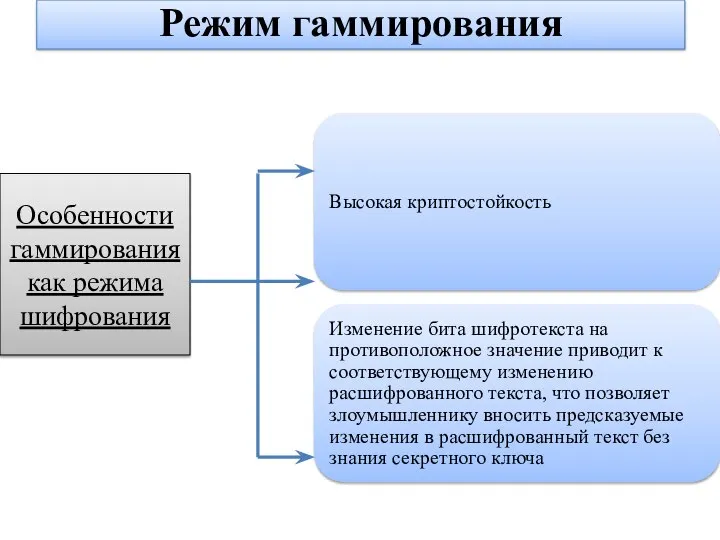

- 29. Режим гаммирования Особенности гаммирования как режима шифрования

- 30. Режим гаммирования Особенности гаммирования как режима шифрования

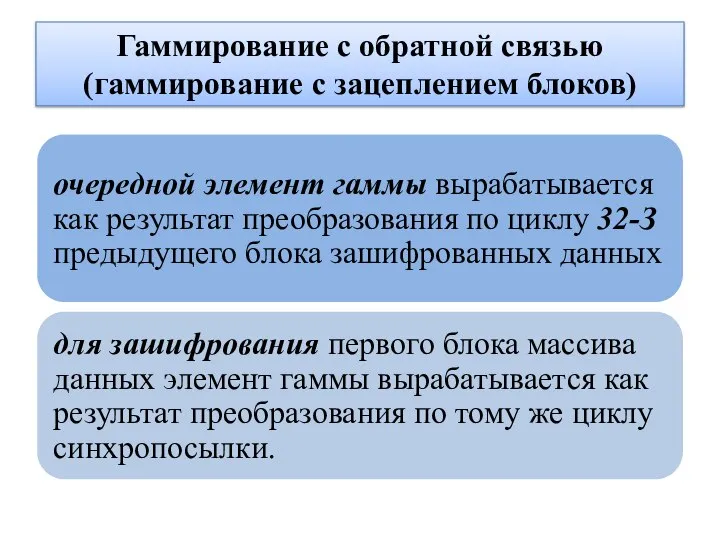

- 31. Гаммирование с обратной связью (гаммирование с зацеплением блоков)

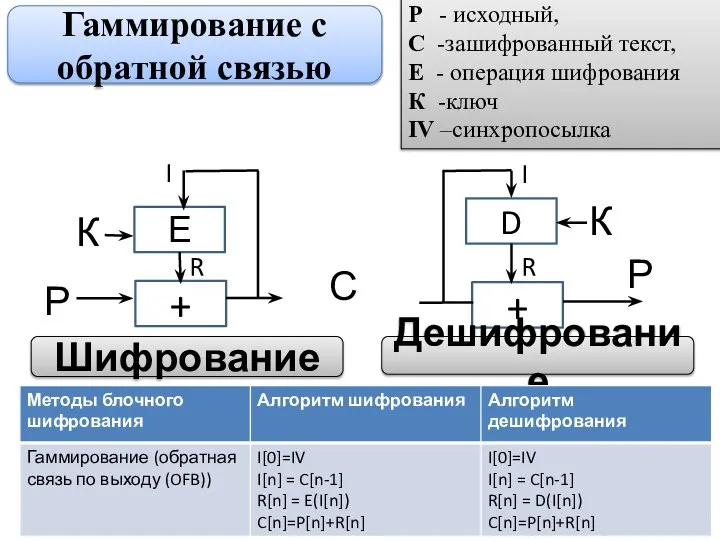

- 32. Гаммирование с обратной связью + D Р К С Дешифрование Шифрование Е P - исходный, С

- 33. Алгоритмы шифрования и дешифрования

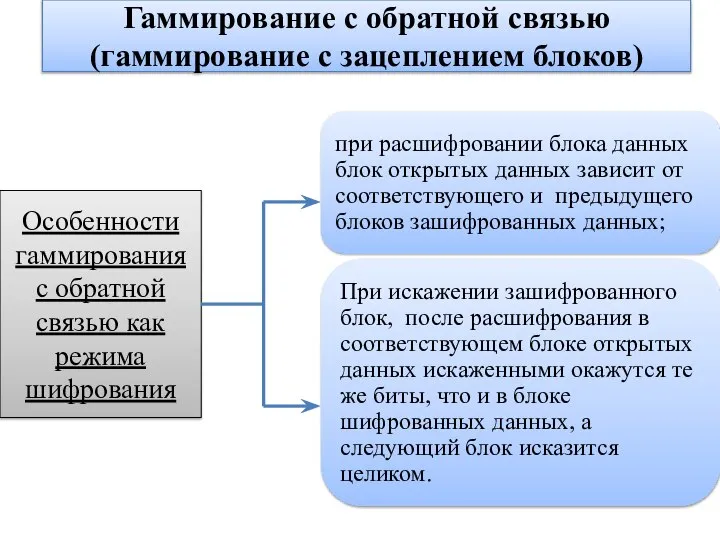

- 34. Гаммирование с обратной связью (гаммирование с зацеплением блоков) Особенности гаммирования с обратной связью как режима шифрования

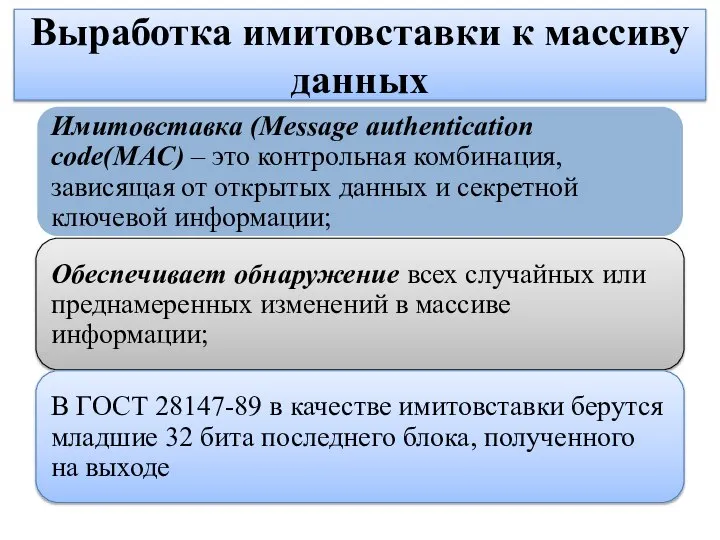

- 35. Выработка имитовставки к массиву данных

- 36. Выработка имитовставки Шифрование Дешифрование + Е К С Р + D Р С К Результаты каждого

- 39. Скачать презентацию

Местоположение Боливар

Местоположение Боливар  The Style of Official Documents

The Style of Official Documents Стандартизация и сертификация

Стандартизация и сертификация животные леса - презентация для начальной школы___

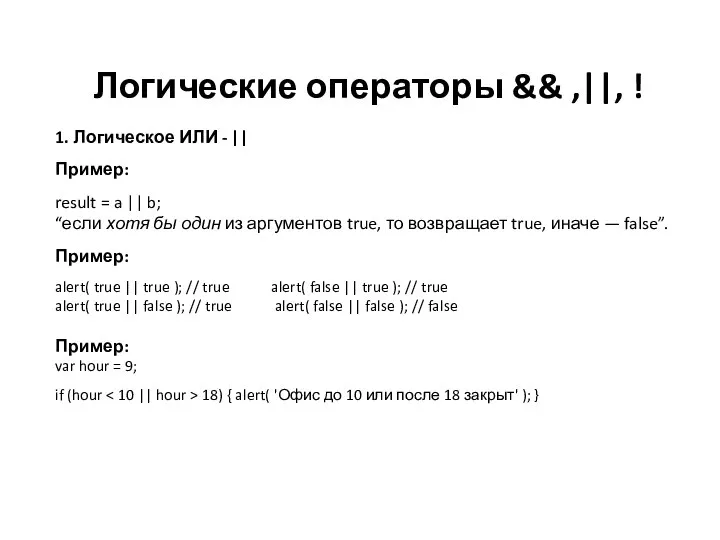

животные леса - презентация для начальной школы___ Логические операторы

Логические операторы Сретение Господне 14 февраля

Сретение Господне 14 февраля Исследование использования промышленных отходов для производства полимербетона в рамках развития зеленого строительства

Исследование использования промышленных отходов для производства полимербетона в рамках развития зеленого строительства Маркетинговое исследование для предприятий по производству цемента в Республике Беларусь

Маркетинговое исследование для предприятий по производству цемента в Республике Беларусь Экономичность проектных решений жилых зданий

Экономичность проектных решений жилых зданий Верховный суд РФ

Верховный суд РФ  Россия в XVII веке. Образование, наука и общественное мнение

Россия в XVII веке. Образование, наука и общественное мнение Анализ неметаллических ресурсов России Выполнил: Гусев Даниил ЭБ01/1402

Анализ неметаллических ресурсов России Выполнил: Гусев Даниил ЭБ01/1402 Городское водоснабжение (Тема 2)

Городское водоснабжение (Тема 2) Презентация Фактор производства - труд

Презентация Фактор производства - труд Роналдо Криштиано

Роналдо Криштиано Разработка персонального сайта с помощью сервисов по конструированию сайтов

Разработка персонального сайта с помощью сервисов по конструированию сайтов Конституция - основной закон страны

Конституция - основной закон страны Презентация на тему "Концепция Федеральной целевой программы развития образования на 2011–2015 годы (проект)" - скачать презента

Презентация на тему "Концепция Федеральной целевой программы развития образования на 2011–2015 годы (проект)" - скачать презента Современная тибетская медицина Подготовили: студентки 218 группы по специальности лечебное дело Воробьёва С.А. Михайлова Ю.А.

Современная тибетская медицина Подготовили: студентки 218 группы по специальности лечебное дело Воробьёва С.А. Михайлова Ю.А. Метод акустической эмиссии

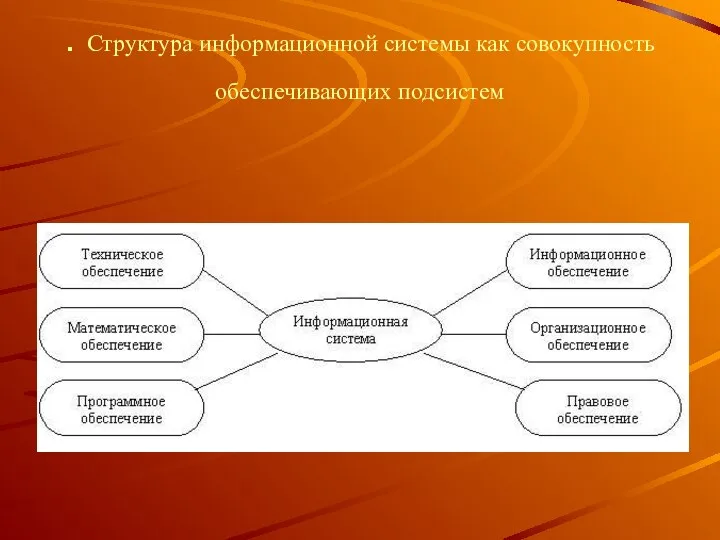

Метод акустической эмиссии  Структура информационной системы

Структура информационной системы Проект выполнен студенткой ПГПУ, 758 группы, Беляевой Марией 2009

Проект выполнен студенткой ПГПУ, 758 группы, Беляевой Марией 2009 Интеллектуальные права на правила

Интеллектуальные права на правила Ислам _

Ислам _ Синдром тиреотоксикоза

Синдром тиреотоксикоза Презентация Ассортимент детского белья

Презентация Ассортимент детского белья Экология в сказке

Экология в сказке Бюджетная политика Куркина Анна Петрова Маргарита

Бюджетная политика Куркина Анна Петрова Маргарита