Содержание

- 2. Дело № 4А-288 П О С Т А Н О В Л Е Н И Е

- 7. Актуальные вопросы Зачем защищать персональные данные Контроль и надзор. Основные нарушения Операторов ПДн Нормативная база по

- 8. Законодатель отнес любую информацию, относящуюся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных

- 9. Зачем заниматься защитой ПДн? Снижение рисков выставления штрафов и других санкций регуляторов Повышение доверия работников и

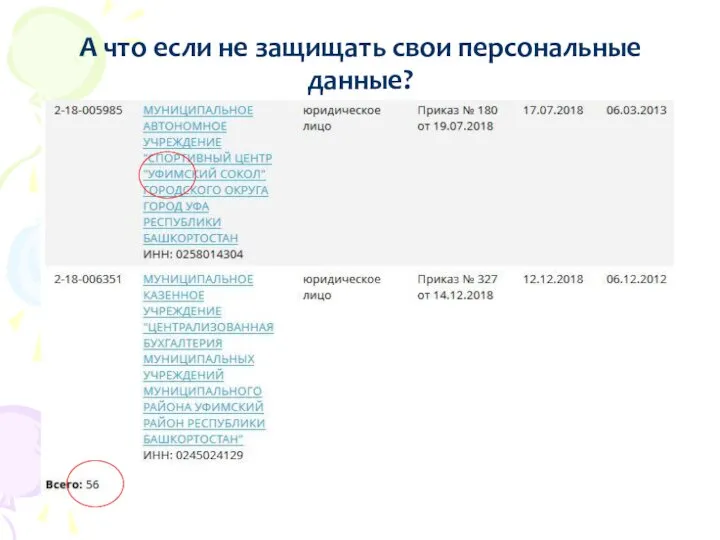

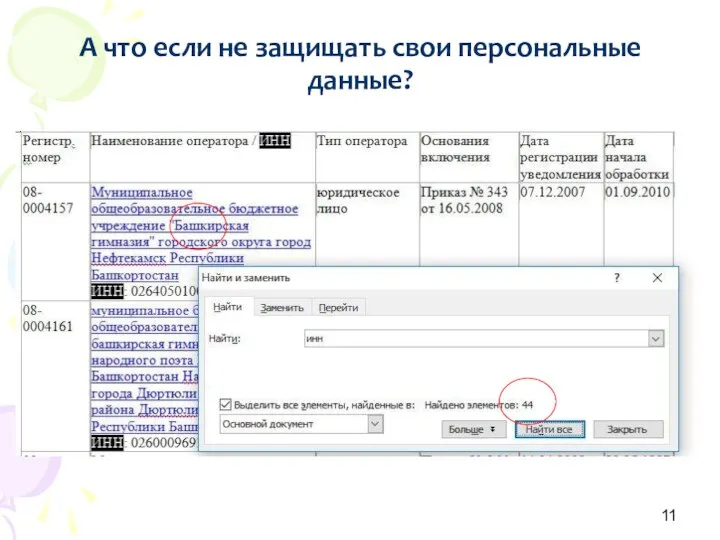

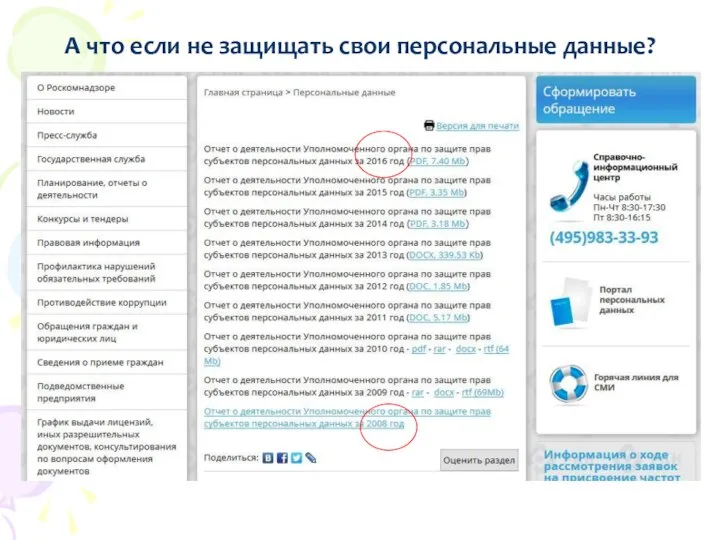

- 10. А что если не защищать свои персональные данные?

- 11. А что если не защищать свои персональные данные?

- 12. А что если не защищать свои персональные данные?

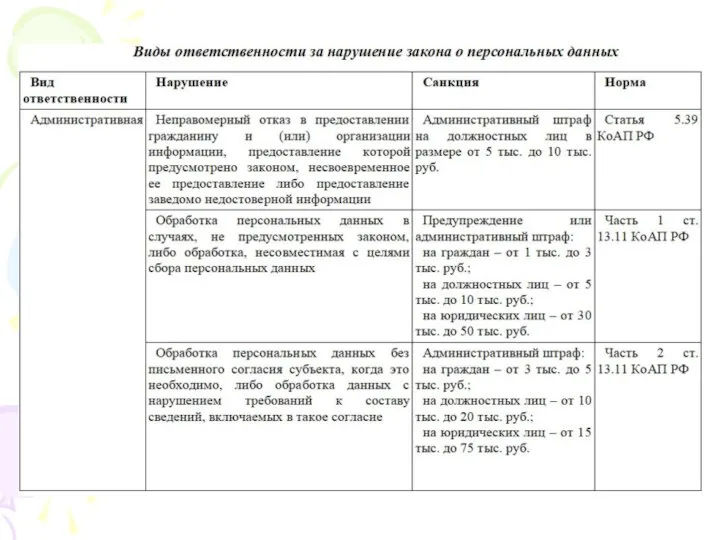

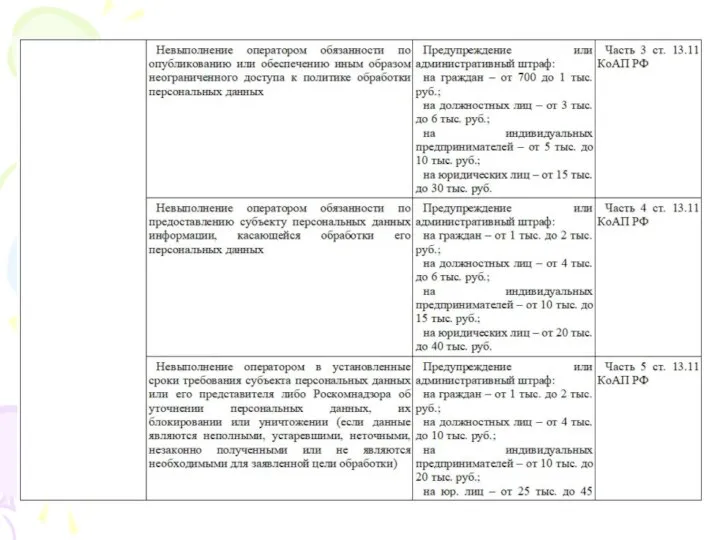

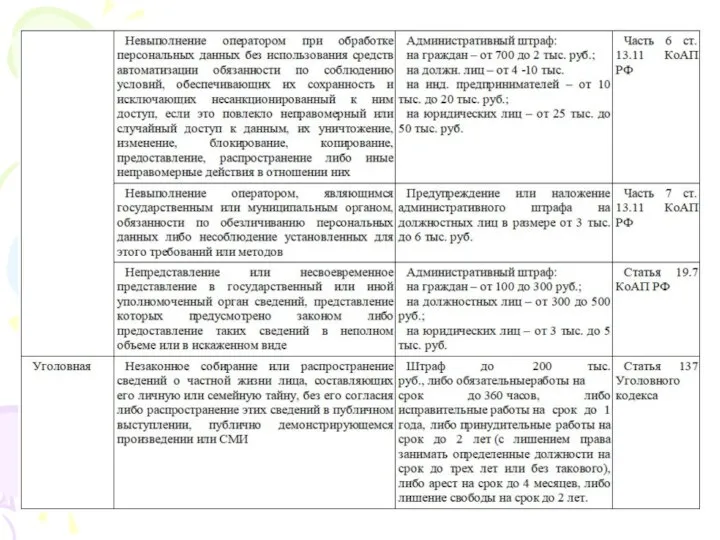

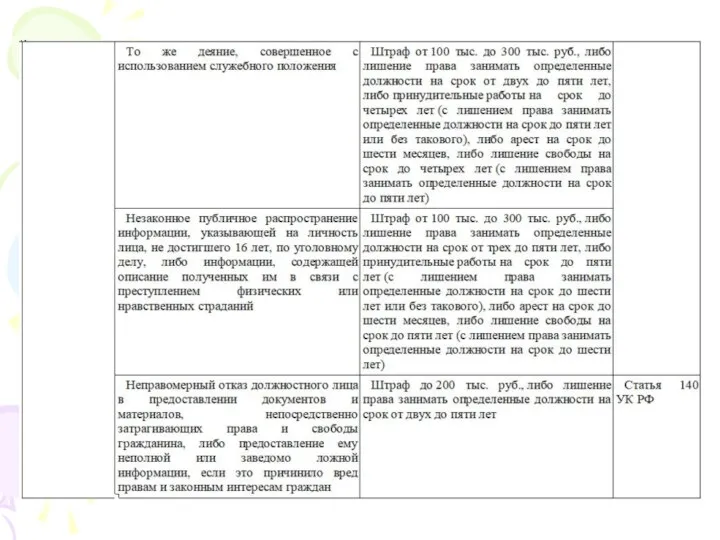

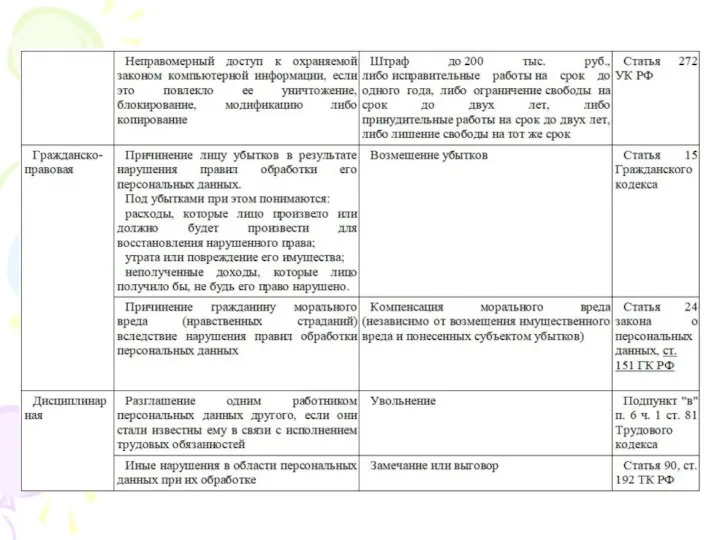

- 13. Лицам, нарушившим требования закона о персональных данных, в зависимости от конкретных обстоятельств и серьезности деяния может

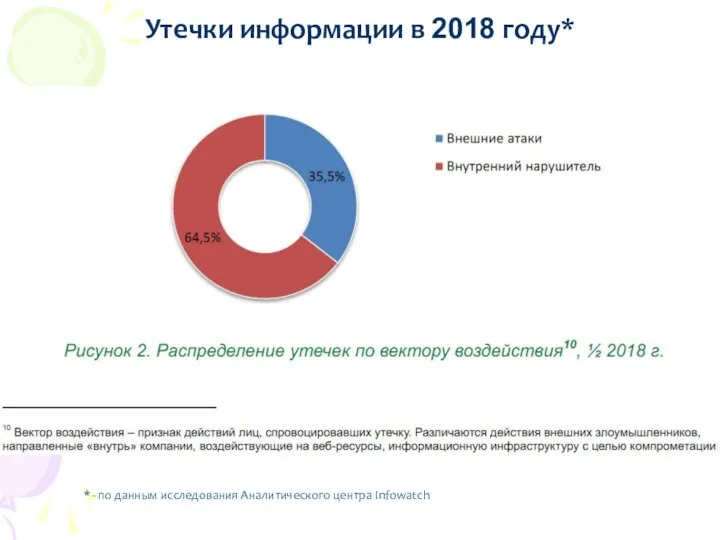

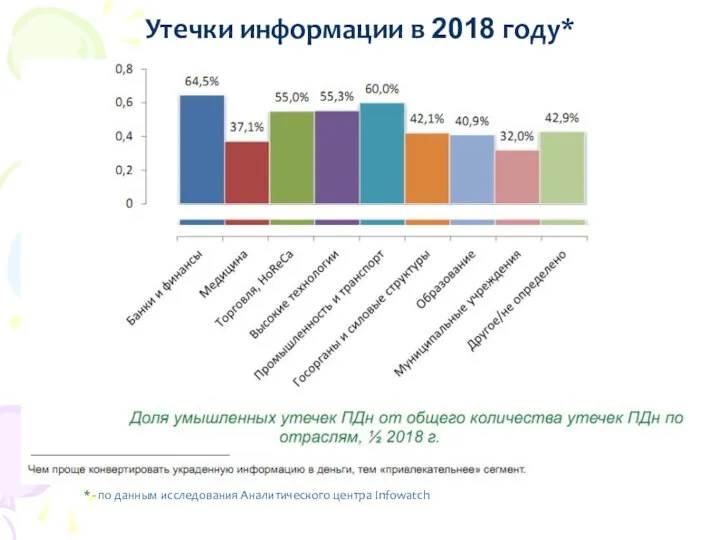

- 19. Утечки информации в 2018 году

- 20. Утечки информации в 2018 году* * - по данным исследования Аналитического центра Infowatch

- 21. Утечки информации в 2018 году* * - по данным исследования Аналитического центра Infowatch

- 22. Утечки информации в 2018 году* * - по данным исследования Аналитического центра Infowatch

- 23. Утечки информации в 2018 году* * - по данным исследования Аналитического центра Infowatch

- 24. Утечки информации в 2018 году* * - по данным исследования Аналитического центра Infowatch

- 25. Утечки информации в 2018 году* * - по данным исследования Аналитического центра Infowatch

- 26. Утечки информации в 2018 году* * - по данным исследования Аналитического центра Infowatch

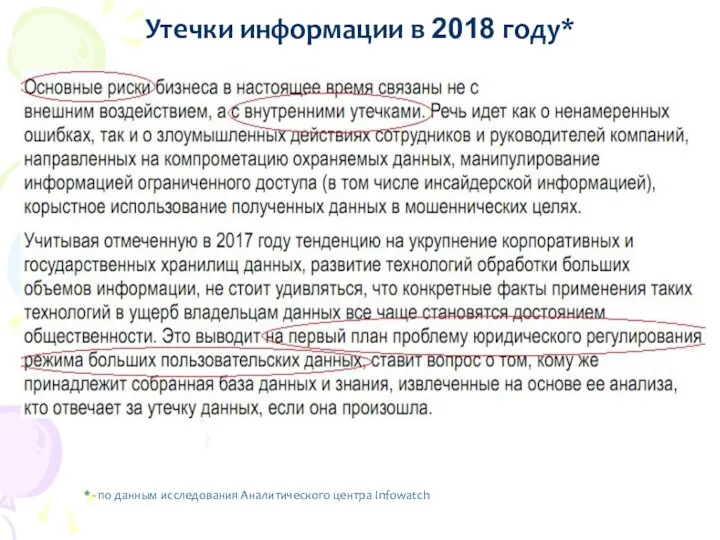

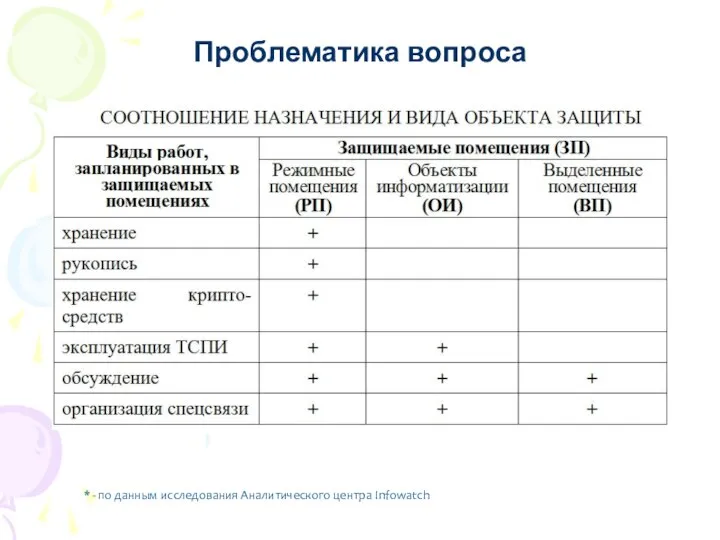

- 27. Проблематика вопроса * - по данным исследования Аналитического центра Infowatch

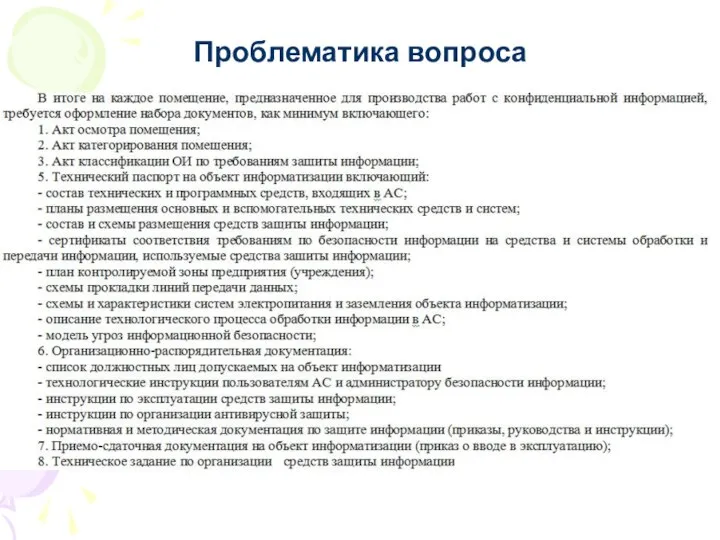

- 28. Проблематика вопроса

- 29. Надзорные органы Федеральная служба по надзору в сфере связи и массовых коммуникаций (РОСКОМНАДЗОР) –ведет реестр операторов

- 30. Надзорные органы А еще: Прокуратура – защита прав граждан; Рособрнадзор – обработка персональных данных работников, детей

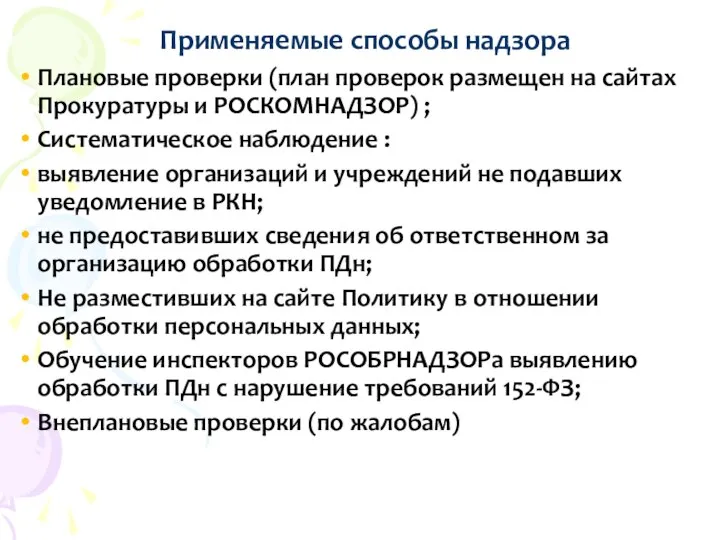

- 31. Применяемые способы надзора Плановые проверки (план проверок размещен на сайтах Прокуратуры и РОСКОМНАДЗОР) ; Систематическое наблюдение

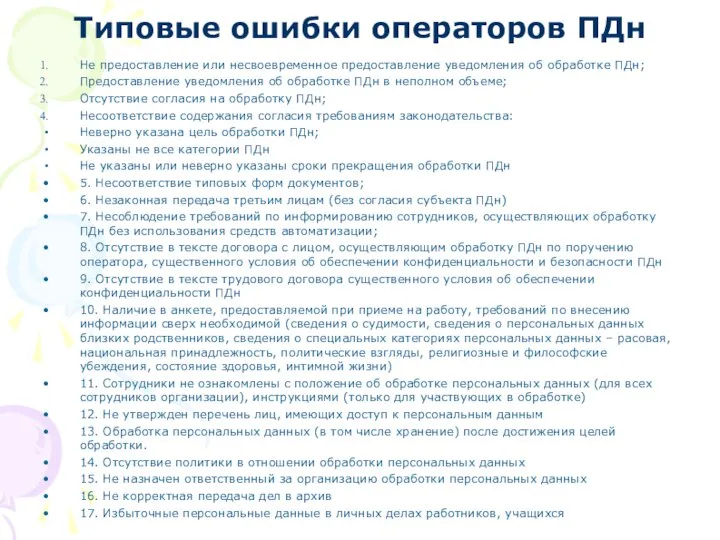

- 32. Типовые ошибки операторов ПДн Не предоставление или несвоевременное предоставление уведомления об обработке ПДн; Предоставление уведомления об

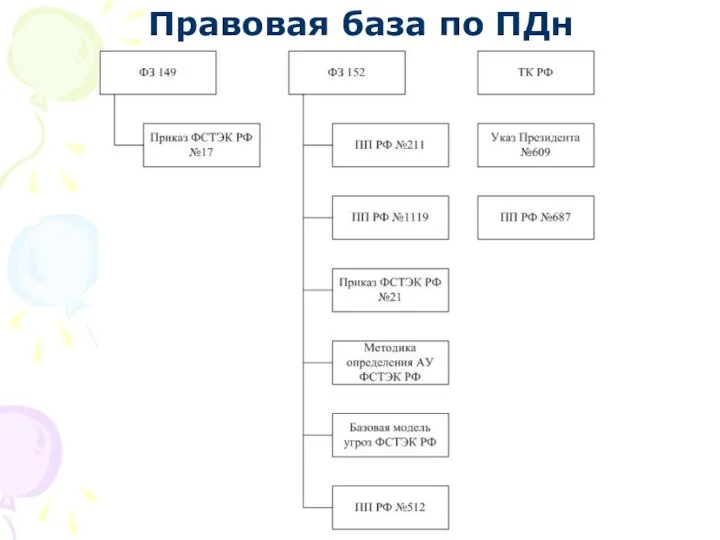

- 33. Правовая база по ПДн

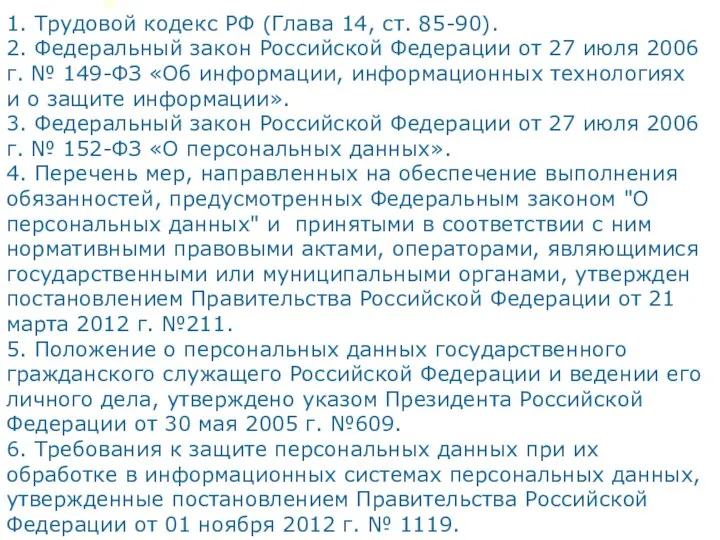

- 34. 1. Трудовой кодекс РФ (Глава 14, ст. 85-90). 2. Федеральный закон Российской Федерации от 27 июля

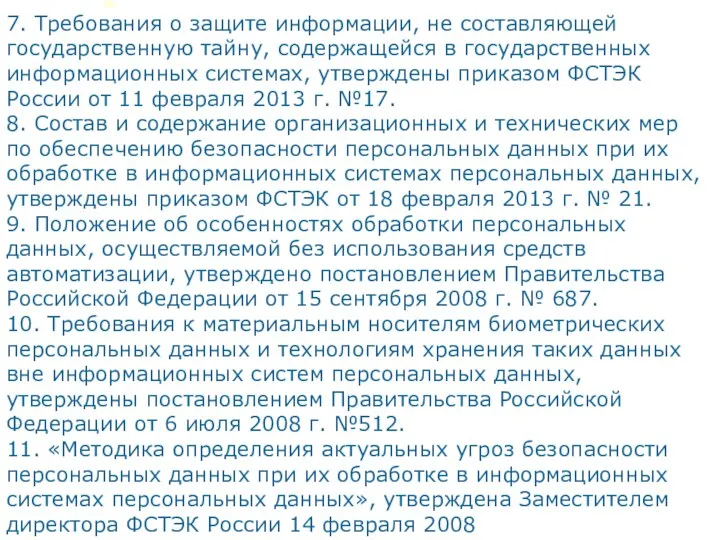

- 35. 7. Требования о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утверждены приказом

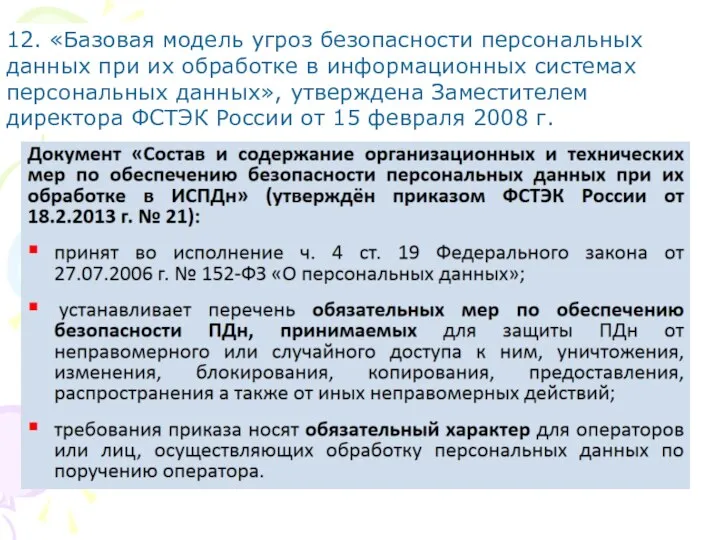

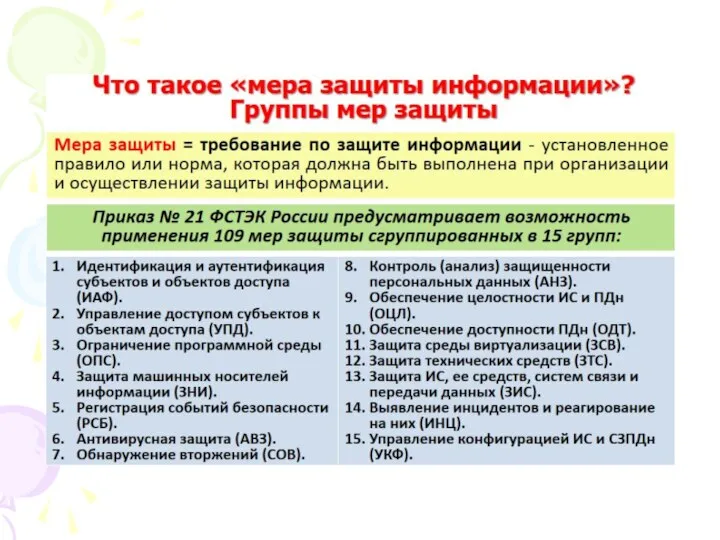

- 36. 12. «Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных», утверждена

- 39. Материалы для курсов ИСПДн в контакте, группа «консультация»

- 69. Системы Обнаружения Вторжений используются для обнаружения некоторых типов вредоносной активности, которая может нарушить безопасность компьютерной системы.

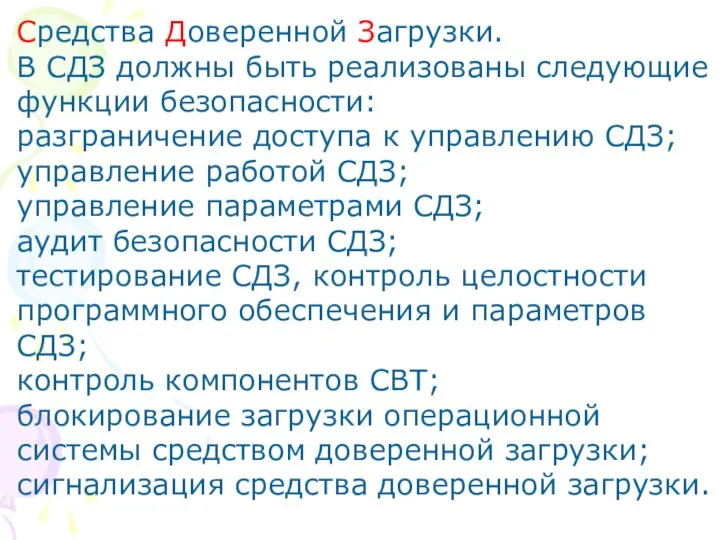

- 70. Средства Доверенной Загрузки. В СДЗ должны быть реализованы следующие функции безопасности: разграничение доступа к управлению СДЗ;

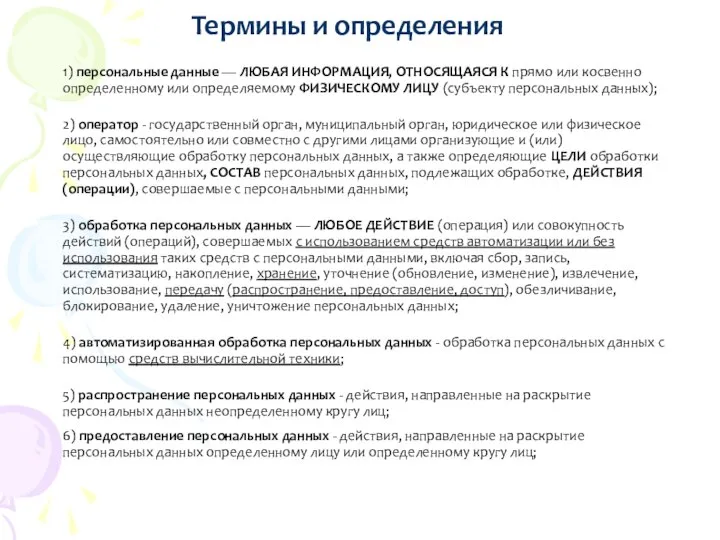

- 71. Термины и определения 1) персональные данные — ЛЮБАЯ ИНФОРМАЦИЯ, ОТНОСЯЩАЯСЯ К прямо или косвенно определенному или

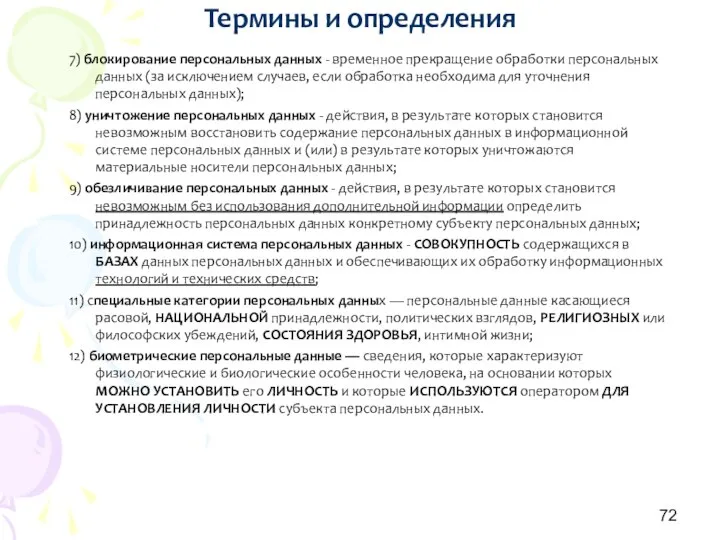

- 72. Термины и определения 7) блокирование персональных данных - временное прекращение обработки персональных данных (за исключением случаев,

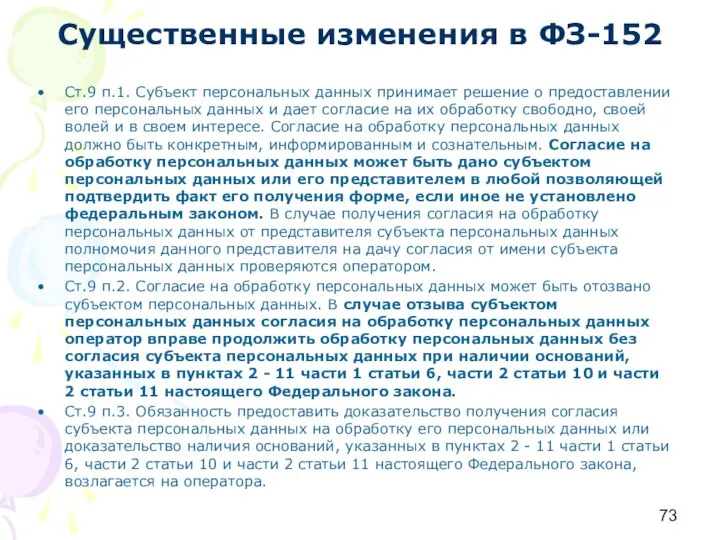

- 73. Существенные изменения в ФЗ-152 Ст.9 п.1. Субъект персональных данных принимает решение о предоставлении его персональных данных

- 74. Существенные изменения в ФЗ-152 Ст. 18.1 Меры, направленные на обеспечение выполнения оператором обязанностей, предусмотренных настоящим Федеральным

- 75. Существенные изменения в ФЗ-152 6) ознакомление работников оператора, непосредственно осуществляющих обработку персональных данных, с положениями законодательства

- 76. Существенные изменения в ФЗ-152 Статья 19. Меры по обеспечению безопасности персональных данных при их обработке 2.

- 77. Существенные изменения в ФЗ-152 Статья 22.1. Лица, ответственные за организацию обработки персональных данных в организациях 1.

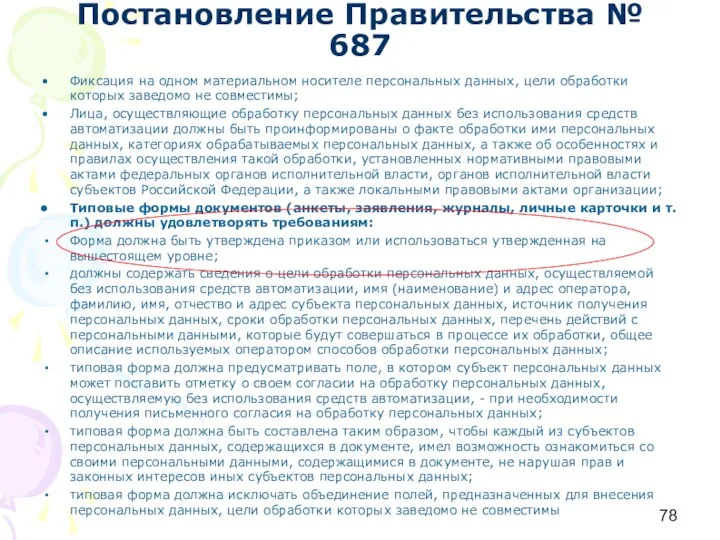

- 78. Постановление Правительства № 687 Фиксация на одном материальном носителе персональных данных, цели обработки которых заведомо не

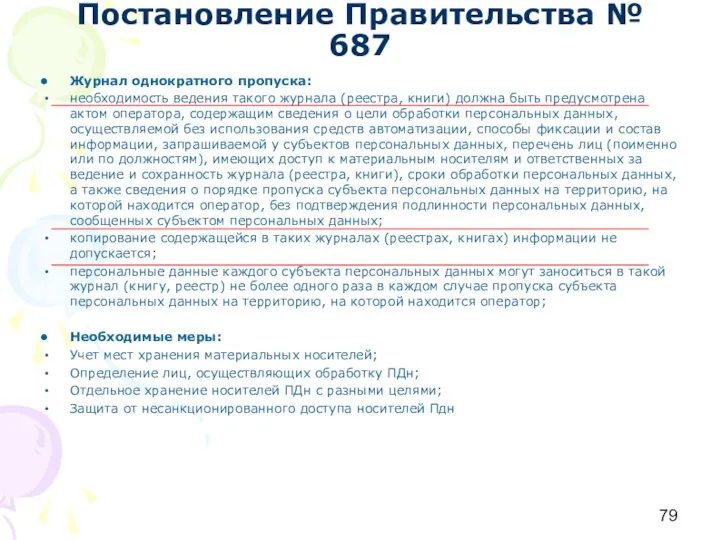

- 79. Постановление Правительства № 687 Журнал однократного пропуска: необходимость ведения такого журнала (реестра, книги) должна быть предусмотрена

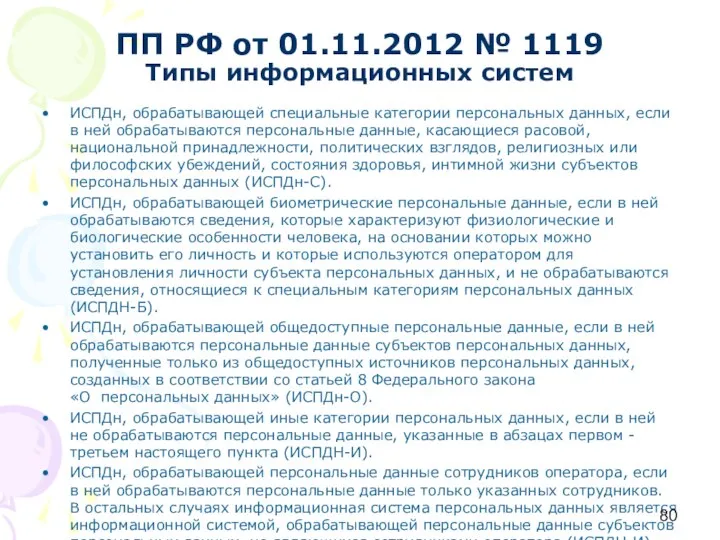

- 80. ПП РФ от 01.11.2012 № 1119 Типы информационных систем ИСПДн, обрабатывающей специальные категории персональных данных, если

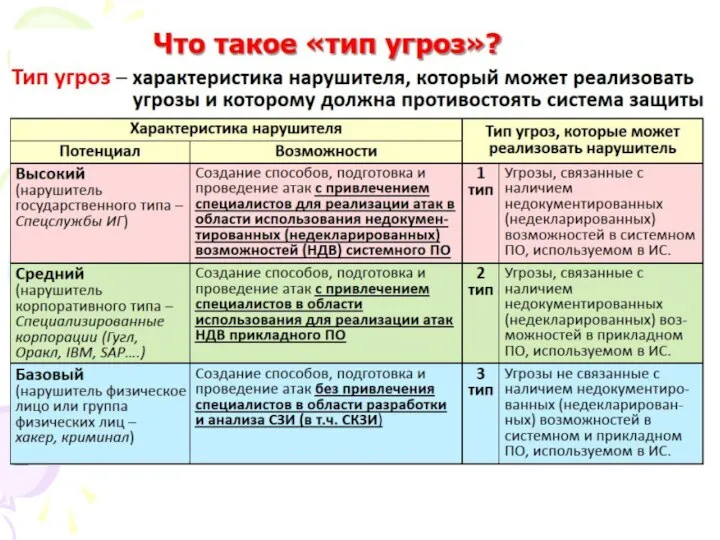

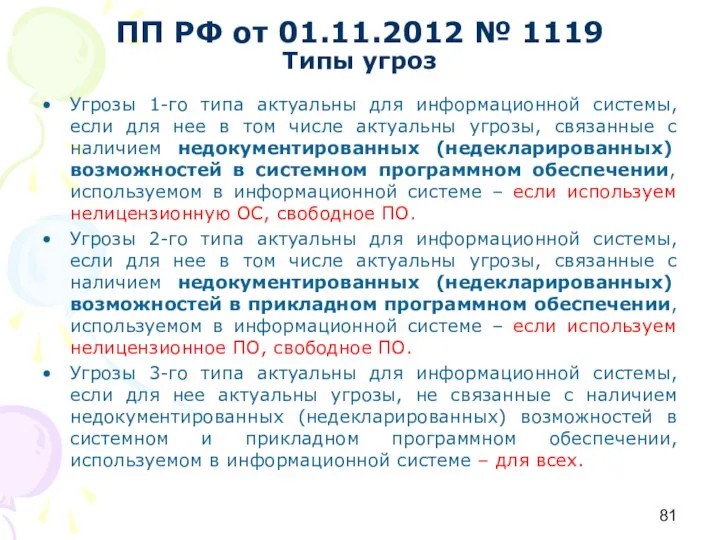

- 81. ПП РФ от 01.11.2012 № 1119 Типы угроз Угрозы 1-го типа актуальны для информационной системы, если

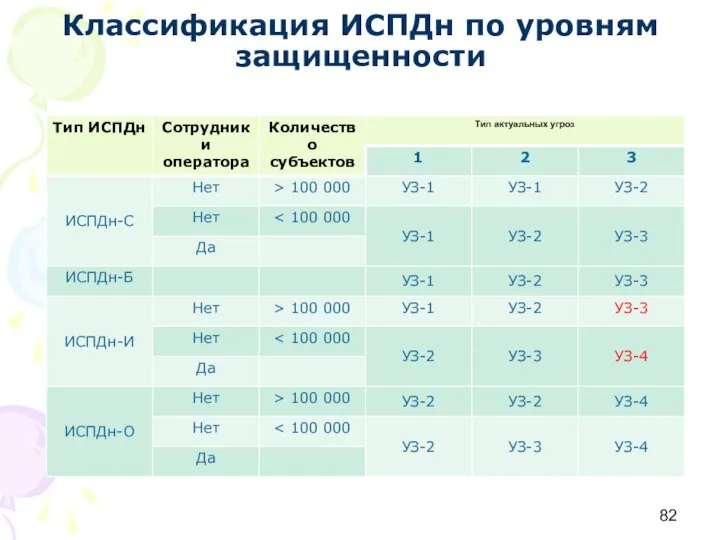

- 82. Классификация ИСПДн по уровням защищенности

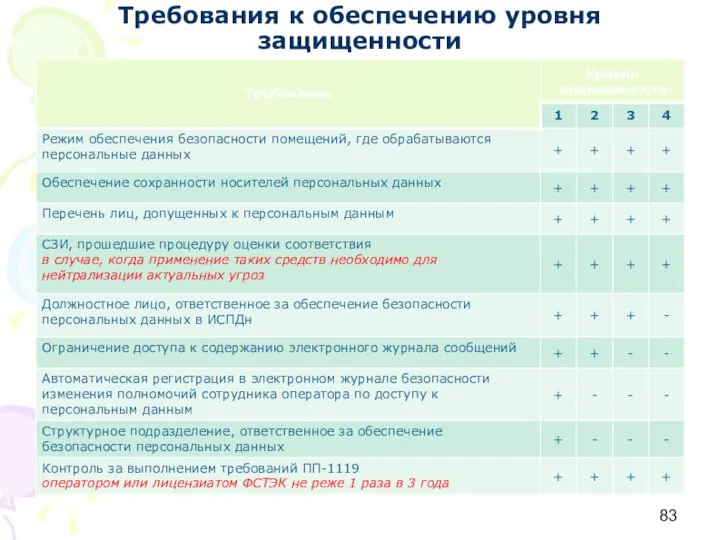

- 83. Требования к обеспечению уровня защищенности

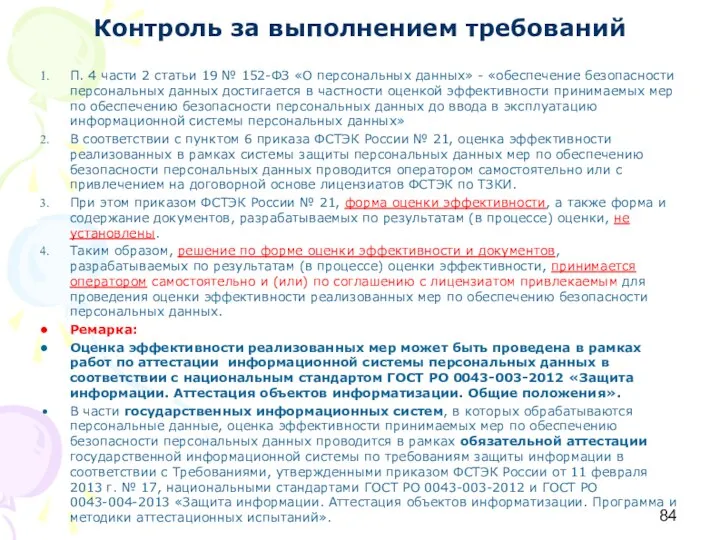

- 84. Контроль за выполнением требований П. 4 части 2 статьи 19 № 152-ФЗ «О персональных данных» -

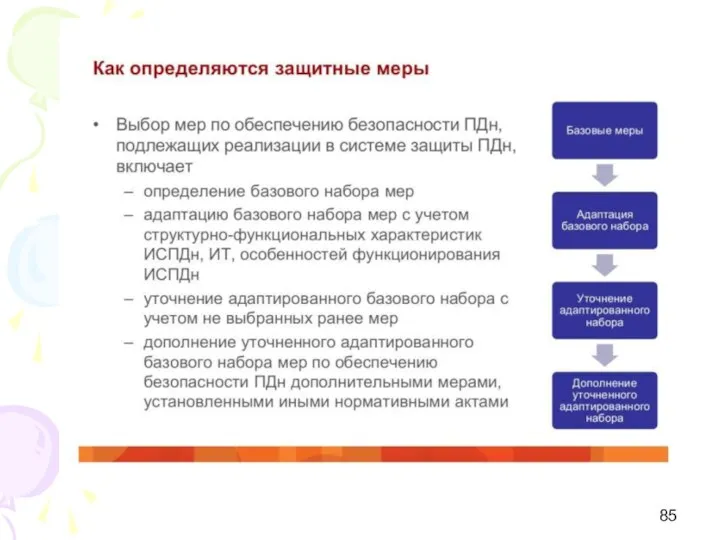

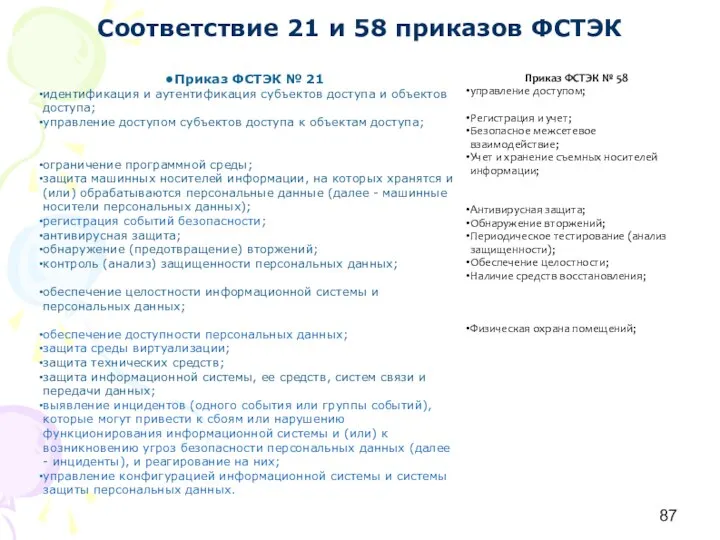

- 87. Соответствие 21 и 58 приказов ФСТЭК Приказ ФСТЭК № 21 идентификация и аутентификация субъектов доступа и

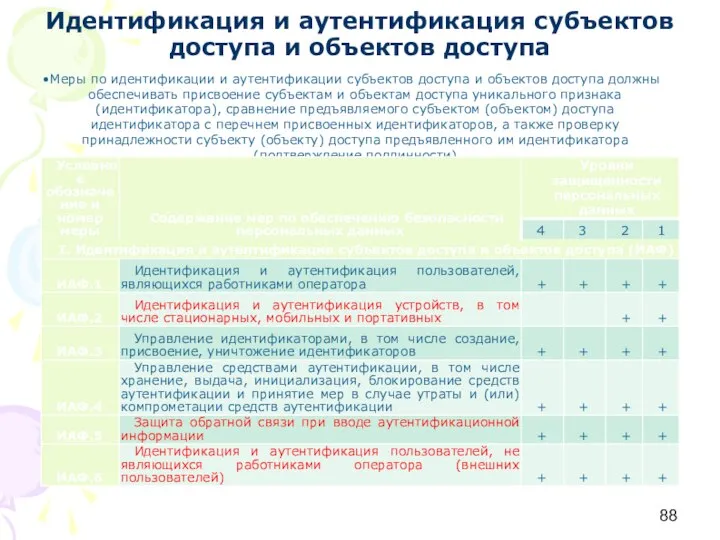

- 88. Идентификация и аутентификация субъектов доступа и объектов доступа Меры по идентификации и аутентификации субъектов доступа и

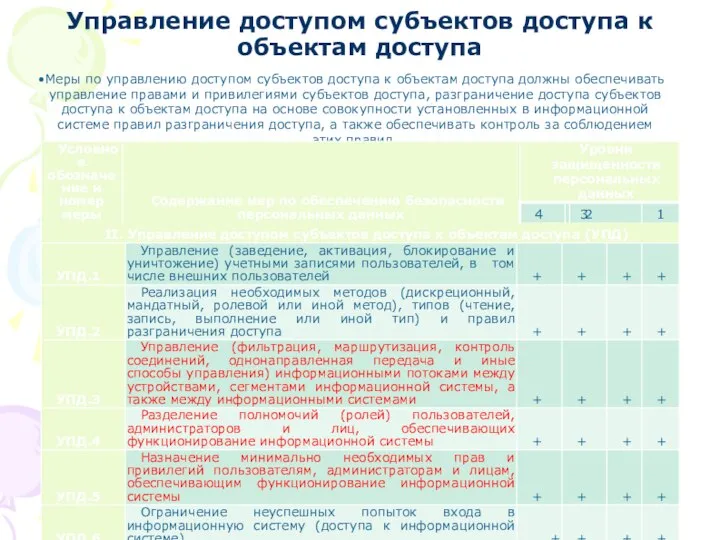

- 89. Управление доступом субъектов доступа к объектам доступа Меры по управлению доступом субъектов доступа к объектам доступа

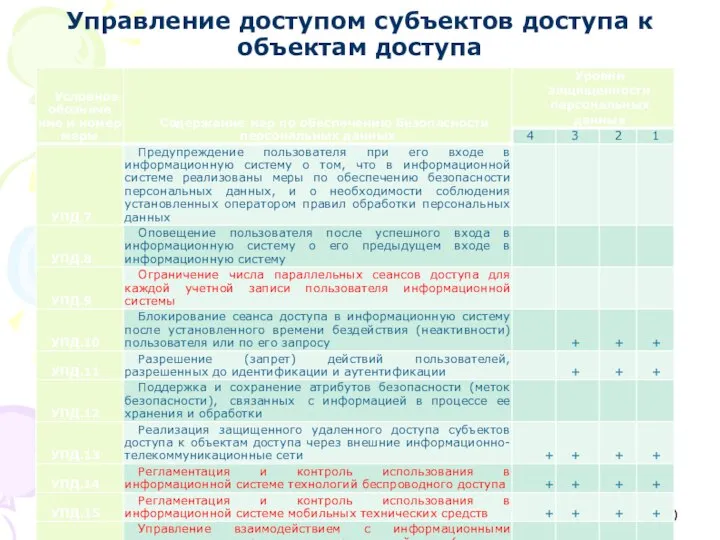

- 90. Управление доступом субъектов доступа к объектам доступа

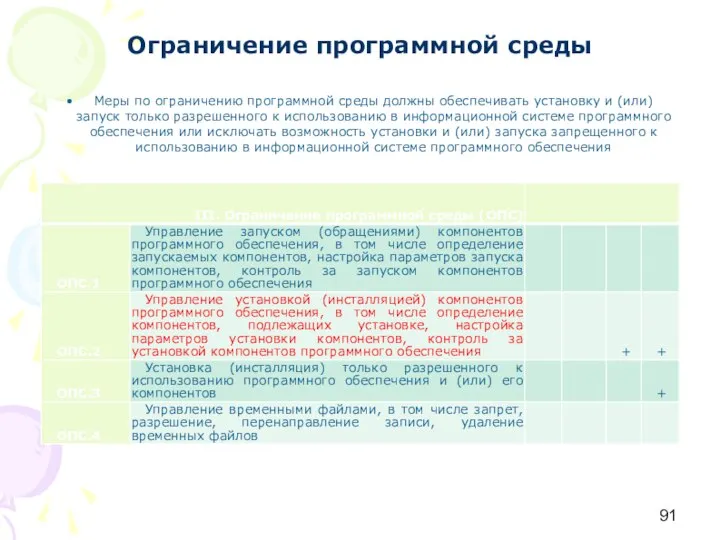

- 91. Ограничение программной среды Меры по ограничению программной среды должны обеспечивать установку и (или) запуск только разрешенного

- 92. Защита машинных носителей информации, на которых хранятся и (или) обрабатываются персональные данные Меры по защите машинных

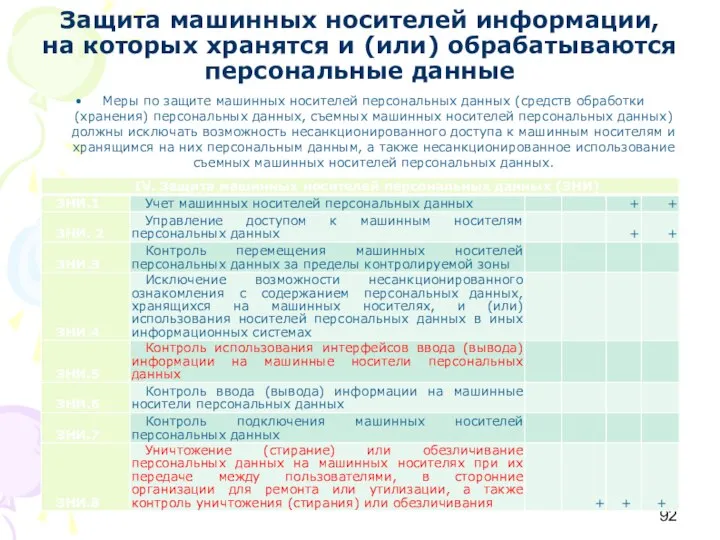

- 93. Регистрация событий безопасности Меры по регистрации событий безопасности должны обеспечивать сбор, запись, хранение и защиту информации

- 94. Антивирусная защита, обнаружение (предотвращение) вторжений Меры по антивирусной защите должны обеспечивать обнаружение в информационной системе компьютерных

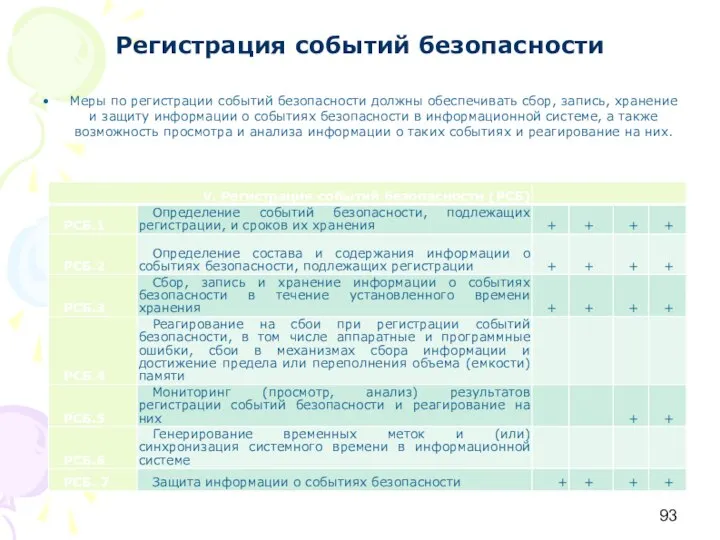

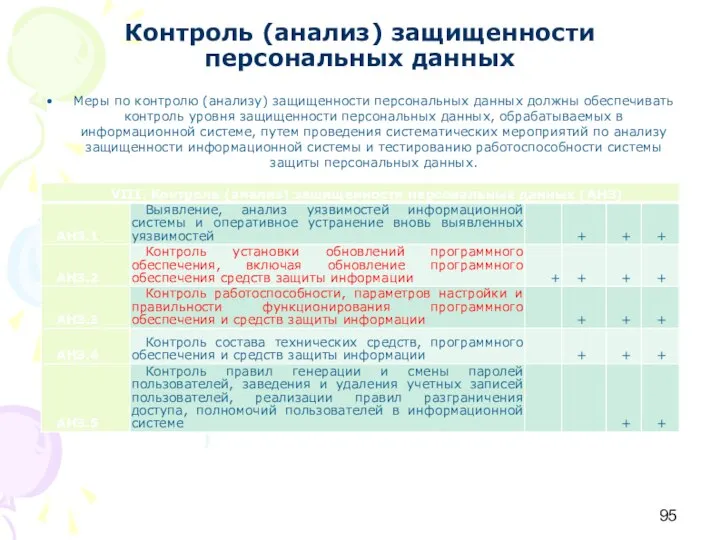

- 95. Контроль (анализ) защищенности персональных данных Меры по контролю (анализу) защищенности персональных данных должны обеспечивать контроль уровня

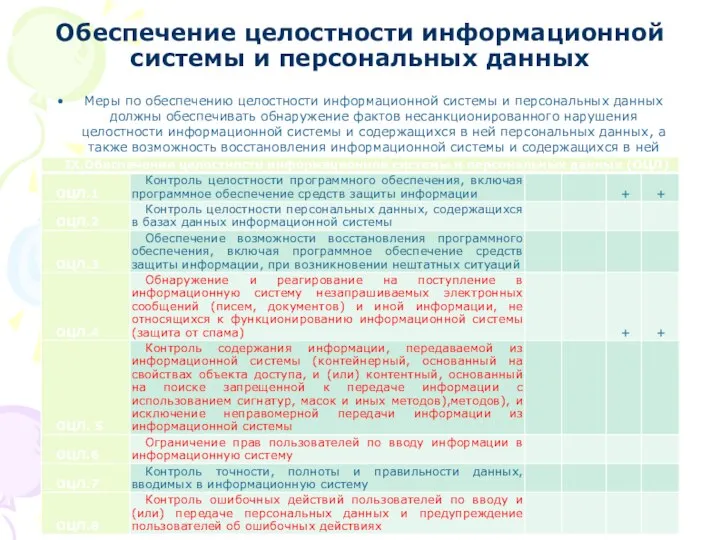

- 96. Обеспечение целостности информационной системы и персональных данных Меры по обеспечению целостности информационной системы и персональных данных

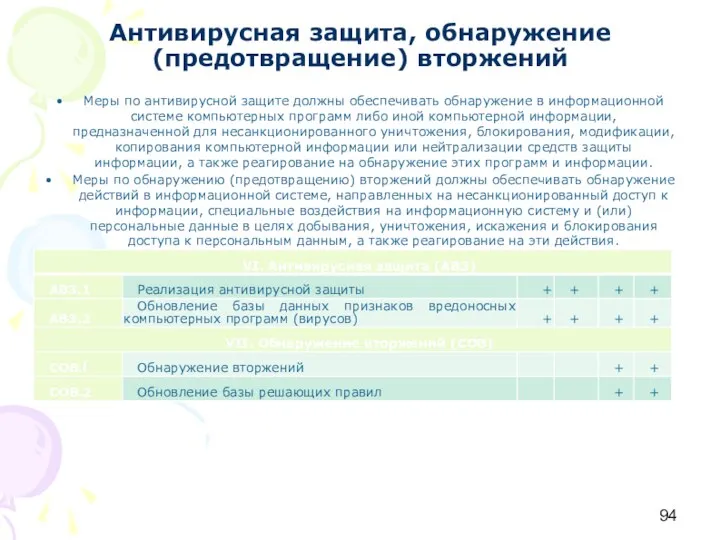

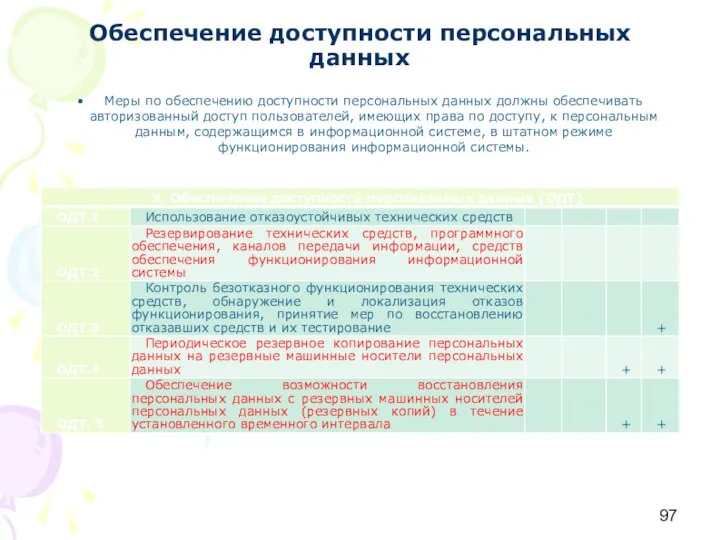

- 97. Обеспечение доступности персональных данных Меры по обеспечению доступности персональных данных должны обеспечивать авторизованный доступ пользователей, имеющих

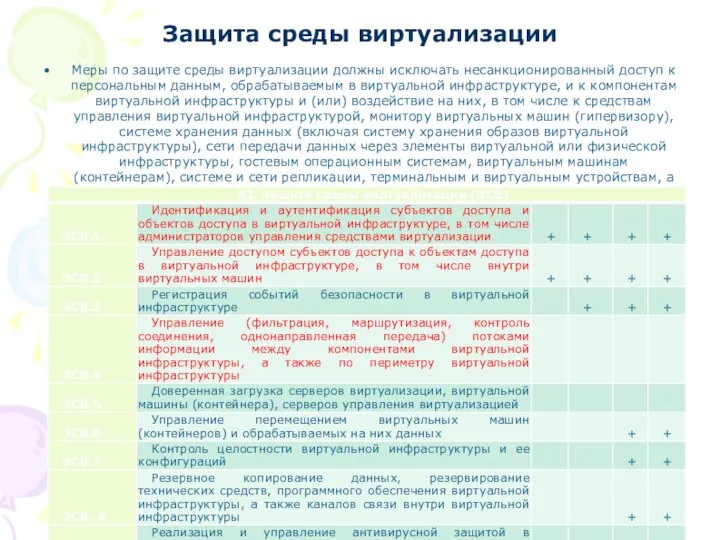

- 98. Защита среды виртуализации Меры по защите среды виртуализации должны исключать несанкционированный доступ к персональным данным, обрабатываемым

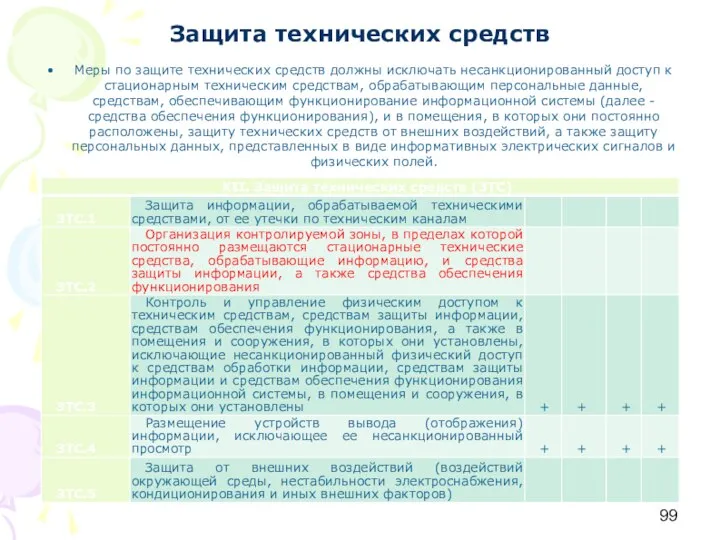

- 99. Защита технических средств Меры по защите технических средств должны исключать несанкционированный доступ к стационарным техническим средствам,

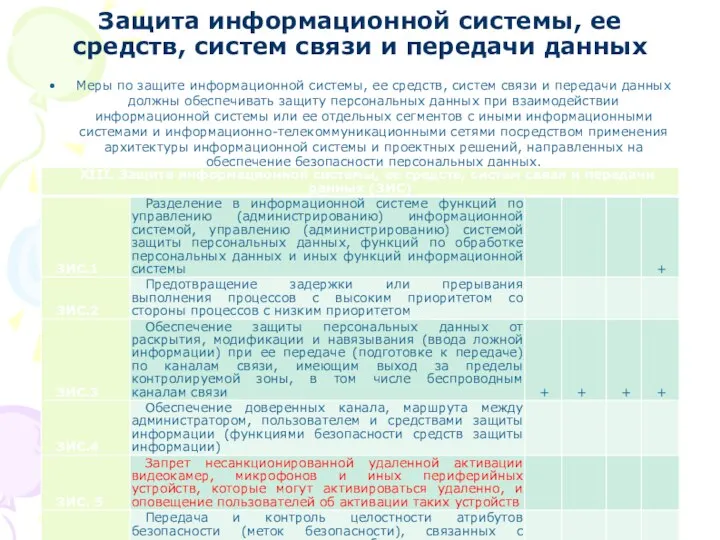

- 100. Защита информационной системы, ее средств, систем связи и передачи данных Меры по защите информационной системы, ее

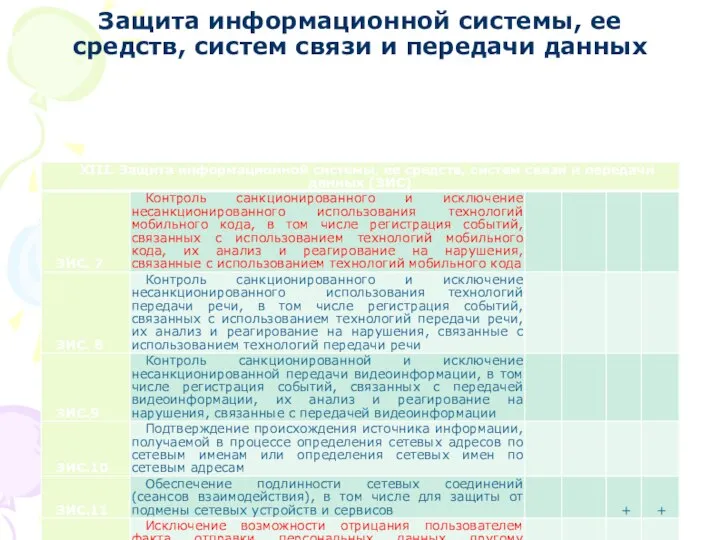

- 101. Защита информационной системы, ее средств, систем связи и передачи данных

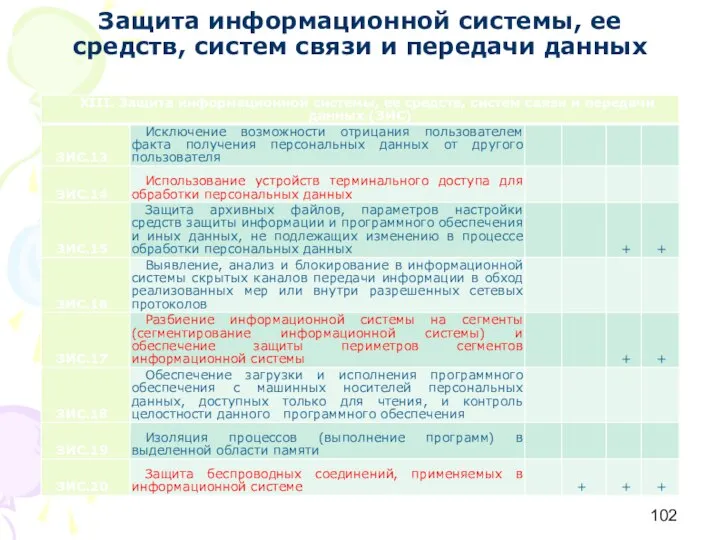

- 102. Защита информационной системы, ее средств, систем связи и передачи данных

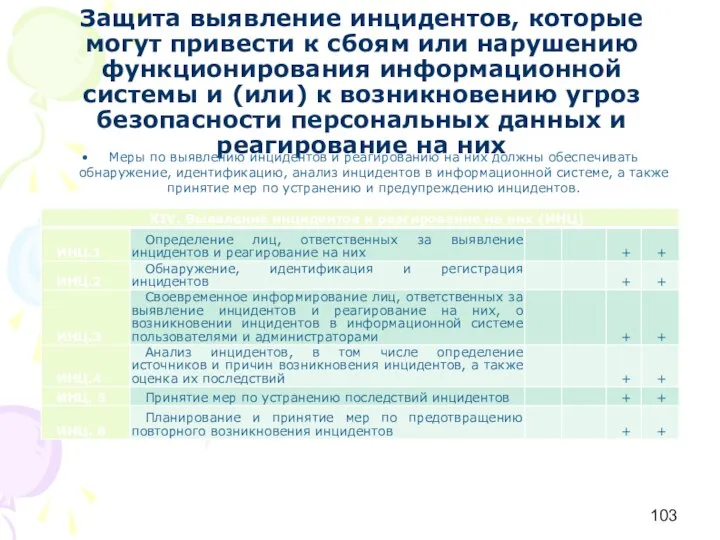

- 103. Защита выявление инцидентов, которые могут привести к сбоям или нарушению функционирования информационной системы и (или) к

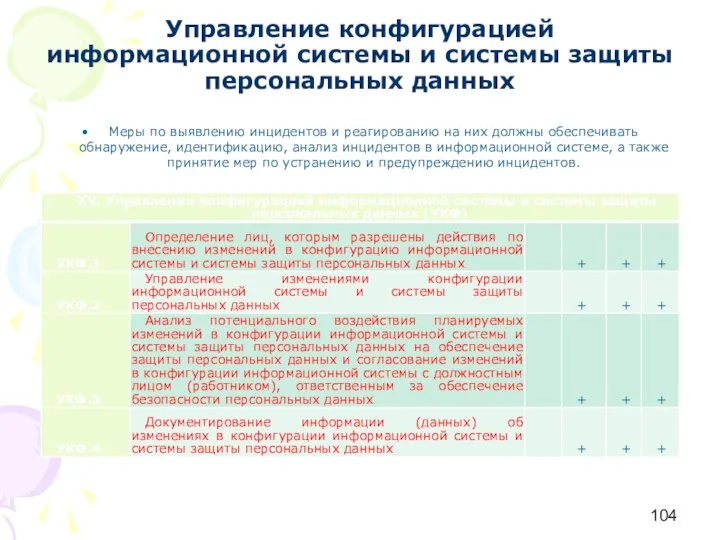

- 104. Управление конфигурацией информационной системы и системы защиты персональных данных Меры по выявлению инцидентов и реагированию на

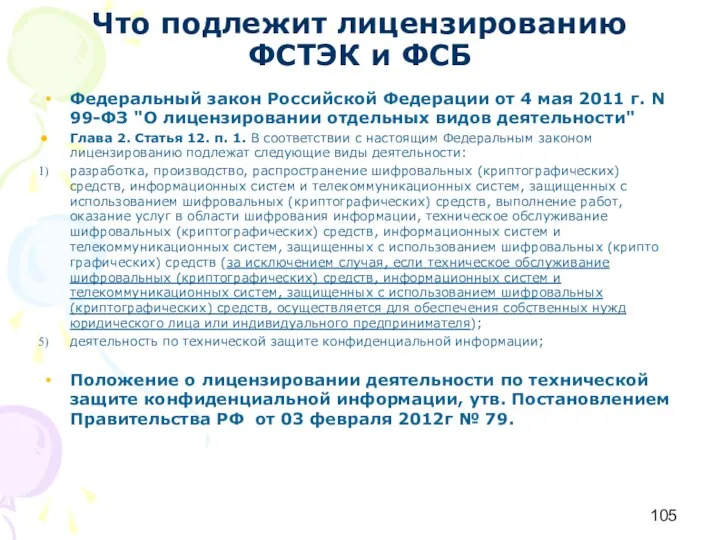

- 105. Что подлежит лицензированию ФСТЭК и ФСБ Федеральный закон Российской Федерации от 4 мая 2011 г. N

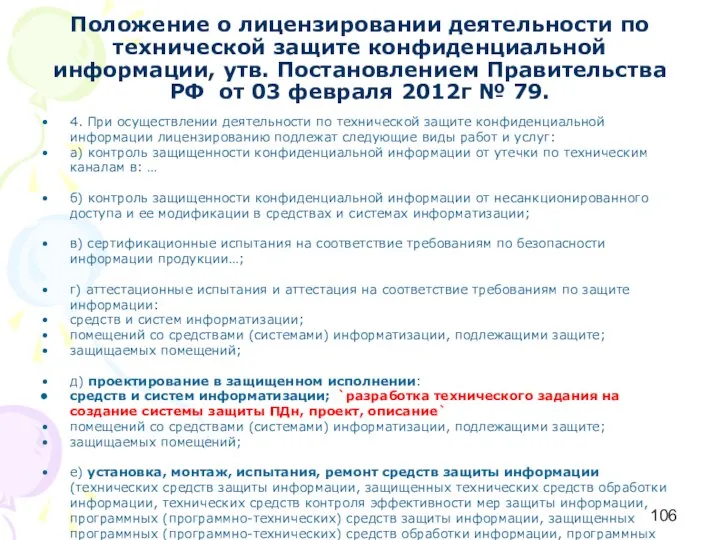

- 106. Положение о лицензировании деятельности по технической защите конфиденциальной информации, утв. Постановлением Правительства РФ от 03 февраля

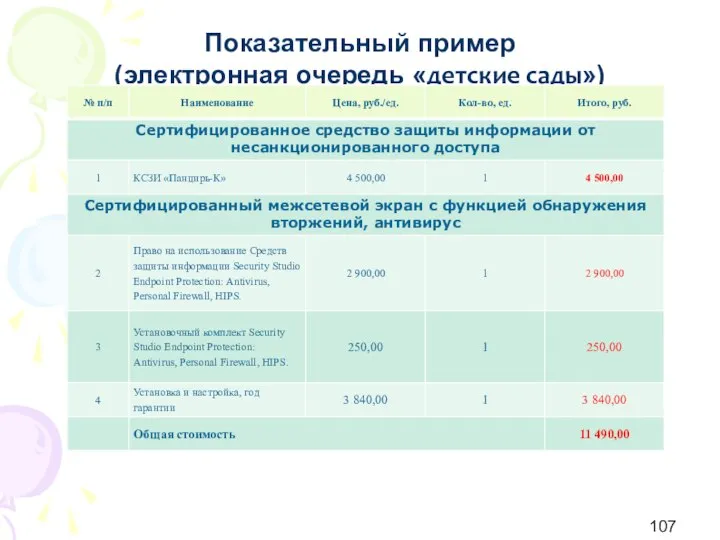

- 107. Показательный пример (электронная очередь «детские сады»)

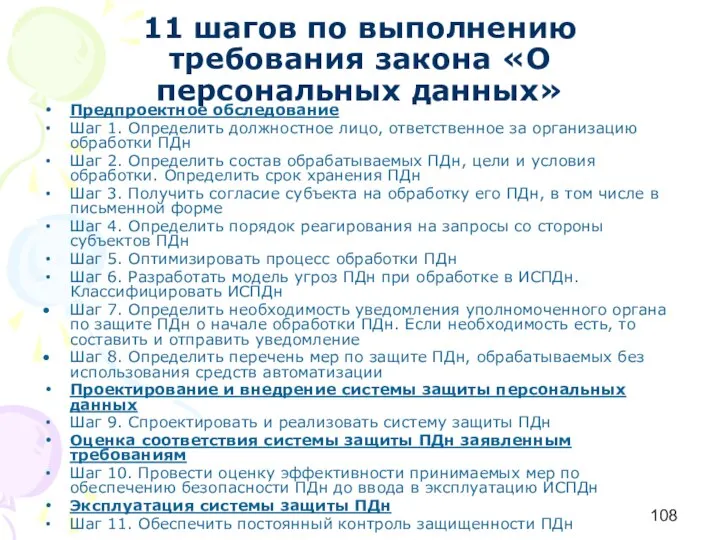

- 108. 11 шагов по выполнению требования закона «О персональных данных» Предпроектное обследование Шаг 1. Определить должностное лицо,

- 109. Схема осуществления защиты ПДн

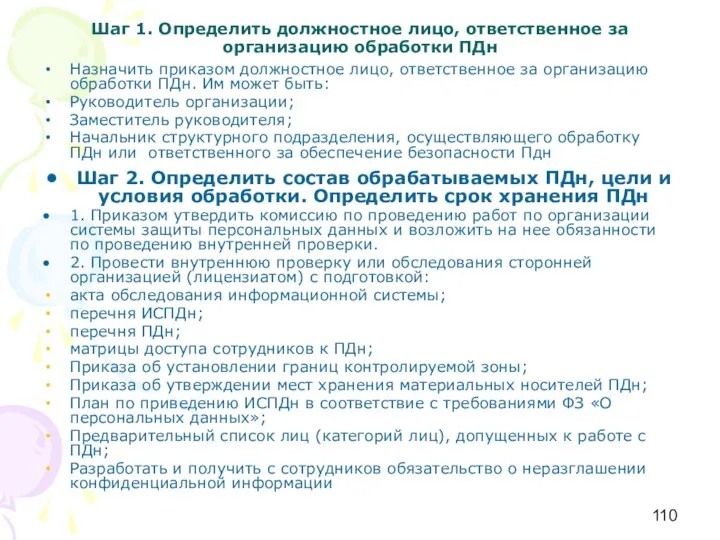

- 110. Шаг 1. Определить должностное лицо, ответственное за организацию обработки ПДн Назначить приказом должностное лицо, ответственное за

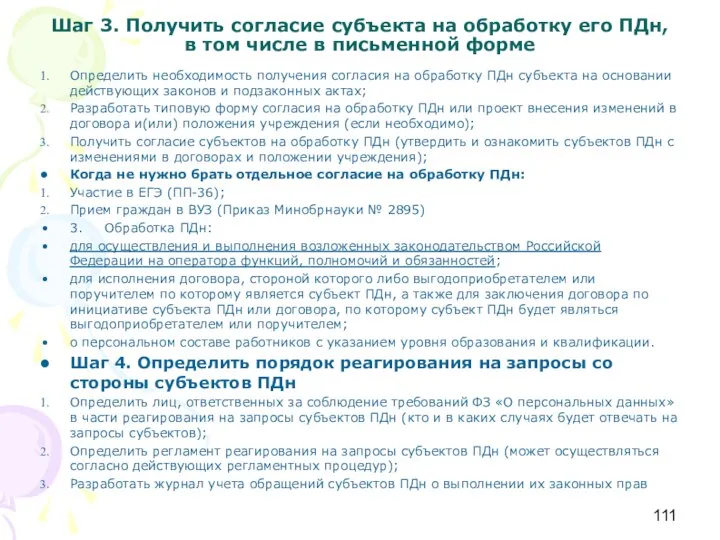

- 111. Шаг 3. Получить согласие субъекта на обработку его ПДн, в том числе в письменной форме Определить

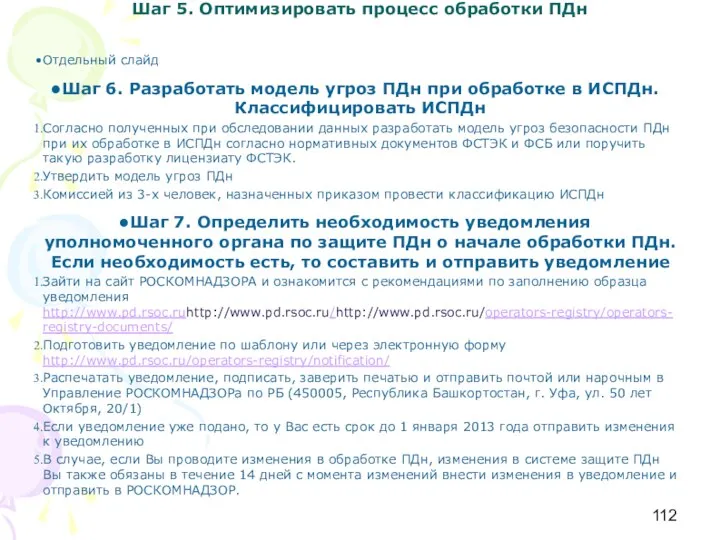

- 112. Отдельный слайд Шаг 6. Разработать модель угроз ПДн при обработке в ИСПДн. Классифицировать ИСПДн Согласно полученных

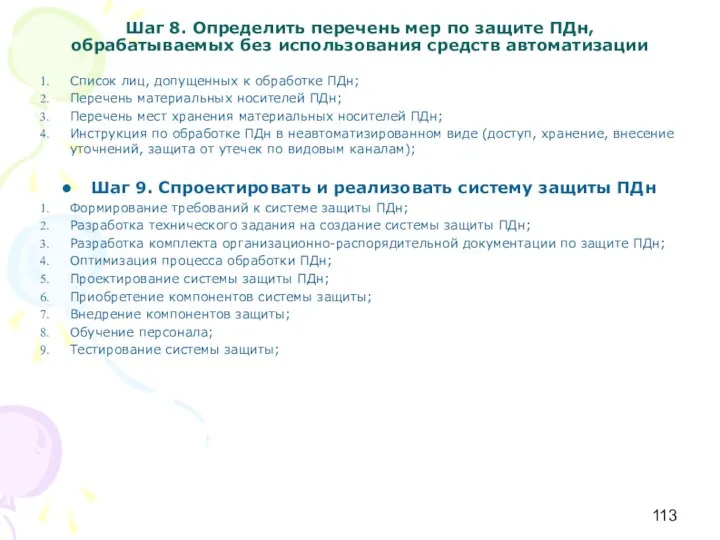

- 113. Шаг 8. Определить перечень мер по защите ПДн, обрабатываемых без использования средств автоматизации Список лиц, допущенных

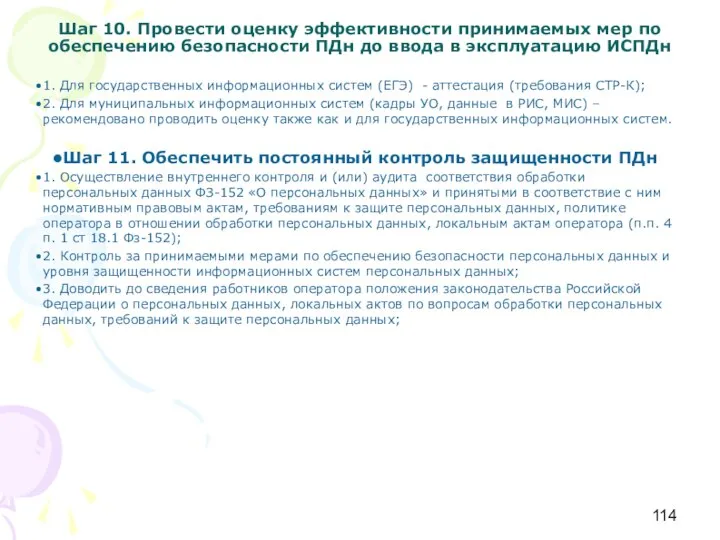

- 114. Шаг 10. Провести оценку эффективности принимаемых мер по обеспечению безопасности ПДн до ввода в эксплуатацию ИСПДн

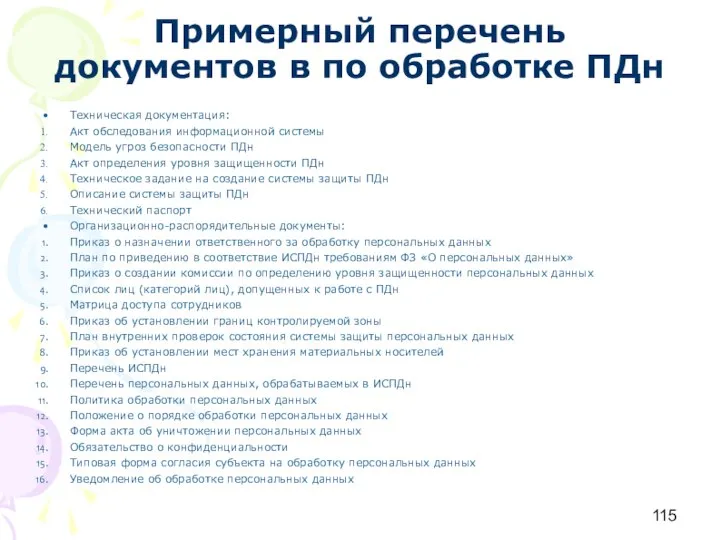

- 115. Примерный перечень документов в по обработке ПДн Техническая документация: Акт обследования информационной системы Модель угроз безопасности

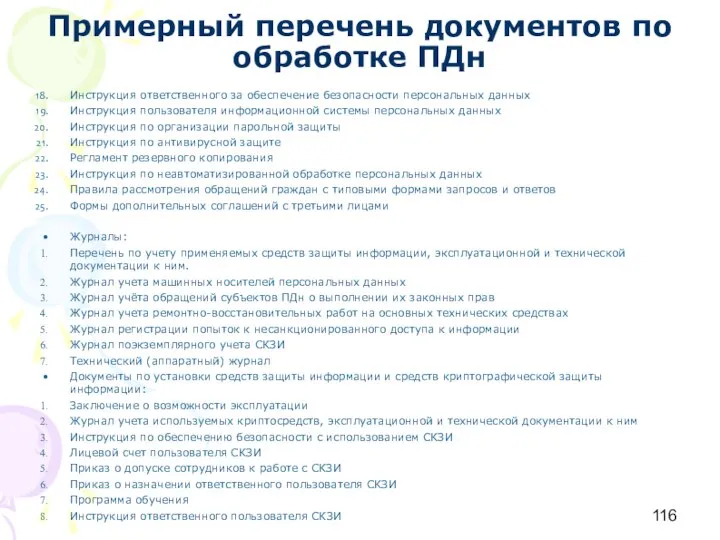

- 116. Примерный перечень документов по обработке ПДн Инструкция ответственного за обеспечение безопасности персональных данных Инструкция пользователя информационной

- 117. Факторы, влияющие на построение системы защиты персональных данных Отсутствие технологических карт процессов обработки персональных данных; Отсутствие

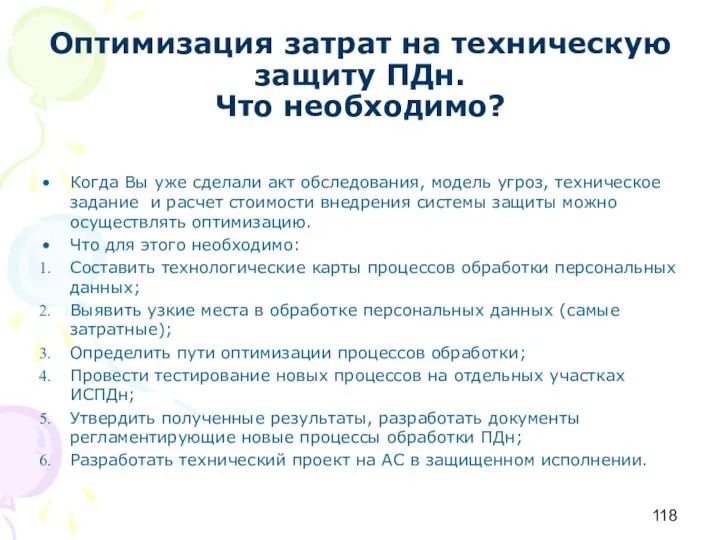

- 118. Оптимизация затрат на техническую защиту ПДн. Что необходимо? Когда Вы уже сделали акт обследования, модель угроз,

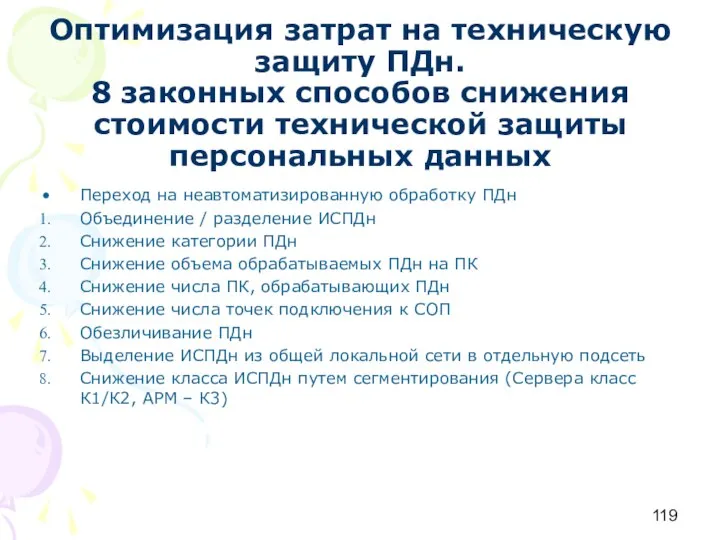

- 119. Оптимизация затрат на техническую защиту ПДн. 8 законных способов снижения стоимости технической защиты персональных данных Переход

- 120. Рекомендации по внедрению новых программных комплексов Необходимо учитывать: Какие ПДн будут обрабатываться; Кто будет иметь доступ

- 122. Скачать презентацию

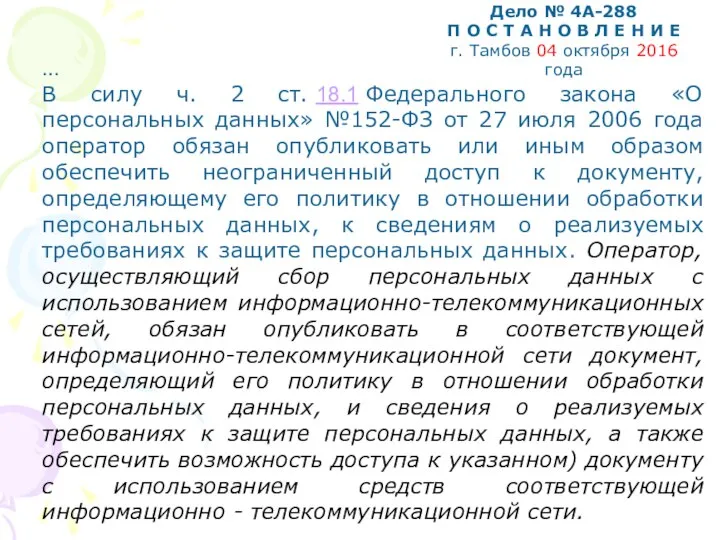

Дело № 4А-288

П О С Т А Н О В

Дело № 4А-288

П О С Т А Н О В

г. Тамбов 04 октября 2016 года

…

В силу ч. 2 ст. 18.1 Федерального закона «О персональных данных» №152-ФЗ от 27 июля 2006 года оператор обязан опубликовать или иным образом обеспечить неограниченный доступ к документу, определяющему его политику в отношении обработки персональных данных, к сведениям о реализуемых требованиях к защите персональных данных. Оператор, осуществляющий сбор персональных данных с использованием информационно-телекоммуникационных сетей, обязан опубликовать в соответствующей информационно-телекоммуникационной сети документ, определяющий его политику в отношении обработки персональных данных, и сведения о реализуемых требованиях к защите персональных данных, а также обеспечить возможность доступа к указанном) документу с использованием средств соответствующей информационно - телекоммуникационной сети.

Актуальные вопросы

Зачем защищать персональные данные

Контроль и надзор. Основные нарушения Операторов ПДн

Нормативная

Актуальные вопросы

Зачем защищать персональные данные

Контроль и надзор. Основные нарушения Операторов ПДн

Нормативная

Постановление Правительства РФ № 687.

Специальные категории персональных данных

Биометрические персональные данные

Постановление Правительства РФ № 1119.

Приказ ФСТЭК № 21. Меры.

Защита информации в региональных информационных системах. Электронная очередь. ГИА и ЕГЭ.

Законодатель отнес любую информацию, относящуюся к прямо или косвенно определенному или

Законодатель отнес любую информацию, относящуюся к прямо или косвенно определенному или

Пункт 2.5 Методических рекомендаций Роскомнадзора по уведомлению о начале обработки персональных данных раскрывает в скобках, какая это может быть информация: фамилия, имя, отчество, год, месяц, дата рождения, место рождения, адрес, семейное положение, социальное положение, имущественное положение, образование, профессия, доходы, другая информация, относящаяся к субъекту персональных данных.

Зачем заниматься защитой ПДн?

Снижение рисков выставления штрафов и других санкций регуляторов

Повышение

Зачем заниматься защитой ПДн?

Снижение рисков выставления штрафов и других санкций регуляторов

Повышение

Повышение общего уровня ИБ

А что если не защищать свои персональные данные?

А что если не защищать свои персональные данные?

А что если не защищать свои персональные данные?

А что если не защищать свои персональные данные?

А что если не защищать свои персональные данные?

А что если не защищать свои персональные данные?

Лицам, нарушившим требования закона о персональных данных, в зависимости от конкретных обстоятельств

Лицам, нарушившим требования закона о персональных данных, в зависимости от конкретных обстоятельств

Утечки информации в 2018 году

Утечки информации в 2018 году

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Утечки информации в 2018 году*

* - по данным исследования Аналитического центра

Проблематика вопроса

* - по данным исследования Аналитического центра Infowatch

Проблематика вопроса

* - по данным исследования Аналитического центра Infowatch

Проблематика вопроса

Проблематика вопроса

Надзорные органы

Федеральная служба по надзору в сфере связи и массовых коммуникаций

Надзорные органы

Федеральная служба по надзору в сфере связи и массовых коммуникаций

ФСТЭК России (Федеральная служба по техническому и экспортному контролю РФ) – регулирует техническую сферу обработки персональных данных

ФСБ России (Федеральная служба безопасности РФ) – регулирует сферу использования криптографических (шифровальных) средств защиты информации при обработке персональных данных

Надзорные органы

А еще:

Прокуратура – защита прав граждан;

Рособрнадзор – обработка персональных данных

Надзорные органы

А еще:

Прокуратура – защита прав граждан;

Рособрнадзор – обработка персональных данных

Государственная инспекция труда – обработка персональных данных работников

Роспотребнадзор – обработка персональных данных граждан

Применяемые способы надзора

Плановые проверки (план проверок размещен на сайтах Прокуратуры и

Применяемые способы надзора

Плановые проверки (план проверок размещен на сайтах Прокуратуры и

Систематическое наблюдение :

выявление организаций и учреждений не подавших уведомление в РКН;

не предоставивших сведения об ответственном за организацию обработки ПДн;

Не разместивших на сайте Политику в отношении обработки персональных данных;

Обучение инспекторов РОСОБРНАДЗОРа выявлению обработки ПДн с нарушение требований 152-ФЗ;

Внеплановые проверки (по жалобам)

Типовые ошибки операторов ПДн

Не предоставление или несвоевременное предоставление уведомления об обработке

Типовые ошибки операторов ПДн

Не предоставление или несвоевременное предоставление уведомления об обработке

Предоставление уведомления об обработке ПДн в неполном объеме;

Отсутствие согласия на обработку ПДн;

Несоответствие содержания согласия требованиям законодательства:

Неверно указана цель обработки ПДн;

Указаны не все категории ПДн

Не указаны или неверно указаны сроки прекращения обработки ПДн

5. Несоответствие типовых форм документов;

6. Незаконная передача третьим лицам (без согласия субъекта ПДн)

7. Несоблюдение требований по информированию сотрудников, осуществляющих обработку ПДн без использования средств автоматизации;

8. Отсутствие в тексте договора с лицом, осуществляющим обработку ПДн по поручению оператора, существенного условия об обеспечении конфиденциальности и безопасности ПДн

9. Отсутствие в тексте трудового договора существенного условия об обеспечении конфиденциальности ПДн

10. Наличие в анкете, предоставляемой при приеме на работу, требований по внесению информации сверх необходимой (сведения о судимости, сведения о персональных данных близких родственников, сведения о специальных категориях персональных данных – расовая, национальная принадлежность, политические взгляды, религиозные и философские убеждения, состояние здоровья, интимной жизни)

11. Сотрудники не ознакомлены с положение об обработке персональных данных (для всех сотрудников организации), инструкциями (только для участвующих в обработке)

12. Не утвержден перечень лиц, имеющих доступ к персональным данным

13. Обработка персональных данных (в том числе хранение) после достижения целей обработки.

14. Отсутствие политики в отношении обработки персональных данных

15. Не назначен ответственный за организацию обработки персональных данных

16. Не корректная передача дел в архив

17. Избыточные персональные данные в личных делах работников, учащихся

Правовая база по ПДн

Правовая база по ПДн

1. Трудовой кодекс РФ (Глава 14, ст. 85-90).

2. Федеральный закон Российской

1. Трудовой кодекс РФ (Глава 14, ст. 85-90). 2. Федеральный закон Российской

7. Требования о защите информации, не составляющей государственную тайну, содержащейся в

7. Требования о защите информации, не составляющей государственную тайну, содержащейся в

12. «Базовая модель угроз безопасности персональных данных при их обработке в

12. «Базовая модель угроз безопасности персональных данных при их обработке в

Материалы для курсов ИСПДн в контакте, группа «консультация»

Материалы для курсов ИСПДн в контакте, группа «консультация»

Системы Обнаружения Вторжений используются для обнаружения некоторых типов вредоносной активности, которая

Системы Обнаружения Вторжений используются для обнаружения некоторых типов вредоносной активности, которая

Обычно архитектура СОВ включает:

сенсорную подсистему, предназначенную для сбора событий, связанных с безопасностью защищаемой системы

подсистему анализа, предназначенную для выявления атак и подозрительных действий на основе данных сенсоров

хранилище, обеспечивающее накопление первичных событий и результатов анализа

консоль управления, позволяющая конфигурировать СОВ, наблюдать за состоянием защищаемой системы и СОВ, просматривать выявленные подсистемой анализа инциденты

Средства Доверенной Загрузки.

В СДЗ должны быть реализованы следующие функции безопасности:

Средства Доверенной Загрузки.

В СДЗ должны быть реализованы следующие функции безопасности:

разграничение доступа к управлению СДЗ; управление работой СДЗ;

управление параметрами СДЗ;

аудит безопасности СДЗ;

тестирование СДЗ, контроль целостности программного обеспечения и параметров СДЗ;

контроль компонентов СВТ;

блокирование загрузки операционной системы средством доверенной загрузки; сигнализация средства доверенной загрузки.

Термины и определения

1) персональные данные — ЛЮБАЯ ИНФОРМАЦИЯ, ОТНОСЯЩАЯСЯ К прямо

Термины и определения

1) персональные данные — ЛЮБАЯ ИНФОРМАЦИЯ, ОТНОСЯЩАЯСЯ К прямо

2) оператор - государственный орган, муниципальный орган, юридическое или физическое лицо, самостоятельно или совместно с другими лицами организующие и (или) осуществляющие обработку персональных данных, а также определяющие ЦЕЛИ обработки персональных данных, СОСТАВ персональных данных, подлежащих обработке, ДЕЙСТВИЯ (операции), совершаемые с персональными данными;

3) обработка персональных данных — ЛЮБОЕ ДЕЙСТВИЕ (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с персональными данными, включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, передачу (распространение, предоставление, доступ), обезличивание, блокирование, удаление, уничтожение персональных данных;

4) автоматизированная обработка персональных данных - обработка персональных данных с помощью средств вычислительной техники;

5) распространение персональных данных - действия, направленные на раскрытие персональных данных неопределенному кругу лиц;

6) предоставление персональных данных - действия, направленные на раскрытие персональных данных определенному лицу или определенному кругу лиц;

Термины и определения

7) блокирование персональных данных - временное прекращение обработки персональных

Термины и определения

7) блокирование персональных данных - временное прекращение обработки персональных

8) уничтожение персональных данных - действия, в результате которых становится невозможным восстановить содержание персональных данных в информационной системе персональных данных и (или) в результате которых уничтожаются материальные носители персональных данных;

9) обезличивание персональных данных - действия, в результате которых становится невозможным без использования дополнительной информации определить принадлежность персональных данных конкретному субъекту персональных данных;

10) информационная система персональных данных - СОВОКУПНОСТЬ содержащихся в БАЗАХ данных персональных данных и обеспечивающих их обработку информационных технологий и технических средств;

11) специальные категории персональных данных — персональные данные касающиеся расовой, НАЦИОНАЛЬНОЙ принадлежности, политических взглядов, РЕЛИГИОЗНЫХ или философских убеждений, СОСТОЯНИЯ ЗДОРОВЬЯ, интимной жизни;

12) биометрические персональные данные — сведения, которые характеризуют физиологические и биологические особенности человека, на основании которых МОЖНО УСТАНОВИТЬ его ЛИЧНОСТЬ и которые ИСПОЛЬЗУЮТСЯ оператором ДЛЯ УСТАНОВЛЕНИЯ ЛИЧНОСТИ субъекта персональных данных.

Существенные изменения в ФЗ-152

Ст.9 п.1. Субъект персональных данных принимает решение о

Существенные изменения в ФЗ-152

Ст.9 п.1. Субъект персональных данных принимает решение о

Ст.9 п.2. Согласие на обработку персональных данных может быть отозвано субъектом персональных данных. В случае отзыва субъектом персональных данных согласия на обработку персональных данных оператор вправе продолжить обработку персональных данных без согласия субъекта персональных данных при наличии оснований, указанных в пунктах 2 - 11 части 1 статьи 6, части 2 статьи 10 и части 2 статьи 11 настоящего Федерального закона.

Ст.9 п.3. Обязанность предоставить доказательство получения согласия субъекта персональных данных на обработку его персональных данных или доказательство наличия оснований, указанных в пунктах 2 - 11 части 1 статьи 6, части 2 статьи 10 и части 2 статьи 11 настоящего Федерального закона, возлагается на оператора.

Существенные изменения в ФЗ-152

Ст. 18.1 Меры, направленные на обеспечение выполнения оператором

Существенные изменения в ФЗ-152

Ст. 18.1 Меры, направленные на обеспечение выполнения оператором

1. Оператор обязан принимать меры, необходимые и достаточные для обеспечения выполнения обязанностей, предусмотренных настоящим Федеральным законом и принятыми в соответствии с ним нормативными правовыми актами. Оператор самостоятельно определяет состав и перечень мер, необходимых и достаточных для обеспечения выполнения обязанностей, предусмотренных настоящим Федеральным законом и принятыми в соответствии с ним нормативными правовыми актами, если иное не предусмотрено настоящим Федеральным законом или другими федеральными законами. К таким мерам могут, в частности, относиться:

1) назначение оператором, являющимся юридическим лицом, ответственного за организацию обработки персональных данных;

2) издание оператором, являющимся юридическим лицом, документов, определяющих политику оператора в отношении обработки персональных данных, локальных актов по вопросам обработки персональных данных, а также локальных актов, устанавливающих процедуры, направленные на предотвращение и выявление нарушений законодательства Российской Федерации, устранение последствий таких нарушений;

3) применение правовых, организационных и технических мер по обеспечению безопасности персональных данных в соответствии со статьей 19 настоящего Федерального закона;

4) осуществление внутреннего контроля и (или) аудита соответствия обработки персональных данных настоящему Федеральному закону и принятым в соответствии с ним нормативным правовым актам, требованиям к защите персональных данных, политике оператора в отношении обработки персональных данных, локальным актам оператора;

5) оценка вреда, который может быть причинен субъектам персональных данных в случае нарушения настоящего Федерального закона, соотношение указанного вреда и принимаемых оператором мер, направленных на обеспечение выполнения обязанностей, предусмотренных настоящим Федеральным законом;

Существенные изменения в ФЗ-152

6) ознакомление работников оператора, непосредственно осуществляющих обработку персональных

Существенные изменения в ФЗ-152

6) ознакомление работников оператора, непосредственно осуществляющих обработку персональных

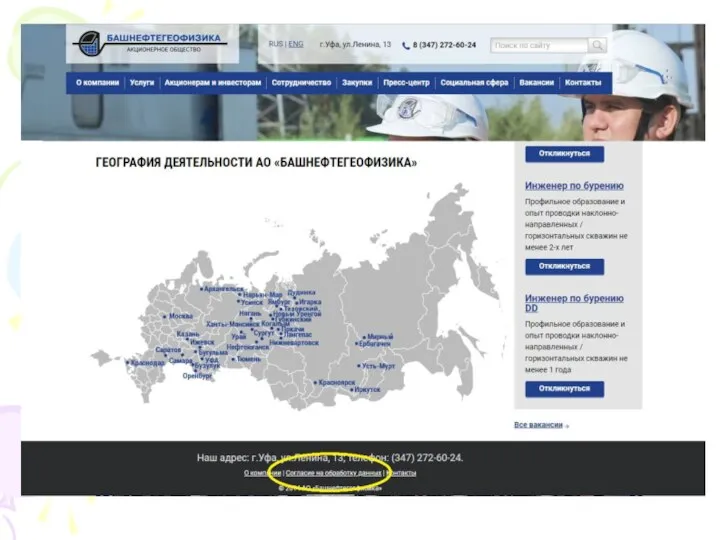

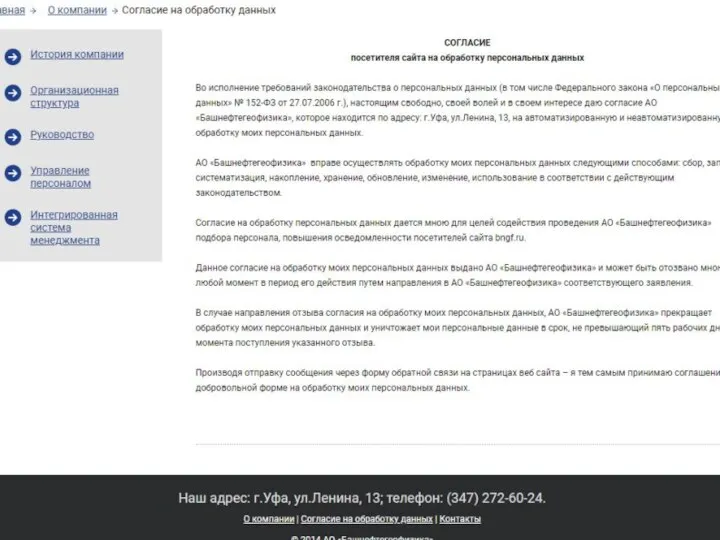

2. Оператор обязан опубликовать или иным образом обеспечить неограниченный доступ к документу, определяющему его политику в отношении обработки персональных данных, к сведениям о реализуемых требованиях к защите персональных данных. Оператор, осуществляющий сбор персональных данных с использованием информационно-телекоммуникационных сетей, обязан опубликовать в соответствующей информационно-телекоммуникационной сети документ, определяющий его политику в отношении обработки персональных данных, и сведения о реализуемых требованиях к защите персональных данных, а также обеспечить возможность доступа к указанному документу с использованием средств соответствующей информационно-телекоммуникационной сети.

3. Правительство Российской Федерации устанавливает перечень мер, направленных на обеспечение выполнения обязанностей, предусмотренных настоящим Федеральным законом и принятыми в соответствии с ним нормативными правовыми актами, операторами, являющимися государственными или муниципальными органами.

4. Оператор обязан представить документы и локальные акты, указанные в части 1 настоящей статьи, и (или) иным образом подтвердить принятие мер, указанных в части 1 настоящей статьи, по запросу уполномоченного органа по защите прав субъектов персональных данных.

Существенные изменения в ФЗ-152

Статья 19. Меры по обеспечению безопасности персональных данных

Существенные изменения в ФЗ-152

Статья 19. Меры по обеспечению безопасности персональных данных

2. Обеспечение безопасности персональных данных достигается, в частности:

1) определением угроз безопасности персональных данных при их обработке в информационных системах персональных данных;

2) применением организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных, необходимых для выполнения требований к защите персональных данных, исполнение которых обеспечивает установленные Правительством Российской Федерации уровни защищенности персональных данных;

3) применением прошедших в установленном порядке процедуру оценки соответствия средств защиты информации;

4) оценкой эффективности принимаемых мер по обеспечению безопасности персональных данных до ввода в эксплуатацию информационной системы персональных данных;

5) учетом машинных носителей персональных данных;

6) обнаружением фактов несанкционированного доступа к персональным данным и принятием мер;

7) восстановлением персональных данных, модифицированных или уничтоженных вследствие несанкционированного доступа к ним;

8) установлением правил доступа к персональным данным, обрабатываемым в информационной системе персональных данных, а также обеспечением регистрации и учета всех действий, совершаемых с персональными данными в информационной системе персональных данных;

9) контролем за принимаемыми мерами по обеспечению безопасности персональных данных и уровня защищенности информационных систем персональных данных.

Существенные изменения в ФЗ-152

Статья 22.1. Лица, ответственные за организацию обработки персональных

Существенные изменения в ФЗ-152

Статья 22.1. Лица, ответственные за организацию обработки персональных

1. Оператор, являющийся юридическим лицом, назначает лицо, ответственное за организацию обработки персональных данных.

2. Лицо, ответственное за организацию обработки персональных данных, получает указания непосредственно от исполнительного органа организации, являющейся оператором, и подотчетно ему.

3. Оператор обязан предоставлять лицу, ответственному за организацию обработки персональных данных, сведения, указанные в части 3 статьи 22 настоящего Федерального закона. (для подачи уведомления)

4. Лицо, ответственное за организацию обработки персональных данных, в частности, обязано:

1) осуществлять внутренний контроль за соблюдением оператором и его работниками законодательства Российской Федерации о персональных данных, в том числе требований к защите персональных данных;

2) доводить до сведения работников оператора положения законодательства Российской Федерации о персональных данных, локальных актов по вопросам обработки персональных данных, требований к защите персональных данных;

3) организовывать прием и обработку обращений и запросов субъектов персональных данных или их представителей и (или) осуществлять контроль за приемом и обработкой таких обращений и запросов.

Постановление Правительства № 687

Фиксация на одном материальном носителе персональных данных, цели

Постановление Правительства № 687

Фиксация на одном материальном носителе персональных данных, цели

Лица, осуществляющие обработку персональных данных без использования средств автоматизации должны быть проинформированы о факте обработки ими персональных данных, категориях обрабатываемых персональных данных, а также об особенностях и правилах осуществления такой обработки, установленных нормативными правовыми актами федеральных органов исполнительной власти, органов исполнительной власти субъектов Российской Федерации, а также локальными правовыми актами организации;

Типовые формы документов (анкеты, заявления, журналы, личные карточки и т.п.) должны удовлетворять требованиям:

Форма должна быть утверждена приказом или использоваться утвержденная на вышестоящем уровне;

должны содержать сведения о цели обработки персональных данных, осуществляемой без использования средств автоматизации, имя (наименование) и адрес оператора, фамилию, имя, отчество и адрес субъекта персональных данных, источник получения персональных данных, сроки обработки персональных данных, перечень действий с персональными данными, которые будут совершаться в процессе их обработки, общее описание используемых оператором способов обработки персональных данных;

типовая форма должна предусматривать поле, в котором субъект персональных данных может поставить отметку о своем согласии на обработку персональных данных, осуществляемую без использования средств автоматизации, - при необходимости получения письменного согласия на обработку персональных данных;

типовая форма должна быть составлена таким образом, чтобы каждый из субъектов персональных данных, содержащихся в документе, имел возможность ознакомиться со своими персональными данными, содержащимися в документе, не нарушая прав и законных интересов иных субъектов персональных данных;

типовая форма должна исключать объединение полей, предназначенных для внесения персональных данных, цели обработки которых заведомо не совместимы

Постановление Правительства № 687

Журнал однократного пропуска:

необходимость ведения такого журнала (реестра, книги)

Постановление Правительства № 687

Журнал однократного пропуска:

необходимость ведения такого журнала (реестра, книги)

копирование содержащейся в таких журналах (реестрах, книгах) информации не допускается;

персональные данные каждого субъекта персональных данных могут заноситься в такой журнал (книгу, реестр) не более одного раза в каждом случае пропуска субъекта персональных данных на территорию, на которой находится оператор;

Необходимые меры:

Учет мест хранения материальных носителей;

Определение лиц, осуществляющих обработку ПДн;

Отдельное хранение носителей ПДн с разными целями;

Защита от несанкционированного доступа носителей Пдн

ПП РФ от 01.11.2012 № 1119

Типы информационных систем

ИСПДн, обрабатывающей специальные категории

ПП РФ от 01.11.2012 № 1119

Типы информационных систем

ИСПДн, обрабатывающей специальные категории

ИСПДн, обрабатывающей биометрические персональные данные, если в ней обрабатываются сведения, которые характеризуют физиологические и биологические особенности человека, на основании которых можно установить его личность и которые используются оператором для установления личности субъекта персональных данных, и не обрабатываются сведения, относящиеся к специальным категориям персональных данных (ИСПДН-Б).

ИСПДн, обрабатывающей общедоступные персональные данные, если в ней обрабатываются персональные данные субъектов персональных данных, полученные только из общедоступных источников персональных данных, созданных в соответствии со статьей 8 Федерального закона «О персональных данных» (ИСПДн-О).

ИСПДн, обрабатывающей иные категории персональных данных, если в ней не обрабатываются персональные данные, указанные в абзацах первом - третьем настоящего пункта (ИСПДН-И).

ИСПДн, обрабатывающей персональные данные сотрудников оператора, если в ней обрабатываются персональные данные только указанных сотрудников. В остальных случаях информационная система персональных данных является информационной системой, обрабатывающей персональные данные субъектов персональных данных, не являющихся сотрудниками оператора (ИСПДН-И).

ПП РФ от 01.11.2012 № 1119

Типы угроз

Угрозы 1-го типа актуальны для

ПП РФ от 01.11.2012 № 1119

Типы угроз

Угрозы 1-го типа актуальны для

Угрозы 2-го типа актуальны для информационной системы, если для нее в том числе актуальны угрозы, связанные с наличием недокументированных (недекларированных) возможностей в прикладном программном обеспечении, используемом в информационной системе – если используем нелицензионное ПО, свободное ПО.

Угрозы 3-го типа актуальны для информационной системы, если для нее актуальны угрозы, не связанные с наличием недокументированных (недекларированных) возможностей в системном и прикладном программном обеспечении, используемом в информационной системе – для всех.

Классификация ИСПДн по уровням защищенности

Классификация ИСПДн по уровням защищенности

Требования к обеспечению уровня защищенности

Требования к обеспечению уровня защищенности

Контроль за выполнением требований

П. 4 части 2 статьи 19 № 152-ФЗ

Контроль за выполнением требований

П. 4 части 2 статьи 19 № 152-ФЗ

В соответствии с пунктом 6 приказа ФСТЭК России № 21, оценка эффективности реализованных в рамках системы защиты персональных данных мер по обеспечению безопасности персональных данных проводится оператором самостоятельно или с привлечением на договорной основе лицензиатов ФСТЭК по ТЗКИ.

При этом приказом ФСТЭК России № 21, форма оценки эффективности, а также форма и содержание документов, разрабатываемых по результатам (в процессе) оценки, не установлены.

Таким образом, решение по форме оценки эффективности и документов, разрабатываемых по результатам (в процессе) оценки эффективности, принимается оператором самостоятельно и (или) по соглашению с лицензиатом привлекаемым для проведения оценки эффективности реализованных мер по обеспечению безопасности персональных данных.

Ремарка:

Оценка эффективности реализованных мер может быть проведена в рамках работ по аттестации информационной системы персональных данных в соответствии с национальным стандартом ГОСТ РО 0043-003-2012 «Защита информации. Аттестация объектов информатизации. Общие положения».

В части государственных информационных систем, в которых обрабатываются персональные данные, оценка эффективности принимаемых мер по обеспечению безопасности персональных данных проводится в рамках обязательной аттестации государственной информационной системы по требованиям защиты информации в соответствии с Требованиями, утвержденными приказом ФСТЭК России от 11 февраля 2013 г. № 17, национальными стандартами ГОСТ РО 0043-003-2012 и ГОСТ РО 0043-004-2013 «Защита информации. Аттестация объектов информатизации. Программа и методики аттестационных испытаний».

Соответствие 21 и 58 приказов ФСТЭК

Приказ ФСТЭК № 21

идентификация и аутентификация

Соответствие 21 и 58 приказов ФСТЭК

Приказ ФСТЭК № 21

идентификация и аутентификация

управление доступом субъектов доступа к объектам доступа;

ограничение программной среды;

защита машинных носителей информации, на которых хранятся и (или) обрабатываются персональные данные (далее - машинные носители персональных данных);

регистрация событий безопасности;

антивирусная защита;

обнаружение (предотвращение) вторжений;

контроль (анализ) защищенности персональных данных;

обеспечение целостности информационной системы и персональных данных;

обеспечение доступности персональных данных;

защита среды виртуализации;

защита технических средств;

защита информационной системы, ее средств, систем связи и передачи данных;

выявление инцидентов (одного события или группы событий), которые могут привести к сбоям или нарушению функционирования информационной системы и (или) к возникновению угроз безопасности персональных данных (далее - инциденты), и реагирование на них;

управление конфигурацией информационной системы и системы защиты персональных данных.

Приказ ФСТЭК № 58

управление доступом;

Регистрация и учет;

Безопасное межсетевое взаимодействие;

Учет и хранение съемных носителей информации;

Антивирусная защита;

Обнаружение вторжений;

Периодическое тестирование (анализ защищенности);

Обеспечение целостности;

Наличие средств восстановления;

Физическая охрана помещений;

Идентификация и аутентификация субъектов доступа и объектов доступа

Меры по идентификации и

Идентификация и аутентификация субъектов доступа и объектов доступа

Меры по идентификации и

Управление доступом субъектов доступа к объектам доступа

Меры по управлению доступом субъектов

Управление доступом субъектов доступа к объектам доступа

Меры по управлению доступом субъектов

Управление доступом субъектов доступа к объектам доступа

Управление доступом субъектов доступа к объектам доступа

Ограничение программной среды

Меры по ограничению программной среды должны обеспечивать установку и

Ограничение программной среды

Меры по ограничению программной среды должны обеспечивать установку и

Защита машинных носителей информации, на которых хранятся и (или) обрабатываются персональные

Защита машинных носителей информации, на которых хранятся и (или) обрабатываются персональные

Меры по защите машинных носителей персональных данных (средств обработки (хранения) персональных данных, съемных машинных носителей персональных данных) должны исключать возможность несанкционированного доступа к машинным носителям и хранящимся на них персональным данным, а также несанкционированное использование съемных машинных носителей персональных данных.

Регистрация событий безопасности

Меры по регистрации событий безопасности должны обеспечивать сбор, запись,

Регистрация событий безопасности

Меры по регистрации событий безопасности должны обеспечивать сбор, запись,

Антивирусная защита, обнаружение (предотвращение) вторжений

Меры по антивирусной защите должны обеспечивать обнаружение

Антивирусная защита, обнаружение (предотвращение) вторжений

Меры по антивирусной защите должны обеспечивать обнаружение

Меры по обнаружению (предотвращению) вторжений должны обеспечивать обнаружение действий в информационной системе, направленных на несанкционированный доступ к информации, специальные воздействия на информационную систему и (или) персональные данные в целях добывания, уничтожения, искажения и блокирования доступа к персональным данным, а также реагирование на эти действия.

Контроль (анализ) защищенности персональных данных

Меры по контролю (анализу) защищенности персональных данных

Контроль (анализ) защищенности персональных данных

Меры по контролю (анализу) защищенности персональных данных

Обеспечение целостности информационной системы и персональных данных

Меры по обеспечению целостности информационной

Обеспечение целостности информационной системы и персональных данных

Меры по обеспечению целостности информационной

Обеспечение доступности персональных данных

Меры по обеспечению доступности персональных данных должны обеспечивать

Обеспечение доступности персональных данных

Меры по обеспечению доступности персональных данных должны обеспечивать

Защита среды виртуализации

Меры по защите среды виртуализации должны исключать несанкционированный доступ

Защита среды виртуализации

Меры по защите среды виртуализации должны исключать несанкционированный доступ

Защита технических средств

Меры по защите технических средств должны исключать несанкционированный доступ

Защита технических средств

Меры по защите технических средств должны исключать несанкционированный доступ

Защита информационной системы, ее средств, систем связи и передачи данных

Меры по

Защита информационной системы, ее средств, систем связи и передачи данных

Меры по

Защита информационной системы, ее средств, систем связи и передачи данных

Защита информационной системы, ее средств, систем связи и передачи данных

Защита информационной системы, ее средств, систем связи и передачи данных

Защита информационной системы, ее средств, систем связи и передачи данных

Защита выявление инцидентов, которые могут привести к сбоям или нарушению функционирования

Защита выявление инцидентов, которые могут привести к сбоям или нарушению функционирования

Меры по выявлению инцидентов и реагированию на них должны обеспечивать обнаружение, идентификацию, анализ инцидентов в информационной системе, а также принятие мер по устранению и предупреждению инцидентов.

Управление конфигурацией информационной системы и системы защиты персональных данных

Меры по выявлению

Управление конфигурацией информационной системы и системы защиты персональных данных

Меры по выявлению

Что подлежит лицензированию ФСТЭК и ФСБ

Федеральный закон Российской Федерации от 4

Что подлежит лицензированию ФСТЭК и ФСБ

Федеральный закон Российской Федерации от 4

Глава 2. Статья 12. п. 1. В соответствии с настоящим Федеральным законом лицензированию подлежат следующие виды деятельности:

разработка, производство, распространение шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств, выполнение работ, оказание услуг в области шифрования информации, техническое обслуживание шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (крипто графических) средств (за исключением случая, если техническое обслуживание шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств, осуществляется для обеспечения собственных нужд юридического лица или индивидуального предпринимателя);

деятельность по технической защите конфиденциальной информации;

Положение о лицензировании деятельности по технической защите конфиденциальной информации, утв. Постановлением Правительства РФ от 03 февраля 2012г № 79.

Положение о лицензировании деятельности по технической защите конфиденциальной информации, утв. Постановлением

Положение о лицензировании деятельности по технической защите конфиденциальной информации, утв. Постановлением

4. При осуществлении деятельности по технической защите конфиденциальной информации лицензированию подлежат следующие виды работ и услуг:

а) контроль защищенности конфиденциальной информации от утечки по техническим каналам в: …

б) контроль защищенности конфиденциальной информации от несанкционированного доступа и ее модификации в средствах и системах информатизации;

в) сертификационные испытания на соответствие требованиям по безопасности информации продукции…;

г) аттестационные испытания и аттестация на соответствие требованиям по защите информации:

средств и систем информатизации;

помещений со средствами (системами) информатизации, подлежащими защите;

защищаемых помещений;

д) проектирование в защищенном исполнении:

средств и систем информатизации; `разработка технического задания на создание системы защиты ПДн, проект, описание`

помещений со средствами (системами) информатизации, подлежащими защите;

защищаемых помещений;

е) установка, монтаж, испытания, ремонт средств защиты информации (технических средств защиты информации, защищенных технических средств обработки информации, технических средств контроля эффективности мер защиты информации, программных (программно-технических) средств защиты информации, защищенных программных (программно-технических) средств обработки информации, программных (программно-технических) средств контроля защищенности информации).

Показательный пример

(электронная очередь «детские сады»)

Показательный пример

(электронная очередь «детские сады»)

11 шагов по выполнению требования закона «О персональных данных»

Предпроектное обследование

Шаг 1.

11 шагов по выполнению требования закона «О персональных данных»

Предпроектное обследование

Шаг 1.

Шаг 2. Определить состав обрабатываемых ПДн, цели и условия обработки. Определить срок хранения ПДн

Шаг 3. Получить согласие субъекта на обработку его ПДн, в том числе в письменной форме

Шаг 4. Определить порядок реагирования на запросы со стороны субъектов ПДн

Шаг 5. Оптимизировать процесс обработки ПДн

Шаг 6. Разработать модель угроз ПДн при обработке в ИСПДн. Классифицировать ИСПДн

Шаг 7. Определить необходимость уведомления уполномоченного органа по защите ПДн о начале обработки ПДн. Если необходимость есть, то составить и отправить уведомление

Шаг 8. Определить перечень мер по защите ПДн, обрабатываемых без использования средств автоматизации

Проектирование и внедрение системы защиты персональных данных

Шаг 9. Спроектировать и реализовать систему защиты ПДн

Оценка соответствия системы защиты ПДн заявленным требованиям

Шаг 10. Провести оценку эффективности принимаемых мер по обеспечению безопасности ПДн до ввода в эксплуатацию ИСПДн

Эксплуатация системы защиты ПДн

Шаг 11. Обеспечить постоянный контроль защищенности ПДн

Схема осуществления защиты ПДн

Схема осуществления защиты ПДн

Шаг 1. Определить должностное лицо, ответственное за организацию обработки ПДн

Назначить приказом

Шаг 1. Определить должностное лицо, ответственное за организацию обработки ПДн

Назначить приказом

Руководитель организации;

Заместитель руководителя;

Начальник структурного подразделения, осуществляющего обработку ПДн или ответственного за обеспечение безопасности Пдн

Шаг 2. Определить состав обрабатываемых ПДн, цели и условия обработки. Определить срок хранения ПДн

1. Приказом утвердить комиссию по проведению работ по организации системы защиты персональных данных и возложить на нее обязанности по проведению внутренней проверки.

2. Провести внутреннюю проверку или обследования сторонней организацией (лицензиатом) с подготовкой:

акта обследования информационной системы;

перечня ИСПДн;

перечня ПДн;

матрицы доступа сотрудников к ПДн;

Приказа об установлении границ контролируемой зоны;

Приказа об утверждении мест хранения материальных носителей ПДн;

План по приведению ИСПДн в соответствие с требованиями ФЗ «О персональных данных»;

Предварительный список лиц (категорий лиц), допущенных к работе с ПДн;

Разработать и получить с сотрудников обязательство о неразглашении конфиденциальной информации

Шаг 3. Получить согласие субъекта на обработку его ПДн, в том

Шаг 3. Получить согласие субъекта на обработку его ПДн, в том

Определить необходимость получения согласия на обработку ПДн субъекта на основании действующих законов и подзаконных актах;

Разработать типовую форму согласия на обработку ПДн или проект внесения изменений в договора и(или) положения учреждения (если необходимо);

Получить согласие субъектов на обработку ПДн (утвердить и ознакомить субъектов ПДн с изменениями в договорах и положении учреждения);

Когда не нужно брать отдельное согласие на обработку ПДн:

Участие в ЕГЭ (ПП-36);

Прием граждан в ВУЗ (Приказ Минобрнауки № 2895)

3. Обработка ПДн:

для осуществления и выполнения возложенных законодательством Российской Федерации на оператора функций, полномочий и обязанностей;

для исполнения договора, стороной которого либо выгодоприобретателем или поручителем по которому является субъект ПДн, а также для заключения договора по инициативе субъекта ПДн или договора, по которому субъект ПДн будет являться выгодоприобретателем или поручителем;

о персональном составе работников с указанием уровня образования и квалификации.

Шаг 4. Определить порядок реагирования на запросы со стороны субъектов ПДн

Определить лиц, ответственных за соблюдение требований ФЗ «О персональных данных» в части реагирования на запросы субъектов ПДн (кто и в каких случаях будет отвечать на запросы субъектов);

Определить регламент реагирования на запросы субъектов ПДн (может осуществляться согласно действующих регламентных процедур);

Разработать журнал учета обращений субъектов ПДн о выполнении их законных прав

Отдельный слайд

Шаг 6. Разработать модель угроз ПДн при обработке в ИСПДн.

Отдельный слайд

Шаг 6. Разработать модель угроз ПДн при обработке в ИСПДн.

Согласно полученных при обследовании данных разработать модель угроз безопасности ПДн при их обработке в ИСПДн согласно нормативных документов ФСТЭК и ФСБ или поручить такую разработку лицензиату ФСТЭК.

Утвердить модель угроз ПДн

Комиссией из 3-х человек, назначенных приказом провести классификацию ИСПДн

Шаг 7. Определить необходимость уведомления уполномоченного органа по защите ПДн о начале обработки ПДн. Если необходимость есть, то составить и отправить уведомление

Зайти на сайт РОСКОМНАДЗОРА и ознакомится с рекомендациями по заполнению образца уведомления http://www.pd.rsoc.ruhttp://www.pd.rsoc.ru/http://www.pd.rsoc.ru/operators-registry/operators-registry-documents/

Подготовить уведомление по шаблону или через электронную форму http://www.pd.rsoc.ru/operators-registry/notification/

Распечатать уведомление, подписать, заверить печатью и отправить почтой или нарочным в Управление РОСКОМНАДЗОРа по РБ (450005, Республика Башкортостан, г. Уфа, ул. 50 лет Октября, 20/1)

Если уведомление уже подано, то у Вас есть срок до 1 января 2013 года отправить изменения к уведомлению

В случае, если Вы проводите изменения в обработке ПДн, изменения в системе защите ПДн Вы также обязаны в течение 14 дней с момента изменений внести изменения в уведомление и отправить в РОСКОМНАДЗОР.

Шаг 5. Оптимизировать процесс обработки ПДн

Шаг 8. Определить перечень мер по защите ПДн, обрабатываемых без использования

Шаг 8. Определить перечень мер по защите ПДн, обрабатываемых без использования

Список лиц, допущенных к обработке ПДн;

Перечень материальных носителей ПДн;

Перечень мест хранения материальных носителей ПДн;

Инструкция по обработке ПДн в неавтоматизированном виде (доступ, хранение, внесение уточнений, защита от утечек по видовым каналам);

Шаг 9. Спроектировать и реализовать систему защиты ПДн

Формирование требований к системе защиты ПДн;

Разработка технического задания на создание системы защиты ПДн;

Разработка комплекта организационно-распорядительной документации по защите ПДн;

Оптимизация процесса обработки ПДн;

Проектирование системы защиты ПДн;

Приобретение компонентов системы защиты;

Внедрение компонентов защиты;

Обучение персонала;

Тестирование системы защиты;

Шаг 10. Провести оценку эффективности принимаемых мер по обеспечению безопасности ПДн

Шаг 10. Провести оценку эффективности принимаемых мер по обеспечению безопасности ПДн

1. Для государственных информационных систем (ЕГЭ) - аттестация (требования СТР-К);

2. Для муниципальных информационных систем (кадры УО, данные в РИС, МИС) – рекомендовано проводить оценку также как и для государственных информационных систем.

Шаг 11. Обеспечить постоянный контроль защищенности ПДн

1. Осуществление внутреннего контроля и (или) аудита соответствия обработки персональных данных ФЗ-152 «О персональных данных» и принятыми в соответствие с ним нормативным правовым актам, требованиям к защите персональных данных, политике оператора в отношении обработки персональных данных, локальным актам оператора (п.п. 4 п. 1 ст 18.1 Фз-152);

2. Контроль за принимаемыми мерами по обеспечению безопасности персональных данных и уровня защищенности информационных систем персональных данных;

3. Доводить до сведения работников оператора положения законодательства Российской Федерации о персональных данных, локальных актов по вопросам обработки персональных данных, требований к защите персональных данных;

Примерный перечень документов в по обработке ПДн

Техническая документация:

Акт обследования информационной системы

Модель

Примерный перечень документов в по обработке ПДн

Техническая документация:

Акт обследования информационной системы

Модель

Акт определения уровня защищенности ПДн

Техническое задание на создание системы защиты ПДн

Описание системы защиты ПДн

Технический паспорт

Организационно-распорядительные документы:

Приказ о назначении ответственного за обработку персональных данных

План по приведению в соответствие ИСПДн требованиям ФЗ «О персональных данных»

Приказ о создании комиссии по определению уровня защищенности персональных данных

Список лиц (категорий лиц), допущенных к работе с ПДн

Матрица доступа сотрудников

Приказ об установлении границ контролируемой зоны

План внутренних проверок состояния системы защиты персональных данных

Приказ об установлении мест хранения материальных носителей

Перечень ИСПДн

Перечень персональных данных, обрабатываемых в ИСПДн

Политика обработки персональных данных

Положение о порядке обработки персональных данных

Форма акта об уничтожении персональных данных

Обязательство о конфиденциальности

Типовая форма согласия субъекта на обработку персональных данных

Уведомление об обработке персональных данных

Примерный перечень документов по обработке ПДн

Инструкция ответственного за обеспечение безопасности персональных

Примерный перечень документов по обработке ПДн

Инструкция ответственного за обеспечение безопасности персональных

Инструкция пользователя информационной системы персональных данных

Инструкция по организации парольной защиты

Инструкция по антивирусной защите

Регламент резервного копирования

Инструкция по неавтоматизированной обработке персональных данных

Правила рассмотрения обращений граждан с типовыми формами запросов и ответов

Формы дополнительных соглашений с третьими лицами

Журналы:

Перечень по учету применяемых средств защиты информации, эксплуатационной и технической документации к ним.

Журнал учета машинных носителей персональных данных

Журнал учёта обращений субъектов ПДн о выполнении их законных прав

Журнал учета ремонтно-восстановительных работ на основных технических средствах

Журнал регистрации попыток к несанкционированного доступа к информации

Журнал поэкземплярного учета СКЗИ

Технический (аппаратный) журнал

Документы по установки средств защиты информации и средств криптографической защиты информации:

Заключение о возможности эксплуатации

Журнал учета используемых криптосредств, эксплуатационной и технической документации к ним

Инструкция по обеспечению безопасности с использованием СКЗИ

Лицевой счет пользователя СКЗИ

Приказ о допуске сотрудников к работе с СКЗИ

Приказ о назначении ответственного пользователя СКЗИ

Программа обучения

Инструкция ответственного пользователя СКЗИ

Факторы, влияющие на построение системы защиты персональных данных

Отсутствие технологических карт процессов

Факторы, влияющие на построение системы защиты персональных данных

Отсутствие технологических карт процессов

Отсутствие единого подхода к построению ИС учреждения;

Подключение к сетям общего пользования;

Доступ обучающихся к сегментам ИСПДн;

Трудности отслеживания хранения ПДн у учителей.

Оптимизация затрат на техническую защиту ПДн.

Что необходимо?

Когда Вы уже сделали

Оптимизация затрат на техническую защиту ПДн.

Что необходимо?

Когда Вы уже сделали

Что для этого необходимо:

Составить технологические карты процессов обработки персональных данных;

Выявить узкие места в обработке персональных данных (самые затратные);

Определить пути оптимизации процессов обработки;

Провести тестирование новых процессов на отдельных участках ИСПДн;

Утвердить полученные результаты, разработать документы регламентирующие новые процессы обработки ПДн;

Разработать технический проект на АС в защищенном исполнении.

Оптимизация затрат на техническую защиту ПДн.

8 законных способов снижения стоимости

Оптимизация затрат на техническую защиту ПДн. 8 законных способов снижения стоимости

Переход на неавтоматизированную обработку ПДн

Объединение / разделение ИСПДн

Снижение категории ПДн

Снижение объема обрабатываемых ПДн на ПК

Снижение числа ПК, обрабатывающих ПДн

Снижение числа точек подключения к СОП

Обезличивание ПДн

Выделение ИСПДн из общей локальной сети в отдельную подсеть

Снижение класса ИСПДн путем сегментирования (Сервера класс К1/К2, АРМ – К3)

Рекомендации по внедрению новых программных комплексов

Необходимо учитывать:

Какие ПДн будут обрабатываться;

Кто будет

Рекомендации по внедрению новых программных комплексов

Необходимо учитывать:

Какие ПДн будут обрабатываться;

Кто будет

Есть ли встроенные СЕРТИФИЦИРОВАННЫЕ ФСТЭК или ФСБ механизмы защиты;

Правильнее всего при выборе программных комплексов проводить экспертизу сторонней компанией, специализирующей на защите информации, чтобы определить возможность безопасной эксплуатации данной ИСПДн, стоимость защиты, и возможные варианты снижения стоимости.

Почему сторонней компанией – не заинтересована в продаже конкретного программного комплекса.

Освоение космоса

Освоение космоса Древесина – конструкционный материал

Древесина – конструкционный материал Kultura i cywilizacje

Kultura i cywilizacje Я - гражданин. Конституция Российской Федерации

Я - гражданин. Конституция Российской Федерации Aula de Português

Aula de Português Основные конфликты одного из СМИ на примере газеты "Завтра"

Основные конфликты одного из СМИ на примере газеты "Завтра" Производство домиков для котов, когтеточек, комплексов из дерева

Производство домиков для котов, когтеточек, комплексов из дерева Кадровая политика

Кадровая политика Григорий Григорьевич Орлов

Григорий Григорьевич Орлов Тема: ДОГОВОРЫ ПЕРЕВОЗКИ ГРУЗОВ Общая схема договорных отношений, регулирующих внешнеторговые и транспортные операции. Догов

Тема: ДОГОВОРЫ ПЕРЕВОЗКИ ГРУЗОВ Общая схема договорных отношений, регулирующих внешнеторговые и транспортные операции. Догов Семья А.С. Попова

Семья А.С. Попова Презентация "Управление древним Египтом" - скачать презентации по МХК

Презентация "Управление древним Египтом" - скачать презентации по МХК Проекты в IT. Введение в тестирование

Проекты в IT. Введение в тестирование Общая характеристика образовательного права

Общая характеристика образовательного права Террористические акты в России как объект исследования

Террористические акты в России как объект исследования Маргарет Бурк-Уайт «Первая во всем»

Маргарет Бурк-Уайт «Первая во всем» Цифрові технології в мікроелектроніці

Цифрові технології в мікроелектроніці Мир юридических профессий

Мир юридических профессий Трансформатор. Радіохвилі

Трансформатор. Радіохвилі тепловые методы диагностики

тепловые методы диагностики Классификация опасных и вредных производственных факторов и средства защиты работающих

Классификация опасных и вредных производственных факторов и средства защиты работающих  Экономическая политика Советской власти. Военный коммунизм

Экономическая политика Советской власти. Военный коммунизм Стимулирование сбыта

Стимулирование сбыта  Презентация на тему "Презентации учащихся начальных классов" - скачать презентации по Педагогике

Презентация на тему "Презентации учащихся начальных классов" - скачать презентации по Педагогике Чековая лента

Чековая лента Лики Отечества Урок изобразительного искусства 7 класс Автор: Голуб Елена Борисовна учитель изобразительного искусства МО

Лики Отечества Урок изобразительного искусства 7 класс Автор: Голуб Елена Борисовна учитель изобразительного искусства МО Знание научное и знание художественное. 8 класс

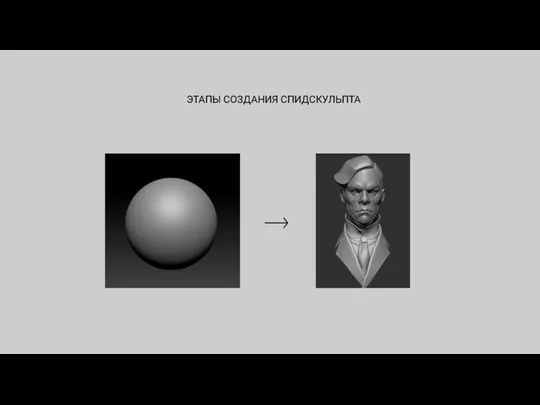

Знание научное и знание художественное. 8 класс Этапы создания спидскульпта

Этапы создания спидскульпта