- Главная

- Информатика

- Аутентификация, авторизация, аудит

Содержание

- 2. Обзор Понятие аутентификации Авторизация доступа Аудит Строгая аутентификация на основе многоразового пароля в протоколе CHAP Аутентификация

- 3. Аутентификация наряду с авторизацией (о которой рассказывается далее) представляет собой фундаментальный атрибут информационной безопасности. Термин «аутентификация»

- 4. Понятие аутентификации В качестве доказательства аутентичности применяются самые разнообразные приемы: аутентифицируемый может продемонстрировать знание некоего общего

- 5. Понятие аутентификации ПРИМЕЧАНИЕ Многие пользователи пренебрегают угрозами, которые несут в себе легко угадываемые пароли. Так, червь

- 6. Понятие аутентификации Многие приложения имеют собственные средства определения, является ли пользователь законным. И тогда пользователю приходится

- 7. Авторизация доступа Термин авторизация (authorization) происходит от латинского слова auctoritas, показывающее уровень престижа человека в Древнем

- 8. Авторизация доступа Мандатный подход к определению прав доступа заключается в том, что вся информация делится на

- 9. Авторизация доступа При этом программные системы аутентификации и авторизации могут строиться на базе двух схем :

- 10. Аудит Аудит (auditing) — это набор процедур мониторинга и учета всех событий, представляющих потенциальную угрозу для

- 11. Строгая аутентификация на основе многоразового пароля в протоколе CHAP Протокол аутентификации по квитированию вызова (Challenge Handshake

- 12. Строгая аутентификация на основе многоразового пароля в протоколе CHAP Аутентификация выполняется в следующей последовательности. Пользователь-клиент активизирует

- 13. Строгая аутентификация на основе многоразового пароля в протоколе CHAP Аналогичный алгоритм аутентификации применяется в семействе ОС

- 14. Аутентификация на основе одноразового пароля Алгоритмы аутентификации, основанные на многоразовых паролях, не очень надежны. Пароли можно

- 15. Аутентификация на основе одноразового пароля Существуют и программные реализации средств аутентификации на основе одноразовых паролей —

- 16. Аутентификация на основе одноразового пароля Алгоритм имеет два параметра: разделяемый секретный ключ, представляющий собой 64-разрядное число,

- 17. Аутентификация на основе одноразового пароля Потенциальной проблемой этой схемы является временная синхронизация сервера и аппаратного ключа

- 18. Аутентификация на основе сертификатов Аутентификация с применением цифровых сертификатов является альтернативой применению паролей и представляется естественным

- 19. Схема использования сертификатов Сертификат представляет собой электронную форму, в которой содержится следующая информация: открытый ключ владельца

- 20. Схема использования сертификатов Рис. 4. Аутентификация пользователей на основе сертификатов

- 21. Схема использования сертификатов Если в результате получается тот же сертификат с тем же именем пользователя и

- 22. Схема использования сертификатов Если некоторый абонент A получает по сети сертификат от абонента Б, то он

- 23. Сертифицирующие центры Сертификат является средством аутентификации пользователя при его обращении к сетевым ресурсам, роль аутентифицирующей стороны

- 24. Сертифицирующие центры Во-вторых, эти функции могут выполнять независимые центры по выдаче сертификатов, работающие на коммерческой основе,

- 25. Сертифицирующие центры сертификаты класса 4 используются при выполнении крупных финансовых операций. Поскольку такой сертификат наделяет владельца

- 26. Инфраструктура с открытыми ключами Несмотря на активное использование технологии цифровых сертификатов во многих системах безопасности, эта

- 27. Инфраструктура с открытыми ключами Информационные системы больших предприятий нуждаются в специальных средствах администрирования и управления цифровыми

- 28. Инфраструктура с открытыми ключами И хотя в такой широкой постановке проблема восстановления ключей все еще не

- 29. Под аутентификацией информации в компьютерных системах понимают установление подлинности полученных по сети данных исключительно на основе

- 30. Цифровая подпись Для решения задачи аутентификации информации используется концепция цифровой, или электронной, подписи. Согласно терминологии, утвержденной

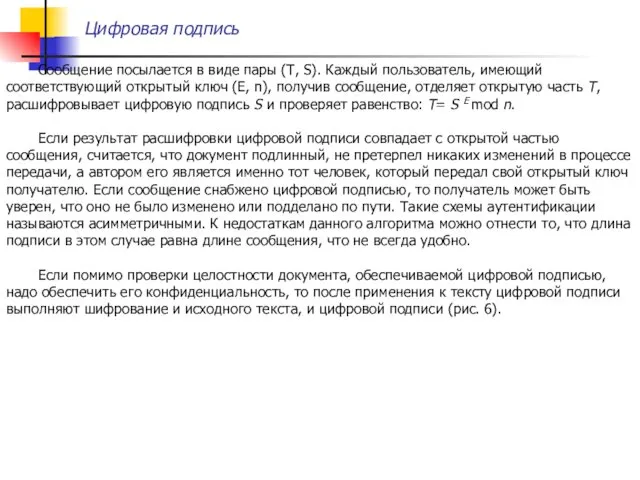

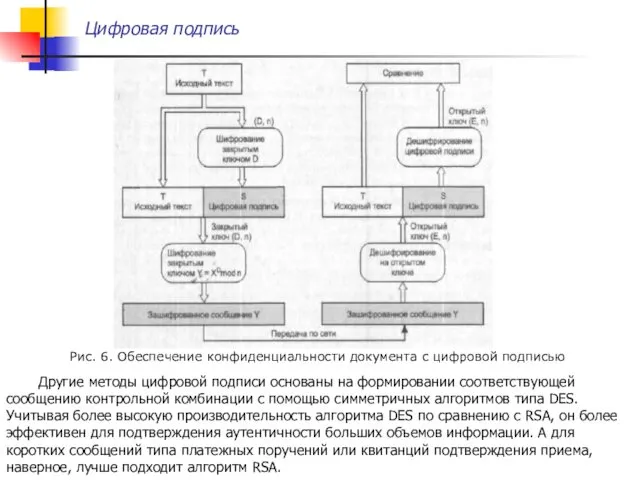

- 31. Цифровая подпись Сообщение посылается в виде пары (T, S). Каждый пользователь, имеющий соответствующий открытый ключ (Е,

- 32. Цифровая подпись Другие методы цифровой подписи основаны на формировании соответствующей сообщению контрольной комбинации с помощью симметричных

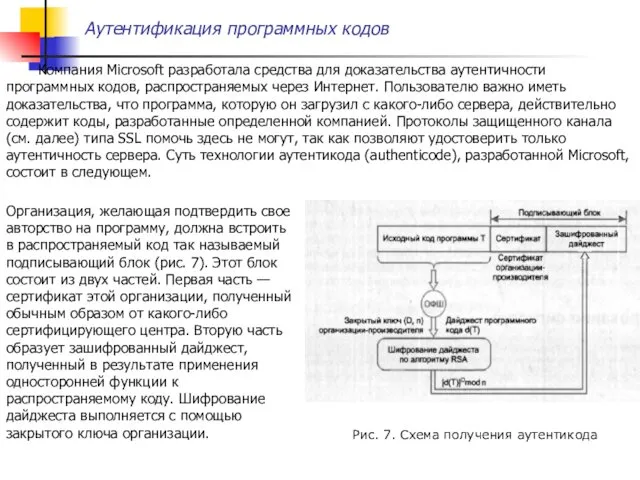

- 33. Аутентификация программных кодов Компания Microsoft разработала средства для доказательства аутентичности программных кодов, распространяемых через Интернет. Пользователю

- 34. Дополнительные материалы для изучения Аутентификация в Internet 1. Аутентификационные технологии Существует некоторое число различных классов аутентификации,

- 35. 1.3. Аутентификационные механизмы, уязвимые для активных атак Не раскрывающие парольные системы созданы для предотвращения атак воспроизведения.

- 36. Дополнительные материалы для изучения Аутентификация в Internet Некоторые системы аутентификации используют криптографические методы и формируют общий

- 37. Дополнительные материалы для изучения Аутентификация в Internet Эта техника явилась исходной моделью для разработки Microsoft Active

- 38. Дополнительные материалы для изучения Аутентификация в Internet 2. Криптография Криптографические механизмы широко используются для осуществления аутентификации

- 39. Дополнительные материалы для изучения Аутентификация в Internet Как в любой схеме с распределенной аутентификацией, эти верительные

- 40. Дополнительные материалы для изучения Аутентификация в Internet 2.3. Криптографические контрольные суммы Криптографические контрольные суммы являются одним

- 41. Дополнительные материалы для изучения Аутентификация в Internet 3. Аутентификация пользователя на ЭВМ Существует много различных подходов

- 42. Дополнительные материалы для изучения Аутентификация в Internet 3.1. Защита против пассивной атаки является необходимой Отсутствие, по

- 43. Дополнительные материалы для изучения Аутентификация в Internet 3.2. Защита периметра Защита периметра применяется все шире. В

- 44. Дополнительные материалы для изучения Аутентификация в Internet 3.3. Защита от активных атак является крайне желательной В

- 45. Наконец, рабочие станции, которые удаленно доступны, могут использовать асимметричную криптографическую технологию для шифрования телекоммуникаций. Общедоступный ключ

- 46. На практике, коммерческий сектор, вероятно, использует асимметричный алгоритм для цифровых подписей и пересылки ключей, но не

- 47. Дополнительные материалы для изучения Аутентификация в Internet Существует много протоколов, которые нуждаются в поддержке более строгих

- 48. Дополнительные материалы для изучения Аутентификация в Internet 6. Будущие направления Просматривается тенденция внедрения все более строгих

- 49. Если рассматривать существующие симметричные алгоритмы как одноключевые, а асимметричные, такие как RSA в качестве двухключевых систем,

- 50. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Базовым принципом такой архитектуры является обеспечение совместимости базовых

- 51. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Однако, так как архитектура WEB-сервисов предполагает возможность нахождения

- 52. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации WS-Trust является стандартом OASIS (Organization for the Advancement

- 53. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Стандарт SAML также является продуктом OASIS. Этот стандарт

- 54. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Существующие провайдеры WEB-сервисов нуждаются либо в идентификаторе пользователя,

- 55. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Альтернативой является ситуация, когда Web-сервис провайдер аутентифицирует и

- 56. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации SAML является стандартом OASIS, который определяет XML-протоколы и

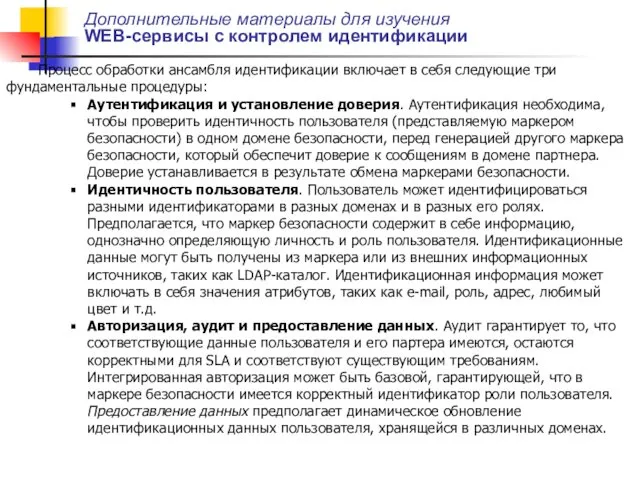

- 57. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Сертификаты X.509. Модель инфраструктуры с открытым ключом PKI

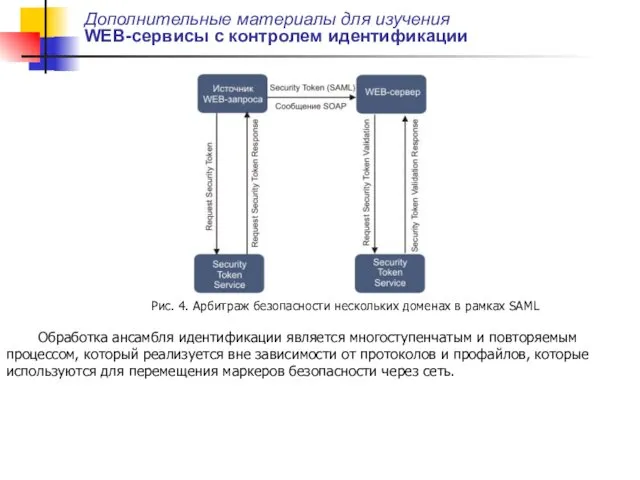

- 58. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Рис. 4. Арбитраж безопасности нескольких доменах в рамках

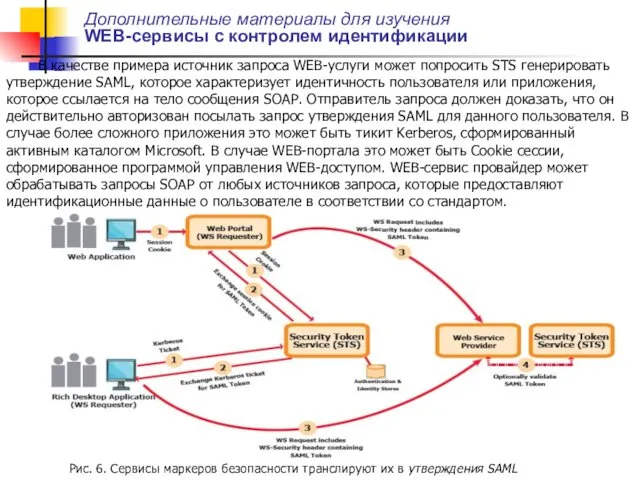

- 59. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Процесс обработки ансамбля идентификации включает в себя следующие

- 60. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Рис. 5. Сервисы маркеров безопасности транслируют их в

- 61. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации В качестве примера источник запроса WEB-услуги может попросить

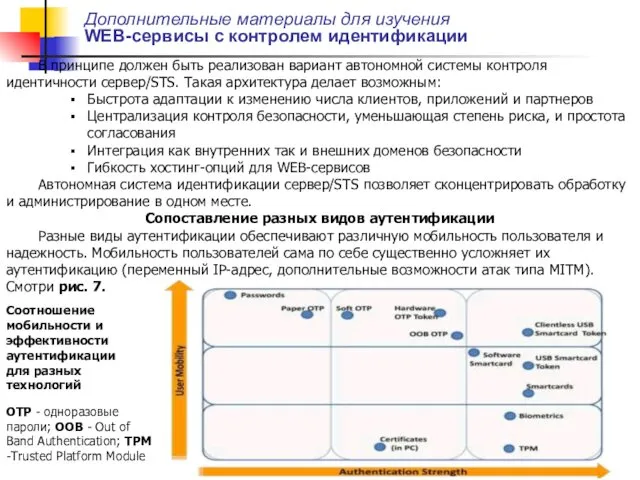

- 62. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации В принципе должен быть реализован вариант автономной системы

- 63. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Аутентификация OOB (внеканальная - Out of Band) базируется

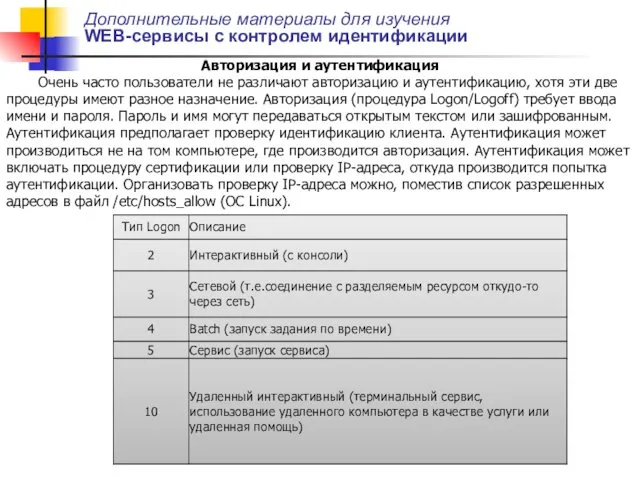

- 64. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Авторизация и аутентификация Очень часто пользователи не различают

- 65. Дополнительные материалы для изучения WEB-сервисы с контролем идентификации Современные системы управления доступом к ресурсам используют комплексную

- 66. Схема реализации применения смарткарты и сертификатов для аутентификации показана на рис. 8. RDP - Remote Desktop

- 67. Протокол аутентификации Нидхэма-Шредера в случаях симметричной и асимметричной системы шифрования Протокол Нидхэма-Шрёдера предназначен для решения проблемы

- 68. Протокол аутентификации Нидхэма-Шредера в случаях симметричной и асимметричной системы шифрования Сервер аутентификации может предоставить идентификационную информацию,

- 69. Протокол аутентификации Нидхэма-Шредера в случаях симметричной и асимметричной системы шифрования Так как выражение (IA1, B, CK,

- 70. Протокол аутентификации Нидхэма-Шредера в случаях симметричной и асимметричной системы шифрования Злоумышленник не может имитировать такой обмен,

- 71. Протокол аутентификации Нидхэма-Шредера в случаях симметричной и асимметричной системы шифрования Это сообщение может быть дешифровано только

- 72. Примерами такого обмена могут служить операции, завершающие сессию аутентификации: ASA ASB: (CK, A, B, IA1) (1.11)

- 73. Протокол аутентификации Нидхэма-Шредера в случаях симметричной и асимметричной системы шифрования В случае варианта шифрования с общедоступными

- 74. Электронная подпись В конце любого письма мы привыкли ставить подпись с тем, чтобы уведомить получателя о

- 75. Электронная подпись Пусть имеются секретные коды d, p и q, а также открытые e и n=pq.

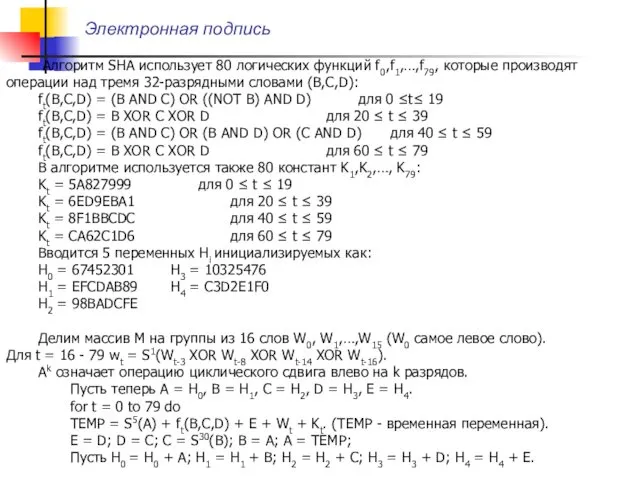

- 76. Электронная подпись Алгоритм SHA использует 80 логических функций f0,f1,…,f79, которые производят операции над тремя 32-разрядными словами

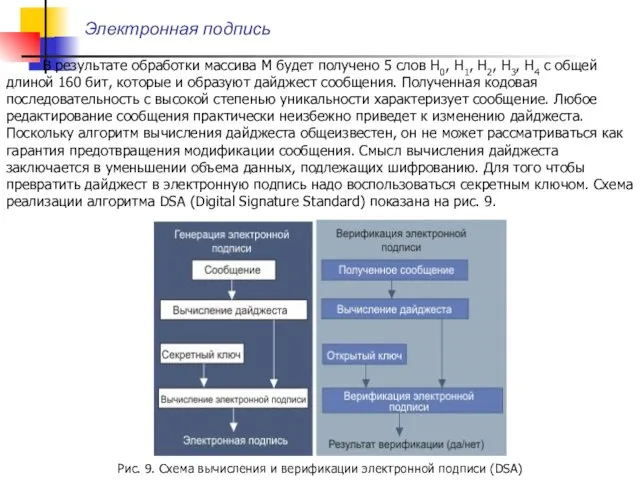

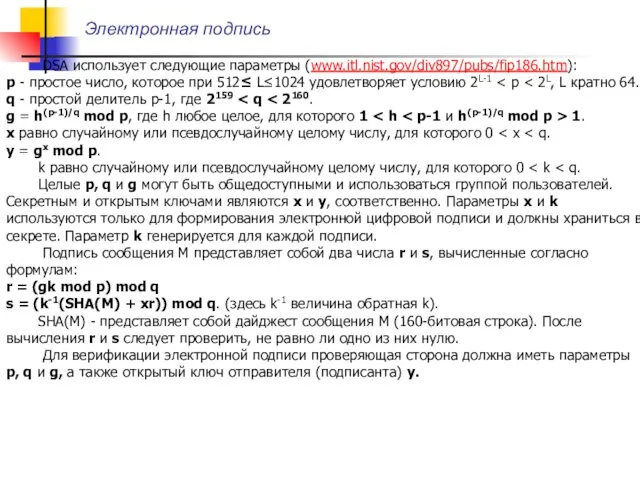

- 77. Электронная подпись В результате обработки массива М будет получено 5 слов H0, H1, H2, H3, H4

- 78. Электронная подпись DSA использует следующие параметры (www.itl.nist.gov/div897/pubs/fip186.htm): p - простое число, которое при 512≤ L≤1024 удовлетворяет

- 80. Скачать презентацию

Обзор

Понятие аутентификации

Авторизация доступа

Аудит

Строгая аутентификация на основе многоразового пароля в протоколе CHAP

Аутентификация

Обзор

Понятие аутентификации

Авторизация доступа

Аудит

Строгая аутентификация на основе многоразового пароля в протоколе CHAP

Аутентификация

Аутентификация на основе сертификатов

Схема использования сертификатов

Сертифицирующие центры

Инфраструктура с открытым ключом

Аутентификация информации

Цифровая подпись

Аутентификация программных кодов

Аутентификация наряду с авторизацией (о которой рассказывается далее) представляет собой фундаментальный

Аутентификация наряду с авторизацией (о которой рассказывается далее) представляет собой фундаментальный

Термин «аутентификация» (authentication) происходит от латинского слова authenticus, которое означает подлинный, достоверный, соответствующий самому себе. Аутентификация, или, другими словами, процедура установления подлинности, может быть применима как к людям, так и другим объектам, в частности к программам, устройствам, документам.

Аутентификация пользователя — это процедура доказательства пользователем того, что он есть тот, за кого себя выдает.

В частности, при выполнении логического входа в защищенную систему пользователь должен пройти процедуру аутентификации, то есть доказать, что именно ему принадлежит введенный им идентификатор (имя пользователя). Аутентификация предотвращает доступ к сети нежелательных лиц и разрешает вход для легальных пользователей.

В процедуре аутентификации участвуют две стороны: одна сторона доказывает свою аутентичность, предъявляя некоторые доказательства, другая сторона — аутентификатор — проверяет эти доказательства и принимает решение.

Понятие аутентификации

Понятие аутентификации

В качестве доказательства аутентичности применяются самые разнообразные приемы:

аутентифицируемый может продемонстрировать

Понятие аутентификации

В качестве доказательства аутентичности применяются самые разнообразные приемы:

аутентифицируемый может продемонстрировать

аутентифицируемый может продемонстрировать, что он владеет неким уникальным предметом (физическим ключом), в качестве которого может выступать, например, электронная магнитная карта;

аутентифицируемый может доказать свою идентичность, используя собственные биохарактеристики: рисунок радужной оболочки глаза или отпечатки пальцев, которые предварительно были занесены в базу данных аутентификатора.

Сетевые службы аутентификации строятся на основе всех этих приемов, но чаще всего для доказательства идентичности пользователя применяют пароли. Простота и логическая ясность механизмов аутентификации на основе паролей в какой-то степени компенсирует известные слабости паролей. Это, во-первых, возможность раскрытия и разгадывания паролей, во-вторых, возможность «подслушивания» пароля путем анализа сетевого трафика. Для снижения уровня угрозы раскрытия паролей администраторы сети, как правило, применяют встроенные программные средства, служащие для формирования политики назначения и использования паролей: задание максимального и минимального сроков действия пароля, хранение списка уже использованных паролей, управление поведением системы после нескольких неудачных попыток логического входа и т. п.

Понятие аутентификации

ПРИМЕЧАНИЕ

Многие пользователи пренебрегают угрозами, которые несут в себе легко угадываемые

Понятие аутентификации

ПРИМЕЧАНИЕ

Многие пользователи пренебрегают угрозами, которые несут в себе легко угадываемые

Легальность пользователя может устанавливаться по отношению к различным системам. Так, работая в сети, пользователь может проходить процедуру аутентификации и как локальный пользователь, который претендует на ресурсы только данного компьютера, и как пользователь сети, желающий получить доступ ко всем сетевым ресурсам. При локальной аутентификации пользователь вводит свои идентификатор и пароль, которые автономно обрабатываются операционной системой, установленной на данном компьютере. При логическом входе в сеть данные о пользователе (идентификатор и пароль) передаются на сервер, который хранит учетные записи всех пользователей сети. Однако такая упрощенная схема имеет большой изъян — при передаче пароля с клиентского компьютера на сервер, выполняющий процедуру аутентификации, этот пароль может быть перехвачен злоумышленником. Поэтому применяются разные приемы, чтобы избежать передачи пароля по сети в незащищенном виде.

Аутентификация, в процессе которой используются методы шифрования, а аугентификационная информация не передается по сети, называется строгой.

Понятие аутентификации

Многие приложения имеют собственные средства определения, является ли пользователь

Понятие аутентификации

Многие приложения имеют собственные средства определения, является ли пользователь

Как уже отмечалось, в качестве объектов, требующих аутентификации, могут выступать не только пользователи, но и различные приложения, устройства, текстовая и другая информация.

Так, пользователь, обращающийся с запросом к корпоративному веб-серверу, должен доказать ему свою легальность, но он также должен убедиться сам, что ведет диалог действительно с веб-сервером своего предприятия. Другими словами, сервер и клиент должны пройти процедуру взаимной аутентификации. Здесь мы имеем дело с аутентификацией на уровне приложений.

При установлении сеанса связи между двумя устройствами также часто предусматриваются процедуры взаимной аутентификации устройств на более низком, канальном, уровне (см. далее раздел «Строгая аутентификация на основе многоразового пароля в протоколе СНАР»).

Аутентификация данных означает доказательство целостности этих данных, а также то, что они поступили именно от того человека, который объявил об этом. Для этого используется механизм электронной подписи. Ранее мы уже узнали, как используется для аутентификации данных несимметричное шифрование.

Авторизация доступа

Термин авторизация (authorization) происходит от латинского слова auctoritas, показывающее уровень

Авторизация доступа

Термин авторизация (authorization) происходит от латинского слова auctoritas, показывающее уровень

Авторизация — это процедура контроля доступа легальных Пользователей к ресурсам системы и предоставление каждому из них именно тех прав; которые ему были определены администратором.

В отличие от аутентификации, которая позволяет распознать легальных и нелегальных пользователей, авторизация имеет дело только с легальными пользователями, успешно прошедшими процедуру аутентификации. Помимо предоставления пользователям прав доступа к каталогам, файлам и принтерам, средства авторизации могут контролировать возможность выполнения пользователями различных системных функций, таких как локальный доступ к серверу, установка системного времени, создание резервных копий данных, выключение сервера и т. п.

Средства авторизации наделяют пользователя сети правами выполнять определен-ные действия по отношению к определенным ресурсам. Для этого могут применяться различные формы предоставления правил доступа, которые часто делят на два класса:

Избирательный доступ наиболее широко используется в компьютерных сетях. При этом подходе определенные операции с определенным ресурсом разрешаются или запрещаются пользователям или группам пользователей, явно указанным своими идентификаторами, например: «пользователю User_T разрешено читать и записывать в файл File t».

Авторизация доступа

Мандатный подход к определению прав доступа заключается в том, что

Авторизация доступа

Мандатный подход к определению прав доступа заключается в том, что

Процедуры авторизации часто совмещаются с процедурами аутентификации и реализуются одними и теми же программными средствами, которые могут встраиваться в операционную систему или приложение, а также поставляться в виде отдельных программных продуктов.

Авторизация доступа

При этом программные системы аутентификации и авторизации могут строиться на

Авторизация доступа

При этом программные системы аутентификации и авторизации могут строиться на

Централизованная схема, базирующаяся на сервере. В этой схеме сервер управляет процессом предоставления ресурсов сети пользователю. Главная цель таких систем — реализовать «принцип единого входа». В соответствии с централизованной схемой пользователь один раз логически входит в сеть и получает на все время работы некоторый набор разрешений по доступу к различным ресурсам сети. Система Kerberos с ее сервером безопасности и архитектурой клиент-сервер, а также более современная система Shibboleth, построенная в той же архитектуре, являются наиболее известными системами этого типа. Системы TACACS и RADIUS, часто применяемые совместно с системами удаленного доступа, также реализуют этот подход.

Децентрализованная схема, базирующаяся на рабочих станциях. При этом подходе средства авторизации работают на каждой машине. Администратор должен отслеживать работу механизмов безопасности каждого отдельного приложения — электронной почты, справочной службы, локальных баз данных и т. п.

Подчеркнем, что системы аутентификации и авторизации совместно решают одну задачу — обеспечение контроля доступа, поэтому к ним необходимо предъявлять одинаковый уровень требований. Ненадежность одного звена здесь не может быть компенсирована надежностью другого.

Аудит

Аудит (auditing) — это набор процедур мониторинга и учета всех событий,

Аудит

Аудит (auditing) — это набор процедур мониторинга и учета всех событий,

Аудит позволяет «шпионить» за выбранными объектами и выдавать сообщения тревоги, когда, например, какой-либо рядовой пользователь попытается прочитать или модифицировать системный файл. Если кто-то пытается выполнить действия, выбранные системой безопасности для мониторинга, то система аудита пишет сообщение в журнал регистрации, идентифицируя пользователя. Системный менеджер может готовить отчеты безопасности, которые содержат информацию из журнала регистрации. Для «сверхбезопасных» систем предусматриваются аудио- и видеосигналы тревоги, устанавливаемые на машинах администраторов, отвечающих за безопасность.

Поскольку никакая система безопасности не гарантирует защиту на уровне 100 %, последним рубежом в борьбе с нарушениями оказывается система аудита. Действительно, после того как злоумышленнику удалось провести успешную атаку, пострадавшей стороне не остается ничего другого, как обратиться к службе аудита. Если при настройке службы аудита были правильно заданы события, которые требуется отслеживать, то подробный анализ записей в журнале может дать много полезной информации. Эта информация, возможно, позволит найти злоумышленника или, по крайней мере, предотвратить повторение подобных атак путем устранения уязвимых мест в системе защиты. Функции аудита встраиваются в различные средства обеспечения безопасности: сетевые экраны, системы обнаружения вторжений, антивирусные системы, сетевые мониторы.

Строгая аутентификация на основе многоразового пароля в протоколе CHAP

Протокол аутентификации по

Строгая аутентификация на основе многоразового пароля в протоколе CHAP

Протокол аутентификации по

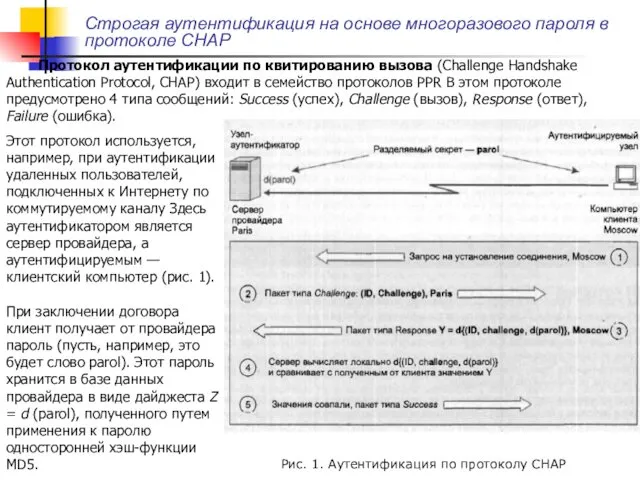

Рис. 1. Аутентификация по протоколу СНАР

Этот протокол используется, например, при аутентификации удаленных пользователей, подключенных к Интернету по коммутируемому каналу Здесь аутентификатором является сервер провайдера, а аутентифицируемым — клиентский компьютер (рис. 1).

При заключении договора клиент получает от провайдера пароль (пусть, например, это будет слово parol). Этот пароль хранится в базе данных провайдера в виде дайджеста Z = d (parol), полученного путем применения к паролю односторонней хэш-функции MD5.

Строгая аутентификация на основе многоразового пароля в протоколе CHAP

Аутентификация выполняется в

Строгая аутентификация на основе многоразового пароля в протоколе CHAP

Аутентификация выполняется в

Пользователь-клиент активизирует программу (например, программу дозвона) удаленного доступа к серверу провайдера, вводя имя и назначенный ему пароль. Имя (на рисунке это "Moscow") передается по сети провайдеру в составе запроса на соединение, но пароль не передается в сеть ни в каком виде. То есть здесь мы имеем дело со строгой аутентификацией.

Сервер провайдера, получив запрос от клиента, генерирует псевдослучайное слово-вызов (пусть это будет слово «challenge») и передает его клиенту вместе со значением, идентифицирующем сообщение в рамках данного сеанса (ID), и собственным именем (здесь "Paris"). Это сообщение типа Challenge. (Для защиты от перехвата ответа аутентификатор должен использовать разные значения слова-вызова при каждой процедуре аутентификации).

Программа клиента, получив этот пакет, извлекает из него слово-вызов, добавляет к нему идентификатор и вычисленный локально дайджест Z = d(parol), а затем вычисляет с помощью все той же функции MD5 дайджест Y = d{(ID, challenge, J(parol)} от всех этих трех значений. Результат клиент посылает серверу провайдера в пакете Response.

Сервер провайдера сравнивает полученный по сети дайджест Ус тем значением, которое он получил, локально применив ту же хэш-функцию к набору аналогичных компонентов, хранящихся в его памяти.

Если результаты совпадают, то аутентификация считается успешной и аутентификатор посылает партнеру пакет Success.

Строгая аутентификация на основе многоразового пароля в протоколе CHAP

Аналогичный алгоритм аутентификации

Строгая аутентификация на основе многоразового пароля в протоколе CHAP

Аналогичный алгоритм аутентификации

Однако создатель первого червя Роберт Моррис решил эту проблему. Он разработал довольно простую программу, которая генерировала возможные варианты паролей, как используя слова из словаря, так и путем последовательного перебора символов. Для каждого сгенерированного слова вычислялся дайджест и сравнивался с дайджестами из файла паролей. Удивительно, но такая стратегия оказалась весьма эффективной, и хакеру удалось завладеть несколькими паролями.

Аутентификация на основе одноразового пароля

Алгоритмы аутентификации, основанные на многоразовых паролях,

Аутентификация на основе одноразового пароля

Алгоритмы аутентификации, основанные на многоразовых паролях,

Генерация одноразовых паролей может выполняться либо программно, либо аппаратно. Аппаратные реализации систем доступа на основе одноразовых паролей называют аппаратными ключами. Они представляют собой миниатюрные устройства со встроенным микропроцессором, похожие либо на обычные пластиковые карточки, используемые для доступа к банкоматам, либо на карманные калькуляторы, имеющие клавиатуру и маленькое дисплейное окно (рис. 2). Аппаратные ключи могут быть также реализованы в виде присоединяемого к разъему компьютера устройства.

Рис. 2. Аппаратный ключ клиента

банка для доступа к счетам

Аутентификация на основе одноразового пароля

Существуют и программные реализации средств аутентификации

Аутентификация на основе одноразового пароля

Существуют и программные реализации средств аутентификации

Независимо от того, какую реализацию системы аутентификации на основе одноразовых паролей выбирает пользователь, он, как и в системах аутентификации с применением многоразовых паролей, сообщает системе свой идентификатор, однако вместо того чтобы вводить каждый раз один и тот же пароль, он указывает последовательность цифр, сообщаемую ему аппаратным или программным ключом. Через определенный небольшой период времени генерируется другая последовательность — новый пароль. Сервер аутентификации проверяет введенную последовательность и разрешает пользователю осуществить логический вход. Сервер аутентификации может представлять собой отдельное устройство, выделенный компьютер или же программу, выполняемую на обычном сервере.

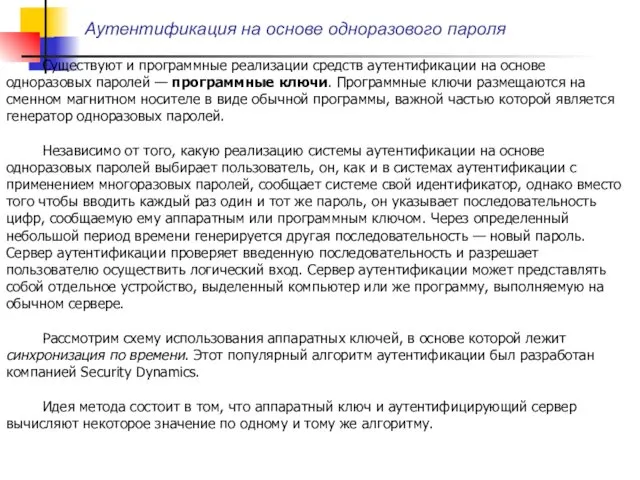

Рассмотрим схему использования аппаратных ключей, в основе которой лежит синхронизация по времени. Этот популярный алгоритм аутентификации был разработан компанией Security Dynamics.

Идея метода состоит в том, что аппаратный ключ и аутентифицирующий сервер вычисляют некоторое значение по одному и тому же алгоритму.

Аутентификация на основе одноразового пароля

Алгоритм имеет два параметра:

разделяемый секретный ключ, представляющий

Аутентификация на основе одноразового пароля

Алгоритм имеет два параметра:

разделяемый секретный ключ, представляющий

значение текущего времени.

Если вычисленные значения совпадают, то аутентификация считается успешной.

Итак, пусть удаленный пользователь пытается совершить логический вход в систему с персонального компьютера (рис. 3).

Рис. 3. Аутентификация, основанная на временной синхронизации

Аутентифицирующая программа предлагает ему ввести его личный персональный номер (PIN), состоящий из четырех десятичных цифр, а также 6 цифр случайного числа, отображаемого в тот момент на дисплее аппаратного ключа. На основе PIN-кода сервер извлекает из базы данных информацию о пользователе, а именно — его секретный ключ. Затем сервер выполняет вычисления по тому же алгоритму, который заложен в аппаратном ключе, используя в качестве параметров секретный ключ и значение текущего времени, проверяя, совпадает ли сгенерированное число с числом, которое ввел пользователь. Если они совпадают, то пользователю разрешается логический вход.

Аутентификация на основе одноразового пароля

Потенциальной проблемой этой схемы является временная синхронизация

Аутентификация на основе одноразового пароля

Потенциальной проблемой этой схемы является временная синхронизация

Существует еще одна проблема, связанная со схемой временной синхронизации. Одноразовый пароль, генерируемый аппаратным ключом, действителен в течение некоторого интервала времени (от нескольких десятков секунд до нескольких десятков минут), то есть в течение этого времени одноразовый пароль, в сущности, является многоразовым. Поэтому теоретически возможно, что очень проворный хакер сможет перехватить PIN-код и одноразовый пароль с тем, чтобы также получить доступ в сеть в течение этого интервала.

Аутентификация на основе сертификатов

Аутентификация с применением цифровых сертификатов является альтернативой

Аутентификация на основе сертификатов

Аутентификация с применением цифровых сертификатов является альтернативой

Схема использования сертификатов

Аутентификация личности на основе сертификатов происходит примерно так же, как на проходной большого предприятия. Вахтер пропускает людей на территорию на основании пропуска, который содержит фотографию и подпись сотрудника, удостоверенных печатью предприятия и подписью лица, выдавшего пропуск. Сертификат является аналогом пропуска и выдается по запросам специальными сертифицирующими центрами при выполнении определенных условий.

Схема использования сертификатов

Сертификат представляет собой электронную форму, в которой содержится следующая

Схема использования сертификатов

Сертификат представляет собой электронную форму, в которой содержится следующая

открытый ключ владельца данного сертификата;

сведения о владельце сертификата, такие, например, как имя, адрес электронной почты, наименование организации, в которой он работает и т. п.;

наименование сертифицирующей организации, выдавшей данный сертификат;

электронная подпись сертифицирующей организации, то есть зашифрованные закрытым ключом этой организации данные, содержащиеся в сертификате.

Использование сертификатов основано на предположении, что сертифицирующих организаций немного и их открытые ключи широко доступны, например, из публикаций в журналах.

Когда пользователь хочет подтвердить свою личность, он предъявляет свой сертификат в двух формах: открытой (то есть такой, в которой он получил его в сертифицирующей организации) и зашифрованной с применением своего закрытого ключа (рис. 4). Сторона, проводящая аутентификацию, берет из незашифрованного сертификата открытый ключ пользователя и расшифровывает с его помощью зашифрованный сертификат. Совпадение результата с открытым сертификатом подтверждает, что предъявитель действительно является владельцем закрытого ключа, соответствующего указанному открытому.

Затем с помощью известного открытого ключа указанной в сертификате организации проводится расшифровка подписи этой организации в сертификате.

Схема использования сертификатов

Рис. 4. Аутентификация пользователей на основе сертификатов

Схема использования сертификатов

Рис. 4. Аутентификация пользователей на основе сертификатов

Схема использования сертификатов

Если в результате получается тот же сертификат с

Схема использования сертификатов

Если в результате получается тот же сертификат с

Сертификаты можно использовать не только для аутентификации, но и для предоставления избирательных прав доступа. Для этого в сертификат могут вводиться дополнительные поля, в которых указывается принадлежность его владельцев к той или иной категории пользователей. Эта категория назначается сертифицирующей организацией в зависимости от условий, на которых выдается сертификат. Например, организация, поставляющая через Интернет на коммерческой основе информацию, может выдавать сертификаты определенной категории пользователям, оплатившим годовую подписку на некоторый бюллетень, тогда веб-сервер будет предоставлять доступ к страницам бюллетеня только пользователям, предъявившим сертификат данной категории.

Подчеркнем тесную связь открытых ключей с сертификатами. Сертификат является удостоверением не только личности, но и принадлежности открытого ключа. Цифровой сертификат устанавливает и гарантирует соответствие между открытым ключом и его владельцем. Это предотвращает угрозу подмены открытого ключа.

Схема использования сертификатов

Если некоторый абонент A получает по сети сертификат

Схема использования сертификатов

Если некоторый абонент A получает по сети сертификат

При использовании сертификатов отпадает необходимость хранить на серверах корпораций списки пользователей с их паролями, вместо этого достаточно иметь на сервере список имен и открытых ключей сертифицирующих организаций. Может также понадобиться некоторый механизм отображений категорий владельцев сертификатов на традиционные группы пользователей для того, чтобы можно было в неизменном виде задействовать механизмы управления избирательным доступом большинства операционных систем или приложений.

Сертифицирующие центры

Сертификат является средством аутентификации пользователя при его обращении к сетевым

Сертифицирующие центры

Сертификат является средством аутентификации пользователя при его обращении к сетевым

Практически важным является вопрос о том, кто имеет право выполнять функции сертифицирующей организации. Во-первых, задачу обеспечения своих сотрудников сертификатами может взять на себя само предприятие. В этом случае упрощается процедура первичной аутентификации при выдаче сертификата. Предприятия достаточно осведомлены о своих сотрудниках, чтобы брать на себя задачу подтверждения их личности. Для автоматизации процесса генерации, выдачи и обслуживания сертификатов предприятия могут использовать готовые программные продукты, например, компания Netscape Communications выпустила сервер сертификатов, который организации могут у себя устанавливать для выпуска своих сертификатов.

Сертифицирующие центры

Во-вторых, эти функции могут выполнять независимые центры по выдаче сертификатов,

Сертифицирующие центры

Во-вторых, эти функции могут выполнять независимые центры по выдаче сертификатов,

сертификаты класса 1 предоставляют пользователю самый низкий уровень полномочий. Они могут применяться при отправке и получении шифрованной электронной почты через Интернет. Чтобы получить сертификат этого класса, пользователь должен сообщить серверу Verisign свой адрес электронной почты или свое уникальное имя;

сертификаты класса 2 дают возможность его владельцу пользоваться внутрикорпоративной электронной почтой и принимать участие в подписных интерактивных службах. Чтобы получить сертификат этого более высокого уровня, пользователь должен организовать подтверждение своей личности сторонним лицом, например своим работодателем. Такой сертификат с информацией от работодателя может эффективно применяться при деловой переписке;

сертификаты класса 3 предоставляют владельцу все те возможности, которые имеет обладатель сертификата класса 2, плюс возможность участия в электронных банковских операциях, электронных сделках по покупке товаров и некоторые другие возможности. Для доказательства аудентичности соискателю необходимо лично явится для представления подтверждающих документов;

Сертифицирующие центры

сертификаты класса 4 используются при выполнении крупных финансовых операций. Поскольку

Сертифицирующие центры

сертификаты класса 4 используются при выполнении крупных финансовых операций. Поскольку

Механизм получения пользователем сертификата хорошо автоматизируется в сети в модели клиент-сервер, когда браузер исполняет роль клиента, а в сертифицирующей организации установлен специальный сервер выдачи сертификатов. Браузер генерирует для пользователя пару ключей, оставляет закрытый ключ у себя и передает частично заполненную форму сертификата серверу. Для того чтобы неподписанный еще сертификат нельзя было подменить при передаче по сети, браузер ставит свою электронную подпись, зашифровывая сертификат выработанным закрытым ключом. Сервер сертификатов подписывает полученный сертификат, фиксирует его в своей базе данных и возвращает его каким-либо способом владельцу. Очевидно, что при этом может выполняться еще и неформальная процедура подтверждения пользователем своей личности и права на получение сертификата, требующая участия оператора сервера сертификатов. Это могут быть доказательства оплаты услуги, доказательства принадлежности к той или иной организации — все случаи жизни предусмотреть и автоматизировать нельзя. После получения сертификата браузер сохраняет его вместе с закрытым ключом и использует при аутентификации на тех серверах, которые поддерживают такой процесс.

В настоящее время существует большое количество протоколов и продуктов, использующих сертификаты. Например, компания Microsoft реализовала поддержку сертификатов и в своем браузере Internet Explorer, и в сервере Internet Information Server, разработала собственный сервер сертификатов, а также продукты, которые позволяют хранить сертификаты пользователя, его закрытые ключи и пароли защищенным образом.

Инфраструктура с открытыми ключами

Несмотря на активное использование технологии цифровых сертификатов во

Инфраструктура с открытыми ключами

Несмотря на активное использование технологии цифровых сертификатов во

Имеется также ряд проблем, связанных с тем, что сертифицирующие организации существуют не в единственном числе. Все они выпускают сертификаты, но даже если эти сертификаты соответствуют единому стандарту (сейчас это, как правило, стандарт Х.509), все равно остаются нерешенными многие вопросы. Все ли сертифицирующие центры заслуживают доверия? Каким образом можно проверить полномочия того или иного сертифицирующего центра? Можно ли создать иерархию сертифицирующих центров, когда сертифицирующий центр, стоящий выше, мог бы сертифицировать центры, расположенные ниже в иерархии? Как организовать совместное использование сертификатов, выпущенных разными сертифицирующими организациями?

Для решения этих и многих других проблем, возникающих в системах, использующих технологии шифрования с открытыми ключами, оказывается необходимым комплекс программных средств и методик, называемый инфраструктурой с открытыми ключами (Public Key Infrastructure, PKI).

Инфраструктура с открытыми ключами

Информационные системы больших предприятий нуждаются в специальных средствах

Инфраструктура с открытыми ключами

Информационные системы больших предприятий нуждаются в специальных средствах

В настоящее время любой пользователь имеет возможность, загрузив широко доступное программное обеспечение, абсолютно бесконтрольно сгенерировать себе пару открытый/ закрытый ключ. Затем он может также совершенно независимо от администрации вести шифрованную переписку со своими внешними абонентами. Такая «свобода» пользователя часто не соответствует принятой на предприятии политике безопасности. Для более надежной защиты корпоративной информации желательно реализовать централизованную службу генерации и распределения ключей. Для администрации предприятия важно иметь возможность получить копии закрытых ключей каждого пользователя сети, чтобы в случае увольнения пользователя или потери пользователем его закрытого ключа сохранить доступ к зашифрованным данным этого пользователя. В противном случае резко ухудшается одна из трех характеристик безопасной системы — доступность данных.

Процедура, позволяющая получать копии закрытых ключей, называется восстановлением ключей. Вопрос, включать ли в продукты безопасности средства восстановления ключей, в последние годы приобрел политический оттенок. В США прошли бурные дебаты, тему которых можно примерно сформулировать так: обладает ли правительство правом доступа к любой частной информации при условии, что на это есть постановление суда?

Инфраструктура с открытыми ключами

И хотя в такой широкой постановке проблема восстановления

Инфраструктура с открытыми ключами

И хотя в такой широкой постановке проблема восстановления

Как только принимается решение о включении в систему безопасности средств восстановления, возникает вопрос, как же быть с надежностью защиты данных, как убедить пользователя в том, что его закрытый ключ не употребляется с какими-либо другими целями, не имеющими отношения к резервированию? Некоторую уверенность в секретности хранения закрытых ключей может дать технология депонирования ключей. Депонирование ключей — это предоставление закрытых ключей на хранение третьей стороне, надежность которой не вызывает сомнений. Этой третьей стороной может быть правительственная организация или группа уполномоченных на это сотрудников предприятия, которым оказывается полное доверие.

Под аутентификацией информации в компьютерных системах понимают установление подлинности полученных по

Под аутентификацией информации в компьютерных системах понимают установление подлинности полученных по

Если конечной целью шифрования информации является защита от несанкционированного ознакомления с этой информацией, то конечной целью аутентификации информации является защита участников информационного обмена от навязывания ложной информации. Концепция аутентификации в широком смысле предусматривает установление подлинности информации как при наличии взаимного доверия между участниками обмена, так и при его отсутствии.

В компьютерных системах выделяют два вида аутентификации информации:

аутентификация хранящихся массивов данных и программ — установление факта того, что данные не подвергались модификации;

аутентификация сообщений — установление подлинности полученного сообщения, в том числе решение вопроса об авторстве этого сообщения и установление факта приема.

Аудентификация информации

Цифровая подпись

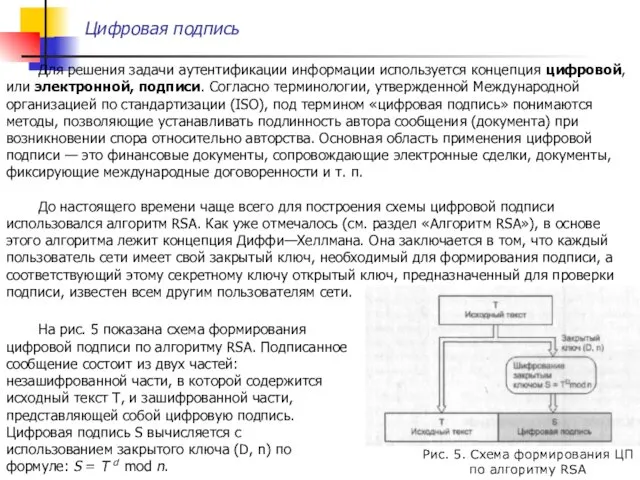

Для решения задачи аутентификации информации используется концепция цифровой, или электронной,

Цифровая подпись

Для решения задачи аутентификации информации используется концепция цифровой, или электронной,

До настоящего времени чаще всего для построения схемы цифровой подписи использовался алгоритм RSA. Как уже отмечалось (см. раздел «Алгоритм RSA»), в основе этого алгоритма лежит концепция Диффи—Хеллмана. Она заключается в том, что каждый пользователь сети имеет свой закрытый ключ, необходимый для формирования подписи, а соответствующий этому секретному ключу открытый ключ, предназначенный для проверки подписи, известен всем другим пользователям сети.

Рис. 5. Схема формирования ЦП по алгоритму RSA

На рис. 5 показана схема формирования цифровой подписи по алгоритму RSA. Подписанное сообщение состоит из двух частей: незашифрованной части, в которой содержится исходный текст T, и зашифрованной части, представляющей собой цифровую подпись. Цифровая подпись S вычисляется с использованием закрытого ключа (D, n) по формуле: S = T d mod n.

Цифровая подпись

Сообщение посылается в виде пары (T, S). Каждый пользователь, имеющий

Цифровая подпись

Сообщение посылается в виде пары (T, S). Каждый пользователь, имеющий

Если результат расшифровки цифровой подписи совпадает с открытой частью сообщения, считается, что документ подлинный, не претерпел никаких изменений в процессе передачи, а автором его является именно тот человек, который передал свой открытый ключ получателю. Если сообщение снабжено цифровой подписью, то получатель может быть уверен, что оно не было изменено или подделано по пути. Такие схемы аутентификации называются асимметричными. К недостаткам данного алгоритма можно отнести то, что длина подписи в этом случае равна длине сообщения, что не всегда удобно.

Если помимо проверки целостности документа, обеспечиваемой цифровой подписью, надо обеспечить его конфиденциальность, то после применения к тексту цифровой подписи выполняют шифрование и исходного текста, и цифровой подписи (рис. 6).

Цифровая подпись

Другие методы цифровой подписи основаны на формировании соответствующей сообщению контрольной

Цифровая подпись

Другие методы цифровой подписи основаны на формировании соответствующей сообщению контрольной

Рис. 6. Обеспечение конфиденциальности документа с цифровой подписью

Аутентификация программных кодов

Компания Microsoft разработала средства для доказательства аутентичности программных кодов,

Аутентификация программных кодов

Компания Microsoft разработала средства для доказательства аутентичности программных кодов,

Рис. 7. Схема получения аутентикода

Организация, желающая подтвердить свое авторство на программу, должна встроить в распространяемый код так называемый подписывающий блок (рис. 7). Этот блок состоит из двух частей. Первая часть — сертификат этой организации, полученный обычным образом от какого-либо сертифицирующего центра. Вторую часть образует зашифрованный дайджест, полученный в результате применения односторонней функции к распространяемому коду. Шифрование дайджеста выполняется с помощью закрытого ключа организации.

Дополнительные материалы для изучения

Аутентификация в Internet

1. Аутентификационные технологии

Существует некоторое число различных

Дополнительные материалы для изучения

Аутентификация в Internet

1. Аутентификационные технологии

Существует некоторое число различных

1.1. Отсутствие аутентификации

Простейшая аутентификационная система не имеет аутентификации вовсе. Изолированная от сети частная персональная ЭВМ является примером, где аутентификация не нужна. Другим примером может служить автономная общедоступная рабочая станция, обслуживающая некоторые конференции, где раскрытие информации или ее модификация не являются критическими.

1.2. Аутентификационные механизмы, уязвимые для пассивных атак

Простая проверка пароля является наиболее общей формой аутентификации. Простые аутентификационные проверки имеют различные формы: ключ может быть паролем, запомненным пользователем, он может быть физическим или электронным объектом, принадлежащим пользователю, он может быть уникальной биологической характеристикой. Простые аутентификационные системы считаются "раскрывающими", так как, если ключ передается по сети, он может быть перехвачен злоумышленником. Имеются сообщения об успешных пассивных атаках в Интернет с помощью “расколотых” уже ЭВМ [CERT94]. Механизмы раскрывающей аутентификации уязвимы для атак “воспроизведения” (т.е. прослушивания сети). Ключи доступа могут быть запомнены в атакуемой машине и при наличии бреши в системе безопасности можно получить доступ ко всем паролям. Обычно форма хранения паролей допускает их сверку, но не чтение.

1.3. Аутентификационные механизмы, уязвимые для активных атак

Не раскрывающие парольные системы созданы

1.3. Аутентификационные механизмы, уязвимые для активных атак

Не раскрывающие парольные системы созданы

1.4. Аутентификационные механизмы, не уязвимые для пассивных атак

По мере расширения применения сетей растет необходимость более жесткой аутентификации. В открытых сетях большое число пользователей могут получить доступ к информации, переносимой по сети. При желании пользователь может сымитировать ситуацию, при которой посланная им информация будет восприниматься, как посланная другим сетевым объектом/

Более мощные аутентификационные системы используют вычислительные возможности партнеров, участвующих в процессе аутентификации. Аутентификация может быть однонаправленной, например аутентификация пользователей в вычислительной системе, или она может быть взаимной, когда оба партнера должны идентифицировать друг друга.

Дополнительные материалы для изучения

Аутентификация в Internet

Дополнительные материалы для изучения

Аутентификация в Internet

Некоторые системы аутентификации используют криптографические

Дополнительные материалы для изучения

Аутентификация в Internet

Некоторые системы аутентификации используют криптографические

Технология LDAP

Популярность технологии каталожных сервисов LDAP продолжает расти. LDAP была разработана в 1993 году в университете Мичигана (смотри RFC-2849, -2891, -3062, -3296, -3671-74, -3687, -3703, -3727, -3866, -3876, -3909, -3928,-4510-33 и -5020). Данный список включает только основные документы RFC, посвященные LDAP. Смотри также Протокол LDAP (Lightweight Directory Access Protocol)

-(протокол легкого доступа к директории).

RFC-4511 - Описание протокола

RFC-4512 - Информационная модель каталогов

RFC-4513 - Методы аутентификации и механизмы безопасности

RFC-4514 - Представление строк для уникальных имен (DN)

RFC-4515 - Представление строк для поисковых фильтров

RFC-4516 - URL

RFC-4517 - Синтаксис и правила согласования

RFC-4518 - Подготовка интернацианализованных строк

RFC-4519 - Схема пользовательских приложений

Дополнительные материалы для изучения

Аутентификация в Internet

Эта техника явилась исходной моделью для

Дополнительные материалы для изучения

Аутентификация в Internet

Эта техника явилась исходной моделью для

Дополнительные материалы для изучения

Аутентификация в Internet

2. Криптография

Криптографические механизмы широко используются для

Дополнительные материалы для изучения

Аутентификация в Internet

2. Криптография

Криптографические механизмы широко используются для

2.1. Симметричная криптография

Симметричная криптография включает в себя все системы, которые используют один и тот же ключ для шифрования и дешифрования. Таким образом, если кто-либо получит ключ, он сможет дешифровать и читать информацию, зашифрованную с его помощью. Такое лицо сможет шифровать и посылать любые данные, выдавая их за информацию, посланную легальным владельцем этого секретного ключа. Это означает, что знание ключа нежелательным третьим лицом полностью компрометирует конфиденциальность системы. Следовательно, используемые ключи должны доставляться безопасным способом, либо курьером, либо с применением специального протокола пересылки ключей, лучшим из которых является алгоритм Нидхэма-Шрёдера [NS78, NS87]. Широко используется алгоритм DES (Data Encryption Standard), который был стандартизован для защиты правительственной информации в США. Он представляет собой один из лучших симметричных алгоритмов шифрования [NBS77].

Хорошо известной системой, работающей в открытых сетях, является система аутентификации Kerberos (TM), которая была разработана в рамках проекта Athena в MIT. Система Kerberos базируется на алгоритме DES и использует специальный сервер, который хранит секретные ключи всех пользователей и услуг. Он может генерировать коды, которые позволяют пользователям и процессам идентифицировать себя в других системах.

Дополнительные материалы для изучения

Аутентификация в Internet

Как в любой схеме с распределенной

Дополнительные материалы для изучения

Аутентификация в Internet

Как в любой схеме с распределенной

2.2. Асимметричная криптография

В конце 1970, главным прорывом в криптографии стала разработка асимметричной криптографии. Здесь для шифрования и дешифрования используются разные ключи, которые генерируются совместно. Наилучшая асимметричная система базируется на алгоритме, предложенном Rivest, Shamir и Adleman, и называется по инициалам авторов RSA [RSA78].

SPX представляет собой экспериментальную систему, которая преодолевает ограничения системы Kerberos путем применения криптографии с общедоступным ключом RSA [TA91]. SPX предполагает глобальную иерархию сертифицирующих узлов по одному или более для каждого из партнеров. Она использует цифровую подпись, которая состоит из строки кодов, зашифрованных секретным ключом отправителя, и которая может быть проверена с помощью соответствующего общедоступного ключа. Общедоступные ключи предполагаются правильными, так как получены с сертифицирующей подписью. Критические секции аутентификационного обмена шифруются посредством общедоступных ключей получателя, что препятствует атаке воспроизведения.

Дополнительные материалы для изучения

Аутентификация в Internet

2.3. Криптографические контрольные суммы

Криптографические контрольные суммы

Дополнительные материалы для изучения

Аутентификация в Internet

2.3. Криптографические контрольные суммы

Криптографические контрольные суммы

2.4. Цифровые подписи (сигнатуры)

Цифровая подпись представляет собой криптографический механизм, который является аналогом рукописной подписи. Она служит для аутентификации блока данных и подтверждает то, что она получена от отправителя. Цифровая подпись, использующая асимметричную криптографию (общедоступные ключи) может быть полезной для определения источника сообщения даже в случае, когда отправитель отрицает свое авторство. Цифровая подпись обеспечивает аутентификацию без конфиденциальности, так как текст самого сообщения не шифруется. Цифровая подпись использована в системе конфиденциальной почты PEM (Privacy Enhanced Mail) [Linn93, Kent93, Balenson93, Kaliski93].

Дополнительные материалы для изучения

Аутентификация в Internet

3. Аутентификация пользователя на ЭВМ

Существует много

Дополнительные материалы для изучения

Аутентификация в Internet

3. Аутентификация пользователя на ЭВМ

Существует много

В настоящее время большинство систем используют открытый текст для передачи паролей по сетевым каналам, что сильно упрощает их перехват [Anderson84, Kantor91]. Такая система не обеспечивает адекватной защиты от атак воспроизведения, когда злоумышленник сумел заполучить идентификатор и пароль удаленного пользователя.

Современные системы аутентификации часто являются многофакторными:

Шифрованное имя (login).

Шифрованный пароль.

Карта доступа (например, USB c сертификатом и одноразовыми параметрами доступа, например, SSO). Такая карта может быть также и ключом доступа в определенные помещения.

Биомерия (голос, отпечаток пальца, ладони или радужка глаза).

Сегодня формируются базы данных отпечатков пальцев и радужек глаз. Только в Индии сформирована такая БД на 200 млн. людей.

Дополнительные материалы для изучения

Аутентификация в Internet

3.1. Защита против пассивной атаки является

Дополнительные материалы для изучения

Аутентификация в Internet

3.1. Защита против пассивной атаки является

Отсутствие, по крайней мере, не раскрывающей парольной системы, означает предоставление неограниченного доступа любому, кто имеет физический доступ к сети. Например, всякий кто имеет доступ к кабелю Ethernet, может имитировать работу любого пользователя данного сегмента сети. Таким образом, когда кто-то имеет пароль, передаваемый по Ethernet открытым текстом, реализуется первичная система безопасности. Когда размер локальной системы невелик (а это справедливо не только для Ethernet, но и для FDDI или Token-Ring LAN), данная система может еще рассматриваться как приемлемая, но это совершенно не так для сетей Интернет [CERT94].

Минимальной защитой против пассивных атак, таких как прослушивание сети, является применение не раскрывающей системы паролей. Такая система может функционировать на пассивном терминале или в качестве коммуникационной программы (напр., Crosstalk или PROCOMM), которая эмулирует пассивный терминал на персональной ЭВМ. Использование более строгой аутентификационной системы защитит против пассивных атак со стороны удаленных систем за счет ограничения использования простых терминалов. Разумно ожидать, что производители коммуникационных программ и не программируемых пользователем терминалов (таких как Х-терминалы) встроят систему не раскрываемых паролей или более строгие аутентификационные системы. Одним из преимуществ Kerberos является то, что при правильном использовании пароль пользователя никогда не покидает пределов рабочей станции. Вместо этого они используются для расшифровки билетов пользователя Kerberos.

Дополнительные материалы для изучения

Аутентификация в Internet

3.2. Защита периметра

Защита периметра применяется все

Дополнительные материалы для изучения

Аутентификация в Internet

3.2. Защита периметра

Защита периметра применяется все

В защите периметра существует несколько недостатков, по этой причине эту систему следует рассматривать как временное решение. Сетевой шлюз не прозрачен на IP-уровне и по этой причине работа с каждым видом сервиса должна производиться независимо. Использование двойной аутентификации является трудно осуществимым или невозможным для связи ЭВМ-ЭВМ. Протоколы точка-точка, которые являются обычными для Интернет механизмов без установления связи, легко уязвимы. Защита периметра должна быть плотной и полной, т.к. при ее прорыве внутренняя защита оказывается легко преодолимой.

Частой формой защиты периметра является передача приложений. Так как эти передачи являются протокольно зависимыми, IP-коннективность ЭВМ в пределах периметра с внешним миром оказывается нарушенной и часть преимуществ Интернет пропадает.

Административное преимущество защиты периметра заключается в том, что число ЭВМ, которые могут быть подвергнуты атаке, достаточно мало. Эти машины могут быть тщательно проверены с точки зрения угроз безопасности. Но достаточно трудно или даже невозможно создать достаточно "герметичную" систему. Безопасность системы защиты периметра достаточно сложна, так как шлюз должен пропускать некоторые типы трафика, например, электронную почту. Другие сетевые услуги, такие как NTP (Network Time Protocol) и FTP могут также оказаться желательными. Более того, шлюзовая система периметра должна быть способна пропускать весь трафик всего домена, заключенного в данный периметр.

Дополнительные материалы для изучения

Аутентификация в Internet

3.3. Защита от активных атак является

Дополнительные материалы для изучения

Аутентификация в Internet

3.3. Защита от активных атак является

В обозримом будущем потребуются достаточно мощные системы, способные противостоять активным атакам. Многие корпоративные сети, базирующиеся на широковещательной технологии, такой как Ethernet, вероятно нуждаются в такой методике.

Чтобы защититься от активных атак, или обеспечить конфиденциальность, необходимо использовать протокол с шифрованием сессии, например, Kerberos, возможно использование аутентификационного механизма, который защищает от атаки воспроизведения. В системе Kerberos, пользователи получают коды доступа от сервера Kerberos и используют их для аутентификации, чтобы осуществить доступ к услугам других ЭВМ сети. Вычислительная мощность локальной рабочей станции может быть использована для дешифрования кодов доступа (используя ключ, извлеченный из пароля, введенного пользователем) и запоминания на время пока это требуется. Если протокол безопасности базируется на синхронизации часов, тогда может быть полезен протокол NTPv3, так как он распространяет временные метки для большого числа ЭВМ и является одним из немногих протоколов Интернет, которые содержат механизмы аутентификации [Bishop, Mills92].

Другим подходом для доступа к сетевым ЭВМ является введение для всех внешних машин общего секретного кода Kerberos KDC. Это делает эти машины "серверами", а не рабочими станциями. Этот общий секретный код может быть затем использован для шифрования всех обменов между машинами, обеспечивая безопасную передачу аутентификационной информации KDC.

Наконец, рабочие станции, которые удаленно доступны, могут использовать асимметричную криптографическую технологию

Наконец, рабочие станции, которые удаленно доступны, могут использовать асимметричную криптографическую технологию

4. Раздача ключей и управление

Управление доступом для ключей является самой тяжелой проблемой, с которой приходится сталкиваться при обеспечении аутентификации в больших сетях Интернет. Протокол Нидхема-Шрёдера [NS78, NS87], который используется в системе Kerberos, базируется на централизованном сервере ключей. В больших корпоративных сетях требуется значительное число таких ключевых серверов, по крайней мере, один ключевой сервер на каждый административный домен. Существует также нужда в механизмах для отдельных ключевых серверов, необходимых для координирования генерации ключей сессий участников в различных административных доменах.

Большинство алгоритмов шифрования с использованием общедоступных ключей требуют достаточно больших вычислительных мощностей и по этой причине они неидеальны для шифрования пакетов в сети. Однако асимметричное свойство делает их очень полезными в начале сессии для получения симметричных ключей сессии.

Дополнительные материалы для изучения

Аутентификация в Internet

На практике, коммерческий сектор, вероятно, использует асимметричный алгоритм для цифровых подписей

На практике, коммерческий сектор, вероятно, использует асимметричный алгоритм для цифровых подписей

Преимуществом асимметричной методики является отсутствие необходимости иметь центральный сервер для хранения и рассылки ключей. Система PEM использует цифровые подписи для аутентификации общедоступных ключей пользователей [Kent93]. Результатом этой операции является сертификат, который содержит общедоступный ключ партнера. Сертификаты ключей могут рассылаться различными способами. В одном из вариантов рассылка ключей встраивается в существующие службы каталогов. Это может быть сделано, например, путем расширения возможностей DNS и включения ключа ЭВМ в ресурсную запись нового типа.

Для мультикастных сессий, управление рассылкой ключей сложнее, так как число обменов, необходимых для используемых методик пропорционально числу участников.

5. Аутентификация сетевых услуг

Кроме необходимости аутентификации пользователей и ЭВМ друг другу, многие сетевые услуги сами нуждаются в аутентификации.

Наиболее общий случай в настоящее время - это отсутствие поддержки в протоколе какой-либо аутентификации. Bellovin и другие документировали многие случаи, когда существующие протоколы могут использоваться для атаки удаленной ЭВМ, так как там не существует встроенной процедуры аутентификации [Bellovin89].

Некоторые протоколы предоставляют возможность передачи незащищенных паролей совместно с протокольной информацией. Исходные протоколы SNMP использовали этот метод, многие маршрутные протоколы продолжают его использовать и сейчас [Moy91, LR91, CFSD88]. Этот метод полезен, так как несколько повышает безопасность передачи.

Дополнительные материалы для изучения

Аутентификация в Internet

Дополнительные материалы для изучения

Аутентификация в Internet

Существует много протоколов, которые нуждаются

Дополнительные материалы для изучения

Аутентификация в Internet

Существует много протоколов, которые нуждаются

Технология цифровой подписи должна рассматриваться как необходимое средство при разработке новых технологий аутентификации (но не конфиденциальности). Цифровые подписи могут использовать ключи и методы как симметричной, так и асимметричной криптографии. Если доступна централизованная система распределения ключей, опционная поддержка цифровой подписи может быть обеспечена для большинства протоколов с минимальными издержками. Каждый протокол может столкнуться проблемой пересылки ключей и установки параметров обмена, и это приведет к усложнению использования техники цифровой подписи.

Для случаев, когда требуется аутентификация и конфиденциальность для схемы коммуникации ЭВМ-ЭВМ, может быть применено шифрование, базирующееся на симметричной или асимметричной схеме, или даже на их комбинации. Использование асимметричной криптографии упрощает управление раздачей ключей. Каждая ЭВМ шифрует свою информацию перед отправкой, безопасность же внутри машины обеспечивается средствами операционной системы ЭВМ.

В некоторых случаях, возможно включающих e-mail, может оказаться желательным обеспечить безопасность в пределах приложения на уровне пользователь-пользователь, а не ЭВМ-ЭВМ. Безопасная почта PEM использует именно этот подход.

Дополнительные материалы для изучения

Аутентификация в Internet

6. Будущие направления

Просматривается тенденция внедрения все

Дополнительные материалы для изучения

Аутентификация в Internet

6. Будущие направления

Просматривается тенденция внедрения все

Использование криптосистем с общедоступным ключом для аутентификации пользователь-ЭВМ упрощает многие аспекты, но хранение простых паролей, а также общедоступных и секретных ключей остается актуальной проблемой. Следует учитывать, что размер общедоступного ключа, используемого в настоящее время, по меньшей мере, составляет 500 бит. В будущем, вероятно, будут применяться еще более длинные ключи. Таким образом, пользователи могут хранить свои ключи в виде пригодном для электронного считывания.

Использование ROM, такой как флоппи-диск или магнитная карточка может решить эту проблему, но тогда пользователь неизбежно доверяет свои ключи считывающему устройству. Применение смарт-карты, совмещающей память и программу, более предпочтительно. Такие приборы могут обеспечить аутентификацию без риска разглашения секретных кодов, которые они хранят. Они могут также взаимодействовать с пользователем, осуществляя простую аутентификацию при разблокировании карты. Применение криптосистем с общедоступным ключом при аутентификации ЭВМ-ЭВМ лишено проблем запоминания ключей, которые характерны для интерфейсов человек-машина. Многопользовательская ЭВМ может запоминать свои ключи в области памяти, защищенной от доступа пользователей.

Если рассматривать существующие симметричные алгоритмы как одноключевые, а асимметричные, такие как

Если рассматривать существующие симметричные алгоритмы как одноключевые, а асимметричные, такие как

WEB-сервисы с контролем идентификации

Данный подраздел подготовлен на основе Identity-Enabled Web Services. Standards-based Identity for WEB 2.0 (Ping Identity Corporation). Появление SAML (Security Assertion Markup Language) сделало возможным обеспечение безопасности приложений WEB 2.0 для сервис провайдеров, которые используют протокол SOAP (Simple Object Access Protocol). SAML предоставляет механизм, который позволяет транспортировать параметры идентификации на всех уровнях. Сервис STS (WS-Trust Security Token Service) позволяет преобразовывать параметры безопасности (token) из формата SAML в формат, специфический для домена, и наоборот. STS упрощает предоставление WEB-сервисов с контролем идентификации.

WEB-сервисы являются шлюзом, который обеспечивает совместимость самых разных программных технологий. В последнее время стала популярной технология SOA (Service Oriented Architecture), которая часто совмещается с SOAP и REST (Representational State Transfer).

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Базовым принципом такой архитектуры является

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Базовым принципом такой архитектуры является

До последнего времени большинство WEB-сервисов базировалось на аутентификации пользователя системного или прикладного уровня. В результате WEB-сервис провайдер проверяет идентичность источника WEB-запроса (приложения, выдавшего SOAP-запрос), анализируя, содержатся ли параметры идентификации в теле сообщения. Эта модель не вполне безопасна.

Некоторое улучшение безопасности дает использование встроенного механизма аутентификации, имеющегося в транспортных протоколах, таких как HTTP и TLS. такое решение заметно улучшает безопасность канала. В результате сервис провайдер может быть уверен, что сообщение послано узлом, заслуживающим доверия. Однако содержимое сообщения остается неподконтрольным и допускает возможность для атаки инсайдера.

Существует три открытых стандарта - WSS (Web Services Security), SAML (Security Assertion Markup Language) и WS-Trust (Web Services Trust), которые способны гарантировать идентификацию пользователя путем включения нужной информации в SOAP-запрос.

Создатель системы может располагать следующими сервисами безопасности:

Конфиденциальность

Целостность

Аутентификация

Авторизация

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Однако, так как архитектура WEB-сервисов

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Однако, так как архитектура WEB-сервисов

WS-Security является стандартом безопасности WEB-сервисов, широко используемым практически во всех SOAP-системах, таких как IBM WebSphere, Microsofy .Net и Apache Axis. WS-Security не определяет нового механизма безопасности, он описывает, как использовать существующие стандарты безопасности для обеспечения конфиденциальности, целостности сообщений, аутентификации в рамках SOAP-сообщений.

Конфиденциальность и целостность сообщений реализуются за счет криптования XML и XML-подписи (стандарты W3C). WS-Security определяет технику использования электронной подписи и криптозащиты в SOAP.

Аутентификация и авторизация используют разные профайлы для передачи маркеров (token) безопасности в заголовках сообщений WS-Security. Такие маркеры могут содержать идентификационные данные пользователя. Решение об авторизации принимаются на основании этой информации. Повторная аутентификация для предоставления определенного сервиса уже не требуется - работает принцип SSO (Single Sign-On). Появляются специальные токены в виде USB-модулей.

WS-Security определяет профайлы для различных типов маркеров безопасности. Сюда входят профайлы для Kerberos ticket'ов, сертификатов Х.509, пар имя/пароль, утверждений SAML и лицензий XRML.

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

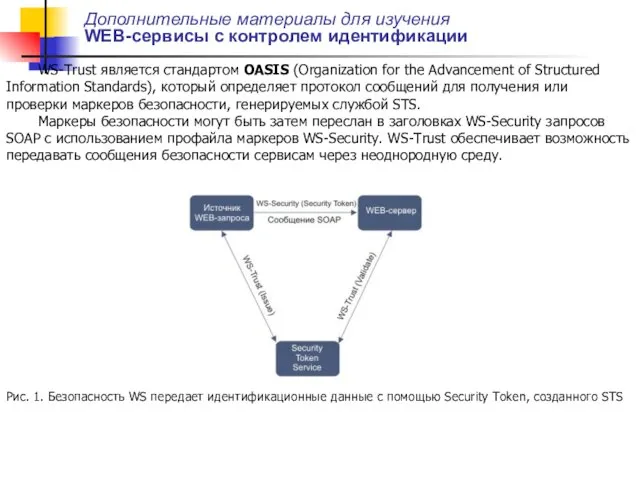

WS-Trust является стандартом OASIS (Organization

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

WS-Trust является стандартом OASIS (Organization

Маркеры безопасности могут быть затем переслан в заголовках WS-Security запросов SOAP c использованием профайла маркеров WS-Security. WS-Trust обеспечивает возможность передавать сообщения безопасности сервисам через неоднородную среду.

Рис. 1. Безопасность WS передает идентификационные данные с помощью Security Token, созданного STS

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Стандарт SAML также является продуктом

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Стандарт SAML также является продуктом

Спецификация SAML определяет также маркер безопасности, вызванный утверждением SAML. Утверждение SAML является безопасным предложением идентичности, которое может использоваться совместно с WS-Security для реализации аутентификации, SSO и авторизации между источником запроса сервиса и WEB-сервис провайдером.

SAML хорошо приспособлен для реализации SSO, базирующейся на браузере. WS-Security и WS-Trust образуют опорную магистраль для передачи маркеров безопасности внутри системы.

Источник запроса WEB-услуги взаимодействует с STS (служба маркеров), которая формирует утверждение SAML, которое характеризует идентичность пользователя. Источник запроса помещает утверждение SAML в WSS-заголовок каждого SAML-запроса. STS становится агрегатором и арбитром безопасности.

Провайдер WEB-услуг должен доверять STS, которая сформировала утверждение SAML. В противном случает провайдер может использовать STS, чтобы проверить утверждение SAML самостоятельно. Утверждение SAML содержит данные, которые позволяют сервис провайдеру принять правильные решения в отношении аутентификации и авторизации.

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

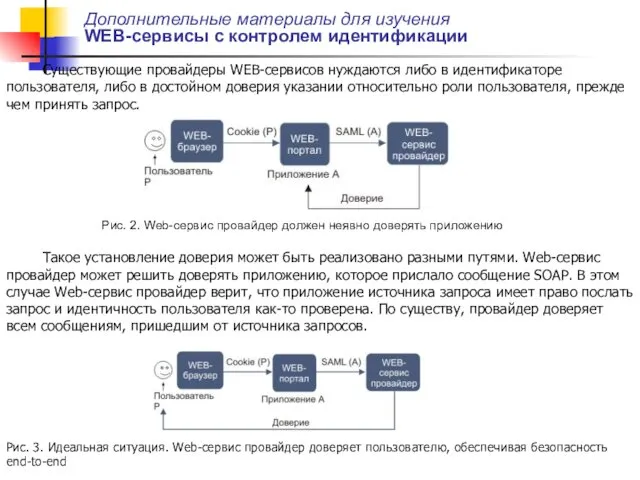

Существующие провайдеры WEB-сервисов нуждаются

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Существующие провайдеры WEB-сервисов нуждаются

Такое установление доверия может быть реализовано разными путями. Web-сервис провайдер может решить доверять приложению, которое прислало сообщение SOAP. В этом случае Web-сервис провайдер верит, что приложение источника запроса имеет право послать запрос и идентичность пользователя как-то проверена. По существу, провайдер доверяет всем сообщениям, пришедшим от источника запросов.

Рис. 2. Web-сервис провайдер должен неявно доверять приложению

Рис. 3. Идеальная ситуация. Web-сервис провайдер доверяет пользователю, обеспечивая безопасность end-to-end

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Альтернативой является ситуация, когда Web-сервис

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Альтернативой является ситуация, когда Web-сервис

Утверждение SAML может предоставить данные, идентифицирующие приложение (или пользователя) источник запроса, пославшее сообщение SAML. В любом случае отправитель запроса должен позаботиться о маркере безопасности, чтобы получить доступ к WEB-сервисам из различных доменов безопасности. Существует несколько способов решить эту проблему:

Web-сервис провайдер может верить или проверять маркеры безопасности различных источников запросов из разных доменов безопасности. Это становится достаточно дорогостоящим процессом, когда число источников запросов становится значительным. Например, Web-сервис провайдер доверяет Kerberos-тикитам пользователей, посылающим запросы из под Windows, и cookie сессии от пользователей, входящих через определенный портал.

Источник запроса может получить различные маркеры безопасности для доступа к Web-сервис провайдерам из разных доменов безопасности. Это становится дорогим решением, когда сильно увеличивается число доменов безопасности.

Источник запроса и Web-сервис провайдер могут использовать общий маркер безопасности и выполнять преобразование локальных маркеров безопасности в общий формат. Это решение проще и лучше масштабируется.

Практика последнего времени склоняется к третьему, более дешевому и гибкому варианту.

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

SAML является стандартом OASIS, который

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

SAML является стандартом OASIS, который

Как маркер безопасности утверждение SAML обладает многими уникальными свойствами, которые делают крайне полезным для WEB-сервисов, управляемых идентификаторами. К особенностям утверждения SAML следует отнести:

это открытый стандарт

расширяет возможности синтаксиса XML в XML-документах

поддерживает неоднородную среду

является гибким и расширяемым

является опционно самопроверяемым

Cookie сессии. Все маркеры SSO и сессии, используемые системой управление WEB-доступа, являются частными по своей природе. Все они передают сходную информацию, но имеют разные синтаксические особенности и обеспечивают безопасность по-разному.

Kerberos Tickets. Kerberos является открытым стандартом, но он не предназначался для междоменного использования. Достаточно трудно сделать так, чтобы тикит, сформированный в одном домене безопасности, мог быть применен для доступа к ресурсам в другом домене.

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Сертификаты X.509. Модель инфраструктуры

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Сертификаты X.509. Модель инфраструктуры

Технология утверждений SAML базируется на сертификатах X.509 и на модели PKI. Для организации междоменной схемы SSO требуется лишь ограниченного числа сертификатов и сопряженных с ними ключей. Сертификат Х.509, сформированный сертификационным центром Y и заявление "I am Security Domain A" используется для подписи утверждений SAML, которые транспортируют идентичность пользователя, которая гласит "I am User X from Security Domain A".

Утверждение SAML станет универсальным языком для WEB-сервисов с контролем идентичности. Его можно рассматривать как универсальный формат маркеров безопасности.

STS является функцией, определенной спецификацией WS-Trust. Отправитель запроса взаимодействует с STS для получения маркера безопасности для работы с сообщениями SOAP. WEB-сервис провайдер взаимодействует с STS, чтобы проверить маркеры безопасности, которые получены в сообщении SOAP. STS является арбитром между различными форматами маркеров, такими что сообщение SOAP может быть исполнено с полным учетом контекста безопасности запроса.

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Рис. 4. Арбитраж безопасности нескольких

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Рис. 4. Арбитраж безопасности нескольких

Обработка ансамбля идентификации является многоступенчатым и повторяемым процессом, который реализуется вне зависимости от протоколов и профайлов, которые используются для перемещения маркеров безопасности через сеть.

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Процесс обработки ансамбля идентификации включает

Дополнительные материалы для изучения

WEB-сервисы с контролем идентификации

Процесс обработки ансамбля идентификации включает

Аутентификация и установление доверия. Аутентификация необходима, чтобы проверить идентичность пользователя (представляемую маркером безопасности) в одном домене безопасности, перед генерацией другого маркера безопасности, который обеспечит доверие к сообщениям в домене партнера. Доверие устанавливается в результате обмена маркерами безопасности.