- Главная

- Информатика

- Безопасность в Интернете

Содержание

- 2. Фейковые страницы Фальсификация в Интернете Наряду с обычными блогами существуют так называемые флоги и фэйковые блоги,

- 3. Фейковые сайты Мошенники создают копию главной страницы какого-нибудь известного сайта, затем всевозможными правдами и неправдами заставляют

- 4. Влияние компьютера на психику человека!

- 5. Проблемные Вопросы Как влияет компьютер на психику человека, и как совместить здоровый образ жизни и работу

- 6. АКТУАЛЬНОСТЬ ТЕМЫ В последние годы человечество столкнулось с глобальной компьютеризацией всех видов человеческой деятельности. Персональный компьютер

- 7. ЗАВИСИМОСТЬ ОТ СОВРЕМЕННЫХ КОМПЬЮТЕРНЫХ ТЕХНОЛОГИЙ Главным образом выражается в двух основных формах:интернет - зависимость (интернет -

- 8. ТЕРМИН «ИНТЕРНЕТ – ЗАВИСИМОСТЬ» предложил доктор Айвен Голдберг в 1996 году для описания патологической, непреодолимой тяги

- 9. ЗАВИСИМОСТЬ ОТ КОМПЬЮТЕРНЫХ ИГР игровые аддикты испытывают устойчивую потребность в игре. Аддикты постоянно находятся в состоянии

- 10. КОМПЬЮТЕРНЫЕ ИГРЫ, КАК БОЛЕУТОЛЯЮЩЕЕ СРЕДСТВО Компьютерные игры, использующие технологию VR (виртуальная реальность), можно назначать детям с

- 11. Компьютер-друг человека Компьютер может стать, как врагом воспитания и развития личности, так и лучшим помощником в

- 12. Сигналы опасности

- 13. «Способ противодействия интернет угрозам»

- 14. Уивинг Уивинг - одно из наиболее распространенных преступлений этого вида, связанное с кражей услуг, происходит в

- 15. Методы манипуляции. Сущность методов манипуляции состоит в подмене данных, которая осуществляется, как правило, при вводе/выводе данных.

- 16. "Троянский конь"- способ, состоящий в тайном введении в чужую программу таких команд, которые позволяют осуществлять иные,

- 17. Методы обеспечения защиты информации Препятствие - метод физического преграждения пути злоумышленнику к защищаемой информации (к аппаратуре,

- 18. Регламентация - метод защиты информации, создающий такие условия автоматизированной обработки, хранения и передачи информации, при которых

- 19. Указанные выше методы обеспечения информационной безопасности реализуются с помощью следующих основных средств: физических, аппаратных, программных, аппаратно-программных,

- 20. Основные результаты тестирования современных антивирусов (в скобках - процент обнаруженных вирусов): Kaspersky Internet Security 2011 (100%)

- 22. Скачать презентацию

Фейковые страницы

Фальсификация в Интернете

Наряду с обычными блогами существуют так называемые флоги

Фейковые страницы

Фальсификация в Интернете

Наряду с обычными блогами существуют так называемые флоги

Поскольку технология обработки фотографий идет вперед , в интернете всё чаще встречаются фото-фейки.

Фэйковыми (поддельными) могут быть также учетные записи, страницы или сайты с содержанием, похожим на основной сайт

Фейковые сайты

Мошенники создают копию главной страницы какого-нибудь известного сайта, затем всевозможными

Фейковые сайты

Мошенники создают копию главной страницы какого-нибудь известного сайта, затем всевозможными

Влияние компьютера

на психику человека!

Влияние компьютера

на психику человека!

Проблемные Вопросы

Как влияет компьютер на психику человека, и как совместить

Проблемные Вопросы

Как влияет компьютер на психику человека, и как совместить

АКТУАЛЬНОСТЬ ТЕМЫ

В последние годы человечество столкнулось с глобальной компьютеризацией всех

АКТУАЛЬНОСТЬ ТЕМЫ

В последние годы человечество столкнулось с глобальной компьютеризацией всех

ГИПОТЕЗА Сейчас прожить без компьютера практически невозможно. Интернет, чаты, форумы - эти слова давно и прочно вошли в нашу жизнь. Но вместе с ними в нашу жизнь вошли и такие новые понятия как «Интернет-зависимость», «игромания». Увеличилось число людей, больных «типично компьютерными» болезнями - ухудшением зрения, искривлением позвоночника и другими неприятными заболеваниями. Но всё же компьютер приносит не одни беды, иногда он очень помогает, и в своей защите я хочу показать «обе стороны медали»..

ЗАВИСИМОСТЬ ОТ СОВРЕМЕННЫХ КОМПЬЮТЕРНЫХ ТЕХНОЛОГИЙ

Главным образом выражается в двух основных

ЗАВИСИМОСТЬ ОТ СОВРЕМЕННЫХ КОМПЬЮТЕРНЫХ ТЕХНОЛОГИЙ

Главным образом выражается в двух основных

ТЕРМИН

«ИНТЕРНЕТ – ЗАВИСИМОСТЬ»

предложил доктор Айвен Голдберг в 1996 году

ТЕРМИН

«ИНТЕРНЕТ – ЗАВИСИМОСТЬ»

предложил доктор Айвен Голдберг в 1996 году

ЗАВИСИМОСТЬ ОТ КОМПЬЮТЕРНЫХ ИГР

игровые аддикты испытывают устойчивую потребность в игре. Аддикты

ЗАВИСИМОСТЬ ОТ КОМПЬЮТЕРНЫХ ИГР

игровые аддикты испытывают устойчивую потребность в игре. Аддикты

КОМПЬЮТЕРНЫЕ ИГРЫ, КАК БОЛЕУТОЛЯЮЩЕЕ СРЕДСТВО

Компьютерные игры, использующие технологию VR (виртуальная

КОМПЬЮТЕРНЫЕ ИГРЫ, КАК БОЛЕУТОЛЯЮЩЕЕ СРЕДСТВО

Компьютерные игры, использующие технологию VR (виртуальная

Компьютер-друг человека

Компьютер может стать, как врагом воспитания и развития личности,

Компьютер-друг человека

Компьютер может стать, как врагом воспитания и развития личности,

Сигналы опасности

Сигналы опасности

«Способ противодействия интернет угрозам»

«Способ противодействия интернет угрозам»

Уивинг

Уивинг - одно из наиболее распространенных преступлений этого вида, связанное

Уивинг

Уивинг - одно из наиболее распространенных преступлений этого вида, связанное

Повреждение системы. Данная группа объединяет преступления, совершаемые с целью разрушить или изменить данные, являющиеся важными для владельца или многих пользователей системы - объекта несанкционированного доступа.

Объектом подобных атак могут стать компьютеры, соединенные с Интернетом. Маршрутизаторы - компьютеры, определяющие путь, по которому пакеты информации перемещаются по Интернету - аналогичны телефонным коммутаторам и поэтому являются объектами для опытных хакеров, которые хотят нарушить или даже изменить маршрут "трафика" в сети.

Использование вирусов. Применение данного средства повреждения компьютерных систем доступно в настоящее время не только профессиональным программистам, но и людям, обладающим лишь поверхностными познаниями в этой сфере. Во многом это обусловлено доступностью самих вредоносных программ и наличием простой технологии их создания.

Особую опасность представляют злоупотребления, связанные с распространением вирусов через Интернет.

Методы манипуляции.

Сущность методов манипуляции состоит в подмене данных, которая осуществляется, как

Методы манипуляции.

Сущность методов манипуляции состоит в подмене данных, которая осуществляется, как

Вариантом подмены данных является подмена кода.

Рассмотрим некоторые конкретные методы:

Манипуляция с пультом управления. Манипуляция с пультом управления относится к злоупотреблению механическими элементами управления ЭВМ. Характеристика манипуляции с вычислительной техникой заключается в том, что в результате механического воздействия на технические средства машины создаются возможности манипуляции данными.

Некоторые из таких нарушений связаны с компьютерами телефонных

"Троянский конь"- способ, состоящий в тайном введении в чужую программу

"Троянский конь"- способ, состоящий в тайном введении в чужую программу

Действия такого рода часто совершаются сотрудниками, которые стремятся отомстить за несправедливое, по их мнению, отношение к себе, либо оказать воздействие на администрацию предприятия с корыстной целью.

"Логическая бомба" - тайное встраивание в программу набора команд, который должен сработать лишь однажды, но при определенных условиях.

Методы обеспечения защиты информации

Препятствие - метод физического преграждения пути злоумышленнику

Методы обеспечения защиты информации

Препятствие - метод физического преграждения пути злоумышленнику

Управление доступом - метод защиты информации регулированием использования всех ресурсов автоматизированной информационной системы предприятия.

Управление доступом включает следующие функции защиты:

· идентификацию пользователей, персонала и ресурсов информационной системы (присвоение каждому объекту персонального идентификатора);

· аутентификацию (установления подлинности) объекта или субъекта по предъявленному им идентификатору;

· проверку полномочий (проверка соответствия дня недели, времени суток, запрашиваемых ресурсов и процедур установленному регламенту);

· регистрацию обращений к защищаемым ресурсам;

· реагирование (сигнализация, отключение, задержка работ, отказ в запросе при попытках несанкционированных действий).

Маскировка - метод защиты информации в автоматизированной информационной системе предприятия путем ее криптографического закрытия.

Регламентация - метод защиты информации, создающий такие условия автоматизированной обработки,

Регламентация - метод защиты информации, создающий такие условия автоматизированной обработки,

Принуждение - метод защиты информации, при котором пользователи и персонал системы вынуждены соблюдать правила обработки, передачи и использования защищаемой информации под угрозой материальной, административной и уголовной ответственности.

Побуждение - метод защиты информации, который побуждает пользователей и персонал системы не нарушать установленные правила за счет соблюдения сложившихся моральных и этических норм.

Указанные выше методы обеспечения информационной безопасности реализуются с помощью следующих

Указанные выше методы обеспечения информационной безопасности реализуются с помощью следующих

Физические средства защиты предназначены для внешней охраны территории объектов, защиты компонентов автоматизированной информационной системы предприятия и реализуются в виде автономных устройств и систем.

Аппаратные средства защиты - это электронные, электромеханические и другие устройства, непосредственно встроенные в блоки автоматизированной информационной системы или оформленные в виде самостоятельных устройств и сопрягающиеся с этими блоками. Они предназначены для внутренней защиты структурных элементов средств и систем вычислительной техники: терминалов, процессоров, периферийного оборудования, линий связи и т.д.

Основные результаты тестирования современных антивирусов (в скобках - процент обнаруженных вирусов):

Kaspersky

Основные результаты тестирования современных антивирусов (в скобках - процент обнаруженных вирусов):

Kaspersky

DrWeb Security Space 6.0 (99%)

Online Solutions Security Suite 1.5 (97%)

Outpost Security Suite Pro 2010 (97%)

Norton Internet Security 2010 (91%)

Avast! Internet Security 5.0 (91%)

Comodo Internet Security 4.1 (89%)

Avira Premium Security Suite 10.0 (88%)

BitDefender Internet Security 2011 (86%)

ZoneAlarm Internet Security Suite 2010 (86%)

Eset Smart Security 4.2 (76%)

Panda Internet Security 2011 (70%)

G DATA Internet Security 2011 (70%)

McAfee Internet Security 2010 (63%)

AVG Internet Security 9.0 (59%)

F-Secure Internet Security 2010 (57%)

VBA32 Personal 3.12 (55%)

Trend Micro Internet Security 2010 (50%)

PC Tools Internet Security 2010 (49%)

Microsoft Security Essentials 1.0 (29%)

Презентация "Аккустическая система" - скачать презентации по Информатике

Презентация "Аккустическая система" - скачать презентации по Информатике Презентация "ГРАФИКА В PASCAL" - скачать презентации по Информатике

Презентация "ГРАФИКА В PASCAL" - скачать презентации по Информатике Расчет заработной платы: База данных-1

Расчет заработной платы: База данных-1 Безопасный интернет. Игра для 7 - 9-х классов

Безопасный интернет. Игра для 7 - 9-х классов Тестирование

Тестирование Информационное общество

Информационное общество Кодирование информации с помощью знаковых систем

Кодирование информации с помощью знаковых систем ПЯВУ. Основы программирования. Лекция 1. Переменные. Целочисленное деление. Двоичная система счисления

ПЯВУ. Основы программирования. Лекция 1. Переменные. Целочисленное деление. Двоичная система счисления Перестановка и сортировка элементов массива

Перестановка и сортировка элементов массива Триггеры в презентации. Применение. Создание слайдов с триггерами

Триггеры в презентации. Применение. Создание слайдов с триггерами Презентация "Компьютерная графика. Технологии 3D графики. DirectX, OpenGL, Glide, PhysX" - скачать презентации по Информатике

Презентация "Компьютерная графика. Технологии 3D графики. DirectX, OpenGL, Glide, PhysX" - скачать презентации по Информатике Интернет-ресурсы

Интернет-ресурсы Этапы информационных революций. Поколения компьютеров

Этапы информационных революций. Поколения компьютеров Основы построения баз данных (БД). Самостоятельная работа

Основы построения баз данных (БД). Самостоятельная работа 3D моделирование

3D моделирование Windows Forms. Создание графического приложения

Windows Forms. Создание графического приложения Дизайнер интерфейсов

Дизайнер интерфейсов Технология разработки и защиты баз данных

Технология разработки и защиты баз данных Деректер қоры

Деректер қоры Функции в среде Scilab

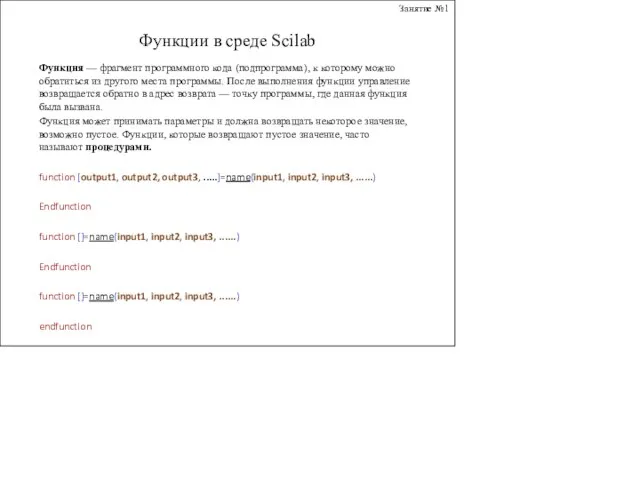

Функции в среде Scilab Кодирование звуковой информации

Кодирование звуковой информации Киберпреступность

Киберпреступность Лабораторная работа. Циклы в С/С++

Лабораторная работа. Циклы в С/С++ Презентация "Анимация (алгоритм создания)" - скачать презентации по Информатике

Презентация "Анимация (алгоритм создания)" - скачать презентации по Информатике Многоуровневые очереди с обратной связью (Multilevel Feedback Queue)

Многоуровневые очереди с обратной связью (Multilevel Feedback Queue) Lua data types

Lua data types Microsoft Excel 2007 – новые возможности. Стандартные функции и работа с ними

Microsoft Excel 2007 – новые возможности. Стандартные функции и работа с ними Симметрия в Paint. Способы построения симметричных геометрических фигур

Симметрия в Paint. Способы построения симметричных геометрических фигур