Содержание

- 2. Что такое информация? РАЗЪЯСНЕНИЕ, ИЗЛОЖЕНИЕ

- 3. Три принципа Целостность данных Конфиденциальность информации Доступность информации для всех авторизованных пользователей

- 4. Основные цели защиты информации Обеспечение физической целостности; Предупреждение несанкционированного получения; Предупреждение несанкционированной модификации; Предупреждение несанкционированного копирования;

- 5. Поговорим о выборе пароля Пароль – конкретно выбранное засекреченное слово или засекреченная строка символов

- 6. Удивительно простой в использовании 1. Подключите USB-диск с RoboForm2Go к любому компьютеру в любой точке Мира.

- 7. Каким образом лучше выбирать составляющие для пароля? Не применять пароль, который является словарным словом. Если есть

- 8. Что такое фишинг? Фишинг – вид интернет-мошенничества, цель которого – получить идентифицированные данные пользователей.

- 9. «Если не сообщите данные в течении недели, вы будете заблокированы» «Если хотите обезопасить себя от фишинга,

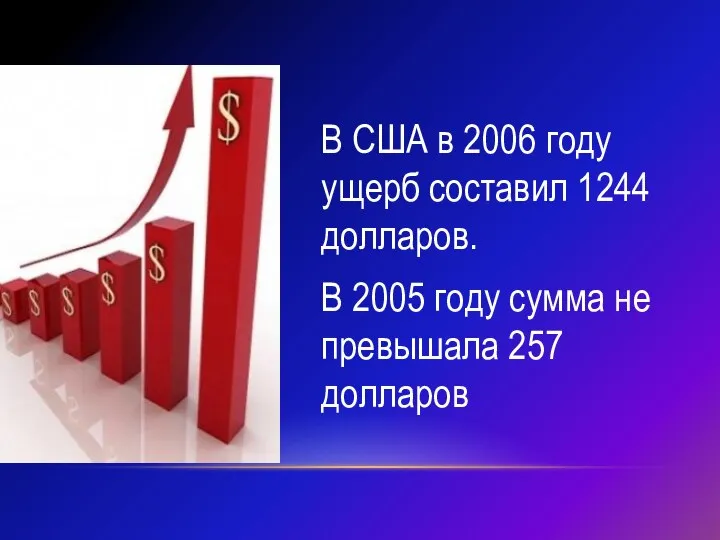

- 10. В США в 2006 году ущерб составил 1244 долларов. В 2005 году сумма не превышала 257

- 11. Вирусы и антивирусные программы Способность к саморазмножению; Высокой скорости распространения; Избирательности поражаемых систем; Трудности борьбы с

- 12. Компьютерный вирус - Это программа, которая может создавать свои копии и внедрять их в файлы, загрузочные

- 13. Как называет себя человек, который «пишет» вирусы? ВИРЬМЕЙКЕР

- 14. Как может попасть на пк вредоносная программа? Глобальная сеть Internet Электронная почта Локальная сеть Компьютеры «общего

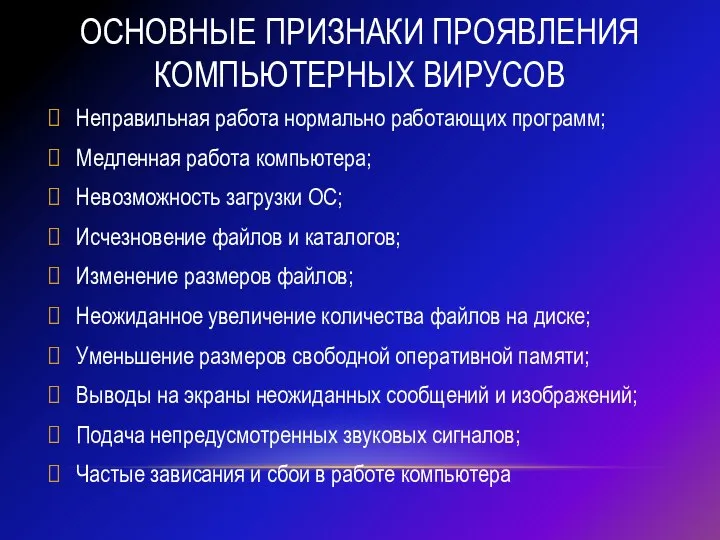

- 15. Основные признаки проявления компьютерных вирусов Неправильная работа нормально работающих программ; Медленная работа компьютера; Невозможность загрузки ОС;

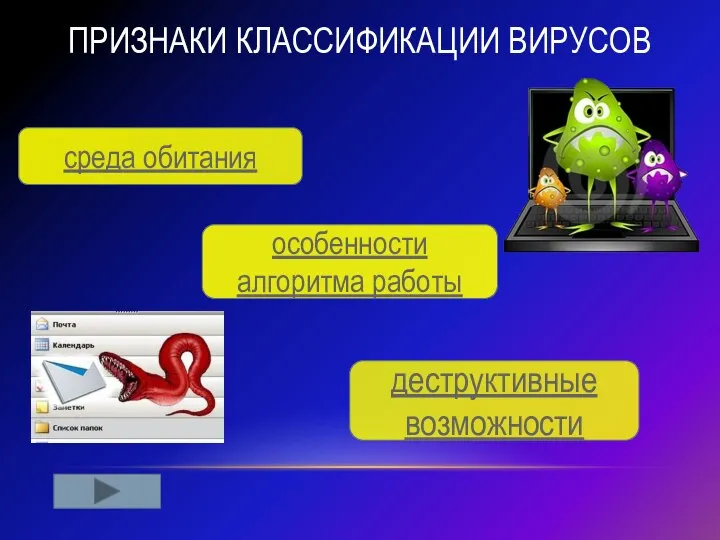

- 16. Признаки классификации вирусов среда обитания особенности алгоритма работы деструктивные возможности

- 17. загрузочные СРЕДА ОБИТАНИЯ файловые сетевые макро

- 18. неопасные ДЕСТРУКТИВНЫЕ ВОЗМОЖНОСТИ безвредные очень опасные опасные

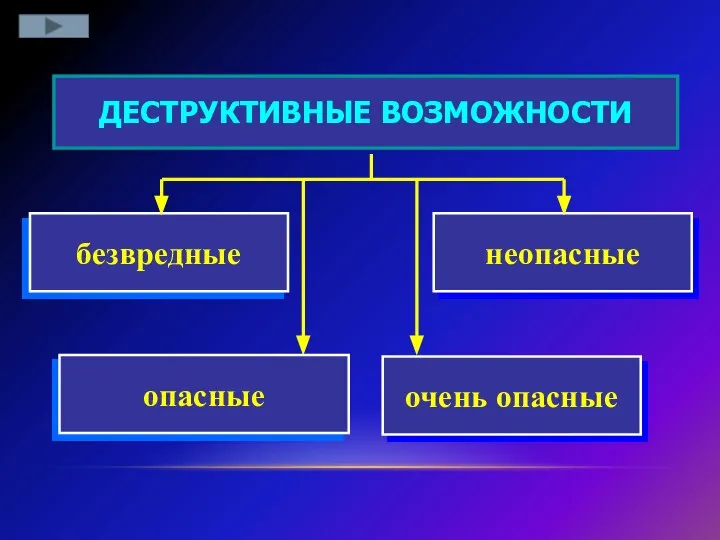

- 19. Стелс (невидимка) Алгоритм работы Простейшие Полиморфные (мутанты) Спутники (компаньоны) Трояны Черви

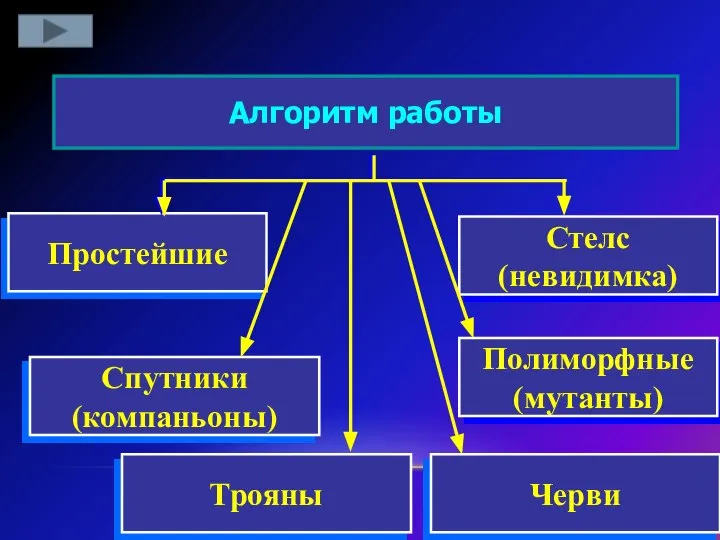

- 20. Антивирусная программа Программа, позволяющая выявлять вирусы, лечить зараженные файлы и диски, обнаруживать и предотвращать подозрительные действия.

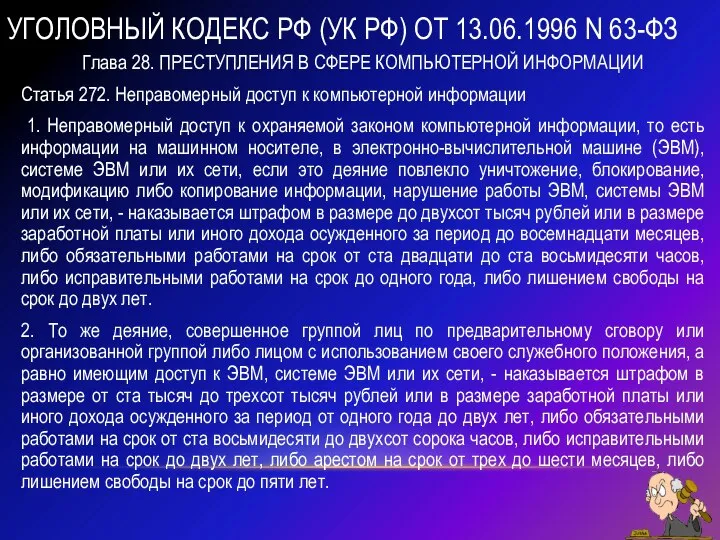

- 22. Уголовный кодекс РФ (УК РФ) от 13.06.1996 N 63-ФЗ Глава 28. ПРЕСТУПЛЕНИЯ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ

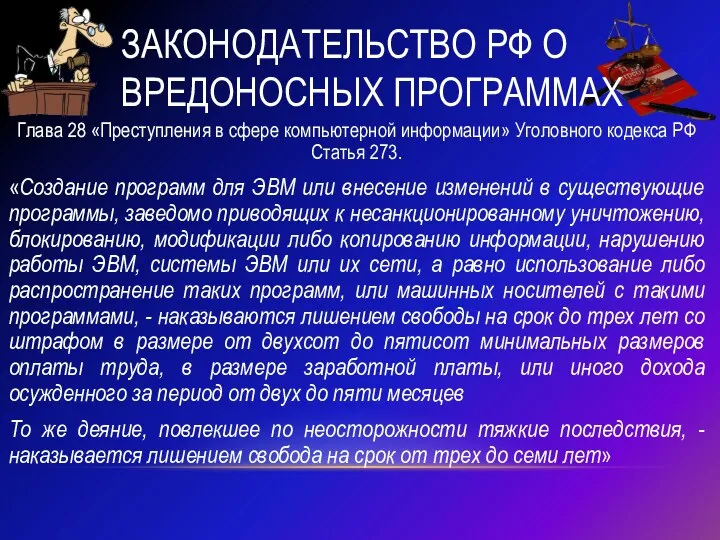

- 23. Законодательство РФ о вредоносных программах Глава 28 «Преступления в сфере компьютерной информации» Уголовного кодекса РФ Статья

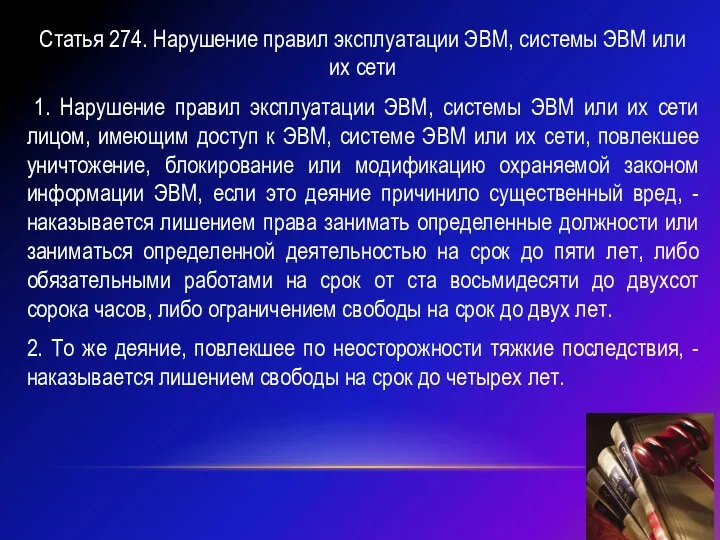

- 24. Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети 1. Нарушение правил эксплуатации ЭВМ,

- 26. Скачать презентацию

Компьютерные программы

Компьютерные программы Сети. Инструменты

Сети. Инструменты Быстрый старт полноценного магазина

Быстрый старт полноценного магазина Панели инструментов программы Autocad-2014

Панели инструментов программы Autocad-2014 Журнал регистрации заявлений: просмотр и настройка

Журнал регистрации заявлений: просмотр и настройка Курс Unity 3D. Создание лифта в Blender или Maya. Импортирование и запуск элеватора

Курс Unity 3D. Создание лифта в Blender или Maya. Импортирование и запуск элеватора Мастер-класс Фандрайзинг в деятельности ТОС

Мастер-класс Фандрайзинг в деятельности ТОС Инструкция по установке и настройке приложения Bandicam

Инструкция по установке и настройке приложения Bandicam Правильный арбитраж через Инстаграм. План выступления

Правильный арбитраж через Инстаграм. План выступления Программирование на языке высокого уровня (C++)

Программирование на языке высокого уровня (C++) Системное ПО

Системное ПО Космический бой

Космический бой Компьютерные сети. Топология сетей

Компьютерные сети. Топология сетей Сортировка расчёской

Сортировка расчёской Цифровая электронная подпись

Цифровая электронная подпись Презентация на тему Понятие алгоритма. Виды алгоритмов

Презентация на тему Понятие алгоритма. Виды алгоритмов Компьютерные технологии исследования и оптимизации автоматизированных электроприводов

Компьютерные технологии исследования и оптимизации автоматизированных электроприводов Поиск эмпирических данных для написания магистерской диссертации. Вводная по базам данных. Лекция 1

Поиск эмпирических данных для написания магистерской диссертации. Вводная по базам данных. Лекция 1 Информационная безопасность

Информационная безопасность Моделирование и формализация. (Урок 15)

Моделирование и формализация. (Урок 15) Устройство компьютера. Тест

Устройство компьютера. Тест Лого по желанию. Название проекта

Лого по желанию. Название проекта Hadoop MapReduce. Лекция 8

Hadoop MapReduce. Лекция 8 Властивості задачі лінійного програмування

Властивості задачі лінійного програмування Презентация Локальные и глобальные компьютерные сети

Презентация Локальные и глобальные компьютерные сети  Функции. Начальные сведения. С / С++. Тема 04

Функции. Начальные сведения. С / С++. Тема 04 Библиотечный каталог

Библиотечный каталог Справочник клиента TNT

Справочник клиента TNT