Содержание

- 2. Дмитрий Владимирович Курбатский старший преподаватель каф. ихтиологии и гидробиологии, научный сотрудник ЛМБ БИ ТГУ, магистр биологии

- 3. Ссылки по теме Математический аппарат и алгоритмы криптографии (сайт СПб ГУ ИТМО) Общество шифропанков – www.cypherpunks.ru

- 4. Блок 1 Из истории шифров

- 5. Термины Алфавит – непустое множество дискретной природы (конечное либо счётное). Символ – элемент алфавита. Формальная грамматика

- 6. Шифр Имеет ключ Подчиняется принципам Керкгоффса != кодирование

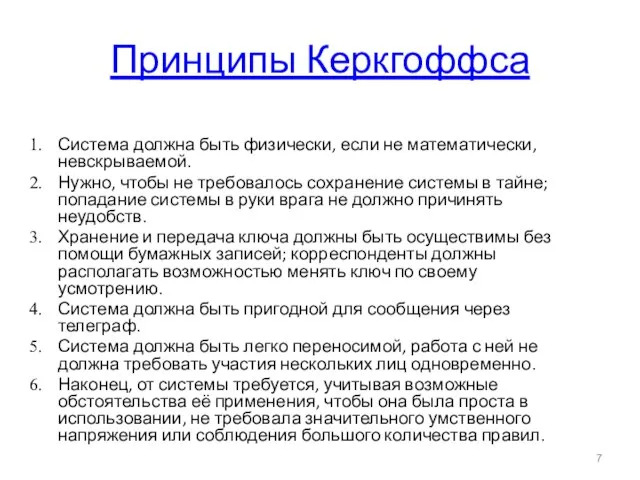

- 7. Принципы Керкгоффса Система должна быть физически, если не математически, невскрываемой. Нужно, чтобы не требовалось сохранение системы

- 8. Кодирование – процесс преобразования сигнала из формы, удобной для непосредственного использования информации, в форму, удобную для

- 9. Шифры подстановки Одноалфавитный шифр подстановки (шифр простой замены) — шифр, при котором каждый символ открытого текста

- 10. Варианты Однозвучный шифр (омофоническая замена) подстановки похож на одноалфавитный за исключением того, что символ открытого текста

- 11. Шифры перестановки Скитала

- 12. Шифры перестановки Поворотная решётка

- 13. Взлом простых шифров частотный анализ семантический анализ вычисление длины ключа

- 14. Связанные понятия Закон Ципфа – эмпирическая закономерность распределения частоты слов естественного языка Если все слова языка

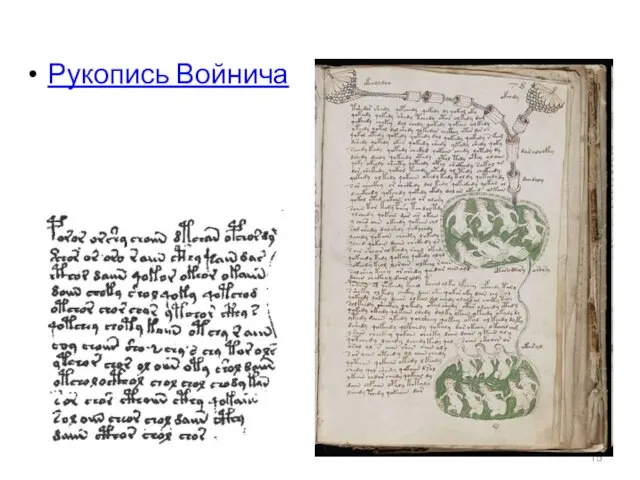

- 15. Рукопись Войнича

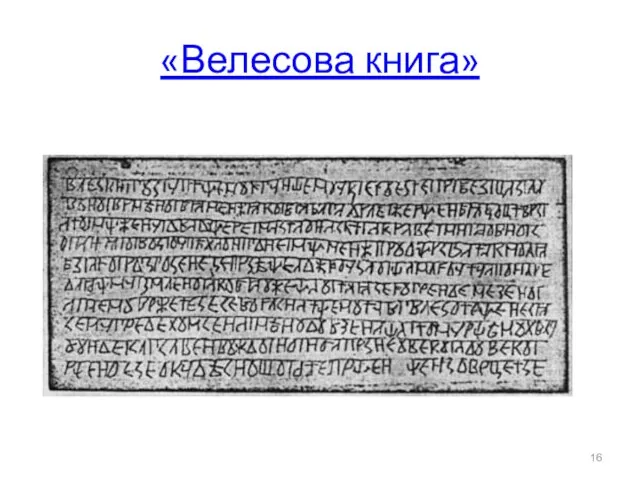

- 16. «Велесова книга»

- 17. Связанные понятия Частотный словарь Список Сводеша Марковские цепи

- 18. Блок 2 Современные аспекты криптографии

- 19. Термины Криптогра́фия — наука о методах обеспечения конфиденциальности и аутентичности информации. Криптоанализ — наука, изучающая математические

- 20. Термины Открытый (исходный) текст — данные (не обязательно текстовые), передаваемые без использования криптографии. Шифротекст, шифрованный (закрытый)

- 21. Термины Шифрование — процесс нормального применения криптографического преобразования открытого текста на основе алгоритма и ключа, в

- 22. Термины Аутентифика́ция (Authentication) — процедура проверки подлинности. Авторизация – процедура предоставления субъекту определённых прав. Идентификация –

- 23. Проблемы Проблема конфиденциальности — проблема защиты информации от ознакомления с ее содержимым со стороны лиц, не

- 24. Контрольные суммы (3+0+0+0+0+7+4) + (2+0+0+0+3+7)*3 = 50 50 mod 10 = 0 => код считан верно

- 25. Хэширование hashing преобразование по определённому алгоритму входного массива данных произвольной длины в выходную битовую строку фиксированной

- 26. Требования Необратимость: для заданного значения хеш-функции должно быть вычислительно неосуществимо найти соответствующий блок данных. Стойкость к

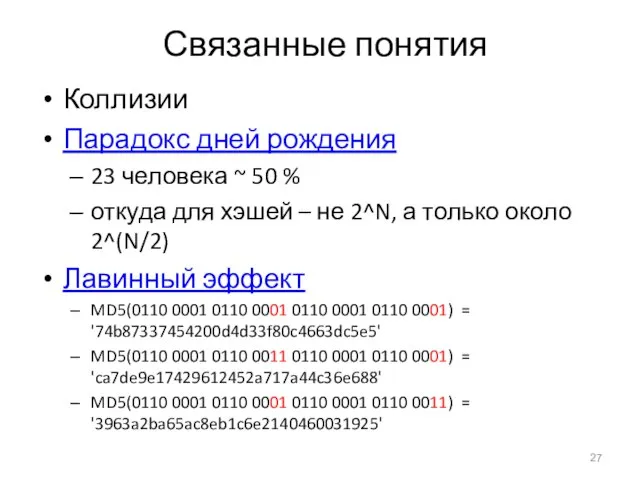

- 27. Связанные понятия Коллизии Парадокс дней рождения 23 человека ~ 50 % откуда для хэшей – не

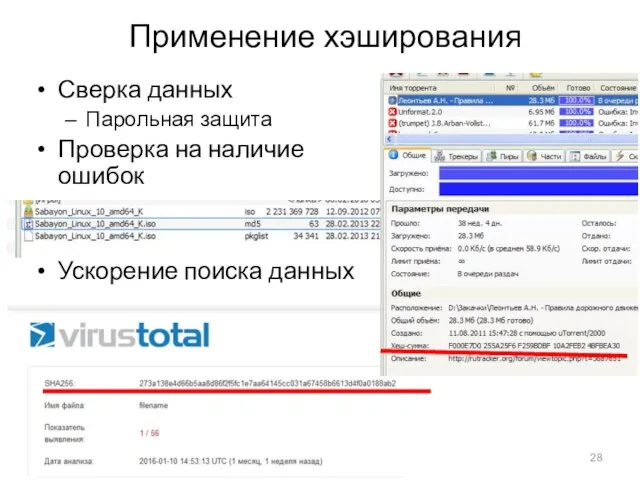

- 28. Применение хэширования Сверка данных Парольная защита Проверка на наличие ошибок Ускорение поиска данных

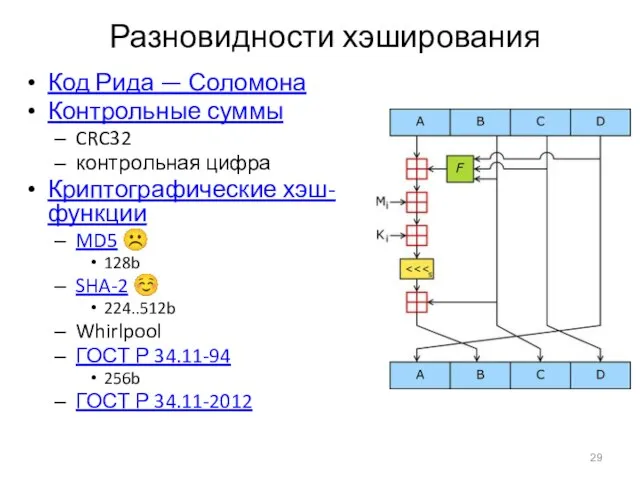

- 29. Разновидности хэширования Код Рида — Соломона Контрольные суммы CRC32 контрольная цифра Криптографические хэш-функции MD5 ☹ 128b

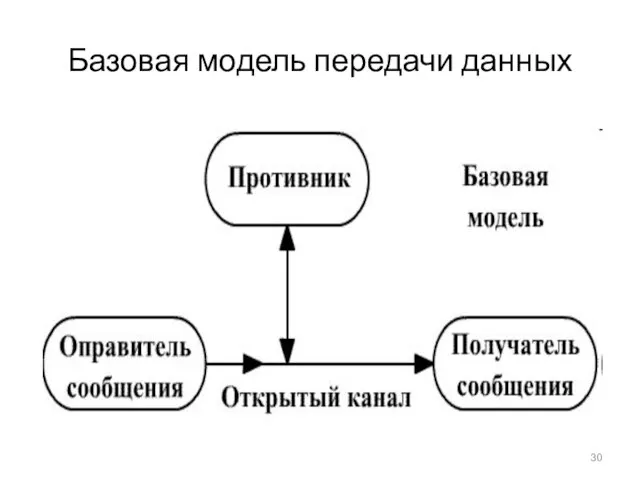

- 30. Базовая модель передачи данных

- 31. Перехват данных активный пассивный

- 32. Немного терминологии Гаммирование функция XOR 0111 ⊕ 1100 = 1011 вычеты по модулю (2+10) mod 11

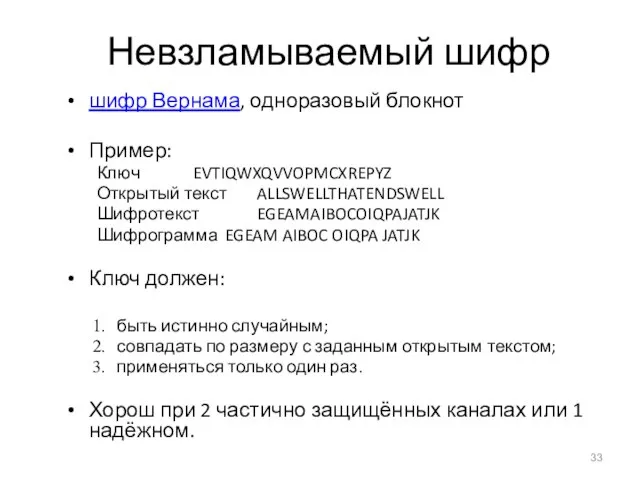

- 33. Невзламываемый шифр шифр Вернама, одноразовый блокнот Пример: Ключ EVTIQWXQVVOPMCXREPYZ Открытый текст ALLSWELLTHATENDSWELL Шифротекст EGEAMAIBOCOIQPAJATJK Шифрограмма EGEAM

- 34. Машина Лоренца

- 35. Машина «Энигма» Криптологическая бомба

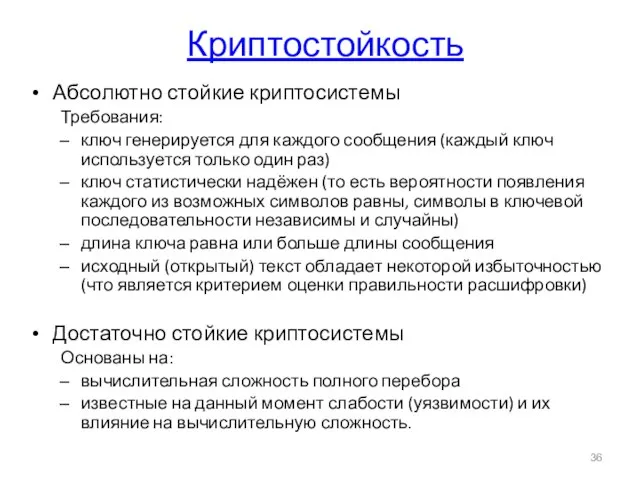

- 36. Криптостойкость Абсолютно стойкие криптосистемы Требования: ключ генерируется для каждого сообщения (каждый ключ используется только один раз)

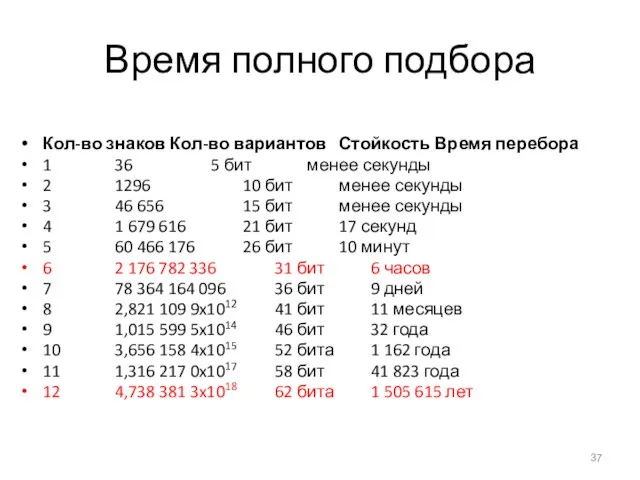

- 37. Время полного подбора Кол-во знаков Кол-во вариантов Стойкость Время перебора 1 36 5 бит менее секунды

- 38. Оценка секретных систем Количество секретности Объем ключа Сложность операции зашифрования и расшифрования Разрастание числа ошибок Увеличение

- 39. По типу Симметричный шифр – использует один ключ для шифрования и дешифрования. Асимметричный шифр – использует

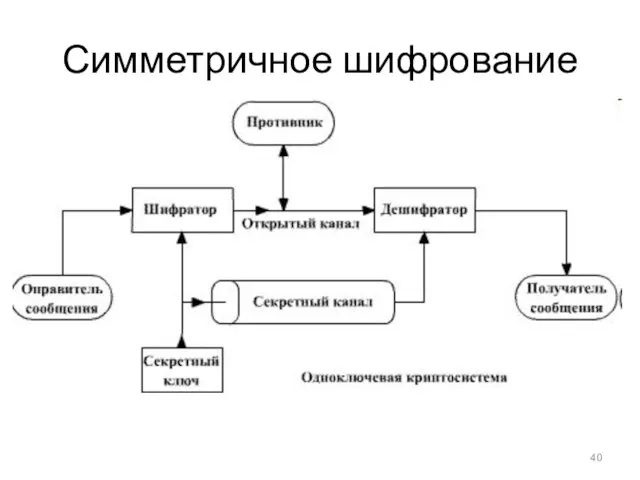

- 40. Симметричное шифрование

- 41. По поточности Блочный шифр – шифрует сразу целый блок текста, выдавая шифротекст после получения всей информации.

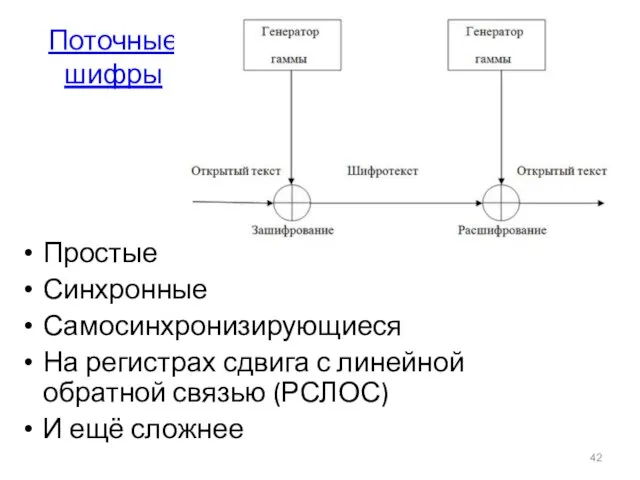

- 42. Поточные шифры Простые Синхронные Самосинхронизирующиеся На регистрах сдвига с линейной обратной связью (РСЛОС) И ещё сложнее

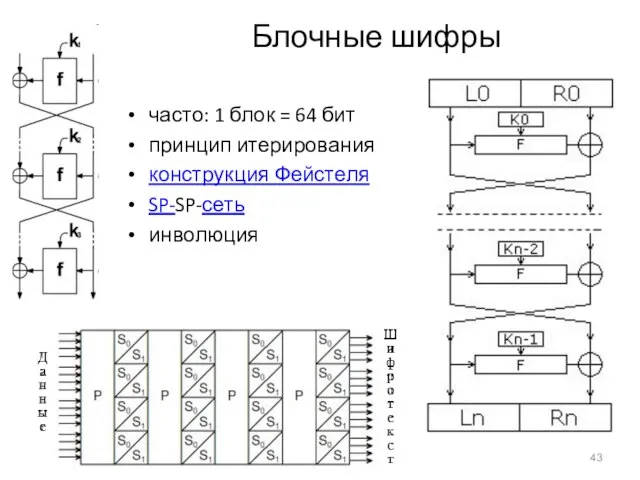

- 43. Блочные шифры часто: 1 блок = 64 бит принцип итерирования конструкция Фейстеля SP-SP-сеть инволюция

- 44. Стандарт Стандарт DES data encryption standard блочный, 64 бит ключ – 56 бит (64 бит включают

- 45. Схема DES

- 46. AES Advanced Encryption Standard блочный, 128 бит ключ – 128..256 бит SP-сеть 10..14 раундов современный стандарт

- 47. ГОСТ 28147-89 блочный, 64 бита ключ – 256 бит 32 итерации включает циклический сдвиг стандарт России

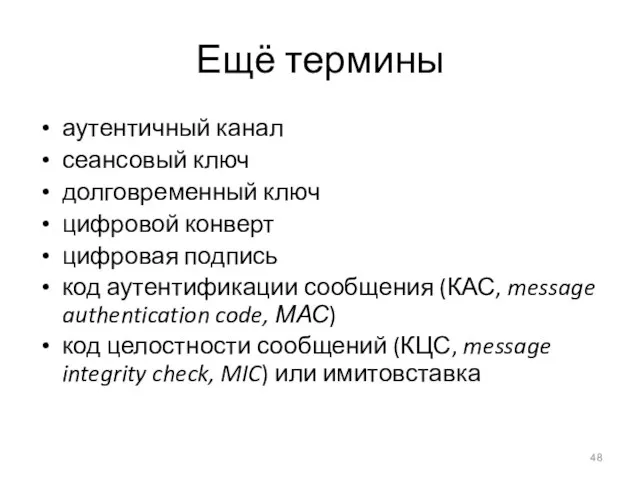

- 48. Ещё термины аутентичный канал сеансовый ключ долговременный ключ цифровой конверт цифровая подпись код аутентификации сообщения (КАС,

- 49. Алгоритм Диффи – Хеллмана Очень хорошая статья на тему.

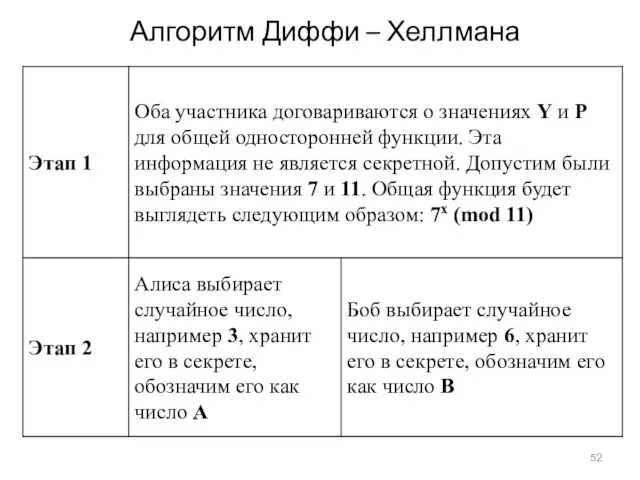

- 50. Алгоритм Диффи – Хеллмана Уитфилд Диффи Bailey Whitfield 'Whit' Diffie Ма́ртин Хе́ллман Martin E. Hellman

- 51. Алгоритм Диффи – Хеллмана Алгоритм обмена ключами Односторонняя функция f(x)=Yx (mod P) Пример: 22 (mod 3)

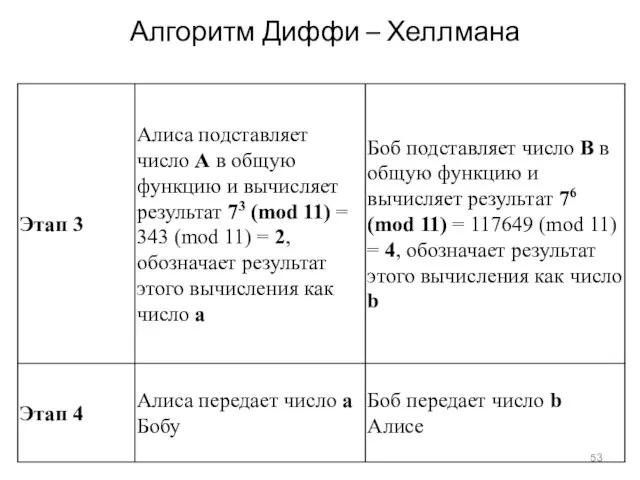

- 52. Алгоритм Диффи – Хеллмана

- 53. Алгоритм Диффи – Хеллмана

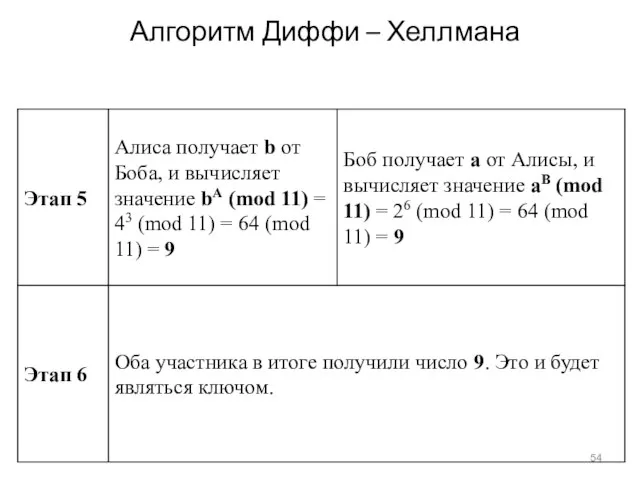

- 54. Алгоритм Диффи – Хеллмана

- 55. Алгоритм Диффи – Хеллмана Чтобы получить ключ, необходимо знать Значения a и P, и секретное число

- 56. Ассиметричное шифрование Асимметричный шифр, двухключевой шифр, шифр с открытым ключом — шифр, в котором используются два

- 57. Ассиметричное шифрование

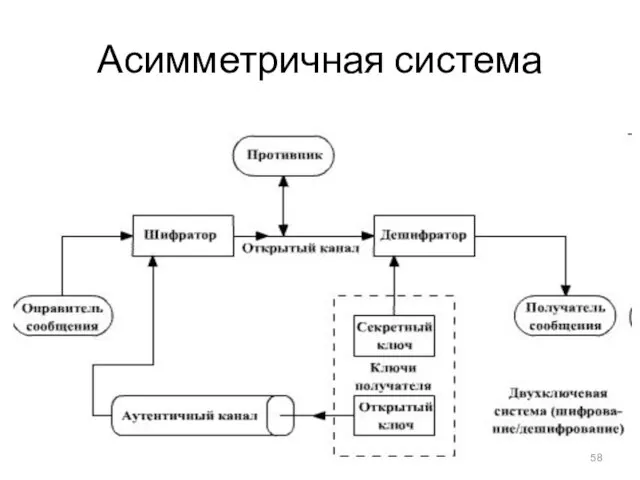

- 58. Асимметричная система

- 59. Асимметричная система

- 60. Применение АС Как самостоятельное средство для защиты передаваемой и хранимой информации. Как средство распределения ключей. Как

- 61. Преимущества АС Не нужно предварительно передавать секретный ключ по надёжному каналу. Только одной стороне известен ключ

- 62. Недостатки АС В алгоритм сложнее внести изменения. Более длинные ключи. Шифрование-расшифрование с использованием пары ключей проходит

- 63. Связанные понятия Задача дискретного логарифмирования (EGSA) Задача факторизацииЗадача факторизации, то есть разложения числа на простые множители

- 64. Асимметричные алгоритмы RSA (Rivest-Shamir-Adleman) используется в PGP, S/MIME, TLS/SSL, IPSEC/IKE DSA (Digital Signature Algorithm) Elgamal (Шифросистема

- 65. Гибридные криптосистемы

- 66. Методы взлома Криптоанализ дифференциальный линейный Полный перебор метод ветвей и границ распределённые вычисления радужные таблицы Социальная

- 67. Методы криптоанализа Атака на основе шифротекста Атака на основе открытых текстов и соответствующих шифротекстов Атака на

- 68. Блок 3 Практические аспекты криптографии

- 69. Способы аутентификации Прямая передача пароля Использование хэша в т.ч. через cookie Использование шифрования

- 70. Способы взлома и кражи данных в сетях Сниффинг Фишинг Подмена IP-адресов Подмена DNS Воровство cookie Кейлоггеры

- 71. Защита WiFi Парольная защита WEP ☹ WPA / WPA2 PSK ☺ Скрытие SSID Привязка по MAC

- 72. HTTPS SSL (secure sockets layer — уровень защищённых сокетов) TLS (Transport Layer Security — безопасность транспортного

- 73. VPN Virtual Private Network виртуальная частная сеть

- 74. SSH — сетевой протокол прикладного уровня, позволяющий производить удалённое управление операционной системой и туннелирование TCP-соединений.

- 75. Шифропанк Статья про скрытие Статья про скрытие IP Ещё одна

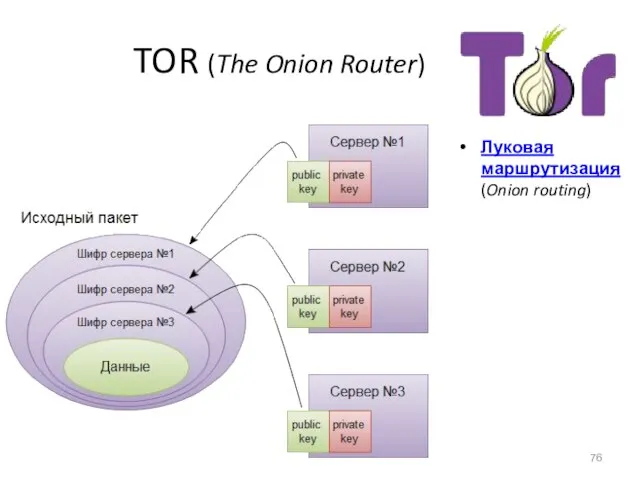

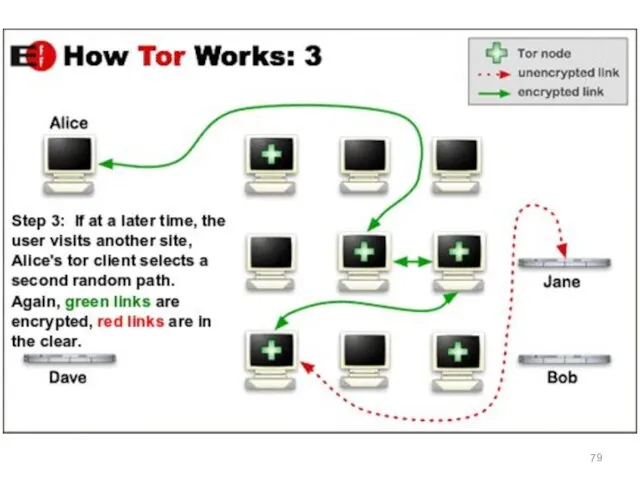

- 76. TOR (The Onion Router) Луковая маршрутизация (Onion routing)

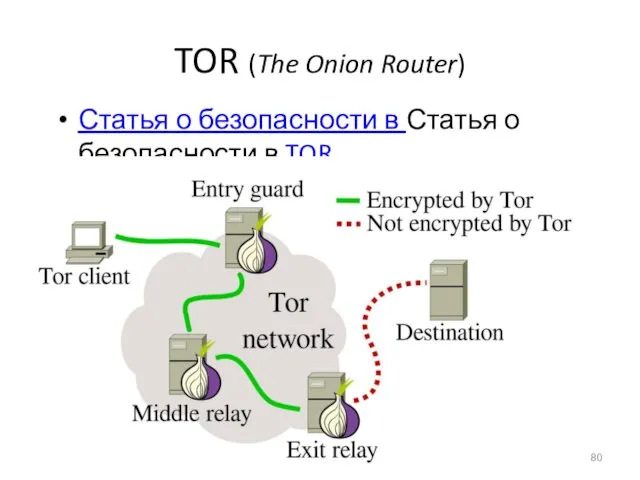

- 80. TOR (The Onion Router) Статья о безопасности в Статья о безопасности в TOR

- 81. I2P invisible internet project, IIP чесночная маршрутизация Сеть оверлейная устойчивая анонимная

- 82. Электронная цифровая подпись Назначение Контроль целостности передаваемого документа: при любом случайном или преднамеренном изменении документа подпись

- 83. Термины Имитозащита — защита от навязывания ложной информации. Имитозащита достигается обычно за счет включения в пакет

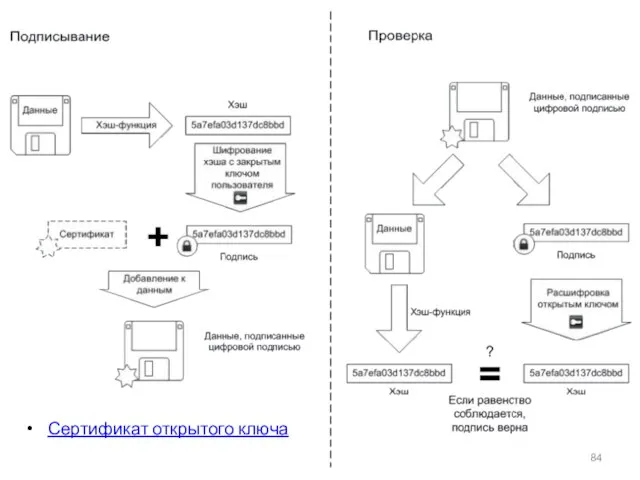

- 84. Сертификат открытого ключа

- 86. Биткойны Сатоши Накамото, 2008 г. Биткойн сатоши 1 сатоши = 0.00000001 BTC блокчейн (blockchain) кошелёк (wallet)

- 87. Майнинг биткойнов

- 88. Биткойны Плюсы Нет инфляции Анонимность и приватность Децентрализованность Высокая скорость Публичность передвижения Не требуется регистрация Сверхмалые

- 89. Стеганография Голова раба RarJpeg RubberhoseFS

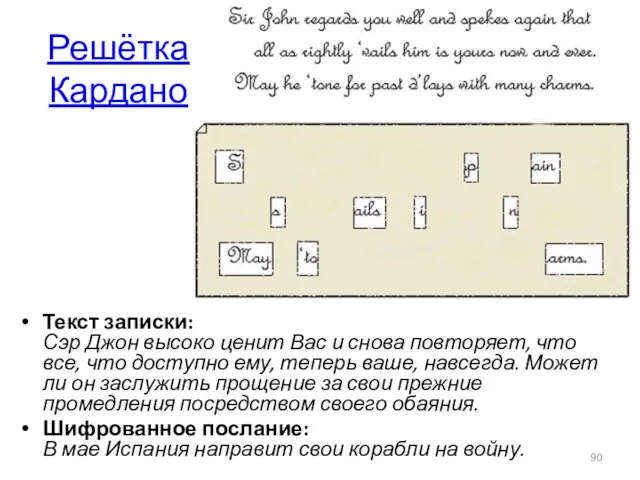

- 90. Решётка Кардано Текст записки: Сэр Джон высоко ценит Вас и снова повторяет, что все, что доступно

- 91. Взлом программ Реверсивный инжиниринг Грязный хак Замена библиотеки Генератор паролей Дыры Сервер паролей Защита от взлома

- 92. Трояны-шифровальщики это очень, очень плохо.

- 93. Расшифровка генома Гены Экзоны Интроны Повторы тандемные повторы диспергированные повторы Транспозоны ретротранспозоны ДНК транспозоны Псевдогены

- 94. Ещё интересное Поросячья латынь Isthay isay anay examplay ofay Oghay Atinlay. Asay ouyay ancay eesay, it’say

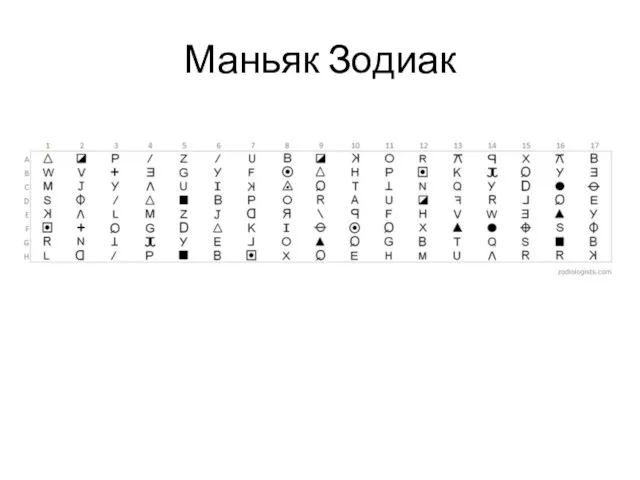

- 95. Маньяк Зодиак

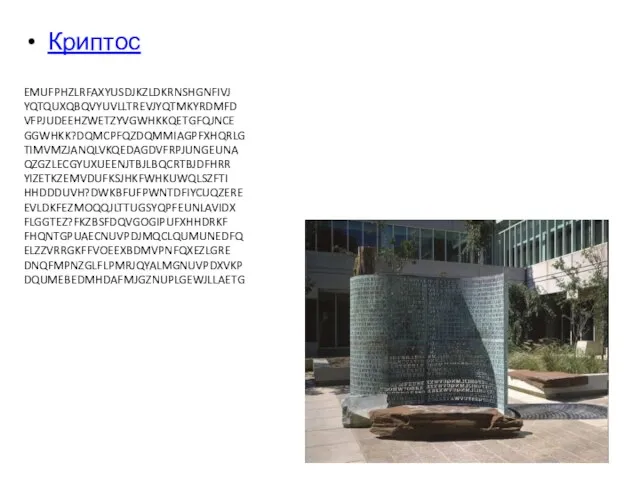

- 96. Криптос EMUFPHZLRFAXYUSDJKZLDKRNSHGNFIVJ YQTQUXQBQVYUVLLTREVJYQTMKYRDMFD VFPJUDEEHZWETZYVGWHKKQETGFQJNCE GGWHKK?DQMCPFQZDQMMIAGPFXHQRLG TIMVMZJANQLVKQEDAGDVFRPJUNGEUNA QZGZLECGYUXUEENJTBJLBQCRTBJDFHRR YIZETKZEMVDUFKSJHKFWHKUWQLSZFTI HHDDDUVH?DWKBFUFPWNTDFIYCUQZERE EVLDKFEZMOQQJLTTUGSYQPFEUNLAVIDX FLGGTEZ?FKZBSFDQVGOGIPUFXHHDRKF FHQNTGPUAECNUVPDJMQCLQUMUNEDFQ ELZZVRRGKFFVOEEXBDMVPNFQXEZLGRE DNQFMPNZGLFLPMRJQYALMGNUVPDXVKP DQUMEBEDMHDAFMJGZNUPLGEWJLLAETG

- 98. Скачать презентацию

Компьютерный вирус: FLAME

Компьютерный вирус: FLAME L'apprentissage à portée de main! Qu'est-ce que le eLearning

L'apprentissage à portée de main! Qu'est-ce que le eLearning Решение задач на кодирование графической информации Подготовка к ЕГЭ

Решение задач на кодирование графической информации Подготовка к ЕГЭ Аттестационная работа. Образовательная программа элективного курса. Программирование

Аттестационная работа. Образовательная программа элективного курса. Программирование Создание универсального строительного калькулятора по расчету стоимости постройки гаража

Создание универсального строительного калькулятора по расчету стоимости постройки гаража Решение задач на компьютере. 9 класс

Решение задач на компьютере. 9 класс Презентация "Магнитный принцип записи/считывания информации" - скачать презентации по Информатике

Презентация "Магнитный принцип записи/считывания информации" - скачать презентации по Информатике Мова HTML

Мова HTML Создание слайдов с триггерами. Применение

Создание слайдов с триггерами. Применение Аппаратные средства компьютера

Аппаратные средства компьютера MX-B200 MX-B201D

MX-B200 MX-B201D Совмещение изображений

Совмещение изображений Software Quality Assurance and Testing Practice

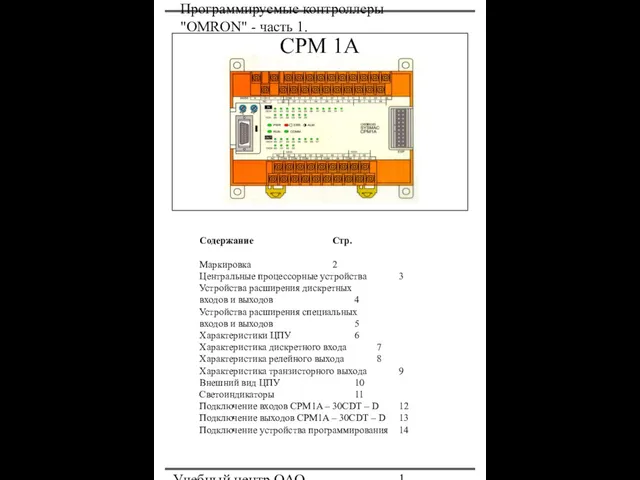

Software Quality Assurance and Testing Practice Программируемые контроллеры OMRON - часть 1. CPM 1A

Программируемые контроллеры OMRON - часть 1. CPM 1A Абстрактный тип данных Список

Абстрактный тип данных Список Интенсив. Карнилов, Якунин. Написание постов

Интенсив. Карнилов, Якунин. Написание постов Базы данных в Delphi

Базы данных в Delphi  Лекция 5. Протоколы транспортного уровня

Лекция 5. Протоколы транспортного уровня Информационно-библиографический отдел в библиотеке им. А.С. Пушкина

Информационно-библиографический отдел в библиотеке им. А.С. Пушкина Передача информации

Передача информации Предложения Совета при Президенте РФ по развитию гражданского общества и правам человека

Предложения Совета при Президенте РФ по развитию гражданского общества и правам человека Сетевые средства Windows

Сетевые средства Windows Методы и средства защиты информации в сети

Методы и средства защиты информации в сети Запрос и отчёты в базах данных

Запрос и отчёты в базах данных Всероссийский конкурс. Учебный 2022 год с Марусей

Всероссийский конкурс. Учебный 2022 год с Марусей Создание приложения с системой умного поиска. MIMPI

Создание приложения с системой умного поиска. MIMPI Single-row functions

Single-row functions Вспоминалки. Доступ к свойствам и методам

Вспоминалки. Доступ к свойствам и методам