3.Угрозы безопасности информации, АС и субъектов информационных отношений. Основные источники угроз.

Стадии атаки:

•Рекогносцировка: сбор данных об объекте атаки (тип и версия ОС, список пользователей, зарегистрированных в системе, сведе-ния об используемом прикладном ПО и др. При этом в качестве объектов атак могут выступать рабочие станции пользователей, серверы, а также коммуникационное оборудование АС);

• Вторжение в АС: НСД к ресурсам тех узлов АС, по отношению к которым совершается атака;

•Атакующее воздействие на АС: направлено на достижение це-лей, ради которых предпринималась атака (нарушение работоспо-собности АС, кража КИ, хранимой в системе, удаление или моди-фикация данных системы и др., действия на удаление следов присутствия в АС);

•Дальнейшее развитие атаки: выполнение действий, которые направлены на продолжение атаки на ресурсы других узлов АС.

Моделирование. § 16. Списки и деревья

Моделирование. § 16. Списки и деревья Презентация "Форматы графических файлов" - скачать презентации по Информатике__

Презентация "Форматы графических файлов" - скачать презентации по Информатике__ ОДНОМЕРНЫЕ МАССИВЫ УРОК ИЗУЧЕНИЯ НОВОГО МАТЕРИАЛА

ОДНОМЕРНЫЕ МАССИВЫ УРОК ИЗУЧЕНИЯ НОВОГО МАТЕРИАЛА Формирование изображения на экране компьютера

Формирование изображения на экране компьютера Базы данных. СУБД. Модели представления данных

Базы данных. СУБД. Модели представления данных Организация корпоративной защиты от вредоносных программ Алексей Неверов Пермский государственный университет, кафедра Процес

Организация корпоративной защиты от вредоносных программ Алексей Неверов Пермский государственный университет, кафедра Процес СОЗДАНИЕ СЛОЖНЫХ АНИМИРОВАННЫХ РИСУНКОВ В POWER POINT, С ИСПОЛЬЗОВАНИЕМ ПРОСТЫХ АНИМИРОВАННЫХ ЭФФЕКТОВ Автор: Фролова М.Е. учите

СОЗДАНИЕ СЛОЖНЫХ АНИМИРОВАННЫХ РИСУНКОВ В POWER POINT, С ИСПОЛЬЗОВАНИЕМ ПРОСТЫХ АНИМИРОВАННЫХ ЭФФЕКТОВ Автор: Фролова М.Е. учите Транзакции. Часть 2

Транзакции. Часть 2 Как устроен компьютер. 5 класс

Как устроен компьютер. 5 класс Язык программирования - SQL

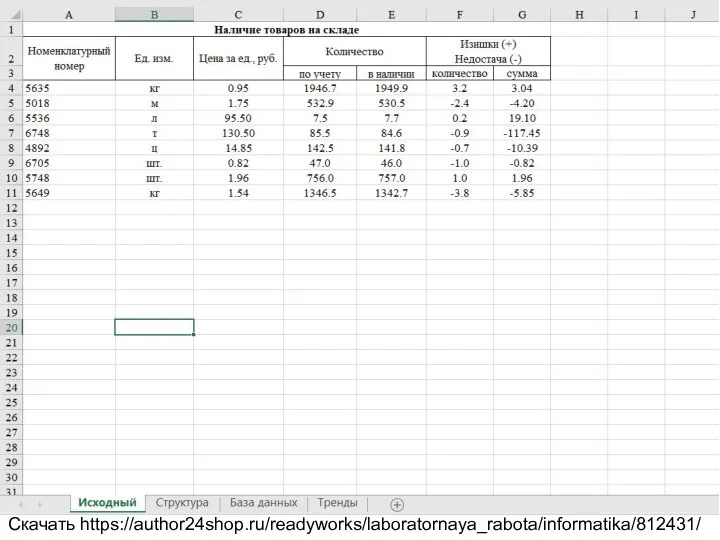

Язык программирования - SQL Наличие товаров на складе

Наличие товаров на складе Программирование и разработка веб-приложений. Использование Python для работы с базой данных

Программирование и разработка веб-приложений. Использование Python для работы с базой данных Представления об объектах окружающего мира. 8 класс

Представления об объектах окружающего мира. 8 класс Знакомство с каскадными таблицами стилей. Опорный конспект с заданиями Учитель информатики ГБОУ СОШ № 411 «Гармония» с углубленн

Знакомство с каскадными таблицами стилей. Опорный конспект с заданиями Учитель информатики ГБОУ СОШ № 411 «Гармония» с углубленн Алгебра логики. Логические операции, построение таблиц истинности. Подготовка к самостоятельной работе

Алгебра логики. Логические операции, построение таблиц истинности. Подготовка к самостоятельной работе ECE 250. Algorithms and Data Structures. Lists

ECE 250. Algorithms and Data Structures. Lists Алгоритмы обработки информации

Алгоритмы обработки информации Blender In your life

Blender In your life Algebra relacyjna. Wprowadzenie do systemów baz danych

Algebra relacyjna. Wprowadzenie do systemów baz danych IT технологии в музее. Исторический обзор

IT технологии в музее. Исторический обзор Разработка web-приложений P2p BlockChain

Разработка web-приложений P2p BlockChain Управление и кибернетика. Управление с обратной связью

Управление и кибернетика. Управление с обратной связью Базовые информационные процессы (лекция 3 - 4)

Базовые информационные процессы (лекция 3 - 4) Создание других объектов схемы

Создание других объектов схемы Работа с ПЛК cерий BX и BC

Работа с ПЛК cерий BX и BC Комплексная автоматизация медицинского учреждения и лабораторной службы в современных условиях

Комплексная автоматизация медицинского учреждения и лабораторной службы в современных условиях омпьютерная

омпьютерная Основные конструкции языка VBA

Основные конструкции языка VBA