Организация корпоративной защиты от вредоносных программ Алексей Неверов Пермский государственный университет, кафедра Процес

Содержание

- 2. Вредоносные программы Вирусы («классические» вирусы) Файловые Загрузочные Программы-черви Программы-трояны («троянские кони») Вредоносные программы смешанного типа

- 3. Вирусы Для распространения используют код, прикрепленный к объекту-носителю (программе, документу, загрузочной области и т.д.) Выполняют вредоносные

- 4. Программы-трояны Безобидные с виду программы, выполняющие полезные действия, но содержащие вредоносный код Основной способ распространения –

- 5. Программы-черви Программы, способные к самостоятельному копированию по сети Не требуют объекта-носителя Выполняют вредоносные действия Используют огромное

- 6. Характеристики вредоносных программ Целевая среда Объект-носитель Механизм передачи Вредоносные действия Механизмы активации Механизмы защиты

- 7. Целевая среда Устройства Операционные системы Приложения

- 8. Объект-носитель Исполняемые файлы Скрипты Макросы Загрузочные области носителей информации

- 9. Механизмы передачи Съемные носители Общие сетевые диски Сканирование сети Одноранговые сети Электронная почта Уязвимости удаленного доступа

- 10. Вредоносные действия Создание лазеек Порча, уничтожение информации Хищение данных Отказы в обслуживании (DoS), в т.ч. Распределенные

- 11. Механизмы активации Ручной, в т.ч. Социальная инженерия Полуавтоматический Автоматический По таймеру (часовой механизм) По событию (логические

- 12. Антивирусное ПО Защита систем от угроз, связанных с действиями вредоносных программ Методы работы Поиск сигнатур Эвристический

- 13. Модели организации защиты от вредоносных программ

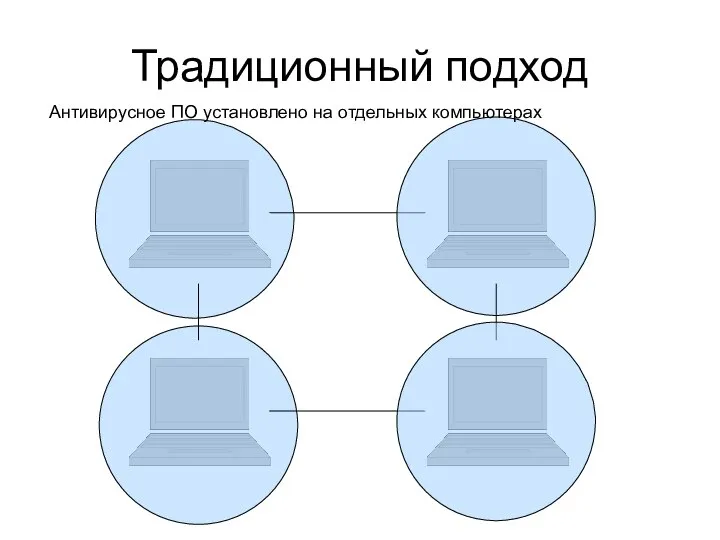

- 14. Традиционный подход Антивирусное ПО установлено на отдельных компьютерах

- 15. Многоуровневые системы защиты Выделяется несколько уровней защиты Для того, чтобы сработал уровень k, необходимо, чтобы вредоносная

- 16. Этапы формирования МСЗ оценка рисков, связанных с угрозами от ВП; определение уровней защиты; проработка углубленной модели

- 17. Оценка рисков Определение векторов угроз; Анализ средств защиты, используемых на каждом из векторов; Анализ степени защищенности.

- 18. Векторы угроз внешние сети; гостевые клиенты; мобильные клиенты; исполняемые файлы; документы; электронная почта; съемные носители информации;

- 19. Уровни защиты данные; приложения; узлы; внутренняя сеть; демилитаризованная зона; уровень физической безопасности

- 20. Многоуровневая система защиты Защита сервера Защита клиента Защита сети Внутренняя защита Демилитаризованная зона Физическая защита Политики,

- 21. Защита клиента уменьшение числа уязвимых мест; установка и настройка обновлений системы защиты включение МСЭ на локальном

- 22. Защита сервера уменьшение числа уязвимых мест; установка и настройка обновлений системы защиты ; включение МСЭ; на

- 23. Условия выбора антивирусного ПО для сервера загрузка процессора во время проверки; надежность АВПО; трудоемкость управления; взаимодействие

- 24. Защита уровня сети средства обнаружения сетевого вторжения фильтрация на уровне приложений фильтрация содержимого; фильтрация URL-адресов; карантинные

- 25. Физическая защита Безопасность здания. Кто имеет доступ в здание? Кадровая безопасность. Насколько ограничены права доступа сотрудников?

- 26. Организационные меры процедуры поиска вирусов; процедуры обновления системы, АВПО, МСЭ; политики ограничения использования приложений; контроль за

- 28. Скачать презентацию

Программирование на языке Python. Области видимости переменных. Вложенные функции

Программирование на языке Python. Области видимости переменных. Вложенные функции Построение карты плотности Омской области в программе CorelDRAW

Построение карты плотности Омской области в программе CorelDRAW Операционные системы реального времени QNX и интегрированный комплект разработчика QNX Momentics

Операционные системы реального времени QNX и интегрированный комплект разработчика QNX Momentics Искусство эпохи Средневековья

Искусство эпохи Средневековья Операции манипулирования с диапазонами

Операции манипулирования с диапазонами Операционная система Windows

Операционная система Windows Потапова Ирина Александровна учитель информатики МОУ гимназии № 15 Советского района г.Волгограда

Потапова Ирина Александровна учитель информатики МОУ гимназии № 15 Советского района г.Волгограда Cоздание сцены в 3D studio max

Cоздание сцены в 3D studio max Блог Блог (англ. blog, от web log — Интернет-журнал событий, Интернет-дневник, онлайн-дневник) — веб-сайт, основное содержимое которого

Блог Блог (англ. blog, от web log — Интернет-журнал событий, Интернет-дневник, онлайн-дневник) — веб-сайт, основное содержимое которого  Симметричные криптосистемы. Лекция 1. Основные понятия и определения криптографии

Симметричные криптосистемы. Лекция 1. Основные понятия и определения криптографии Проектирование локальной вычислительной сети по технологии Ethernet на примере администрации

Проектирование локальной вычислительной сети по технологии Ethernet на примере администрации Языки программирования. Java: стоит ли его изучать?

Языки программирования. Java: стоит ли его изучать? Циклические алгоритмы. Реализация циклов в Object Pascal

Циклические алгоритмы. Реализация циклов в Object Pascal PowerPoint В этой презентации я продемонстрирую умения в использовании программой PowerPoint.

PowerPoint В этой презентации я продемонстрирую умения в использовании программой PowerPoint. Pastel Presentation Template (image not include)

Pastel Presentation Template (image not include) Презентация к теме 15 лит-ра для 78,79 групп

Презентация к теме 15 лит-ра для 78,79 групп Безопасный интернет. Сокровища и ловушки интернета

Безопасный интернет. Сокровища и ловушки интернета Понятие об информационных системах (ИС) и геоинформационных системах (ГИС)

Понятие об информационных системах (ИС) и геоинформационных системах (ГИС) Основы алгоритмизации и программирования

Основы алгоритмизации и программирования Автор: Кулаева Надежда Александровна Автор: Кулаева Надежда Александровна МОУ «Межениновская СОШ» Томской области Учитель инфо

Автор: Кулаева Надежда Александровна Автор: Кулаева Надежда Александровна МОУ «Межениновская СОШ» Томской области Учитель инфо Двумерные массивы Введение

Двумерные массивы Введение Оператор адреса (&)

Оператор адреса (&) Структура ГИС. Аналогово-цифровое преобразования данных

Структура ГИС. Аналогово-цифровое преобразования данных Базы данных в EXCEL

Базы данных в EXCEL Использование компьютерной сети

Использование компьютерной сети подготовила Силантьева Т.Г. учитель информатики МБОУ «СОШ №2 р.п. Базарный Карабулак Саратовской области»

подготовила Силантьева Т.Г. учитель информатики МБОУ «СОШ №2 р.п. Базарный Карабулак Саратовской области»  Презентация "Типовая корпоративная сеть, понятие уязвимости и атаки - 1" - скачать презентации по Информатике

Презентация "Типовая корпоративная сеть, понятие уязвимости и атаки - 1" - скачать презентации по Информатике Введение в Delphi. Главное окно: пиктографические кнопки, палитра

Введение в Delphi. Главное окно: пиктографические кнопки, палитра