Содержание

- 2. Основные классы мер процедурного уровня Мы приступаем к рассмотрению мер безопасности, которые ориентированы на людей, а

- 3. Основные классы мер процедурного уровня На процедурном уровне можно выделить следующие классы мер: управление персоналом; физическая

- 4. Управление персоналом Управление персоналом начинается с приема нового сотрудника на работу и даже раньше - с

- 5. Управление персоналом Принцип разделения обязанностей предписывает как распределять роли и ответственность, чтобы один человек не мог

- 6. Управление персоналом Другой пример - процедурные ограничения действий суперпользователя. Можно искусственно "расщепить" пароль суперпользователя, сообщив первую

- 7. Управление персоналом Принцип минимизации привилегий предписывает выделять пользователям только те права доступа, которые необходимы им для

- 8. Управление персоналом Предварительное составление описания должности позволяет оценить ее критичность и спланировать процедуру проверки и отбора

- 9. Управление персоналом Подобная процедура может быть длительной и дорогой, поэтому нет смысла дополнительно усложнять ее. В

- 10. Управление персоналом Когда кандидат определен, он, вероятно, должен пройти обучение ; по крайней мере, его следует

- 11. Управление персоналом С момента заведения системного счета начинается его администрирование, а также протоколирование и анализ действий

- 12. Управление персоналом Ликвидация системного счета пользователя, особенно в случае конфликта между сотрудником и организацией, должна производиться

- 13. Управление персоналом К управлению сотрудниками примыкает администрирование лиц, работающих по контракту (например, специалистов фирмы-поставщика, помогающих запустить

- 14. Управление персоналом Иногда внешние организации принимают на обслуживание и администрирование ответственные компоненты компьютерной системы, например, сетевое

- 15. Управление персоналом Мы видим, что проблема обучения - одна из основных с точки зрения информационной безопасности.

- 16. Физическая защита Безопасность информационной системы зависит от окружения, в котором она функционирует. Необходимо принять меры для

- 17. Физическая защита Основной принцип физической защиты, соблюдение которого следует постоянно контролировать, формулируется как "непрерывность защиты в

- 18. Физическая защита Мы кратко рассмотрим следующие направления физической защиты: физическое управление доступом; противопожарные меры; защита поддерживающей

- 19. Физическая защита Меры физического управления доступом позволяют контролировать и при необходимости ограничивать вход и выход сотрудников

- 20. Физическая защита При проектировании и реализации мер физического управления доступом целесообразно применять объектный подход. Во-первых, определяется

- 21. Физическая защита Во-вторых, производится декомпозиция контролируемой территории, выделяются (под)объекты и связи (проходы) между ними. При такой,

- 22. Физическая защита Важно сделать так, чтобы посетители, по возможности, не имели непосредственного доступа к компьютерам или,

- 23. Физическая защита Средства физического управления доступом известны давно. Это охрана, двери с замками, перегородки, телекамеры, датчики

- 24. Поддержание работоспособности Далее рассмотрим ряд рутинных мероприятий, направленных на поддержание работоспособности информационных систем. Именно здесь таится

- 25. Поддержание работоспособности Недооценка факторов безопасности в повседневной работе - ахиллесова пята многих организаций. Дорогие средства безопасности

- 26. Поддержание работоспособности Можно выделить следующие направления повседневной деятельности: поддержка пользователей; поддержка программного обеспечения; конфигурационное управление; резервное

- 27. Поддержание работоспособности Поддержка пользователей подразумевает прежде всего консультирование и оказание помощи при решении разного рода проблем.

- 28. Поддержание работоспособности Очень важно в потоке вопросов уметь выявлять проблемы, связанные с информационной безопасностью. Так, многие

- 29. Поддержание работоспособности Поддержка программного обеспечения - одно из важнейших средств обеспечения целостности информации. Прежде всего, необходимо

- 30. Поддержание работоспособности Второй аспект поддержки программного обеспечения - контроль за отсутствием неавторизованного изменения программ и прав

- 31. Поддержание работоспособности Конфигурационное управление позволяет контролировать и фиксировать изменения, вносимые в программную конфигурацию. Прежде всего, необходимо

- 32. Поддержание работоспособности Резервное копирование необходимо для восстановления программ и данных после аварий. И здесь целесообразно автоматизировать

- 33. Поддержание работоспособности Документирование - неотъемлемая часть информационной безопасности. В виде документов оформляется почти все - от

- 34. Поддержание работоспособности Регламентные работы - очень серьезная угроза безопасности. Сотрудник, осуществляющий регламентные работы, получает исключительный доступ

- 35. Реагирование на нарушения режима безопасности Программа безопасности, принятая организацией, должна предусматривать набор оперативных мероприятий, направленных на

- 36. Реагирование на нарушения режима безопасности Реакция на нарушения режима безопасности преследует три главные цели: локализация инцидента

- 37. Реагирование на нарушения режима безопасности В организации должен быть человек, доступный 24 часа в сутки (лично,

- 38. Реагирование на нарушения режима безопасности Чтобы предотвратить повторные нарушения, необходимо анализировать каждый инцидент, выявлять причины, накапливать

- 39. Реагирование на нарушения режима безопасности Необходимо отслеживать появление новых уязвимых мест и как можно быстрее ликвидировать

- 40. Планирование восстановительных работ Планирование восстановительных работ позволяет подготовиться к авариям, уменьшить ущерб от них и сохранить

- 41. Планирование восстановительных работ Отметим, что меры информационной безопасности можно разделить на три группы, в зависимости от

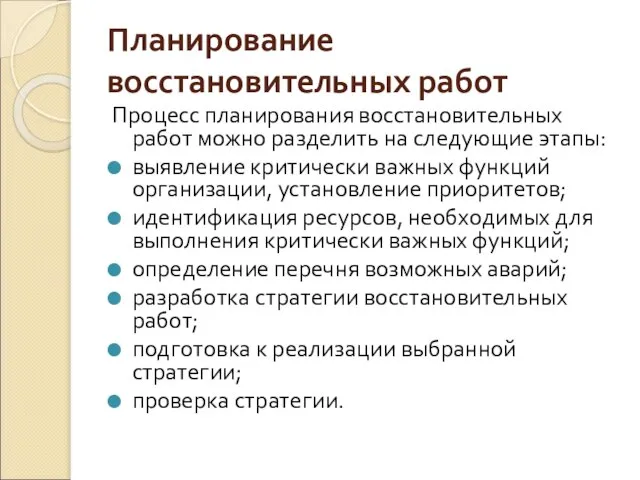

- 42. Планирование восстановительных работ Процесс планирования восстановительных работ можно разделить на следующие этапы: выявление критически важных функций

- 43. Планирование восстановительных работ Планируя восстановительные работы, следует отдавать себе отчет в том, что полностью сохранить функционирование

- 44. Планирование восстановительных работ Идентифицируя ресурсы, необходимые для выполнения критически важных функций, следует помнить, что многие из

- 45. Планирование восстановительных работ Составляя списки ответственных специалистов, следует учитывать, что некоторые из них могут непосредственно пострадать

- 47. Скачать презентацию

Ввод информации в память компьютера

Ввод информации в память компьютера Идентификация и проверка подлинности пользователя

Идентификация и проверка подлинности пользователя Криптографические протоколы, ранние протоколы согласования ключей

Криптографические протоколы, ранние протоколы согласования ключей Использование приложений OS Android для таксационных измерений

Использование приложений OS Android для таксационных измерений Компьютерные сети. Адресация в Internet

Компьютерные сети. Адресация в Internet Объектно-ориентированное программирование. Интегрированная среда разработки Visual Basic

Объектно-ориентированное программирование. Интегрированная среда разработки Visual Basic Подключение к проекту привлечений водителей. Краткое руководство для фрилансеров

Подключение к проекту привлечений водителей. Краткое руководство для фрилансеров Статистические методы сжатия. Лекция 2

Статистические методы сжатия. Лекция 2 Организация циклов

Организация циклов Методы поиска решений Курс «Интеллектуальные информационные системы» Лекция 8

Методы поиска решений Курс «Интеллектуальные информационные системы» Лекция 8  Процесс управления

Процесс управления Бағдарламалық жабдықтама

Бағдарламалық жабдықтама Системное программное обеспечение

Системное программное обеспечение Презентация____

Презентация____ Java SE 8

Java SE 8 Виды индексов:

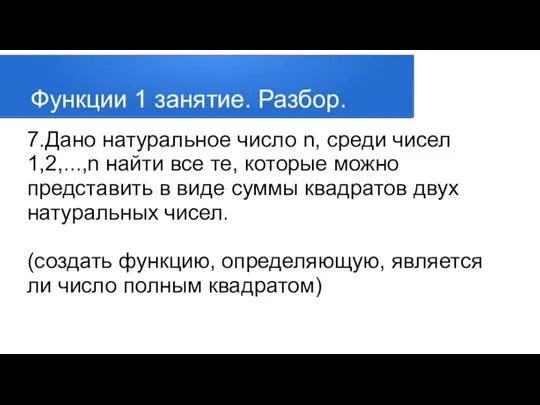

Виды индексов: Функции. 1 занятие. Разбор

Функции. 1 занятие. Разбор Графические информационные модели

Графические информационные модели Проект База данных книг

Проект База данных книг Shooting range

Shooting range Веб-аналитика: что это такое, зачем она нужна, сервисы веб-аналитики

Веб-аналитика: что это такое, зачем она нужна, сервисы веб-аналитики Созд сайта

Созд сайта В мире кодов QR код

В мире кодов QR код The Dude

The Dude История языков программирования 9 класс

История языков программирования 9 класс Тестирование веб-приложений

Тестирование веб-приложений Операторы ввода, вывода, присваивания, линейные алгоритмы

Операторы ввода, вывода, присваивания, линейные алгоритмы Покупательская способность в соцсетях

Покупательская способность в соцсетях