Содержание

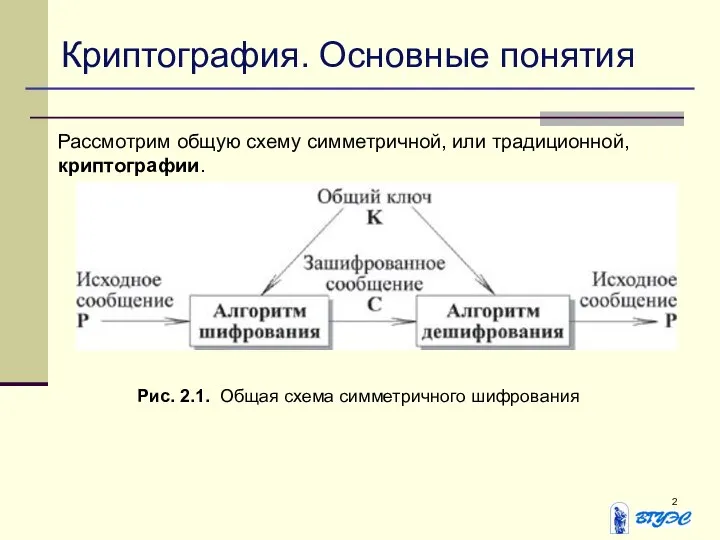

- 2. Криптография. Основные понятия Рассмотрим общую схему симметричной, или традиционной, криптографии. Рис. 2.1. Общая схема симметричного шифрования

- 3. В процессе шифрования используется определенный алгоритм шифрования, на вход которому подаются исходное незашифрованное сообщение, называемое также

- 4. Криптография. Основные понятия Безопасность, обеспечиваемая традиционной криптографией, зависит от нескольких факторов. Во-первых, криптографический алгоритм должен быть

- 5. Криптография. Основные понятия Клод Шеннон ввел понятия диффузии и конфузии для описания стойкости алгоритма шифрования. Диффузия

- 6. Криптография. Основные понятия Алгоритмы симметричного шифрования различаются способом, которым обрабатывается исходный текст. Возможно шифрование блоками или

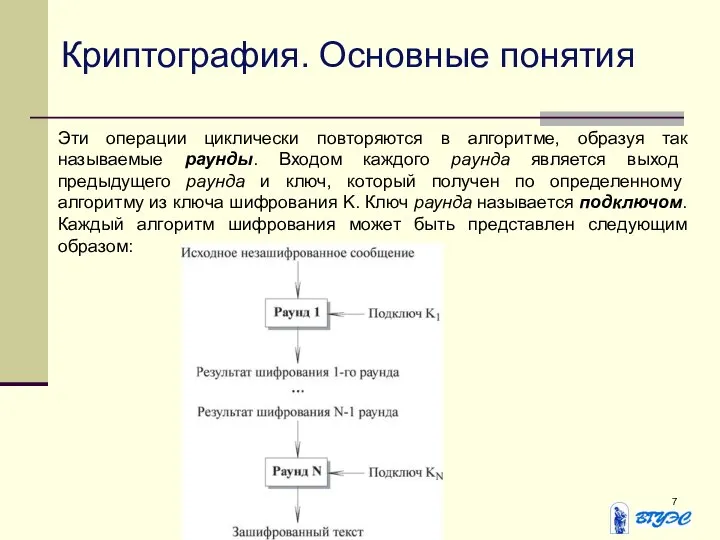

- 7. Эти операции циклически повторяются в алгоритме, образуя так называемые раунды. Входом каждого раунда является выход предыдущего

- 8. Криптография. Области применения Стандартный алгоритм шифрования должен быть применим во многих приложениях: Шифрование данных. Алгоритм должен

- 9. Криптография. Платформы Стандартный алгоритм шифрования должен быть реализован на различных платформах, которые, соответственно, предъявляют различные требования.

- 10. Дополнительные требования Алгоритм шифрования должен, по возможности, удовлетворять некоторым дополнительным требованиям. Алгоритм должен быть простым для

- 11. Сеть Фейштеля Блочный алгоритм преобразовывает n-битный блок незашифрованного текста в n-битный блок зашифрованного текста. Число блоков

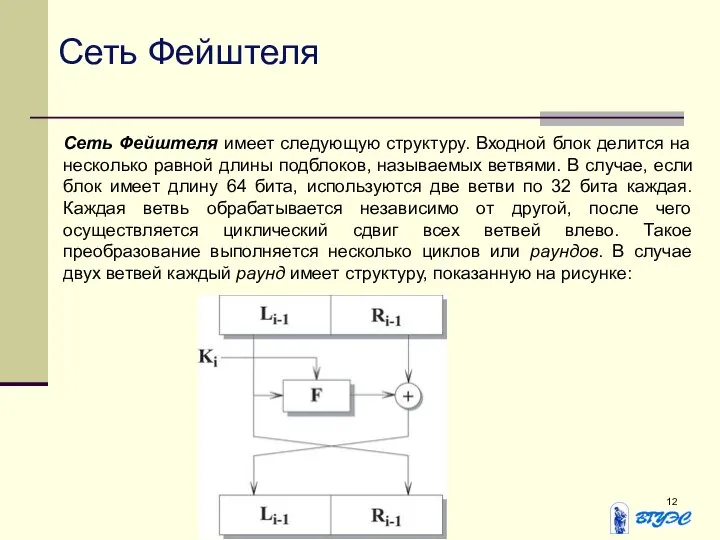

- 12. Сеть Фейштеля Сеть Фейштеля имеет следующую структуру. Входной блок делится на несколько равной длины подблоков, называемых

- 13. Сеть Фейштеля Функция F называется образующей. Каждый раунд состоит из вычисления функции F для одной ветви

- 14. В настоящее время все чаще используются различные разновидности сети Фейштеля для 128-битного блока с четырьмя ветвями.

- 15. Криптоанализ Процесс, при котором предпринимается попытка узнать Х, K или и то, и другое, называется криптоанализом.

- 16. Криптоанализ Криптоаналитик может иметь возможность перехвата одного или нескольких незашифрованных сообщений вместе с их зашифрованным видом.

- 17. Дифференциальный и линейный криптоанализ Рассмотрим в общих чертах основной подход, используемый при дифференциальном и линейном криптоанализе.

- 18. Дифференциальный и линейный криптоанализ Если в основе алгоритма лежит сеть Фейштеля, то можно считать, что блок

- 19. Дифференциальный и линейный криптоанализ Другим способом криптоанализа является линейный криптоанализ, который использует линейные приближения преобразований, выполняемых

- 20. Дифференциальный и линейный криптоанализ Выполняющееся с вероятностью р 0.5 i, βi и γi - фиксированные позиции

- 21. Дифференциальный и линейный криптоанализ Уравнения составляются следующим образом. Вычисляются значения левой части для большого числа пар

- 22. Используемые критерии при разработке алгоритмов Принимая во внимание перечисленные требования, обычно считается, что алгоритм симметричного шифрования

- 23. Используемые критерии при разработке алгоритмов Использовать заранее вычисленные подключи. На системах с большим количеством памяти эти

- 24. Задействовать подключи, которые являются односторонним хэшем ключа. Это дает возможность использовать большие парольные фразы в качестве

- 25. Алгоритм DES. Принципы разработки Самым распространенным и наиболее известным алгоритмом симметричного шифрования является DES (Data Encryption

- 26. Алгоритм DES. Принципы разработки Следующий этап состоит из 16 раундов одной и той же функции, которая

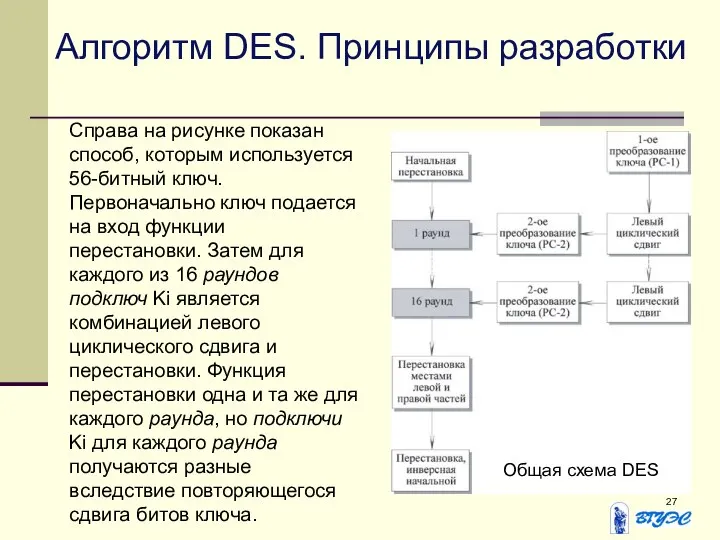

- 27. Алгоритм DES. Принципы разработки Общая схема DES Справа на рисунке показан способ, которым используется 56-битный ключ.

- 28. Алгоритм DES. Шифрование. Начальная перестановка Начальная перестановка и ее инверсия определяются стандартной таблицей. Если М -

- 29. Алгоритм DES. Шифрование Рис. 2.5. I-ый раунд DES

- 30. 64-битный входной блок проходит через 16 раундов, при этом на каждой итерации получается промежуточное 64-битное значение.

- 31. Алгоритм DES. Шифрование Рассмотрим функцию F более подробно. Ri, которое подается на вход функции F, имеет

- 32. Алгоритм DES. Шифрование Подстановка состоит из восьми S-boxes , каждый из которых на входе получает 6

- 33. Алгоритм DES. Создание подключей Ключ для отдельного раунда Ki состоит из 48 битов. Ключи Ki получаются

- 34. Алгоритм DES. Дешифрование Процесс дешифрования аналогичен процессу шифрования. На входе алгоритма используется зашифрованный текст, но ключи

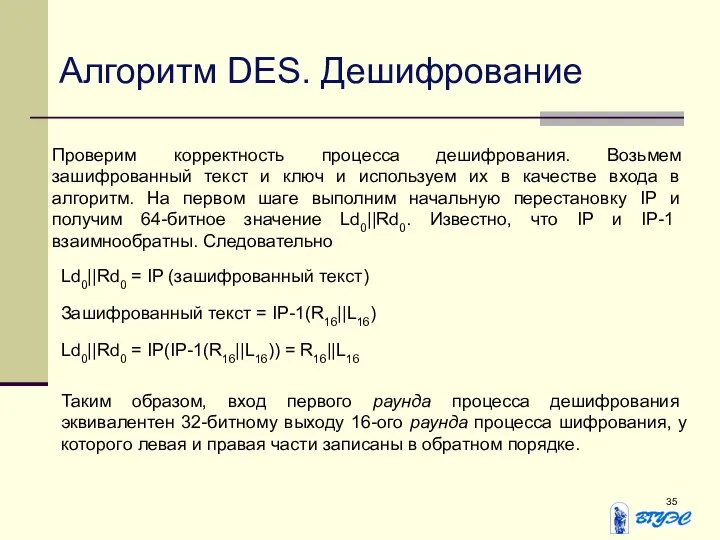

- 35. Алгоритм DES. Дешифрование Проверим корректность процесса дешифрования. Возьмем зашифрованный текст и ключ и используем их в

- 36. Алгоритм DES. Дешифрование Теперь мы должны показать, что выход первого раунда процесса дешифрования эквивалентен 32-битному входу

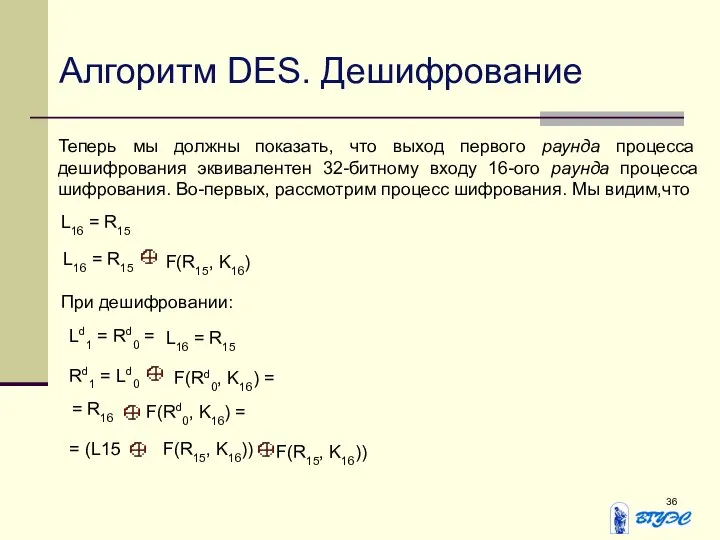

- 37. Алгоритм DES. Дешифрование XOR имеет следующие свойства: (A B) C = A (B C) (A B)

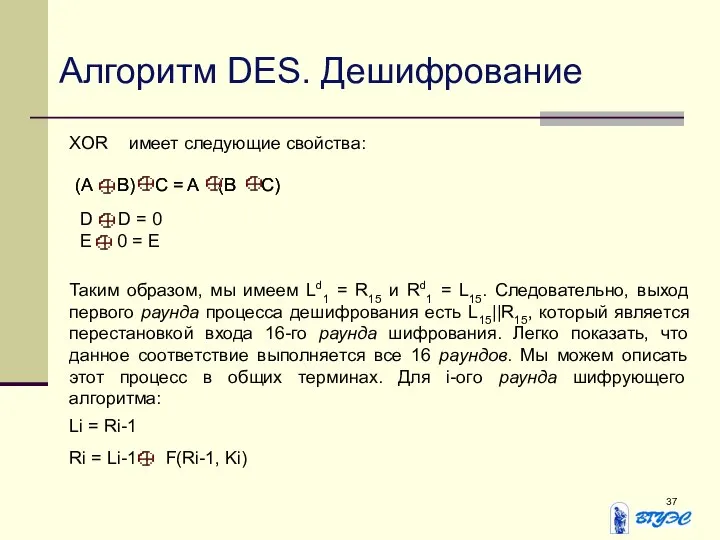

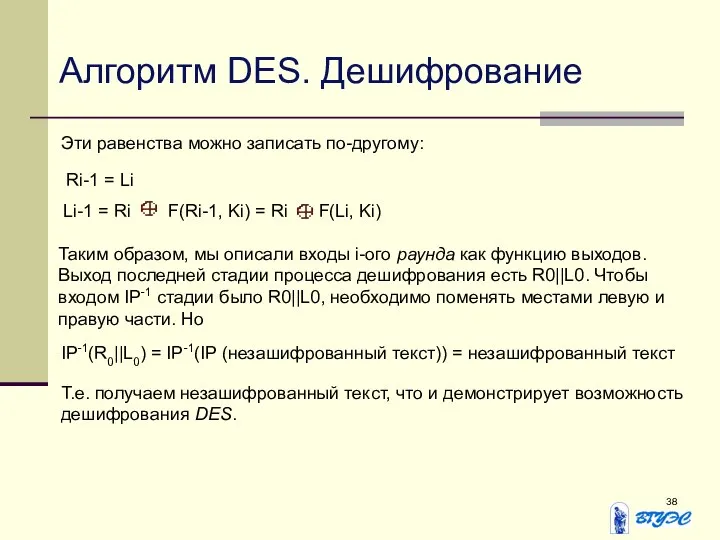

- 38. Алгоритм DES. Дешифрование Эти равенства можно записать по-другому: Ri-1 = Li Li-1 = Ri F(Ri-1, Ki)

- 39. Алгоритм DES. Проблемы Проблемы DES Так как длина ключа равна 56 битам, существует 256 возможных ключей.

- 40. Алгоритм DES Алгоритм тройной DES В настоящее время основным недостатком DES считается маленькая длина ключа, поэтому

- 41. Алгоритм DES Недостатки двойного DES Простейший способ увеличить длину ключа состоит в повторном применении DES с

- 42. Алгоритм DES Атака "встреча посередине" Для приведенного выше алгоритма двойного DES существует так называемая атака "встреча

- 43. Алгоритм DES Если известна только одна пара значений незашифрованный текст, зашифрованный текст, то может быть получено

- 44. Алгоритм DES Тройной DES с двумя ключами Очевидное противодействие атаке "встреча посередине" состоит в использовании третьей

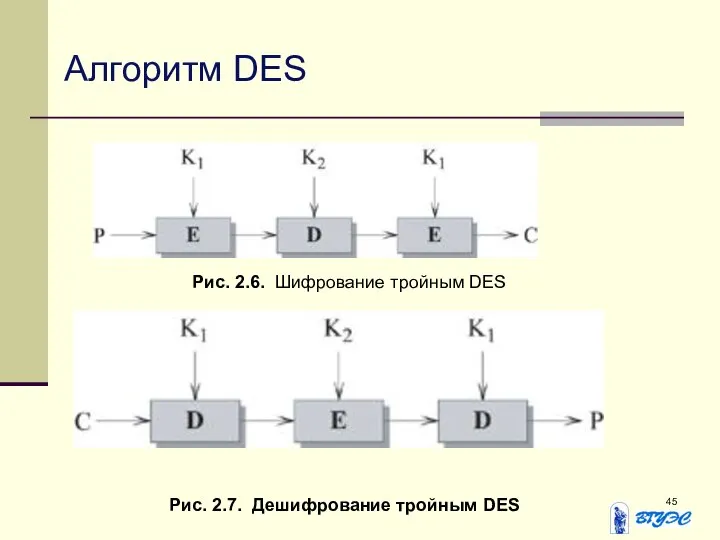

- 45. Алгоритм DES Рис. 2.6. Шифрование тройным DES Рис. 2.7. Дешифрование тройным DES

- 46. Алгоритм DES Не имеет большого значения, что используется на второй стадии: шифрование или дешифрование. В случае

- 48. Скачать презентацию

Операции реляционной алгебры

Операции реляционной алгебры Creative presentation template

Creative presentation template Формальная постановка комбинаторно-оптимизационных задач. (Тема 3)

Формальная постановка комбинаторно-оптимизационных задач. (Тема 3) Rynkl - сервис для отслеживания состояния кожи на основе машинного обучения

Rynkl - сервис для отслеживания состояния кожи на основе машинного обучения Условный оператор. Инструкция if. Множественное ветвление

Условный оператор. Инструкция if. Множественное ветвление Строковые функции в Visual Basic ГБОУ СОШ №143 Санкт-Петербург Предмет: Информатика и ИКТ Электронные ресурсы Программа: 10 класс Разра

Строковые функции в Visual Basic ГБОУ СОШ №143 Санкт-Петербург Предмет: Информатика и ИКТ Электронные ресурсы Программа: 10 класс Разра Системы мониторинга и управления ресурсами (СМУР)

Системы мониторинга и управления ресурсами (СМУР) Основные понятия ACCESS. Назначения и возможности

Основные понятия ACCESS. Назначения и возможности Компьютерные сети

Компьютерные сети Использование компьютерного зрения в ИТС

Использование компьютерного зрения в ИТС Работа_в_REDMINE_

Работа_в_REDMINE_ Динамическое программирование

Динамическое программирование Электронные архивы проектно-технологической документации. Интегрированная система ТЕХНО

Электронные архивы проектно-технологической документации. Интегрированная система ТЕХНО Операционные системы. Введение (часть 1)

Операционные системы. Введение (часть 1) Когда Grammar не проблема

Когда Grammar не проблема Крестики-нолики. Графический редактор Paint

Крестики-нолики. Графический редактор Paint 75 лет победы. Шаблон сайта

75 лет победы. Шаблон сайта Правила оформления презентации

Правила оформления презентации Analyst Documentation

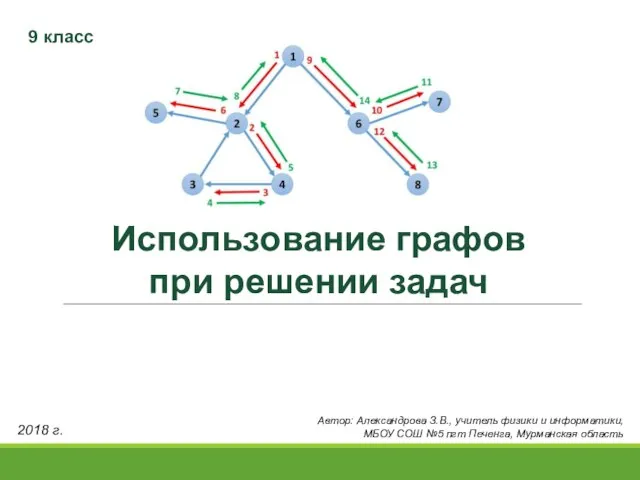

Analyst Documentation Использование графов при решении задач

Использование графов при решении задач Wi-FIT PROJECT

Wi-FIT PROJECT Классификация языков программирования

Классификация языков программирования Н.Г. Угринович. 8 класс. § 1.3.1

Н.Г. Угринович. 8 класс. § 1.3.1 Системы счисления

Системы счисления Инструкция к элементу Задание (1)

Инструкция к элементу Задание (1) Презентация "Устройства ввода - вывода" - скачать презентации по Информатике

Презентация "Устройства ввода - вывода" - скачать презентации по Информатике Безопасный Интернет – детям!

Безопасный Интернет – детям! Оператор ветвления (условный оператор)

Оператор ветвления (условный оператор)