Содержание

- 2. Безопасность систем баз данных Нарушение целостности данных может быть вызвано рядом причин: сбои оборудования, физические воздействия

- 3. ТИПЫ ПОЛЬЗОВАТЕЛЕЙ БД администраторы баз данных; администраторы по защите данных; разработчики приложений; администраторы приложений; администраторы сети;

- 4. ОБЯЗАННОСТИ АДМИНИСТРАТОРА БД установка нового программного обеспечения, конфигурация программного и аппаратного обеспечения (вместе с системным администратором);

- 5. Решения по защите БД многофакторная аутентификация (подтверждения прав доступа к аккаунту). Многофакторная аутентификация — это технология

- 6. RAID - технология На втором месте по ненадежности (после человека) в компьютерных системах - является жесткий

- 7. ОСНОВНЫЕ ПРИНЦИПЫ RAID Избыточный массив недорогих дисков (Redundant Arrays of Inexpensive (Independent" (независимых) Disks – RAID)

- 8. ОСНОВНЫЕ ПРИНЦИПЫ RAID Страйпинг(чередование) – процесс разделения данных на отдельные части и распределение их на несколько

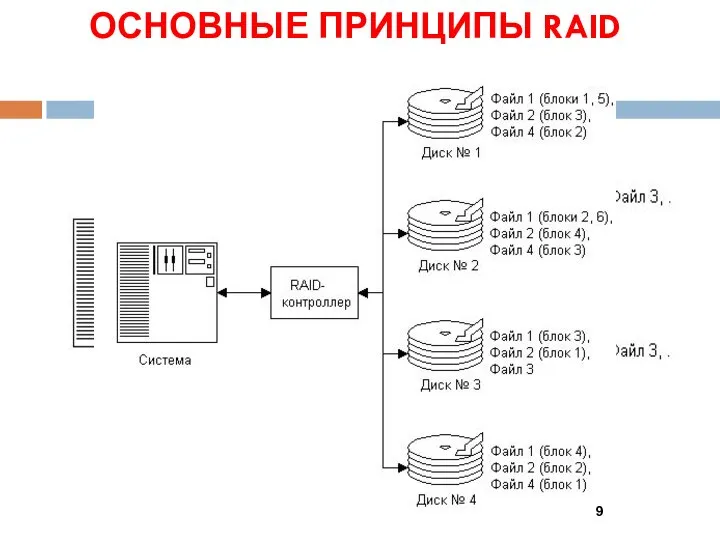

- 9. ОСНОВНЫЕ ПРИНЦИПЫ RAID

- 10. ОСНОВНЫЕ ПРИНЦИПЫ RAID Паритет защищает данные от отказа любого одного накопителя в массиве. Недостатки чередования с

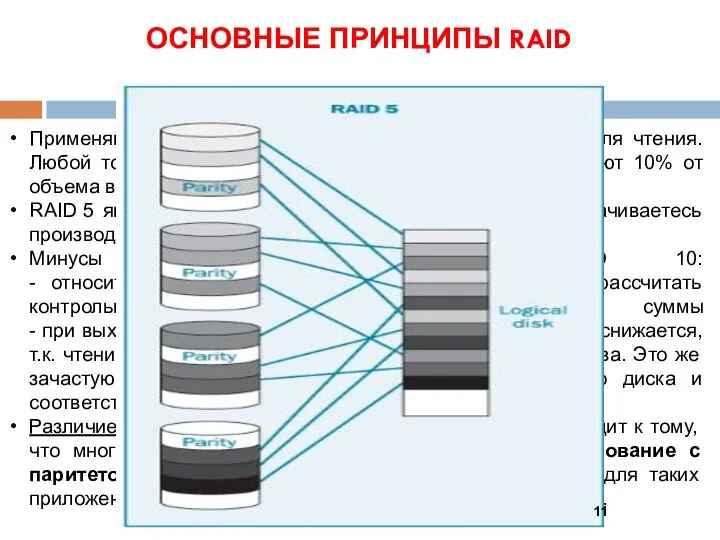

- 11. ОСНОВНЫЕ ПРИНЦИПЫ RAID Применяйте RAID 5 для томов, предназначенных только для чтения. Любой том дисков, операции

- 12. Угрозы, от которых стоит защищаться, используя резервное копирование: сбой/отказ/порча носителя и их группы по любым причинам.

- 13. Типичные ошибки при резервировании БД и меры устранения: Удаление предыдущей копии бэкапа до того, как будет

- 14. Типичные ошибки при резервировании БД и меры устранения: Отсутствие контроля за свободным местом для бэкапа -при

- 15. СИСТЕМА РАЗГРАНИЧЕНИЯ ДОСТУПА

- 16. Избирательные политики безопасности Объект доступа (диск, каталог, файл, системная служба, средства обработки и передачи информации) —

- 17. Избирательные политики безопасности Существуют модели разграничения доступа: дискреционная (одноуровневая) и мандатная (многоуровневая). Большинство ОС реализуют дискреционную

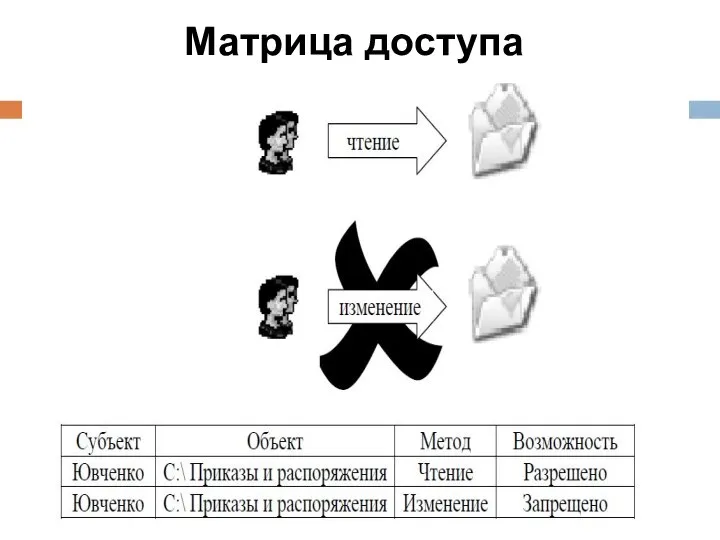

- 18. Дискреционная модель Дискреционная модель разграничения доступа может быть представлена в виде матрицы доступа, строки которой соответствуют

- 19. Матрица доступа

- 20. Дискреционная модель Субъект с определенными полномочиями может передать их другому субъекту (если это не противоречит правилам

- 21. Достоинства и недостатки дискреционной политики безопасности Достоинства: простая реализация соответствующих механизмов защиты, самая хорошо изученная модель.

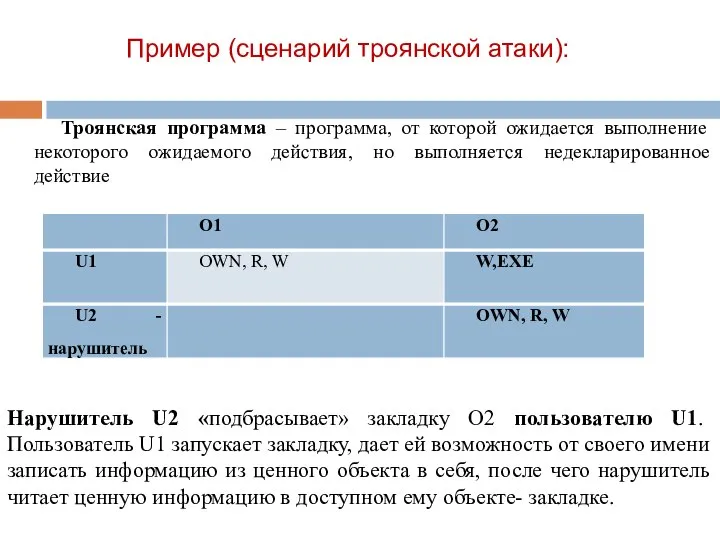

- 22. Пример (сценарий троянской атаки): Троянская программа – программа, от которой ожидается выполнение некоторого ожидаемого действия, но

- 23. Мандатная модель Применяется в совокупности с дискреционной. Для моделирования полномочного управления доступом используется модель Белла-Лападулла, включающая

- 24. Мандатная модель Правила мандатной модели разграничения доступа с контролем информационных потоков: 1. У любого объекта системы

- 25. Мандатная модель 7. Запрет чтения вверх (Not Read Up — NRU): запрет доступа по методу «чтение»,

- 26. Достоинства и недостатки МПБ Достоинства - более высокая степень надежности, нет опасности утечки конфиденциальной информации. Недостатки

- 27. Использование МПБ В широко распространенных ОС реализована дискреционная модель. При условии обработки информации, составляющей государственную тайну,

- 28. Режим изолированной или замкнутой программной среды В дополнение в защищенных многопользовательских АС должен применяться режим изолированной

- 29. Модели контроля целостности информации В моделях контроля целостности информации запись наверх может представлять угрозу в том

- 30. Модели целостности Биба 1. Мнадатная модель целостности Биба (инверсия модели Белла-Лападулла): нет чтения снизу, запрет субъектам

- 31. Модели целостности Биба 2. Модель понижения уровня субъекта - заключается в небольшом ослаблении правила чтения снизу.

- 32. Защита данных в БД Для защиты данных предоставьте доступ к файлу БД на уровне пользователей только

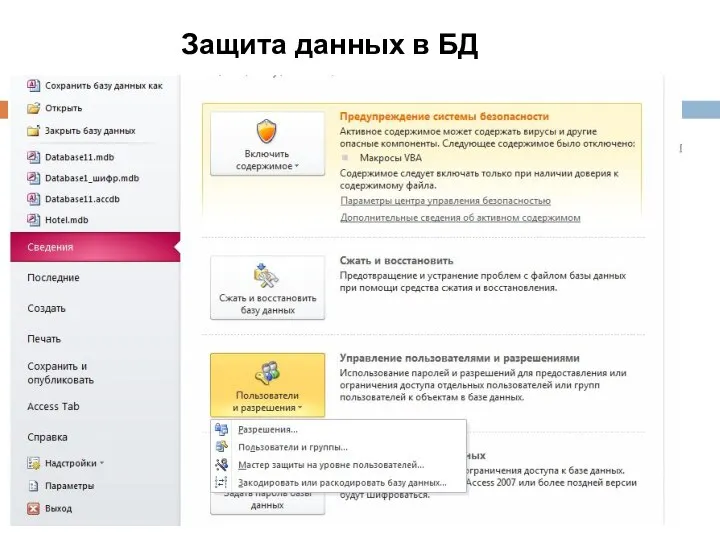

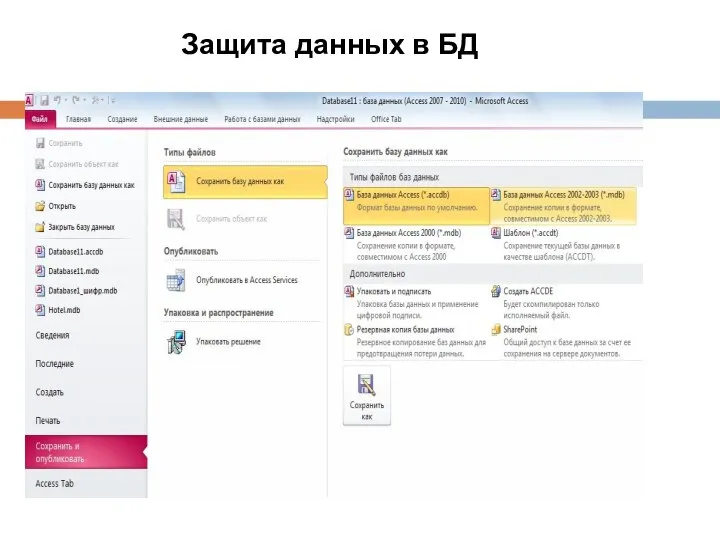

- 33. Защита данных в БД

- 34. Защита данных в БД

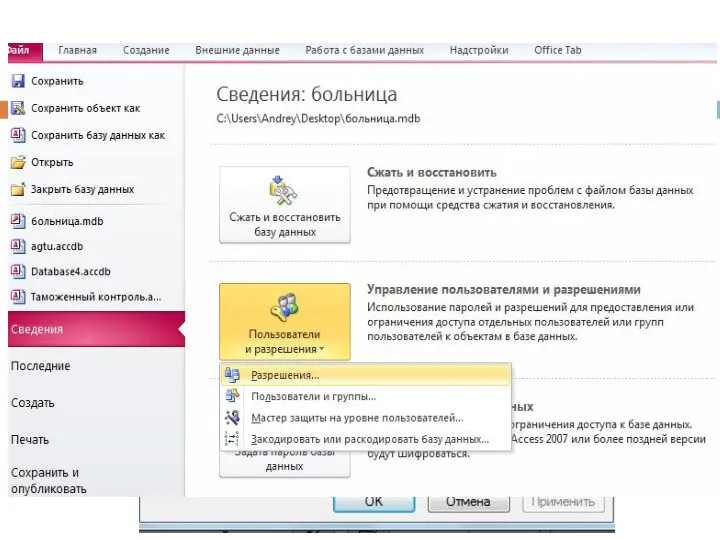

- 35. Защита данных в БД Защиту базы данных обеспечивает добавление пароля, ограничивающего пользователей, которые могут открывать базу

- 36. Защита на уровне пользователей Защита на уровне пользователей предполагает задание администратором БД определенных разрешений отдельным пользователям

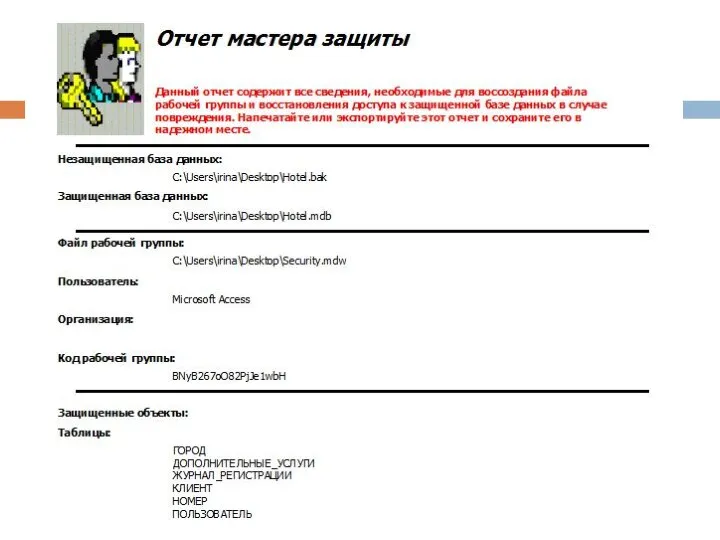

- 37. Защита на уровне пользователей В Microsoft Access определены две стандартные группы: администраторы – группа «Admins» (учетная

- 39. Защита на уровне пользователей Изменять разрешения других пользователей на отдельные объекты базы данных могут следующие пользователи:

- 41. Соглашения о паролях Имена учетных записей могут иметь длину от 1 до 20 знаков и могут

- 42. Соглашения о паролях Microsoft Access по умолчанию присваивает учетной записи пользователя «Admin» и любым новым учетным

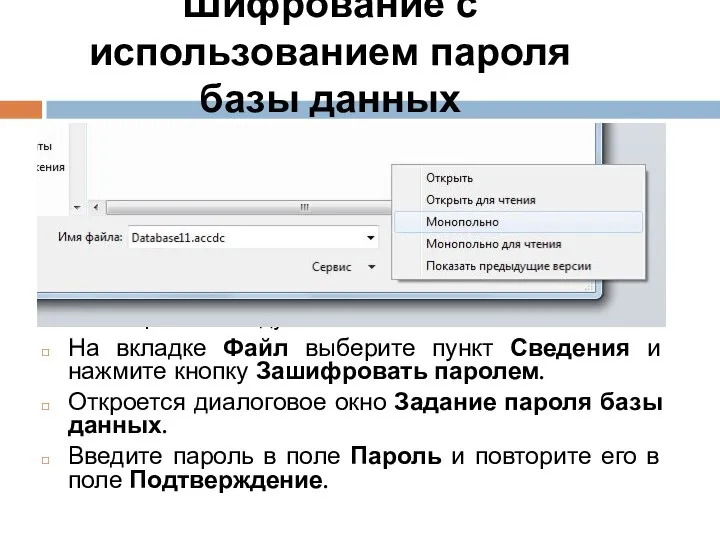

- 43. Шифрование с использованием пароля базы данных Откройте в монопольном режиме базу данных, которую вы хотите зашифровать.

- 44. ПОДХОДЫ В ПРОЕКТИРОВАНИИ БД 1. Классический подход к проектированию. Подход исходит от системы документов -на входе

- 45. ЭТАПЫ ПРИ ПРОЕКТИРОВАНИИ БД КОНЦЕПТУАЛЬНОЕ МОДЕЛИРОВАНИЕ(инфологическое) ЛОГИЧЕСКОЕ МОДЕЛИРОВАНИЕ (даталогическое) ФИЗИЧЕСКОЕ МОДЕЛИРОВАНИЕ

- 46. КОНЦЕПТУАЛЬНОЕ (инфологическое) ПРОЕКТИРОВАНИЕ БАЗЫ ДАННЫХ 1. Создание локальной концептуальной модели данных исходя из представлений о предметной

- 48. ПРЕДМЕТНАЯ ОБЛАСТЬ Предметной областью называется часть реального мира, представляющая интерес для исследования (использования). Описание предметной области

- 49. ТЕХНИЧЕСКОЕ ЗАДАНИЕ-ТЗ В ТЗ должны быть определены основные цели приложения БД, технические требования (ТТ). ТТ должны

- 50. ТЕХНИЧЕСКИЕ ТРЕБОВАНИЯ •"Каковы ваши должностные обязанности?" •"Какого вида задачи вы повседневно выполняете?" •"С данными какого рода

- 51. МЕТОДИКИ СБОРА ФАКТОВ О ПРЕДМЕТНОЙ ОБЛАСТИ СБОР И АНАЛИЗ ТРЕБОВАНИЙ ПОЛЬЗОВАТЕЛЕЙ Изучение документации; Проведение собеседований; Наблюдение

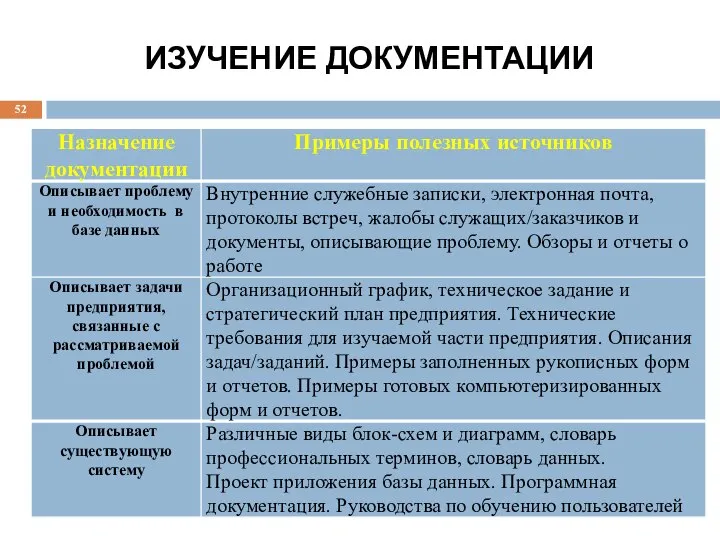

- 52. ИЗУЧЕНИЕ ДОКУМЕНТАЦИИ

- 53. СОБЕСЕДОВАНИЕ

- 54. НАБЛЮДЕНИЕ

- 55. ИССЛЕДОВАНИЕ

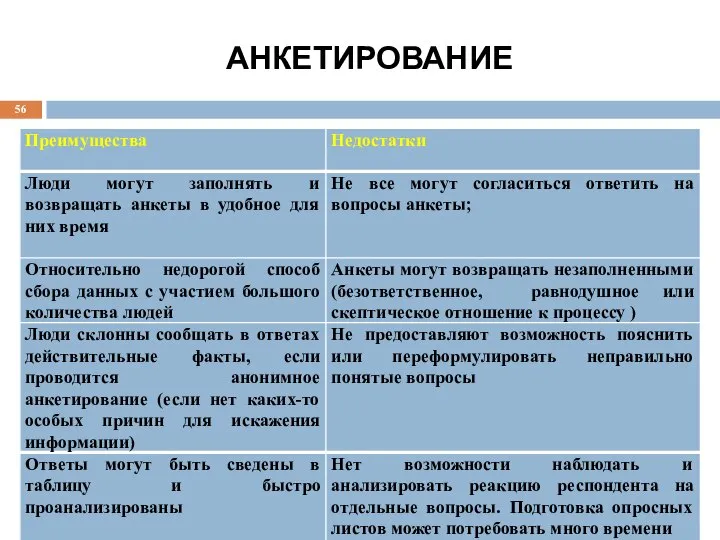

- 56. АНКЕТИРОВАНИЕ

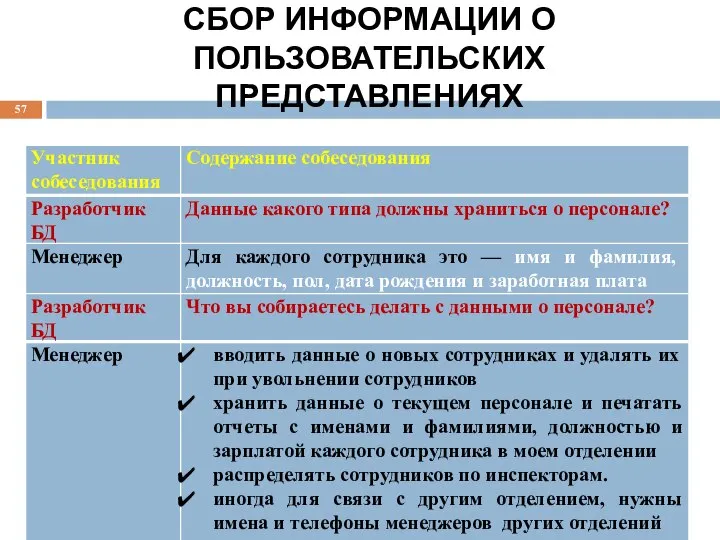

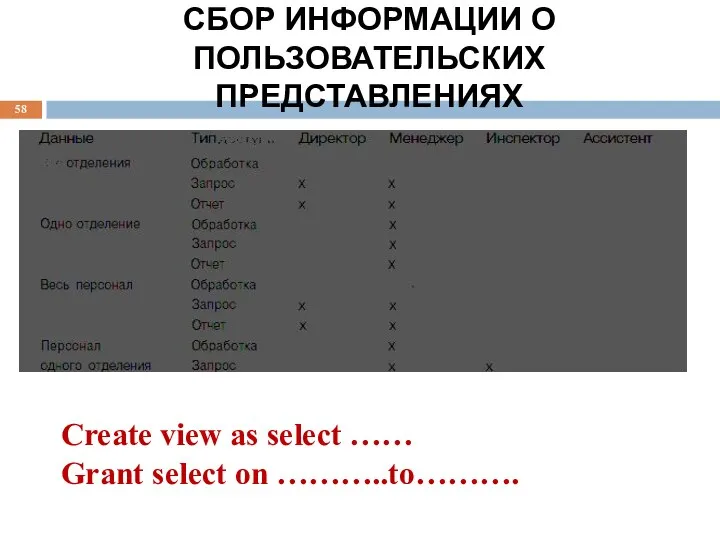

- 57. СБОР ИНФОРМАЦИИ О ПОЛЬЗОВАТЕЛЬСКИХ ПРЕДСТАВЛЕНИЯХ

- 58. СБОР ИНФОРМАЦИИ О ПОЛЬЗОВАТЕЛЬСКИХ ПРЕДСТАВЛЕНИЯХ Create view as select …… Grant select on ………..to……….

- 59. СБОР ИНФОРМАЦИИ О СИСТЕМНЫХ ТРЕБОВАНИЯХ ДЛЯ ПРИЛОЖЕНИЯ БД "Какие транзакции в базе данных выполняются чаще?" "В

- 60. СИСТЕМНАЯ СПЕЦИФИКАЦИЯ ДЛЯ ПРИЛОЖЕНИЯ БД начальный размер базы данных; темп роста базы данных; типы информационного поиска

- 61. СИСТЕМНАЯ СПЕЦИФИКАЦИЯ «Риэлторское агентство» (пример) Начальный размер базы данных 1. Примерно 2000 сотрудников работают в более

- 62. СИСТЕМНАЯ СПЕЦИФИКАЦИЯ «Риэлторское агентство» (пример) Темп роста базы данных 1. Каждый месяц к базе данных добавляются

- 63. СИСТЕМНАЯ СПЕЦИФИКАЦИЯ «Риэлторское агентство» (пример) Типы информационного поиска и их распределение по частоте использования 1. Поиск

- 64. СИСТЕМНАЯ СПЕЦИФИКАЦИЯ «Риэлторское агентство» (пример) Требования к работе в сети и совместному доступу Все отделения должны

- 65. СИСТЕМНАЯ СПЕЦИФИКАЦИЯ «Риэлторское агентство» (пример) Производительность 1. В утренние часы, но не в часы максимальной нагрузки,

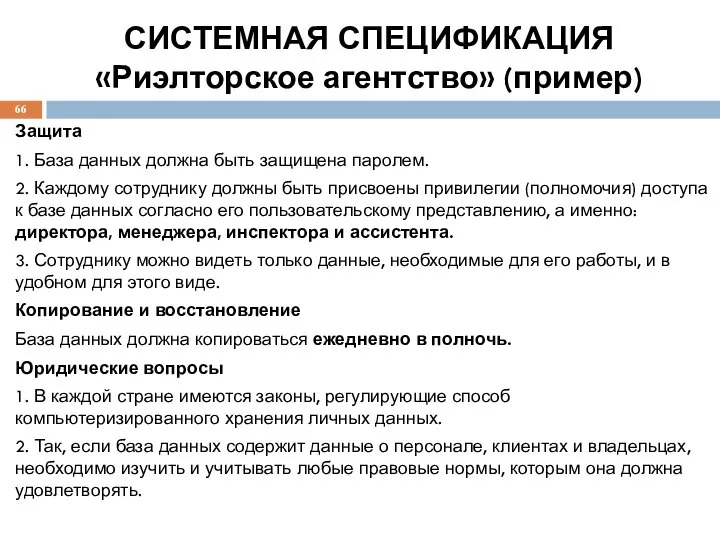

- 66. СИСТЕМНАЯ СПЕЦИФИКАЦИЯ «Риэлторское агентство» (пример) Защита 1. База данных должна быть защищена паролем. 2. Каждому сотруднику

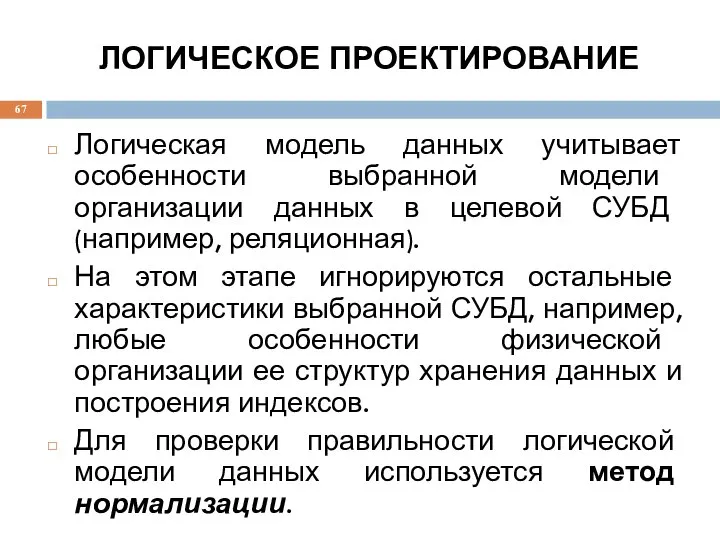

- 67. ЛОГИЧЕСКОЕ ПРОЕКТИРОВАНИЕ Логическая модель данных учитывает особенности выбранной модели организации данных в целевой СУБД (например, реляционная).

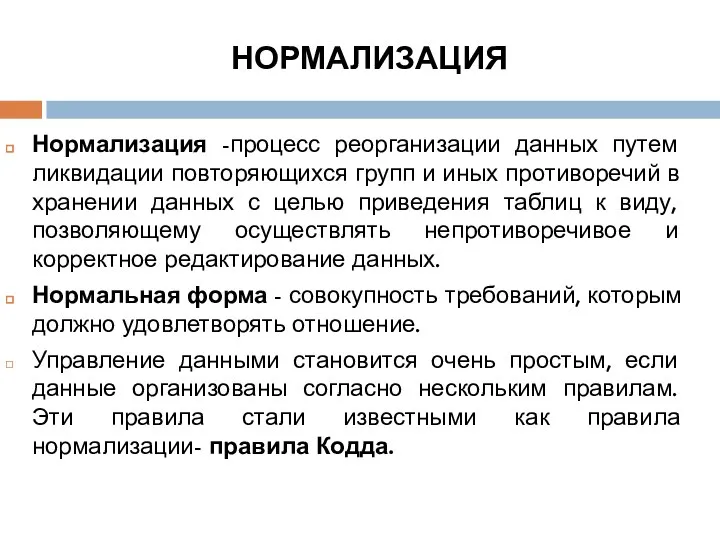

- 68. НОРМАЛИЗАЦИЯ Нормализация -процесс реорганизации данных путем ликвидации повторяющихся групп и иных противоречий в хранении данных с

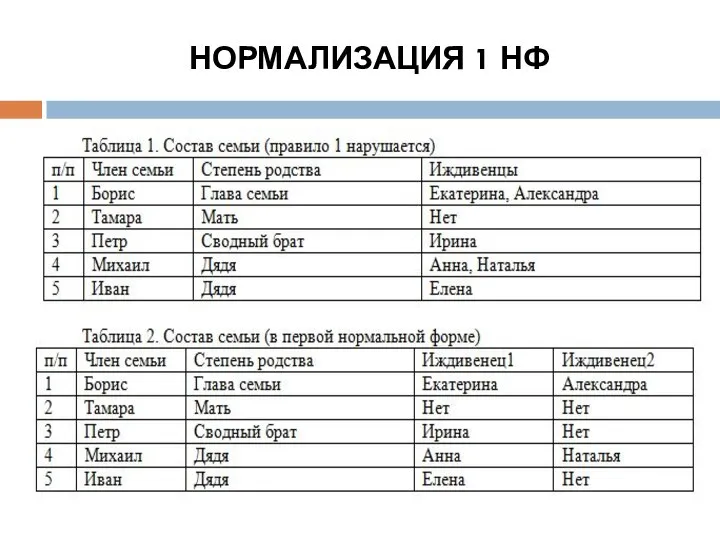

- 69. НОРМАЛИЗАЦИЯ 1 НФ

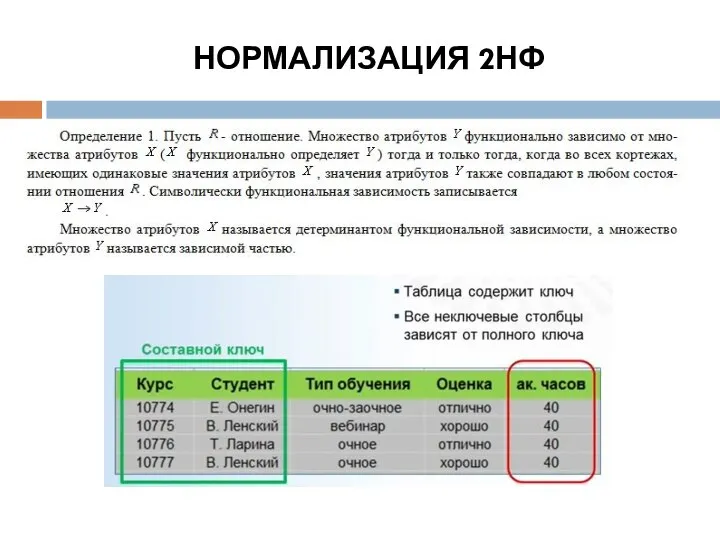

- 70. НОРМАЛИЗАЦИЯ 2НФ

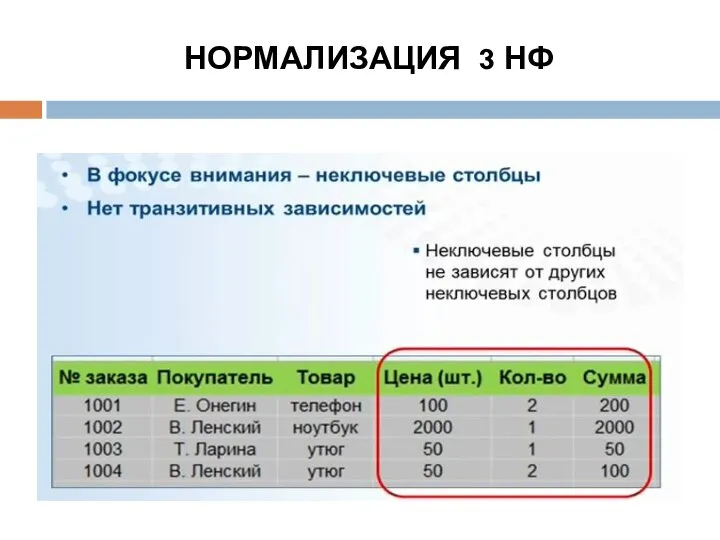

- 71. НОРМАЛИЗАЦИЯ 3 НФ Отношение R находится в 3НФ тогда и только тогда, когда отношение находится в

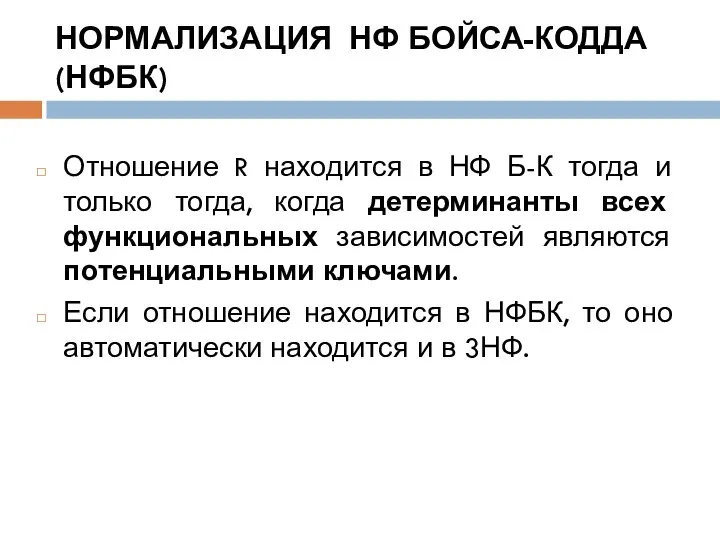

- 72. НОРМАЛИЗАЦИЯ НФ БОЙСА-КОДДА (НФБК) Отношение R находится в НФ Б-К тогда и только тогда, когда детерминанты

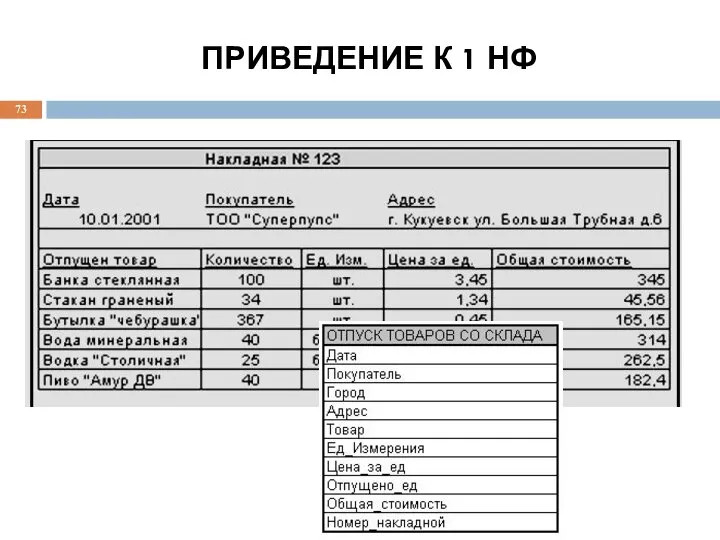

- 73. ПРИВЕДЕНИЕ К 1 НФ

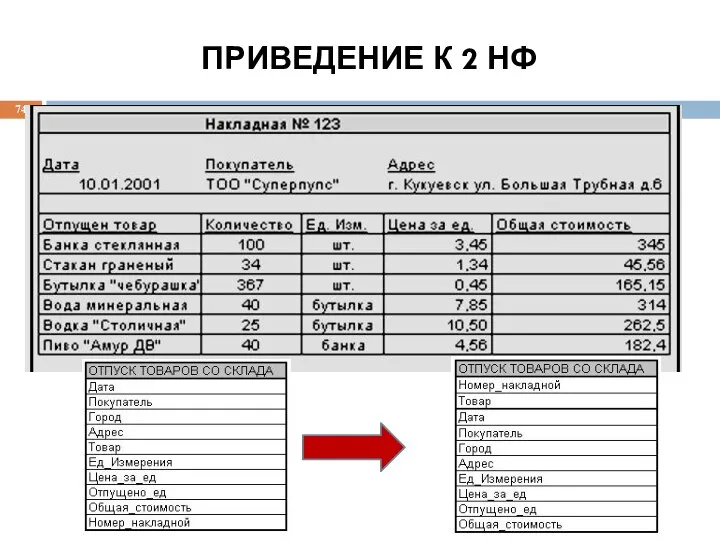

- 74. ПРИВЕДЕНИЕ К 2 НФ

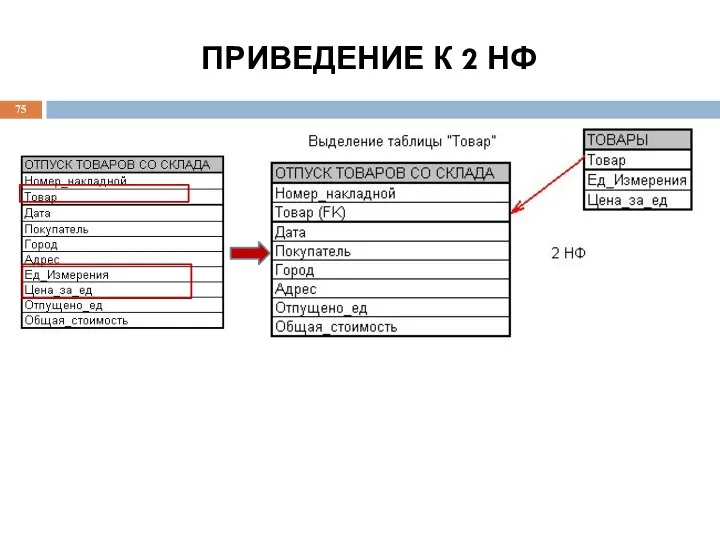

- 75. ПРИВЕДЕНИЕ К 2 НФ

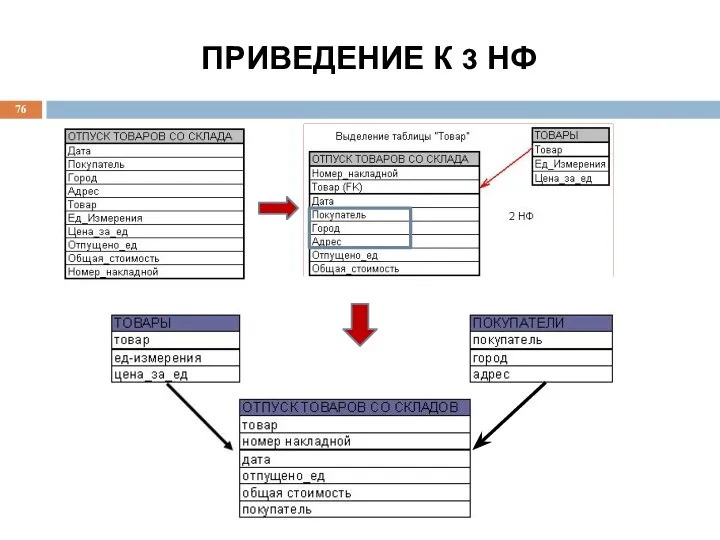

- 76. ПРИВЕДЕНИЕ К 3 НФ

- 77. ПРИВЕДЕНИЕ К 2 НФ

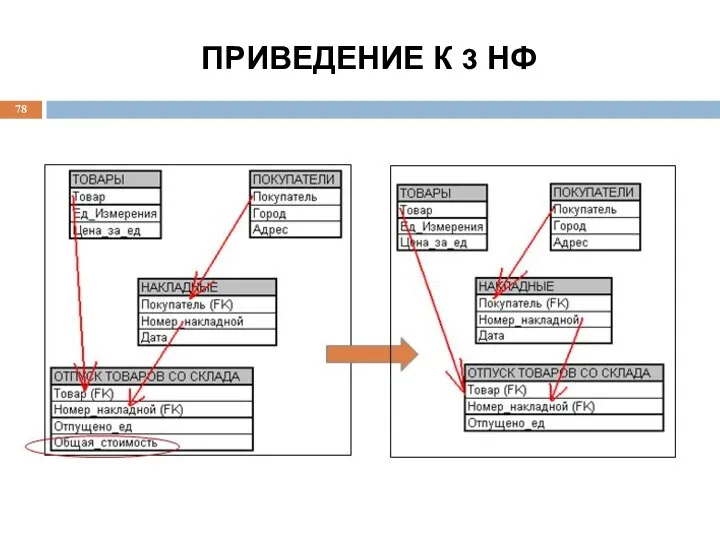

- 78. ПРИВЕДЕНИЕ К 3 НФ

- 79. НЕДОСТАТКИ НОРМАЛИЗАЦИИ Большее количество сущностей БД. Сопровождение и поддержка такой БД сложна Трудности построения запросов к

- 80. OLTP И OLAP-СИСТЕМЫ Сильно нормализованные модели данных хорошо подходят для OLTP-приложений (On-Line Transaction Processing (OLTP)- оперативная

- 81. OLТP-ПРИЛОЖЕНИЯ Поддерживает большое число пользователей, работающих параллельно Большое значение имеет время ответа на запрос OLTP-системы сопряжены

- 82. OLAP-ПРИЛОЖЕНИЯ оперируют с большими массивами данных добавление в систему новых данных происходит относительно редко крупными блоками

- 83. OLAP-ПРИЛОЖЕНИЯ запросы к системе являются нерегламентированными, достаточно сложными. скорость выполнения запросов важна, но не критична.

- 84. ФИЗИЧЕСКОЕ ПРОЕКТИРОВАНИЕ БД Проектирование базовых отношений в среде целевой СУБД, отношений, содержащих производные данные. Реализация ограничений

- 85. ФИЗИЧЕСКОЕ ПРОЕКТИРОВАНИЕ БД Определение требований к дисковой памяти. Разработка пользовательских представлений. Анализ необходимости введения контролируемой избыточности.

- 86. ФИЗИЧЕСКОЕ ПРОЕКТИРОВАНИЕ БД выбор типа носителя, способа организации данных, методов доступа (определение пользователей базы данных, их

- 87. ФИЗИЧЕСКОЕ ПРОЕКТИРОВАНИЕ БД оценка размеров объектов базы (определение размеров табличных пространств и особенностей их размещения на

- 89. Скачать презентацию

Информационная безопасность

Информационная безопасность Использование Amazon Web Services

Использование Amazon Web Services Основы классификации сетей. Локальные и глобальные сети. Элементы Интернет

Основы классификации сетей. Локальные и глобальные сети. Элементы Интернет Как развить потенциал вашего ребенка с помощью компьютера и научить его программировать

Как развить потенциал вашего ребенка с помощью компьютера и научить его программировать Мобильное Электронное Образование – безопасная цифровая образовательная среда

Мобильное Электронное Образование – безопасная цифровая образовательная среда Графические редакторы. (8 класс)

Графические редакторы. (8 класс) Путешествие в страну Информатика

Путешествие в страну Информатика Предыстория информатики

Предыстория информатики Лицей. Инфоповоды к учебному сезону 2020

Лицей. Инфоповоды к учебному сезону 2020 Отношения тождества, подчинения, пересечения. Проект «Ученики Леонардо Эйлера» Подготовила учитель информатики МКОУ СОШ №7 Холо

Отношения тождества, подчинения, пересечения. Проект «Ученики Леонардо Эйлера» Подготовила учитель информатики МКОУ СОШ №7 Холо Тема №4. Информационные процессы. Урок №40. Алгоритмы обработки информации

Тема №4. Информационные процессы. Урок №40. Алгоритмы обработки информации Создание видеофильмов системными средствами Windows 7

Создание видеофильмов системными средствами Windows 7 Система доменных имён

Система доменных имён Администрирование информационных систем Домены Windows Active Directory

Администрирование информационных систем Домены Windows Active Directory  Презентация "Интернет-зависимость - проблема века" - скачать презентации по Информатике

Презентация "Интернет-зависимость - проблема века" - скачать презентации по Информатике Умение осуществлять поиск в готовой базе данных по сформулированному условию. Подготовка к ОГЭ (часть В12)

Умение осуществлять поиск в готовой базе данных по сформулированному условию. Подготовка к ОГЭ (часть В12) Third party call control (3pcc)

Third party call control (3pcc) Программное обеспечение

Программное обеспечение Организация ввода и вывода данных при разработке программ в языке Паскаль

Организация ввода и вывода данных при разработке программ в языке Паскаль Модуль Отчетность в личном кабинете

Модуль Отчетность в личном кабинете Жадные алгоритмы. Лекция 5

Жадные алгоритмы. Лекция 5 Особенности использования сетевых технологий для обработки данных

Особенности использования сетевых технологий для обработки данных  Database system. Lecture 5

Database system. Lecture 5 Шаблон для новогодней презентации

Шаблон для новогодней презентации Презентация "MSC.Mvision - 09-1" - скачать презентации по Информатике

Презентация "MSC.Mvision - 09-1" - скачать презентации по Информатике Классификация и характеристика программного обеспечения персонального компьютера

Классификация и характеристика программного обеспечения персонального компьютера  Мова HTML. Створення галереї засобами CSS

Мова HTML. Створення галереї засобами CSS День знаний в режиме онлайн!

День знаний в режиме онлайн!