Содержание

- 2. Содержание лекции Разграничение доступа к объектам в ОС Unix. Аудит событий безопасности в ОС Windows и

- 3. Разграничение доступа к объектам в ОС Unix Разграничение доступа к объектам в операционных системах семейства Unix

- 4. Структура каталога Каталог – файл, состоящий из записей, соответствующих включенным в каталог файлам. Каждая запись состоит

- 5. Вектор доступа Представляет собой список контроля доступа фиксированной (а не произвольной, как в ОС Windows) длины.

- 6. Виды доступа к объекту Возможны три вида доступа к объекту: чтение (r), запись (w) и выполнение

- 7. Надежность разграничения доступа к объектам в Unix Для того чтобы без использования системных команд изменить права

- 8. Дополнительные биты в подвекторах доступа Если четвертый бит установлен в элементе вектора для владельца файла (SUID),

- 9. Дополнительные биты в подвекторах доступа Если четвертый бит установлен в элементе вектора доступа для членов группы

- 10. Угрозы при использовании SUID С помощью SUID или SGID возможна попытка получения постоянных полномочий администратора КС,

- 11. Защита от угрозы Для предотвращения приведенной выше угрозы необходимо регулярно проверять файловую систему на наличие незарегистрированных

- 12. Дополнительные биты в подвекторах доступа Если четвертый бит установлен в элементе вектора доступа для всех остальных

- 13. Права доступа к вновь создаваемым объектам Определяются на основе значения системной переменной umask, которое устанавливается в

- 14. Назначение аудита безопасности Определение истинных виновников компьютерных правонарушений и причин, способствовавших их возникновению. Обнаружение подготовительных действий

- 15. Основные требования политики аудита Ассоциирование пользователя с событием аудита; обязательность аудита стандартного набора событий – идентификации

- 16. Аудит безопасности в ОС Windows Журнал аудита содержится в файле windows \ System32 \ Config \

- 17. Аудит безопасности в ОС Windows Возможна регистрация следующих событий: вход пользователей в систему; доступ субъектов к

- 18. Аудит безопасности в ОС Windows Для каждой категории регистрируемых событий администратор может указать тип события (успешное

- 19. Аудит безопасности в ОС Windows К системным событиям, которые могут регистрироваться в журнале аудита, относятся: перезагрузка

- 20. Другие параметры аудита (Windows 7 и старше) Максимальный размер журнала аудита. Реакция операционной системы на его

- 21. Аудит доступа к объектам Используется системный список контроля доступа SACL, содержимое которого формируется администратором системы. Элементы

- 22. Расширенная политика аудита (Windows 7 и старше) Пример. Изменение аудита использования прав: Использование прав, не затрагивающее

- 23. Расширенная политика аудита (Windows 7 и старше) Пример. Изменение аудита доступа к объектам: Файловой системы. Общих

- 24. Администраторы и аудиторы Для обеспечения безопасности информации в КС целесообразно разделить полномочия администраторов КС и аудиторов

- 25. Администраторы и аудиторы В ОС Windows можно сделать так, что просматривать и очищать журнал аудита, а

- 26. Аудит событий безопасности в ОС Unix Системные журналы в Unix-системах сохраняются в каталогах /usr/adm (старые версии),

- 27. Аудит событий безопасности в ОС Unix Для регулярного архивирования и сохранения файлов системных журналов могут использоваться

- 28. Сообщение аудита в ОС Unix имя программы, при выполнении которой было сгенерировано сообщение; источник сообщения (модуль

- 29. Параметры аудита в ОС Unix Каждая строка конфигурационного файла /etc/syslog.conf состоит из двух частей, разделяемых символом

- 30. Расширение аудита в ОС Linux В ОС Linux, начиная с версии ядра 2.6, существует возможность аудита

- 31. Защита информации в глобальных сетях Межсетевые экраны (брандмауэры, firewalls). Сканеры уязвимостей (vulnerability assessment). Системы обнаружения атак

- 32. Межсетевые экраны Реализуют набор правил, которые определяют условия прохождения пакетов данных из одной части распределенной компьютерной

- 33. Межсетевые экраны В зависимости от уровня взаимодействия объектов сети основными разновидностями МЭ являются: фильтрующие (экранирующие) маршрутизаторы,

- 34. Фильтрующие маршрутизаторы При фильтрации используется информация из заголовков IP-пакетов: IP-адрес отправителя пакета; IP-адрес получателя пакета; порт

- 35. Фильтрующие маршрутизаторы Достоинства: простота их создания, установки и конфигурирования, прозрачность для приложений пользователей КС и минимальное

- 36. Шлюзы сеансового уровня Основные функции: контроль виртуального соединения между рабочей станцией защищенной части сети и хостом

- 37. Шлюз сеансового уровня Устанавливает соединение с внешним хостом от имени авторизованного клиента из защищенной части сети,

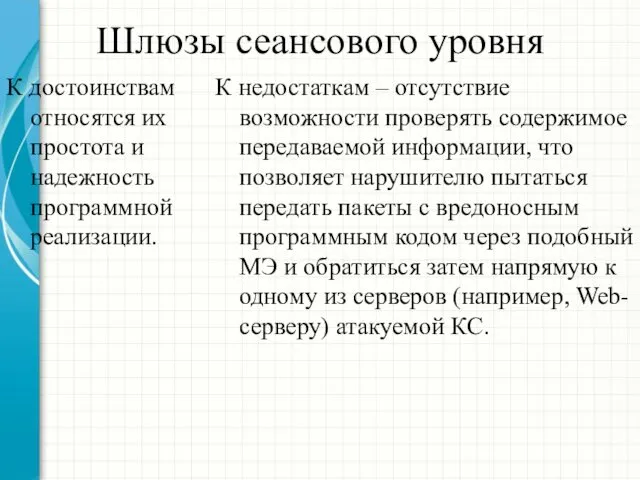

- 38. Шлюзы сеансового уровня К достоинствам относятся их простота и надежность программной реализации. К недостаткам – отсутствие

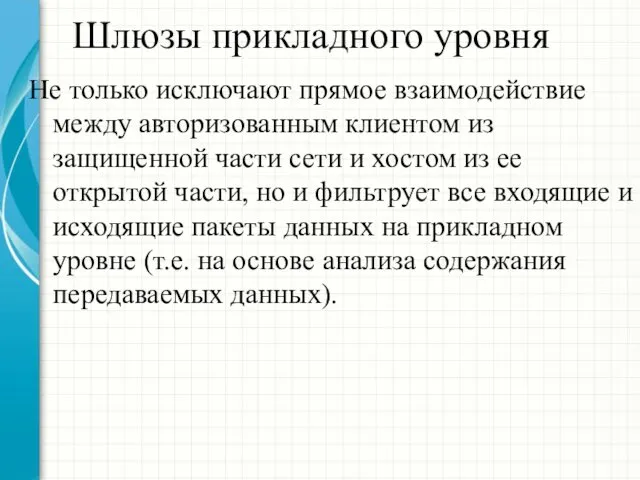

- 39. Шлюзы прикладного уровня Не только исключают прямое взаимодействие между авторизованным клиентом из защищенной части сети и

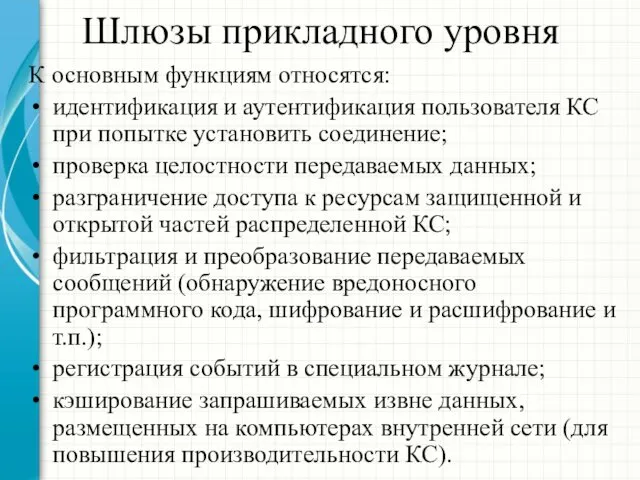

- 40. Шлюзы прикладного уровня К основным функциям относятся: идентификация и аутентификация пользователя КС при попытке установить соединение;

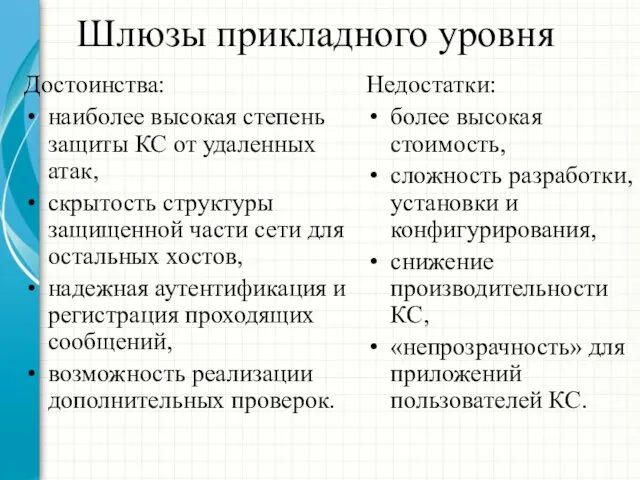

- 41. Шлюзы прикладного уровня Достоинства: наиболее высокая степень защиты КС от удаленных атак, скрытость структуры защищенной части

- 42. Общие недостатки МЭ В принципе не могут предотвратить многих видов атак (например, угрозы несанкционированного доступа к

- 43. Сканеры уязвимости Основные функции: проверка используемых в системе средств идентификации и аутентификации, разграничения доступа, аудита и

- 44. Сканеры уязвимости Работают на основе сценариев проверки, хранящихся в специальных базах данных, и выдают результаты своей

- 45. Классификация сканеров уязвимости Уровня хоста (анализируют защищенность конкретного компьютера «изнутри»). Уровня сети (анализируют защищенность компьютерной системы

- 46. Сканеры уязвимости К их недостаткам относятся: зависимость от конкретных систем; недостаточная надежность (их применение может иногда

- 47. Системы обнаружения атак Уровня хоста (обнаружение признаков атак на основе анализа журналов безопасности операционной системы, журналов

- 48. Системы обнаружения атак Используют базы данных с зафиксированными сетевыми событиями и шаблонами известных атак. Работают в

- 49. Системы обнаружения атак К основным недостаткам относятся: неспособность эффективно функционировать в высокоскоростных сетях; возможность пропуска неизвестных

- 50. Системы контроля содержимого Предотвращаемые угрозы: Увеличение расходов на оплату личных Интернет-услуг сотрудников организации. Снижение производительности труда

- 52. Скачать презентацию

Таблицы истинности. Логические схемы. 10 класс

Таблицы истинности. Логические схемы. 10 класс Язык программирования Turbo Pascal

Язык программирования Turbo Pascal Проект Феникс

Проект Феникс Лучшее электронное приложение к уроку. Конкурс

Лучшее электронное приложение к уроку. Конкурс Презентация "Графы. Моделирование" - скачать презентации по Информатике

Презентация "Графы. Моделирование" - скачать презентации по Информатике Система счисления

Система счисления Безопасный интернет

Безопасный интернет Создание фракталов с помощью компьютерных программ

Создание фракталов с помощью компьютерных программ Этапы проектирования базы данных

Этапы проектирования базы данных Использование сервиса ВЕБ 2.0 VOKI в преподавании иностранных языков

Использование сервиса ВЕБ 2.0 VOKI в преподавании иностранных языков Аттестационная работа. Образовательная программа кружка Занимательная информатика для 5 - 6 классов

Аттестационная работа. Образовательная программа кружка Занимательная информатика для 5 - 6 классов Потокове телебачення та відео. (Лекція 6)

Потокове телебачення та відео. (Лекція 6) Виртуальная выставка

Виртуальная выставка Тестування програмного забезпечення. Що це і як воно відбувається

Тестування програмного забезпечення. Що це і як воно відбувається Формулирование клинической проблемы с использованием принципа PICO

Формулирование клинической проблемы с использованием принципа PICO Проект «Управление без обратной связи» на языке Visual Basic

Проект «Управление без обратной связи» на языке Visual Basic Мультимедиа. Аналоговой и цифровой звук

Мультимедиа. Аналоговой и цифровой звук Біоінформатика. Бази даних і веб-сервіси. Lab.2

Біоінформатика. Бази даних і веб-сервіси. Lab.2 Програмне та апаратне забезпечення, локальні мережі

Програмне та апаратне забезпечення, локальні мережі Изображение

Изображение Базовый курс пользователя ПК

Базовый курс пользователя ПК Мобильная робототехника. 2-ой республиканский конкурс профессионального мастерства Worldskills Belarus

Мобильная робототехника. 2-ой республиканский конкурс профессионального мастерства Worldskills Belarus ОБЗОР ОБРАЗОВАТЕЛЬНЫХ РЕСУРСОВ INTERNET

ОБЗОР ОБРАЗОВАТЕЛЬНЫХ РЕСУРСОВ INTERNET Верстка web-страниц

Верстка web-страниц Элементы алгебры логики

Элементы алгебры логики Жесткий диск работа ученика 8 класса Саморукова Максима

Жесткий диск работа ученика 8 класса Саморукова Максима  Двоичное кодирование звуковой информации МОУ Видновская гимназия Составила: Антонова Е.П. По учебнику Н.Угриновича «Информатика

Двоичное кодирование звуковой информации МОУ Видновская гимназия Составила: Антонова Е.П. По учебнику Н.Угриновича «Информатика Функция распределения

Функция распределения