Содержание

- 2. Угроза ИБ Событие или действие, которое может вызвать изменение функционирования КС, связанное с нарушением защищенности обрабатываемой

- 3. Уязвимость информации - возможность возникновения на каком-либо этапе жизненного цикла КС такого состояния, при котором создаются

- 4. Классификация угроз 1. По природе возникновения естественные – возникли в результате объективных физических процессов или стихийных

- 5. 2. По степени преднамеренности случайные – халатность или непреднамеренность персонала. (ввод ошибочных данных) преднамеренные – деятельность

- 6. 3. В зависимости от источников угроз Природная среда – природные явления Человек - агенты Санкционированные программно-аппаратные

- 7. 4. По положению источника вне контролируемой зоны примеры: перехват побочных маг. излучений (ПЭМИН), данных по каналам

- 8. 5. Степени воздействия пассивные – нет изменений в составе и структуре КС Пример: несанкционированное копирование файлов

- 9. 6. По способу доступа к ресурсам КС Используют стандартный доступ Пример: получение пароля путем подкупа, шантажа,

- 10. Основная классификация угроз Нарушение конфиденциальности Нарушение целостности данных Нарушение доступности информации

- 11. Каналы утечки информации 1. Косвенные подслушивающие устройства скрытые видеокамеры ПЭМИН 2. Непосредственные хищение носителей сбор производственных

- 12. Каналы утечки с изменением элементов КС незаконное подключение регистрирующей аппаратуры злоумышленное изменение программ злоумышленный вывод из

- 13. Выводы: Надежная защита - это не только формальные методы Защита не может быть абсолютной

- 15. Скачать презентацию

Представление чисел в компьютере - Презентация

Представление чисел в компьютере - Презентация Табличные модели. Информационное моделирование на компьютере

Табличные модели. Информационное моделирование на компьютере Действия с информацией. Хранение информации

Действия с информацией. Хранение информации Сетевой архив проектно-сметной документации

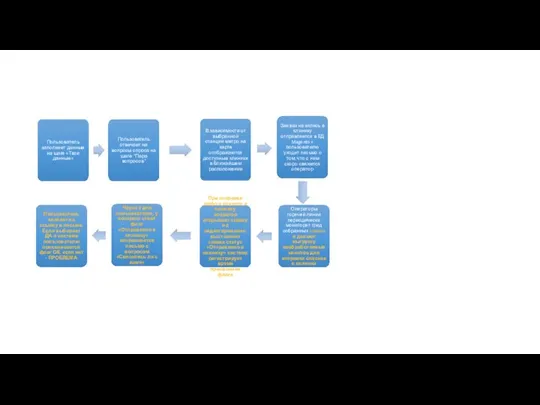

Сетевой архив проектно-сметной документации Текст надписи. Использование автофигур. Рисование основных автофигур. Фигурные стрелки

Текст надписи. Использование автофигур. Рисование основных автофигур. Фигурные стрелки Заявка пользователя

Заявка пользователя 01 2016

01 2016 Протоколы защиты трафика (лекция 9)

Протоколы защиты трафика (лекция 9) Презентация "Диалоговые панели" - скачать презентации по Информатике

Презентация "Диалоговые панели" - скачать презентации по Информатике Задания с развернутым ответом. Часть 3. Задание 20.2

Задания с развернутым ответом. Часть 3. Задание 20.2 Работа в Интернете. Введение в HTML

Работа в Интернете. Введение в HTML Телевидение, радио и интернет в нашей жизни. О пользе и вреде современных медиа

Телевидение, радио и интернет в нашей жизни. О пользе и вреде современных медиа Програмное обеспечение для инженеров

Програмное обеспечение для инженеров Национальная безопасность РФ в информационной сфере

Национальная безопасность РФ в информационной сфере Жергілікті желі

Жергілікті желі Обработка текстовой и графической информации. Создание комбинированного документа

Обработка текстовой и графической информации. Создание комбинированного документа Работа с текстом на примере программы Бегущая строка

Работа с текстом на примере программы Бегущая строка Человек и информация

Человек и информация Шифрование. Распределение ключа

Шифрование. Распределение ключа Защита информации. Компьютерные вирусы. Антивирусные программы

Защита информации. Компьютерные вирусы. Антивирусные программы Разработка тематического буклета Кадеты школы

Разработка тематического буклета Кадеты школы Поняття робочої групи, домену, користувача й сеансу користувача

Поняття робочої групи, домену, користувача й сеансу користувача Ақпараттық қауіпсіздік және оның құрамдас бөліктері

Ақпараттық қауіпсіздік және оның құрамдас бөліктері Презентация "Единицы измерения информации" - скачать презентации по Информатике

Презентация "Единицы измерения информации" - скачать презентации по Информатике Техническое и программное обеспечение образовательной деятельности

Техническое и программное обеспечение образовательной деятельности Types of Testing, part 2

Types of Testing, part 2 SQL 2

SQL 2 История развития интерфейса Google Play

История развития интерфейса Google Play