Содержание

- 2. Общие критерии оценки защищённости информационных технологий, Общие критерии, ОК (англ. Common Criteria for Information Technology Security

- 3. Стандарт содержит два основных вида требований безопасности: функциональные, предъявляемые к функциям безопасности и реализующим их механизмам,

- 4. Функциональные требования Функциональные требования сгруппированы на основе выполняемой ими роли или обслуживаемой цели безопасности, всего 11

- 5. Классы функциональных требований к элементарным сервисам безопасности К элементарным сервисам безопасности относятся следующие классы FAU, FIA

- 6. Требования доверия Требования гарантии безопасности (доверия) — требования, предъявляемые к технологии и процессу разработки и эксплуатации

- 7. История разработки Разработке «Общих критериев» предшествовала разработка документа «Критерии оценки безопасности информационных технологий» (англ. Evaluation Criteria

- 8. Модель угроз при сертификации Прохождение сертификации неким продуктом в соответствии со стандартом Common Criteria может подтверждать

- 9. Часть 1: Введение и общая модель; Часть 2: Функциональные требования безопасности; Часть 3: Требования доверия к

- 10. ISO/IEC 15408 дает возможность сравнения результатов независимых оценок безопасности; полезен в качестве руководства как при разработке

- 11. ISO/IEC 15408 класс: группа семейств, объединенных общих назначением; компонент: наименьшая выбираемая совокупность элементов, которая может быть

- 12. ISO/IEC 15408 ФБ: функциональные возможности части или частей ОО, обеспечивающие выполнение подмножества взаимосвязанных правил ПБО; ЗБ:

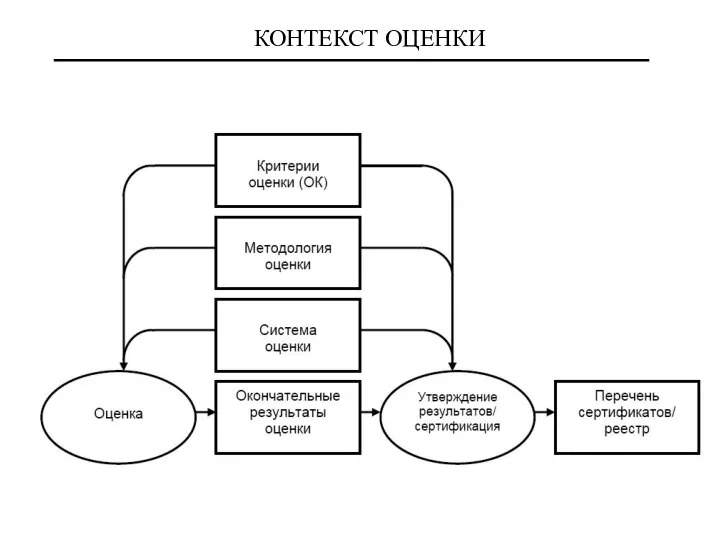

- 13. КОНТЕКСТ ОЦЕНКИ

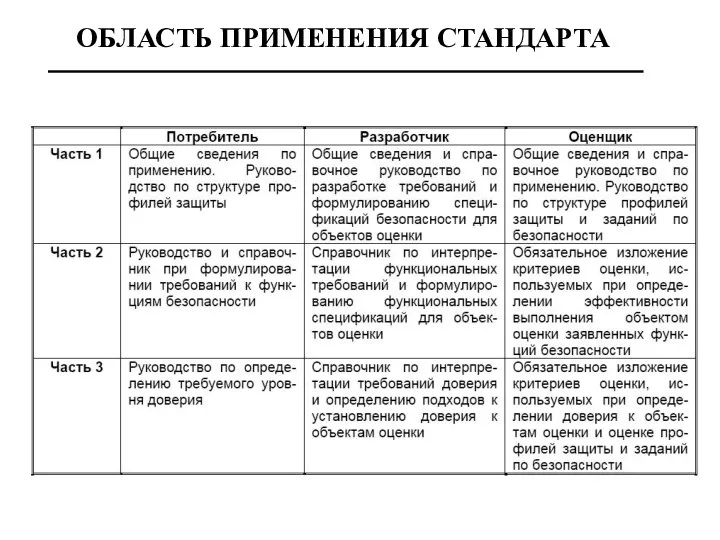

- 14. ОБЛАСТЬ ПРИМЕНЕНИЯ СТАНДАРТА

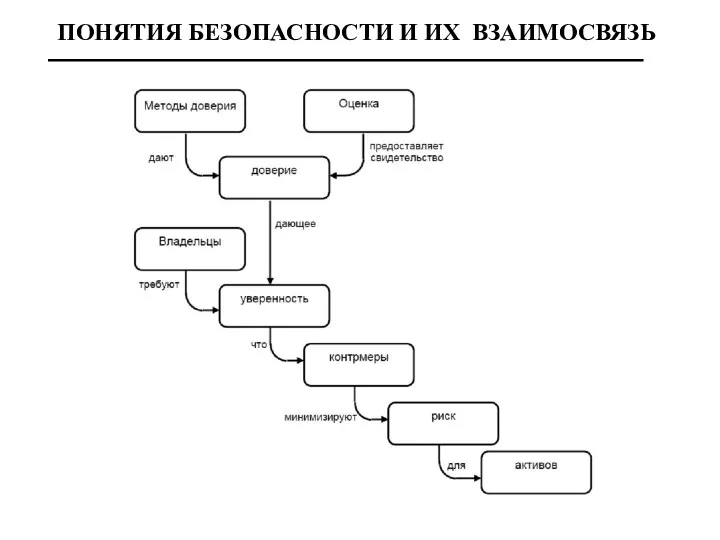

- 15. ПОНЯТИЯ БЕЗОПАСНОСТИ И ИХ ВЗАИМОСВЯЗЬ

- 16. ПОНЯТИЯ БЕЗОПАСНОСТИ И ИХ ВЗАИМОСВЯЗЬ

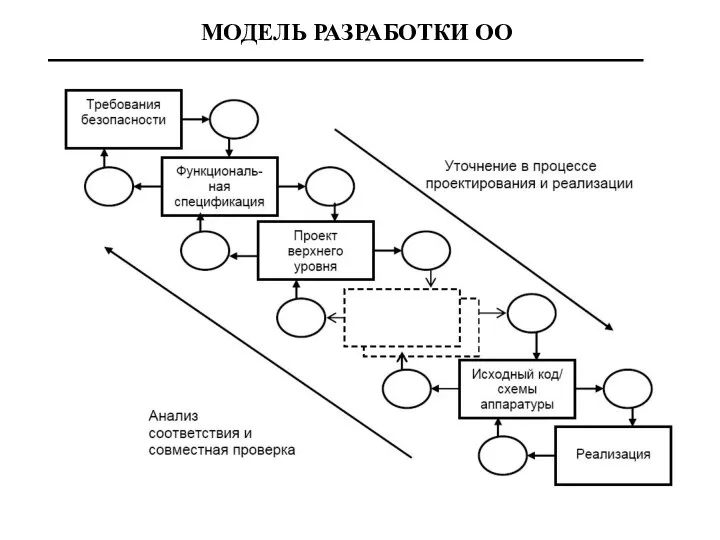

- 17. МОДЕЛЬ РАЗРАБОТКИ ОО

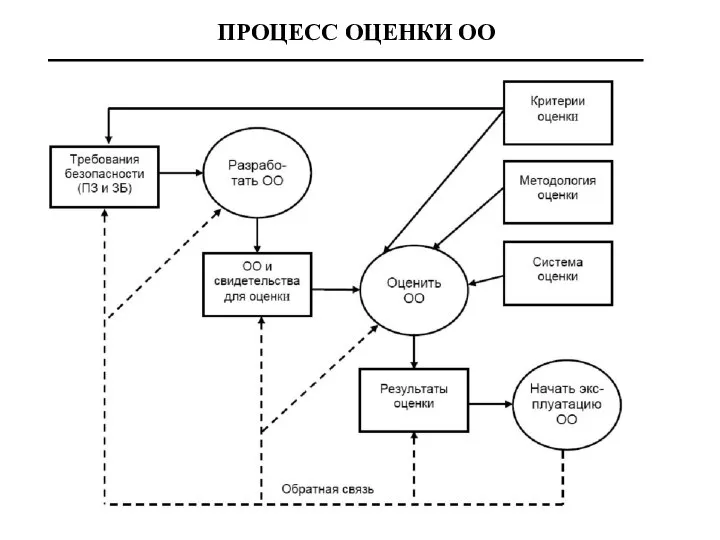

- 18. ПРОЦЕСС ОЦЕНКИ ОО

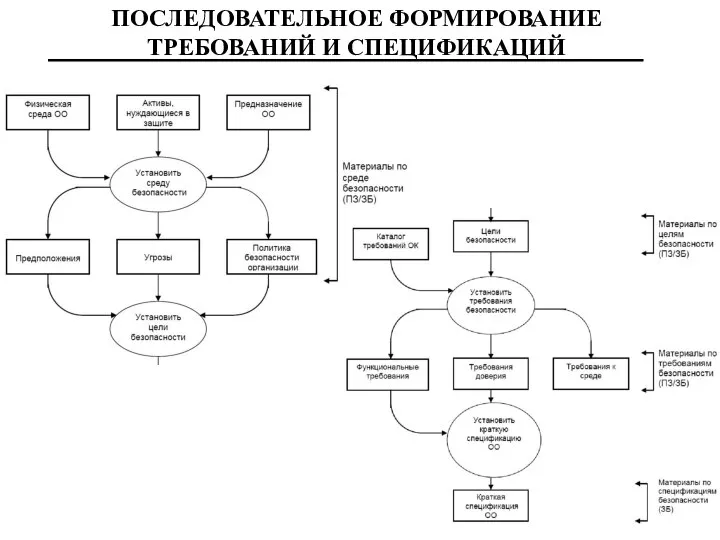

- 19. ПОСЛЕДОВАТЕЛЬНОЕ ФОРМИРОВАНИЕ ТРЕБОВАНИЙ И СПЕЦИФИКАЦИЙ

- 20. ОРГАНИЗАЦИЯ И СТРУКТУРА ТРЕБОВАНИЙ

- 21. РАЗРЕШЕННЫЕ ОПЕРАЦИИ НА КОМПОНЕНТАХ итерация : позволяет неоднократно использовать компонет при различном выполнении в нем операций;

- 22. ИСПОЛЬЗОВАНИЕ ТРЕБОВАНИЙ БЕЗОПАСНОСТИ

- 23. РЕЗУЛЬТАТЫ ОЦЕНКИ

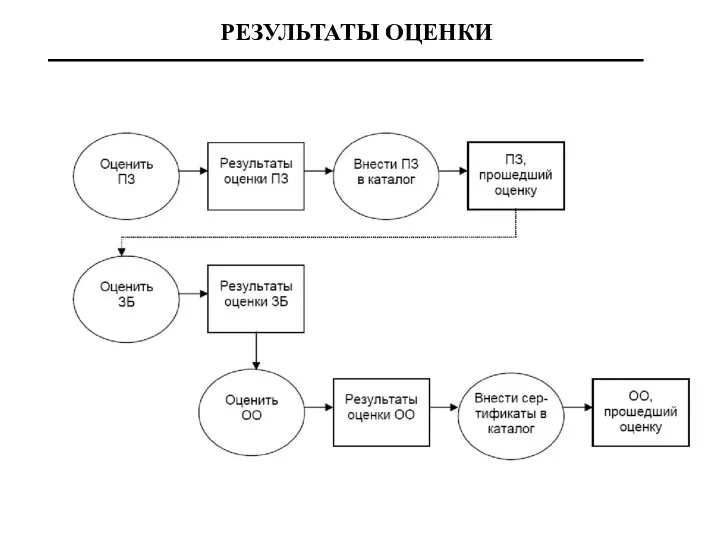

- 24. ИСПОЛЬЗОВАНИЕ РЕЗУЛЬТАТОВ ОЦЕНКИ ОО

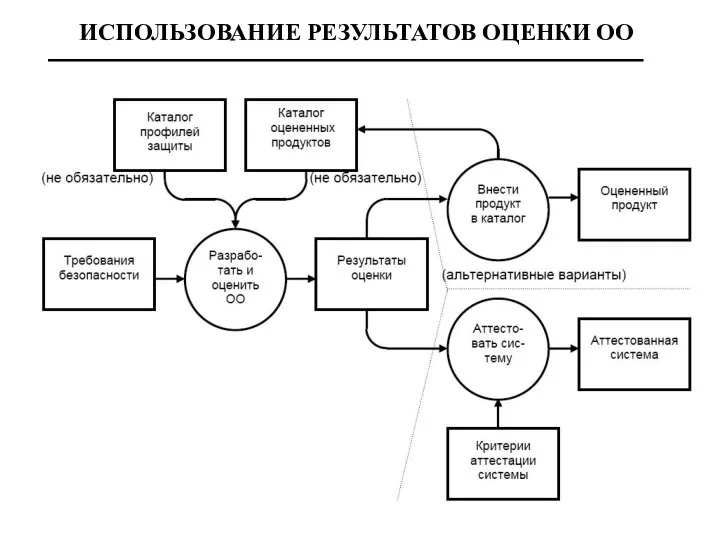

- 25. СОДЕРЖАНИЕ ПРОФИЛЯ ЗАЩИТЫ

- 27. Скачать презентацию

Безграничная Россия

Безграничная Россия Понятие правовой и основные признаки правовой системы

Понятие правовой и основные признаки правовой системы Общая организация борьбы с преступностью

Общая организация борьбы с преступностью Национальные символы России

Национальные символы России День государственного флага ДНР

День государственного флага ДНР Теория и практика наследственного права

Теория и практика наследственного права Организация работы по защите персональных данных

Организация работы по защите персональных данных The effectiveness of international mediation efforts in water disputes: the case of rogun dam

The effectiveness of international mediation efforts in water disputes: the case of rogun dam ГОСТ 2.305-2008. Изображения – виды, разрезы, сечения

ГОСТ 2.305-2008. Изображения – виды, разрезы, сечения Гражданин Российской Федерации

Гражданин Российской Федерации Злочини у сфері використання комп’ютерів, автоматизованих систем та комп’ютерних мереж і мереж електрозв’язку

Злочини у сфері використання комп’ютерів, автоматизованих систем та комп’ютерних мереж і мереж електрозв’язку Наследственное право. Практическое занятие № 5

Наследственное право. Практическое занятие № 5 Welcome To Panda Antivirus Customer Care Center

Welcome To Panda Antivirus Customer Care Center Представительные органы местного самоуправления: порядок формирования, компетенция и ответственность

Представительные органы местного самоуправления: порядок формирования, компетенция и ответственность Эколого-правовой режим использования и охраны земель

Эколого-правовой режим использования и охраны земель Крупное происшествие

Крупное происшествие Ответственность контролирующих лиц в деле о банкротстве

Ответственность контролирующих лиц в деле о банкротстве Правовая викторина Знаешь ли ты права человека

Правовая викторина Знаешь ли ты права человека Система органов исполнительной власти

Система органов исполнительной власти Кто принимает законы и кто воплощает их в жизнь

Кто принимает законы и кто воплощает их в жизнь Правовое регулирование электронного документооборота

Правовое регулирование электронного документооборота Антикоррупция

Антикоррупция День правовой помощи детям

День правовой помощи детям Исполнение обязательств

Исполнение обязательств Проблеми законодавчої регламентації та реалізації в Україні екологічної складової концепції сталого розвитку

Проблеми законодавчої регламентації та реалізації в Україні екологічної складової концепції сталого розвитку Защита прав интеллектуальной собственности

Защита прав интеллектуальной собственности Исковое требование о возмещении вреда, причиненного здоровью несовершеннолетнего. Пример

Исковое требование о возмещении вреда, причиненного здоровью несовершеннолетнего. Пример 20120101_izbiratelnyy_process

20120101_izbiratelnyy_process