Содержание

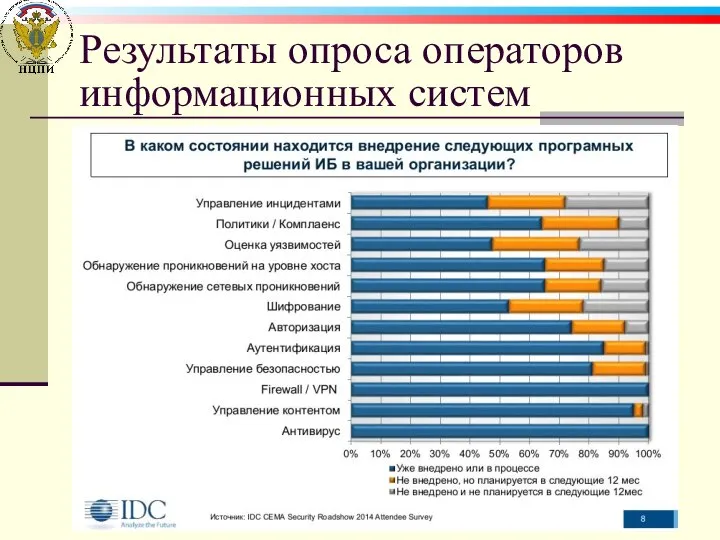

- 2. Результаты опроса операторов информационных систем

- 3. Защита от вредоносных программ и интернет-угроз в ГИС Содержание: Терминология Правовые основания антивирусной защиты ГИС Эволюция

- 4. Компьютерный вирус Компьютерный вирус – компьютерная программа или код, отличительной особенностью которых является способность к созданию

- 5. Вредоносная программа Вредоносная программа – программа, используемая для осуществления несанкционированного доступа и (или) воздействия на информацию

- 6. Вредоносная программа Вредоносная программа – программа, предназначенная для осуществления несанкционированного доступа и (или) воздействия на информацию

- 7. Данные Информация, представленная в виде, пригодном для обработки автоматическими средствами при возможном участии человека ГОСТ 15971-90

- 8. Вредоносная программа

- 9. Правовые основания защиты от вредоносных программ и интернет-угроз Федеральный закон от 27 июля 2006 года №149-ФЗ

- 10. Нормативные основания защиты от вредоносных программ и интернет-угроз «Требования о защите информации, не составляющими государственную тайну,

- 11. Защита от вредоносных программ и интернет-угроз Защита информационной системы от вредоносных программ и интернет-угроз – комплекс

- 12. Антивирусная защита Антивирусная защита – комплекс организационных и технических (программно и аппаратно реализуемых) мероприятий по защите

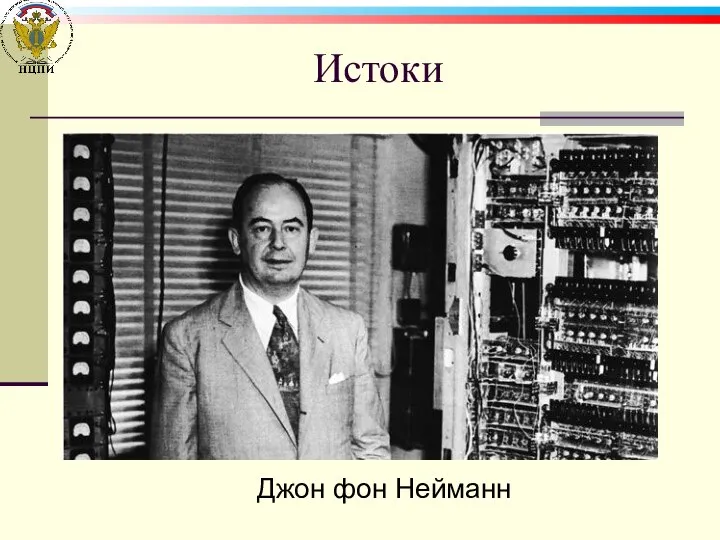

- 13. Истоки Джон фон Нейманн

- 14. Вредоносные программы BIOS-киты (BIOS-kits) Клавиатурные перехватчики (Keyloggers) Люки (Backdoors) Логические бомбы (Logic bombs), в т.ч. бомбы

- 15. Интернет-угрозы Подбор пароля (Brute force attacks). Перегрузка системы (DoS-attacks) Пассивное прослушивание сети (Sniffing) Перенаправление на ложный

- 16. Истоки Дмитрий Лодзинский

- 17. Истоки Евгений Касперский

- 18. Проактивные технологии защиты Эвристический анализ Анализ поведения Виртуализация эмуляция кода ограничение привилегий выполнения (песочница) виртуализация рабочего

- 19. Истоки Игорь Данилов

- 20. Цель защиты от вредоносных программ Минимизация ущерба от воздействия вредоносных программ

- 21. Задачи защиты от вредоносных программ Сохранение целостности данных Обеспечение доступности данных Исключение утечки сведений ограниченного доступа

- 22. Принципы применения средств защиты от вредоносных программ Безопасность Должно исключаться наличие недокументированных возможностей антивирусного продукта, позволяющих

- 23. Принципы применения средств защиты от вредоносных программ Безопасность Правомочность Для обеспечения антивирусной защиты данных допускается применение

- 24. Принципы применения средств защиты от вредоносных программ Безопасность Правомочность Эффективность Антивирусная защита информации должна давать положительный

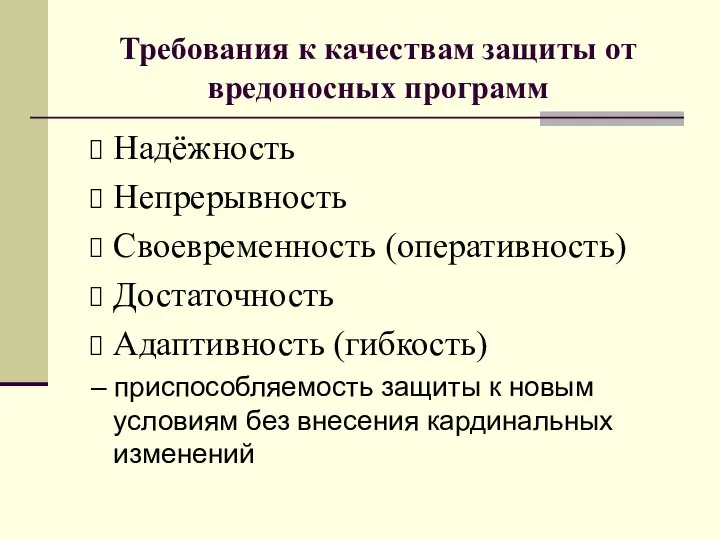

- 25. Требования к качествам защиты от вредоносных программ Надёжность – устойчивость к попыткам преодоления. Компоненты системы антивирусной

- 26. Требования к качествам защиты от вредоносных программ Надёжность Непрерывность – постоянность обеспечения защитных процессов во времени

- 27. Требования к качествам защиты от вредоносных программ Надёжность Непрерывность Своевременность (оперативность) – обнаружение вредоносных программ в

- 28. Требования к качествам защиты от вредоносных программ Надёжность Непрерывность Своевременность (оперативность) Достаточность – обеспечение необходимого и

- 29. Требования к качествам защиты от вредоносных программ Надёжность Непрерывность Своевременность (оперативность) Достаточность Адаптивность (гибкость) – приспособляемость

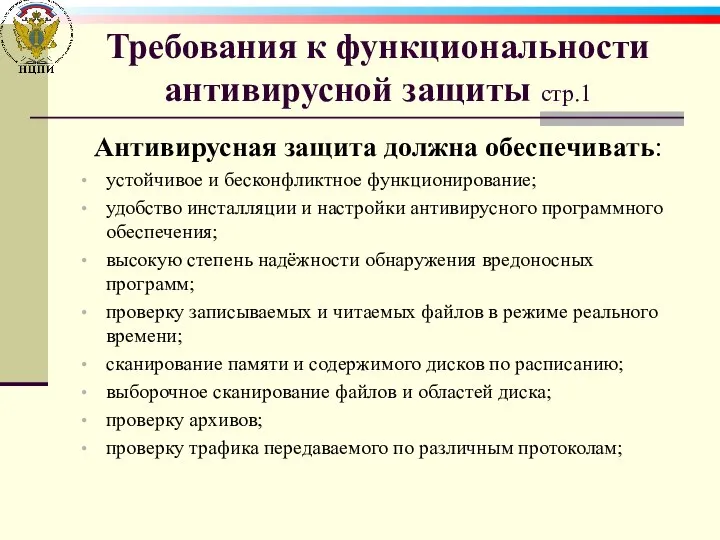

- 30. Требования к функциональности антивирусной защиты стр.1 Антивирусная защита должна обеспечивать: устойчивое и бесконфликтное функционирование; удобство инсталляции

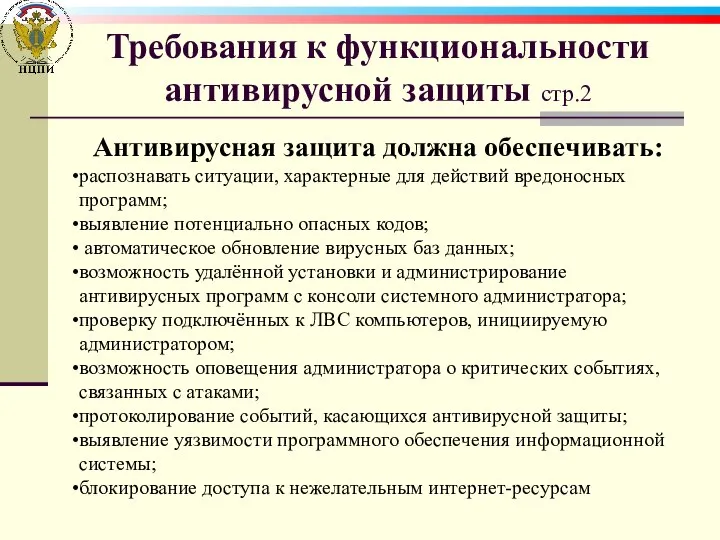

- 31. Требования к функциональности антивирусной защиты стр.2 Антивирусная защита должна обеспечивать: распознавать ситуации, характерные для действий вредоносных

- 33. Скачать презентацию

Презентация Ежемесячное пособие по уходу за ребенком

Презентация Ежемесячное пособие по уходу за ребенком  Бойове застосування КЗА 86Ж6. Призначення та структурна схема комплексу програм КЗА 86Ж6. (Тема 8.1)

Бойове застосування КЗА 86Ж6. Призначення та структурна схема комплексу програм КЗА 86Ж6. (Тема 8.1) Наружное устройство православного храма

Наружное устройство православного храма Кинонаблюдение - основа видеотворчества

Кинонаблюдение - основа видеотворчества 3. Essential Java Classes 5. Some Useful Classes

3. Essential Java Classes 5. Some Useful Classes Лицо подросткового кризиса Родительское собрание Сентябрь 2009

Лицо подросткового кризиса Родительское собрание Сентябрь 2009 Бюрократия и коррупция

Бюрократия и коррупция Пропагандистський ідеал радянської людини

Пропагандистський ідеал радянської людини Система автоматического управления

Система автоматического управления Пальмиро Тальяти

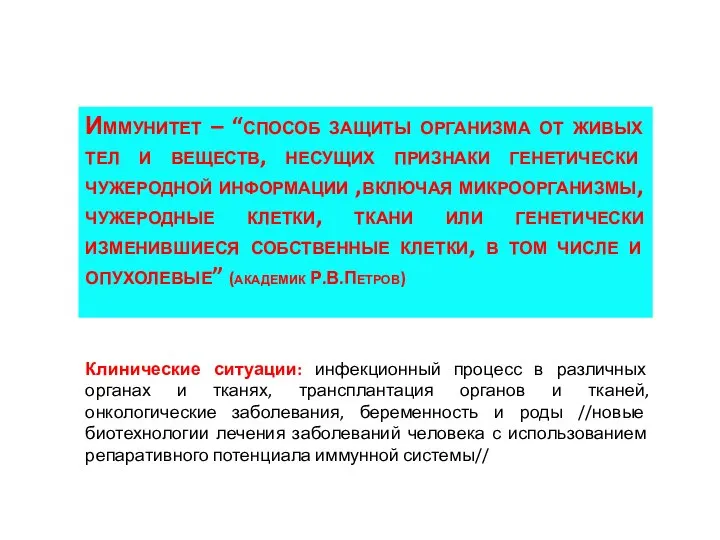

Пальмиро Тальяти врожденный и приобретенный иммунитет

врожденный и приобретенный иммунитет Способы защиты прав

Способы защиты прав Имущественное страхование

Имущественное страхование Hunitronic. Обучение основам электроники, робототехники и мехатроники на платформе Arduino

Hunitronic. Обучение основам электроники, робототехники и мехатроники на платформе Arduino Spraw, abyśmy wrócili do Twojej jedności

Spraw, abyśmy wrócili do Twojej jedności Русский быт 18 века

Русский быт 18 века Общая характеристика рыночной экономики

Общая характеристика рыночной экономики Кровотечі

Кровотечі  Территориально-административное устройство государства

Территориально-административное устройство государства Презентация Овечья шерсть

Презентация Овечья шерсть Переработка нейлоновых сетей. Бизнес-план

Переработка нейлоновых сетей. Бизнес-план Невский проспект. «Нет ничего лучше Невского проспекта…» Н.В. Гоголь

Невский проспект. «Нет ничего лучше Невского проспекта…» Н.В. Гоголь РАБОТА С ФОРМУЛАМИ И ФУНКЦИЯМИ В EXCEL

РАБОТА С ФОРМУЛАМИ И ФУНКЦИЯМИ В EXCEL Стратегическое планирование

Стратегическое планирование Религии мира (христианство, буддизм, ислам)

Религии мира (христианство, буддизм, ислам) Тензорезисторные методы измерения деформаций

Тензорезисторные методы измерения деформаций  Презентация "Украинское объединение лизингодателей" - скачать презентации по Экономике

Презентация "Украинское объединение лизингодателей" - скачать презентации по Экономике НАРОДНЫЕ ПРОМЫСЛЫ – урок путешествие.

НАРОДНЫЕ ПРОМЫСЛЫ – урок путешествие.